Kunder i dag kan slite med å implementere riktige tilgangskontroller og revisjon på brukernivå når flere applikasjoner er involvert i arbeidsflyter for datatilgang. Hovedutfordringen er å implementere riktige minst-privilegerte tilgangskontroller basert på brukeridentitet når en applikasjon får tilgang til data på vegne av brukeren i en annen applikasjon. Det tvinger deg til å enten gi alle brukere bred tilgang gjennom applikasjonen uten revisjon, eller prøve å implementere komplekse skreddersydde løsninger for å kartlegge roller til brukere.

Ved hjelp av AWS IAM Identity Center, kan du nå spre brukeridentitet til en sett med AWS-tjenester og minimere behovet for å bygge og vedlikeholde komplekse tilpassede systemer for å levere roller mellom applikasjoner. IAM Identity Center gir også en konsolidert oversikt over brukere og grupper på ett sted som de sammenkoblede applikasjonene kan bruke for autorisasjon og revisjon.

IAM Identity Center muliggjør sentralisert administrasjon av brukertilgang til AWS-kontoer og applikasjoner ved hjelp av identitetsleverandører (IDP) som Okta. Dette lar brukere logge på én gang med sin eksisterende bedriftslegitimasjon og sømløst få tilgang til nedstrøms AWS-tjenester som støtter identitetsspredning. Med IAM Identity Center kan Okta-brukeridentiteter og -grupper automatisk synkroniseres ved hjelp av SCIM 2.0 for nøyaktig brukerinformasjon i AWS.

Amazon EMR Studio er et enhetlig dataanalysemiljø hvor du kan utvikle applikasjoner for datateknikk og datavitenskap. Du kan nå utvikle og kjøre interaktive spørringer på Amazonas Athena fra EMR Studio (for mer informasjon, se Amazon EMR Studio legger til interaktiv spørringseditor drevet av Amazon Athena ). Athena-brukere kan få tilgang til EMR Studio uten å logge på AWS-administrasjonskonsoll ved å aktivere forent tilgang fra din IdP via IAM Identity Center. Dette fjerner kompleksiteten med å opprettholde forskjellige identiteter og kartlegge brukerroller på tvers av IdP, EMR Studio og Athena.

Du kan styre Athena arbeidsgrupper basert på brukerattributter fra Okta for å kontrollere spørringstilgang og kostnader. AWS Lake formasjon kan også bruke Okta-identiteter til å håndheve finmaskede tilgangskontroller gjennom å gi og tilbakekalle tillatelser.

IAM Identity Center og Okta single sign-on (SSO) integrasjon effektiviserer tilgangen til EMR Studio og Athena med sentralisert autentisering. Brukere kan ha en kjent påloggingsopplevelse med arbeidsstyrkens legitimasjon for å kjøre spørringer på en sikker måte i Athena. Tilgangspolicyer for Athena-arbeidsgrupper og Lake Formation-tillatelser gir styring basert på Okta-brukerprofiler.

Dette blogginnlegget forklarer hvordan du aktiverer enkeltpålogging til EMR Studio ved å bruke IAM Identity Center-integrasjon med Okta. Den viser hvordan du sprer Okta-identiteter til Athena og Lake Formation for å gi granulære tilgangskontroller på spørringer og data. Løsningen effektiviserer tilgangen til analyseverktøy med sentralisert autentisering ved bruk av legitimasjon fra arbeidsstyrken. Den utnytter AWS IAM Identity Center, Amazon EMR Studio, Amazon Athena og AWS Lake Formation.

Løsningsoversikt

IAM Identity Center lar brukere koble til EMR Studio uten at administratorer trenger å konfigurere manuelt AWS Identity and Access Management (IAM) roller og tillatelser. Det muliggjør kartlegging av IAM Identity Center-grupper til eksisterende bedriftsidentitetsroller og -grupper. Administratorer kan deretter tildele privilegier til roller og grupper og tildele brukere til dem, noe som muliggjør detaljert kontroll over brukertilgang. IAM Identity Center gir et sentralt arkiv for alle brukere i AWS. Du kan opprette brukere og grupper direkte i IAM Identity Center eller koble til eksisterende brukere og grupper fra leverandører som Okta, Ping Identity eller Azure AD. Den håndterer autentisering gjennom din valgte identitetskilde og opprettholder en bruker- og gruppekatalog for EMR Studio-tilgang. Kjente brukeridentiteter og logget datatilgang forenkler overholdelse gjennom revisjon av brukertilgang i AWS CloudTrail.

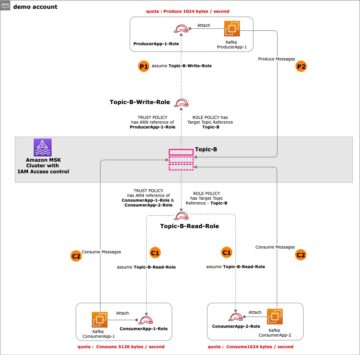

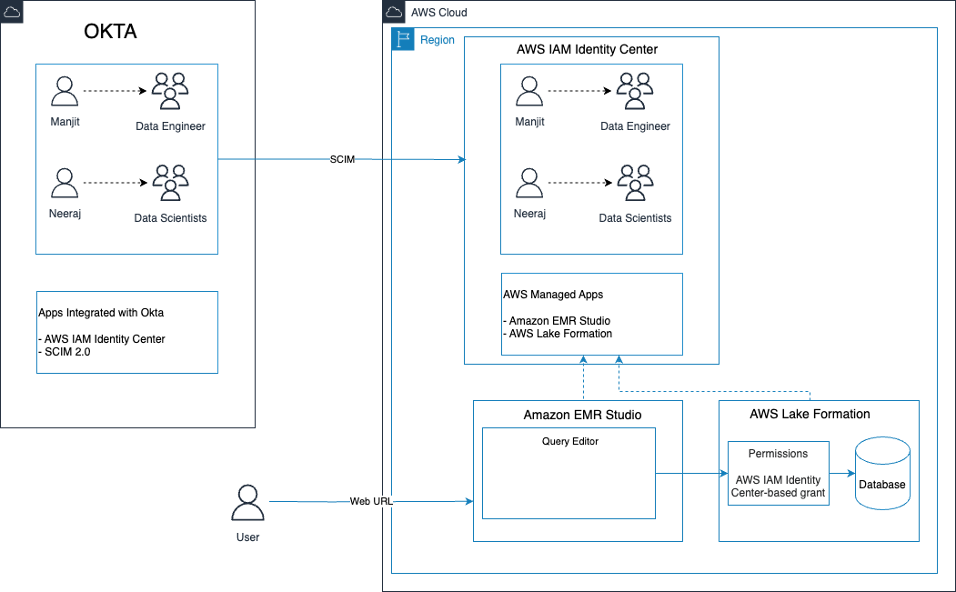

Følgende diagram illustrerer løsningsarkitekturen.

EMR Studio-arbeidsflyten består av følgende trinn på høyt nivå:

- Sluttbrukeren starter EMR Studio ved å bruke AWS-tilgangsportalens URL. Denne URL-en leveres av en IAM Identity Center-administrator via IAM Identity Center-dashbordet.

- URL-en omdirigerer sluttbrukeren til arbeidsstyrken IdP Okta, hvor brukeren angir legitimasjon for arbeidsstyrken.

- Etter vellykket autentisering vil brukeren logges på AWS-konsollen som en forent bruker.

- Brukeren åpner EMR Studio og navigerer til Athena spørringsredigering ved å bruke lenken som er tilgjengelig på EMR Studio.

- Brukeren velger riktig arbeidsgruppe i henhold til brukerrollen for å kjøre Athena-spørringer.

- Søkeresultatene lagres separat Amazon Simple Storage Service (Amazon S3) steder med et prefiks som er basert på brukeridentitet.

For å implementere løsningen fullfører vi følgende trinn:

- Integrer Okta med IAM Identity Center for å synkronisere brukere og grupper.

- Integrer IAM Identity Center med EMR Studio.

- Tilordne brukere eller grupper fra IAM Identity Center til EMR Studio.

- Sett opp Lake Formation med IAM Identity Center.

- Konfigurer granulære rollebaserte rettigheter ved hjelp av Lake Formation på utbredte bedriftsidentiteter.

- Sett opp arbeidsgrupper i Athena for styrende tilgang.

- Konfigurer Amazon S3-tilgangsbevilgninger for finmasket tilgang til Amazon S3-ressurser som bøtter, prefikser eller objekter.

- Få tilgang til EMR Studio gjennom AWS-tilgangsportalen ved hjelp av IAM Identity Center.

- Kjør spørringer på Athena SQL-editoren i EMR Studio.

- Gjennomgå ende-til-ende-revisjonssporet for arbeidsstyrkens identitet.

Forutsetninger

For å følge med på dette innlegget, bør du ha følgende:

- An AWS-konto – Hvis du ikke har en, kan du registrer her.

- An Okta-konto som har et aktivt abonnement – Du trenger en administratorrolle for å sette opp applikasjonen på Okta. Hvis du er ny på Okta, kan du registrere deg for en gratis prøveperiode eller en utvikler konto.

For instruksjoner for å konfigurere Okta med IAM Identity Center, se Konfigurer SAML og SCIM med Okta og IAM Identity Center.

Integrer Okta med IAM Identity Center for å synkronisere brukere og grupper

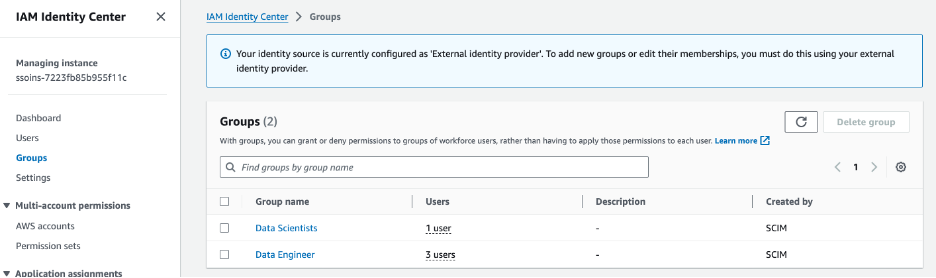

Etter at du har synkronisert brukere eller grupper fra Okta til IAM Identity Center, kan du se dem på IAM Identity Center-konsollen, som vist i følgende skjermbilde. For dette innlegget opprettet og synkroniserte vi to brukergrupper:

- Data Engineer

- Dataforskere

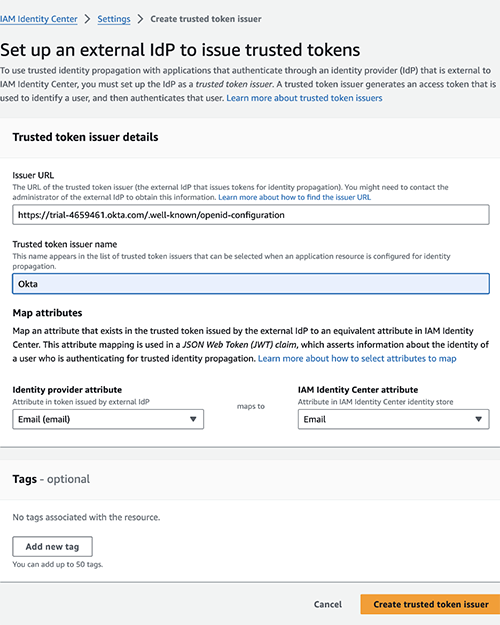

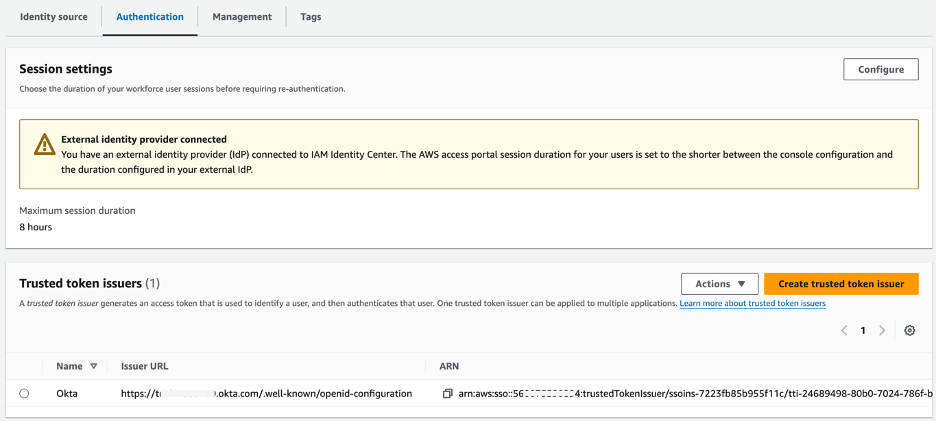

Deretter oppretter du en pålitelig tokenutsteder i IAM Identity Center:

- På IAM Identity Center-konsollen velger du innstillinger i navigasjonsruten.

- Velg Opprett en pålitelig tokenutsteder.

- Til Utsteder-URL, skriv inn URL-en til den pålitelige tokenutstederen.

- Til Navn på pålitelig tokenutsteder, skriv inn Okta.

- Til Kartattributter¸ kartlegge IdP-attributtet Epost til IAM Identity Center-attributtet E-post.

- Velg Opprett en pålitelig tokenutsteder.

Følgende skjermbilde viser din nye pålitelige tokenutsteder på IAM Identity Center-konsollen.

Integrer IAM Identity Center med EMR Studio

Vi starter med å lage en pålitelig identitetsformidling aktivert i EMR Studio.

En EMR Studio-administrator må utføre trinnene for å konfigurere EMR Studio som en IAM Identity Center-aktivert applikasjon. Dette gjør det mulig for EMR Studio å oppdage og koble til IAM Identity Center automatisk for å motta påloggings- og brukerkatalogtjenester.

Poenget med å aktivere EMR Studio som en IAM Identity Center-administrert applikasjon er at du kan kontrollere bruker- og gruppetillatelser fra IAM Identity Center eller fra en tredjeparts kilde-IDP som er integrert med den (Okta i dette tilfellet). Når brukerne dine logger på EMR Studio, for eksempel dataingeniør or dataforsker, sjekker den gruppene deres i IAM Identity Center, og disse er tilordnet roller og rettigheter i Lake Formation. På denne måten kan en gruppe kartlegge til en Lake Formation-databaserolle som gir lesetilgang til et sett med tabeller eller kolonner.

De følgende trinnene viser hvordan du oppretter EMR Studio som en AWS-administrert applikasjon med IAM Identity Center, så ser vi hvordan nedstrømsapplikasjonene som Lake Formation og Athena sprer disse rollene og rettighetene ved å bruke eksisterende bedriftslegitimasjon.

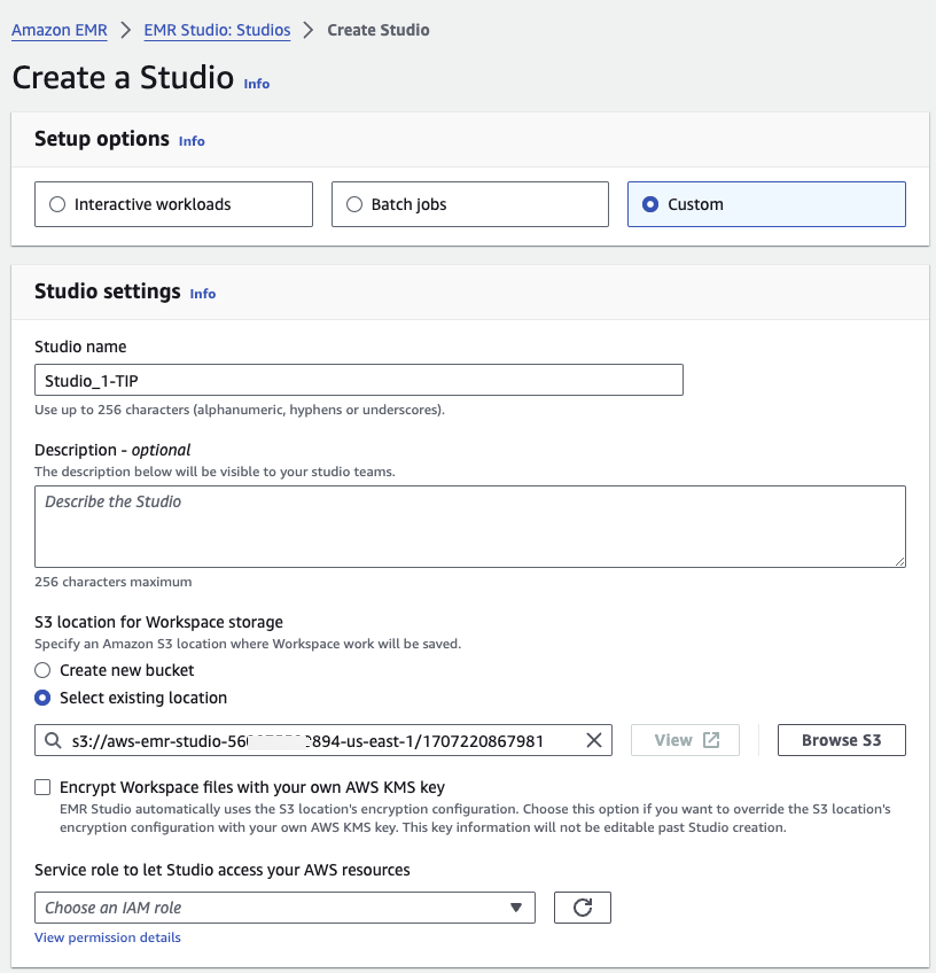

- På Amazon EMR-konsollen, naviger til EMR Studio.

- Velg Lag et studio.

- Til Oppsett alternativer, velg Custom.

- Til Studionavn, skriv inn et navn.

- Til S3 plassering for Workspace-lagring, plukke ut Velg eksisterende plassering og skriv inn Amazon S3-posisjonen.

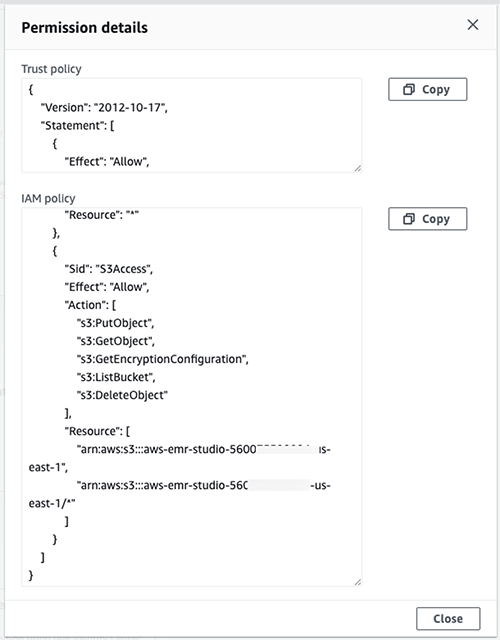

6. Konfigurer tillatelsesdetaljer for EMR Studio.

Merk at når du velger Se tillatelsesdetaljer etter Tjenesterolle, åpnes et nytt popup-vindu. Du må opprette en IAM-rolle med samme retningslinjer som vist i popup-vinduet. Du kan bruke det samme for din tjenesterolle og IAM-rolle.

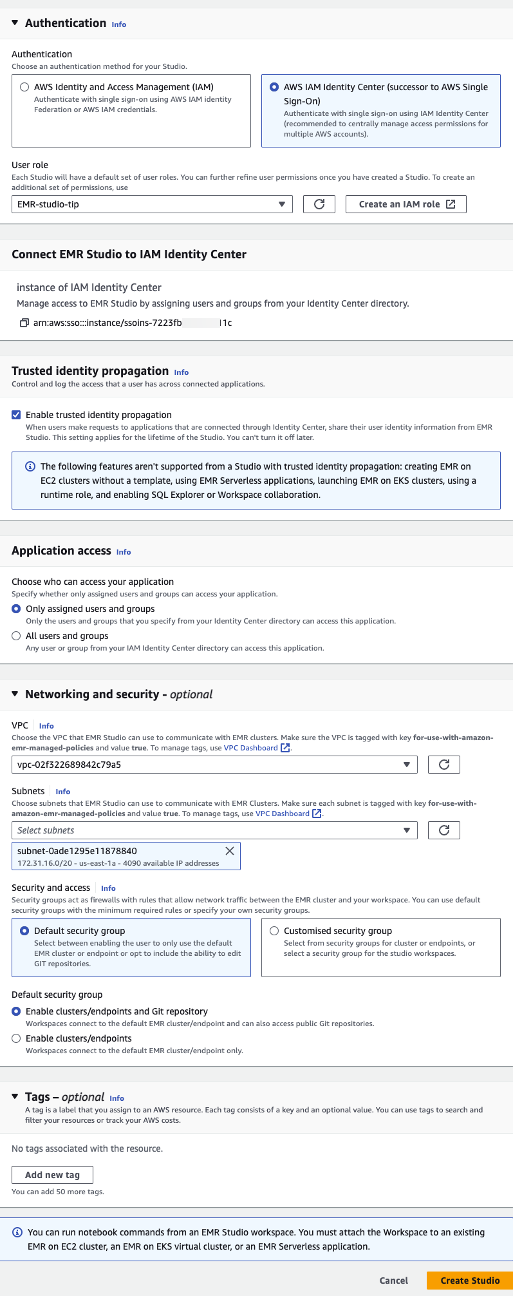

- På Lag et studio side, for Autentisering, plukke ut AWS IAM Identity Center.

- Til Brukerrolle, velg din brukerrolle.

- Under Formidling av pålitelig identitet, plukke ut Aktiver spredning av klarert identitet.

- Under Applikasjonstilgang, plukke ut Kun tildelte brukere og grupper.

- Til VPC, skriv inn din VPC.

- Til subnett, skriv inn subnettet ditt.

- Til Sikkerhet og tilgang, plukke ut Standard sikkerhetsgruppe.

- Velg Lag Studio.

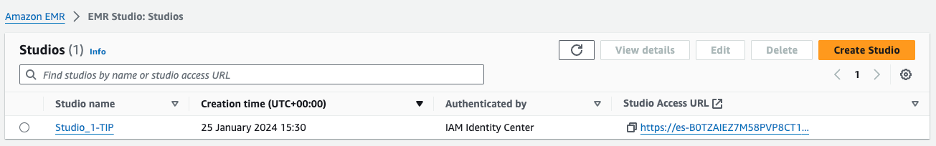

Du bør nå se et IAM Identity Center-aktivert EMR Studio på Amazon EMR-konsoll.

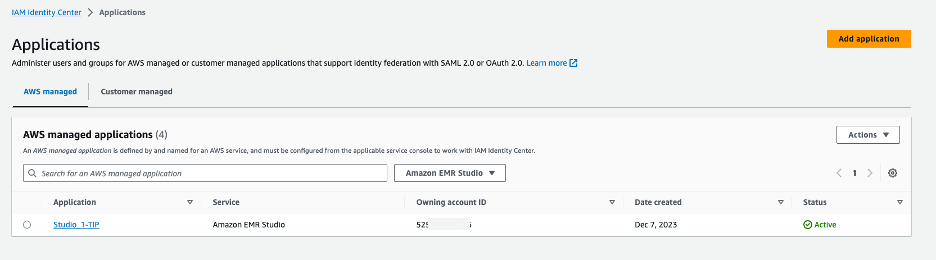

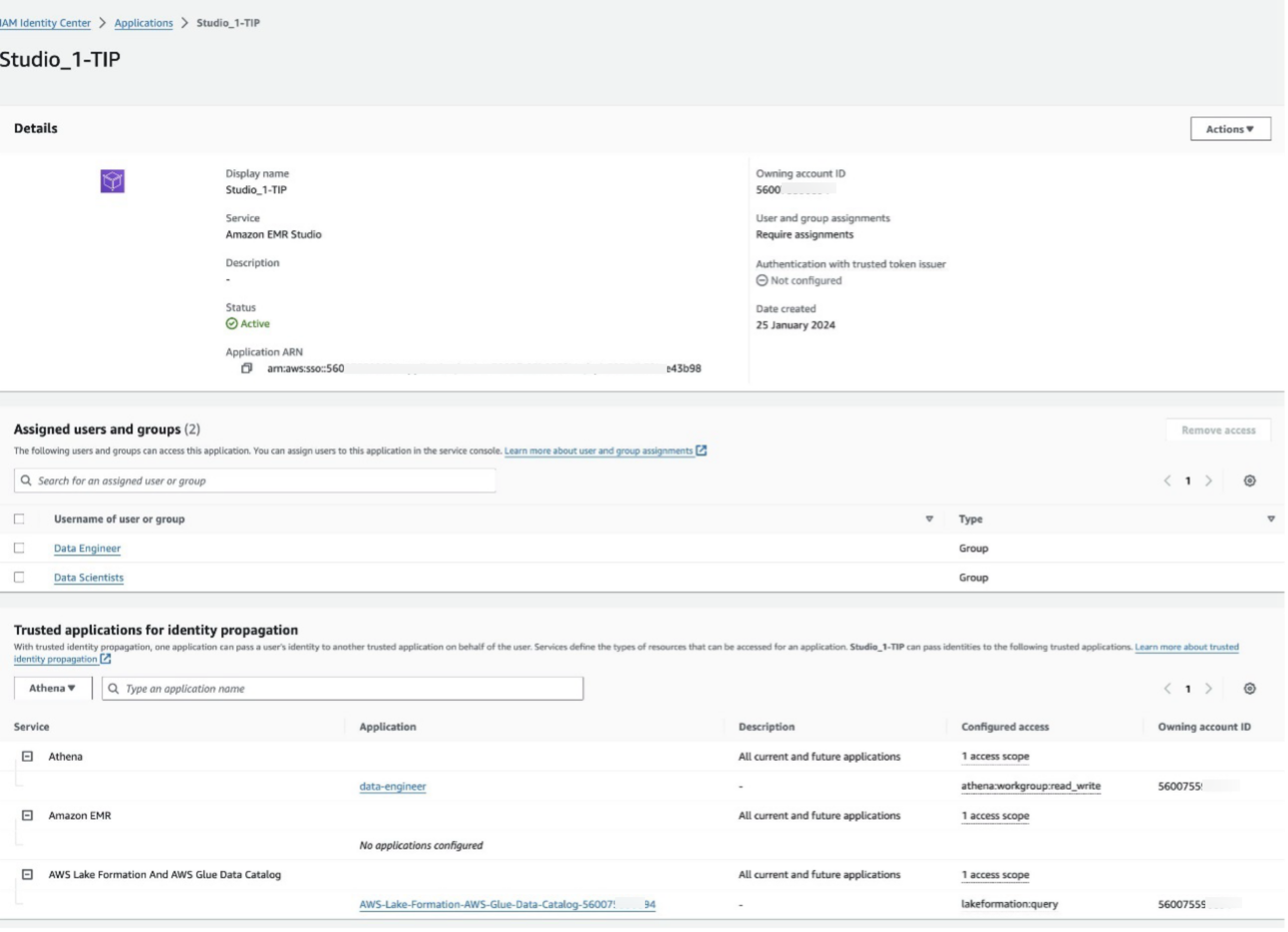

Etter at EMR Studio-administratoren er ferdig med å opprette det pålitelige identitetsformidlingsaktiverte EMR Studio og lagrer konfigurasjonen, vises forekomsten av EMR Studio som en IAM Identity Center-aktivert applikasjon på IAM Identity Center-konsoll.

Tilordne brukere eller grupper fra IAM Identity Center til EMR Studio

Du kan tilordne brukere og grupper fra IAM Identity Center-katalogen til EMR Studio-applikasjonen etter synkronisering med IAM. EMR Studio-administratoren bestemmer hvilke IAM Identity Center-brukere eller -grupper som skal inkluderes i appen. For eksempel, hvis du har totalt 10 grupper i IAM Identity Center, men ikke vil at alle skal ha tilgang til denne forekomsten av EMR Studio, kan du velge hvilke grupper som skal inkluderes i den EMR Studio-aktiverte IAM-appen.

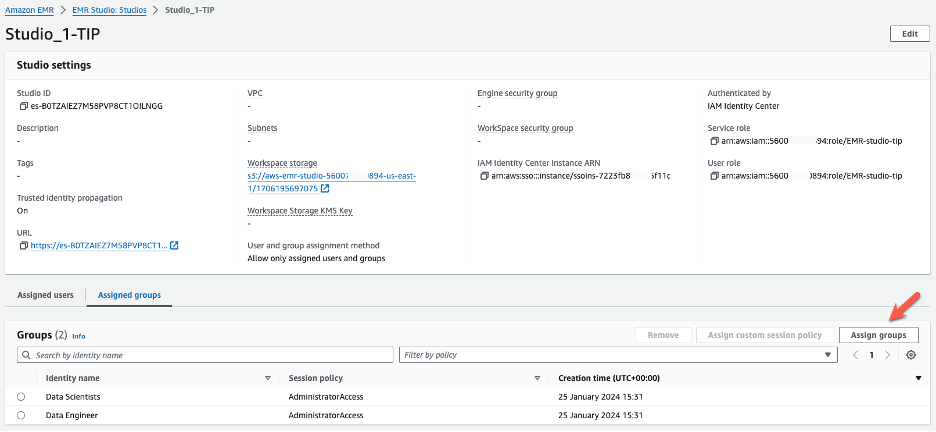

Følgende trinn tilordner grupper til EMR Studio-aktivert IAM Identity Center-applikasjon:

- På EMR Studio-konsollen, naviger til den nye EMR Studio-forekomsten.

- På Tildelte grupper kategorien, velg Tildel grupper.

- Velg hvilke IAM Identity Center-grupper du vil inkludere i applikasjonen. Du kan for eksempel velge Dataforsker og Dataingeniørgrupper.

- Velg Ferdig.

Dette lar EMR Studio-administratoren velge spesifikke IAM Identity Center-grupper som skal tildeles tilgang til denne spesifikke forekomsten integrert med IAM Identity Center. Bare de valgte gruppene vil bli synkronisert og gitt tilgang, ikke alle gruppene fra IAM Identity Center-katalogen.

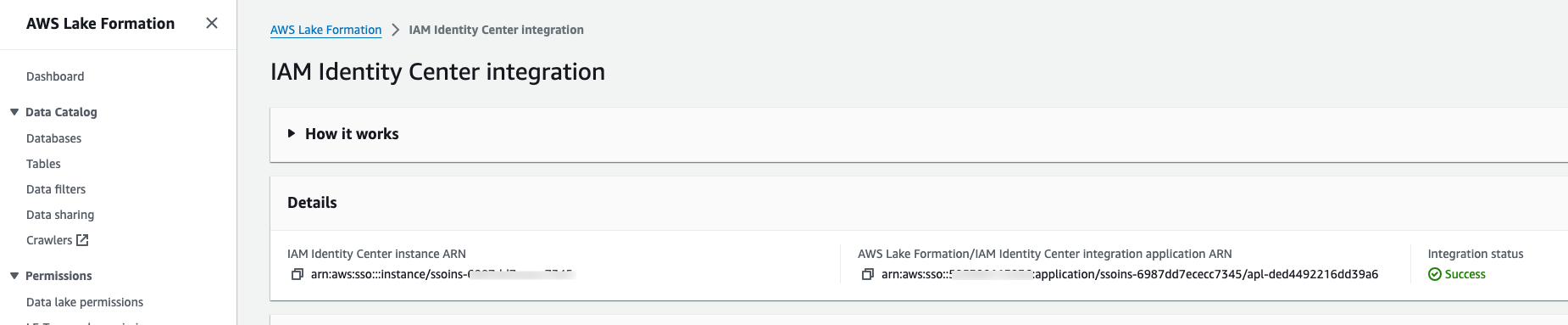

Sett opp Lake Formation med IAM Identity Center

For å sette opp Lake Formation med IAM Identity Center, sørg for at du har konfigurert Okta som IdP for IAM Identity Center, og bekrefter at brukerne og gruppene fra Okta nå er tilgjengelige i IAM Identity Center. Fullfør deretter følgende trinn:

- Velg på Lake Formation-konsollen IAM Identity Center-integrasjon etter Administrasjon i navigasjonsruten.

Du vil se meldingen "IAM Identity Center aktivert" sammen med ARN for IAM Identity Center-applikasjonen.

- Velg Opprett.

Om noen minutter vil du se en melding som indikerer at Lake Formation har blitt vellykket integrert med dine sentraliserte IAM-identiteter fra Okta Identity Center. Spesifikt vil meldingen angi "Vellykket opprettet identitetssenterintegrasjon med applikasjonen ARN," som betyr at integrasjonen nå er på plass mellom Lake Formation og identitetene som administreres i Okta.

Konfigurer granulære rollebaserte rettigheter ved hjelp av Lake Formation på utbredte bedriftsidentiteter

Vi vil nå sette opp granulære rettigheter for datatilgangen vår i Lake Formation. For dette innlegget oppsummerer vi trinnene som trengs for å bruke de eksisterende bedriftsidentitetene på Lake Formation-konsollen for å gi relevante kontroller og styring av dataene, som vi senere vil spørre gjennom Athena spørringsredigering. For å lære om å sette opp databaser og tabeller i Lake Formation, se Komme i gang med AWS Lake Formation

Dette innlegget vil ikke gå inn på de fullstendige detaljene om Lake Formation. I stedet vil vi fokusere på en ny funksjon som har blitt introdusert i Lake Formation – muligheten til å sette opp tillatelser basert på dine eksisterende bedriftsidentiteter som er synkronisert med IAM Identity Center.

Denne integrasjonen lar Lake Formation bruke organisasjonens IdP og tilgangsadministrasjonspolicyer for å kontrollere tillatelser til datainnsjøer. I stedet for å definere tillatelser fra bunnen av spesifikt for Lake Formation, kan du nå stole på eksisterende brukere, grupper og tilgangskontroller for å bestemme hvem som kan få tilgang til datakataloger og underliggende datakilder. Totalt sett gjør denne nye integrasjonen med IAM Identity Center det enkelt å administrere tillatelser for datainnsjø-arbeidsbelastningene dine ved å bruke bedriftsidentitetene dine. Det reduserer de administrative kostnadene ved å holde tillatelser på linje på tvers av separate systemer. Ettersom AWS fortsetter å forbedre Lake Formation, vil funksjoner som dette ytterligere forbedre levedyktigheten som et fullverdig datainnsjø-administrasjonsmiljø.

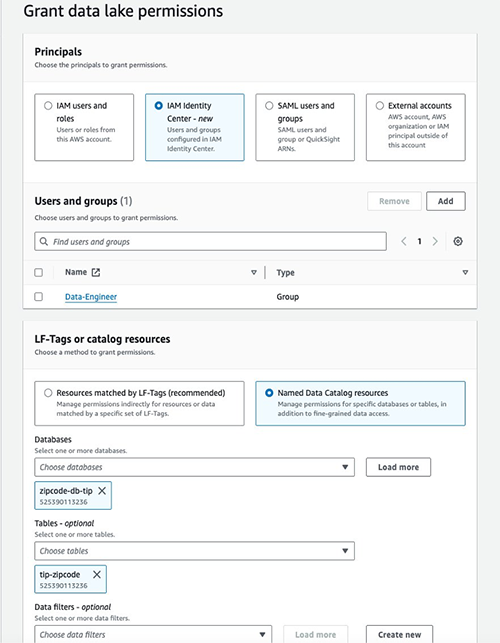

I dette innlegget har vi laget en database kalt zipcode-db-tip og gitt full tilgang til brukergruppen Data-Engineer til å spørre på den underliggende tabellen i databasen. Fullfør følgende trinn:

- Velg på Lake Formation-konsollen Gi datainnsjø-tillatelser.

- For rektorer, velg IAM Identity Center.

- Til Brukere og grupper, velg Dataingeniør.

- Til LF-tagger eller katalogressurser, plukke ut Navngitte datakatalogressurser.

- Til databaser, velg

zipcode-db-tip. - Til tabeller, velg

tip-zipcode.

Tilsvarende må vi gi relevant tilgang på de underliggende tabellene til brukerne og gruppene for at de skal kunne spørre på dataene.

- Gjenta de foregående trinnene for å gi tilgang til Data-Engineer-gruppen for å kunne spørre på dataene.

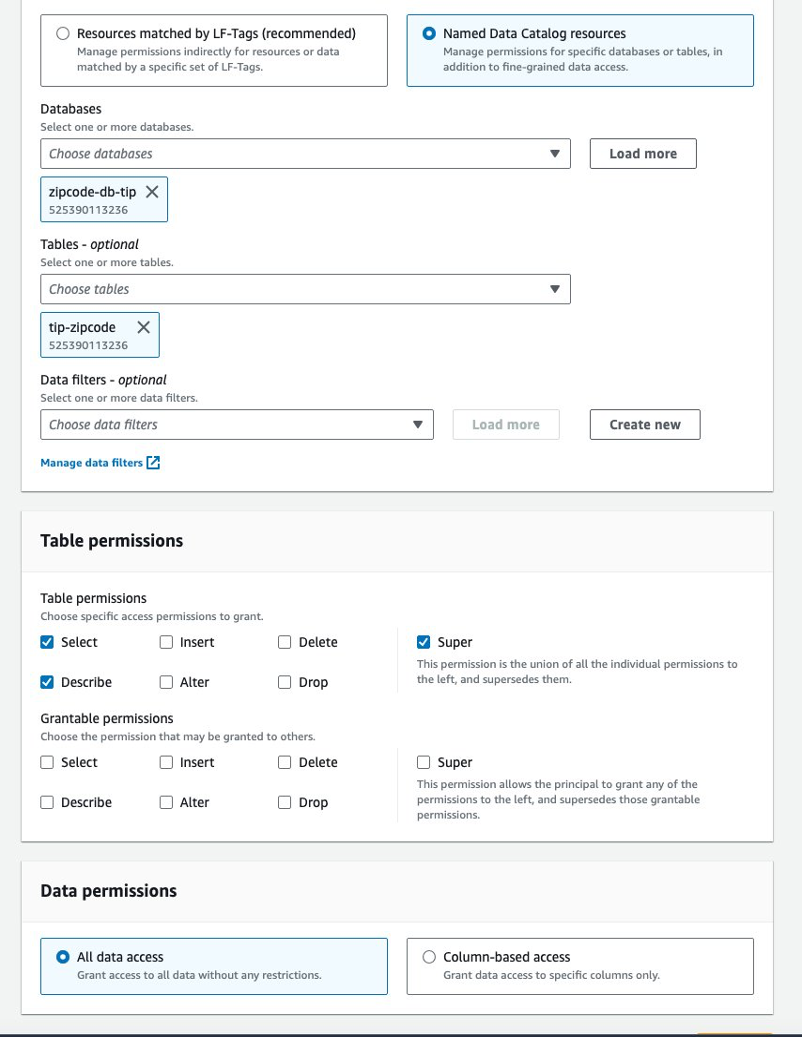

- Til Tabelltillatelser, plukke ut Plukke ut, Beskrivog Super.

- Til Datatillatelser, plukke ut All datatilgang.

Du kan gi selektiv tilgang til rader og kommentarer i henhold til dine spesifikke krav.

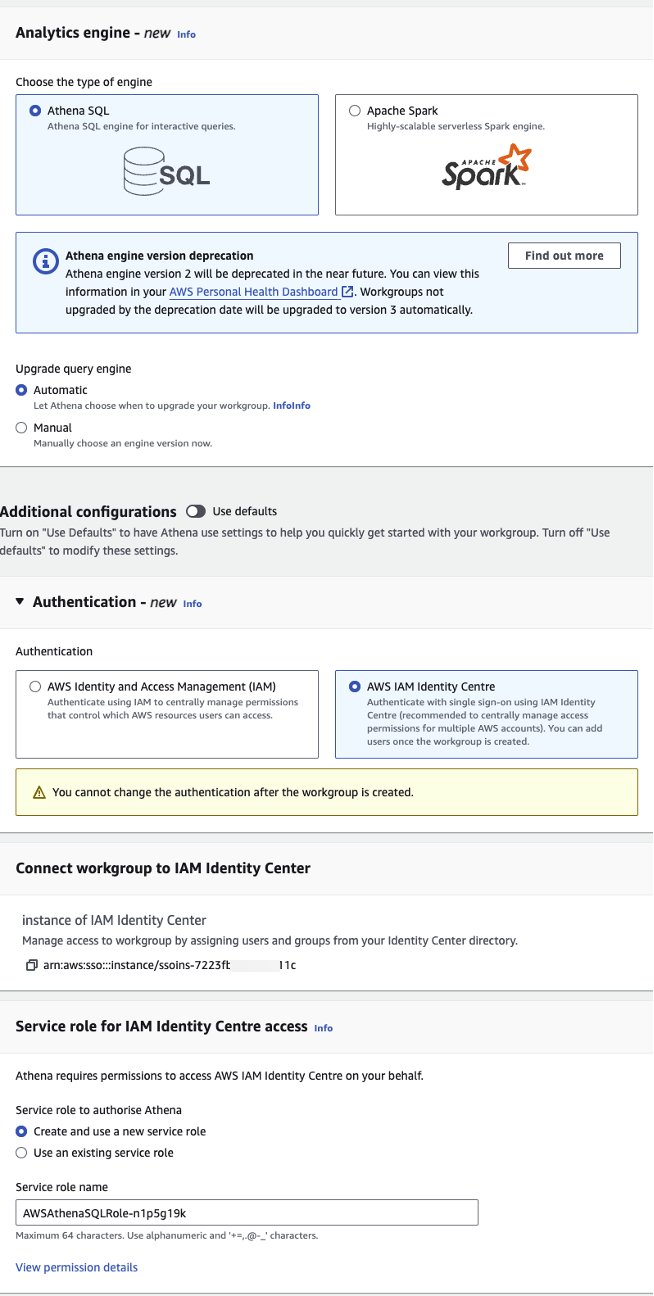

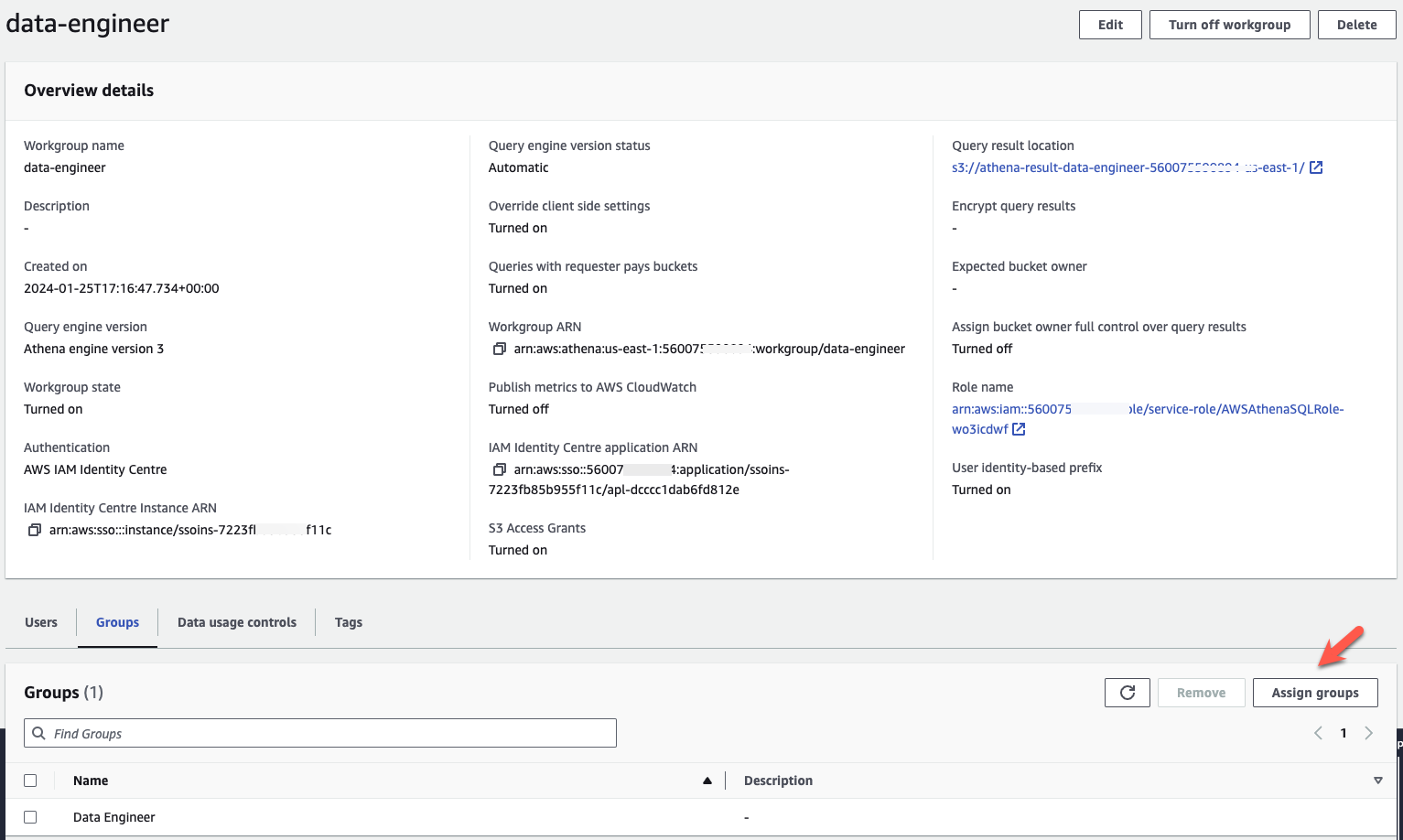

Sett opp arbeidsgrupper i Athena

Athena-arbeidsgrupper er en AWS-funksjon som lar deg isolere data og spørringer i en AWS-konto. Det gir en måte å separere data og kontrollere tilgang slik at hver gruppe bare kan få tilgang til dataene som er relevante for dem. Athena-arbeidsgrupper er nyttige for organisasjoner som ønsker å begrense tilgangen til sensitive datasett eller bidra til å forhindre at spørringer påvirker hverandre. Når du oppretter en arbeidsgruppe, kan du tildele brukere og roller til den. Spørringer som startes i en arbeidsgruppe vil kjøre med tilgangskontrollene og innstillingene som er konfigurert for den arbeidsgruppen. De muliggjør styring, sikkerhet og ressurskontroller på et detaljert nivå. Athena-arbeidsgrupper er en viktig funksjon for å administrere og optimalisere Athena-bruken på tvers av store organisasjoner.

I dette innlegget oppretter vi en arbeidsgruppe spesielt for medlemmer av vårt Data Engineering-team. Senere, når vi er logget på under Data Engineer-brukerprofiler, kjører vi spørringer fra denne arbeidsgruppen for å demonstrere hvordan tilgang til Athena-arbeidsgrupper kan begrenses basert på brukerprofilen. Dette gjør det mulig å håndheve styringspolicyer, og sørger for at brukere bare kan få tilgang til tillatte datasett og spørringer basert på deres rolle.

- Velg på Athena-konsollen Arbeidsgrupper etter Administrasjon i navigasjonsruten.

- Velg Opprett arbeidsgruppe.

- Til Autentisering, plukke ut AWS Identity Center.

- Til Tjenesterolle for å autorisere Athena, plukke ut Opprett og bruk en ny tjenesterolle.

- Til Navn på tjenesterolle, skriv inn et navn på rollen din.

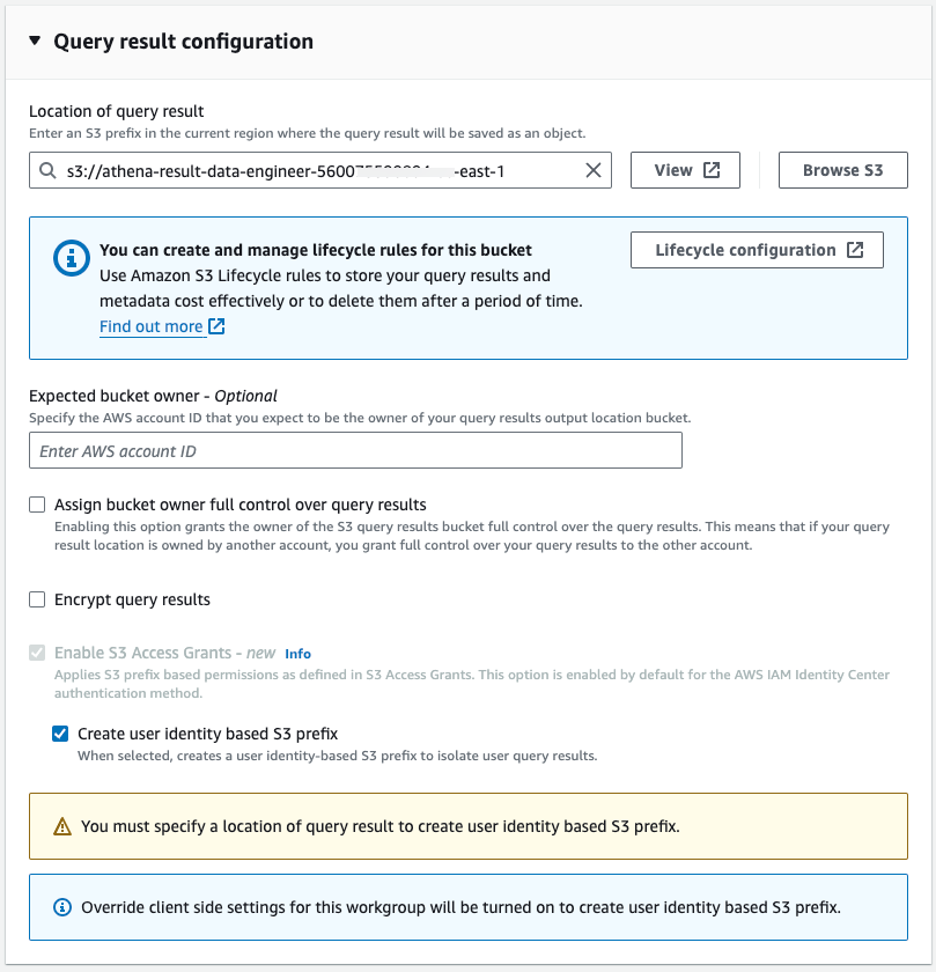

- Til Plassering av søkeresultat, angi et Amazon S3-sted for å lagre Athena-spørringsresultatene.

Dette er et obligatorisk felt når du angir IAM Identity Center for autentisering.

Etter at du har opprettet arbeidsgruppen, må du tilordne brukere og grupper til den. For dette innlegget oppretter vi en arbeidsgruppe som heter dataingeniør og tildeler gruppen Data-ingeniør (propagert gjennom den pålitelige identitetsformidlingen fra IAM Identity Center).

- På Grupper fanen på dataingeniørens detaljside, velg brukergruppen du vil tilordne og velge Tildel grupper.

Konfigurer Amazon S3-tilgangsbevilgninger for å skille søkeresultatene for hver arbeidsstyrkeidentitet

Deretter satte vi opp Amazon S3-stipend.

Du kan se følgende video for å sette opp tilskuddene eller referere til Bruk Amazon EMR med S3 Access Grants for å skalere Spark-tilgang Amazon S3 for instruksjoner.

Start pålogging gjennom AWS-forbundet tilgang ved å bruke IAM Identity Center-tilgangsportalen

Nå er vi klare til å koble til EMR Studio og forent pålogging med IAM Identity Center-autentisering:

- På IAM Identity Center-konsollen, naviger til dashbordet og velg AWS-tilgangsportalens URL.

- En nettleser-pop-up leder deg til Okta-påloggingssiden, hvor du oppgir Okta-legitimasjonen din.

- Etter vellykket autentisering vil du logges på AWS-konsollen som en forent bruker.

- Velg EMR Studio-applikasjonen.

- Etter at du har koblet til EMR Studio, velger du Query Editor i navigasjonsruten for å åpne en ny fane med Athena-spørringseditoren.

Følgende video viser en forent bruker som bruker AWS-tilgangsportalens URL for å få tilgang til EMR Studio ved hjelp av IAM Identity Center-autentisering.

Kjør spørringer med detaljert tilgang på editoren

På EMR Studio kan brukeren åpne Athena spørringsredigering og deretter spesifisere riktig arbeidsgruppe i spørringsredigeringsprogrammet for å kjøre spørringene.

Dataingeniøren kan spørre bare tabellene som brukeren har tilgang til. Søkeresultatene vises under S3-prefikset, som er separat for hver arbeidsstyrkeidentitet.

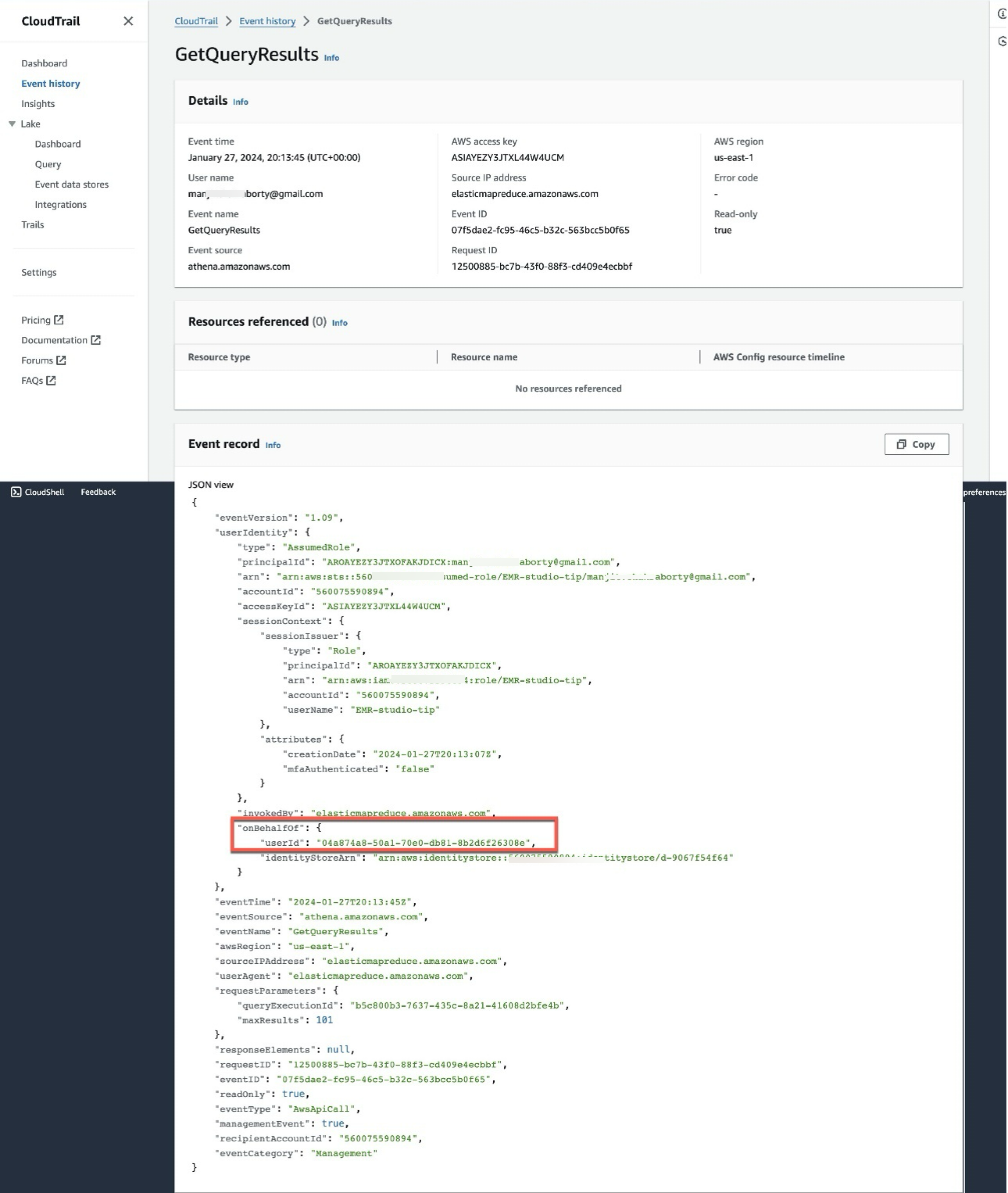

Gjennomgå ende-til-ende-revisjonssporet for arbeidsstyrkens identitet

IAM Identity Center-administratoren kan se på nedstrømsappene som er klarert for identitetsspredning, som vist i følgende skjermbilde av IAM Identity Center-konsollen.

På CloudTrail-konsollen viser hendelseshistorikken hendelsesnavnet og ressursen som den spesifikke arbeidsstyrkens identitet har tilgang til.

Når du velger en hendelse i CloudTrail, kan revisorene se den unike bruker-IDen som fikk tilgang til de underliggende AWS Analytics-tjenestene.

Rydd opp

Fullfør følgende trinn for å rydde opp i ressursene dine:

- Slett Okta-applikasjonene du opprettet for å integrere med IAM Identity Center.

- Slett IAM Identity Center-konfigurasjon.

- Slett EMR-studioet du opprettet for testing.

- Slett IAM-rollen du opprettet for IAM Identity Center og EMR Studio-integrasjon.

konklusjonen

I dette innlegget viste vi deg en detaljert gjennomgang for å bringe arbeidsstyrkens identitet til EMR Studio og spre identiteten til tilkoblede AWS-applikasjoner som Athena og Lake Formation. Denne løsningen gir arbeidsstyrken din en kjent påloggingsopplevelse, uten behov for å huske tilleggsinformasjon eller vedlikeholde kompleks rollekartlegging på tvers av ulike analysesystemer. I tillegg gir det revisorer ende-til-ende-synlighet i arbeidsstyrkens identiteter og deres tilgang til analysetjenester.

For å lære mer om formidling av klarert identitet og EMR Studio, se Integrer Amazon EMR med AWS IAM Identity Center.

Om forfatterne

Manjit Chakraborty er Senior Solutions Architect hos AWS. Han er en erfaren og resultatdrevet profesjonell med lang erfaring innen finansområdet, etter å ha jobbet med kunder om å gi råd, designe, lede og implementere kjernevirksomhetsløsninger over hele verden. På fritiden liker Manjit å fiske, trene kampsport og leke med datteren sin.

Manjit Chakraborty er Senior Solutions Architect hos AWS. Han er en erfaren og resultatdrevet profesjonell med lang erfaring innen finansområdet, etter å ha jobbet med kunder om å gi råd, designe, lede og implementere kjernevirksomhetsløsninger over hele verden. På fritiden liker Manjit å fiske, trene kampsport og leke med datteren sin.

Neeraj Roy er en Principal Solutions Architect ved AWS basert i London. Han jobber med Global Financial Services-kunder for å akselerere deres AWS-reise. På fritiden liker han å lese og tilbringe tid med familien.

Neeraj Roy er en Principal Solutions Architect ved AWS basert i London. Han jobber med Global Financial Services-kunder for å akselerere deres AWS-reise. På fritiden liker han å lese og tilbringe tid med familien.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://aws.amazon.com/blogs/big-data/bring-your-workforce-identity-to-amazon-emr-studio-and-athena/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 10

- 100

- 2%

- 500

- 7

- 721

- a

- evne

- I stand

- Om oss

- akselerere

- adgang

- tilgangsstyring

- aksesseres

- Tilgang

- Logg inn

- kontoer

- nøyaktig

- tvers

- aktiv

- Ad

- tillegg

- Ytterligere

- Legger

- administrativ

- administratorer

- rådgivning

- Etter

- justert

- Alle

- tillater

- langs

- også

- Amazon

- Amazonas Athena

- Amazon EMR

- Amazon Web Services

- an

- analyse

- analytics

- og

- En annen

- app

- vises

- vises

- Søknad

- søknader

- apps

- arkitektur

- ER

- Arts

- AS

- tildele

- tildelt

- At

- attributter

- revisjon

- revisjon

- revisorer

- Autentisering

- autorisasjon

- autorisere

- automatisk

- tilgjengelig

- AWS

- AWS Lake formasjon

- Azure

- basert

- BE

- vært

- vegne

- skreddersydd

- mellom

- Blogg

- bringe

- bred

- nett~~POS=TRUNC leseren~~POS=HEADCOMP

- bygge

- men

- by

- som heter

- CAN

- evne

- saken

- katalog

- kataloger

- sentrum

- sentral

- sentralisert

- senter

- utfordre

- Sjekker

- Velg

- valgt ut

- ren

- kolonner

- kommentarer

- fullføre

- komplekse

- kompleksitet

- samsvar

- Konfigurasjon

- konfigurert

- Bekrefte

- Koble

- tilkoblet

- består

- Konsoll

- fortsetter

- kontroll

- kontroller

- Bedriftens

- korrigere

- Kostnader

- skape

- opprettet

- Opprette

- Credentials

- skikk

- Kunder

- dashbord

- dato

- data tilgang

- dataanalyse

- dataingeniør

- Data Lake

- datavitenskap

- Database

- databaser

- datasett

- datter

- definere

- demonstrere

- utforme

- detaljert

- detaljer

- Bestem

- utvikle

- diagram

- forskjellig

- direkte

- katalog

- dirigerer

- oppdage

- skjermer

- domene

- ikke

- drevet

- hver enkelt

- redaktør

- enten

- emalje

- muliggjøre

- aktivert

- muliggjør

- muliggjør

- ende til ende

- håndheve

- håndheves

- ingeniør

- Ingeniørarbeid

- styrke

- Enter

- Enterprise

- Enterprise Solutions

- Går inn

- Miljø

- Eter (ETH)

- Event

- eksempel

- henrettet

- eksisterende

- erfaring

- forklarer

- omfattende

- Omfattende erfaring

- forenkler

- kjent

- familie

- Trekk

- Egenskaper

- Noen få

- felt

- finansiell

- finansielle tjenester

- fiske

- Fokus

- følge

- etter

- Til

- Krefter

- skjema

- formasjon

- fra

- fullt

- videre

- Gi

- gitt

- Global

- global finansiell

- globus

- Go

- styre

- styresett

- styrende

- innvilge

- innvilget

- innvilgelse

- tilskudd

- granulær

- Gruppe

- Gruppens

- Håndterer

- Ha

- å ha

- he

- hjelpe

- høyt nivå

- hans

- historie

- Hvordan

- Hvordan

- HTML

- HTTPS

- IAM

- ID

- identiteter

- Identitet

- styring av identitet og tilgang

- if

- illustrerer

- slag

- iverksette

- implementere

- viktig

- forbedre

- in

- inkludere

- indikerer

- informasjon

- f.eks

- i stedet

- instruksjoner

- integrere

- integrert

- integrering

- interaktiv

- sammenhengende

- inn

- introdusert

- involvert

- utsteder

- IT

- DET ER

- reise

- holde

- nøkkel

- kjent

- innsjø

- innsjøer

- stor

- seinere

- lansert

- lanseringer

- ledende

- LÆRE

- Nivå

- utnytter

- i likhet med

- LINK

- plassering

- steder

- logg

- logget

- logging

- Logg inn

- London

- Se

- vedlikeholde

- opprettholde

- opprettholder

- gjøre

- GJØR AT

- Making

- administrer

- fikk til

- ledelse

- administrerende

- obligatorisk

- måte

- manuelt

- kart

- kartlegging

- martial

- Kan..

- medlemmer

- melding

- minimere

- minutter

- mer

- flere

- må

- navn

- oppkalt

- Naviger

- navigerer

- Navigasjon

- Trenger

- nødvendig

- trenger

- Ny

- Nei.

- nå

- gjenstander

- of

- OKTA

- on

- ONE

- bare

- åpen

- åpner

- optimalisere

- Alternativ

- alternativer

- or

- organisasjoner

- Annen

- vår

- ut

- enn

- samlet

- overhead

- oversikt

- side

- brød

- for

- utføre

- tillatelse

- tillatelser

- ping

- Ping-identitet

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- spiller

- Point

- Politikk

- pop-up

- Portal

- Post

- powered

- forebygge

- Principal

- rektorer

- privilegier

- profesjonell

- Profil

- Profiler

- forplantning

- ordentlig

- gi

- forutsatt

- tilbydere

- gir

- spørsmål

- spørring

- heller

- Lese

- Lesning

- klar

- motta

- reduserer

- referere

- relevant

- avhengige

- husker

- Fjerner

- Repository

- Krav

- ressurs

- Ressurser

- begrense

- begrenset

- resultere

- Resultater

- Rolle

- roller

- rader

- Kjør

- samme

- besparende

- Skala

- Vitenskap

- skraper

- sømløst

- erfaren

- sikkert

- sikkerhet

- se

- velg

- valgt

- velge

- selektiv

- senior

- sensitive

- separat

- tjeneste

- Tjenester

- sett

- innstilling

- innstillinger

- bør

- Vis

- viste

- vist

- Viser

- undertegne

- betegnende

- Enkelt

- enkelt

- So

- løsning

- Solutions

- kilde

- Kilder

- Spark

- spesifikk

- spesielt

- utgifter

- SQL

- Begynn

- startet

- Tilstand

- Steps

- lagring

- lagret

- rett fram

- effektiviserer

- Struggle

- studio

- subnett

- vellykket

- vellykket

- oppsummere

- Støtte

- sikker

- synk.

- Systemer

- bord

- lag

- Testing

- enn

- Det

- De

- deres

- Dem

- deretter

- Disse

- de

- tredjeparts

- denne

- Gjennom

- tid

- til

- i dag

- token

- verktøy

- Totalt

- trail

- klarert

- prøve

- to

- etter

- underliggende

- enhetlig

- unik

- URL

- bruk

- bruke

- nyttig

- Bruker

- Brukere

- ved hjelp av

- av

- levedyktighet

- video

- Se

- synlighet

- walkthrough

- ønsker

- Se

- Vei..

- we

- web

- webtjenester

- når

- hvilken

- HVEM

- vil

- vindu

- med

- innenfor

- uten

- arbeidet

- arbeidsflyt

- arbeidsflyt

- arbeidsstyrke

- arbeidsgruppe

- virker

- du

- Din

- zephyrnet