Amazon QuickSight er en skalerbar, serverløs, innebygd, maskinlæringsdrevet business intelligence (BI)-tjeneste bygget for skyen. QuickSight lar deg enkelt lage og publisere interaktive BI-dashboards som inkluderer maskinlæringsdrevet innsikt. QuickSight-dashbord kan nås fra hvilken som helst enhet, og sømløst integrert i applikasjonene, portalene og nettstedene dine.

QuickSight tilbyr flere kilder for data, inkludert men ikke begrenset til Amazonas Athena, Amazon RedShift, Amazon enkel lagringstjeneste (Amazon S3), og Snowflake. Dette innlegget presenterer løsninger som lar deg sette opp Snowflake som en datakilde for QuickSight uavhengig av nettverkskonfigurasjonskravene dine.

Vi dekker følgende konfigurasjoner av Snowflake som en datakilde for QuickSight:

- QuickSight-tilkobling til Snowflake via AWS PrivateLink

- QuickSight-tilkobling til Snowflake via AWS PrivateLink og virtuell privat sky (VPC) peering (samme region)

- QuickSight-tilkobling til Snowflake via AWS PrivateLink og VPC-peering (på tvers av regioner)

- QuickSight-tilkobling til Snowflake (offentlig nettverk)

Forutsetninger

For å fullføre denne løsningen trenger du følgende:

- En AWS-konto

- De AWS kommandolinjegrensesnitt (AWS CLI) installert på arbeidsstasjonen din (for instruksjoner, se (Installere, oppdatere og avinstallere AWS CLI versjon 2)

- En QuickSight-konto i Enterprise-utgaven

- En Snowflake-konto

- En Snowflake-database og tabell

- Et Snowflake-lager

- Tilstrekkelig AWS identitets- og tilgangsadministrasjon (IAM)-privilegier for å opprette VPC-endepunkter, sikkerhetsgrupper, rutetabeller og Amazon Route 53 vertsbaserte soner og ressurspostsett

QuickSight-tilkobling til Snowflake via AWS PrivateLink

Først viser vi deg hvordan du kobler til Snowflake med QuickSight over AWS PrivateLink. Følgende diagram illustrerer løsningsarkitekturen.

Sett opp Snowflake AWS PrivateLink-integrasjonen

For å starte går vi gjennom aktiveringen av AWS PrivateLink for Snowflake-kontoen din. Dette inkluderer å finne ressurser i AWS-kontoen din, tilgang til Snowflake-grensesnittet og opprette en støttesak med Snowflake.

- Identifiser VPC-en du vil bruke til å sette opp AWS PrivateLink-integrasjonen. For å gjøre det, hent en liste over VPCer fra kommandolinjen, og hent deretter

VpcIdelement fra det resulterende JSON-objektet for ønsket VPC. Se følgende kode:

- Hent din AWS-konto-ID. Dette innlegget forutsetter at kontoen du målretter mot er standardkontoen din i AWS CLI-konfigurasjonen.

- Hvis du setter opp flere kontoer, gjenta disse trinnene for alle kontoer og VPCer (dette innlegget forutsetter at du setter opp en enkelt konto og VPC og vil bruke dette som kontekst fremover).

- Kontakt Snøfnuggstøtte med din AWS-konto-ID, VPC-ID og den tilsvarende konto-URLen du bruker for å få tilgang til Snowflake (f.eks.

<account id>.snowflakecomputing.com).

Aktiverer AWS PrivateLink for Snowflake-kontoen din kan ta opptil to virkedager.

- Etter at AWS PrivateLink er aktivert, hent AWS PrivateLink-konfigurasjonen for din region ved å kjøre følgende kommando i et Snowflake-regneark, og hent deretter verdiene for

privatelink-account-urlogprivatelink_ocsp-urlfra det resulterende JSON-objektet. Eksempler på hver verdi er som følger:

- Lagre disse verdiene i et tekstredigeringsprogram for senere bruk.

Deretter konfigurerer vi VPC-endepunktet på Amazon Virtual Private Cloud (Amazon VPC)-konsollen oppretter alle nødvendige sikkerhetsgrupper.

- Velg på Amazon VPC-konsollen endepunkter i navigasjonsmenyen.

- Velg Lag endepunkt.

- Plukke ut Finn AWS-tjeneste etter navn.

- Til Tjenestenavn, skriv inn verdien for

privatelink-vpce-idsom vi hentet tidligere. - Velg Bekreft.

Et grønt varsel med "Service Name Found" vises og alternativene for VPC og subnett utvides automatisk.

Avhengig av den målrettede regionen din, kan den resulterende skjermen vise et annet regionnavn.

- Velg samme VPC-ID som du sendte til Snowflake.

- Velg undernettene der du vil opprette endepunkter.

AWS anbefaler å bruke mer enn ett subnett for høy tilgjengelighet.

- Til Sikkerhetsgruppe, velg Opprett en ny sikkerhetsgruppe.

Dette åpner Sikkerhetsgrupper side på Amazon VPC-konsollen i en ny fane.

- Velg Opprett sikkerhetsgruppe.

- Gi den nye sikkerhetsgruppen et navn (f.eks.

quicksight-doc-snowflake-privatelink-connection) og beskrivelse. - Velg VPC-ID-en du brukte i forrige trinn.

Deretter legger du til to regler som tillater trafikk fra VPC-en din til dette VPC-endepunktet.

- Hent CIDR-blokken for din målrettede VPC:

- Velg Legg til regel i Innkommende regler

- Velg HTTPS for typen, la kilden være Custom, og skriv inn verdien hentet fra forrige

describe-vpcsanrop (for eksempel 10.0.0.0/16). - Velg Legg til regel i Innkommende regler

- Velg HTTP for typen, la kilden være Custom, og skriv inn verdien hentet fra forrige

describe-vpcs - Velg Opprett sikkerhetsgruppe.

- Hent sikkerhetsgruppe-ID-en fra den nyopprettede sikkerhetsgruppen.

- Fjern standard sikkerhetsgruppe på VPC-endepunktkonfigurasjonssiden.

- Søk etter og velg den nye sikkerhetsgruppe-IDen.

- Velg Lag endepunkt.

Du blir omdirigert til en side som har en lenke til VPC-endepunktkonfigurasjonen, spesifisert av VPC-ID. Den neste siden har en lenke for å se konfigurasjonen i sin helhet.

- Hent den øverste posten i listen over DNS-navn.

Dette kan skilles fra andre DNS-navn fordi det bare inkluderer regionnavnet (som f.eks us-west-2), og ingen Availability Zone bokstavnotasjon (som f.eks us-west-2a).

- Lagre denne posten i et tekstredigeringsprogram for senere bruk.

Konfigurer DNS for Snowflake-endepunkter i din VPC

For å konfigurere Snowflake-endepunktene dine, fullfør følgende trinn:

- Velg på Route 53-konsollen Vertsbaserte soner i navigasjonsruten.

- Velg Opprett vertssone.

- Til Domenenavn, skriv inn verdien du lagret for

privatelink-account-urlfra de forrige trinnene.

I dette feltet fjerner vi Snowflake-konto-ID-en fra DNS-navnet og bruker kun verdien som starter med Region-identifikatoren (f.eks. <region>.privatelink.snowflakecomputing.com). Vi oppretter et ressurspostsett senere for underdomenet.

- Til typen, plukke ut Privat vertssone.

Det kan hende at din regionskode ikke er det us-west-2; referer til DNS-navnet som ble returnert til deg av Snowflake.

- på VPC-er som skal knyttes til den vertsbaserte sonen seksjonen, velg regionen din VPC befinner seg i og VPC-IDen som ble brukt i tidligere trinn.

- Velg Opprett vertssone.

Neste. vi oppretter to poster: en for privatelink-account-url og en for privatelink_ocsp-url.

- På Hosted soner side, velg Lag rekordsett.

- Til Rekordnavn, skriv inn din Snowflake-konto-ID (de første åtte tegnene i

privatelink-account-url). - Til Record type, velg administrasjon.

- Til Verdi, skriv inn DNS-navnet for det regionale VPC-endepunktet vi hentet i forrige seksjon.

- Velg Lag poster.

- Gjenta disse trinnene for OCSP-posten vi noterte som

privatelink-ocsp-urltidligere, starter medocspgjennom Snowflake-ID-en på åtte tegn for postnavnet (f.eks.ocsp.xxxxxxxx).

Konfigurer et Route 53-resolver inngående endepunkt for din VPC

QuickSight bruker ikke standard AWS-resolveren (VPCens .2-resolver). For å løse privat DNS fra QuickSight, må du sette opp Route 53-resolverendepunkter.

Først oppretter vi en sikkerhetsgruppe for rute 53-resolver inngående endepunkt.

- På Sikkerhetsgrupper siden til Amazon VPC-konsollen, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn for sikkerhetsgruppen din (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Velg VPC-IDen som ble brukt i forrige trinn.

- Lag regler som tillater DNS (Port 53) over UDP og TCP fra VPC CIDR-blokken.

- Velg Opprett sikkerhetsgruppe.

- Legg merke til sikkerhetsgruppe-ID-en, fordi vi nå legger til en regel for å tillate trafikk til VPC-endepunktsikkerhetsgruppen.

Nå oppretter vi Route 53-resolver inngående endepunkt for vår VPC.

- Velg på Route 53-konsollen Inngående endepunkt i navigasjonsruten.

- Velg Opprett innkommende endepunkt.

- Til Endepunktnavn, skriv inn et navn (for eksempel,

quicksight-inbound-resolver). - Til VPC i regionen, velg VPC-IDen som ble brukt i forrige trinn.

- Til Sikkerhetsgruppe for endepunktet, velg sikkerhetsgruppe-ID-en du lagret tidligere.

- på IP-adresse seksjon, velg to tilgjengelighetssoner og undernett, og forlat Bruk en IP-adresse som velges automatisk valgt.

- Velg Send.

- Velg det innkommende endepunktet etter at det er opprettet, og legg merke til de to IP-adressene for løserne.

Koble en VPC til QuickSight

For å koble en VPC til QuickSight, fullfør følgende trinn:

- På Sikkerhetsgrupper siden til Amazon VPC-konsollen, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn (f.eks.

quicksight-snowflake-privatelink-sg) og en beskrivelse. - Velg VPC-IDen som ble brukt i forrige trinn.

Sikkerhetsgrupper for QuickSight er forskjellige fra andre sikkerhetsgrupper ved at de er statsløse, snarere enn tilstandsfulle. Dette betyr at du eksplisitt må tillate returtrafikk fra den målrettede sikkerhetsgruppen. Den innkommende regelen i sikkerhetsgruppen din må tillate trafikk på alle porter. Den må gjøre dette fordi destinasjonsportnummeret til alle innkommende returpakker er satt til et tilfeldig tildelt portnummer. For mer informasjon, se Innkommende regler.

- Velg Opprett sikkerhetsgruppe.

- Legg merke til sikkerhetsgruppe-ID-en, fordi vi nå legger til en regel for å tillate trafikk til VPC-endepunktsikkerhetsgruppen.

- På Sikkerhetsgrupper side, søk etter sikkerhetsgruppe-IDen som brukes for VPC-endepunktet.

- Velg Rediger innkommende regler.

- Legg til regler for både HTTPS- og HTTP-trafikk ved å bruke sikkerhetsgruppe-ID-en for sikkerhetsgruppen du opprettet som kilde.

- Velg Lagre regler.

Deretter går vi til QuickSight-konsollen for å konfigurere VPC-tilkoblingen.

- Naviger til QuickSight-konsollen.

- Velg brukernavnet og velg Administrer QuickSight.

- Velg i navigasjonsruten Administrer VPC-tilkoblinger.

- Velg Legg til en VPC-tilkobling.

- Til VPC-tilkoblingsnavn, skriv inn et navn (for eksempel,

snowflake-privatelink). - Til VPC ID, velg VPC-en som ble brukt i forrige trinn.

- Til Undernett -ID, velg et av undernettene som har et VPC-endepunkt, som spesifisert da du opprettet endepunktet tidligere.

- Til Sikkerhetsgruppe-ID, skriv inn ID-en til sikkerhetsgruppen du opprettet.

- Til DNS-resolver-endepunkter, skriv inn de to IP-ene for det innkommende resolver-endepunktet du opprettet tidligere.

- Velg Opprett.

Sett opp en Snowflake-datakilde gjennom VPC

For å sette opp en Snowflake-datakilde, fullfør følgende trinn.

- Velg på QuickSight-konsollen datasett på navigasjonssiden.

- Velg Nytt datasett.

- Velg alternativet Snowflake.

- Til Navn på datakilde, skriv inn et navn (for eksempel,

snowflake). - Til Tilkoblingstype¸ velg VPC-tilkoblingen du opprettet tidligere (

snowflake-privatelink). - Til Databaseserver, Tast inn

privatelink-account-url. - Til Databasens navn, skriv inn navnet på databasen.

- Til Warehouse, skriv inn navnet på et Snowflake-varehus som kjører.

- Til Brukernavn, skriv inn ditt Snowflake-brukernavn.

- Til Passord, skriv inn Snowflake-passordet ditt.

- Velg Validere.

- Ved vellykket validering, velg Lag datakilde.

Lag ditt første QuickSight-dashbord

I denne delen dekker vi å lage et datasett i QuickSight, og deretter bruke disse dataene i en visualisering. Vi bruker et dummy-datasett som har informasjon om fiktive ansatte.

- Til Skjema, velg skjemaet ditt.

- Til tabeller, velg bordene dine.

- Velg Plukke ut.

på Fullfør opprettelsen av datasett seksjonen, kan du finne ut om QuickSight importerer datasettet ditt til SPICE for å forbedre søkeytelsen eller direkte spørre dataene dine hver gang et dashbord lastes inn. For mer informasjon om SPICE, se Importerer data til SPICE.

- For dette innlegget velger vi Importer til SPICE for raskere analyser.

- Velg Visualisere.

Nå som vi har skjemaet, tabellen og SPICE-konfigurasjonen for datasettet, kan vi lage vår første visualisering.

- Velg et felt fra listen over tilgjengelige felt. For dette innlegget velger vi City.

- Velg en visualisering i Visuelle typer

Dette skraper bare overflaten av visualiseringsmulighetene til QuickSight. For mer informasjon, se Jobber med Amazon QuickSight Visuals.

Deretter dekker vi en nettverkskonfigurasjon som gjør at QuickSight kan kobles til én VPC med AWS PrivateLink i en annen VPC, og bruker VPC-peering for å la QuickSight bruke AWS PrivateLink-tilkoblingen.

QuickSight-tilkobling til Snowflake via AWS PrivateLink og VPC-peering innenfor samme region

I denne delen viser vi deg hvordan du kobler til Snowflake med QuickSight med to VPC-er og AWS PrivateLink. Følgende diagram illustrerer løsningsarkitekturen.

Sett opp VPC-peering

Først oppretter vi VPC-peering-forbindelsen fra den forespørrende VPC-en.

- På Peering-forbindelser siden til Amazon VPC-konsollen, velg Opprett peering-tilkobling.

- Til Velg en lokal VPC å peer med, velg VPC-en der du konfigurerte Snowflake AWS PrivateLink-tilkoblingen.

- på Velg en annen VPC å peer med seksjon, la standardalternativene for Logg inn og Region (Min konto og Denne regionen, henholdsvis).

- Til VPC (aksepter), velg VPC-en som QuickSight er koblet til.

- Velg Opprett peering-tilkobling.

Deretter godtar vi VPC-forbindelsen fra den aksepterende VPC-en.

- På Peering-forbindelser siden, velg tilkoblingen du opprettet.

- På handlinger meny, velg Aksepterer.

- Se gjennom informasjonen om forespørselen. Hvis alt ser riktig ut, velg Ja, godta.

Deretter konfigurerer vi DNS for å løse mellom de to VPC-ene.

- På Peering-forbindelser siden, velg din nye peering-tilkobling.

- På DNS sjekk om de to alternativene vises som Deaktivert.

Hvis de er aktivert, kan du hoppe til trinnene for å lage rutetabeller.

- På handlinger meny, velg Rediger DNS-innstillinger.

Dette krever at din VPC har DNS-vertsnavn og -oppløsning aktivert.

- Merk av i begge avmerkingsboksene for å tillate at DNS løses fra både aksepterende og rekvirerende VPCer.

- Velg Spar.

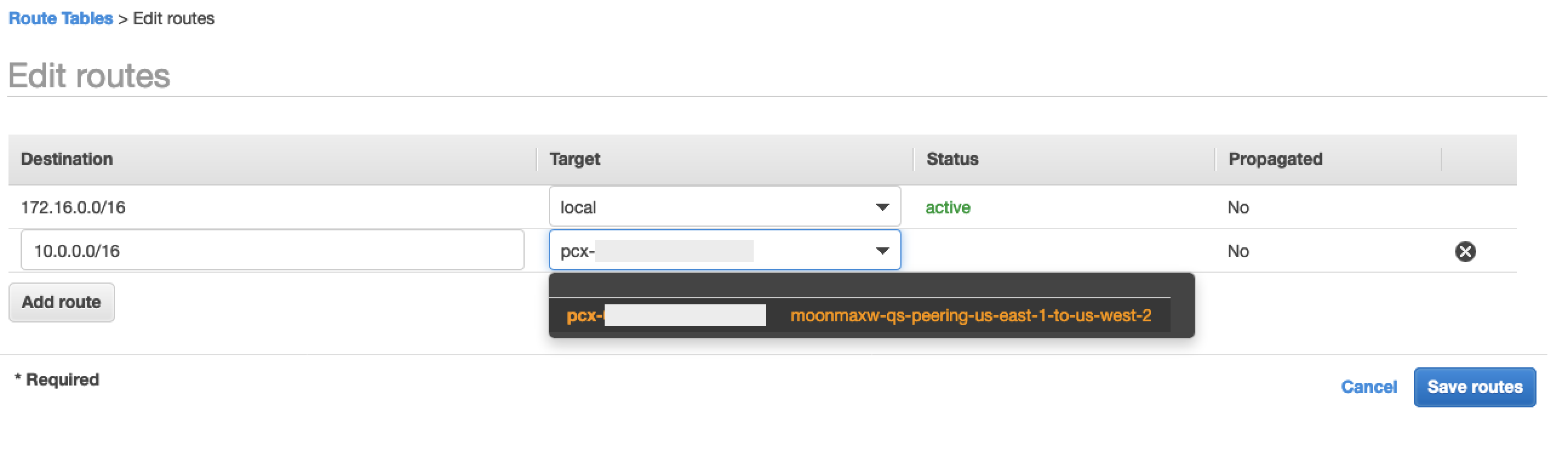

Deretter oppretter du rutetabelloppføringen for å tillate ruter å forplante seg mellom de to VPC-ene.

- På Rutetabeller siden, velg rutetabellene i din forespørende VPC.

- På Rute kategorien, velg Rediger ruter.

- Legg til en rute for CIDR-blokken som din peered VPC bruker (for dette innlegget, 172.31.0.0/16).

- Velg Lagre ruter.

- Gjenta for rutetabellene i din aksepter-VPC.

Konfigurer DNS i aksepter-VPC

I denne delen assosierer vi aksepterende VPC som med den samme private vertssonen som rekvirentens VPC (<region>.privatelink.snowflakecomputing.com).

- Velg på Route 53-konsollen Hosted soner i navigasjonsruten.

- Velg vertssonen

<region>.privatelink.snowflakecomputing.comOg velg Rediger. - på VPC-er som skal knyttes til den vertsbaserte sonen delen velger Legg til VPC.

- Velg regionen og VPC-ID-en som er knyttet til den aksepterende VPC-en.

- Velg lagre endringer.

Konfigurer rute 53-resolver innkommende endepunkter i aksepter-VPC

For å konfigurere innkommende endepunkter for Route 53-resolver, fullfør følgende trinn:

- På Sikkerhetsgrupper siden til Amazon VPC-konsollen, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Velg VPC-IDen som ble brukt i forrige trinn.

- Lag regler som tillater DNS (port 53) over UDP og TCP fra VPC CIDR-blokken (for dette innlegget, 172.31.0.0/16).

- Velg Opprett sikkerhetsgruppe.

- Legg merke til sikkerhetsgruppe-ID-en, fordi vi nå legger til en regel for å tillate trafikk til VPC-endepunktsikkerhetsgruppen.

Deretter setter vi opp Route 53 inngående endepunkt for denne VPC.

- Velg på Route 53-konsollen Inngående endepunkt i navigasjonsruten.

- Velg Opprett innkommende endepunkt.

- Skriv inn et navn for endepunktet (f.eks.

quicksight-inbound-resolver). - Til VPC i regionen, velg VPC-ID-en for den aksepterende VPC-en.

- Til Sikkerhetsgruppe, velg sikkerhetsgruppe-ID-en du lagret tidligere.

- på IP-adresse seksjon, velg to tilgjengelighetssoner og undernett, og forlat Bruk en IP-adresse som velges automatisk

- Velg Send.

- Velg det innkommende endepunktet etter at det er opprettet.

- Etter at det innkommende endepunktet er klargjort, legg merke til de to IP-adressene for løserne.

Koble aksepter VPC til QuickSight

For å starte, må vi opprette en sikkerhetsgruppe for QuickSight for å tillate trafikk til Route 53-resolverens innkommende endepunkter, VPC-endepunktet for AWS PrivateLink og trafikk innenfor det lokale nettverket.

- På Sikkerhetsgrupper siden til Amazon VPC-konsollen, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn (f.eks.

quicksight-snowflake-privatelink-vpc-peering-sg) og en beskrivelse. - Velg VPC-ID for aksepter-VPC.

- Opprett følgende inntrengningsregler:

-

- Én regel for det lokale nettverket for alle TCP-porter (f.eks. 172.31.0.0/16).

- Én regel som tillater DNS-trafikk fra sikkerhetsgruppen for Route 53-resolverens innkommende endepunkt for alle TCP-porter.

- Én regel som tillater DNS-trafikk fra sikkerhetsgruppen for innkommende endepunkt for Route 53-resolver for alle UDP-porter.

- Én regel som tillater trafikk til sikkerhetsgruppen for VPC-endepunktet (plassert i peered VPC).

Som diskutert tidligere, er sikkerhetsgrupper for QuickSight forskjellige fra andre sikkerhetsgrupper. Du må eksplisitt tillate returtrafikk fra den målrettede sikkerhetsgruppen, og innkommende regel i sikkerhetsgruppen din må tillate trafikk på alle porter. For mer informasjon, se Innkommende regler.

Deretter endrer vi sikkerhetsgruppen for Route 53-resolverens innkommende endepunkt for å tillate trafikk fra sikkerhetsgruppen vi opprettet.

- På Sikkerhetsgrupper side, søk etter sikkerhetsgruppe-ID-en som brukes for innkommende endepunkt for rute 53-resolver.

- Velg Rediger innkommende regler.

- Legg til regler for både DNS over UDP og DNS over TCP, ved å bruke sikkerhetsgruppe-ID-en for sikkerhetsgruppen vi opprettet for QuickSight som kilde.

- Velg Lagre regler.

Deretter endrer du sikkerhetsgruppen som ble opprettet for VPC-endepunktet for AWS PrivateLink-tilkoblingen.

- På Sikkerhetsgrupper side, søk etter sikkerhetsgruppe-ID-en som brukes for VPC-endepunktet for AWS PrivateLink-tilkoblingen.

- Velg Rediger innkommende regler.

- Legg til regler for både HTTPS og HTTP, med sikkerhetsgruppe-ID-en for sikkerhetsgruppen opprettet for QuickSight som kilde.

- Velg Lagre regler.

Deretter setter vi opp VPC-tilkoblingen i QuickSight.

- På QuickSight-konsollen velger du brukernavnet og velger Administrer QuickSight.

- Velg i navigasjonsruten Administrer VPC-tilkoblinger.

- Velg Legg til en VPC-tilkobling.

- Til VPC-tilkoblingsnavn¸ skriv inn et navn (f.eks.

snowflake-privatelink-vpc-peering). - Til Subnet, velg en subnett-ID som har en rutetabell med peering-tilkobling til forespørrende VPC der AWS PrivateLink-tilkoblingen ligger.

- Til Sikkerhetsgruppe-ID, skriv inn ID-en til sikkerhetsgruppen opprettet tidligere.

- Til DNS-resolver-endepunkter, skriv inn de to IP-ene for det innkommende resolver-endepunktet du opprettet.

- Velg Opprett.

Sett opp en Snowflake-datakilde i QuickSight gjennom VPC

For å sette opp en Snowflake-datakilde i QuickSight, fullfør følgende trinn:

- Velg på QuickSight-konsollen datasett i navigasjonsruten.

- Velg Nytt datasett.

- Velg alternativet Snowflake.

- Skriv inn et datakildenavn (f.eks.

snowflake-dataset). - Velg VPC-tilkoblingen du opprettet (

snowflake-privatelink). - Til Databaseserver, Skriv inn

privatelink-account-url. - Til Databasens navn, skriv inn navnet på databasen.

- Til Warehouse, skriv inn navnet på et Snowflake-varehus som kjører.

- Til Brukernavn, skriv inn ditt Snowflake-brukernavn.

- Til Passord, skriv inn Snowflake-passordet ditt.

- Velg Validere.

- Ved vellykket validering, velg Lag datakilde.

For trinn for å lage et dashbord, se den tidligere delen, Lag ditt første QuickSight-dashbord.

I neste avsnitt dekker vi en lignende nettverkskonfigurasjon, med forskjellen at vi bruker VPC-peering på tvers av regioner.

QuickSight-tilkobling til Snowflake via AWS PrivateLink og VPC-peering på tvers av regioner

I denne delen viser vi deg hvordan du kobler til Snowflake med QuickSight over AWS PrivateLink med to VPC-er som vises på tvers av regioner.

Vi refererer til regioner generelt gjennom dette innlegget, og angir regionen som har Snowflake AWS PrivateLink-forbindelsen som region A og regionen der QuickSight er satt opp som region B.

Følgende diagram illustrerer løsningsarkitekturen.

Sett opp VPC-peering mellom to regioner

Først oppretter vi VPC-peering-forbindelsen fra den forespørrende VPC-en.

- Naviger til Peering-forbindelser siden på Amazon VPC-konsollen i region B (regionen der du planlegger å bruke QuickSight til å distribuere dashboards).

- Velg Opprett peering-tilkobling.

- på Velg en lokal VPC å peer med seksjon, for VPC (anmoder), velg VPC-en du har koblet til eller har tenkt å koble til QuickSight.

- Til Velg en annen VPC å peer med, plukke ut Min konto og En annen region.

- Velg regionen der Snowflake AWS PrivateLink-tilkoblingen din eksisterer.

- Til VPC ID (aksepter), skriv inn VPC-ID-en for VPC-en der Snowflake AWS PrivateLink finnes.

- Velg Opprett peering-tilkobling.

- Kopier VPC peering-tilkoblings-ID slik at vi enkelt kan finne den i de neste trinnene (det ser ut som

pcx-xxxxxxxxxxxx).

Deretter godtar vi VPC-peering-tilkoblingen fra regionen der du opprettet AWS PrivateLink-tilkoblingen.

- Naviger til Amazon VPC-konsollen i region A (der Snowflake AWS PrivateLink-tilkoblingen din finnes).

- Søk etter og velg peering-tilkoblingen du opprettet.

- På handlinger meny, velg Aksepter forespørsel.

- Se gjennom informasjonen om forespørselen. Hvis alt ser riktig ut, velg Ja, godta.

Deretter konfigurerer vi DNS for å løse mellom de to VPC-ene.

- På Peering-forbindelser siden på Amazon VPC-konsollen, velg din nyopprettede VPC-peering-tilkobling.

- På DNS sjekk om de to alternativene vises Deaktivert.

Hvis de er aktivert, hopper du til trinnene for å lage rutetabeller.

- På handlinger meny, velg Rediger DNS-innstillinger.

Dette krever at din VPC har DNS-vertsnavn og -oppløsning aktivert.

- Merk av for begge avmerkingsboksene for å tillate at DNS løses fra både aksepterer og rekvirenter VPCer.

- Velg Spar.

Deretter oppretter vi rutetabelloppføringen for å tillate ruter å forplante seg mellom de to VPC-ene for region B.

- Naviger til Amazon VPC-konsollen i region B (regionen der du planlegger å bruke QuickSight til å distribuere dashboards).

- Velg i navigasjonsruten Rutetabeller.

- Velg rutetabellene i den forespurte VPCen.

- På Rute kategorien, velg Rediger ruter.

- Legg til en rute for CIDR-blokken som din peered VPC bruker (for dette innlegget er 10.0.0.0/16 CIDR-blokken for VPC-en der Snowflake AWS PrivateLink-tilkoblingen ligger).

- Velg Lagre ruter.

Deretter oppretter du rutetabelloppføringen for å tillate ruter å forplante seg mellom de to VPC-ene for region A.

- Naviger til Amazon VPC-konsollen i region A (der Snowflake AWS PrivateLink-tilkoblingen din finnes).

- Gjenta de foregående trinnene ved å bruke CIDR-blokken for peered VPC (i dette innlegget, 172.16.0.0/16).

Konfigurer DNS i VPC i region B

Først må vi knytte VPC-en i region B (hvor du distribuerer QuickSight) med den samme private vertssonen som VPC-en i region A der Snowflake AWS PrivateLink-tilkoblingen din eksisterer (<region>.privatelink.snowflakecomputing.com).

- Velg på Route 53-konsollen Hosted soner i navigasjonsruten.

- Velg den private vertssonen

<region>.privatelink.snowflakecomputing.comOg velg Rediger. - på VPC-er som skal knyttes til den vertsbaserte sonen delen velger Legg til VPC.

- Velg regionen og VPC-ID-en som er knyttet til den aksepterende VPC-en.

- Velg lagre endringer.

Konfigurer innkommende endepunkt for Route 53-resolver for din VPC i region B

For å konfigurere resolverens innkommende endepunkt i region B, fullfør følgende trinn:

- På Sikkerhetsgrupper side på Amazon VPC-konsollen, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn (f.eks.

quicksight-doc-route53-resolver-sg) og en beskrivelse. - Velg VPC-IDen som ble brukt i forrige trinn.

- Lag regler som tillater DNS (port 53) over UDP og TCP fra VPC CIDR-blokken (for dette innlegget, 172.16.0.0/16).

- Velg Opprett sikkerhetsgruppe.

- Legg merke til sikkerhetsgruppe-ID-en, fordi vi nå legger til en regel for å tillate trafikk til VPC-endepunktsikkerhetsgruppen.

Deretter setter vi opp Route 53 inngående endepunkt for denne VPC.

- Velg på Route 53-konsollen Inngående endepunkt i navigasjonsruten.

- Velg Opprett innkommende endepunkt.

- Skriv inn et navn for endepunktet (f.eks.

quicksight-inbound-resolver). - Til VPC i regionen, velg VPC-IDen som ble brukt i forrige trinn.

- Til Sikkerhetsgruppe, velg sikkerhetsgruppe-ID fra forrige trinn.

- på IP-adresse seksjon, velg to tilgjengelighetssoner og undernett, og forlat Bruk en IP-adresse som velges automatisk

- Velg Send.

- Velg det innkommende endepunktet etter at det er opprettet.

- Etter at det innkommende endepunktet er klargjort, legg merke til de to IP-adressene for løserne.

Koble VPC-en til QuickSight i region B

For å starte, må vi opprette en sikkerhetsgruppe for QuickSight for å tillate trafikk til Route 53-resolverens innkommende endepunkter, VPC-endepunktet for AWS PrivateLink og trafikk innenfor det lokale nettverket.

- På Sikkerhetsgrupper siden til Amazon VPC-konsollen i region B, velg Opprett sikkerhetsgruppe.

- Skriv inn et navn (f.eks.

quicksight-snowflake-sg) og en beskrivelse. - Velg VPC-ID-en for VPC-en der du tidligere opprettet VPC-peering-tilkoblingen.

- Opprett følgende inntrengningsregler:

-

- En for det lokale nettverket alle TCP-porter (for eksempel 172.16.0.0/16).

- Én regel som tillater DNS-trafikk fra sikkerhetsgruppen for Route 53-resolverens innkommende endepunkt for alle TCP-porter.

- Én regel som tillater DNS-trafikk fra sikkerhetsgruppen for innkommende endepunkt for Route 53-resolver for alle UDP-porter.

- En som tillater trafikk for alle TCP-porter til CIDR-blokken for VPC-en som ligger i region A, der Snowflake AWS PrivateLink-tilkoblingen din eksisterer (for dette innlegget, 10.0.0.0/16).

Som diskutert tidligere, er sikkerhetsgrupper for QuickSight forskjellige fra andre sikkerhetsgrupper. Du må eksplisitt tillate returtrafikk fra den målrettede sikkerhetsgruppen, og innkommende regel i sikkerhetsgruppen din må tillate trafikk på alle porter. For mer informasjon, se Innkommende regler.

Deretter endrer vi sikkerhetsgruppen for innkommende endepunkt for rute 53-resolver i region B for å tillate trafikk fra sikkerhetsgruppen vi opprettet.

- På Sikkerhetsgrupper side, søk etter sikkerhetsgruppe-ID-en som brukes for innkommende endepunkt for rute 53-resolver.

- Velg Rediger innkommende regler.

- Legg til regler for både DNS over UDP og DNS over TCP, ved å bruke CIDR-blokken for VPC i region B (for dette innlegget, 172.16.0.0/16).

- Velg Lagre regler.

Deretter må vi endre sikkerhetsgruppen vi bruker for AWS PrivateLink-tilkoblingen.

- Naviger til Sikkerhetsgrupper side på Amazon VPC-konsollen i region A.

- Søk etter sikkerhetsgruppe-ID-en som brukes for VPC-endepunktet for AWS PrivateLink-tilkoblingen.

- Velg Rediger innkommende regler.

- Legg til regler for både HTTPS og HTTP, bruk CIDR-blokken for VPC i region B som kilde (for dette innlegget, 172.16.0.0/16).

- Velg Lagre regler.

Til slutt setter vi opp QuickSight VPC-tilkoblingen.

- Naviger til QuickSight-konsollen i region B.

- Velg brukernavnet og velg Administrer QuickSight.

- Velg i navigasjonsruten Administrer VPC-tilkobling.

- Velg Legg til en VPC-tilkobling.

- Til VPC-tilkoblingsnavn, skriv inn et tilkoblingsnavn (f.eks.

snowflake-privatelink-cross-region). - Til VPC ID, velg VPC-ID-en til VPC-en i region B.

- Til Subnet, velg en subnett-ID fra VPC-en i region B som har en rutetabell med peering-tilkobling til VPC-en der AWS PrivateLink-tilkoblingen ligger.

- Til Sikkerhetsgruppe-ID, skriv inn ID-en til sikkerhetsgruppen du opprettet.

- Til DNS-resolver-endepunkter, skriv inn de to IP-ene for det innkommende resolver-endepunktet opprettet tidligere.

- Velg Opprett.

Sett opp en Snowflake-datakilde i QuickSight gjennom VPC

For å sette opp en Snowflake-datakilde i QuickSight, fullfør følgende trinn:

- Velg på QuickSight-konsollen datasett i navigasjonsruten.

- Velg Nytt datasett.

- Velg alternativet Snowflake.

- Skriv inn et navn for datakilden din (f.eks.

snowflake-dataset). - Velg VPC-tilkoblingen du opprettet (

snowflake-privatelink). - Til Databaseserver, Skriv inn

privatelink-account-url. - Til Databasens navn, skriv inn navnet på databasen.

- Til Warehouse, skriv inn navnet på et Snowflake-varehus som kjører.

- Til Brukernavn, skriv inn ditt Snowflake-brukernavn.

- Til Passord, skriv inn Snowflake-passordet ditt.

- Velg Validere.

- Ved vellykket validering, velg Lag datakilde.

For trinn for å lage et dashbord, se den tidligere delen, Lag ditt første QuickSight-dashbord.

For vår siste konfigurasjon dekker vi hvordan du setter opp en QuickSight-tilkobling til Snowflake uten AWS PrivateLink.

QuickSight-tilkobling til Snowflake uten AWS PrivateLink

I denne delen viser vi deg hvordan du kobler til Snowflake med QuickSight uten å bruke AWS PrivateLink.

- Velg på QuickSight-konsollen datasett i navigasjonsruten.

- Velg Nytt datasett.

- Velg alternativet Snowflake.

- Skriv inn et datakildenavn (f.eks.

snowflake-dataset). - La tilkoblingstypen være Offentlig nettverk.

- Til Databasens navn, skriv inn navnet på databasen.

- For databaseserveren din, skriv inn URL-en du bruker for å logge på Snowflake (

xxxxxxxx.snowflakecomputing.com). - Til Warehouse, skriv inn navnet på et Snowflake-varehus som kjører.

- Til Brukernavn, skriv inn ditt Snowflake-brukernavn.

- Til Passord, skriv inn Snowflake-passordet ditt.

- Velg Validere.

- Velg Lag datakilde.

For trinn for å lage et dashbord, se den tidligere delen, Lag ditt første QuickSight-dashbord.

Rydd opp

Hvis arbeidet med QuickSight, Snowflake og PrivateLink er fullført, fjern innkommende endepunkt for Route53-resolver, Rute 53 privat vertssone, og VPC-endepunkt for Snowflake for å unngå å pådra seg ekstra gebyrer.

konklusjonen

I dette innlegget dekket vi fire scenarier for å koble QuickSight til Snowflake som en datakilde ved å bruke AWS PrivateLink for tilkobling i tre forskjellige scenarier: samme VPC, med VPC-peering i samme region, og med VPC-peering på tvers av regioner. Vi dekket også hvordan du kobler QuickSight til Snowflake uten AWS PrivateLink.

Etter at du har konfigurert datakilden, kan du få ytterligere innsikt fra dataene dine ved å konfigurere ML innsikt i QuickSight, sett opp grafiske representasjoner av dataene dine ved hjelp av QuickSight visuelleeller bli medlem data fra flere datasett, så vel som alle andre QuickSight-funksjoner.

om forfatteren

Maxwell Moon er en senior løsningsarkitekt hos AWS som jobber med uavhengige programvareleverandører (ISVs) for å designe og skalere applikasjonene deres på AWS. Utenom jobben er Maxwell far til to katter, er en ivrig tilhenger av Wolverhampton Wanderers Football Club, og venter tålmodig på en ny bølge av ska-musikk.

Maxwell Moon er en senior løsningsarkitekt hos AWS som jobber med uavhengige programvareleverandører (ISVs) for å designe og skalere applikasjonene deres på AWS. Utenom jobben er Maxwell far til to katter, er en ivrig tilhenger av Wolverhampton Wanderers Football Club, og venter tålmodig på en ny bølge av ska-musikk.

Bosco Albuquerque er en Sr Partner Solution Architect hos AWS og har over 20 års erfaring i å jobbe med database- og analyseprodukter, fra bedriftsdatabaseleverandører og skyleverandører, og har hjulpet store teknologibedrifter med å designe dataanalyseløsninger samt ledet ingeniørteam med å designe og implementere dataanalyseplattformer og dataprodukter.

Bosco Albuquerque er en Sr Partner Solution Architect hos AWS og har over 20 års erfaring i å jobbe med database- og analyseprodukter, fra bedriftsdatabaseleverandører og skyleverandører, og har hjulpet store teknologibedrifter med å designe dataanalyseløsninger samt ledet ingeniørteam med å designe og implementere dataanalyseplattformer og dataprodukter.

- '

- "

- 100

- 11

- 7

- 9

- adgang

- Logg inn

- Ytterligere

- Alle

- tillate

- Amazon

- analytics

- søknader

- arkitektur

- tilgjengelighet

- AWS

- grensen

- virksomhet

- business intelligence

- ring

- Katter

- Cloud

- klubb

- kode

- Selskaper

- Tilkoblinger

- Tilkobling

- Opprette

- dashbord

- dato

- Data Analytics

- Database

- utforming

- dns

- redaktør

- ansatte

- Endpoint

- Endpoint sikkerhet

- Ingeniørarbeid

- Enterprise

- Expand

- Egenskaper

- avgifter

- Felt

- Først

- fotball

- Forward

- fullt

- Grønn

- Gruppe

- Høy

- Hvordan

- Hvordan

- HTTPS

- IAM

- Identitet

- Inkludert

- informasjon

- innsikt

- integrering

- Intelligens

- interaktiv

- IP

- IP-adresse

- IT

- stor

- Led

- Begrenset

- linje

- LINK

- Liste

- lokal

- flytte

- musikk

- navn

- Navigasjon

- nettverk

- Tilbud

- åpner

- Alternativ

- alternativer

- rekkefølge

- Annen

- partner

- Passord

- ytelse

- Plattformer

- porter

- privat

- Produkter

- offentlig

- publisere

- poster

- Krav

- ressurs

- Ressurser

- Rute

- regler

- rennende

- Skala

- Skjerm

- Søk

- sikkerhet

- valgt

- server~~POS=TRUNC

- sett

- innstilling

- Enkelt

- So

- Software

- Solutions

- Begynn

- lagring

- underdomener

- vellykket

- støtte

- overflaten

- Teknologi

- Kilden

- tid

- trafikk

- ui

- verdi

- leverandører

- Se

- virtuelle

- visualisering

- Warehouse

- Wave

- nettsteder

- innenfor

- Arbeid

- år