Det er knappe to uker siden Google stormet ut en Chrome-oppdatering for den da gjeldende versjon 107 for å forsegle en feil som allerede ble brukt i virkelige angrep.

Selskapet sa ikke noe mer om den feilen enn å beskrive den som en "heap buffer overflow i GPU" [sic], og å rapportere at den allerede ble brukt i virkelige angrep.

Google forlot alle følgende spørsmål ubesvart:

- Hvordan kan feilen utløses? Var det nok å bare se på en nettside som er fanget i støyen?

- Kan det misbrukes for ekstern kjøring av kode? Kan skurkene ende opp med å installere skadelig programvare uten noen synlig advarsel?

- Hvem brukte den? Var de statsstøttede angripere, eller en annen type nettkriminelle?

- Hva var de ute etter? Var de involvert i datatyveri, løsepengevareangrep, ulovlig overvåking eller alle disse tingene?

For å være klar, mange, om ikke de fleste, minnefeil ender aldri opp med å bli omgjort til RCE-angrep (Remote Code execution).

Selv om en bufferoverflyt ofte gjør det enkelt å krasje et program, og dermed får det til å slutte å svare, er det ikke alltid lett å finne ut hvordan utløser feilen med tilstrekkelig presisjon til å ta kontroll over selve appen.

(Ofte vil feil oppførsel fremprovosert av feilen bli oppdaget som en slags tilgangsbrudd av operativsystemet, som vil drepe programmet før det kan bli lurt til å bli useriøst.)

I dette tilfellet ble feilen selvfølgelig allerede aktivt utnyttet, noe som antydet at en RCE-utnyttelse faktisk hadde blitt funnet, og at angriperne visste hvordan de skulle gjøre mye verre enn bare å krasje nettleseren din.

Flere Chrome-oppdateringer

Kort tid etter GPU-heap overflow-oppdateringen, en ny Chrome-versjon, nummerert 108, kom ut med ikke mindre enn 28 sikkerhetsreparasjoner, inkludert oppdateringer for mange feilhåndteringsfeil i minnet, i det minste noen av dem antar vi til slutt kan ha blitt kranglet til RCE-utnyttelser.

Heldigvis var ingen av disse 28 feilene kjent for å være "i naturen", noe som betyr at de ser ut til å ha blitt funnet og rapportert av ansvarlige cybersikkerhetsforskere før noen cyberkriminelle eller statsstøttede hackingteam fant ut av dem.

Dessverre har Google allerede trengt å publisere en oppfølgende sikkerhetsoppdatering for sin niende nulldag i året 2022, bringer Chrome til versjon 108.0.5359.94 for Mac og Linux, og til 108.0.5359.94 eller 108.0.5359.95 for Windows.

Nok en gang er sikkerhetsrapporten ekstremt kortfattet, og denne gangen bemerker man bare at:

- CVE-2022-4262 er den offisielle feilbetegnelsen.

- Typeforvirring i V8 er grunnlaget for feilen.

- En utnyttelse eksisterer allerede og blir misbrukt i naturen.

Som vi har forklart før, V8 er Googles JavaScript-undersystem, ansvarlig for å kompilere og kjøre alle JavaScript-programmer som er innebygd i alle nettsider du besøker.

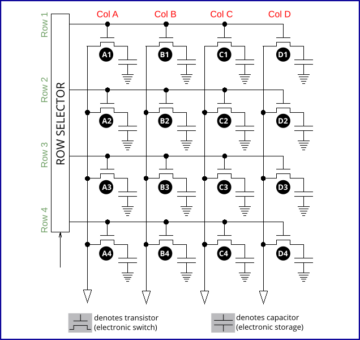

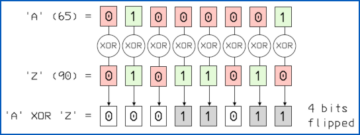

Type forvirring i JavaScript er det hvor en minneblokk som skal brukes i en slags beregning utilsiktet blir konsumert og klarert av en annen algoritme.

For eksempel vil det å blande sammen et 64-bits usignert heltall og et 64-bits flyttall vanligvis kaste ut beregningen din fryktelig, fordi de interne layoutene til de to tallformatene er inkompatible.

Men å behandle for eksempel et 64-bits usignert heltall som trygt kan inneholde hvilken som helst numerisk verdi du vil, for eksempel en kodet dato og klokkeslett, som en minnepeker som spesifiserer en programsubrutine som skal kalles neste ...

… kan føre til bevisst avvik i kodeflyten i programmet.

Du vil ikke bare få feil resultater; du vil ende opp med RCE: et lokalt program under ondsinnet fjernkontroll fordi det ble lurt til å kjøre upålitelig kode som ble sendt inn utenfra.

Hva gjør jeg?

Selv om du har sjekket Chrome-versjonen din de siste dagene, anbefaler vi at du sjekker på nytt ved å åpne Chrome Meny med tre prikker (⋮) og deretter velge Hjelp > Om Chrome.

Som nevnt ovenfor, leter du etter versjon 108.0.5359.94 for Mac og Linux, og for versjon 108.0.5359.94 eller 108.0.5359.95 for Windows.

(Når du leser dette, kan det ha vært flere oppdateringer, så vurder at versjonsnumrene ovenfor er minimum du ønsker.)

Edge, som du nesten helt sikkert vet, er basert på Chromium, åpen kildekode-kjernen i Googles Chrome-prosjekt, og Chromium bruker også V8 for å håndtere JavaScript.

Dette gjør det nesten sikkert at Edge har denne feilen også, men i skrivende stund [2022-12–4T23:30Z] hadde ikke Microsoft annonsert en oppdatering for å lappe mot den.

Vi anbefaler derfor å holde øye med Microsofts offisielle utgivelsesnotater slik at du vet når Edge-oppdateringen kommer.

- blockchain

- Chrome

- krom

- coingenius

- cryptocurrency lommebøker

- kryptoverveksling

- CVE-2022-4262

- cybersikkerhet

- nettkriminelle

- Cybersecurity

- innenriksdepartementet

- digitale lommebøker

- Edge

- brannmur

- Google Chrome

- Kaspersky

- malware

- Mcafee

- Microsoft

- Naken sikkerhet

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spill

- PlatonData

- platogaming

- VPN

- sårbarhet

- nettside sikkerhet

- zephyrnet

- Zero Day