ET SKULLERGALLERI

Rogue programvarepakker. Rogue "sysadmins". Rogue tasteloggere. Rogue autentiseringer.

Ingen lydspiller under? Lytte direkte på Soundcloud.

Med Doug Aamoth og Paul Ducklin. Intro- og outromusikk av Edith Mudge.

Du kan lytte til oss på Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher og hvor som helst hvor du finner gode podcaster. Eller bare dropp URL til RSS-feeden vår inn i din favoritt podcatcher.

LES TRANSKRIPTET

DOUG. Scambaiting, useriøse 2FA-apper, og vi har ikke hørt det siste om LastPass.

Alt det, og mer, på Naked Security-podcasten.

[MUSIKK MODEM]

Velkommen til podcasten, alle sammen.

Jeg er Doug Aamoth; han er Paul Ducklin.

Paul, hvordan har du det i dag?

AND. Kaldt, Doug.

Tilsynelatende kommer mars til å bli kaldere enn februar.

DOUG. Vi har det samme problemet her, den samme utfordringen.

Så, fortvil ikke - jeg har en veldig interessant Denne uken i teknisk historie segment.

Denne uken, den 05. mars 1975, fant den første samlingen av Homebrew Computer Club sted i Menlo Park, California, arrangert av Fred Moore og Gordon French.

På det første møtet diskuterte rundt 30 teknologientusiaster blant annet Altair.

Og omtrent et år senere, 01. mars 1976, dukket Steve Wozniak opp til et møte med et kretskort han opprettet, med mål om å gi bort planene.

Steve Jobs snakket ham fra det, og de to fortsatte med å starte Apple.

Og resten er historie, Paul.

AND. Vel, det er absolutt historie, Doug!

Altair, ikke sant?

Wow!

Datamaskinen som overtalte Bill Gates til å droppe ut av Harvard.

Og på ekte gründermåte dro sammen med Paul Allen og Monty Davidoff – jeg tror det var trioen som skrev Altair Basic – til New Mexico.

Gå og jobb på maskinvareleverandørens eiendom i Albuquerque!

DOUG. Kanskje noe som kanskje ikke kommer til å lage historie...

…vi starter showet med en usofistikert, men likevel interessant svindel kampanje, Paul.

NPM JavaScript-pakker misbrukt for å lage scambait-lenker i bulk

AND. Ja, jeg skrev dette på Naked Security, Doug, under overskriften NPM JavaScript-pakker misbrukt for å lage scambait-lenker i bulk (det er mye ordligere å si enn det virket på den tiden da jeg skrev det)...

...fordi jeg følte at det var en interessant innfallsvinkel på den typen nettegenskap som vi pleier å assosiere direkte, og bare med såkalte kildekodeangrep i forsyningskjeden.

Og i dette tilfellet skjønte kjeltringene: «Hei, vi ønsker ikke å distribuere forgiftet kildekode. Vi er ikke i den typen forsyningskjedeangrep. Det vi ser etter er bare en serie lenker som folk kan klikke på som ikke vil vekke noen mistanker.»

Så hvis du vil ha en nettside som noen kan besøke som har en mengde lenker til skumle nettsteder ... som "Få dine gratis Amazon-bonuskoder her" og "Få dine gratis bingospinn" - det var bokstavelig talt titusenvis av disse ...

…hvorfor ikke velge et nettsted som NPM Package Manager, og lage en hel mengde pakker?

Da trenger du ikke engang å lære HTML, Doug!

Du kan bare bruke gode gamle Markdown, og der har du egentlig en pen, pålitelig kilde til lenker du kan klikke deg videre til.

Og de lenkene de brukte, så langt jeg kan skjønne, gikk til i hovedsak mistenkelige bloggsider, fellesskapssider, hva som helst, som hadde umodererte eller dårlig modererte kommentarer, eller hvor de lett kunne opprette kontoer og deretter komme med kommentarer som hadde lenker inn.

Så de bygger i utgangspunktet en kjede av lenker som ikke vil vekke mistanke.

DOUG. Så vi har noen råd: Ikke klikk på freebie-lenker, selv om du finner ut at du er interessert eller fascinert.

AND. Det er mitt råd, Doug.

Kanskje det er noen gratis koder, eller kanskje det er noen kupongting jeg kan få... kanskje det er ingen skade å ta en titt.

Men hvis det er en slags tilknyttet annonseinntekt med det, som kokkene tjener bare ved å lokke deg falskt til et bestemt nettsted?

Uansett hvor liten mengden de lager, hvorfor gi dem noe for ingenting?

Det er mitt råd.

"Den beste måten å unngå slag er å ikke være der," som alltid.

DOUG. [LAUGGER] Og så har vi: Ikke fyll ut spørreundersøkelser på nettet, uansett hvor ufarlige de virker.

AND. Ja, vi har sagt det mange ganger på Naked Security.

For alt du vet, kan det hende du oppgir navnet ditt her, telefonnummeret ditt der, du gir kanskje fødselsdatoen din til noe for en gratis gave der, og du tenker: "Hva er skaden?"

Men hvis all den informasjonen faktisk ender opp i en gigantisk bøtte, vil skurkene over tid bare få mer og mer om deg, noen ganger kanskje inkludert data som det er veldig vanskelig å endre.

Du kan få et nytt kredittkort i morgen, men det er vanskeligere å få en ny bursdag eller å flytte!

DOUG. Og sist, men absolutt ikke minst: Ikke kjør blogger eller fellesskapssider som tillater umodererte innlegg eller kommentarer.

Og hvis noen noen gang har drevet, for eksempel, et WordPress-nettsted, er tanken på å tillate umodererte kommentarer rett og slett forbløffende, fordi det vil være tusenvis av dem.

Det er en epidemi.

AND. Selv om du har en automatisert anti-spamming-tjeneste på kommentarsystemet ditt, vil det gjøre en god jobb...

…men ikke la de andre tingene komme igjennom og tenk: «Å, vel, jeg går tilbake og fjerner det, hvis jeg ser at det ser skumle ut etterpå», for, som du sa, det har epidemiske proporsjoner …

DOUG. Det er en fulltidsjobb, ja!

AND. …og har vært det i evigheter.

DOUG. Og jeg er glad for å se at du klarte å jobbe i to av favorittmantraene våre her.

På slutten av artikkelen: Tenk før du klikker, og: Hvis i tvil…

AND. ...ikke gi det ut.

Det er virkelig så enkelt som det.

DOUG. Apropos å gi ut ting, tre ungdommer angivelig gjort av med millioner i utpressingspenger:

Nederlandsk politi arresterer tre mistenkte for nettutpressing som angivelig har tjent millioner

AND. Ja.

De ble arrestert i Nederland for forbrytelser som de påstås å ha begynt å begå... Jeg tror det er to år siden, Doug.

Og de er 18 år, 21 år og 21 år nå.

Så de var ganske unge da de begynte.

Og den hovedmistenkte, som er 21 år gammel... politiet hevder at han har tjent rundt to og en halv million euro.

Det er mye penger for en ungdom, Doug.

Det er mye penger for hvem som helst!

DOUG. Jeg vet ikke hva du laget da du var 21, men jeg tjente ikke så mye, ikke engang i nærheten. [LETER]

AND. Kanskje to euro og femti i timen? [LATTER]

Det ser ut til at deres modus operandi ikke var å ende opp med løsepengevare, men å etterlate deg med *trusselen* om løsepengevare fordi de allerede var inne.

Så de kom inn, de ville gjøre alt datatyveriet, og så i stedet for å bry seg om å kryptere filene dine, høres det ut som om det de ville gjøre er at de sa: «Se, vi har data; vi kan komme tilbake og ødelegge alt, eller du kan betale.»

Og kravene var et sted mellom €100,000 og €700,000 per offer.

Og hvis det er sant at en av dem tjente €2,500,000 XNUMX XNUMX de siste to årene på sin nettkriminalitet, kan du forestille deg at de sannsynligvis utpresset en del ofre til å betale opp, i frykt for hva som kan bli avslørt...

DOUG. Vi har sagt her rundt: "Vi kommer ikke til å dømme, men vi oppfordrer folk til å ikke betale i tilfeller som dette, eller i tilfeller som løsepengevare."

Og med god grunn!

For i dette tilfellet konstaterer politiet at det ikke alltid fungerte å betale utpressingen.

De sa:

I mange tilfeller ble stjålne data lekket på nettet selv etter at de berørte selskapene hadde betalt.

AND. Så. hvis du noen gang har tenkt: "Jeg lurer på om jeg kan stole på at de ikke lekker dataene, eller at de ikke vises på nettet?"...

…Jeg tror du har svaret der!

Og husk at det kanskje ikke er at disse skurkene bare var ultra-dupliserte, og at de tok pengene og lekket dem likevel.

Vi vet ikke at *de* nødvendigvis var personene som lekket det.

De kunne bare vært så dårlige på sikkerhet selv at de stjal den; de måtte legge den et sted; og mens de forhandlet, og fortalte deg: "Vi sletter dataene"...

...for alt vi vet, kunne noen andre ha stjålet den i mellomtiden.

Og det er alltid en risiko, så å betale for stillhet fungerer sjelden bra.

DOUG. Og vi har sett flere og flere angrep som dette der løsepengevare faktisk ser litt mer rett frem: «Betal meg for dekrypteringsnøkkelen; du betaler meg; Jeg skal gi det til deg; du kan låse opp filene dine."

Vel, nå går de inn og sier: "Vi skal ikke låse noe, eller vi skal låse det inne, men vi kommer også til å lekke det på nettet hvis du ikke betaler..."

AND. Ja, det er tre typer utpressing, er det ikke?

Det er, "Vi låste filene dine, betaler pengene ellers vil bedriften din forbli avsporet."

Det er, "Vi stjal filene dine. Betal eller vi lekker dem, og så kan vi komme tilbake og løse ut ransomware for deg uansett.»

Og det er den dobbelte grunnen som noen kjeltringer ser ut til å like, hvor de stjeler dataene dine *og* de krypterer filene, og de sier: «Du kan like godt betale for å dekryptere filene dine, og uten ekstra kostnad, Doug, vi vil slette dataene også!»

Så, kan du stole på dem?

Vel, her er svaret ditt...

Sannsynligvis ikke!

DOUG. Greit, gå over og les om det.

Det er ytterligere innsikt og kontekst nederst i artikkelen ... Paul, du gjorde en intervju med vår egen Peter Mackenzie, som er Director of Incident Response her hos Sophos. (Full transkripsjon tilgjengelig.)

Ingen lydspiller under? Lytte direkte på Soundcloud.

Og, som vi alltid sier i saker som disse, hvis du er berørt av dette, meld fra om aktiviteten til politiet slik at de har så mye informasjon de kan få for å sette sammen saken sin.

Jeg er glad for å kunne rapportere at vi sa at vi ville holde et øye med det; vi gjorde; og vi har en LastPass-oppdatering:

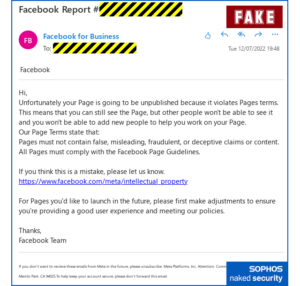

LastPass: Keylogger på hjemme-PC førte til sprukket bedriftspassordhvelv

AND. Det har vi virkelig, Doug!

Dette indikerer hvordan bruddet på deres bedriftspassord tillot angrepet å gå fra å være en "liten ting" hvor de fikk kildekode til noe mer dramatisk.

LastPass ser ut til å ha funnet ut hvordan det faktisk skjedde ... og i denne rapporten er det effektivt, om ikke visdomsord, i det minste advarende ord.

Og jeg gjentok, i artikkelen jeg skrev om dette, det vi sa om forrige ukes podcast promo-video, Doug, nemlig:

"Så enkelt som angrepet var, ville det være et dristig selskap som ville hevde at ikke en av brukerne deres noensinne ville falle for denne typen ting ..."

Hør nå – Lær mer!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Naken Security (@NakedSecurity) Februar 24, 2023

Dessverre ser det ut til at en av utviklerne, som tilfeldigvis hadde passordet for å låse opp bedriftens passordhvelv, kjørte en slags medierelatert programvare som de ikke hadde lappet.

Og skurkene var i stand til å bruke en utnyttelse mot det... for å installere en keylogger, Doug!

Fra hvilket de selvfølgelig fikk det superhemmelige passordet som åpnet neste trinn i ligningen.

Hvis du noen gang har hørt begrepet lateral bevegelse – det er et sjargongbegrep du vil høre mye.

Analogien du har med konvensjonell kriminalitet er...

..gå inn i lobbyen til bygningen; henge litt rundt; så snike seg inn i et hjørne av sikkerhetskontoret; vent i skyggene så ingen ser deg før vaktene går og lager en kopp te; så gå til hyllen ved siden av skrivebordet og ta et av disse adgangskortene; som får deg inn i det sikre området ved siden av badet; og der inne finner du nøkkelen til safen.

Du ser hvor langt du kan komme, og så finner du sannsynligvis ut hva du trenger, eller hva du skal gjøre, for å komme deg videre, og så videre.

Pass på keyloggeren, Doug! [LETER]

DOUG. Ja!

AND. God, gammeldags, ikke-ransomware skadelig programvare er [A] i beste velgående, og [B] kan være like skadelig for virksomheten din.

DOUG. Ja!

Og vi har selvfølgelig noen råd.

Patch tidlig, patch ofte og patch overalt.

AND. Ja.

LastPass var veldig høflige, og de sa ikke ut: "Det var XYZ-programvare som hadde sårbarheten."

Hvis de hadde sagt, "Å, programvaren som ble hacket var X"...

…så ville folk som ikke hadde X si: «Jeg kan stå ned fra blå varsling; Jeg bruker ikke den programvaren."

Det er faktisk derfor vi sier ikke bare lapp tidlig, lapp ofte... men lapp *overalt*.

Bare å lappe programvaren som påvirket LastPass kommer ikke til å være nok i nettverket ditt.

Det må være noe du gjør hele tiden.

DOUG. Og så har vi sagt dette før, og vi vil fortsette å si det til solen brenner ut: Aktiver 2FA der du kan.

AND. Ja.

Det er *ikke* et universalmiddel, men det betyr i det minste at passord alene ikke er nok.

Så det hever ikke stanga helt, men det gjør det definitivt ikke lettere for kjeltringene.

DOUG. Og jeg tror vi har sagt dette nylig: Ikke vent med å endre legitimasjon eller tilbakestille 2FA-frø etter et vellykket angrep.

AND. Som vi har sagt før, en regel som sier: "Du må endre passordet ditt – endre for endringens skyld, gjør det annenhver måned uansett"...

…det er vi ikke enige i.

Vi tror bare det er å få alle til å vane en dårlig vane.

Men hvis du tror det kan være en god grunn til å endre passordene dine, selv om det er vondt i nakken å gjøre det...

…hvis du tror det kan hjelpe, hvorfor ikke bare gjøre det likevel?

Hvis du har en grunn til å starte endringsprosessen, er det bare å gå gjennom hele greia.

Ikke utsett/gjør det i dag.

[ROLIG] Ser du hva jeg gjorde der, Doug?

DOUG. Perfekt!

Ok, la oss bli på emne av 2FA.

Vi ser en økning i useriøse 2FA-apper i begge appbutikkene.

Kan dette være på grunn av Twitter 2FA kerfuffle, eller en annen grunn?

Pass på useriøse 2FA-apper i App Store og Google Play – ikke bli hacket!

AND. Jeg vet ikke at det er spesifikt på grunn av Twitter 2FA kerfuffle, der Twitter har sagt, uansett grunner de har, "Åh, vi kommer ikke til å bruke SMS tofaktorautentisering lenger, med mindre du betaler oss penger.!

Og siden flertallet av folk ikke kommer til å være Twitter Blue-merkeholdere, må de bytte.

Så jeg vet ikke at det har forårsaket en økning i useriøse apper i App Store og Google Play, men det trakk absolutt oppmerksomheten til noen forskere som er gode venner til Naked Security: @mysk_co, hvis du vil finne dem på Twitter.

De tenkte: "Jeg vedder på at mange mennesker faktisk ser etter 2FA-autentiseringsapper akkurat nå. Jeg lurer på hva som skjer hvis du går til App Store eller Google Play og bare skriver inn Authenticator-app? "

Og hvis du går til artikkelen om Naked Security, med tittelen "Beware rogue 2FA apps", vil du se et skjermbilde som disse forskerne har utarbeidet.

Det er bare rad etter rad etter rad med autentiseringer med identisk utseende. [LETER]

DOUG. [LAUGGER] De heter alle Autentisering, alle med lås og skjold!

AND. Noen av dem er lovlige, og noen av dem er det ikke.

Irriterende. Da jeg gikk – selv etter at dette hadde kommet inn i nyhetene … da jeg gikk til App Store, var toppappen som kom opp, så vidt jeg kunne se, en av disse useriøse appene.

Og jeg ble virkelig overrasket!

Jeg tenkte: "Crikey - denne appen er signert i navnet til et veldig kjent kinesisk mobiltelefonselskap."

Heldigvis så appen ganske uprofesjonell ut (ordlyden var veldig dårlig), så jeg trodde ikke et øyeblikk at det virkelig var dette mobilselskapet.

Men jeg tenkte: "Hvordan i all verden klarte de å få et kodesigneringssertifikat i navnet til et legitimt selskap, når de tydeligvis ikke ville ha hatt noen dokumentasjon for å bevise at de var det selskapet?" (Jeg vil ikke nevne navnet.)

Så leste jeg navnet veldig nøye... og det var faktisk en skrivefeil, Doug!

En av bokstavene i midten av ordet hadde, hvordan kan jeg si, en veldig lik form og størrelse som den som tilhørte det virkelige selskapet.

Og så, antagelig, hadde den derfor bestått automatiserte tester.

Det samsvarte ikke med noe kjent merkenavn som noen allerede hadde et kodesigneringssertifikat for.

Og til og med jeg måtte lese den to ganger... selv om jeg visste at jeg så på en useriøs app, fordi jeg hadde fått beskjed om å gå dit!

På Google Play kom jeg også over en app som jeg ble varslet om av karene som gjorde denne forskningen...

...som ikke bare ber deg om å betale $40 i året for noe du kan få gratis innebygd i iOS, eller direkte fra Play Store med Googles navn på den gratis.

Den stjal også startfrøene til 2FA-kontoene dine, og lastet dem opp til utviklerens analysekonto.

Hva med det, Doug?

Så det er i beste fall ekstrem inkompetanse.

Og i verste fall er det bare direkte ondsinnet.

Og likevel, der var det... toppresultat da forskerne gikk og kikket i Play-butikken, antagelig fordi de sprutet litt reklamekjærlighet på den.

Husk, hvis noen får det startfrøet, den magiske tingen som er i QR-koden når du setter opp appbasert 2FA...

...de kan generere den riktige koden for deg, for ethvert 30-sekunders påloggingsvindu i fremtiden, for alltid og alltid, Doug.

Det er så enkelt.

Den delte hemmeligheten er *bokstavelig talt* nøkkelen til alle fremtidige engangskoder.

DOUG. Og vi har en leserkommentar til denne useriøse 2FA-historien.

Naken Security-leser LR kommenterer delvis:

Jeg dumpet Twitter og Facebook for lenge siden.

Siden jeg ikke bruker dem, trenger jeg å være bekymret for tofaktorsituasjonen?

AND. Ja, det er et spennende spørsmål, og svaret er som vanlig «Det kommer an på».

Hvis du ikke bruker Twitter, kan du fortsatt velge dårlig når det gjelder å installere en 2FA-app...

…og du er kanskje mer tilbøyelig til å gå og få en, nå har 2FA vært i nyhetene på grunn av Twitter-historien, enn du ville ha gjort for uker, måneder eller år siden.

Og hvis du *skal* gå og velge 2FA, bare sørg for at du gjør det så trygt du kan.

Ikke bare gå og søk, og last ned det som virker som den mest åpenbare appen, for her er sterke bevis på at du kan sette deg selv veldig i fare.

Selv om du er på App Store eller på Google Play, og ikke laster inn en oppdiktet app som du har fått fra et annet sted!

Så hvis du bruker SMS-basert 2FA, men du ikke har Twitter, trenger du ikke å bytte bort fra det.

Hvis du velger å gjøre det, må du imidlertid sørge for at du velger appen din med omhu.

DOUG. Greit, gode råd, og tusen takk, LR, for at du sendte det inn.

Hvis du har en interessant historie, kommentar eller spørsmål du vil sende inn, vil vi gjerne lese den på podcasten.

Du kan sende en e-post til tips@sophos.com, du kan vennlig kommentere en av artiklene våre, eller du kan kontakte oss på sosiale medier: @nakedsecurity.

Det er showet vårt for i dag – tusen takk for at du lyttet.

For Paul Ducklin, jeg er Doug Aamoth, og minner deg på til neste gang om å...

BÅDE. Hold deg trygg!

[MUSIKK MODEM]

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- I stand

- Om oss

- adgang

- Logg inn

- kontoer

- tvers

- aktivitet

- faktisk

- Ad

- råd

- Tilknyttet

- Etter

- mot

- Ages

- Sikter

- Varsle

- Alle

- påstått

- angivelig

- tillate

- alene

- allerede

- Ok

- alltid

- Amazon

- blant

- beløp

- analytics

- og

- besvare

- hvor som helst

- app

- app store

- app-butikker

- vises

- eple

- apps

- AREA

- rundt

- arrestere

- Artikkel

- artikler

- Førsteamanuensis

- angripe

- Angrep

- oppmerksomhet

- lyd

- Autentisering

- forfatter

- Automatisert

- tilgjengelig

- unngå

- tilbake

- dårlig

- dårlig

- Bar

- grunnleggende

- I utgangspunktet

- Bær

- fordi

- før du

- være

- tro

- under

- BEST

- Bet

- mellom

- Bill

- Bill Gates

- bingo

- fødsel

- Bit

- Utpressing

- Blogg

- blogger

- Blå

- blått merke

- borde

- pin

- Bonus

- Bunn

- merke

- brudd

- Bygning

- bygget

- virksomhet

- california

- som heter

- Kampanje

- Kan få

- kort

- Kort

- saken

- saker

- forårsaket

- Gjerne

- sertifikat

- kjede

- utfordre

- endring

- kostnad

- Kinesisk

- Velg

- hevder

- klart

- Lukke

- klubb

- kode

- Koder

- COM

- Kom

- kommentere

- kommentarer

- samfunnet

- Selskaper

- Selskapet

- datamaskin

- bekymret

- kontekst

- fortsette

- konvensjonell

- politifolk

- Corner

- Bedriftens

- kunne

- kupong

- kurs

- sprukket

- skape

- opprettet

- Credentials

- kreditt

- kredittkort

- forbrytelser

- crooks

- kopp

- cyberutpressing

- dato

- Dato

- dekryptere

- helt sikkert

- glad

- krav

- avhenger

- utviklere

- gJORDE

- vanskelig

- direkte

- Regissør

- diskutere

- distribuere

- dokumentasjon

- ikke

- ikke

- ned

- nedlasting

- dramatisk

- Drop

- Tidlig

- opptjent

- jord

- enklere

- lett

- effektivt

- emalje

- nok

- entusiaster

- gründer

- Epidemic

- hovedsak

- euro

- Selv

- NOEN GANG

- Hver

- alt

- bevis

- Exploit

- utpressing

- ekstra

- ekstrem

- øye

- Fall

- langt

- Mote

- frykt

- Februar

- Noen få

- tenkte

- Filer

- fyll

- Finn

- Først

- for alltid

- funnet

- Gratis

- Fransk

- venner

- fra

- fullt

- videre

- framtid

- Gates

- samle

- generere

- få

- få

- giganten

- gave

- Gi

- Giving

- Go

- skal

- god

- Google Play

- Googles

- grip

- flott

- hacket

- Henge

- skjedde

- skjer

- lykkelig

- maskinvare

- skadelig

- harvard

- å ha

- hode

- overskrift

- høre

- hørt

- hjelpe

- her.

- historie

- hit

- holdere

- Hjemprodukt

- vert

- Hvordan

- Men

- HTML

- HTTPS

- JEG VIL

- in

- hendelse

- hendelsesrespons

- skråstilt

- Inkludert

- inhabilitet

- informasjon

- innsikt

- installere

- installere

- i stedet

- interessert

- interessant

- iOS

- IT

- sjargong

- Javascript

- Jobb

- Jobb

- dømme

- Hold

- nøkkel

- Type

- Vet

- kjent

- Siste

- LastPass

- lekke

- LÆRE

- Permisjon

- Led

- Legit

- lenker

- Lytting

- lite

- laste

- Lobby

- låst

- Se

- så

- ser

- UTSEENDE

- Lot

- elsker

- laget

- magi

- Flertall

- gjøre

- Making

- malware

- administrer

- leder

- mange

- Mars

- Match

- Saken

- midler

- mellomtiden

- møte

- Mexico

- Middle

- kunne

- tankene

- Mobil

- mobiltelefon

- modus

- øyeblikk

- penger

- måneder

- mer

- mest

- flytte

- musikk

- musikal

- Naken sikkerhet

- Naken sikkerhetspodcast

- navn

- nemlig

- nødvendigvis

- Trenger

- Nederland

- nettverk

- Ny

- nyheter

- neste

- Antall

- Åpenbare

- Office

- Gammel

- ONE

- på nett

- åpnet

- rekkefølge

- Annen

- egen

- pakke

- pakker

- betalt

- Smerte

- universalmiddel

- Park

- del

- Spesielt

- bestått

- Passord

- passord

- Past

- patch

- patching

- paul

- Betale

- betalende

- PC

- porsjoner

- kanskje

- overtalt

- Peter

- telefon

- plukke

- Sted

- planer

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- Play-butikken

- spiller

- podcast

- Podcasts

- Politiet

- innlegg

- forberedt

- pen

- Prime

- sannsynligvis

- Problem

- prosess

- eiendom

- Bevis

- punsj

- sette

- QR kode

- spørsmål

- stille

- heve

- ransomware

- Lese

- Reader

- ekte

- grunnen til

- grunner

- nylig

- fjerne

- gjenta

- rapporterer

- forskere

- svar

- REST

- resultere

- inntekter

- Risiko

- RAD

- rss

- ødelegge

- Regel

- Kjør

- rennende

- trygge

- trygt

- Sa

- sake

- samme

- sier

- Søk

- Secret

- sikre

- sikkerhet

- seed

- frø

- se

- syntes

- synes

- Sees

- segmentet

- sending

- Serien

- tjeneste

- sett

- Form

- delt

- Hylle

- Kort

- Vis

- sidelastning

- signert

- signering

- Silence

- lignende

- Enkelt

- siden

- nettstedet

- Nettsteder

- situasjon

- Størrelse

- SMS

- snike

- So

- selskap

- Software

- noen

- Noen

- noe

- et sted

- kilde

- kildekoden

- sett

- spesielt

- spike

- Spotify

- Scene

- stå

- Begynn

- startet

- Start

- opphold

- Trinn

- Steve

- Steve Wozniak

- Still

- stjal

- stjålet

- oppbevare

- butikker

- Story

- rett fram

- sterk

- send

- vellykket

- Sol

- bølge

- Bytte om

- system

- Te

- tech

- Teknologi

- tester

- De

- Fremtiden

- Nederland

- tyveri

- deres

- seg

- derfor

- ting

- ting

- Tenk

- trodde

- tusener

- tre

- Gjennom

- tid

- ganger

- til

- i dag

- sammen

- i morgen

- topp

- sant

- Stol

- klarert

- etter

- låse opp

- lastet opp

- URL

- us

- bruke

- Brukere

- Vault

- Offer

- ofre

- video

- sårbarhet

- vente

- advarsel

- web

- uke

- uker

- Hva

- hvilken

- mens

- HVEM

- vil

- visdom

- ord

- ordlyden

- WordPress

- ord

- Arbeid

- trene

- virker

- verste

- ville

- X

- år

- år

- Young

- Din

- deg selv

- zephyrnet