Glem sersjant Pepper og hans Lonely Hearts Club Band, som lærte bandet å spille for bare 20 år siden i dag.

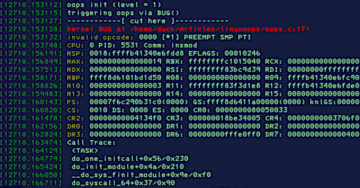

desember 2022 ser det 35-årsjubileet for det første store selvspredningsviruset – den beryktede CHRISTMA EXEC ormen som midlertidig knuste dagens store stormaskinnettverk...

… ikke av noen bevisst kodede bivirkninger som filkryptering eller sletting av data, men ganske enkelt ved å lempe for mye nettverksbåndbredde til sitt eget uautoriserte formål.

Som et lokkemiddel for å skjule det faktum at det på 1980-tallet leste IBM-ekvivalenter av e-postadresseboken din (NAMES) og din kjente vertsfil (NETLOG) for å finne så mange nye mottakere av skadelig programvare som mulig å sende seg selv til, viste skadevaren dette:

*

*

***

*****

*******

*********

************* A

*******

********** VELDIG

***************

******************* LYKKELIG

**********

*************** JUL

*******************

*********************** OG MIN

***************

******************* BESTE HILSENER

***********************

*************************** FOR DEN NESTE

*****

***** ÅR

*****

Hvis du lurer på hvorfor viruset er allment kjent som CHRISTMA EXEC, i stedet for ved hele ordet CHRISTMAS...

…det er fordi filnavn var begrenset til åtte tegn, som kunne etterfølges av et mellomrom og det vi i dag vil kalle en "utvidelse" av EXEC for å gjøre dem om til skript som kan kjøres direkte av brukeren – henrettet, i teknisk sjargong.

Selve viruset ble skrevet i IBMs kraftige tekstbaserte skriptspråk REXX (det rungende navngitte Omstrukturert Extended Executor), så en ikke-programmerer som ser på meldingen vil sannsynligvis gjenkjenne den som "programkode", og har derfor en tendens til å ignorere den som uviktig og irrelevant, for alt det kan se interessant ut.

Bortsett fra at forfatteren av viruset fant en munter måte å legge inn et instruksjonslokk rett inn i selve koden, som starter med en bemerkning (som på C-språket, tekst mellom kl. /* og */ i REXX-programmer behandles som en kommentar og ignoreres når filen blir brukt)...

/***********************/ /* LA DENNE GJØRE */ /* */ /* LØPE */ /* */ /* OG */ /* */ /* NYT */ /* */ /* DEG SELV! */ /***********************/

…og gir deretter følgende muntre råd til ikke-teknologiske:

/* bla gjennom denne filen er ikke morsomt i det hele tatt

bare skriv JUL fra cms */

CMS er en forkortelse for Samtalemonitorsystem, et ledetekstmiljø på toppen av IBMs ærverdige VM/370-operativsystem og dets mange varianter, som tilbød individuelle brukere en sanntids virtuell maskin som oppførte seg som en egen datamaskin, med egen diskplass for lagring av personlige filer og programmer.

Brukeren trengte praktisk talt ikke å bli opplært til å forlate finalen -S av ordet CHRISTMAS, fordi CMS automatisk vil ignorere eventuelle ekstra tegn og lete etter CHRISTMA EXEC, som var selve skriptprogrammet som brukeren nettopp hadde mottatt uten å forvente det eller bedt om det.

Som nevnt ovenfor, viste koden faktisk juletre ASCII-kunsten – eller mer presist, EBCDIC-kunsten, gitt at IBM berømt hadde sitt eget tegnkodingssystem kjent som Utvidet binærkodet desimalutvekslingskode (uttales ebb-si-pikk).

Men den trålet også gjennom din NAMES og NETLOG filer, som listet opp andre brukere og datamaskiner du regelmessig kontaktet, og kopierte seg selv til alle, slik at for hver bruker som uskyldig skrev CHRISTMAS ved ledeteksten...

…et hav av kopier av viruset (20? 50? 200?) vil bli distribuert, potensielt over hele verden, og hvis noen av disse mottakerne (20? 50? 200?) uskyldig skrev CHRISTMAS ved ledeteksten...

...et hav av kopier av viruset ville bli distribuert, og så videre, og så videre.

Fremtidens nyanser

Som vi sa i ukens podcast, der vi diskuterte denne seminal ormen:

[Dette er akkurat som moderne makro-malware som sier til brukeren: "Hei, makroer er deaktivert, men for din "ekstra sikkerhet" må du slå dem på igjen ... hvorfor ikke klikke på knappen? Det er mye lettere på den måten."

For 35 år siden hadde forfattere av skadevare allerede funnet ut at hvis du ber brukerne pent om å gjøre noe som ikke er i deres interesse, vil noen av dem, muligens mange av dem, gjøre det.

Vi bemerket også at:

[Juletreormen] burde vært et varselskudd over alle buene våre, men jeg tror det føltes som et lite glimt i pannen.

Inntil et år senere – så kom Internett-orm, som selvfølgelig angrep Unix-systemer og spredte seg vidt og bredt.

Og da tror jeg vi alle skjønte: "Åh, denne virus-og-ormer-scenen kan bli ganske plagsom."

Hvis bare vi hadde tatt feil, ikke sant?

Utvalgt bilde av IBM 3279-terminal takket være bruker Skjold for dine øyne av Wikimedia.

- 3270

- blockchain

- jul

- CMS

- coingenius

- cryptocurrency lommebøker

- kryptoverveksling

- cybersikkerhet

- nettkriminelle

- Cybersecurity

- innenriksdepartementet

- digitale lommebøker

- brannmur

- IBM

- Kaspersky

- malware

- Mcafee

- Naken sikkerhet

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spill

- PlatonData

- platogaming

- virus

- VPN

- nettside sikkerhet

- orm

- zephyrnet

![S3 Ep130: Åpne garasjedørene, HAL [lyd + tekst]](https://platoaistream.net/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-360x188.png)

![S3 Ep114: Forebygging av cybertrusler – stopp dem før de stopper deg! [Lyd + tekst]](https://platoaistream.net/wp-content/uploads/2022/12/s3-ep114-preventing-cyberthreats-stop-them-before-they-stop-you-audio-text-360x188.png)