Klienci mogą mieć dziś trudności z wdrożeniem odpowiedniej kontroli dostępu i audytu na poziomie użytkownika, gdy w przepływy pracy związane z dostępem do danych zaangażowanych jest wiele aplikacji. Kluczowym wyzwaniem jest wdrożenie odpowiednich kontroli dostępu o najniższych uprawnieniach w oparciu o tożsamość użytkownika, gdy jedna aplikacja uzyskuje dostęp do danych w imieniu użytkownika w innej aplikacji. Zmusza Cię to do zapewnienia wszystkim użytkownikom szerokiego dostępu poprzez aplikację bez audytu lub podjęcia próby wdrożenia złożonych, szytych na miarę rozwiązań w celu przyporządkowania ról użytkownikom.

Korzystanie z Centrum tożsamości AWS IAM, możesz teraz propagować tożsamość użytkownika do pliku zestaw usług AWS i zminimalizować potrzebę tworzenia i utrzymywania złożonych, niestandardowych systemów w celu rozdzielania ról między aplikacjami. IAM Identity Center zapewnia także skonsolidowany widok użytkowników i grup w jednym miejscu, którego połączone aplikacje mogą używać do autoryzacji i audytu.

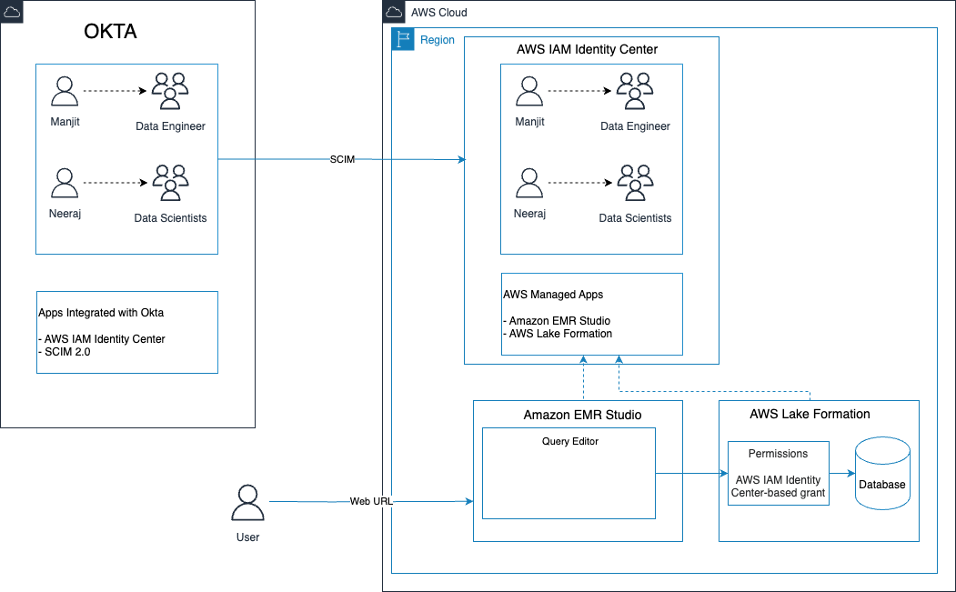

IAM Identity Center umożliwia scentralizowane zarządzanie dostępem użytkowników do kont i aplikacji AWS przy użyciu dostawców tożsamości (IDP), takich jak Okta. Dzięki temu użytkownicy mogą zalogować się jednorazowo przy użyciu istniejących danych firmowych i bezproblemowo uzyskać dostęp do usług AWS obsługujących propagację tożsamości. Dzięki IAM Identity Center tożsamości i grupy użytkowników Okta mogą być automatycznie synchronizowane przy użyciu SCIM 2.0 w celu uzyskania dokładnych informacji o użytkownikach w AWS.

Studio Amazon EMR to ujednolicone środowisko analizy danych, w którym można tworzyć aplikacje do inżynierii danych i nauki o danych. Możesz teraz tworzyć i uruchamiać zapytania interaktywne Amazonka Atena z EMR Studio (więcej szczegółów znajdziesz w Amazon EMR Studio dodaje interaktywny edytor zapytań obsługiwany przez Amazon Athena ). Użytkownicy Atheny mogą uzyskać dostęp do EMR Studio bez konieczności logowania się do Konsola zarządzania AWS włączając dostęp federacyjny z poziomu dostawcy tożsamości za pośrednictwem IAM Identity Center. Eliminuje to złożoność utrzymywania różnych tożsamości i mapowania ról użytkowników w ramach dostawcy tożsamości, EMR Studio i Atheny.

Możesz rządzić Grupy robocze Ateny w oparciu o atrybuty użytkownika firmy Okta w celu kontroli dostępu do zapytań i kosztów. Formacja AWS Lake może również używać tożsamości Okta do egzekwowania szczegółowej kontroli dostępu poprzez nadawanie i cofanie uprawnień.

Integracja IAM Identity Center i Okta z pojedynczym logowaniem (SSO) usprawnia dostęp do EMR Studio i Athena dzięki scentralizowanemu uwierzytelnianiu. Użytkownicy mogą logować się w znany sposób przy użyciu poświadczeń pracowników, aby bezpiecznie uruchamiać zapytania w usłudze Athena. Zasady dostępu do grup roboczych Athena i uprawnienia Lake Formation zapewniają zarządzanie w oparciu o profile użytkowników Okta.

W tym poście na blogu wyjaśniono, jak włączyć jednokrotne logowanie do EMR Studio przy użyciu integracji IAM Identity Center z Okta. Pokazuje, jak propagować tożsamości Okta do Atheny i Lake Formation, aby zapewnić szczegółową kontrolę dostępu do zapytań i danych. Rozwiązanie usprawnia dostęp do narzędzi analitycznych dzięki scentralizowanemu uwierzytelnianiu przy użyciu danych uwierzytelniających pracowników. Wykorzystuje AWS IAM Identity Center, Amazon EMR Studio, Amazon Athena i AWS Lake Formation.

Omówienie rozwiązania

IAM Identity Center umożliwia użytkownikom łączenie się z EMR Studio bez konieczności ręcznej konfiguracji przez administratorów Zarządzanie tożsamością i dostępem AWS (IAM) role i uprawnienia. Umożliwia mapowanie grup IAM Identity Center na istniejące role i grupy tożsamości korporacyjnej. Administratorzy mogą następnie przypisywać uprawnienia do ról i grup oraz przypisywać do nich użytkowników, umożliwiając szczegółową kontrolę nad dostępem użytkowników. IAM Identity Center zapewnia centralne repozytorium wszystkich użytkowników w AWS. Możesz tworzyć użytkowników i grupy bezpośrednio w IAM Identity Center lub łączyć istniejących użytkowników i grupy od dostawców takich jak Okta, Ping Identity lub Azure AD. Obsługuje uwierzytelnianie za pośrednictwem wybranego źródła tożsamości i utrzymuje katalog użytkowników i grup umożliwiający dostęp do EMR Studio. Znane tożsamości użytkowników i zarejestrowany dostęp do danych ułatwiają zgodność poprzez kontrolę dostępu użytkowników Chmura AWS.

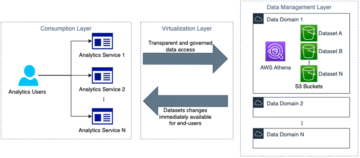

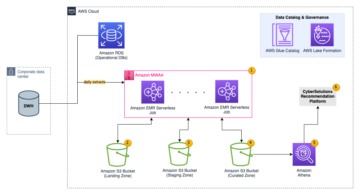

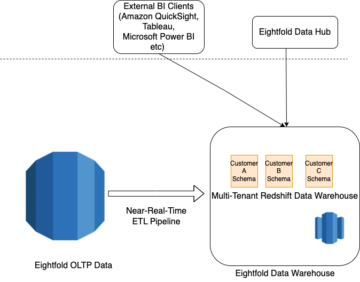

Poniższy schemat ilustruje architekturę rozwiązania.

Przepływ pracy w EMR Studio składa się z następujących etapów wysokiego poziomu:

- Użytkownik końcowy uruchamia EMR Studio przy użyciu adresu URL portalu dostępu AWS. Ten adres URL jest udostępniany przez administratora IAM Identity Center za pośrednictwem panelu kontrolnego IAM Identity Center.

- Adres URL przekierowuje użytkownika końcowego do IdP pracowników Okta, gdzie użytkownik wprowadza dane uwierzytelniające tożsamość pracownika.

- Po pomyślnym uwierzytelnieniu użytkownik zostanie zalogowany do konsoli AWS jako użytkownik federacyjny.

- Użytkownik otwiera EMR Studio i przechodzi do edytora zapytań Athena, korzystając z łącza dostępnego w EMR Studio.

- Użytkownik wybiera właściwą grupę roboczą zgodnie z rolą użytkownika, aby uruchamiać zapytania Athena.

- Wyniki zapytania są przechowywane w osobnych plikach Usługa Amazon Simple Storage (Amazon S3) lokalizacje z prefiksem opartym na tożsamości użytkownika.

Aby wdrożyć rozwiązanie, wykonujemy następujące kroki:

- Zintegruj Okta z IAM Identity Center, aby synchronizować użytkowników i grupy.

- Zintegruj IAM Identity Center z EMR Studio.

- Przypisz użytkowników lub grupy z IAM Identity Center do EMR Studio.

- Skonfiguruj Lake Formation za pomocą IAM Identity Center.

- Skonfiguruj szczegółowe uprawnienia oparte na rolach przy użyciu usługi Lake Formation w przypadku propagowanych tożsamości korporacyjnych.

- Skonfiguruj grupy robocze w Athenie w celu zarządzania dostępem.

- Skonfiguruj uprawnienia dostępu do Amazon S3, aby uzyskać szczegółowy dostęp do zasobów Amazon S3, takich jak zasobniki, prefiksy lub obiekty.

- Uzyskaj dostęp do EMR Studio poprzez portal dostępowy AWS przy użyciu IAM Identity Center.

- Uruchamiaj zapytania w edytorze Athena SQL w EMR Studio.

- Przejrzyj kompleksową ścieżkę audytu tożsamości pracowników.

Wymagania wstępne

Aby śledzić ten post, powinieneś mieć następujące informacje:

- An Konto AWS – Jeśli go nie masz, możesz zarejestruj się tutaj.

- An Konto Okta posiadające aktywną subskrypcję – Aby skonfigurować aplikację na Okcie, potrzebujesz roli administratora. Jeśli jesteś nowy w Okta, możesz zarejestrować się w programie Przetestuj za darmo lub konto programisty.

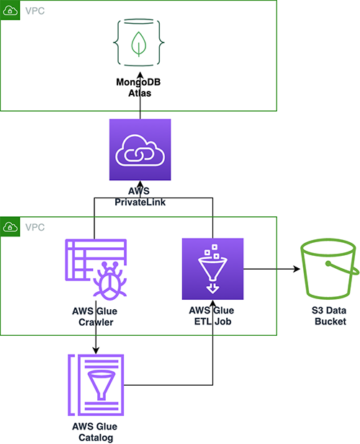

Aby uzyskać instrukcje dotyczące konfiguracji Okta z IAM Identity Center, zobacz Skonfiguruj SAML i SCIM za pomocą Okta i IAM Identity Center.

Zintegruj Okta z IAM Identity Center, aby synchronizować użytkowników i grupy

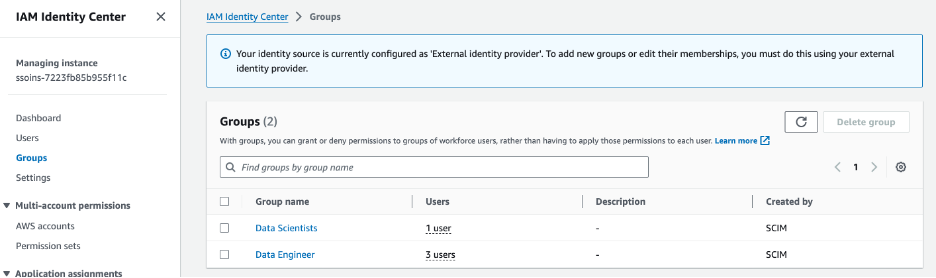

Po pomyślnym zsynchronizowaniu użytkowników lub grup z Okta do IAM Identity Center, możesz je zobaczyć w konsoli IAM Identity Center, jak pokazano na poniższym zrzucie ekranu. Na potrzeby tego posta utworzyliśmy i zsynchronizowaliśmy dwie grupy użytkowników:

- Data Engineer

- Naukowcy zajmujący się danymi

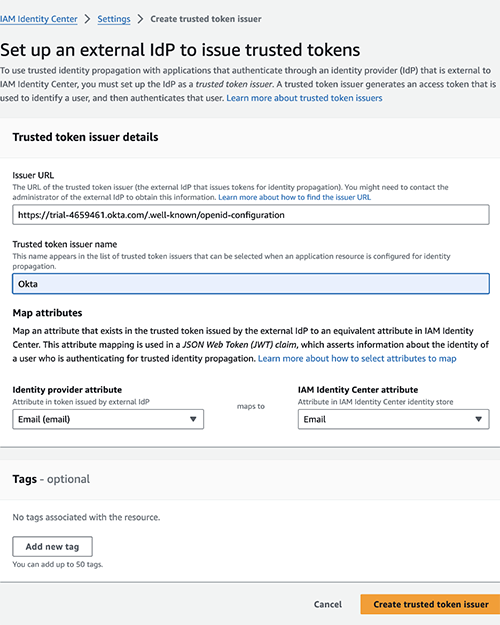

Następnie utwórz zaufanego wystawcę tokenu w IAM Identity Center:

- W konsoli IAM Identity Center wybierz Ustawienia w okienku nawigacji.

- Dodaj Utwórz zaufanego wystawcę tokena.

- W razie zamówieenia projektu Adres URL wydawcy, wprowadź adres URL zaufanego wystawcy tokena.

- W razie zamówieenia projektu Zaufana nazwa wystawcy tokenu, wpisz Okta.

- W razie zamówieenia projektu Atrybuty mapy¸ mapuj atrybut IdP E-mail do atrybutu IAM Identity Center E-mail.

- Dodaj Utwórz zaufanego wystawcę tokena.

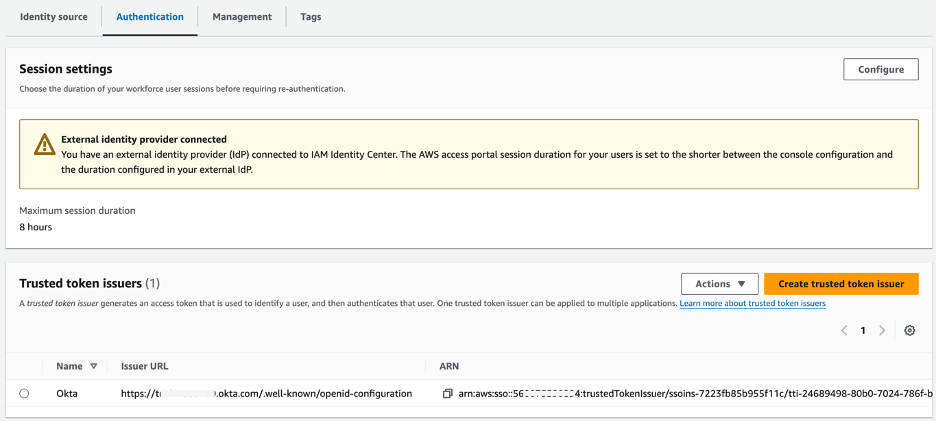

Poniższy zrzut ekranu przedstawia nowego zaufanego wystawcę tokenu w konsoli IAM Identity Center.

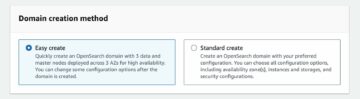

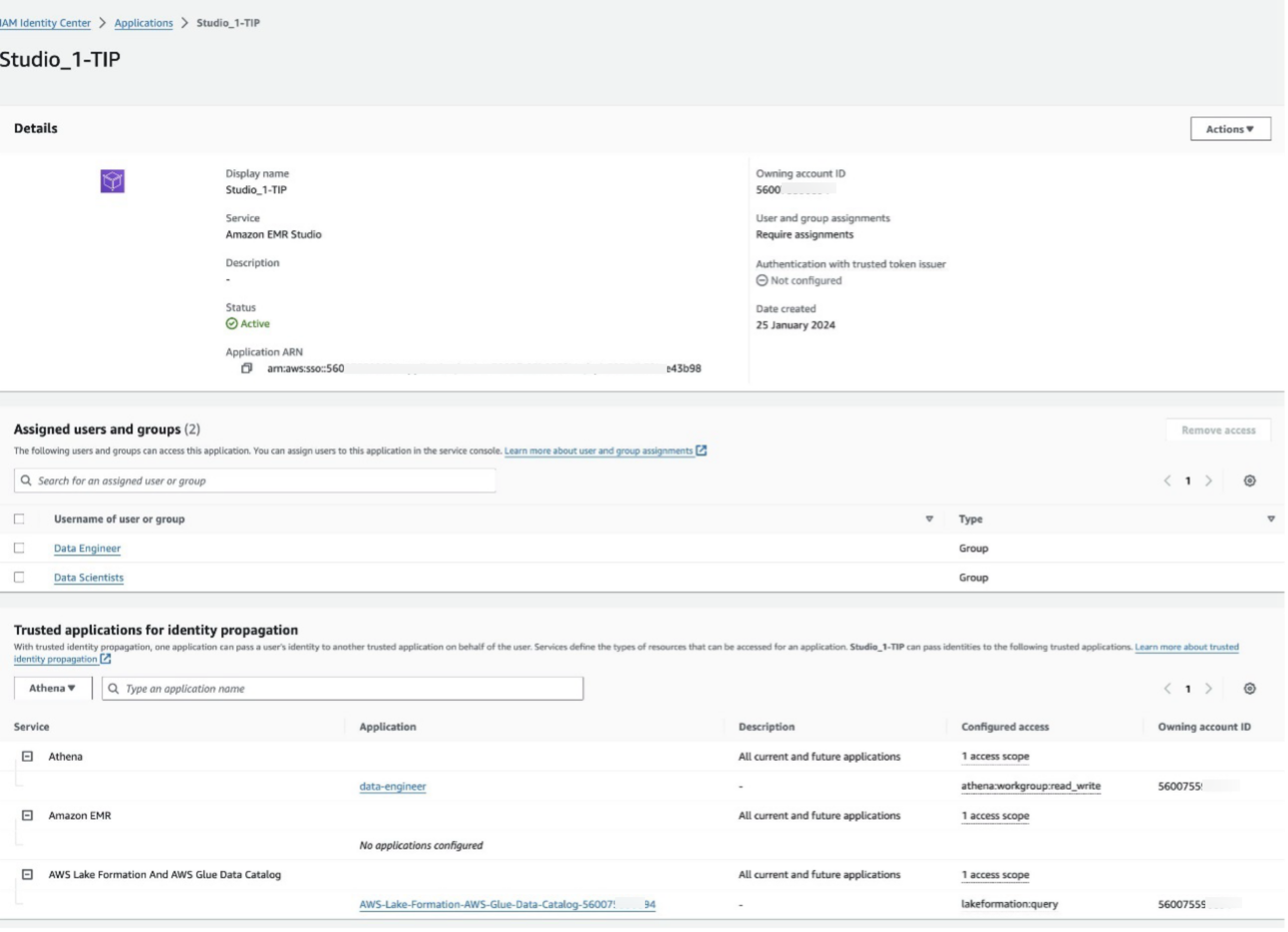

Zintegruj IAM Identity Center z EMR Studio

Zaczynamy od utworzenia propagacji zaufanej tożsamości włączonej w EMR Studio.

Administrator EMR Studio musi wykonać kroki, aby skonfigurować EMR Studio jako aplikację obsługującą IAM Identity Center. Umożliwia to EMR Studio automatyczne wykrywanie i łączenie się z IAM Identity Center w celu korzystania z usług logowania i katalogowania użytkowników.

Celem włączenia EMR Studio jako aplikacji zarządzanej przez IAM Identity Center jest umożliwienie kontrolowania uprawnień użytkowników i grup z poziomu IAM Identity Center lub zintegrowanego z nim źródłowego zewnętrznego dostawcy tożsamości (w tym przypadku Okta). Na przykład, gdy Twoi użytkownicy logują się do EMR Studio inżynier danych or analityk danych, sprawdza ich grupy w IAM Identity Center i są one mapowane na role i uprawnienia w Lake Formation. W ten sposób grupa może przypisać rolę bazy danych Lake Formation, która umożliwia dostęp do odczytu zestawu tabel lub kolumn.

Poniższe kroki pokazują, jak utworzyć EMR Studio jako aplikację zarządzaną przez AWS z IAM Identity Center, a następnie widzimy, jak aplikacje niższego szczebla, takie jak Lake Formation i Athena, propagują te role i uprawnienia przy użyciu istniejących poświadczeń korporacyjnych.

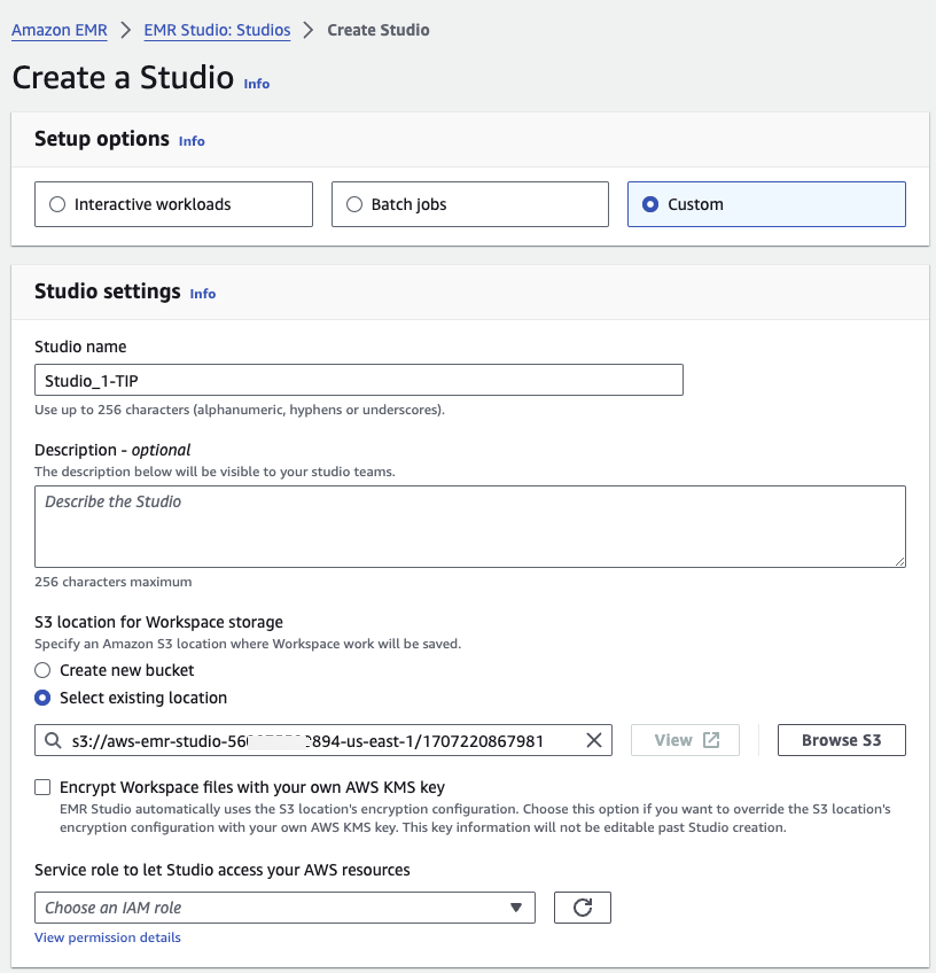

- Na konsoli Amazon EMR przejdź do EMR Studio.

- Dodaj Utwórz studio.

- W razie zamówieenia projektu ustawienie opcje, wybierz Zamówienia Indywidualne.

- W razie zamówieenia projektu Nazwa studia, Wpisz imię.

- W razie zamówieenia projektu Lokalizacja S3 do przechowywania Workspace, Wybierz Wybierz istniejącą lokalizację i wprowadź lokalizację Amazon S3.

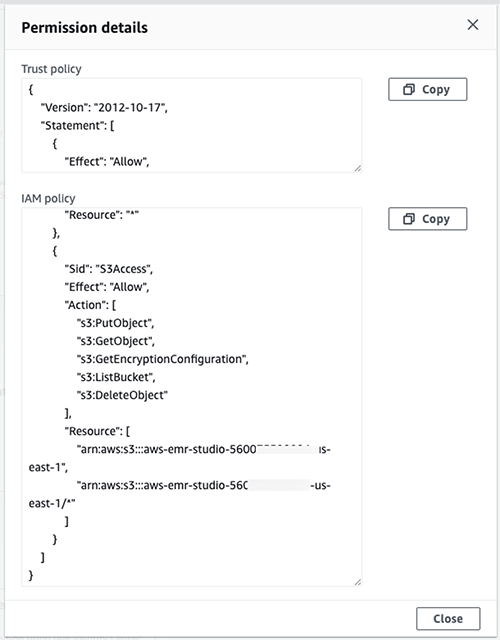

6. Skonfiguruj szczegóły uprawnień dla EMR Studio.

Pamiętaj, że kiedy wybierzesz Wyświetl szczegóły uprawnień dla Rola usługi, otworzy się nowe wyskakujące okienko. Musisz utworzyć rolę IAM z tymi samymi zasadami, które pokazano w wyskakującym oknie. Możesz użyć tego samego dla swojego rolę usługową i Rola IAM.

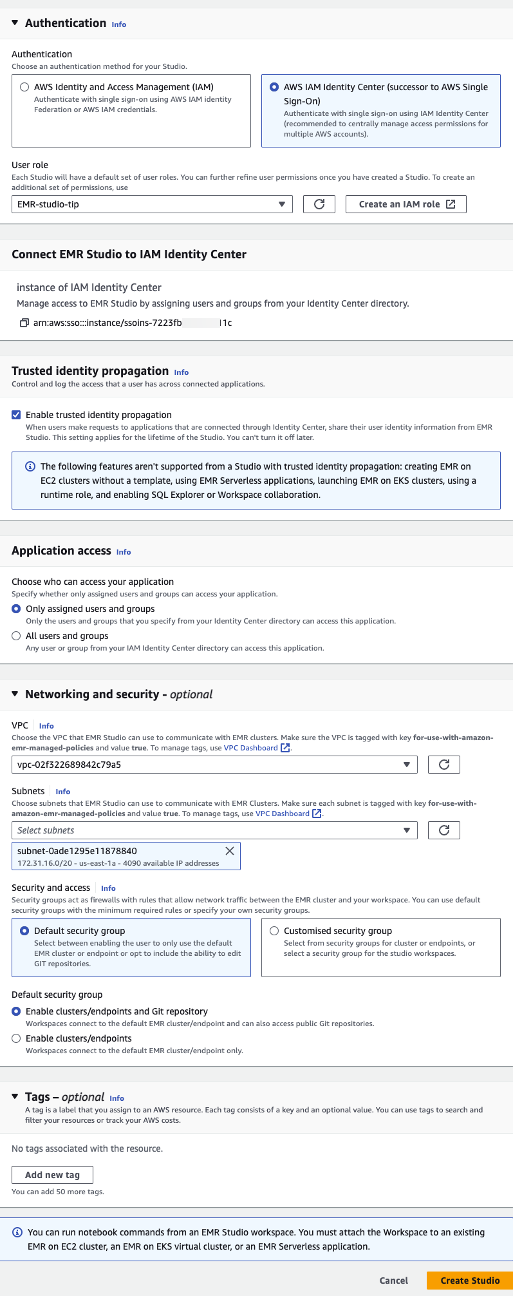

- Na Utwórz studio strona dla Uwierzytelnianie, Wybierz Centrum tożsamości AWS IAM.

- W razie zamówieenia projektu Rola użytkownika, wybierz swoją rolę użytkownika.

- Pod Zaufana propagacja tożsamości, Wybierz Włącz propagację zaufanej tożsamości.

- Pod Dostęp do aplikacji, Wybierz Tylko przydzieleni użytkownicy i grupy.

- W razie zamówieenia projektu VPC, wpisz swój VPC.

- W razie zamówieenia projektu Podsieci, wprowadź swoją podsieć.

- W razie zamówieenia projektu Bezpieczeństwo i dostęp, Wybierz Domyślna grupa zabezpieczeń.

- Dodaj Utwórz studio.

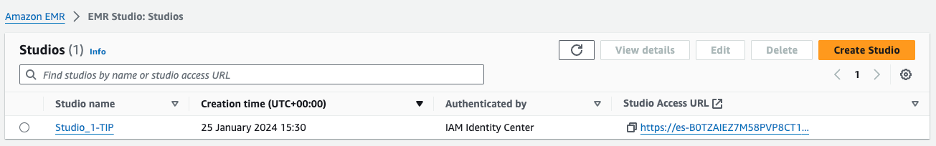

Powinieneś teraz zobaczyć na komputerze Studio EMR z obsługą IAM Identity Center Konsola Amazon EMR.

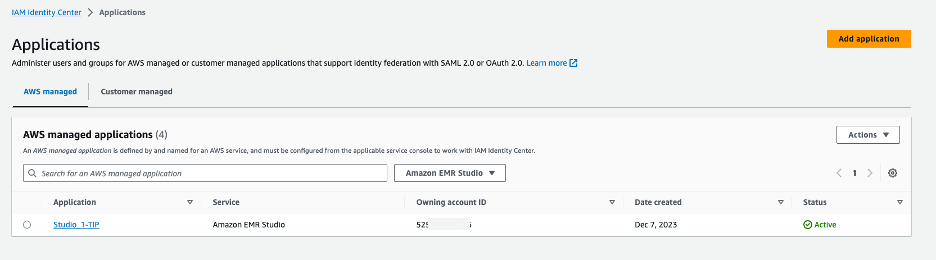

Gdy administrator EMR Studio zakończy tworzenie EMR Studio z włączoną propagacją zaufanej tożsamości i zapisze konfigurację, instancja EMR Studio pojawi się na serwerze jako aplikacja z włączoną funkcją IAM Identity Center Konsola IAM Identity Center.

Przypisz użytkowników lub grupy z IAM Identity Center do EMR Studio

Możesz przypisać użytkowników i grupy z katalogu IAM Identity Center do aplikacji EMR Studio po synchronizacji z IAM. Administrator EMR Studio decyduje, którzy użytkownicy lub grupy IAM Identity Center zostaną uwzględnione w aplikacji. Na przykład, jeśli masz łącznie 10 grup w IAM Identity Center, ale nie chcesz, aby wszystkie miały dostęp do tej instancji EMR Studio, możesz wybrać, które grupy mają zostać uwzględnione w aplikacji IAM z włączoną funkcją EMR Studio.

Poniższe kroki przypisują grupy do aplikacji IAM Identity Center obsługującej EMR Studio:

- W konsoli EMR Studio przejdź do nowej instancji EMR Studio.

- Na Przydzielone grupy kartę, wybierz Przypisz grupy.

- Wybierz grupy IAM Identity Center, które chcesz uwzględnić w aplikacji. Możesz na przykład wybrać Analityk danych i Grupy inżynierów danych.

- Dodaj Gotowe .

Dzięki temu administrator EMR Studio może wybrać konkretne grupy IAM Identity Center, którym zostanie przypisany dostęp do tej konkretnej instancji zintegrowanej z IAM Identity Center. Tylko wybrane grupy zostaną zsynchronizowane i uzyskają dostęp, a nie wszystkie grupy z katalogu IAM Identity Center.

Skonfiguruj Lake Formation za pomocą IAM Identity Center

Aby skonfigurować Lake Formation z IAM Identity Center, upewnij się, że skonfigurowałeś Okta jako dostawcę tożsamości dla IAM Identity Center i potwierdź, że użytkownicy i grupy z Okta są teraz dostępni w IAM Identity Center. Następnie wykonaj następujące kroki:

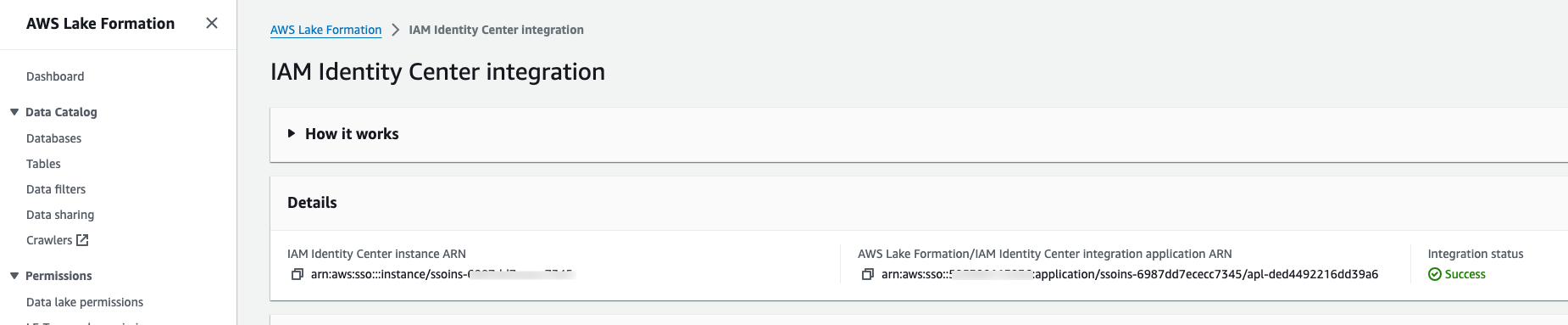

- W konsoli Lake Formation wybierz Integracja z centrum tożsamości IAM dla Administracja w okienku nawigacji.

Zobaczysz komunikat „IAM Identity Center włączone” wraz z numerem ARN aplikacji IAM Identity Center.

- Dodaj Stwórz.

Za kilka minut zobaczysz komunikat wskazujący, że Lake Formation zostało pomyślnie zintegrowane z Twoimi scentralizowanymi tożsamościami IAM z Okta Identity Center. W szczególności komunikat będzie zawierał informację „Pomyślnie utworzono integrację centrum tożsamości z aplikacją ARN”, co oznacza, że integracja pomiędzy Lake Formation a tożsamościami zarządzanymi w Okta już trwa.

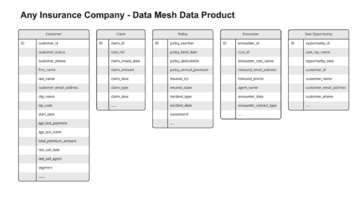

Skonfiguruj szczegółowe uprawnienia oparte na rolach przy użyciu usługi Lake Formation w przypadku propagowanych tożsamości korporacyjnych

Teraz skonfigurujemy szczegółowe uprawnienia do dostępu do danych w Lake Formation. W tym poście podsumowujemy kroki niezbędne do wykorzystania istniejących tożsamości korporacyjnych w konsoli Lake Formation w celu zapewnienia odpowiedniej kontroli i zarządzania danymi, do których później będziemy wysyłać zapytania za pomocą edytora zapytań Athena. Aby dowiedzieć się więcej o konfigurowaniu baz danych i tabel w Lake Formation, zob Pierwsze kroki z formacją jeziora AWS

Ten post nie będzie zawierał pełnych szczegółów na temat formacji jeziora. Zamiast tego skupimy się na nowej możliwości wprowadzonej w Lake Formation — możliwości konfigurowania uprawnień w oparciu o istniejące tożsamości korporacyjne, które są synchronizowane z IAM Identity Center.

Ta integracja umożliwia firmie Lake Formation korzystanie z zasad dostawcy tożsamości i zarządzania dostępem organizacji w celu kontrolowania uprawnień do jezior danych. Zamiast definiować od podstaw uprawnienia specjalnie dla Lake Formation, możesz teraz polegać na istniejących użytkownikach, grupach i kontrolach dostępu, aby określić, kto może uzyskać dostęp do katalogów danych i bazowych źródeł danych. Ogólnie rzecz biorąc, ta nowa integracja z IAM Identity Center ułatwia zarządzanie uprawnieniami do obciążeń jeziora danych przy użyciu tożsamości korporacyjnych. Zmniejsza obciążenie administracyjne związane z utrzymywaniem wyrównanych uprawnień w oddzielnych systemach. W miarę ciągłego udoskonalania Lake Formation przez AWS tego typu funkcje jeszcze bardziej zwiększą jego rentowność jako w pełni funkcjonalnego środowiska zarządzania jeziorem danych.

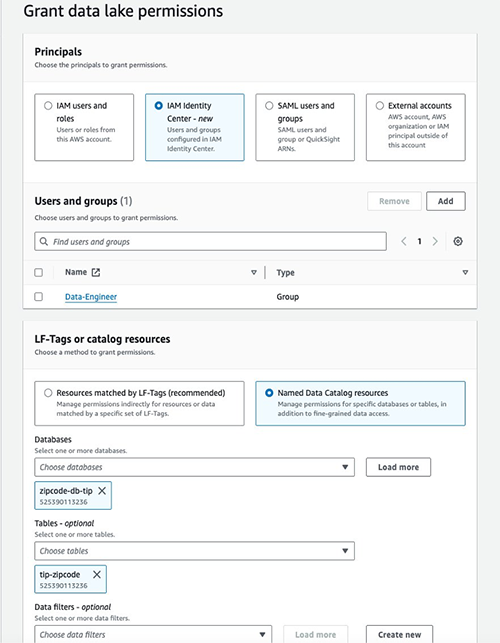

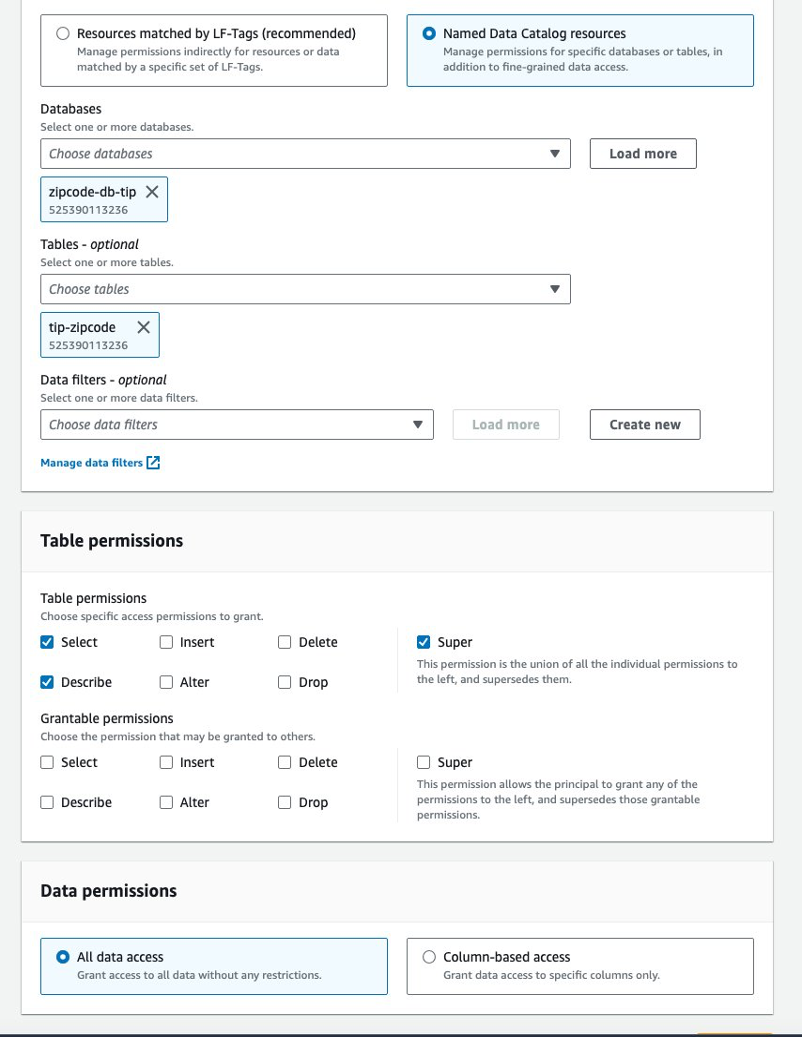

W tym poście stworzyliśmy bazę danych o nazwie zipcode-db-tip i przyznał pełny dostęp grupie użytkowników Data-Engineer do wykonywania zapytań dotyczących podstawowej tabeli w bazie danych. Wykonaj następujące kroki:

- W konsoli Lake Formation wybierz Przyznaj uprawnienia do jeziora danych.

- W obszarze Zleceniodawcy wybierz Centrum tożsamości IAM.

- W razie zamówieenia projektu Użytkownicy i grupy, wybierz Inżynier danych.

- W razie zamówieenia projektu LF-Tags lub zasoby katalogowe, Wybierz Nazwane zasoby wykazu danych.

- W razie zamówieenia projektu Bazy danychwybierz

zipcode-db-tip. - W razie zamówieenia projektu Stoływybierz

tip-zipcode.

Podobnie musimy zapewnić odpowiedni dostęp do tabel źródłowych użytkownikom i grupom, aby mogli oni wysyłać zapytania dotyczące danych.

- Powtórz powyższe kroki, aby zapewnić dostęp grupie Data-Engineer w celu umożliwienia wykonywania zapytań dotyczących danych.

- W razie zamówieenia projektu Uprawnienia do tabeli, Wybierz Wybierz, Opisać, Wspaniały.

- W razie zamówieenia projektu Uprawnienia do danych, Wybierz Dostęp do wszystkich danych.

Możesz przyznać selektywny dostęp do wierszy i komentarzy zgodnie ze swoimi konkretnymi wymaganiami.

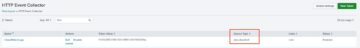

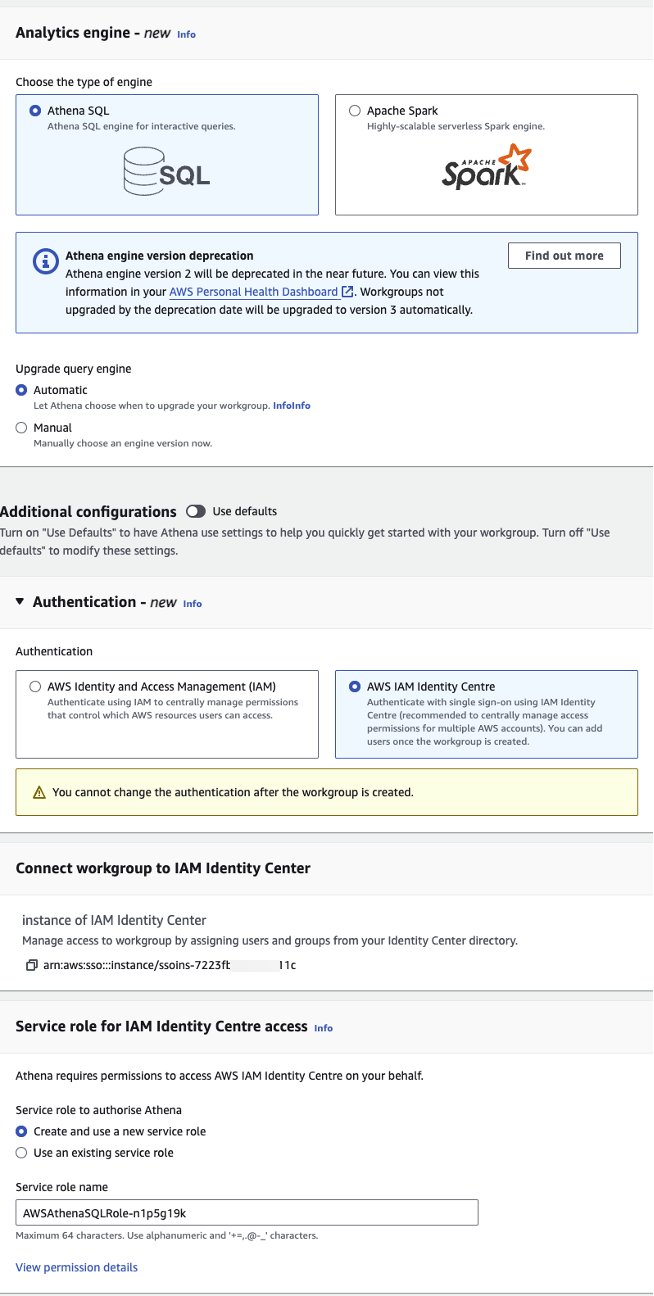

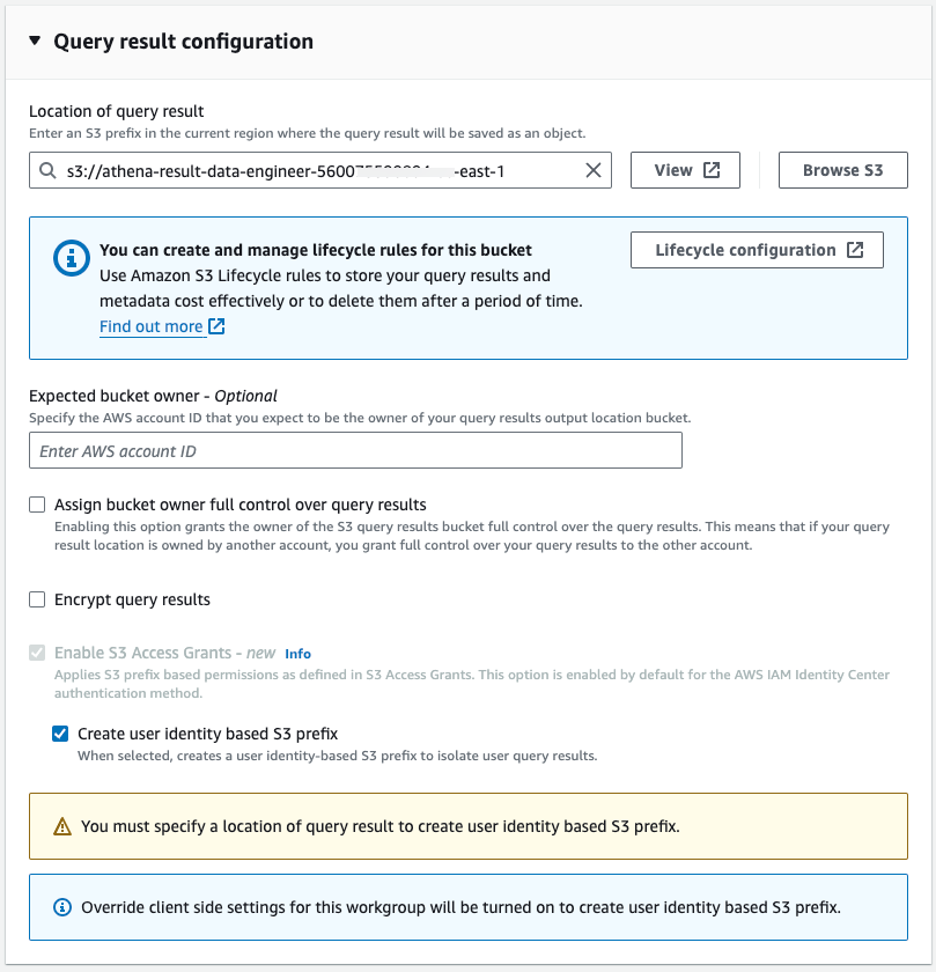

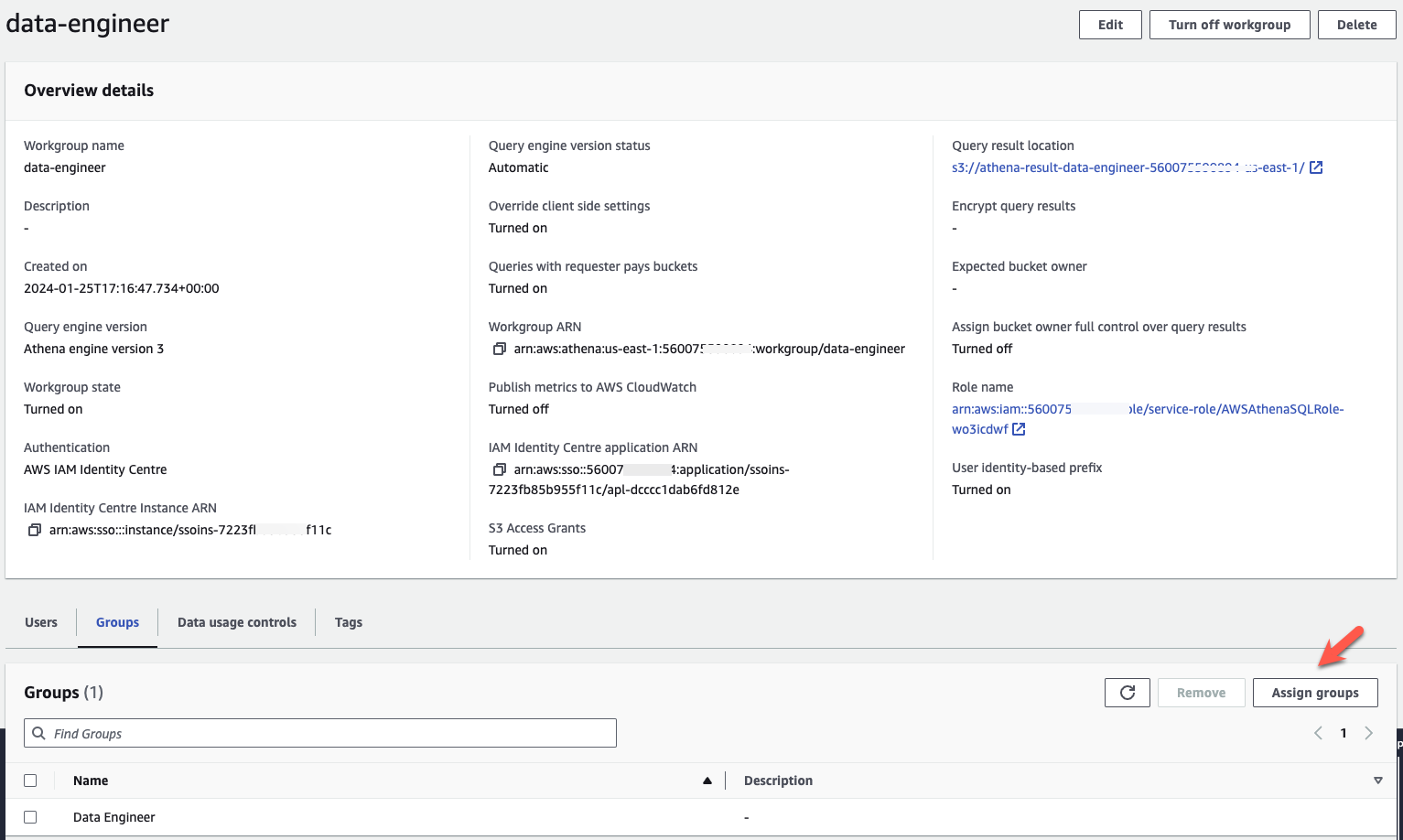

Skonfiguruj grupy robocze w Athenie

Grupy robocze Athena to funkcja AWS, która umożliwia izolowanie danych i zapytań w ramach konta AWS. Umożliwia segregację danych i kontrolę dostępu, dzięki czemu każda grupa może uzyskać dostęp tylko do danych, które są dla niej istotne. Grupy robocze Athena są przydatne dla organizacji, które chcą ograniczyć dostęp do wrażliwych zbiorów danych lub pomóc w zapobieganiu wzajemnemu wpływowi zapytań. Tworząc grupę roboczą, możesz przypisać do niej użytkowników i role. Zapytania uruchamiane w grupie roboczej będą uruchamiane z kontrolą dostępu i ustawieniami skonfigurowanymi dla tej grupy roboczej. Umożliwiają zarządzanie, bezpieczeństwo i kontrolę zasobów na poziomie szczegółowym. Grupy robocze Athena są ważną funkcją zarządzania i optymalizacji wykorzystania Athena w dużych organizacjach.

W tym poście tworzymy grupę roboczą specjalnie dla członków naszego zespołu inżynierii danych. Później, po zalogowaniu się w ramach profili użytkowników Data Engineer, uruchamiamy zapytania z poziomu tej grupy roboczej, aby zademonstrować, w jaki sposób można ograniczyć dostęp do grup roboczych Athena na podstawie profilu użytkownika. Umożliwia to egzekwowanie zasad zarządzania, zapewniając użytkownikom dostęp tylko do dozwolonych zestawów danych i zapytań w zależności od ich roli.

- Na konsoli Athena wybierz Grupy robocze dla Administracja w okienku nawigacji.

- Dodaj Utwórz grupę roboczą.

- W razie zamówieenia projektu Uwierzytelnianie, Wybierz Centrum tożsamości AWS.

- W razie zamówieenia projektu Rola serwisowa umożliwiająca autoryzację Ateny, Wybierz Utwórz i użyj nowej roli usługi.

- W razie zamówieenia projektu Nazwa roli usługiwpisz nazwę swojej roli.

- W razie zamówieenia projektu Lokalizacja wyniku zapytania, wprowadź lokalizację Amazon S3, aby zapisać wyniki zapytania Athena.

Jest to pole obowiązkowe w przypadku określania IAM Identity Center do uwierzytelniania.

Po utworzeniu grupy roboczej należy przypisać do niej użytkowników i grupy. Na potrzeby tego wpisu tworzymy grupę roboczą o nazwie inżynier danych i przypisujemy grupę inżynier danych (propagowaną poprzez propagację zaufanej tożsamości z IAM Identity Center).

- Na Grupy na stronie szczegółów inżyniera danych wybierz grupę użytkowników, którą chcesz przypisać, i wybierz Przypisz grupy.

Skonfiguruj uprawnienia dostępu do Amazon S3, aby oddzielić wyniki zapytań dla każdej tożsamości pracownika

Następnie skonfigurowaliśmy granty Amazon S3.

Możesz obejrzeć poniższy film, aby skonfigurować dotacje lub zapoznać się z nimi Użyj Amazon EMR z grantami dostępu S3, aby skalować dostęp do platformy Spark Amazon S3 po instrukcje.

Zainicjuj logowanie za pośrednictwem dostępu federacyjnego AWS przy użyciu portalu dostępu IAM Identity Center

Teraz jesteśmy gotowi na połączenie się z EMR Studio i logowanie federacyjne przy użyciu uwierzytelniania IAM Identity Center:

- W konsoli IAM Identity Center przejdź do pulpitu nawigacyjnego i wybierz adres URL portalu dostępu AWS.

- Wyskakujące okienko przeglądarki przekieruje Cię do strony logowania Okta, gdzie możesz wprowadzić swoje dane uwierzytelniające Okta.

- Po pomyślnym uwierzytelnieniu zostaniesz zalogowany do konsoli AWS jako użytkownik federacyjny.

- Wybierz aplikację EMR Studio.

- Po stowarzyszeniu z EMR Studio wybierz opcję Edytor zapytań w panelu nawigacji, aby otworzyć nową kartę z edytorem zapytań Athena.

Poniższy film przedstawia użytkownika federacyjnego korzystającego z adresu URL portalu dostępu AWS w celu uzyskania dostępu do EMR Studio przy użyciu uwierzytelniania IAM Identity Center.

Uruchamiaj zapytania ze szczegółowym dostępem w edytorze

W EMR Studio użytkownik może otworzyć edytor zapytań Athena, a następnie określić w edytorze zapytań prawidłową grupę roboczą w celu uruchomienia zapytań.

Inżynier danych może wysyłać zapytania tylko do tabel, do których użytkownik ma dostęp. Wyniki zapytania pojawią się pod prefiksem S3, który jest oddzielny dla każdej tożsamości pracownika.

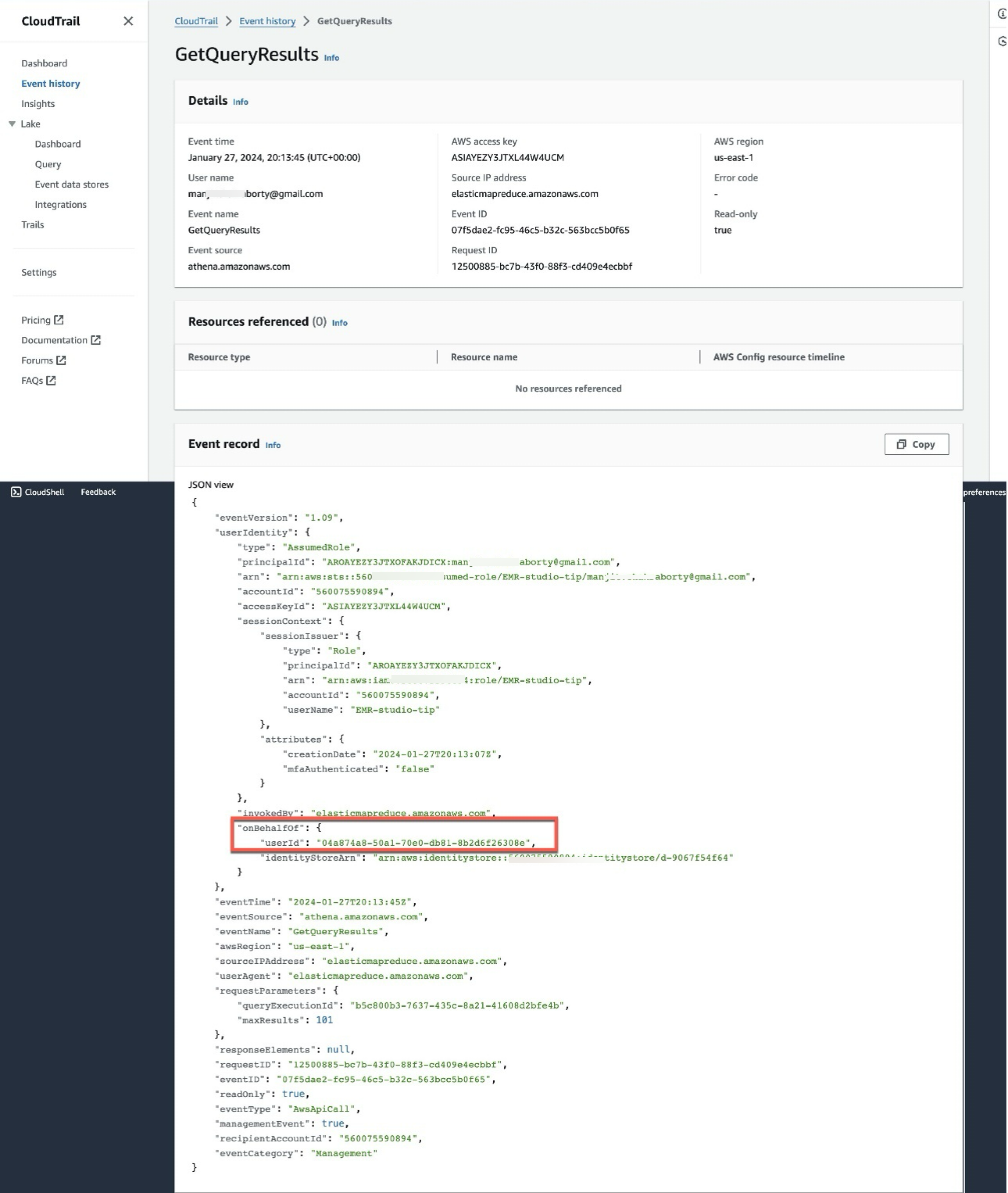

Przejrzyj kompleksową ścieżkę audytu tożsamości pracowników

Administrator IAM Identity Center może zajrzeć do dalszych aplikacji, które są zaufane pod względem propagacji tożsamości, jak pokazano na poniższym zrzucie ekranu konsoli IAM Identity Center.

W konsoli CloudTrail historia zdarzeń wyświetla nazwę zdarzenia i zasób, do którego uzyskuje dostęp konkretna tożsamość pracownika.

Po wybraniu zdarzenia w CloudTrail audytorzy mogą zobaczyć unikalny identyfikator użytkownika, który uzyskał dostęp do podstawowych usług AWS Analytics.

Sprzątać

Wykonaj następujące kroki, aby wyczyścić zasoby:

- Usuń aplikacje Okta utworzone w celu integracji z IAM Identity Center.

- Usuń konfigurację IAM Identity Center.

- Usuń Studio EMR utworzone do testów.

- Usuń rolę uprawnień utworzoną na potrzeby integracji IAM Identity Center i EMR Studio.

Wnioski

W tym poście przedstawiliśmy szczegółowy przewodnik, jak przenieść tożsamość pracownika do EMR Studio i rozpowszechnić ją w połączonych aplikacjach AWS, takich jak Athena i Lake Formation. To rozwiązanie zapewnia pracownikom znajomy sposób logowania, bez konieczności zapamiętywania dodatkowych poświadczeń lub utrzymywania złożonego mapowania ról w różnych systemach analitycznych. Ponadto zapewnia audytorom kompleksowy wgląd w tożsamość pracowników i ich dostęp do usług analitycznych.

Aby dowiedzieć się więcej na temat propagowania zaufanej tożsamości i EMR Studio, zobacz Zintegruj Amazon EMR z AWS IAM Identity Center.

O autorach

Manjita Chakraborty’ego jest starszym architektem rozwiązań w AWS. Jest doświadczonym profesjonalistą nastawionym na wyniki, posiadającym rozległe doświadczenie w dziedzinie finansów, który współpracował z klientami przy doradzaniu, projektowaniu, prowadzeniu i wdrażaniu rozwiązań dla przedsiębiorstw stanowiących podstawową działalność biznesową na całym świecie. W wolnym czasie Manjit lubi łowić ryby, ćwiczyć sztuki walki i bawić się z córką.

Manjita Chakraborty’ego jest starszym architektem rozwiązań w AWS. Jest doświadczonym profesjonalistą nastawionym na wyniki, posiadającym rozległe doświadczenie w dziedzinie finansów, który współpracował z klientami przy doradzaniu, projektowaniu, prowadzeniu i wdrażaniu rozwiązań dla przedsiębiorstw stanowiących podstawową działalność biznesową na całym świecie. W wolnym czasie Manjit lubi łowić ryby, ćwiczyć sztuki walki i bawić się z córką.

Neeraja Roya jest głównym architektem rozwiązań w AWS z siedzibą w Londynie. Współpracuje z klientami Global Financial Services, aby przyspieszyć ich podróż do AWS. W wolnym czasie lubi czytać i spędzać czas z rodziną.

Neeraja Roya jest głównym architektem rozwiązań w AWS z siedzibą w Londynie. Współpracuje z klientami Global Financial Services, aby przyspieszyć ich podróż do AWS. W wolnym czasie lubi czytać i spędzać czas z rodziną.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/big-data/bring-your-workforce-identity-to-amazon-emr-studio-and-athena/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 10

- 100

- 2%

- 500

- 7

- 721

- a

- zdolność

- Zdolny

- O nas

- przyśpieszyć

- dostęp

- zarządzanie dostępem

- dostęp

- Dostęp

- Konto

- Konta

- dokładny

- w poprzek

- aktywny

- Ad

- dodatek

- Dodatkowy

- Dodaje

- administracyjny

- Administratorzy

- doradztwo

- Po

- wyrównany

- Wszystkie kategorie

- pozwala

- wzdłuż

- również

- Amazonka

- Amazonka Atena

- Amazon EMR

- Amazon Web Services

- an

- analiza

- analityka

- i

- Inne

- Aplikacja

- zjawić się

- pojawia się

- Zastosowanie

- aplikacje

- mobilne i webowe

- architektura

- SĄ

- Sztuka

- AS

- przydzielać

- przydzielony

- At

- atrybuty

- Audyt

- audytu

- audytorzy

- Uwierzytelnianie

- autoryzacja

- autoryzować

- automatycznie

- dostępny

- AWS

- Formacja AWS Lake

- Lazur

- na podstawie

- BE

- być

- w imieniu

- zrobiony na zamówienie

- pomiędzy

- Blog

- przynieść

- szeroki

- przeglądarka

- budować

- ale

- by

- nazywa

- CAN

- zdolność

- walizka

- katalog

- katalogi

- Centrum

- centralny

- scentralizowane

- centrum

- wyzwanie

- Wykrywanie urządzeń szpiegujących

- Dodaj

- wybrany

- kleń

- kolumny

- komentarze

- kompletny

- kompleks

- kompleksowość

- spełnienie

- systemu

- skonfigurowany

- Potwierdzać

- Skontaktuj się

- połączony

- składa się

- Konsola

- ciągły

- kontrola

- kontroli

- Korporacyjny

- skorygowania

- Koszty:

- Stwórz

- stworzony

- Tworzenie

- Listy uwierzytelniające

- zwyczaj

- Klientów

- tablica rozdzielcza

- dane

- dostęp do danych

- analiza danych

- inżynier danych

- Jezioro danych

- nauka danych

- Baza danych

- Bazy danych

- zbiory danych

- córka

- definiowanie

- wykazać

- projektowanie

- szczegółowe

- detale

- Ustalać

- rozwijać

- schemat

- różne

- bezpośrednio

- katalog

- bezpośredni

- odkryj

- wyświetlacze

- domena

- nie

- napędzany

- każdy

- redaktor

- bądź

- umożliwiać

- włączony

- Umożliwia

- umożliwiając

- koniec końców

- egzekwować

- egzekwowane

- inżynier

- Inżynieria

- wzmocnienie

- Wchodzę

- Enterprise

- Enterprise Solutions

- Wchodzi

- Środowisko

- Eter (ETH)

- wydarzenie

- przykład

- wykonany

- Przede wszystkim system został opracowany

- doświadczenie

- Objaśnia

- rozległy

- Szerokie doświadczenie

- ułatwia

- znajomy

- członków Twojej rodziny

- Cecha

- Korzyści

- kilka

- pole

- budżetowy

- usługi finansowe

- Wędkarstwo

- Skupiać

- obserwuj

- następujący

- W razie zamówieenia projektu

- Siły

- Nasz formularz

- formacja

- od

- pełny

- dalej

- Dać

- dany

- Globalne

- globalne finanse

- globus

- Go

- rządzić

- zarządzanie

- rządzić

- przyznać

- udzielony

- przyznanie

- Dotacje

- ziarnisty

- Zarządzanie

- Grupy

- Uchwyty

- Have

- mający

- he

- pomoc

- na wysokim szczeblu

- jego

- historia

- W jaki sposób

- How To

- HTML

- HTTPS

- IAM

- ID

- tożsamości

- tożsamość

- zarządzanie tożsamością i dostępem

- if

- ilustruje

- wpływ

- wdrożenia

- wykonawczych

- ważny

- podnieść

- in

- zawierać

- wskazując,

- Informacja

- przykład

- zamiast

- instrukcje

- integrować

- zintegrowany

- integracja

- interaktywne

- połączone

- najnowszych

- wprowadzono

- zaangażowany

- Emitent

- IT

- JEGO

- podróż

- konserwacja

- Klawisz

- znany

- jezioro

- jezior

- duży

- później

- uruchomiona

- uruchamia

- prowadzący

- UCZYĆ SIĘ

- poziom

- wykorzystuje

- lubić

- LINK

- lokalizacja

- lokalizacji

- log

- zalogowany

- zalogowaniu

- Zaloguj Się

- Londyn

- Popatrz

- utrzymać

- utrzymanie

- utrzymuje

- robić

- WYKONUJE

- Dokonywanie

- zarządzanie

- zarządzane

- i konserwacjami

- zarządzający

- obowiązkowe

- sposób

- ręcznie

- mapa

- mapowanie

- wojenny

- Może..

- Użytkownicy

- wiadomość

- zminimalizować

- minuty

- jeszcze

- wielokrotność

- musi

- Nazwa

- O imieniu

- Nawigacja

- nawiguje

- Nawigacja

- Potrzebować

- potrzebne

- potrzeba

- Nowości

- Nie

- już dziś

- obiekty

- of

- OK

- on

- ONE

- tylko

- koncepcja

- otwiera

- optymalizacji

- Option

- Opcje

- or

- organizacji

- Inne

- ludzkiej,

- na zewnątrz

- koniec

- ogólny

- nad głową

- przegląd

- strona

- chleb

- dla

- wykonać

- pozwolenie

- uprawnienia

- świst

- Tożsamość ping

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- gra

- punkt

- polityka

- pop-up

- Portal

- Post

- powered

- zapobiec

- Główny

- zleceniodawcy

- przywileje

- profesjonalny

- Profil

- profile

- propagacja

- właściwy

- zapewniać

- pod warunkiem,

- dostawców

- zapewnia

- zapytania

- pytanie

- raczej

- Czytaj

- Czytający

- gotowy

- otrzymać

- zmniejsza

- odnosić się

- polegać

- pamiętać

- usuwa

- składnica

- wymagania

- Zasób

- Zasoby

- ograniczać

- ograniczony

- dalsze

- Efekt

- Rola

- role

- wydziwianie

- run

- taki sam

- oszczędność

- Skala

- nauka

- zadraśnięcie

- płynnie

- zaprawiony

- bezpiecznie

- bezpieczeństwo

- widzieć

- wybierać

- wybrany

- wybierając

- selektywny

- senior

- wrażliwy

- oddzielny

- usługa

- Usługi

- zestaw

- ustawienie

- w panelu ustawień

- powinien

- pokazać

- pokazał

- pokazane

- Targi

- znak

- oznaczający

- Prosty

- pojedynczy

- So

- rozwiązanie

- Rozwiązania

- Źródło

- Źródła

- Iskra

- specyficzny

- swoiście

- Spędzanie

- SQL

- początek

- rozpoczęty

- Stan

- Cel

- przechowywanie

- przechowywany

- bezpośredni

- usprawnień

- Walka

- studio

- podsieci

- udany

- Z powodzeniem

- streszczać

- Wspierający

- pewnie

- synchronizacja

- systemy

- stół

- zespół

- Testowanie

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Te

- one

- innych firm

- to

- Przez

- czas

- do

- już dziś

- żeton

- narzędzia

- Kwota produktów:

- szlak

- zaufany

- próbować

- drugiej

- dla

- zasadniczy

- Ujednolicony

- wyjątkowy

- URL

- Stosowanie

- posługiwać się

- użyteczny

- Użytkownik

- Użytkownicy

- za pomocą

- przez

- zdolność do życia

- Wideo

- Zobacz i wysłuchaj

- widoczność

- solucja

- chcieć

- Oglądaj

- Droga..

- we

- sieć

- usługi internetowe

- jeśli chodzi o komunikację i motywację

- który

- KIM

- będzie

- okno

- w

- w ciągu

- bez

- pracował

- workflow

- przepływów pracy

- Siła robocza

- Workgroup

- działa

- ty

- Twój

- zefirnet