Amerykańska Agencja Bezpieczeństwa Cybernetycznego i Infrastruktury (CISA) uruchomiła Decider, bezpłatne narzędzie, które pomaga społeczności zajmującej się cyberbezpieczeństwem w łatwiejszym mapowaniu zachowań cyberprzestępców do struktury MITRE ATT&CK.

Stworzony we współpracy z amerykańskim Homeland Security Systems Engineering and Development Institute (HSSEDI) i MITRE, Decider to aplikacja internetowa, którą organizacje mogą pobierać i hostować we własnej infrastrukturze, udostępniając ją w ten sposób szerokiemu gronu użytkowników za pośrednictwem chmury. Ma uprościć często uciążliwy proces dokładnego i efektywnego korzystania z frameworka, a także otworzyć jego zastosowanie dla analityków na każdym poziomie w danej organizacji zajmującej się cyberbezpieczeństwem.

ATT&CK: Złożona struktura

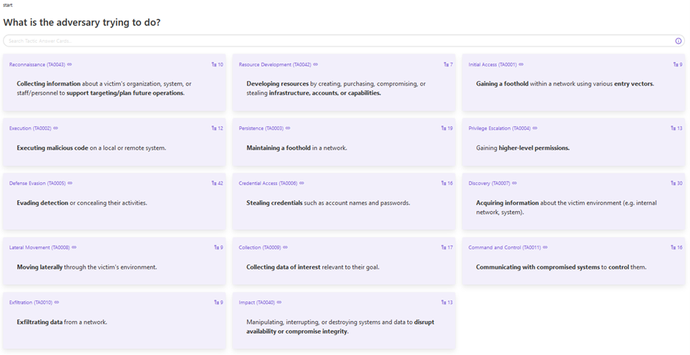

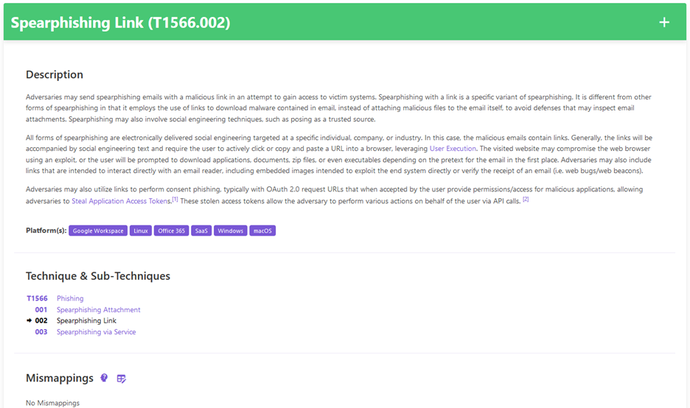

ATT&CK jest przeznaczony do pomóc analitykom bezpieczeństwa określić, co atakujący próbują osiągnąć i jak daleko są w tym procesie (tj. czy ustanawiają początkowy dostęp? poruszają się w bok? eksfiltrują dane?) Robi to za pomocą zestawu znanych technik cyberataków i technik podrzędnych określanych i okresowo odświeżanych przez MITRE, aby analitycy mogli mapować to, co mogą zaobserwować w swoich własnych środowiskach.

Celem jest przewidzenie kolejnych ruchów złoczyńców i jak najszybsze przerwanie ataków. Ramę można również włączyć do różnych narzędzi bezpieczeństwa i zapewnia ona standardowy język komunikacji z partnerami i zainteresowanymi stronami podczas reagowania na incydenty i dochodzeń kryminalistycznych.

To wszystko dobrze, ale problem polega na tym, że struktura jest notorycznie złożona i często wymaga wysokiego poziomu szkolenia i wiedzy, aby na przykład wybrać odpowiednie mapowania. To również stale się rozszerza, w tym ataki wykraczające poza przedsiębiorstwa, mające na celu włączenie zagrożeń do przemysłowych systemów sterowania (ICS) i mobilny krajobraz, zwiększając złożoność. Ogólnie rzecz biorąc, jest to rozległy zestaw danych do nawigacji — a cyberobrońcy często lądują w chwastach, próbując go użyć.

„Dostępnych jest wiele technik i podtechnik, które mogą być bardzo skomplikowane i bardzo techniczne, a analitycy często są przytłoczeni lub spowalniają ich, ponieważ niekoniecznie wiedzą, czy sub- technika, którą wybierają, jest właściwa”, mówi James Stanley, szef sekcji w CISA, zauważając, że skargi na błędne mapowanie przy użyciu narzędzia są powszechne.

„Kiedy wchodzisz na stronę internetową, masz przed sobą mnóstwo informacji i szybko staje się to zniechęcające. Narzędzie Decider po prostu przedstawia je w prostszym języku, z którego mogą korzystać analitycy, niezależnie od ich poziomu wiedzy” — mówi. „Chcieliśmy dać naszym interesariuszom więcej wskazówek, jak korzystać z platformy i udostępnić ją, powiedzmy, młodszym analitykom, którzy mogliby odnieść korzyści z używania jej w czasie rzeczywistym, na przykład podczas reagowania na incydenty w środku nocy”.

Na szerszym poziomie, prozelitycy z CISA i MITRE wierzą, że szersze wykorzystanie ATT&CK – do czego zachęca Decider – doprowadzi do lepszego, bardziej praktycznego wywiadu o zagrożeniach – i lepszych wyników cyberobrony.

„W firmie CISA naprawdę chcemy położyć nacisk na wykorzystywanie informacji o zagrożeniach do proaktywnej obrony, a nie reaktywnej” — mówi Stanley. „Przez bardzo długi czas celem branży było udostępnianie wskaźników kompromisu (IOC), które mają bardzo szeroki, bardzo ograniczony kontekst”.

W przeciwieństwie do tego, ATT&CK przechyla pole gry na korzyść obrony, ponieważ jest szczegółowa i daje organizacjom sposób na zrozumienie konkretnych strategii działania cyberprzestępców, które są istotne dla ich specyficzne środowiska.

„Podmioty zagrażające powinny wiedzieć, że ich poradniki są zasadniczo bezużyteczne, gdy podkreślimy, co robią i jak to robią, i włączymy to do ram” — wyjaśnia. „Organizacje, które mogą z niego korzystać, mają znacznie silniejszą pozycję w zakresie bezpieczeństwa, w przeciwieństwie do ślepego blokowania adresów IP lub skrótów, do czego branża jest przyzwyczajona. Decider przybliża nas do tego.”

Uproszczenie ATT&CK dla dostępności analityków

Decider sprawia, że mapowanie ATT&CK jest bardziej dostępne, przeprowadzając użytkowników przez serię pytań z przewodnikiem dotyczących działań przeciwnika, w celu zidentyfikowania właściwych taktyk, technik lub technik podrzędnych w ramach, aby w intuicyjny sposób dopasować się do incydentu. Stamtąd wyniki te mogą „informować o szeregu ważnych działań, takich jak dzielenie się odkryciami, odkrywanie środków zaradczych i wykrywanie dalszych technik”, zgodnie z CISA Ogłoszenie z 1 marca nowego narzędzia.

Oprócz wstępnie wypełnionych pytań pomocniczych, Decider wykorzystuje uproszczony język, który byłby dostępny dla każdego analityka bezpieczeństwa, intuicyjną funkcję wyszukiwania i filtrowania do odkrywania odpowiednich technik oraz funkcję „koszyka”, która pozwala użytkownikom eksportować wyniki do powszechnie używanych formatów. Ponadto organizacje mogą dostosowywać i dostosowywać je do swoich indywidualnych środowisk, w tym oznaczać typowe błędne mapowania.

Według Johna Wundera, kierownika działu CTI i Adversary Emulation w MITRE, ATT&CK ostatecznie stanie się fundamentalnym, drugoplanowym narzędziem dla organizacji zajmujących się cyberbezpieczeństwem, a nie nieporęcznym, choć użytecznym narzędziem, jakim było.

„Jedną z rzeczy, które naprawdę chciałbym zobaczyć, gdy ATT&CK schodzi bardziej na dalszy plan, jest tylko część codziennych operacji związanych z cyberbezpieczeństwem, a poszczególni analitycy muszą po prostu zwracać na to mniejszą uwagę” — mówi. „To po prostu coś, co powinno stanowić podstawę tego, co robimy i myślimy o zrozumieniu zachowań przeciwników, a nie coś, nad czym musisz spędzać dużo czasu, zastanawiając się za każdym razem, gdy reagujesz na incydent. Decider to duży krok naprzód”.

Narzędzie pomaga również składni ATT&CK stać się de facto powszechną nomenklaturą w narzędziach i platformach bezpieczeństwa oraz do udostępniania informacji o zagrożeniach.

„Kiedy zobaczysz, jak ATT&CK jest używane w coraz większej części ekosystemu i wszyscy używają wspólnego języka, użytkownicy ATT&CK zaczynają dostrzegać coraz większe korzyści z dostosowania rzeczy do struktury i używania go do skuteczniejszego skorelowania narzędzi i tak dalej – mówi Wunder. „Mam nadzieję, że dzięki takim rzeczom jak Decider, które ułatwiają korzystanie z niego, zaczniemy widzieć coraz więcej tego”.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :Jest

- $W GÓRĘ

- 1

- a

- O nas

- dostęp

- dostępny

- Stosownie

- dokładnie

- Osiągać

- w poprzek

- zajęcia

- działalność

- aktorzy

- dodatek

- do tego

- Adresy

- Korzyść

- agencja

- Wszystkie kategorie

- analityk

- analitycy

- i

- i infrastruktura

- przewidywać

- Zastosowanie

- SĄ

- AS

- At

- Ataki

- Uwaga

- dostępny

- tło

- Łazienka

- BE

- bo

- stają się

- uwierzyć

- korzyści

- Ulepsz Swój

- Poza

- Duży

- Bit

- na oślep

- bloking

- Przynosi

- szeroki

- szerszy

- by

- CAN

- Może uzyskać

- szef

- CISA

- bliższy

- Chmura

- wspólny

- powszechnie

- przyległy

- społeczność

- skarg

- kompleks

- kompleksowość

- kompromis

- kontekst

- kontrast

- kontrola

- Corp

- mógłby

- cyber

- Cyber atak

- Bezpieczeństwo cybernetyczne

- Agencja ds. Bezpieczeństwa cybernetycznego i bezpieczeństwa infrastruktury

- dane

- zbiór danych

- dzień do dnia

- obrońcy

- Obrona

- Departament

- zaprojektowany

- Ustalać

- ustalona

- oprogramowania

- odkrywanie

- robi

- na dół

- pobieranie

- podczas

- e

- każdy

- łatwiej

- z łatwością

- Ekosystem

- faktycznie

- nacisk

- zachęcać

- Inżynieria

- Enterprise

- środowiska

- istotnie

- ustanowienie

- Eter (ETH)

- ostatecznie

- Każdy

- wszyscy

- ekspertyza

- Objaśnia

- eksport

- facto

- daleko

- pole

- filtrować

- dopasować

- W razie zamówieenia projektu

- Kryminalistyka

- Nasz formularz

- Naprzód

- Fundacja

- Framework

- Darmowy

- od

- z przodu

- funkcjonować

- Funkcjonalność

- dalej

- otrzymać

- Dać

- dany

- daje

- Go

- cel

- dobry

- poprowadzi

- Have

- mający

- pomoc

- pomaga

- Wysoki

- Atrakcja

- ojczyzna

- Homeland Security

- nadzieję

- Ufnie

- gospodarz

- W jaki sposób

- How To

- HTTPS

- i

- ICS

- identyfikacja

- ważny

- in

- incydent

- reakcja na incydent

- Włącznie z

- włączać

- Rejestrowy

- wskaźniki

- indywidualny

- przemysłowy

- przemysł

- Informacja

- Infrastruktura

- początkowy

- przykład

- Instytut

- instrument

- Inteligencja

- intuicyjny

- Dochodzenia

- zaangażowany

- IP

- Adresy IP

- IT

- JEGO

- John

- Uprzejmy

- Wiedzieć

- znany

- język

- uruchomiona

- prowadzić

- pozwala

- poziom

- lubić

- Ograniczony

- długo

- długi czas

- Popatrz

- Partia

- miłość

- robić

- WYKONUJE

- Dokonywanie

- kierownik

- mapa

- mapowanie

- Maksymalna szerokość

- może

- Aplikacje mobilne

- jeszcze

- porusza się

- przeniesienie

- Nawigacja

- koniecznie

- Nowości

- Następny

- of

- częstokroć

- on

- ONE

- koncepcja

- operacje

- przeciwny

- organizacja

- organizacji

- przytłoczony

- własny

- część

- Współpraca

- Zapłacić

- Równina

- Platformy

- plato

- Analiza danych Platona

- PlatoDane

- gra

- możliwy

- Proaktywne

- Problem

- wygląda tak

- zapewnia

- położyć

- pytania

- szybko

- zasięg

- raczej

- RE

- real

- w czasie rzeczywistym

- Bez względu

- odpowiedź

- Efekt

- s

- mówią

- Szukaj

- Sekcja

- bezpieczeństwo

- systemy bezpieczeństwa

- narzędzia bezpieczeństwa

- widzenie

- Serie

- zestaw

- Share

- dzielenie

- Zakupy

- koszyk

- powinien

- zamknąć

- uproszczony

- upraszczać

- zwalnia

- So

- coś

- Źródło

- specyficzny

- wydać

- interesariusze

- standard

- stanley

- początek

- Ewolucja krok po kroku

- silniejszy

- taki

- składnia

- systemy

- taktyka

- Brać

- Techniczny

- Techniki

- że

- Połączenia

- ich

- Im

- rzecz

- rzeczy

- Myślący

- groźba

- podmioty grożące

- inteligencja zagrożeń

- zagrożenia

- Przez

- czas

- wskazówki

- do

- narzędzie

- narzędzia

- Top

- Trening

- zrozumieć

- zrozumienie

- us

- posługiwać się

- Użytkownicy

- różnorodność

- przez

- chodzący

- poszukiwany

- Droga..

- sieć

- Aplikacja internetowa

- Strona internetowa

- DOBRZE

- Co

- który

- KIM

- szerszy

- będzie

- w

- w ciągu

- by

- Twój

- zefirnet