Zapewnij pracownikom wiedzę potrzebną do wykrycia sygnałów ostrzegawczych przed cyberatakiem i zrozumienia, kiedy mogą narażać wrażliwe dane

W cyberbezpieczeństwie krąży stare powiedzenie, że ludzie są najsłabszym ogniwem w łańcuchu bezpieczeństwa. Jest to coraz bardziej prawdziwe, ponieważ cyberprzestępcy konkurują o wykorzystywanie łatwowiernych lub nieostrożnych pracowników. Ale możliwe jest również przekształcenie tego słabego ogniwa w potężną pierwszą linię obrony. Kluczem jest wprowadzenie skutecznego program szkoleniowy w zakresie świadomości bezpieczeństwa.

Badania ujawniają że 82% naruszeń danych przeanalizowanych w 2021 r. dotyczyło „elementu ludzkiego”. Nieuniknionym faktem współczesnych cyberzagrożeń jest to, że pracownicy stanowią główny cel ataków. Daj im jednak wiedzę niezbędną do wykrycia sygnałów ostrzegawczych ataku i zrozumienia, kiedy mogą narażać wrażliwe dane na ryzyko, a istnieje ogromna szansa na dalsze działania w zakresie ograniczania ryzyka.

Co to jest szkolenie w zakresie świadomości bezpieczeństwa?

Szkolenie uświadamiające nie jest prawdopodobnie najlepszym określeniem tego, co liderzy IT i bezpieczeństwa chcą osiągnąć w swoich programach. W rzeczywistości celem jest zmiana zachowań poprzez lepszą edukację o tym, gdzie leżą kluczowe zagrożenia cybernetyczne i jakich prostych najlepszych praktyk można się nauczyć, aby je złagodzić. Jest to sformalizowany proces, który idealnie powinien obejmować szereg obszarów tematycznych i technik, aby umożliwić pracownikom podejmowanie właściwych decyzji. Jako taki może być postrzegany jako fundamentalny filar dla organizacji, które chcą stworzyć bezpieczeństwo już na etapie projektowania Kultura korporacyjna.

Dlaczego konieczne jest szkolenie w zakresie świadomości bezpieczeństwa?

Jak w przypadku każdego rodzaju programu szkoleniowego, chodzi o podniesienie umiejętności jednostki, aby stała się lepszym pracownikiem. W tym przypadku, podnoszenie świadomości bezpieczeństwa nie tylko przyda się jednostce w pełnieniu różnych ról, ale także zmniejszy ryzyko potencjalnej szkodliwe naruszenie bezpieczeństwa.

Prawda jest taka, że użytkownicy korporacyjni są sercem każdej organizacji. Jeśli można je zhakować, organizacja też może to zrobić. Podobnie dostęp do wrażliwych danych i systemów informatycznych zwiększa ryzyko wystąpienia wypadków, które również mogą mieć negatywny wpływ na firmę.

Kilka trendów podkreśla pilną potrzebę programów szkoleniowych w zakresie świadomości bezpieczeństwa:

Hasła: Poświadczenia statyczne istnieją tak długo, jak systemy komputerowe. I pomimo błagań ekspertów od bezpieczeństwa na przestrzeni lat, pozostają one najpopularniejszą metodą uwierzytelniania użytkowników. Powód jest prosty: ludzie instynktownie wiedzą, jak z nich korzystać. Wyzwaniem jest to, że są również ogromny cel dla hakerów. Udaj się oszukać pracownika, aby je przekazał, a nawet zgadł, a często nic innego nie stoi na przeszkodzie, aby uzyskać pełny dostęp do sieci.

Według informacji, ponad połowa amerykańskich pracowników zapisała hasła na długopisie i papierze jeden szacunek. Złe praktyki dotyczące haseł otwórz drzwi hakerom. Wraz ze wzrostem liczby poświadczeń, które pracownicy muszą zapamiętać, rośnie prawdopodobieństwo ich nadużycia.

Inżynieria społeczna: Istoty ludzkie to istoty towarzyskie. To czyni nas podatnymi na perswazję. Chcemy wierzyć w historie, które są nam opowiadane i osobę, która je opowiada. To jest dlaczego socjotechnika działa: stosowanie przez podmioty zagrażające technik perswazyjnych, takich jak presja czasu i podszywanie się, w celu oszukania ofiary, aby wykonała jej polecenie. Najlepsze przykłady to phishing e-maile, SMS-y (tzw smishing) i rozmowy telefoniczne (tzw Vishing), ale jest również używany w Ataki biznesowej poczty e-mail (BEC) i inne oszustwa.

Gospodarka cyberprzestępcza: Dziś ci cyberprzestępcy mają złożoną i wyrafinowaną podziemną sieć ciemnych stron internetowych, za pośrednictwem których można: kupuj i sprzedawaj dane i usługi – wszystko, od kuloodpornego hostingu po oprogramowanie ransomware jako usługa. Jego mówi się, że jest wart bilionów. Ta „profesjonalizacja” branży cyberprzestępczości w naturalny sposób skłoniła cyberprzestępców do skoncentrowania wysiłków tam, gdzie zwrot z inwestycji jest najwyższy. W wielu przypadkach oznacza to ukierunkowanie na samych użytkowników: pracowników korporacyjnych i konsumentów.

Praca hybrydowa: Pracownicy domowi są uważany za częściej klikają linki phishingowe i angażują się w ryzykowne zachowania, takie jak używanie urządzeń w pracy do użytku osobistego. W związku z tym nadejście nowej ery praca hybrydowa otworzył drzwi dla atakujących do atakowania użytkowników korporacyjnych, gdy są najbardziej narażeni. Nie wspominając o tym, że sieci domowe i komputery mogą być gorzej chronione niż ich odpowiedniki biurowe.

Dlaczego szkolenie ma znaczenie?

Ostatecznie poważne naruszenie bezpieczeństwa, czy to w wyniku ataku strony trzeciej, czy przypadkowego ujawnienia danych, może spowodować poważne szkody finansowe i reputacyjne. A ujawniły ostatnie badania że 20% firm, które doznały takiego naruszenia, prawie zbankrutowało. Oddzielne badania twierdzi, że średni koszt naruszenia danych na całym świecie jest teraz wyższy niż kiedykolwiek: ponad 4.2 mln USD.

To nie tylko kalkulacja kosztów dla pracodawców. Wiele przepisów, takich jak HIPAA, PCI DSS i Sarbanes-Oxley (SOX), wymaga od organizacji spełniających wymagania prowadzenia programów szkoleniowych zwiększających świadomość pracowników w zakresie bezpieczeństwa.

Jak sprawić, by programy uświadamiające działały?

Wyjaśniliśmy „dlaczego”, ale co z „jak”? CISO powinni zacząć od konsultacji z zespołami HR, które zwykle prowadzą korporacyjne programy szkoleniowe. Mogą być w stanie zapewnić doradztwo ad hoc lub bardziej skoordynowane wsparcie.

Wśród obszarów do omówienia mogą być:

- Socjotechnika i phishing/vishing/smishing

- Przypadkowe ujawnienie przez e-mail

- Ochrona sieci (bezpieczne wyszukiwanie i korzystanie z publicznej sieci Wi-Fi)

- Najlepsze praktyki dotyczące haseł i uwierzytelnianie wieloskładnikowe

- Bezpieczna praca zdalna i domowa

- Jak rozpoznać zagrożenia wewnętrzne

Przede wszystkim pamiętaj, że lekcje powinny być:

- Zabawa i zgrywalizowany (myśl raczej o pozytywnym wzmocnieniu niż o wiadomościach opartych na strachu)

- Oparte na rzeczywistych ćwiczeniach symulacyjnych

- Biegaj nieprzerwanie przez cały rok w krótkich lekcjach (10-15 minut)

- Obejmuje każdego członka personelu, w tym kadrę kierowniczą, pracowników zatrudnionych w niepełnym wymiarze godzin i wykonawców

- Potrafi generować wyniki, które można wykorzystać do dostosowania programów do indywidualnych potrzeb

- Dopasowane do różnych ról

Po podjęciu decyzji ważne jest, aby znaleźć odpowiedniego dostawcę szkoleń. Dobrą wiadomością jest to, że istnieje wiele opcji online w różnych przedziałach cenowych, w tym bezpłatne narzędzia. Biorąc pod uwagę dzisiejszy krajobraz zagrożeń, bezczynność nie wchodzi w grę.

- blockchain

- pomysłowość

- portfele kryptowalutowe

- krypto-wymiana

- bezpieczeństwo cybernetyczne

- cyberprzestępcy

- Bezpieczeństwo cybernetyczne

- Departament Bezpieczeństwa Wewnętrznego

- cyfrowe portfele

- zapora

- Kaspersky

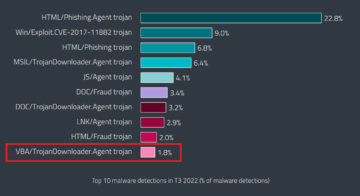

- malware

- Mcafee

- NexBLOC

- plato

- Platon Ai

- Analiza danych Platona

- Gra Platona

- PlatoDane

- platogaming

- VPN

- Żyjemy w bezpieczeństwie

- zabezpieczenia stron internetowych

- zefirnet