W 2024 roku ochrona danych klientów będzie kluczowa dla firm e-commerce. Jednak niedawne naruszenia bezpieczeństwa danych na dużą skalę, takie jak Włamanie Casio, które dotarły do klientów w 149 krajach, uwydatniły potrzebę zapewnienia większej ochrony danych w handlu detalicznym online. Jeśli firmy nie zabezpieczą wrażliwych informacji o klientach, szkodzi to zaufaniu konsumentów i może poważnie wpłynąć na ich działalność.

Jakie zatem środki powinny podjąć firmy zajmujące się handlem elektronicznym, aby zwiększyć prywatność danych, jednocześnie zapewniając swoim klientom spersonalizowaną obsługę?

W tym artykule omówiono zmieniający się krajobraz ochrony danych, pojawiające się trendy i najlepsze praktyki, które powinni przyjąć sprzedawcy internetowi. Zanurzmy się.

Ewoluujący krajobraz prywatności danych

Przepisy dotyczące prywatności danych różnią się na całym świecie, ponieważ w poszczególnych krajach obowiązują różne wymagania dotyczące zgodności z przepisami.

Może to powodować problemy z przestrzeganiem przepisów w przypadku firm zajmujących się handlem elektronicznym prowadzących sprzedaż międzynarodową. Muszą zapewnić dostosowanie swoich procedur operacyjnych do różnych podstawowych przepisów dotyczących zgody klienta, bezpieczeństwa danych i ujawniania naruszeń.

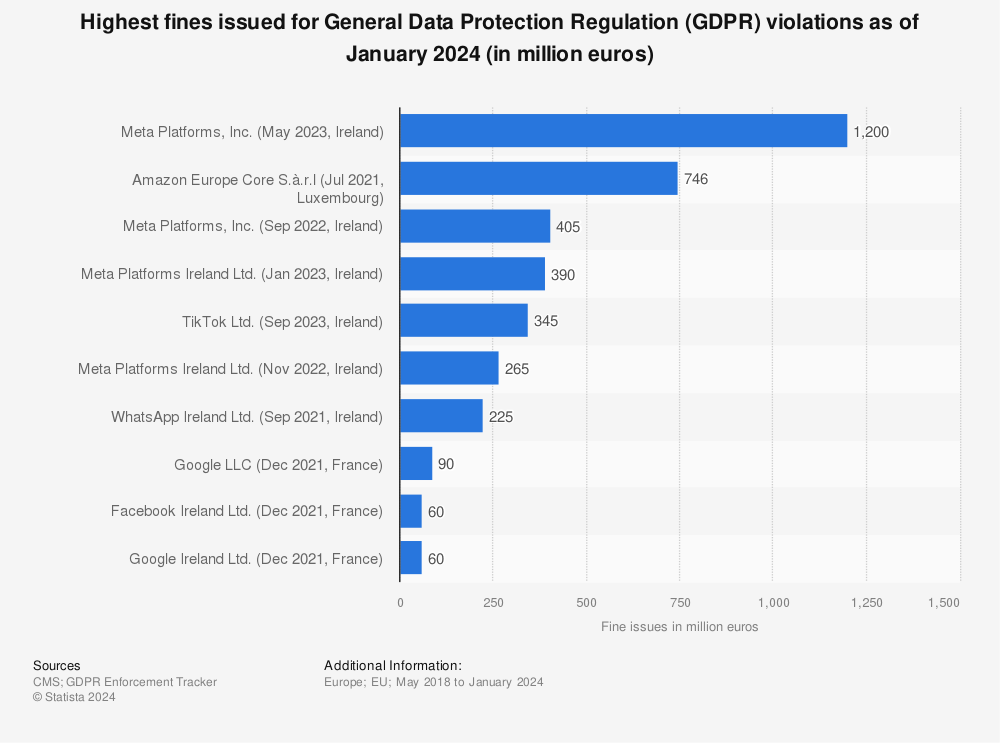

Na przykład niektóre regiony wdrażają w Europie rygorystyczne zasady, takie jak Ogólne rozporządzenie o ochronie danych (RODO), które nakłada wysokie kary za nieprzestrzeganie przepisów i nakłada na firmy obowiązek wdrożenia solidnych środków ochrony danych.

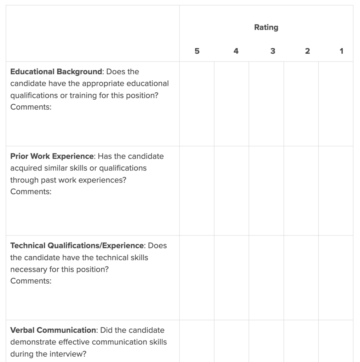

Najwyższe kary nałożone za naruszenia RODO (Źródło: Statista)

Kluczowe wyzwania w zakresie prywatności danych w 2024 r

Mając to na uwadze, istnieje kilka kluczowych wyzwań związanych z ochroną danych, które firmy e-commerce muszą potraktować priorytetowo:

Bezpieczeństwo cybernetyczne

Systemy e-commerce zawierają bardzo cenne dane osobowe, takie jak nazwiska, adresy, szczegóły płatności i historię przeglądarki — informacje bardzo interesujące dla złośliwych hakerów, którzy mogą czerpać zyski z wykorzystania i sprzedaży takich danych.

Sprzedawcy detaliczni muszą wdrożyć solidne zabezpieczenia, aby wykrywać i zapobiegać wyrafinowanym próbom włamań mających na celu kradzież wrażliwych informacji o klientach.

Zgoda

Zarządzanie zgodami i prawami związanymi z gromadzeniem i udostępnianiem danych osobowych staje się coraz bardziej złożone.

Klienci słusznie oczekują większej przejrzystości i kontroli nad sposobem wykorzystania ich danych, co oznacza, że sprzedawcy detaliczni muszą zapewnić proste protokoły zarządzania zgodami. Powinny one gromadzić tylko niezbędne dane, a jednocześnie umożliwiać klientom łatwy dostęp, edytowanie i usuwanie swoich informacji.

Transakcje transgraniczne

Obsługa transgranicznego przesyłania danych między różnymi jurysdykcjami podlegającymi różnym przepisom może w 2024 r. powodować obciążenia związane z przestrzeganiem przepisów dla przedsiębiorstw handlu elektronicznego.

Globalny e-commerce oznacza dane klienta często przepływa przez jurysdykcje, w których obowiązują różne przepisy dotyczące prywatności. W związku z tym firmy muszą śledzić przepływ danych i ustanawiać odpowiednie protokoły, aby spełniać przepisy we wszystkich stowarzyszonych krajach i regionach.

Pojawiające się trendy w ochronie danych w handlu elektronicznym

Kilka pojawiających się trendów ma zmienić prywatność danych w handlu elektronicznym, przede wszystkim sztuczną inteligencję, technologię blockchain oraz oczekiwania i wzmocnienie pozycji konsumentów.

Jak przewiduje się, zapewnienie prywatności i bezpieczeństwa danych klientów będzie coraz ważniejsze 65% organizacji będzie w pełni opartych na danych do 2026 r. Oczekuje się, że tendencja ta będzie dalej rosnąć, gdy dane wkrótce staną się nową walutą.

Artificial Intelligence

Przyjrzyjmy się teraz popularnemu tematowi sztucznej inteligencji. Narzędzia oparte na sztucznej inteligencji i uczeniu maszynowym pozwalają sprzedawcom detalicznym automatyzować i zwiększać prywatność danych.

Predykcyjne narzędzia do ochrony prywatności mogą prognozować zagrożenia i słabe punkty danych w czasie rzeczywistym, umożliwiając proaktywną ochronę. Łącząc uczenie maszynowe z modelowaniem zagrożeń, narzędzia te stale oceniają ryzyko w infrastrukturze i systemach sprzedawcy, ostrzegając zespoły ds. bezpieczeństwa o potencjalnych problemach, zanim nastąpi naruszenie.

Wykrywanie zagrożeń w oparciu o sztuczną inteligencję pozwala również szybko identyfikować nieprawidłowości i incydenty związane z bezpieczeństwem, umożliwiając szybką reakcję. Tworząc profile behawioralne normalnych działań użytkownika, algorytmy sztucznej inteligencji mogą wykryć nietypowe wzorce wskazujące: naruszenie danych lub cyberatak znacznie szybciej niż tradycyjne systemy oparte na regułach. Umożliwia to sprzedawcom detalicznym powstrzymanie naruszeń, zanim nastąpią poważne szkody.

Blockchain Technologia

Unikalne właściwości strukturalne Blockchain zapewniają korzyści w zakresie prywatności, które mogą zwiększyć bezpieczeństwo handlu elektronicznego.

Infografika wyjaśniająca, jak działa technologia blockchain Investopedia

Blockchain umożliwia zdecentralizowane przechowywanie danych klientów w sieciach, minimalizując skutki naruszeń. Zamiast scentralizowanej bazy danych, dane są rozprowadzane w tysiącach zsynchronizowanych kopii księgi w uczestniczących węzłach, ograniczając utratę danych w wyniku pojedynczego naruszenia.

Co więcej, inteligentne kontrakty na blockchainie w bezpieczny sposób automatyzują udostępnianie danych stronom trzecim. Te samowykonujące się skrypty umożliwiają zweryfikowanym stronom trzecim dostęp wyłącznie do niezbędnych danych klientów przechowywanych w łańcuchach bloków.

Jednak ze względu na obecne ograniczenia techniczne dotyczące wydajności i przechowywania, blockchain musi zostać skalowalny, zanim mainstreamowe przedsiębiorstwa komercyjne go powszechnie zaadoptują. Po pokonaniu tych wyzwań blockchain może zrewolucjonizować prywatność danych.

Wzmocnienie pozycji danych konsumentów

Postawy i oczekiwania klientów dotyczące prywatności danych również skłaniają sprzedawców detalicznych do zapewniania użytkownikom większej kontroli.

Konsumenci domagają się obecnie większej kontroli nad swoimi danymi za pośrednictwem przyjaznych dla użytkownika narzędzi do ochrony prywatności. Funkcje takie jak portale dostępu do danych i działanie w czasie rzeczywistym menedżerowie zgody umożliwij klientom przeglądanie, edytowanie, usuwanie lub cofanie uprawnień do danych, poprawiając postrzeganie przejrzystości.

Aby zyskać większe zaufanie klientów, marki powinny to wykorzystać i skoncentrować się na przejrzystości danych i zarządzaniu zgodami. Aktywnie informując konsumentów o powodzie gromadzenia informacji i sposobie ich wykorzystania, mogą uspokoić konsumentów i zwiększyć ich wiarygodność.

Jednocześnie jednak konsumenci oczekują również spersonalizowanych doświadczeń, co wymaga od sprzedawców detalicznych zrównoważenia dostosowywania i prywatności.

Sprzedawcy detaliczni muszą stosować zaawansowane strategie zarządzania danymi, takie jak korzystanie z danych anonimowych i wyrafinowanych algorytmów, aby zapewnić personalizację bez naruszania prywatności. Takie podejście spełnia oczekiwania konsumentów w zakresie dostosowanych do ich potrzeb doświadczeń i jest zgodne z ich rosnącymi wymaganiami w zakresie kontroli danych i bezpieczeństwa.

Ostatecznie zdolność sprzedawców detalicznych do zrównoważenia tych aspektów jest kluczem do budowania i utrzymywania zaufania w epoce cyfrowej.

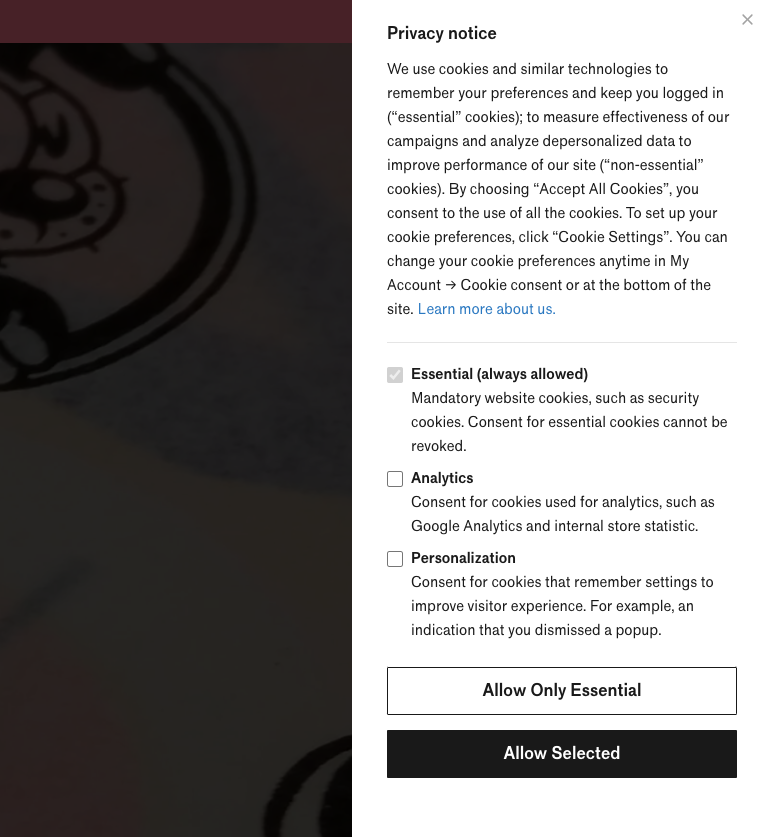

Szczegółowa zgoda umożliwia konsumentom filtrowanie zgody pomiędzy różnymi kategoriami plików cookie

Najlepsze praktyki dotyczące prywatności danych w handlu elektronicznym

Podejmując proaktywne działania we wszystkich obszarach działalności, firmy zajmujące się handlem elektronicznym mogą uniknąć zagrożeń związanych z prywatnością danych.

Wdrażanie solidnych ram zarządzania danymi

Etyczne i bezpieczne zarządzanie danymi zaczyna się od solidnego zarządzania.

Minimalizacja danych oznacza jedynie gromadzenie, przetwarzanie i przechowywanie niezbędnych informacji o użytkowniku, które są wymagane, oraz usuwanie niekrytycznych punktów danych. Zmniejsza to ryzyko naruszenia i potrzebę zapewnienia zgodności poprzez rutynową eliminację nieaktualnych danych.

Ograniczenie celu wymaga jasnego zdefiniowania i zakomunikowania, dlaczego dane klientów są potrzebne przed ich zgromadzeniem. Zasady wykorzystania danych muszą ograniczać się do z góry określonych celów.

Regularne audyty mają kluczowe znaczenie dla identyfikacji luk w prywatności i zapewnienia zgodności w przypadku zmiany przepisów. Sprzedawcy detaliczni powinni stale monitorować systemy i procesy związane z gromadzeniem danych, przechowywanie, użytkowania i udostępniania, aby móc wcześnie wykryć problemy. Audyty również to weryfikują Polityka prywatności odpowiadają rzeczywistym praktykom.

Wzmocnienie środków bezpieczeństwa danych

Solidne bezpieczeństwo cybernetyczne i kontrola dostępu mają kluczowe znaczenie ochrona danych klientów.

Szyfrowanie danych podczas przesyłania i przechowywania wraz z kontrolą dostępu chroni poufne informacje, takie jak informacje finansowe i hasła. Dane powinny być szyfrowane za pomocą protokołów takich jak TLS, aby zapewnić bezpieczną transmisję sieciową, podczas gdy szyfrowanie po stronie serwera i bazy danych szyfruje przechowywane dane.

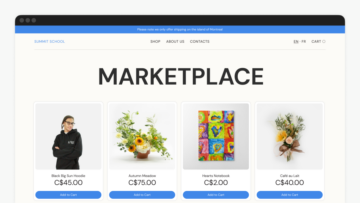

Powiadomienie o połączeniu TLS w sklepie Ecwid

Częste oceny podatności i testy penetracyjne ujawniają luki w zabezpieczeniach, zanim hakerzy je wykorzystają. Etyczni hakerzy „białych kapeluszy” mogą sondować systemy zdalnie lub lokalnie, umożliwiając szybkie łatanie wykrytych luk.

Inwestowanie w wielowarstwowe narzędzia bezpieczeństwa, takie jak uwierzytelnianie wieloskładnikowe (MFA) i monitorowanie zagrożeń oparte na sztucznej inteligencji, zwiększa ochronę. Usługa MFA dodaje dodatkowe kontrole danych logowania, takie jak dane biometryczne, podczas gdy systemy sztucznej inteligencji wykrywają nietypowe zachowania użytkowników, wskazujące na naruszenie danych uwierzytelniających lub zagrożenia wewnętrzne.

Więcej o niezbędnych krokach, aby zabezpieczyć swój sklep internetowy, dowiesz się z poniższego artykułu.

Budowanie kultury skoncentrowanej na prywatności

Kluczowe znaczenie ma także uczynienie prywatności danych priorytetem kulturowym w operacjach detalicznych.

Obowiązkowa prywatność szkolenia dla wszystkich pracowników zapewnia odpowiedzialność na wszystkich poziomach. Pracownicy muszą rozumieć odpowiednie protokoły gromadzenia, uzyskiwania dostępu, wykorzystywania i udostępniania danych klientów, a także muszą być przeszkoleni podczas wdrażania i regularnie przypominać sobie o symulowanym ataku phishingowym.

Przyjęcie podejścia skupiającego się na prywatności podczas projektowania produktów, procesów i systemów do przetwarzania danych domyślnie minimalizuje ryzyko. Osoby zajmujące się danymi powinny aktywnie rozważać i ulepszać te rozwiązania zabezpieczenia prywatności podczas cykli rozwojowych.

Ochrona danych klientów ma kluczowe znaczenie dla utrzymania podejścia zorientowanego na prywatność. Dzięki Ecwid możesz zabezpieczyć swój sklep internetowy, przyznając upoważnionym pracownikom różne poziomy dostępu poprzez elastyczne ustawienia uprawnień pracowników. Wszystkiego dowiesz się z poniższego artykułu.

Kontaktowanie się z klientami w sprawie prywatności danych

Równie ważna jest przejrzystość i edukacja klientów na temat praktyk związanych z danymi.

Prowadzenie przejrzystych polityk i warunków prywatności jasno wyjaśnia, jakie dane są gromadzone i w jaki sposób są wykorzystywane. Klienci powinni mieć łatwy dostęp do szczegółów gromadzenia i przetwarzania informacji, bezpieczeństwa i udostępniania — najlepiej wyjaśnionych w prosty sposób (lub, jak wielu lubi to nazywać, w kategoriach laika).

Co więcej, edukowanie klientów na temat praw do danych, takich jak dostęp, poprawianie i usuwanie, umożliwia im przejęcie kontroli. Sprzedawcy detaliczni powinni zwiększać świadomość w zakresie możliwości przeglądania, edytowania i usuwania danych osobowych przez klientów za pomocą prostych i bezproblemowych procesów przesyłania wniosków o dane.

Informowanie o zabezpieczeniach danych prostym językiem sprzyja zaufaniu. Unikając technicznego żargonu, sprzedawcy detaliczni powinni od razu informować o praktykach bezpieczeństwa, protokołach zarządzania i audytach zgodności w informacjach o ochronie prywatności i materiałach marketingowych.

Dzięki Ecwid nie tylko możesz wyświetlić powiadomienie o plikach cookie w Twoim sklepie internetowym, ale możesz także pozwolić klientom wybrać, na jaki rodzaj plików cookies chcą wyrazić zgodę. Odwiedzający Twój sklep mogą zmienić swoją decyzję i cofnąć wszystkie lub niektóre uprawnienia w ustawieniach plików cookie w Twojej witrynie.

Przykład banera ustawień plików cookies w sklepie Ecwid

Przyszłość prywatności danych w handlu elektronicznym

Ponieważ technologia i przepisy szybko się rozwijają, prywatność danych pozostanie zarówno wyzwaniem, jak i przewagą konkurencyjną dla sprzedawców internetowych.

Oczekiwania konsumentów dotyczące bezpieczeństwa danych, przejrzystości i kontroli będą stale rosnąć. Klienci są coraz bardziej świadomi potencjalnych zagrożeń dla prywatności i aktywnie szukają informacji o tym, jak sprzedawcy detaliczni obchodzą się z ich danymi. Marki, które nie spełniają podwyższonych oczekiwań w zakresie bezpiecznych i etycznych praktyk w zakresie danych, ryzykują utratę reputacji i odejście klientów.

Możemy spodziewać się więcej skomplikowane przepisy, takie jak RODO w skali globalnej. W miarę wzrostu świadomości społecznej i kontroli praktyk dotyczących danych korporacyjnych rządy zareagują, wprowadzając bardziej rygorystyczne wymogi w zakresie bezpieczeństwa informacji i zgody konsumentów. Firmy muszą odpowiednio inwestować w zdolność do przestrzegania przepisów, w przeciwnym razie grożą im znaczne kary finansowe.

Zwiększone wykorzystanie sztucznej inteligencji sprawi, że zasady takie jak przeglądy etyczne i audyty algorytmów staną się niezbędne dla bezstronnych praktyk w zakresie danych. Sprzedawcy detaliczni korzystający ze sztucznej inteligencji muszą zapewnić, że dane konsumentów są wolne od błędów algorytmicznych, które mogłyby dyskryminować ze względu na rasę, płeć lub inne cechy. Pomocne będą audyty wewnętrzne, komisje etyki i certyfikaty zewnętrzne.

Zdecentralizowane modele danych, takie jak blockchain, mogą stać się głównym nurtem w ciągu najbliższych 5 lat, zmieniając sposób, w jaki sprzedawcy detaliczni chronią informacje o klientach. Obecnie blockchain napotyka bariery adopcyjne związane ze skalowalnością i ograniczeniami dotyczącymi przechowywania. Jednak szybkie innowacje w zakresie technologii blockchain mogą wkrótce sprawić, że stanie się to rewolucyjnym rozwiązaniem do ochrony danych w handlu elektronicznym.

Przygotowanie na przyszłe wyzwania

Aby wyprzedzić konkurencję w zakresie prywatności danych, firmy zajmujące się handlem elektronicznym powinny podjąć kilka proaktywnych kroków:

- Buduj zespoły odpowiedzialny za monitorowanie innowacji technologicznych oraz pojawiające się regulacje dotyczące prywatności danych. Wyspecjalizowany personel może śledzić rozwój sytuacji na całym świecie i oceniać potencjalne skutki.

- Prowadzenie okresowe oceny ryzyka w celu identyfikacji zagrożeń w istniejącej infrastrukturze danych. Nowe technologie często wprowadzają nowe wyzwania w zakresie prywatności, które należy ocenić.

- Utrzymać budżety zgodności wdrożyć nowe możliwości w miarę zmiany przepisów. Planowanie finansowe ma kluczowe znaczenie dla poprawy bezpieczeństwa, kontroli dostępu i protokołów zgody w celu dostosowania ich do zmieniających się przepisów.

- Testowanie nowe rozwiązania w zakresie ochrony danych jak blockchain poprzez kontrolowane projekty pilotażowe mające na celu ocenę efektywności. Zmierzone eksperymenty zapewniają wgląd w możliwości i ograniczenia.

- Uczestniczyć w grupy branżowe koncentruje się na określeniu standardów i najlepszych praktyk w zakresie prywatności. Współpraca jest niezbędna, aby zrównoważyć prawa klienta z potrzebami biznesowymi.

- Foster A kulturę zachęcającą do innowacji w zakresie prywatności, takie jak nagradzanie pracowników za proponowanie pomysłów zwiększających ochronę i przejrzystość danych konsumentów.

Firmy, dla których prywatność danych jest dziś priorytetem, będą najlepiej przygotowane do dostosowania się i odniesienia sukcesu. Śledząc pojawiające się zmiany i wdrażając najlepsze praktyki, firmy e-commerce mogą podążać właściwą drogą, aby zapewniać bezpieczne i spersonalizowane doświadczenia, które budują trwałą lojalność klientów.

Owijanie w górę

W tym miejscu omówiliśmy kluczowe wyzwania związane z ochroną danych i pojawiające się trendy, z którymi firmy e-commerce muszą nadążać w 2024 r.

W obliczu stale rozwijających się technologii i przepisów, czujne zarządzanie i bezpieczeństwo danych klientów mają kluczowe znaczenie. Firmy, które nie chronią prywatności, ryzykują poważnym uszczerbkiem na reputacji i karami finansowymi.

Sprzedawcy detaliczni mogą w dalszym ciągu wzmacniać zaufanie konsumentów, przyjmując proaktywne podejście skupiające się na bezpieczeństwie, przejrzystości i zgodności. Zwycięzcami przyszłego krajobrazu e-commerce będą marki, które na pierwszym miejscu stawiają prywatność.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.ecwid.com/blog/data-privacy-in-ecommerce-trends-and-best-practices.html

- :nie

- 2024

- 2026

- zdolność

- Zdolny

- O nas

- dostęp

- Dostęp

- odpowiedzialność

- w poprzek

- zajęcia

- rzeczywisty

- przystosować

- Adresy

- Dodaje

- odpowiednio

- przyjąć

- Przyjęcie

- zaawansowany

- Korzyść

- Zalety

- wiek

- przed

- AI

- wymierzony

- algorytm

- algorytmiczny

- Algorytmy

- wyrównać

- Wszystkie kategorie

- dopuszczać

- Pozwalać

- pozwala

- wzdłuż

- również

- i

- podejście

- SĄ

- na około

- artykuł

- sztuczny

- sztuczna inteligencja

- aspekty

- oszacować

- oceny

- powiązany

- atakować

- Próby

- atrybuty

- kontrole

- aura

- Uwierzytelnianie

- upoważniony

- zautomatyzować

- unikając

- świadomość

- Bilans

- transparent

- bariery

- na podstawie

- Baseline

- stają się

- staje się

- staje

- zanim

- zaczyna się

- behawioralne

- zachowania

- jest

- poniżej

- BEST

- Najlepsze praktyki

- Ulepsz Swój

- pomiędzy

- uprzedzenia

- biometria

- blockchain

- innowacje w technologii blockchain

- blockchain technologia

- blockchains

- obie

- marek

- naruszenie

- naruszenia

- przeglądarka

- budować

- Budowanie

- biznes

- biznes

- ale

- wezwanie

- CAN

- Może uzyskać

- możliwości

- Pojemność

- zapasy

- kategorie

- scentralizowane

- pewien

- certyfikaty

- certyfikaty

- wyzwanie

- wyzwania

- zmiana

- Opłaty

- Wykrywanie urządzeń szpiegujących

- Dodaj

- wyraźnie

- współpraca

- Zbieranie

- kolekcja

- łączenie

- handlowy

- przyległy

- Firmy

- konkurencyjny

- kompleks

- spełnienie

- Zagrożone

- koncentrować się

- połączenie

- zgoda

- Zarządzanie zgodą

- Rozważać

- stale

- konsument

- dane konsumenckie

- Konsumenci

- zawierać

- nieustannie

- kontynuować

- bez przerwy

- umowy

- kontrola

- kontrolowanych

- kontroli

- ciastko

- cookies

- kopie

- Korporacyjny

- mógłby

- kraje

- Stwórz

- Tworzenie

- POŚWIADCZENIE

- Listy uwierzytelniające

- Wiarygodność

- krytyczny

- istotny

- kulturalny

- Waluta

- Aktualny

- Obecnie

- krzywa

- klient

- dane klienta

- Informacje dla klientów

- Lojalność klientów

- Klientów

- dostosowywanie

- cyber

- Bezpieczeństwo cybernetyczne

- Cykle

- uszkodzić

- dane

- dostęp do danych

- Naruszenie danych

- infrastruktura danych

- Utrata danych

- zarządzanie danymi

- punkty danych

- prywatność danych

- Ochrona danych

- bezpieczeństwo danych

- udostępnianie danych

- Baza danych

- Zdecentralizowane

- decyzja

- dedykowane

- Domyślnie

- Obrony

- definiowanie

- dostarczanie

- Kreowanie

- projektowanie

- detale

- wykryć

- Wykrywanie

- oprogramowania

- wydarzenia

- różne

- różni się

- cyfrowy

- Era cyfrowa

- ujawnienie

- odkryty

- omówione

- dystrybuowane

- nurkować

- napęd

- z powodu

- podczas

- Wcześnie

- z łatwością

- łatwo

- ecommerce

- edukowanie

- Edukacja

- skuteczność

- skutecznie

- eliminując

- wschodzących

- pracowników

- upoważniać

- uprawniającej

- upodmiotowienie

- upoważnia

- umożliwiać

- Umożliwia

- umożliwiając

- szyfrowane

- szyfrowanie

- cierpliwy

- wzmacniać

- Poprawia

- zapewnić

- zapewnienie

- Równie

- niezbędny

- zapewniają

- etyczny

- etyka

- Europie

- oceniane

- ewoluuje

- ewoluuje

- przykład

- Przede wszystkim system został opracowany

- oczekiwać

- oczekiwania

- spodziewany

- doświadczenie

- Doświadczenia

- wyjaśnione

- wyjaśniając

- Objaśnia

- Wykorzystać

- odkryj

- odkrywa

- zewnętrzny

- dodatkowy

- Twarz

- twarze

- FAIL

- nie

- szybciej

- Korzyści

- filtrować

- budżetowy

- Informacje finansowe

- Planowanie finansowe

- koniec

- i terminów, a

- elastyczne

- Przepływy

- koncentruje

- następujący

- W razie zamówieenia projektu

- Prognoza

- opiekunowie

- Darmowy

- świeży

- od

- w pełni

- dalej

- przyszłość

- Wzrost

- luki

- zbierać

- zebrane

- zebranie

- wskaźnik

- `RODO

- Płeć

- Ogólne

- ogólne dane

- Ogólne rozporządzenie o ochronie danych

- otrzymać

- Globalne

- skala globalna

- Globalnie

- zarządzanie

- Rządy

- przyznanie

- wspaniały

- Rozwój

- hakerzy

- włamanie

- uchwyt

- Prowadzenie

- Have

- podwyższone

- pomoc

- Podświetlony

- wysoko

- Dobranie (Hit)

- W jaki sposób

- Jednak

- HTML

- HTTPS

- idealnie

- pomysły

- zidentyfikować

- identyfikacja

- Rezultat

- Oddziaływania

- wdrożenia

- wykonawczych

- ważny

- poprawy

- in

- motywuje

- incydenty

- Zwiększać

- coraz bardziej

- wskazując,

- infografika

- Informacja

- bezpieczeństwo informacji

- Infrastruktura

- Innowacja

- Insider

- spostrzeżenia

- przykład

- natychmiastowy

- Inteligencja

- odsetki

- wewnętrzny

- międzynarodowo

- najnowszych

- przedstawiać

- Inwestuj

- Investopedia

- Wydany

- problemy

- IT

- żargon

- jurysdykcje

- Trzymać

- Klawisz

- krajobraz

- język

- Laws

- UCZYĆ SIĘ

- nauka

- Księga główna

- niech

- pozwala

- poziomy

- lewarowanie

- lubić

- ograniczenie

- Ograniczenia

- Ograniczony

- ograniczenie

- Zaloguj Się

- od

- Lojalność

- maszyna

- uczenie maszynowe

- Mainstream

- utrzymanie

- robić

- złośliwy

- zarządzanie

- i konserwacjami

- mandaty

- wiele

- Marketing

- Mecz

- Maksymalna szerokość

- Może..

- znaczenie

- znaczy

- mierzona

- środków

- Poznaj nasz

- Spełnia

- MSZ

- nic

- minimalizacja

- minimalizuje

- minimalizowanie

- modelowanie

- modele

- monitor

- monitorowanie

- jeszcze

- Ruchy

- dużo

- uwierzytelnianie wieloczynnikowe

- Wielowarstwowy

- musi

- niezbędny

- Potrzebować

- potrzebne

- wymagania

- sieć

- sieci

- Nowości

- Nowe technologie

- Następny

- węzły

- normalna

- Zauważyć..

- już dziś

- często

- Wprowadzenie

- pewnego razu

- Online

- sprzedaż detaliczna online

- sklep internetowy

- tylko

- operacyjny

- operacje

- Opcje

- or

- organizacji

- Inne

- przestarzały

- koniec

- Przezwyciężać

- uczestnictwo

- strony

- hasła

- łatanie

- wzory

- płatność

- kary

- penetracja

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- pozwolenie

- uprawnienia

- osobisty

- dane personalne

- Informacje osobiste

- Personalizowany

- Personel

- phishing

- atak phishingowy

- pilot

- Projekty pilotażowe

- Pipedrive

- planowanie

- plato

- Analiza danych Platona

- PlatoDane

- zwrotnica

- Gotowy

- polityka

- Popularny

- ustawione

- potencjał

- praktyki

- Przewiduje

- teraźniejszość

- zapobiec

- głównie

- Priorytet

- ustalanie priorytetów

- priorytet

- prywatność

- przepisy dotyczące prywatności

- Narzędzia ochrony prywatności

- prywatny

- Proaktywne

- sonda

- procedury

- procesów

- przetwarzanie

- Produkty

- profile

- Zysk

- projektowanie

- właściwy

- niska zabudowa

- proponuje

- chronić

- chroniony

- ochrony

- ochrona

- chroni

- protokoły

- zapewniać

- zapewnia

- publiczny

- cele

- położyć

- szybko

- Wyścig

- podnieść

- szybki

- szybko

- raczej

- real

- w czasie rzeczywistym

- powód

- uspokajać

- niedawny

- w sprawie

- regiony

- regularny

- Regulacja

- regulamin

- regulacyjne

- Zgodność z przepisami

- związane z

- pozostawać

- zdalnie

- wywołań

- wymagany

- wymagania

- Wymaga

- Odpowiadać

- odpowiedź

- detaliczny

- detalista

- sprzedawców

- wspornikowy

- ujawniać

- Recenzje

- zrewolucjonizować

- satysfakcjonujący

- prawa

- Rosnąć

- podniesienie

- Ryzyko

- ryzyko

- krzepki

- rutynowo

- zabezpieczenia

- taki sam

- zaspokoić

- Skalowalność

- Skala

- wynik

- skrypty

- badanie

- bezszwowy

- poszukiwania

- bezpieczne

- bezpiecznie

- bezpieczeństwo

- narzędzia bezpieczeństwa

- sprzedać

- Sprzedawanie

- wrażliwy

- poważnie

- w panelu ustawień

- kilka

- ciężki

- dzielenie

- powinien

- Prosty

- pojedynczy

- witryna internetowa

- Witryny

- mądry

- Inteligentne kontrakty

- So

- solidny

- rozwiązanie

- kilka

- Wkrótce

- wyrafinowany

- Źródło

- Spot

- Personel

- standardy

- pobyt

- Cel

- Nadal

- przechowywanie

- sklep

- przechowywany

- sklep

- bezpośredni

- strategie

- wzmocnienie

- rygorystyczny

- surowsze

- strukturalny

- przedkładający

- znaczny

- osiągnąć sukces

- taki

- systemy

- dostosowane

- Brać

- biorąc

- Zespoły

- Techniczny

- Technologies

- Technologia

- REGULAMIN

- Testowanie

- niż

- że

- Połączenia

- ich

- Im

- Tam.

- Te

- one

- Trzeci

- osoby trzecie

- to

- tych

- chociaż?

- tysiące

- groźba

- wykrywanie zagrożeń

- zagrożenia

- Przez

- czas

- TLS

- do

- już dziś

- narzędzia

- Top

- aktualny

- śledzić

- tradycyjny

- Trening

- transfery

- Przekształcać

- transformatorowy

- tranzyt

- Przezroczystość

- przezroczysty

- Trend

- Trendy

- Zaufaj

- rodzaj

- bezinteresowny

- zrozumieć

- wyjątkowy

- niezwykły

- na

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- za pomocą

- zatwierdzony

- Cenny

- różnią się

- zmienne

- zweryfikować

- przez

- Zobacz i wysłuchaj

- Naruszenia

- odwiedzający

- istotny

- Luki w zabezpieczeniach

- wrażliwość

- chcieć

- Co

- jeśli chodzi o komunikację i motywację

- który

- Podczas

- KIM

- dlaczego

- szeroko

- będzie

- Zwycięzcy

- w

- bez

- działa

- lat

- ty

- Twój

- zefirnet