Amazon QuickSight to skalowalna, bezserwerowa, osadzana i oparta na uczeniu maszynowym usługa analizy biznesowej (BI) stworzona dla chmury. QuickSight umożliwia łatwe tworzenie i publikowanie interaktywnych pulpitów nawigacyjnych BI zawierających spostrzeżenia oparte na uczeniu maszynowym. Dostęp do pulpitów nawigacyjnych QuickSight można uzyskać z dowolnego urządzenia i można je bezproblemowo osadzić w aplikacjach, portalach i witrynach internetowych.

QuickSight oferuje kilka źródeł danych, w tym między innymi Amazonka Atena, Amazonka Przesunięcie ku czerwieni, Usługa Amazon Simple Storage (Amazon S3) i Płatek śniegu. W tym poście przedstawiono rozwiązania umożliwiające skonfigurowanie płatka śniegu jako źródła danych dla programu QuickSight niezależnie od wymagań dotyczących konfiguracji sieci.

Omówiono następujące konfiguracje Snowflake jako źródła danych dla QuickSight:

- Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink

- Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink i komunikacji równorzędnej wirtualnej chmury prywatnej (VPC) (ten sam region)

- Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink i peeringu VPC (między regionami)

- Połączenie QuickSight z Snowflake (sieć publiczna)

Wymagania wstępne

Aby ukończyć to rozwiązanie, potrzebujesz:

- Konto AWS

- Połączenia Interfejs wiersza poleceń AWS (AWS CLI) zainstalowanego na stacji roboczej (instrukcje można znaleźć w (Instalowanie, aktualizowanie i odinstalowywanie interfejsu AWS CLI w wersji 2)

- Konto QuickSight w wersji Enterprise

- Konto Snowflake

- Baza danych i tabela płatka śniegu

- Magazyn płatków śniegu

- Wystarczający AWS Zarządzanie tożsamością i dostępem (IAM) uprawnienia do tworzenia punktów końcowych VPC, grup zabezpieczeń, tabel tras i Amazon trasy 53 strefy hostowane i zestawy rekordów zasobów

Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink

Najpierw pokażemy, jak połączyć się z Snowflake za pomocą QuickSight za pośrednictwem AWS PrivateLink. Poniższy diagram ilustruje architekturę rozwiązania.

Skonfiguruj integrację Snowflake AWS PrivateLink

Na początek omówimy włączenie AWS PrivateLink dla Twojego konta Snowflake. Obejmuje to lokalizowanie zasobów na koncie AWS, dostęp do interfejsu użytkownika Snowflake i tworzenie zgłoszenia do pomocy technicznej za pomocą Snowflake.

- Zidentyfikuj VPC, którego chcesz użyć do skonfigurowania integracji AWS PrivateLink. Aby to zrobić, pobierz listę VPC z wiersza poleceń, a następnie pobierz plik

VpcIdelement z wynikowego obiektu JSON dla żądanego VPC. Zobacz następujący kod:

- Pobierz identyfikator konta AWS. W tym poście założono, że konto, na które kierujesz, jest kontem domyślnym w konfiguracji interfejsu CLI AWS.

- Jeśli konfigurujesz wiele kont, powtórz te kroki dla wszystkich kont i VPC (w tym poście założono, że konfigurujesz jedno konto i VPC i użyjesz tego jako kontekstu w przyszłości).

- Kontakt Wsparcie płatka śniegu z identyfikatorem konta AWS, identyfikatorem VPC i odpowiednim adresem URL konta, którego używasz, aby uzyskać dostęp do Snowflake (na przykład

<account id>.snowflakecomputing.com).

Włączanie prywatnego łącza AWS dla Twojego konta Snowflake może zająć do dwóch dni roboczych.

- Po włączeniu AWS PrivateLink pobierz konfigurację AWS PrivateLink dla swojego regionu, uruchamiając następujące polecenie w arkuszu Snowflake, a następnie pobierz wartości dla

privatelink-account-urliprivatelink_ocsp-urlz wynikowego obiektu JSON. Przykłady każdej wartości są następujące:

- Zapisz te wartości w edytorze tekstu do późniejszego wykorzystania.

Następnie konfigurujemy punkt końcowy VPC na serwerze Wirtualna prywatna chmura Amazon (Amazon VPC) utwórz wszystkie wymagane grupy zabezpieczeń.

- Na konsoli Amazon VPC wybierz Punkty końcowe w menu nawigacyjnym.

- Dodaj Utwórz punkt końcowy.

- Wybierz Znajdź usługę AWS według nazwy.

- W razie zamówieenia projektu Nazwa serwisuwprowadź wartość

privatelink-vpce-idktóre odzyskaliśmy wcześniej. - Dodaj zweryfikować.

Pojawi się zielony alert z informacją „Znaleziono nazwę usługi”, a opcje VPC i podsieci zostaną automatycznie rozwinięte.

W zależności od regionu docelowego na ekranie wynikowym może pojawić się inna nazwa regionu.

- Wybierz ten sam identyfikator VPC, który wysłałeś do Snowflake.

- Wybierz podsieci, w których chcesz utworzyć punkty końcowe.

AWS zaleca używanie więcej niż jednej podsieci w celu zapewnienia wysokiej dostępności.

- W razie zamówieenia projektu Grupa bezpieczeństwawybierz Utwórz nową grupę bezpieczeństwa.

To otwiera Grupy bezpieczeństwa stronę na konsoli Amazon VPC w nowej karcie.

- Dodaj Utwórz grupę zabezpieczeń.

- Nadaj nowej grupie zabezpieczeń nazwę (na przykład

quicksight-doc-snowflake-privatelink-connection) i opis. - Wybierz identyfikator VPC użyty w poprzednich krokach.

Następnie dodajesz dwie reguły, które zezwalają na ruch z Twojej VPC do tego punktu końcowego VPC.

- Pobierz blok CIDR dla docelowej VPC:

- Dodaj Dodaj regułę Reguły wewnętrzne

- Dodaj HTTPS dla typu pozostaw źródło jako Zamówienia Indywidualnei wprowadź wartość pobraną z poprzedniego

describe-vpcszadzwoń (na przykład 10.0.0.0/16). - Dodaj Dodaj regułę Reguły wewnętrzne

- Dodaj HTTP dla typu pozostaw źródło jako Zamówienia Indywidualnei wprowadź wartość pobraną z poprzedniego

describe-vpcs - Dodaj Utwórz grupę zabezpieczeń.

- Pobierz identyfikator grupy zabezpieczeń z nowo utworzonej grupy zabezpieczeń.

- Na stronie konfiguracji punktu końcowego VPC usuń domyślną grupę zabezpieczeń.

- Wyszukaj i wybierz nowy identyfikator grupy zabezpieczeń.

- Dodaj Utwórz punkt końcowy.

Nastąpi przekierowanie do strony zawierającej link do konfiguracji punktu końcowego VPC określonej przez identyfikator VPC. Na następnej stronie znajduje się łącze umożliwiające wyświetlenie pełnej konfiguracji.

- Pobierz najwyższy rekord na liście nazw DNS.

Można to odróżnić od innych nazw DNS, ponieważ zawiera tylko nazwę regionu (np us-west-2) i brak zapisu literowego Strefy dostępności (takiego jak us-west-2a).

- Zapisz ten rekord w edytorze tekstu do późniejszego wykorzystania.

Skonfiguruj DNS dla punktów końcowych Snowflake w swoim VPC

Aby skonfigurować punkty końcowe Snowflake, wykonaj następujące kroki:

- Na konsoli Route 53 wybierz Strefy hostowane w okienku nawigacji.

- Dodaj Utwórz strefę hostowaną.

- W razie zamówieenia projektu Nazwa domeny, wprowadź zapisaną wartość

privatelink-account-urlz poprzednich kroków.

W tym polu usuwamy identyfikator konta Snowflake z nazwy DNS i używamy tylko wartości rozpoczynającej się od identyfikatora Regionu (np. <region>.privatelink.snowflakecomputing.com). Tworzymy później zestaw rekordów zasobów dla subdomeny.

- W razie zamówieenia projektu Rodzaj Nieruchomości, Wybierz Prywatna strefa hostowana.

Twój kod regionu może nie być us-west-2; odwołaj się do nazwy DNS zwróconej przez Snowflake.

- W VPC powiązane z hostowaną strefą wybierz region, w którym znajduje się Twoja VPC oraz identyfikator VPC użyty w poprzednich krokach.

- Dodaj Utwórz strefę hostowaną.

Następny. tworzymy dwa rekordy: jeden dla privatelink-account-url i jeden dla privatelink_ocsp-url.

- Na Strefy hostowane wybierz stronę Utwórz zestaw rekordów.

- W razie zamówieenia projektu Nazwa rekordu, wprowadź identyfikator konta Snowflake (pierwsze osiem znaków w

privatelink-account-url). - W razie zamówieenia projektu Typ rekorduwybierz CNAME.

- W razie zamówieenia projektu wartość, wprowadź nazwę DNS regionalnego punktu końcowego VPC, którą pobraliśmy w poprzedniej sekcji.

- Dodaj Twórz rekordy.

- Powtórz te kroki dla rekordu OCSP, który zanotowaliśmy jako

privatelink-ocsp-urlwcześniej, zaczynając odocsppoprzez ośmioznakowy identyfikator płatka śniegu jako nazwę rekordu (na przykładocsp.xxxxxxxx).

Skonfiguruj przychodzący punkt końcowy modułu rozpoznawania nazw Route 53 dla swojej sieci VPC

QuickSight nie używa standardowego modułu rozpoznawania nazw AWS (programu rozpoznawania nazw .2 VPC). Aby rozpoznać prywatny DNS z QuickSight, musisz skonfigurować punkty końcowe modułu rozpoznawania nazw Route 53.

Najpierw tworzymy grupę zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53.

- Na Grupy bezpieczeństwa stronę konsoli Amazon VPC, wybierz Utwórz grupę zabezpieczeń.

- Wprowadź nazwę grupy zabezpieczeń (na przykład

quicksight-doc-route53-resolver-sg) i opis. - Wybierz identyfikator VPC użyty w poprzednich krokach.

- Utwórz reguły zezwalające na DNS (port 53) przez UDP i TCP z poziomu bloku CIDR VPC.

- Dodaj Utwórz grupę zabezpieczeń.

- Zanotuj identyfikator grupy zabezpieczeń, ponieważ teraz dodajemy regułę zezwalającą na ruch do grupy zabezpieczeń punktu końcowego VPC.

Teraz tworzymy przychodzący punkt końcowy modułu rozpoznawania nazw Route 53 dla naszej sieci VPC.

- Na konsoli Route 53 wybierz Przychodzący punkt końcowy w okienku nawigacji.

- Dodaj Utwórz punkt końcowy ruchu przychodzącego.

- W razie zamówieenia projektu Nazwa punktu końcowegowprowadź nazwę (na przykład

quicksight-inbound-resolver). - W razie zamówieenia projektu VPC w regionie, wybierz identyfikator VPC użyty w poprzednich krokach.

- W razie zamówieenia projektu Grupa zabezpieczeń dla punktu końcowego, wybierz zapisany wcześniej identyfikator grupy zabezpieczeń.

- W adres IP sekcji, wybierz dwie strefy dostępności i podsieci i wyjdź Użyj adresu IP, który jest wybierany automatycznie wybrany.

- Dodaj Prześlij.

- Wybierz przychodzący punkt końcowy po jego utworzeniu i zanotuj dwa adresy IP programów rozpoznawania nazw.

Połącz VPC z QuickSight

Aby połączyć VPC z QuickSight, wykonaj następujące kroki:

- Na Grupy bezpieczeństwa stronę konsoli Amazon VPC, wybierz Utwórz grupę zabezpieczeń.

- Wpisz nazwę (na przykład

quicksight-snowflake-privatelink-sg) i opis. - Wybierz identyfikator VPC użyty w poprzednich krokach.

Grupy zabezpieczeń dla programu QuickSight różnią się od innych grup zabezpieczeń tym, że są bezstanowe, a nie stanowe. Oznacza to, że musisz jawnie zezwolić na ruch powrotny z docelowej grupy zabezpieczeń. Reguła ruchu przychodzącego w grupie zabezpieczeń musi zezwalać na ruch na wszystkich portach. Musi to zrobić, ponieważ numer portu docelowego wszystkich przychodzących pakietów zwrotnych jest ustawiony na losowo przydzielony numer portu. Aby uzyskać więcej informacji, zobacz Reguły wewnętrzne.

- Dodaj Utwórz grupę zabezpieczeń.

- Zanotuj identyfikator grupy zabezpieczeń, ponieważ teraz dodajemy regułę zezwalającą na ruch do grupy zabezpieczeń punktu końcowego VPC.

- Na Grupy bezpieczeństwa wyszukaj identyfikator grupy zabezpieczeń używany dla punktu końcowego VPC.

- Dodaj Edytuj reguły przychodzące.

- Dodaj reguły dla ruchu HTTPS i HTTP, używając identyfikatora grupy zabezpieczeń utworzonej jako źródło.

- Dodaj Zapisz zasady.

Następnie przechodzimy do konsoli QuickSight, aby skonfigurować połączenie VPC.

- Przejdź do konsoli QuickSight.

- Wybierz nazwę użytkownika i wybierz Zarządzaj QuickSight.

- W okienku nawigacji wybierz Zarządzaj połączeniami VPC.

- Dodaj Dodaj połączenie VPC.

- W razie zamówieenia projektu Nazwa połączenia VPCwprowadź nazwę (na przykład

snowflake-privatelink). - W razie zamówieenia projektu Identyfikator VPC, wybierz VPC użyte w poprzednich krokach.

- W razie zamówieenia projektu Identyfikator podsieci, wybierz jedną z podsieci zawierającą punkt końcowy VPC, zgodnie z określeniem podczas wcześniejszego tworzenia punktu końcowego.

- W razie zamówieenia projektu Identyfikator grupy zabezpieczeńwprowadź identyfikator utworzonej grupy zabezpieczeń.

- W razie zamówieenia projektu Punkty końcowe modułu rozpoznawania nazw DNSwprowadź dwa adresy IP utworzonego wcześniej punktu końcowego mechanizmu rozpoznawania przychodzących danych.

- Dodaj Stwórz.

Skonfiguruj źródło danych Snowflake za pośrednictwem VPC

Aby skonfigurować źródło danych Snowflake, wykonaj następujące kroki.

- W konsoli QuickSight wybierz Zbiory danych na stronie nawigacji.

- Dodaj Nowy zestaw danych.

- Wybierz opcję Płatek śniegu.

- W razie zamówieenia projektu Nazwa źródła danychwprowadź nazwę (na przykład

snowflake). - W razie zamówieenia projektu Rodzaj połączenia¸ wybierz utworzone wcześniej połączenie VPC (

snowflake-privatelink). - W razie zamówieenia projektu Serwer bazy danych, wchodzić

privatelink-account-url. - W razie zamówieenia projektu Nazwa bazy danych, wpisz nazwę swojej bazy danych.

- W razie zamówieenia projektu Magazyn, wprowadź nazwę działającego magazynu Snowflake.

- W razie zamówieenia projektu Użytkownik, wprowadź swoją nazwę użytkownika Snowflake.

- W razie zamówieenia projektu Hasło, wprowadź hasło do płatka śniegu.

- Dodaj Uprawomocnić.

- Po pomyślnej weryfikacji wybierz Utwórz źródło danych.

Utwórz swój pierwszy pulpit nawigacyjny QuickSight

W tej sekcji omówimy tworzenie zestawu danych w programie QuickSight, a następnie wykorzystanie tych danych w wizualizacji. Używamy fikcyjnego zbioru danych zawierającego informacje o fikcyjnych pracownikach.

- W razie zamówieenia projektu schemat, wybierz swój schemat.

- W razie zamówieenia projektu Stoły, wybierz swoje stoły.

- Dodaj Wybierz.

W Zakończ tworzenie zbioru danych W sekcji możesz określić, czy QuickSight importuje zbiór danych do SPICE, aby poprawić wydajność zapytań, czy też bezpośrednio wysyła zapytania do danych przy każdym ładowaniu pulpitu nawigacyjnego. Więcej informacji o SPICE zob Importowanie danych do SPICE.

- W tym poście wybieramy Importuj do SPICE dla szybszej analizy.

- Dodaj Wyobrażać sobie.

Teraz, gdy mamy już schemat, tabelę i konfigurację SPICE dla zbioru danych, możemy stworzyć naszą pierwszą wizualizację.

- Wybierz pole z listy dostępnych pól. W tym poście wybieramy Miasto.

- Wybierz wizualizację w Typy wizualne

To tylko zarys możliwości wizualizacji QuickSight. Aby uzyskać więcej informacji, zobacz Praca z wizualizacjami Amazon QuickSight.

Następnie omówimy konfigurację sieci, która umożliwia połączenie QuickSight z jednym VPC za pomocą AWS PrivateLink w innym VPC i wykorzystanie komunikacji równorzędnej VPC, aby umożliwić QuickSight korzystanie z połączenia AWS PrivateLink.

Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink i komunikacji równorzędnej VPC w tym samym regionie

W tej sekcji pokażemy, jak połączyć się z Snowflake za pomocą QuickSight z dwoma równorzędnymi VPC i AWS PrivateLink. Poniższy diagram ilustruje architekturę rozwiązania.

Skonfiguruj komunikację równorzędną VPC

Najpierw tworzymy połączenie równorzędne VPC z żądającej sieci VPC.

- Na Połączenia równorzędne stronę konsoli Amazon VPC, wybierz Utwórz połączenie równorzędne.

- W razie zamówieenia projektu Wybierz lokalną sieć VPC do połączenia równorzędnego, wybierz VPC, w którym skonfigurowałeś połączenie Snowflake AWS PrivateLink.

- W Wybierz inny VPC do połączenia równorzędnego sekcji, pozostaw domyślne opcje dla Konto i Region (Moje konto i Ten region, odpowiednio).

- W razie zamówieenia projektu VPC (akceptujący), wybierz VPC, z którym połączony jest Twój QuickSight.

- Dodaj Utwórz połączenie równorzędne.

Następnie akceptujemy połączenie VPC od akceptującego VPC.

- Na Połączenia równorzędne wybierz utworzone połączenie.

- Na Akcje menu, wybierz Akceptuj.

- Przejrzyj informacje o żądaniu. Jeśli wszystko wygląda poprawnie, wybierz Tak, zaakceptuj.

Następnie konfigurujemy DNS, aby rozpoznawał połączenia między dwoma VPC.

- Na Połączenia równorzędne wybierz nowe połączenie równorzędne.

- Na DNS sprawdź, czy obie opcje są wyświetlane jako Niepełnosprawni.

Jeśli są włączone, możesz przejść do kroków tworzenia tabel tras.

- Na Akcje menu, wybierz Edytuj ustawienia DNS.

Wymaga to, aby Twoja VPC miała włączoną nazwę hosta DNS i rozpoznawanie nazw.

- Zaznacz oba pola wyboru, aby umożliwić rozpoznawanie DNS zarówno z VPC akceptującego, jak i żądającego.

- Dodaj Zapisz.

Następnie utwórz wpis w tabeli tras, aby umożliwić propagację tras między dwoma centrami VPC.

- Na Tabele tras wybierz tabele tras w żądającej sieci VPC.

- Na Trasa kartę, wybierz Edytuj trasy.

- Dodaj trasę dla bloku CIDR, którego używa Twoja równorzędna sieć VPC (w tym poście 172.31.0.0/16).

- Dodaj Zapisuj trasy.

- Powtórz tę czynność dla tabel tras w środowisku VPC akceptanta.

Skonfiguruj DNS w akceptorowym VPC

W tej sekcji kojarzymy VPC akceptującego z tą samą prywatną strefą hostowaną co VPC wysyłający żądanie (<region>.privatelink.snowflakecomputing.com).

- Na konsoli Route 53 wybierz Strefy hostowane w okienku nawigacji.

- Wybierz strefę hostowaną

<region>.privatelink.snowflakecomputing.comi wybierz Edytuj. - W VPC powiązane z hostowaną strefą Sekcja, wybierz Dodaj VPC.

- Wybierz region i identyfikator VPC powiązany z akceptantem VPC.

- Dodaj Zapisz zmiany.

Skonfiguruj przychodzące punkty końcowe modułu rozpoznawania nazw Route 53 w środowisku VPC akceptanta

Aby skonfigurować przychodzące punkty końcowe modułu rozpoznawania nazw Route 53, wykonaj następujące kroki:

- Na Grupy bezpieczeństwa stronę konsoli Amazon VPC, wybierz Utwórz grupę zabezpieczeń.

- Wpisz nazwę (na przykład

quicksight-doc-route53-resolver-sg) i opis. - Wybierz identyfikator VPC użyty w poprzednich krokach.

- Utwórz reguły zezwalające na DNS (port 53) przez UDP i TCP z poziomu bloku CIDR VPC (w tym poście 172.31.0.0/16).

- Dodaj Utwórz grupę zabezpieczeń.

- Zanotuj identyfikator grupy zabezpieczeń, ponieważ teraz dodajemy regułę zezwalającą na ruch do grupy zabezpieczeń punktu końcowego VPC.

Następnie konfigurujemy punkt końcowy ruchu przychodzącego Route 53 dla tej sieci VPC.

- Na konsoli Route 53 wybierz Przychodzący punkt końcowy w okienku nawigacji.

- Dodaj Utwórz punkt końcowy ruchu przychodzącego.

- Wprowadź nazwę punktu końcowego (na przykład

quicksight-inbound-resolver). - W razie zamówieenia projektu VPC w regionie, wybierz identyfikator VPC dla akceptanta VPC.

- W razie zamówieenia projektu Grupa bezpieczeństwa, wybierz zapisany wcześniej identyfikator grupy zabezpieczeń.

- W Adres IP sekcji, wybierz dwie strefy dostępności i podsieci i wyjdź Użyj adresu IP, który jest wybierany automatycznie

- Dodaj Prześlij.

- Wybierz przychodzący punkt końcowy po jego utworzeniu.

- Po udostępnieniu przychodzącego punktu końcowego zanotuj dwa adresy IP programów rozpoznawania nazw.

Połącz akceptanta VPC z QuickSight

Na początek musimy utworzyć grupę zabezpieczeń dla programu QuickSight, aby zezwolić na ruch do przychodzących punktów końcowych modułu rozpoznawania nazw Route 53, punktu końcowego VPC dla AWS PrivateLink oraz ruch w sieci lokalnej.

- Na Grupy bezpieczeństwa stronę konsoli Amazon VPC, wybierz Utwórz grupę zabezpieczeń.

- Wpisz nazwę (na przykład

quicksight-snowflake-privatelink-vpc-peering-sg) i opis. - Wybierz identyfikator VPC dla akceptanta VPC.

- Utwórz następujące reguły ruchu przychodzącego:

-

- Jedna reguła dla sieci lokalnej dla wszystkich portów TCP (np. 172.31.0.0/16).

- Jedna reguła zezwalająca na ruch DNS z grupy zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53 dla wszystkich portów TCP.

- Jedna reguła zezwalająca na ruch DNS z grupy zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53 dla wszystkich portów UDP.

- Jedna reguła zezwalająca na ruch do grupy zabezpieczeń dla punktu końcowego VPC (zlokalizowanego w równorzędnej sieci VPC).

Jak wspomniano wcześniej, grupy zabezpieczeń dla programu QuickSight różnią się od innych grup zabezpieczeń. Należy jawnie zezwolić na ruch powrotny z docelowej grupy zabezpieczeń, a reguła ruchu przychodzącego w grupie zabezpieczeń musi zezwalać na ruch na wszystkich portach. Aby uzyskać więcej informacji, zobacz Reguły wewnętrzne.

Następnie modyfikujemy grupę zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53, aby umożliwić ruch z utworzonej przez nas grupy zabezpieczeń.

- Na Grupy bezpieczeństwa wyszukaj identyfikator grupy zabezpieczeń używany dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53.

- Dodaj Edytuj reguły przychodzące.

- Dodaj reguły zarówno dla DNS przez UDP, jak i DNS przez TCP, używając identyfikatora grupy zabezpieczeń dla grupy zabezpieczeń, którą utworzyliśmy dla QuickSight jako źródła.

- Dodaj Zapisz zasady.

Następnie zmodyfikuj grupę zabezpieczeń utworzoną dla punktu końcowego VPC dla połączenia AWS PrivateLink.

- Na Grupy bezpieczeństwa wyszukaj identyfikator grupy zabezpieczeń używany dla punktu końcowego VPC dla połączenia AWS PrivateLink.

- Dodaj Edytuj reguły przychodzące.

- Dodaj reguły zarówno dla protokołu HTTPS, jak i HTTP, używając jako źródła identyfikatora grupy zabezpieczeń dla grupy zabezpieczeń utworzonej dla programu QuickSight.

- Dodaj Zapisz zasady.

Następnie konfigurujemy połączenie VPC w QuickSight.

- W konsoli QuickSight wybierz nazwę użytkownika i wybierz Zarządzaj QuickSight.

- W okienku nawigacji wybierz Zarządzaj połączeniami VPC.

- Dodaj Dodaj połączenie VPC.

- W razie zamówieenia projektu Nazwa połączenia VPC¸ wprowadź nazwę (np.

snowflake-privatelink-vpc-peering). - W razie zamówieenia projektu Subnetwybierz identyfikator podsieci, który ma tabelę tras z połączeniem równorzędnym z żądającą VPC, w której znajduje się połączenie AWS PrivateLink.

- W razie zamówieenia projektu Identyfikator grupy zabezpieczeń, wprowadź identyfikator utworzonej wcześniej grupy zabezpieczeń.

- W razie zamówieenia projektu Punkty końcowe modułu rozpoznawania nazw DNSwprowadź dwa adresy IP utworzonego punktu końcowego mechanizmu rozpoznawania przychodzących danych.

- Dodaj Stwórz.

Skonfiguruj źródło danych Snowflake w QuickSight za pośrednictwem VPC

Aby skonfigurować źródło danych Snowflake w QuickSight, wykonaj następujące kroki:

- W konsoli QuickSight wybierz Zbiory danych w okienku nawigacji.

- Dodaj Nowy zestaw danych.

- Wybierz opcję Płatek śniegu.

- Wprowadź nazwę źródła danych (na przykład

snowflake-dataset). - Wybierz utworzone połączenie VPC (

snowflake-privatelink). - W razie zamówieenia projektu Serwer bazy danych, wejdz do

privatelink-account-url. - W razie zamówieenia projektu Nazwa bazy danych, wpisz nazwę swojej bazy danych.

- W razie zamówieenia projektu Magazyn, wprowadź nazwę działającego magazynu Snowflake.

- W razie zamówieenia projektu Użytkownik, wprowadź swoją nazwę użytkownika Snowflake.

- W razie zamówieenia projektu Hasło, wprowadź hasło do płatka śniegu.

- Dodaj Uprawomocnić.

- Po pomyślnej weryfikacji wybierz Utwórz źródło danych.

Aby zapoznać się z instrukcjami tworzenia dashboardu, zobacz wcześniejszą sekcję, Utwórz swój pierwszy pulpit nawigacyjny QuickSight.

W następnej sekcji omówimy podobną konfigurację sieci, z tą różnicą, że korzystamy z międzyregionalnego peeringu VPC.

Połączenie QuickSight z Snowflake za pośrednictwem AWS PrivateLink i komunikacji równorzędnej VPC między regionami

W tej sekcji pokażemy, jak połączyć się z Snowflake za pomocą QuickSight przez AWS PrivateLink z dwoma VPC połączonymi równorzędnie w różnych regionach.

W tym poście ogólnie odnosimy się do regionów, oznaczając region, który ma połączenie Snowflake AWS PrivateLink, jako region A, a region, w którym skonfigurowano QuickSight, jako region B.

Poniższy diagram ilustruje naszą architekturę rozwiązania.

Skonfiguruj połączenie równorzędne VPC między dwoma regionami

Najpierw tworzymy połączenie równorzędne VPC z żądającej sieci VPC.

- Nawiguj do Połączenia równorzędne na konsoli Amazon VPC w Regionie B (region, w którym planujesz używać QuickSight do wdrażania dashboardów).

- Dodaj Utwórz połączenie równorzędne.

- W Wybierz lokalną sieć VPC do połączenia równorzędnego sekcja dla VPC (zgłaszający), wybierz VPC, z którym podłączyłeś się lub zamierzasz połączyć QuickSight.

- W razie zamówieenia projektu Wybierz inny VPC do połączenia równorzędnego, Wybierz Moje konto i Inny region.

- Wybierz region, w którym istnieje połączenie Snowflake AWS PrivateLink.

- W razie zamówieenia projektu Identyfikator VPC (akceptant), wprowadź identyfikator VPC dla VPC, w którym istnieje Twoje łącze Snowflake AWS PrivateLink.

- Dodaj Utwórz połączenie równorzędne.

- Skopiuj identyfikator połączenia równorzędnego VPC, abyśmy mogli go łatwo zlokalizować w kolejnych krokach (wygląda na to, że

pcx-xxxxxxxxxxxx).

Następnie akceptujemy połączenie peeringowe VPC z regionu, w którym utworzyłeś połączenie AWS PrivateLink.

- Przejdź do konsoli Amazon VPC w Regionie A (gdzie istnieje połączenie Snowflake AWS PrivateLink).

- Wyszukaj i wybierz utworzone połączenie równorzędne.

- Na Akcje menu, wybierz Zaakceptować prośbę.

- Przejrzyj informacje o żądaniu. Jeśli wszystko wygląda poprawnie, wybierz Tak, zaakceptuj.

Następnie konfigurujemy DNS, aby rozpoznawał połączenia między dwoma VPC.

- Na Połączenia równorzędne stronie konsoli Amazon VPC wybierz nowo utworzone połączenie peeringowe VPC.

- Na DNS sprawdź, czy wyświetlają się dwie opcje Niepełnosprawni.

Jeśli są włączone, przejdź do kroków tworzenia tabel tras.

- Na Akcje menu, wybierz Edytuj ustawienia DNS.

Wymaga to, aby Twoja VPC miała włączoną nazwę hosta DNS i rozpoznawanie nazw.

- Zaznacz oba pola wyboru, aby umożliwić rozpoznawanie DNS zarówno z VPC akceptującego, jak i żądającego.

- Dodaj Zapisz.

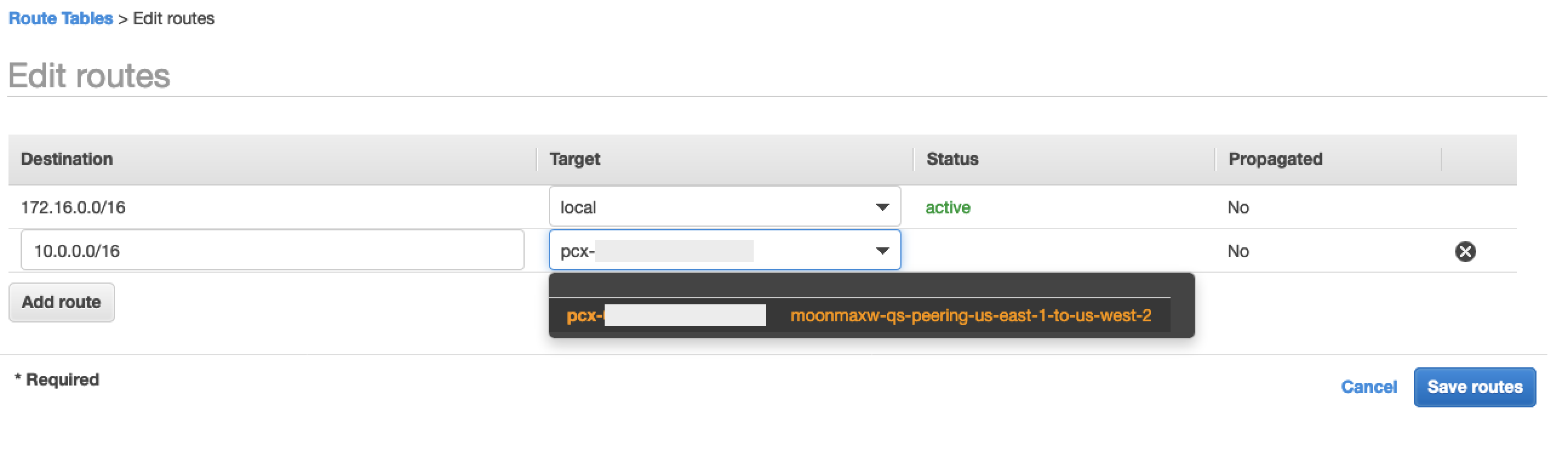

Następnie tworzymy wpis w tabeli tras, aby umożliwić propagację tras między dwoma centrami VPC dla Regionu B.

- Przejdź do konsoli Amazon VPC w Regionie B (region, w którym planujesz używać QuickSight do wdrażania dashboardów).

- W okienku nawigacji wybierz Tabele tras.

- Wybierz tabele tras w żądającym VPC.

- Na Trasa kartę, wybierz Edytuj trasy.

- Dodaj trasę dla bloku CIDR, którego używa Twoja równorzędna sieć VPC (w tym poście 10.0.0.0/16 to blok CIDR dla VPC, w którym znajduje się połączenie Snowflake AWS PrivateLink).

- Dodaj Zapisuj trasy.

Następnie utwórz wpis w tabeli tras, aby umożliwić propagację tras między dwoma centrami VPC w regionie A.

- Przejdź do konsoli Amazon VPC w Regionie A (gdzie istnieje połączenie Snowflake AWS PrivateLink).

- Powtórz poprzednie kroki, używając bloku CIDR dla równorzędnej sieci VPC (w tym poście 172.16.0.0/16).

Skonfiguruj DNS w VPC w Regionie B

Najpierw musimy powiązać VPC w Regionie B (w którym wdrażasz QuickSight) z tą samą prywatną strefą hostowaną co VPC w Regionie A, gdzie istnieje połączenie Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- Na konsoli Route 53 wybierz Strefy hostowane w okienku nawigacji.

- Wybierz prywatną strefę hostowaną

<region>.privatelink.snowflakecomputing.comi wybierz Edytuj. - W VPC powiązane z hostowaną strefą Sekcja, wybierz Dodaj VPC.

- Wybierz region i identyfikator VPC powiązany z akceptantem VPC.

- Dodaj Zapisz zmiany.

Skonfiguruj przychodzący punkt końcowy modułu rozpoznawania nazw Route 53 dla swojej sieci VPC w regionie B

Aby skonfigurować przychodzący punkt końcowy modułu rozpoznawania nazw w Regionie B, wykonaj następujące kroki:

- Na Grupy bezpieczeństwa stronę w konsoli Amazon VPC, wybierz Utwórz grupę zabezpieczeń.

- Wpisz nazwę (na przykład

quicksight-doc-route53-resolver-sg) i opis. - Wybierz identyfikator VPC użyty w poprzednich krokach.

- Utwórz reguły zezwalające na DNS (port 53) przez UDP i TCP z poziomu bloku CIDR VPC (w tym poście 172.16.0.0/16).

- Dodaj Utwórz grupę zabezpieczeń.

- Zanotuj identyfikator grupy zabezpieczeń, ponieważ teraz dodajemy regułę zezwalającą na ruch do grupy zabezpieczeń punktu końcowego VPC.

Następnie konfigurujemy punkt końcowy ruchu przychodzącego Route 53 dla tej sieci VPC.

- Na konsoli Route 53 wybierz Przychodzący punkt końcowy w okienku nawigacji.

- Dodaj Utwórz punkt końcowy ruchu przychodzącego.

- Wprowadź nazwę punktu końcowego (na przykład

quicksight-inbound-resolver). - W razie zamówieenia projektu VPC w regionie, wybierz identyfikator VPC użyty w poprzednich krokach.

- W razie zamówieenia projektu Grupa bezpieczeństwa, wybierz identyfikator grupy zabezpieczeń z poprzedniego kroku.

- W Adres IP sekcji, wybierz dwie strefy dostępności i podsieci i wyjdź Użyj adresu IP, który jest wybierany automatycznie

- Dodaj Prześlij.

- Wybierz przychodzący punkt końcowy po jego utworzeniu.

- Po udostępnieniu przychodzącego punktu końcowego zanotuj dwa adresy IP programów rozpoznawania nazw.

Podłącz VPC do QuickSight w regionie B

Na początek musimy utworzyć grupę zabezpieczeń dla programu QuickSight, aby zezwolić na ruch do przychodzących punktów końcowych modułu rozpoznawania nazw Route 53, punktu końcowego VPC dla AWS PrivateLink oraz ruch w sieci lokalnej.

- Na Grupy bezpieczeństwa stronę konsoli Amazon VPC w Regionie B, wybierz Utwórz grupę zabezpieczeń.

- Wpisz nazwę (na przykład

quicksight-snowflake-sg) i opis. - Wybierz identyfikator VPC dla VPC, w którym wcześniej utworzyłeś połączenie równorzędne VPC.

- Utwórz następujące reguły ruchu przychodzącego:

-

- Jeden dla sieci lokalnej, wszystkie porty TCP (na przykład 172.16.0.0/16).

- Jedna reguła zezwalająca na ruch DNS z grupy zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53 dla wszystkich portów TCP.

- Jedna reguła zezwalająca na ruch DNS z grupy zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53 dla wszystkich portów UDP.

- Jeden zezwalający na ruch dla wszystkich portów TCP do bloku CIDR dla VPC zlokalizowanego w Regionie A, w którym istnieje połączenie Snowflake AWS PrivateLink (w tym poście 10.0.0.0/16).

Jak wspomniano wcześniej, grupy zabezpieczeń dla programu QuickSight różnią się od innych grup zabezpieczeń. Należy jawnie zezwolić na ruch powrotny z docelowej grupy zabezpieczeń, a reguła ruchu przychodzącego w grupie zabezpieczeń musi zezwalać na ruch na wszystkich portach. Aby uzyskać więcej informacji, zobacz Reguły wewnętrzne.

Następnie modyfikujemy grupę zabezpieczeń dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53 w Regionie B, aby umożliwić ruch z utworzonej przez nas grupy zabezpieczeń.

- Na Grupy bezpieczeństwa wyszukaj identyfikator grupy zabezpieczeń używany dla przychodzącego punktu końcowego modułu rozpoznawania nazw Route 53.

- Dodaj Edytuj reguły przychodzące.

- Dodaj reguły zarówno dla DNS przez UDP, jak i DNS przez TCP, używając bloku CIDR dla VPC w Regionie B (w tym poście 172.16.0.0/16).

- Dodaj Zapisz zasady.

Następnie musimy zmodyfikować grupę zabezpieczeń, której używamy dla połączenia AWS PrivateLink.

- Nawiguj do Grupy bezpieczeństwa strona na konsoli Amazon VPC w Regionie A.

- Wyszukaj identyfikator grupy zabezpieczeń używany dla punktu końcowego VPC dla połączenia AWS PrivateLink.

- Dodaj Edytuj reguły przychodzące.

- Dodaj reguły zarówno dla HTTPS, jak i HTTP, używając bloku CIDR dla VPC w Regionie B jako źródła (w tym poście 172.16.0.0/16).

- Dodaj Zapisz zasady.

Na koniec konfigurujemy połączenie QuickSight VPC.

- Przejdź do konsoli QuickSight w regionie B.

- Wybierz nazwę użytkownika i wybierz Zarządzaj QuickSight.

- W okienku nawigacji wybierz Zarządzaj połączeniem VPC.

- Dodaj Dodaj połączenie VPC.

- W razie zamówieenia projektu Nazwa połączenia VPC, wprowadź nazwę połączenia (na przykład

snowflake-privatelink-cross-region). - W razie zamówieenia projektu Identyfikator VPC, wybierz identyfikator VPC VPC w regionie B.

- W razie zamówieenia projektu Subnet, wybierz identyfikator podsieci z VPC w Regionie B, który ma tabelę tras z połączeniem równorzędnym z VPC, gdzie znajduje się połączenie AWS PrivateLink.

- W razie zamówieenia projektu Identyfikator grupy zabezpieczeńwprowadź identyfikator utworzonej grupy zabezpieczeń.

- W razie zamówieenia projektu Punkty końcowe modułu rozpoznawania nazw DNSwprowadź dwa adresy IP utworzonego wcześniej punktu końcowego mechanizmu rozpoznawania przychodzących danych.

- Dodaj Stwórz.

Skonfiguruj źródło danych Snowflake w QuickSight za pośrednictwem VPC

Aby skonfigurować źródło danych Snowflake w QuickSight, wykonaj następujące kroki:

- W konsoli QuickSight wybierz Zbiory danych w okienku nawigacji.

- Dodaj Nowy zestaw danych.

- Wybierz opcję Płatek śniegu.

- Wprowadź nazwę źródła danych (na przykład

snowflake-dataset). - Wybierz utworzone połączenie VPC (

snowflake-privatelink). - W razie zamówieenia projektu Serwer bazy danych, wejdz do

privatelink-account-url. - W razie zamówieenia projektu Nazwa bazy danych, wpisz nazwę swojej bazy danych.

- W razie zamówieenia projektu Magazyn, wprowadź nazwę działającego magazynu Snowflake.

- W razie zamówieenia projektu Użytkownik, wprowadź swoją nazwę użytkownika Snowflake.

- W razie zamówieenia projektu Hasło, wprowadź hasło do płatka śniegu.

- Dodaj Uprawomocnić.

- Po pomyślnej weryfikacji wybierz Utwórz źródło danych.

Aby zapoznać się z instrukcjami tworzenia dashboardu, zobacz wcześniejszą sekcję, Utwórz swój pierwszy pulpit nawigacyjny QuickSight.

W naszej ostatniej konfiguracji opisujemy, jak skonfigurować połączenie QuickSight z Snowflake bez AWS PrivateLink.

Połączenie QuickSight z Snowflake bez AWS PrivateLink

W tej sekcji pokażemy, jak połączyć się z Snowflake za pomocą QuickSight bez korzystania z AWS PrivateLink.

- W konsoli QuickSight wybierz Zbiory danych w okienku nawigacji.

- Dodaj Nowy zestaw danych.

- Wybierz opcję Płatek śniegu.

- Wprowadź nazwę źródła danych (na przykład

snowflake-dataset). - Pozostaw typ połączenia jako Sieć publiczna.

- W razie zamówieenia projektu Nazwa bazy danych, wpisz nazwę swojej bazy danych.

- W przypadku serwera bazy danych wprowadź adres URL, którego używasz do logowania się do płatka śniegu (

xxxxxxxx.snowflakecomputing.com). - W razie zamówieenia projektu Magazyn, wprowadź nazwę działającego magazynu Snowflake.

- W razie zamówieenia projektu Użytkownik, wprowadź swoją nazwę użytkownika Snowflake.

- W razie zamówieenia projektu Hasło, wprowadź hasło do płatka śniegu.

- Dodaj Uprawomocnić.

- Dodaj Utwórz źródło danych.

Aby zapoznać się z instrukcjami tworzenia dashboardu, zobacz wcześniejszą sekcję, Utwórz swój pierwszy pulpit nawigacyjny QuickSight.

Sprzątać

Jeśli Twoja praca z QuickSight, Snowflake i PrivateLink została zakończona, usuń przychodzący punkt końcowy modułu rozpoznawania nazw Route53, Prywatna strefa hosta Route 53i Punkt końcowy VPC dla Snowflake, aby uniknąć ponoszenia dodatkowych opłat.

Wnioski

W tym poście omówiliśmy cztery scenariusze łączenia QuickSight z Snowflake jako źródłem danych przy użyciu AWS PrivateLink do łączności w trzech różnych scenariuszach: ta sama VPC, z połączeniem równorzędnym VPC w tym samym regionie oraz z połączeniem równorzędnym VPC między regionami. Omówiliśmy także, jak połączyć QuickSight z Snowflake bez AWS PrivateLink.

Po skonfigurowaniu źródła danych możesz uzyskać dalsze informacje na temat swoich danych, konfigurując je Statystyki ML w programie QuickSight skonfiguruj graficzną reprezentację danych za pomocą programu QuickSight wizualizacjelub przystąpić dane z wielu zestawów danych, a także wszystkie inne funkcje QuickSight.

O autorze

Maxwell Księżyc jest starszym architektem rozwiązań w AWS współpracującym z niezależnymi dostawcami oprogramowania (ISV) w celu projektowania i skalowania ich aplikacji na platformie AWS. Poza pracą Maxwell jest tatą dwóch kotów, zagorzałym kibicem klubu piłkarskiego Wolverhampton Wanderers i cierpliwie czeka na nową falę muzyki ska.

Maxwell Księżyc jest starszym architektem rozwiązań w AWS współpracującym z niezależnymi dostawcami oprogramowania (ISV) w celu projektowania i skalowania ich aplikacji na platformie AWS. Poza pracą Maxwell jest tatą dwóch kotów, zagorzałym kibicem klubu piłkarskiego Wolverhampton Wanderers i cierpliwie czeka na nową falę muzyki ska.

Bosko Albuquerque jest starszym partnerem w architektu rozwiązań w AWS i ma ponad 20-letnie doświadczenie w pracy z bazami danych i produktami analitycznymi, od dostawców korporacyjnych baz danych i dostawców usług w chmurze. Pomagał dużym firmom technologicznym w projektowaniu rozwiązań do analizy danych, a także kierował zespołami inżynieryjnymi w projektowaniu oraz wdrażanie platform i produktów do analizy danych.

Bosko Albuquerque jest starszym partnerem w architektu rozwiązań w AWS i ma ponad 20-letnie doświadczenie w pracy z bazami danych i produktami analitycznymi, od dostawców korporacyjnych baz danych i dostawców usług w chmurze. Pomagał dużym firmom technologicznym w projektowaniu rozwiązań do analizy danych, a także kierował zespołami inżynieryjnymi w projektowaniu oraz wdrażanie platform i produktów do analizy danych.

- '

- "

- 100

- 11

- 7

- 9

- dostęp

- Konto

- Dodatkowy

- Wszystkie kategorie

- Pozwalać

- Amazonka

- analityka

- aplikacje

- architektura

- dostępność

- AWS

- granica

- biznes

- business intelligence

- wezwanie

- koty

- Chmura

- klub

- kod

- Firmy

- połączenia

- Łączność

- Tworzenie

- tablica rozdzielcza

- dane

- Analityka danych

- Baza danych

- Wnętrze

- dns

- redaktor

- pracowników

- Punkt końcowy

- Bezpieczeństwo punktu końcowego

- Inżynieria

- Enterprise

- Rozszerzać

- Korzyści

- Opłaty

- Łąka

- i terminów, a

- piłka nożna

- Naprzód

- pełny

- Zielony

- Zarządzanie

- Wysoki

- W jaki sposób

- How To

- HTTPS

- IAM

- tożsamość

- Włącznie z

- Informacja

- spostrzeżenia

- integracja

- Inteligencja

- interaktywne

- IP

- Adres IP

- IT

- duży

- Doprowadziło

- Ograniczony

- Linia

- LINK

- Lista

- miejscowy

- ruch

- Muzyka

- Nazwy

- Nawigacja

- sieć

- Oferty

- otwiera

- Option

- Opcje

- zamówienie

- Inne

- partnerem

- Hasło

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- Platformy

- porty

- prywatny

- Produkty

- publiczny

- publikować

- dokumentacja

- wymagania

- Zasób

- Zasoby

- Trasa

- reguły

- bieganie

- Skala

- Ekran

- Szukaj

- bezpieczeństwo

- wybrany

- Bezserwerowe

- zestaw

- ustawienie

- Prosty

- So

- Tworzenie

- Rozwiązania

- początek

- przechowywanie

- subdomen

- udany

- wsparcie

- Powierzchnia

- Technologia

- Źródło

- czas

- ruch drogowy

- ui

- wartość

- sprzedawców

- Zobacz i wysłuchaj

- Wirtualny

- wyobrażanie sobie

- Magazyn

- fala

- strony internetowe

- w ciągu

- Praca

- lat