Portfele sprzętowe mogą chronić twoje pokoleniowe bogactwo. Wykorzystaj je, aby uzyskać najwyższy poziom bezpieczeństwa i prywatności.

To komentarz wstępny Josefa Tětka, ambasadora marki Trezor dla SatoshiLabs.

Niezależnie od tego, czy dopiero rozważasz zakup swojego pierwszego portfela sprzętowego Bitcoin, czy też masz go już od lat, zawsze dobrym pomysłem jest odświeżenie podstaw tych wspaniałych urządzeń. Wbrew powszechnemu przekonaniu, portfel sprzętowy nie jest narzędziem typu „ustaw i zapomnij”, które zajmie się Twoim bitcoinem za Ciebie. Zamiast tego portfel sprzętowy może pomóc w utrzymaniu stałego bezpieczeństwa bitcoinów.

Kiedy i dlaczego powinienem kupić portfel sprzętowy?

Ponieważ portfele sprzętowe zaczynają się od około 70 USD, kupowanie ich nie jest oczywiście atrakcyjnym pomysłem, jeśli po prostu zanurzasz palce u stóp w Bitcoin. Nie ma wyraźnego punktu odcięcia, po którym konieczne jest kupienie sobie portfela sprzętowego, ale dobrą zasadą jest zdobycie go, gdy będziesz miał do ochrony około 1,000 dolarów bitcoinów. Kiedy regularnie układasz stosy, a bitcoin w międzyczasie zyskuje na wartości, są szanse, że szybko przekroczysz próg 1,000 $, więc nie odkładaj tego zbyt długo.

Niektórzy uważają, że portfele sprzętowe są zbyteczne i stary telefon/laptop sprawdzi się doskonale na ich miejscu. Problem z urządzeniami ogólnego przeznaczenia polega na tym, że praktycznie wszystko może działać na takim sprzęcie i jeśli nie jesteś zaawansowanym ekspertem ds. bezpieczeństwa, nie będziesz wiedział, czy urządzenie jest naprawdę bezpieczne, nawet jeśli jest odłączone od internetu (i szczerze mówiąc, eksperci woleliby zakładać, że to przede wszystkim nie jest bezpieczne). Portfele sprzętowe to urządzenia specjalnego przeznaczenia z oprogramowaniem układowym, które wykonują ograniczony zestaw procesów, a mianowicie generowanie kluczy i podpisywanie kryptograficzne tymi kluczami — wszystko w środowisku ściśle offline.

Zapisywanie i ochrona nasion odzyskiwania

Kiedy konfigurujesz portfel sprzętowy, jedną z pierwszych rzeczy, które portfel robi dla Ciebie, jest generowanie kluczy prywatnych. Aby mieć pewność, że utrzymasz swój bitcoin, nawet jeśli dane urządzenie zostanie zgubione lub zepsuje się, zostaniesz poproszony o zapisanie ziarna odzyskiwania: czytelnego dla człowieka sekretu, którego można użyć do odzyskania kluczy prywatnych w innych zgodnych portfelach.

Zapisanie 12 lub 24 słów, które składają się na ziarno odzyskiwania, jest jedną z najważniejszych rzeczy, które musisz zrobić, aby chronić swój bitcoin. Portfele sprzętowe zwykle nie wyświetlają ponownie nasion odzyskiwania — musisz je zapisać i zachować w bezpiecznym miejscu podczas procesu instalacji.

Oto kilka podstawowych wskazówek dotyczących ochrony nasion:

- Zapisz słowa własnoręcznie na kartce papieru

- Alternatywnie możesz użyć bardziej niezawodnego rozwiązania, takiego jak Kapsułki kryptostalowe lub inne rozwiązania metalowe

- Nigdy nie rób zdjęć ani nie przechowuj cyfrowej kopii nasion — hakerzy aktywnie poszukują takich danych

- Przechowuj nasiona regeneracyjne w miejscu z kontrolowanym dostępem, z dala od wody, zagrożenia pożarowego itp.

- Rozważać konfigurowanie kopii zapasowej Shamira — wielokrotne regenerujące redlice nasienne, które zwiększają bezpieczeństwo twojego materiału siewnego

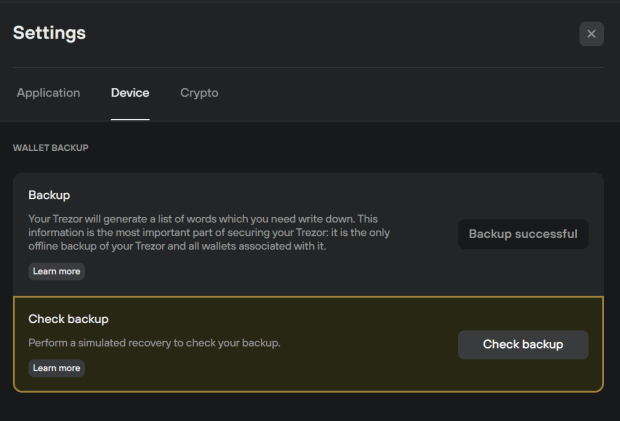

Sprawdzanie nasion odzyskiwania

Po zapisaniu zalążka odzyskiwania zaleca się sprawdzenie, czy naprawdę działa w celu przywrócenia portfela. Chcesz sprawdzić integralność swojego nasiona, zanim zostanie do niego dołączony jakikolwiek bitcoin, a nie później.

Najlepszą praktyką jest przywrócenie ustawień fabrycznych portfela sprzętowego, a następnie odzyskanie portfela z seedu. Alternatywnie, niektóre portfele sprzętowe oferują odzyskiwanie na sucho — ta opcja sprawi, że będziesz bardziej komfortowy, jeśli masz już trochę bitcoinów zapisanych na urządzeniu. Na przykład, aby wykonać odzyskiwanie na sucho w pakiecie Trezor Suite, przejdź do ustawień, wybierz „Sprawdź kopię zapasową” i postępuj zgodnie z instrukcjami (zwróć uwagę, że podłączone urządzenie Trezor powinno odpowiedzieć w trzecim kroku — nigdy nie wprowadzaj początkowych słów do komputera jeśli urządzenie nie odpowiada!)

Dobrym pomysłem jest regularne sprawdzanie kopii zapasowej nasion. Jeśli konfiguracja zabezpieczeń obejmuje wiele udziałów Shamir Backup, sprawdzaj je co najmniej co 12 miesięcy, aby upewnić się, że udziały są nadal nienaruszone i gotowe do użycia w razie potrzeby.

Konfigurowanie kodu PIN i hasła

Większość portfeli sprzętowych można zabezpieczyć kodem PIN. Dobry kod PIN może powstrzymać atakującego przed kradzieżą Twoich środków, jeśli wykryje Twoje urządzenie, ale pamiętaj, że kod PIN chroni tylko urządzenie, a nie materiał źródłowy odzyskiwania. Jeśli więc atakujący odkryje zarówno twoje urządzenie (chronione kodem PIN), jak i materiał źródłowy odzyskiwania, może ukraść wszystkie twoje bitcoiny, tak jak w przypadku ziarna odzyskiwania w ręku, tak naprawdę nie potrzebuje samego urządzenia.

Na szczęście istnieje sposób na złagodzenie zagrożenia, że atakujący znajdzie również Twoje ziarno odzyskiwania. Niektóre portfele sprzętowe, takie jak urządzenia Trezor, oferują opcję ochrony nasion za pomocą hasło. Passphrase pomaga stworzyć zupełnie nowy zestaw portfeli, które są tworzone przez połączenie materiału siewnego odzyskiwania i określonego hasła. Oznacza to, że samo ziarno staje się bezużyteczne dla atakującego, ponieważ nie byłby w stanie uzyskać prawidłowego zestawu portfeli z samym ziarnem odzyskiwania.

Jeśli masz trudności z odróżnieniem kodu PIN od hasła, pamiętaj: PIN chroni urządzenie, hasło chroni ziarno.

Jeśli zdecydujesz się użyć hasła, nie polegaj na swojej pamięci. Jeśli zapomniałeś hasła, nie będzie możliwości uzyskania dostępu do Twoich środków. Konieczne jest utworzenie kopii zapasowej hasła, podobnej do tego, co zrobiłeś dla swojego materiału siewnego. Przechowuj ziarno i hasło oddzielnie, a uniemożliwisz atakującym kradzież środków, jeśli przypadkowo znajdą któreś z nich.

Ekran urządzenia jest dostępny z jakiegoś powodu: zawsze weryfikuj swoje adresy!

Portfele sprzętowe są przydatne poza prostym HODLingiem. Jedną z głównych zalet tych urządzeń jest możliwość odbierania i wysyłania bitcoinów w bardzo bezpieczny sposób.

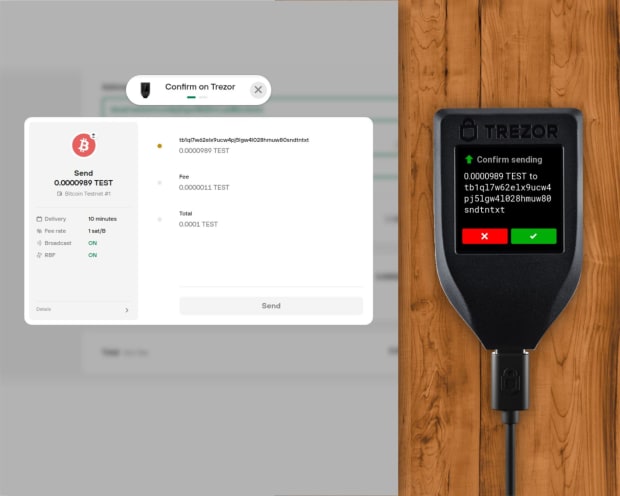

Powszechny złośliwe oprogramowanie do schowka może zmienić adres, który kopiujesz/wklejasz na swoim komputerze. Jeśli Twój komputer jest zainfekowany takim wirusem, jedyną linią obrony jest porównanie adresu wyświetlanego na urządzeniu z adresem strony wysyłającej/odbierającej (serwis wymiany, portfel telefoniczny znajomego, wiadomość Signal itp.). Jest to jeden z powodów, dla których wszystkie warte swojej nazwy portfele sprzętowe muszą mieć własne ekrany i dlaczego niektóre rozwiązania do przechowywania w chłodni, takie jak karty komunikacji bliskiego zasięgu (NFC) bez ekranów, nie są dobrym wyborem.

Po otrzymaniu bitcoina urządzenie pokaże pełny adres na swoim wyświetlaczu, dzięki czemu można niezależnie zweryfikować, czy adres wyświetlany w aplikacji towarzyszącej jest prawidłowy (tj. wygenerowany przez urządzenie). Po zweryfikowaniu adresu i przekazaniu go kontrahentowi (w postaci zeskanowanego kodu QR lub skopiowanego/wklejonego ciągu) zweryfikuj go ponownie, aby upewnić się, że nie został zmodyfikowany przez złośliwe oprogramowanie schowka.

Podczas wysyłania bitcoinów proces obejmuje wiele kontroli: weryfikację adresu, na który wysyłasz, powiązaną opłatę i całkowitą kwotę do wysłania. Koniecznie sprawdź wszystko jeszcze raz!

Nie spiesz się przez proces weryfikacji wszystkiego. Tylko ekran urządzenia może ci powiedzieć, co naprawdę dzieje się w portfelu sprzętowym, więc upewnij się, że naprawdę wysyłasz lub otrzymujesz środki tam, gdzie powinieneś.

Strzeż się Phishermen!

Jest wielu złych ludzi, którzy chcieliby ukraść twój bitcoin. Niektórzy decydują się na rozprzestrzenianie swoich macek za pomocą złośliwego oprogramowania, takiego jak to opisane powyżej, inni próbują przejąć monety za pomocą technik socjotechnicznych — rozpowszechnione są fałszywe strony internetowe, wiadomości e-mail lub aplikacje, które próbują zmusić Cię do wpisania swojego ziarna wraz z hasłem.

Najlepszą ochroną jest zapamiętanie jednej prostej zasady: nigdy nie wpisuj swojego seeda na stronie internetowej lub w aplikacji bez wskazówek dotyczących portfela sprzętowego. Podczas odzyskiwania bitcoina za pomocą portfela sprzętowego, takiego jak Trezor, albo wpisujesz słowa początkowe na samym urządzeniu (możliwe w przypadku Trezor Model T), albo urządzenie podaje kolejność, w jakiej musisz wpisywać słowa (np. Trezor Model One), aby nie przeciekać poprawnej kolejności ewentualnym keyloggerom lub innym technikom szpiegowskim.

Routing przez Tora, łączenie całego węzła

Aby poprawić prywatność użytkowników i zapobiec wyciekowi adresów IP, wskazane jest kierowanie całego ruchu związanego z bitcoinami przez sieć Tor. Tor jest lepszy niż wirtualna sieć prywatna (VPN), ponieważ VPN często przechowują dzienniki ruchu klientów, które mogą wyciekać lub zostać przekazane władzom na żądanie. Dzięki Torowi Twój adres IP jest naprawdę ukryty, więc Twoje transakcje bitcoinowe pozostają prywatne (chociaż pamiętaj, że sam Tor nie ochroni Cię, jeśli Twoje adresy bitcoinowe są z Tobą powiązane, ponieważ kupiłeś bitcoiny na scentralizowanej giełdzie, która zna Twoją tożsamość ). Możesz przekierować swoje transakcje Bitcoin pochodzące z portfela sprzętowego za pomocą Bitcoin Core (zobacz ten przewodnik) lub inne kompatybilne portfele.

Aby jeszcze bardziej wzmocnić swoją prywatność i suwerenność, możesz podłączyć swój portfel sprzętowy do pełnego węzła. Kiedy prowadzisz własny pełny węzeł, nie musisz polegać na żadnej stronie trzeciej, aby rozgłaszać twoje transakcje i podawać ci najnowszy stan księgi Bitcoin. Możesz uruchomić pełny węzeł Bitcoin na swoim domowym komputerze, laptopie lub urządzeniu Raspberry Pi i podłączyć portfel sprzętowy przez Bitcoin Rdzeń HWI or Elektron.

Przygotuj się na prawdziwe ryzyko

Najczęstszym ryzykiem podczas obsługi bitcoinów jest przypadkowa strata. Wyrzucenie materiału siewnego odzyskiwania, wysłanie lub otrzymanie środków na zły adres, wpadnięcie w oszustwo phishingowe, zapomnienie hasła lub niezachowanie własnej opieki i zatrzymanie monet na giełdzie, która została później zhakowana — są to znacznie bardziej prawdopodobne wektory ryzyka niż jakiekolwiek inne zajęcie przez rząd. Niewygodna prawda jest taka, że Gitcoiners to ich najgorsi wrogowie.

Dobrą zasadą do zapamiętania jest: przetestuj wszystko. Po skonfigurowaniu nowego portfela sprzętowego przetestuj, czy ziarno odzyskiwania naprawdę działa, czyszcząc urządzenie lub wykonując odzyskiwanie w trybie próbnym. Kiedy wysyłasz swoją pierwszą transakcję za pomocą portfela sprzętowego, wyślij najpierw kilka dolarów, aby poczuć, jak wszystko działa. Jeśli minęło trochę czasu od sprawdzenia swojego materiału siewnego, upewnij się, że nadal tam jest. Jeśli rozważasz użycie hasła, spróbuj wysłać tylko kilka wpisów do nowego portfela, a następnie spróbuj kilka razy zalogować się i wylogować z hasłem i bez niego. Znajomość sposobu, w jaki powinien reagować portfel sprzętowy, będzie na twoją korzyść, jeśli kiedykolwiek znajdziesz się w stresującej sytuacji.

Należy również pamiętać, że wszyscy główni producenci portfeli sprzętowych stosują wzajemnie kompatybilny standard nasion odzyskiwania (BIP39 dla zwykłego materiału siewnego lub ŚLIZG39 dla Shamir Backup), więc nawet jeśli konkretny producent zbankrutował, Twoje monety zawsze będą bezpieczne i będziesz mógł odzyskać swój bitcoin w wielu portfelach o otwartym kodzie źródłowym, sprzęcie lub oprogramowaniu.

To gościnny post autorstwa Josefa Tětka. Wyrażone opinie są całkowicie ich własnymi i niekoniecznie odzwierciedlają opinie BTC Inc lub Bitcoin Magazine.

- 000

- Miesiąc 12

- a

- zdolność

- dostęp

- adres

- Adresy

- zaawansowany

- Korzyść

- Wszystkie kategorie

- już

- Chociaż

- zawsze

- Ambasador

- ilość

- Aplikacja

- mobilne i webowe

- na około

- powiązany

- backup

- upadły

- Podstawy

- bo

- zanim

- jest

- Korzyści

- BEST

- Ulepsz Swój

- pomiędzy

- Poza

- Bitcoin

- rdzeń bitcoin

- transakcje bitcoin

- Bitcoin Wallet

- bitcoinery

- marka

- przerwy

- nadawanie

- BTC

- BTC Inc

- kupować

- Zakup

- Kartki okolicznosciowe

- który

- scentralizowane

- duża szansa,

- zmiana

- Wykrywanie urządzeń szpiegujących

- wybory

- Dodaj

- kod

- Monety

- Chłodnia

- wspólny

- Komunikacja

- zgodny

- komputer

- Skontaktuj się

- połączony

- Podłączanie

- rdzeń

- kontrahenta

- Stwórz

- Areszt

- klient

- Obrona

- opisane

- Wnętrze

- urządzenie

- urządzenia

- różnica

- cyfrowy

- odkryj

- Wyświetlacz

- Nie

- dolarów

- Podwójna

- na dół

- podczas

- Zespół redakcyjny

- wrogowie

- Inżynieria

- Środowisko

- itp

- wszystko

- wymiana

- ekspert

- eksperci

- wyrażone

- imitacja

- znajomy

- znalezieniu

- natura

- i terminów, a

- obserwuj

- od

- pełny

- Pełny węzeł

- fundusze

- dalej

- ogólny cel

- wygenerowane

- generujący

- bogactwo pokoleniowe

- będzie

- dobry

- Rząd

- Gość

- Guest Post

- hacked

- hakerzy

- Prowadzenie

- sprzęt komputerowy

- Portfel Hardware

- Portfele na sprzęt

- mający

- pomoc

- pomaga

- przytrzymaj

- Strona główna

- W jaki sposób

- HTTPS

- czytelne dla człowieka

- pomysł

- tożsamość

- zdjęcia

- ważny

- niemożliwy

- podnieść

- W innych

- Zwiększać

- niezależnie

- wkład

- przykład

- integralność

- Internet

- IP

- Adres IP

- IT

- samo

- Trzymać

- konserwacja

- Klawisze

- Wiedzieć

- laptopa

- firmy

- przeciec

- Księga główna

- poziom

- Dźwignia

- Ograniczony

- Linia

- lokalizacja

- długo

- poszukuje

- magazyn

- poważny

- robić

- malware

- sposób

- Producent

- Producenci

- znaczy

- w międzyczasie

- Pamięć

- metal

- może

- nic

- model

- miesięcy

- jeszcze

- większość

- wielokrotność

- wielość

- mianowicie

- Nazwy

- Nawigacja

- koniecznie

- sieć

- NFC

- oferta

- nieaktywny

- trwający

- Opinia

- Opinie

- Option

- zamówienie

- Inne

- własny

- szczególny

- przyjęcie

- Ludzie

- wykonywania

- phishing

- kawałek

- punkt

- Popularny

- możliwy

- praktyka

- prywatność

- prywatny

- Klucze prywatne

- Problem

- wygląda tak

- procesów

- chronić

- chroniony

- ochrona

- QR code

- szybko

- Przyczyny

- otrzymać

- Recover

- regeneracja

- odzwierciedlić

- regularny

- regularnie

- pozostawać

- Ryzyko

- Trasa

- run

- bieganie

- pędzić

- "bezpiecznym"

- Bezpieczeństwo

- oszustwo

- Ekran

- bezpieczne

- zabezpieczone

- bezpieczeństwo

- nasienie

- zestaw

- ustawienie

- ustawienie

- Akcje

- pokazać

- pokazane

- podobny

- Prosty

- ponieważ

- sytuacja

- So

- Obserwuj Nas

- Inżynieria społeczna

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- rozpiętość

- stos

- standard

- początek

- Stan

- Nadal

- przechowywanie

- Wzmacniać

- Techniki

- mówi

- test

- Połączenia

- Podstawy

- rzeczy

- próg

- Przez

- Rzucanie

- czas

- czasy

- wskazówki

- narzędzie

- Tor

- ruch drogowy

- transakcja

- transakcje

- bezpieczny

- zazwyczaj

- posługiwać się

- prywatność użytkownika

- zweryfikować

- weryfikacja

- Zobacz i wysłuchaj

- Wirtualny

- prawie

- wirus

- VPN

- VPN

- Portfel

- Portfele

- Woda

- Bogactwo

- Strona internetowa

- strony internetowe

- Co

- Co to jest

- KIM

- rozpowszechniony

- bez

- słowa

- Praca

- działa

- wartość

- by

- lat

- Twój