Amazon QuickSight to natywna dla chmury, skalowalna usługa analizy biznesowej (BI), która obsługuje federację tożsamości. AWS Zarządzanie tożsamością i dostępem (IAM) umożliwia organizacjom korzystanie z tożsamości zarządzanych przez dostawcę tożsamości przedsiębiorstwa (IdP) i łączenie pojedynczego logowania (SSO) z QuickSight. Ponieważ coraz więcej organizacji buduje scentralizowane magazyny tożsamości użytkowników ze wszystkimi swoimi aplikacjami, w tym aplikacjami lokalnymi, aplikacjami innych firm i aplikacjami na platformie AWS, potrzebują one rozwiązania, które zautomatyzuje udostępnianie użytkowników w tych aplikacjach i zapewni synchronizację ich atrybutów ze scentralizowanymi magazyn tożsamości użytkownika.

Podczas tworzenia architektury repozytorium użytkowników niektóre organizacje decydują się na zorganizowanie swoich użytkowników w grupy lub użycie atrybutów (takich jak nazwa działu) lub ich kombinacji. Jeśli Twoja organizacja korzysta z Microsoft Azure Active Directory (Azure AD) do scentralizowanego uwierzytelniania i wykorzystuje swoje atrybuty użytkowników do organizowania użytkowników, możesz włączyć federację na wszystkich kontach QuickSight oraz zarządzać użytkownikami i ich członkostwem w grupach w QuickSight za pomocą zdarzeń generowanych w AWS platforma. Dzięki temu administratorzy systemu mogą centralnie zarządzać uprawnieniami użytkowników z usługi Azure AD. Udostępnianie, aktualizowanie i anulowanie obsługi administracyjnej użytkowników i grup w QuickSight nie wymaga już zarządzania w dwóch miejscach dzięki temu rozwiązaniu. Dzięki temu użytkownicy i grupy w programie QuickSight zachowują spójność z informacjami w usłudze Azure AD dzięki automatycznej synchronizacji.

W tym poście przeprowadzimy Cię przez kroki wymagane do skonfigurowania federacyjnego logowania jednokrotnego między QuickSight i Azure AD za pośrednictwem Centrum tożsamości AWS IAM (następca jednokrotnego logowania AWS) gdzie jest włączona automatyczna aprowizacja dla usługi Azure AD. Demonstrujemy również automatyczną aktualizację członkostwa użytkowników i grup przy użyciu zdarzenia System for Cross-domain Identity Management (scim).

Omówienie rozwiązania

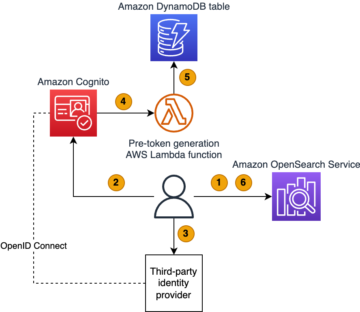

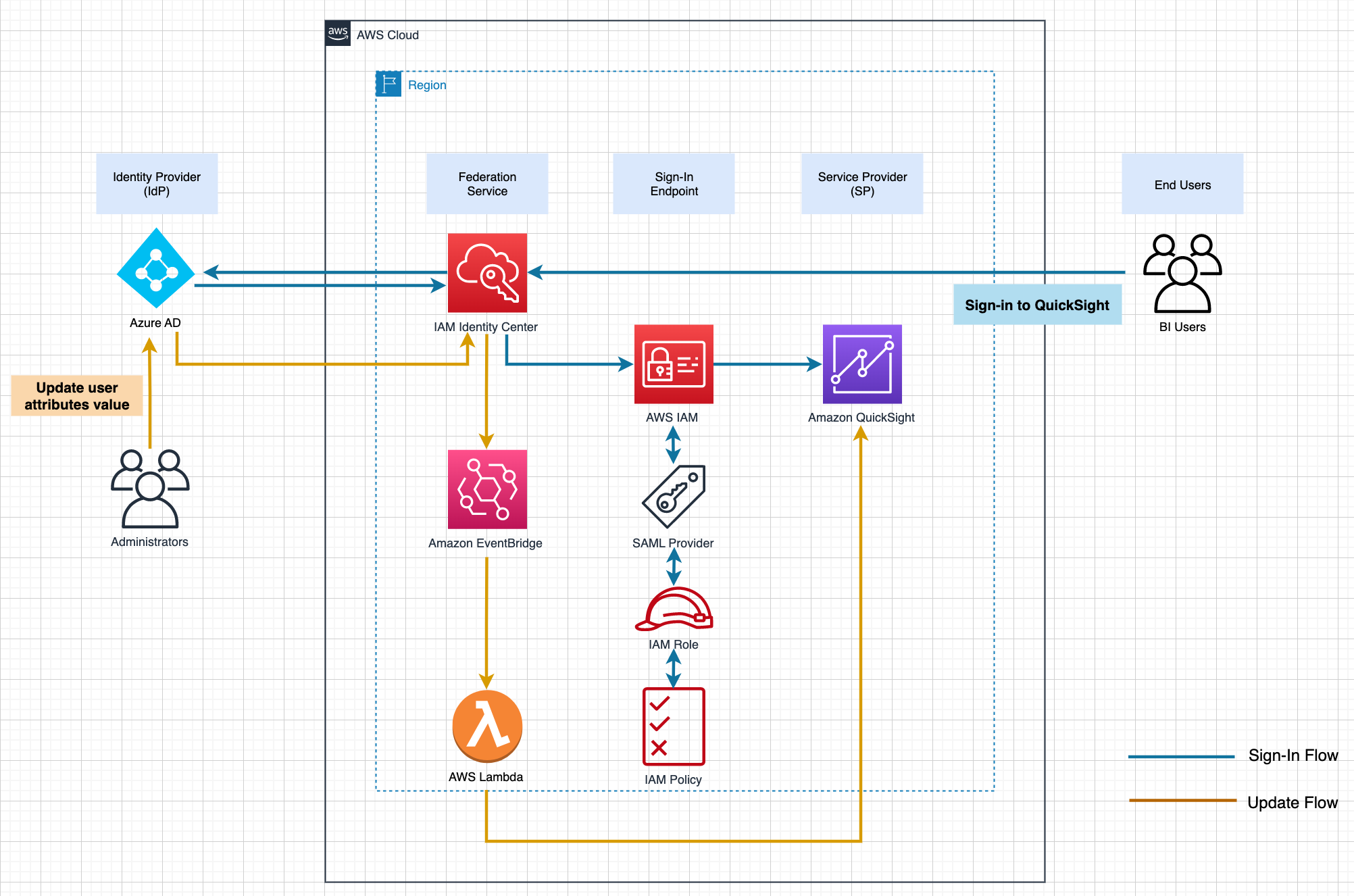

Poniższy diagram ilustruje architekturę rozwiązania i przepływ użytkowników.

W tym poście IAM Identity Center zapewnia centralne miejsce skupiające administrowanie użytkownikami i ich dostępem do kont AWS i aplikacji chmurowych. Usługa Azure AD jest repozytorium użytkowników i jest skonfigurowana jako zewnętrzny dostawca tożsamości w IAM Identity Center. W tym rozwiązaniu demonstrujemy użycie dwóch atrybutów użytkownika (department, jobTitle) w szczególności w usłudze Azure AD. IAM Identity Center obsługuje automatyczne udostępnianie (synchronizację) informacji o użytkownikach i grupach z usługi Azure AD do IAM Identity Center przy użyciu protokołu scim v2.0. Za pomocą tego protokołu atrybuty z usługi Azure AD są przekazywane do IAM Identity Center, które dziedziczy atrybut zdefiniowany dla profilu użytkownika w IAM Identity Center. IAM Identity Center obsługuje również federację tożsamości z SAML (Security Assertion Markup Language) 2.0. Dzięki temu IAM Identity Center może uwierzytelniać tożsamości przy użyciu usługi Azure AD. Użytkownicy mogą następnie logować się do aplikacji obsługujących SAML, w tym QuickSight. Pierwsza połowa tego wpisu skupia się na tym, jak skonfigurować to kompleksowe (zobacz Przepływ logowania na diagramie).

Następnie informacje o użytkowniku zaczynają być synchronizowane między usługą Azure AD i IAM Identity Center za pośrednictwem protokołu Standard scim. Możesz zautomatyzować tworzenie użytkownika w QuickSight za pomocą AWS Lambda funkcja uruchamiana przez CreateUser Zdarzenie SCIM pochodzi z IAM Identity Center, które zostało przechwycone Most zdarzeń Amazona. W tej samej funkcji Lambda możesz później zaktualizować członkostwo użytkownika, dodając go do określonej grupy (której nazwa składa się z dwóch atrybutów użytkownika: department-jobTitle, w przeciwnym razie utwórz grupę, jeśli jeszcze nie istnieje, przed dodaniem członkostwa.

W tym poście ta część automatyzacji została pominięta, ponieważ byłaby zbędna w przypadku treści omówionych w kolejnych sekcjach.

Ten post bada i demonstruje UpdateUser Zdarzenie Standard scim wyzwalane przez aktualizację profilu użytkownika w usłudze Azure AD. Zdarzenie jest przechwytywane w usłudze EventBridge, która wywołuje funkcję Lambda w celu zaktualizowania członkostwa w grupie w programie QuickSight (zobacz Przebieg aktualizacji na diagramie). Ponieważ w tym przykładzie dany użytkownik powinien należeć tylko do jednej grupy naraz, funkcja zastąpi bieżące członkostwo użytkownika w grupie nowym.

W części I konfigurujesz logowanie jednokrotne do QuickSight z usługi Azure AD za pośrednictwem IAM Identity Center (przepływ logowania):

- Skonfiguruj usługę Azure AD jako zewnętrznego dostawcę tożsamości w IAM Identity Center.

- Dodaj i skonfiguruj aplikację IAM Identity Center w usłudze Azure AD.

- Dokończ konfigurację IAM Identity Center.

- Skonfiguruj automatyczną aprowizację scim w usłudze Azure AD i IAM Identity Center i potwierdź w IAM Identity Center.

- Dodaj i skonfiguruj aplikację QuickSight w IAM Identity Center.

- Skonfiguruj rolę IAM federacji SAML IdP i SAML 2.0.

- Skonfiguruj atrybuty w aplikacji QuickSight.

- Utwórz użytkownika, grupę i członkostwo w grupie ręcznie za pomocą Interfejs wiersza poleceń AWS (AWS CLI) lub API.

- Sprawdź konfigurację, logując się do QuickSight z portalu IAM Identity Center.

W części II konfigurujesz automatyzację zmiany członkostwa w grupie po zdarzeniu SCIM (przepływ aktualizacji):

- Zapoznaj się ze zdarzeniami Standard scim i wzorcami zdarzeń dla EventBridge.

- Utwórz mapowanie atrybutów dla nazwy grupy.

- Utwórz funkcję Lambda.

- Dodaj regułę EventBridge, aby wyzwolić zdarzenie.

- Sprawdź konfigurację, zmieniając wartość atrybutu użytkownika w usłudze Azure AD.

Wymagania wstępne

W tej instrukcji należy spełnić następujące wymagania wstępne:

- Centrum tożsamości IAM. Aby uzyskać instrukcje, zapoznaj się z krokami 1–2 w Przewodnik wprowadzający do AWS IAM Identity Center.

- Subskrypcja konta QuickSight.

- Podstawowe zrozumienie IAM i uprawnień wymaganych do utworzenia IAM IdP, ról i zasad.

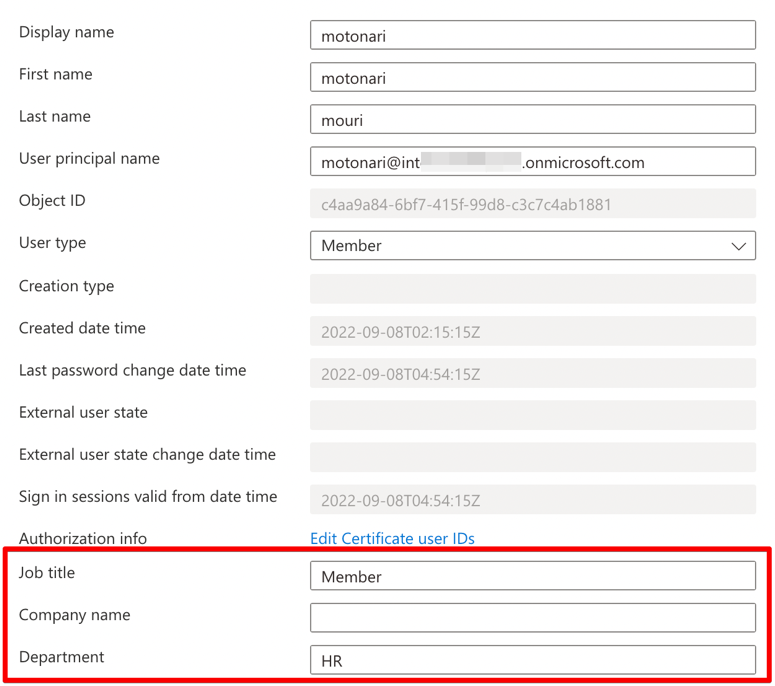

- Subskrypcja usługi Azure AD. Do zarejestrowania w usłudze Azure AD potrzebujesz co najmniej jednego użytkownika z następującymi atrybutami:

- User Principal Name – Pole obowiązkowe dla użytkownika usługi Azure AD.

- wyświetlana nazwa – Pole obowiązkowe dla użytkownika usługi Azure AD.

- Poczta – Pole obowiązkowe, aby IAM Identity Center współpracowało z QuickSight.

- stanowisko – Służy do przydzielania użytkownika do grupy

- dział – Służy do przydzielania użytkownika do grupy.

- nadane imię – Pole opcjonalne.

- nazwisko – Pole opcjonalne.

Część I: Konfigurowanie logowania jednokrotnego do usługi QuickSight z usługi Azure AD za pośrednictwem IAM Identity Center

W tej sekcji przedstawiono kroki konfigurowania przepływu logowania.

Skonfiguruj zewnętrznego dostawcę tożsamości jako usługę Azure AD w IAM Identity Center

Aby skonfigurować zewnętrznego dostawcę tożsamości, wykonaj następujące czynności:

- W konsoli IAM Identity Center wybierz Ustawienia.

- Dodaj Akcje na Źródło tożsamości , a następnie wybierz Zmień źródło tożsamości.

- Dodaj Zewnętrzny dostawca tożsamości, A następnie wybierz Następna.

Wyświetlane są metadane dostawcy tożsamości. Pozostaw tę kartę przeglądarki otwartą.

Dodaj i skonfiguruj aplikację IAM Identity Center w usłudze Azure AD

Aby skonfigurować aplikację IAM Identity Center, wykonaj następujące czynności:

- Otwórz nową kartę przeglądarki.

- Zaloguj się do portalu usługi Azure AD przy użyciu poświadczeń administratora platformy Azure.

- Pod Usługi Azurewybierz Azure Active Directory.

- W okienku nawigacji w obszarze zarządzaniewybierz Aplikacje korporacyjne, A następnie wybierz Nowa aplikacja.

- W Przeglądaj galery usługi Azure AD sekcja, wyszukaj Centrum tożsamości IAM, A następnie wybierz AWS IAM Identity Center (następca AWS Single Sign-On).

- Wprowadź nazwę aplikacji (w tym poście używamy

IIC-QuickSight) i wybierz Stwórz. - W zarządzanie Sekcja, wybierz Pojedyncze logowanie, A następnie wybierz SAML.

- W Przypisz użytkowników i grupy Sekcja, wybierz Przypisz użytkowników i grupy.

- Dodaj Dodaj użytkownika/grupę i dodaj co najmniej jednego użytkownika.

- Wybierz Użytkownik jako swoją rolę.

- W Skonfiguruj jednokrotne logowanie Sekcja, wybierz Rozpocznij.

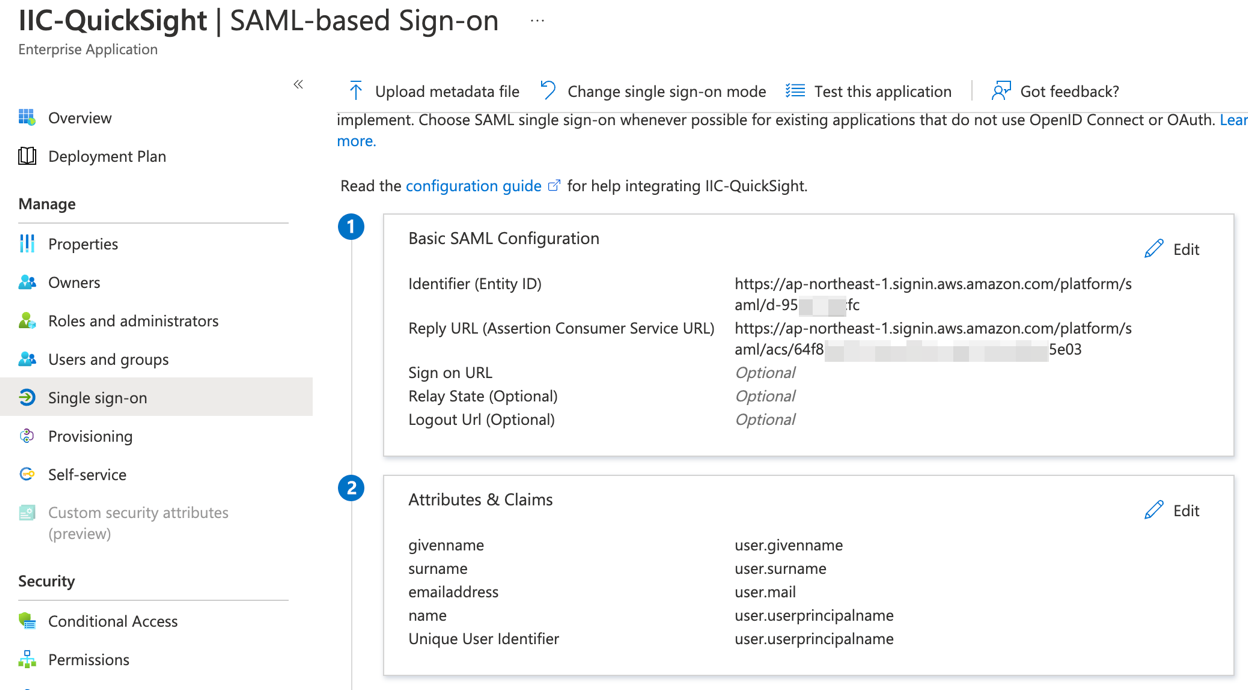

- W Podstawowa konfiguracja SAML Sekcja, wybierz Edytuji wypełnij następujące parametry i wartości:

- identyfikator – Wartość w Adres URL wystawcy IAM Identity Center pole.

- Adres URL odpowiedzi – Wartość w IAM Identity Center Asertion Consumer Service (ACS) Adres URL pole.

- Zaloguj się na adres URL - Pozostaw puste.

- Stan przekaźnika - Pozostaw puste.

- Adres URL wylogowania - Pozostaw puste.

- Dodaj Zapisz.

Konfiguracja powinna wyglądać jak na poniższym zrzucie ekranu.

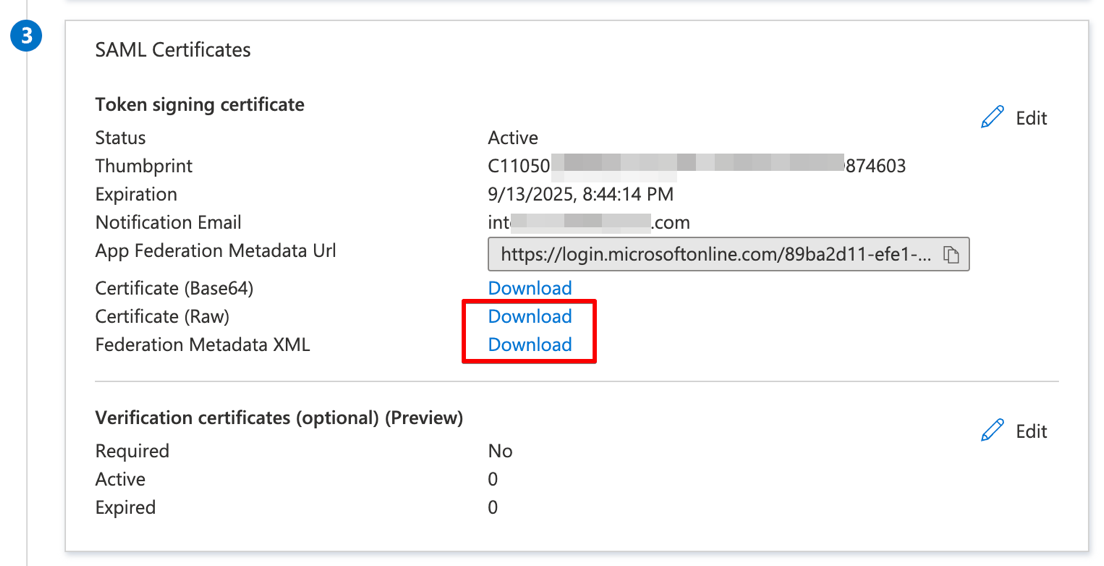

- W Certyfikaty SAML sekcji, pobierz plik XML metadanych Federacji plik i Certyfikat (surowy) plik.

W tej chwili wszystko jest skonfigurowane z konfiguracją usługi Azure AD SSO. Później wrócisz na tę stronę, aby skonfigurować automatyczną obsługę administracyjną, więc miej otwartą kartę przeglądarki.

Dokończ konfigurację IAM Identity Center

Dokończ konfigurację IAM Identity Center, wykonując następujące czynności:

- Wróć do karty przeglądarki konsoli IAM Identity Center, która była otwarta w poprzednim kroku.

- W razie zamówieenia projektu Metadane SAML dostawcy tożsamości pod Metadane dostawcy tożsamości Sekcja, wybierz Wybierz plik.

- Wybierz poprzednio pobrany plik metadanych (

IIC-QuickSight.xml). - W razie zamówieenia projektu certyfikat dostawcy tożsamości pod Metadane dostawcy tożsamości Sekcja, wybierz Wybierz plik.

- Wybierz wcześniej pobrany plik certyfikatu (

IIC-QuickSight.cer). - Dodaj Następna.

- Wpisz AKCEPTUJ, a następnie wybierz Zmień źródło dostawcy tożsamości.

Skonfiguruj automatyczną aprowizację scim w usłudze Azure AD i IAM Identity Center

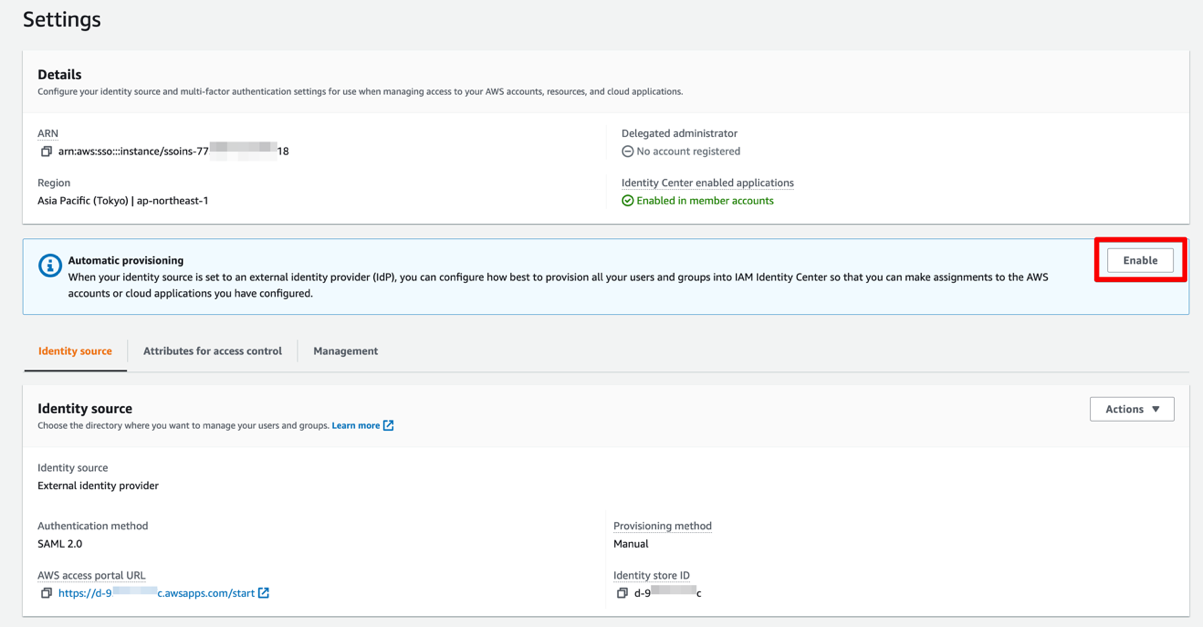

Twoja metoda obsługi administracyjnej jest nadal ustawiona jako Instrukcja obsługi (nie SCIM). W tym kroku włączamy automatyczną obsługę administracyjną, aby IAM Identity Center dowiedziało się o użytkownikach, co umożliwia federację tożsamości do QuickSight.

- W Automatyczne udostępnianie Sekcja, wybierz umożliwiać.

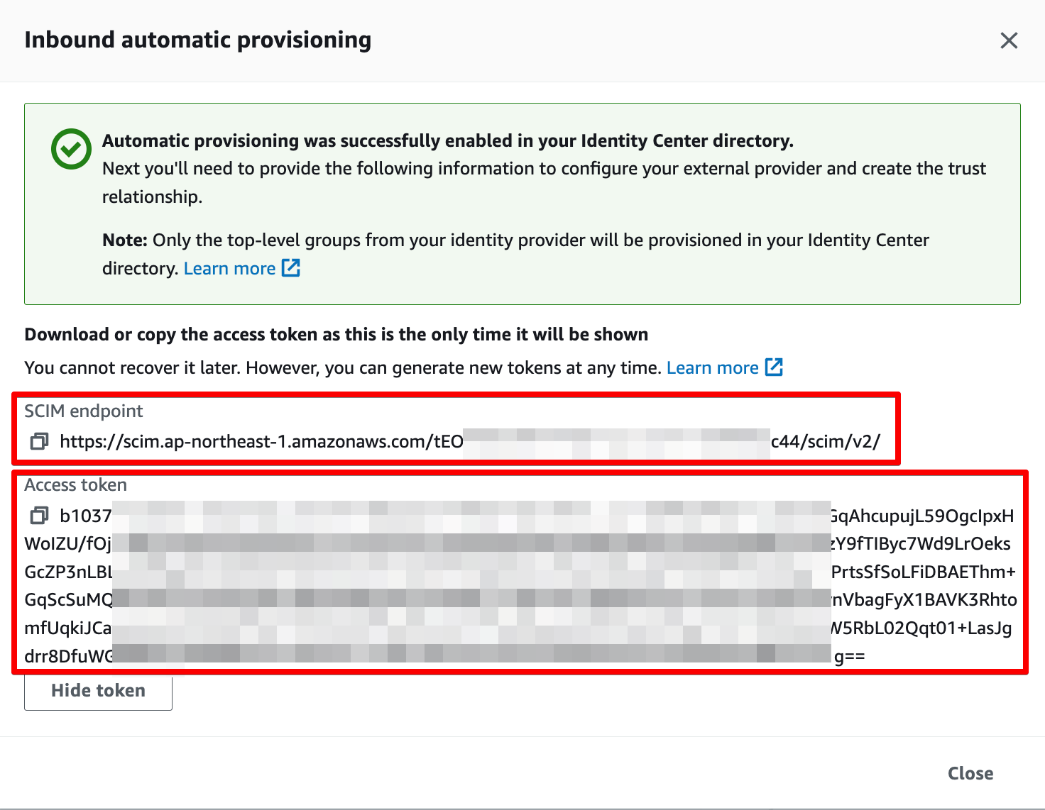

- Dodaj Token dostępu aby pokazać swój token.

- Wróć do karty przeglądarki (Azure AD), która była otwarta w kroku 1.

- W zarządzanie Sekcja, wybierz Aplikacje korporacyjne.

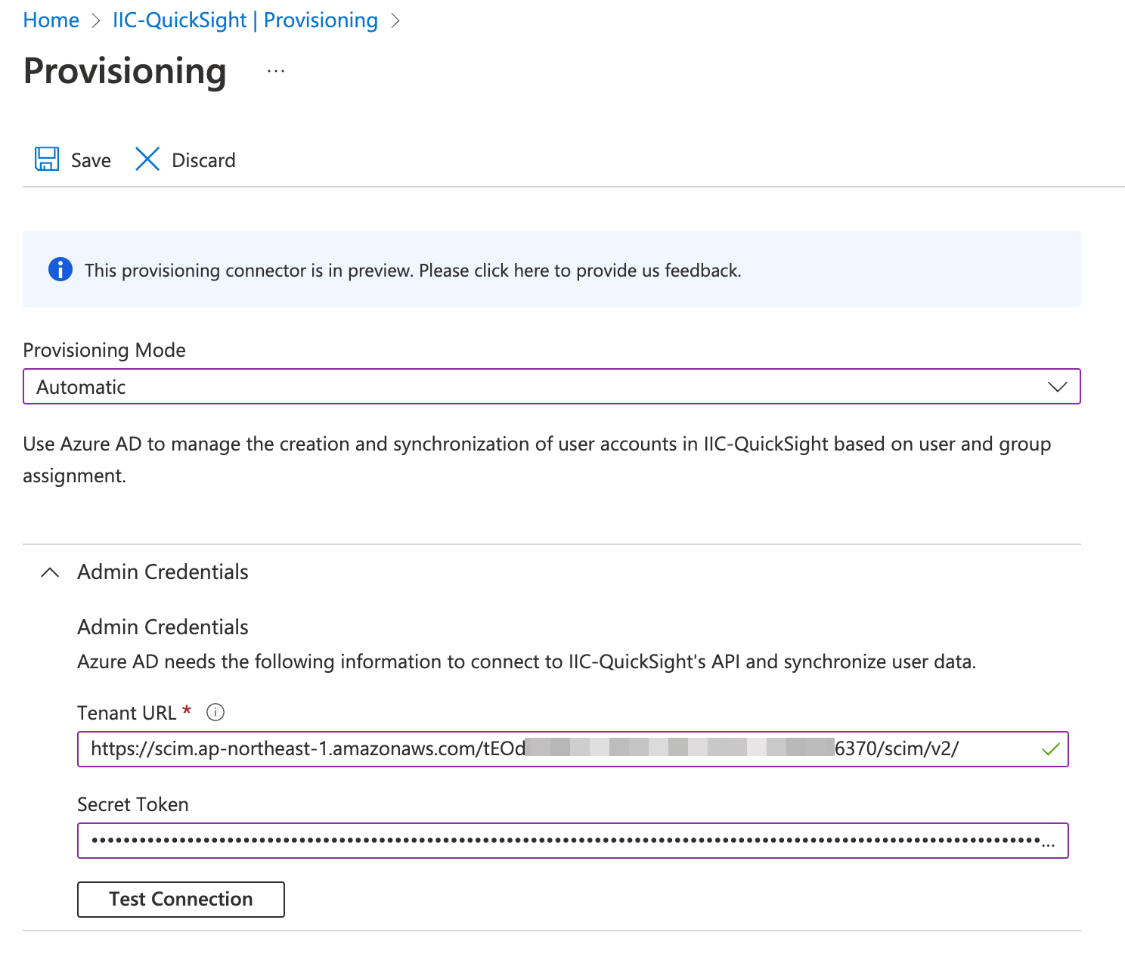

- Dodaj

IIC-QuickSight, A następnie wybierz Provisioning. - Dodaj automatycznie in Tryb udostępniania i wprowadź następujące wartości:

- Adres URL najemcy – Wartość w Punkt końcowy SCIM pole.

- Tajny znak – Wartość w Token dostępu pole.

- Dodaj Test połączenia.

- Po pomyślnym nawiązaniu połączenia testowego ustaw Stan udostępniania do On.

- Dodaj Zapisz.

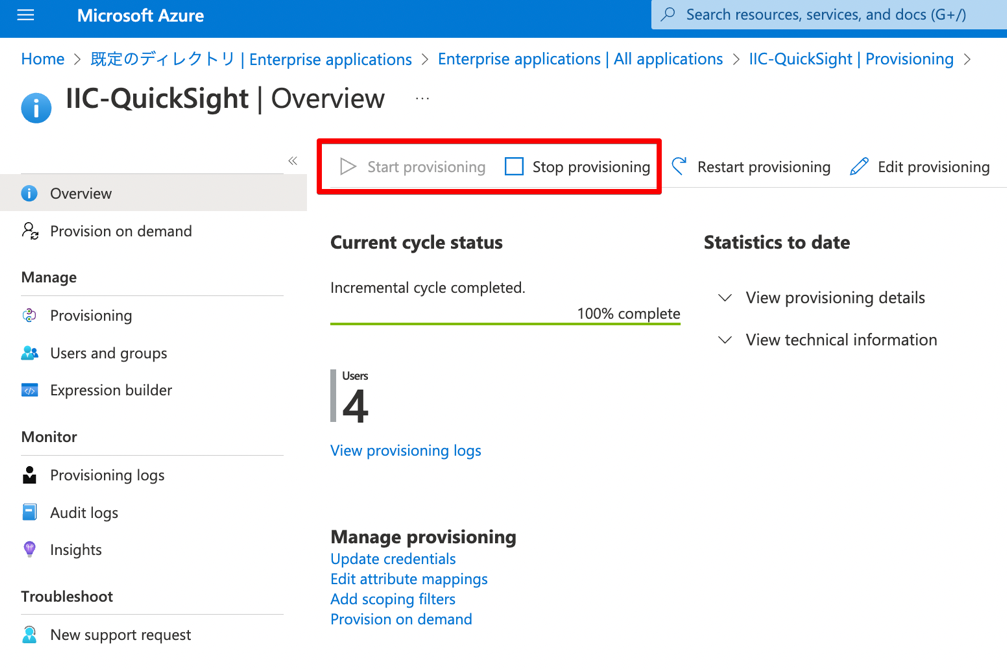

- Dodaj Rozpocznij obsługę administracyjną aby rozpocząć automatyczną obsługę administracyjną przy użyciu protokołu SCIM.

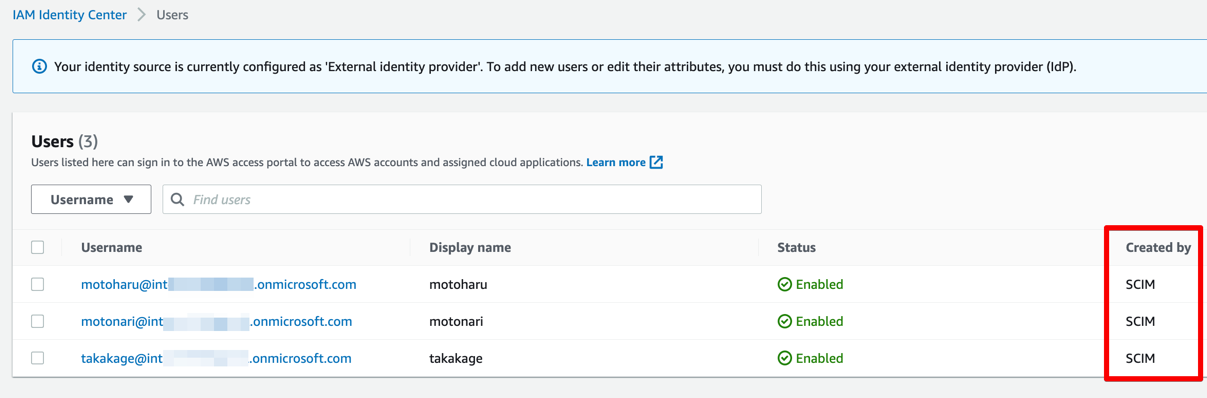

Po zakończeniu aprowizacji spowoduje to propagowanie co najmniej jednego użytkownika z usługi Azure AD do IAM Identity Center. Poniższy zrzut ekranu przedstawia użytkowników, którzy zostali zainicjowani w IAM Identity Center.

Należy pamiętać, że po udostępnieniu standardu SCIM użytkownicy w QuickSight powinni zostać utworzeni przy użyciu funkcji Lambda wyzwalanej przez zdarzenie pochodzące z IAM Identity Center. W tym poście tworzymy członkostwo użytkownika i grupy za pośrednictwem AWS CLI (krok 8).

Dodaj i skonfiguruj aplikację QuickSight w IAM Identity Center

W tym kroku tworzymy aplikację QuickSight w IAM Identity Center. Konfigurujesz również dostawcę IAM SAML, rolę i zasady, aby aplikacja działała. Wykonaj następujące kroki:

- W konsoli IAM Identity Center na Konsultacje wybierz stronę Dodaj aplikację.

- W razie zamówieenia projektu Wstępnie zintegrowana aplikacja dla Wybierz aplikację, wchodzić

quicksight. - Wybierz Amazon QuickSight, A następnie wybierz Następna.

- Wpisz nazwę dla Wyświetlana nazwa, Takie jak

Amazon QuickSight. - Dodaj Do pobrania dla Plik metadanych SAML IAM Identity Center i zapisz go na swoim komputerze.

- Pozostaw wszystkie pozostałe pola bez zmian i zapisz konfigurację.

- Otwórz właśnie utworzoną aplikację, a następnie wybierz Przypisz użytkowników.

Zostaną wyświetleni użytkownicy zainicjowani wcześniej za pośrednictwem standardu Standard scim.

- Wybierz wszystkich użytkowników, których chcesz przypisać do aplikacji.

Skonfiguruj rolę IAM dostawcy tożsamości SAML i federacji SAML 2.0

Aby skonfigurować IAM SAML IdP dla IAM Identity Center i roli IAM, wykonaj następujące kroki:

- W konsoli IAM w okienku nawigacji wybierz Dostawcy tożsamości, A następnie wybierz Dodaj dostawcę.

- Dodaj SAML as Typ dostawcyi wprowadź

Azure-IIC-QSas Nazwa dostawcy. - Pod Dokument metadanychwybierz Wybierz plik i prześlij pobrany wcześniej plik metadanych.

- Dodaj Dodaj dostawcę aby zapisać konfigurację.

- W okienku nawigacji wybierz role, A następnie wybierz Utwórz rolę.

- W razie zamówieenia projektu Zaufany typ podmiotu, Wybierz Federacja SAML 2.0.

- W razie zamówieenia projektu Wybierz dostawcę SAML 2.0, wybierz utworzonego dostawcę SAML, a następnie wybierz Zezwalaj na dostęp programistyczny i AWS Management Console.

- Dodaj Następna.

- Na Dodaj uprawnienia wybierz stronę Następna.

W tym poście tworzymy użytkowników QuickSight za pomocą polecenia AWS CLI, dlatego nie tworzymy żadnych zasad uprawnień. Jeśli jednak wymagana jest funkcja samoobsługi w programie QuickSight, zasady uprawnień dla CreateReader, CreateUser, CreateAdmin wymagane są działania (w zależności od roli użytkowników QuickSight).

- Na Nazwij, przejrzyj i utwórz strona, pod Szczegóły roli, wchodzić

qs-reader-azureza rolę. - Dodaj Utwórz rolę.

- Zwróć uwagę na ARN roli.

ARN służy do konfigurowania atrybutów w aplikacji IAM Identity Center.

Skonfiguruj atrybuty w aplikacji QuickSight

Aby powiązać rolę IAM SAML IdP i IAM z aplikacją QuickSight w IAM Identity Center, wykonaj następujące kroki:

- W konsoli IAM Identity Center w okienku nawigacji wybierz Konsultacje.

- Wybierz

Amazon QuickSightaplikacji oraz na Akcje menu, wybierz Edytuj mapowania atrybutów. - Dodaj Dodaj nowe mapowanie atrybutów.

- Skonfiguruj mapowania w poniższej tabeli.

| Atrybut użytkownika w aplikacji | Odwzorowuje tę wartość ciągu lub atrybut użytkownika w IAM Identity Center |

| Temat | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Zwróć uwagę na następujące wartości:

- zastąpić z identyfikatorem konta AWS.

PrincipalTag:Emaildotyczy funkcji synchronizacji poczty e-mail dla użytkowników, którzy samodzielnie udostępniają zasoby, które należy włączyć na stronie administratora QuickSight. W tym poście nie włączaj tej funkcji, ponieważ rejestrujemy użytkownika za pomocą polecenia AWS CLI.

- Dodaj Zapisz zmiany.

Utwórz użytkownika, grupę i członkostwo w grupie za pomocą AWS CLI

Jak opisano wcześniej, użytkownicy i grupy w QuickSight są tworzone ręcznie w tym rozwiązaniu. Tworzymy je za pomocą następujących poleceń AWS CLI.

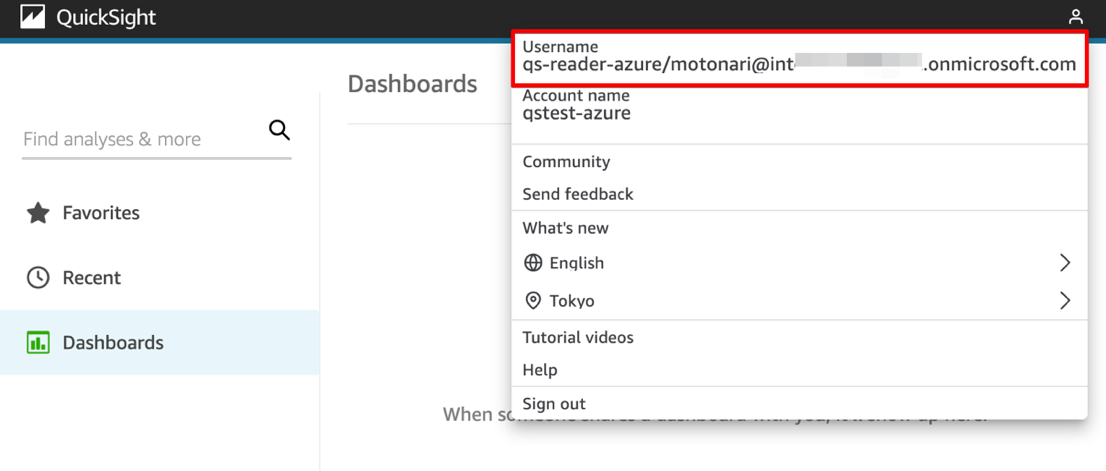

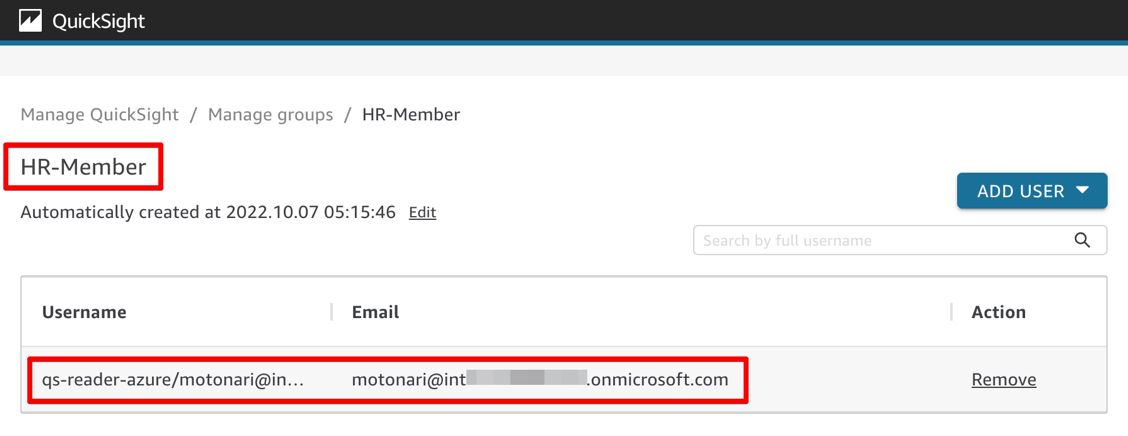

Pierwszym krokiem jest utworzenie użytkownika w QuickSight, określając rolę IAM utworzoną wcześniej i adres e-mail zarejestrowany w usłudze Azure AD. Drugim krokiem jest utworzenie grupy z nazwą grupy jako połączonymi wartościami atrybutów z usługi Azure AD dla użytkownika utworzonego w pierwszym kroku. Trzecim krokiem jest dodanie użytkownika do utworzonej wcześniej grupy; member-name wskazuje nazwę użytkownika utworzoną w QuickSight, która składa się z <IAM Role name>/<session name>. Zobacz następujący kod:

W tym momencie kompleksowa konfiguracja usług Azure AD, IAM Identity Center, IAM i QuickSight została zakończona.

Sprawdź konfigurację, logując się do QuickSight z portalu IAM Identity Center

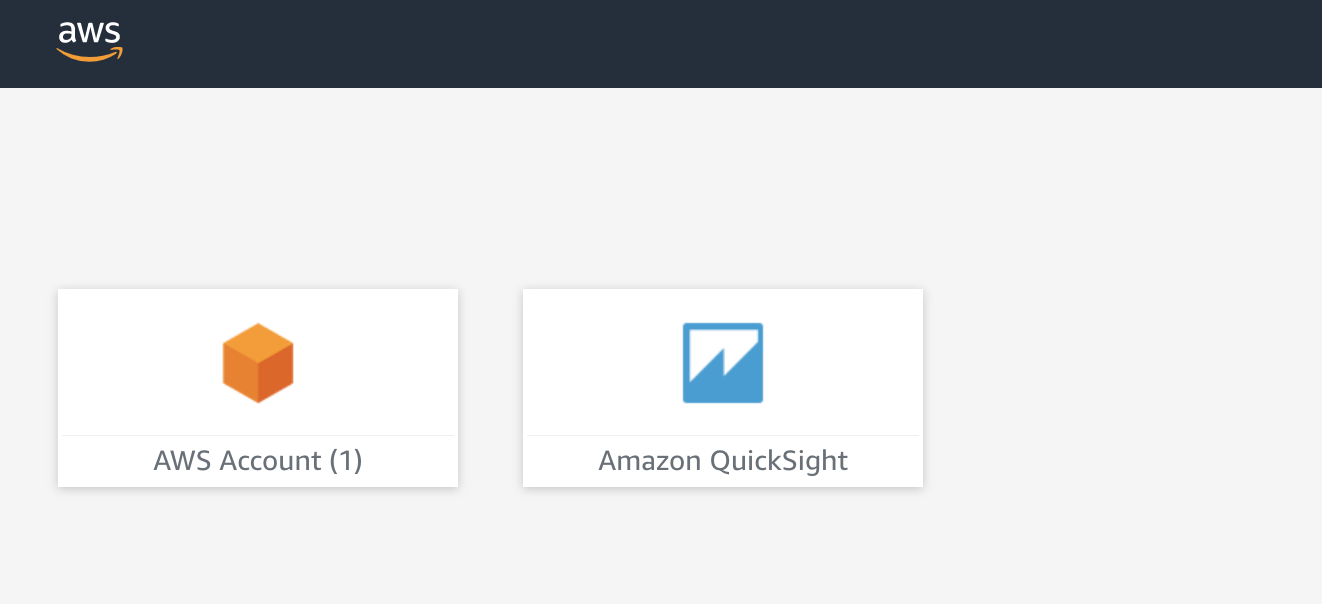

Teraz możesz zalogować się do QuickSight przy użyciu procesu SSO zainicjowanego przez dostawcę tożsamości:

- Otwórz nowe prywatne okno w przeglądarce.

- Zaloguj się do portalu IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

Nastąpi przekierowanie do monitu logowania do usługi Azure AD.

- Wprowadź poświadczenia usługi Azure AD.

Nastąpi przekierowanie z powrotem do portalu IAM Identity Center.

- W portalu IAM Identity Center wybierz Amazon QuickSight.

Zostaniesz automatycznie przekierowany do strony głównej QuickSight.

Część II: Automatyzacja zmiany członkostwa w grupie po zdarzeniach SCIM

W tej sekcji konfigurujemy przepływ aktualizacji.

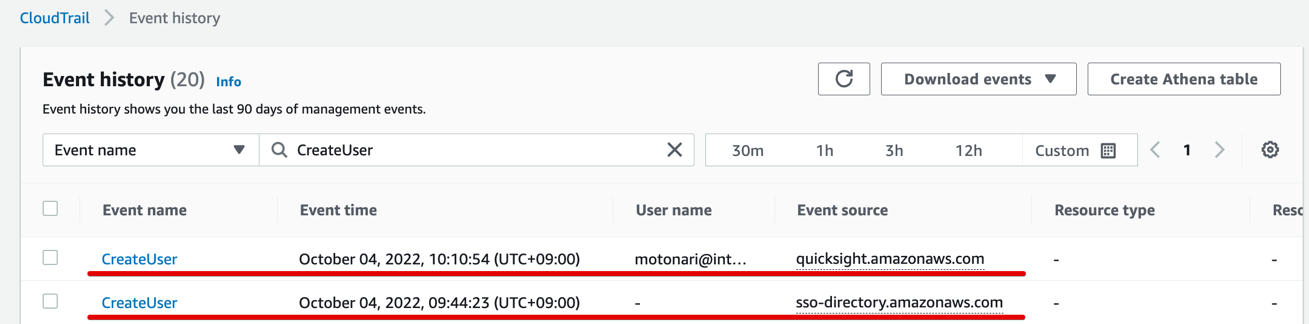

Zapoznaj się ze zdarzeniem Standard scim i wzorcem zdarzenia dla EventBridge

Gdy administrator usługi Azure AD wprowadzi jakiekolwiek zmiany w atrybutach określonego profilu użytkownika, zmiana zostanie zsynchronizowana z profilem użytkownika w IAM Identity Center za pośrednictwem protokołu Standard scim, a działanie zostanie zarejestrowane w Chmura AWS zdarzenie tzw UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) jako źródło zdarzenia. Podobnie, CreateUser zdarzenie jest rejestrowane, gdy użytkownik jest tworzony w usłudze Azure AD, a DisableUser zdarzenie dotyczy sytuacji, gdy użytkownik jest wyłączony.

Poniższy zrzut ekranu na Historia wydarzeń strona pokazuje dwa CreateUser zdarzenia: jedno jest rejestrowane przez IAM Identity Center, a drugie przez QuickSight. W tym poście używamy tego z IAM Identity Center.

Aby EventBridge mógł poprawnie obsłużyć przepływ, każde zdarzenie musi określać pola zdarzenia, do których ma być dopasowany wzorzec zdarzenia. Poniższy wzorzec zdarzenia jest przykładem UpdateUser zdarzenie generowane w IAM Identity Center podczas synchronizacji SCIM:

W tym poście pokazujemy automatyczną aktualizację członkostwa w grupie w QuickSight, która jest wyzwalana przez UpdateUser Zdarzenie SCIM.

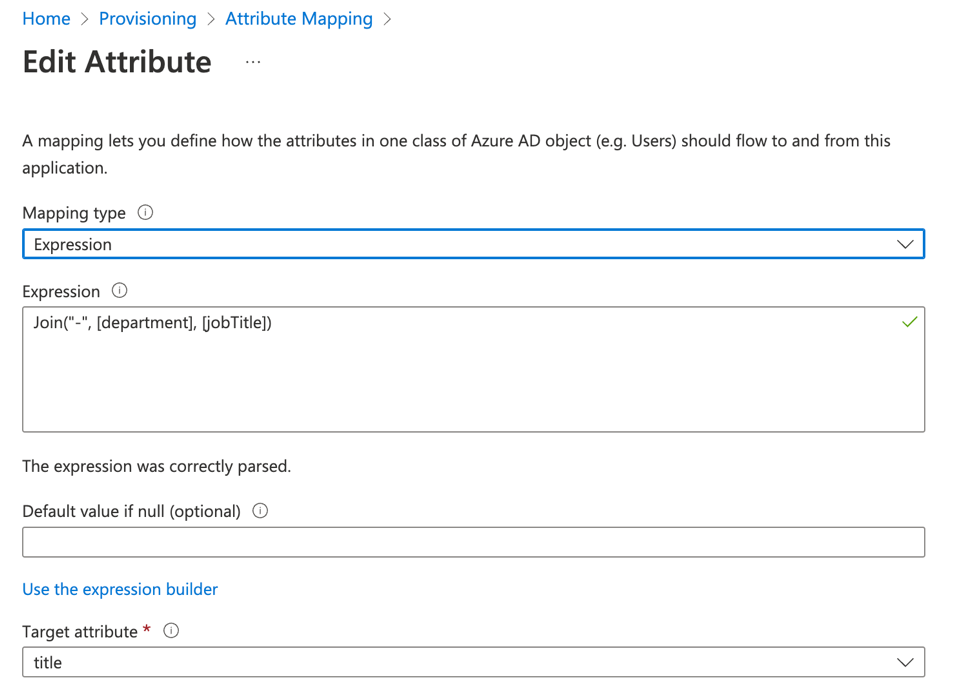

Utwórz mapowanie atrybutów dla nazwy grupy

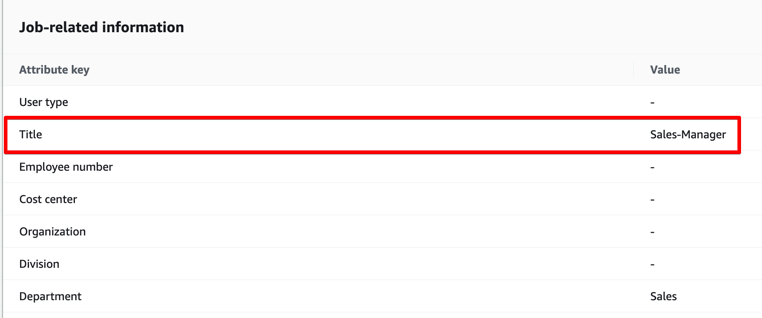

Aby funkcja Lambda mogła zarządzać członkostwem w grupie w QuickSight, musi uzyskać dwa atrybuty użytkownika (department i jobTitle). Aby uprościć ten proces, łączymy dwa atrybuty w usłudze Azure AD (department, jobTitle) w jeden atrybut w IAM Identity Center (title), przy użyciu funkcji mapowania atrybutów w usłudze Azure AD. IAM Identity Center używa następnie title atrybut jako wyznaczona nazwa grupy dla tego użytkownika.

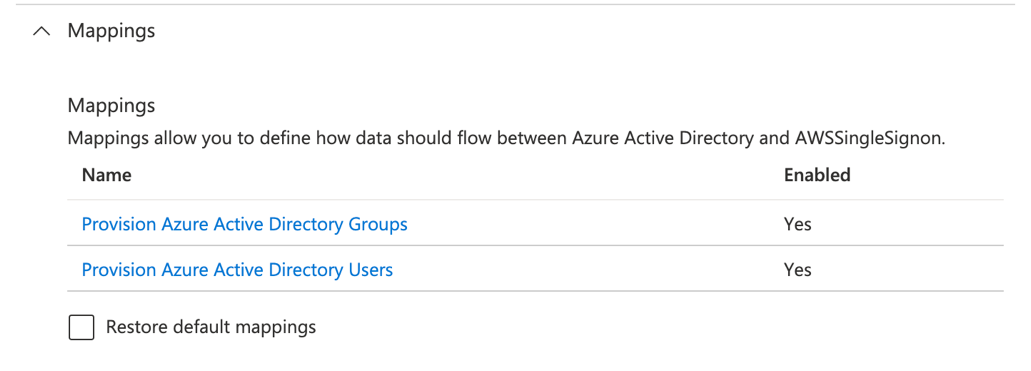

- Zaloguj się do konsoli Azure AD, przejdź do Aplikacje korporacyjne,

IIC-QuickSight, Provisioning. - Dodaj Edytuj mapowania atrybutów.

- Pod Mapowaniawybierz Aprowizuj użytkowników usługi Azure Active Directory.

- Dodaj

jobTitlez listy Atrybuty Azure Active Directory. - Zmień następujące ustawienia:

- Typ mapowania -

Expression - Wyrażenie -

Join("-", [department], [jobTitle]) - Atrybut docelowy -

title

- Typ mapowania -

- Dodaj Zapisz.

- Możesz opuścić stronę obsługi administracyjnej.

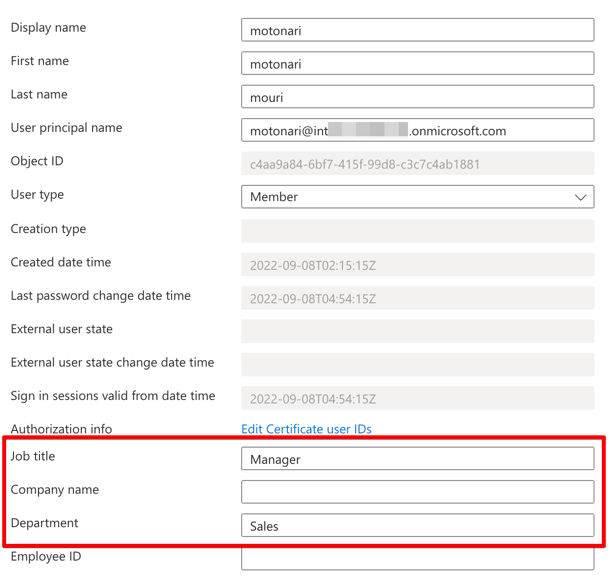

Atrybut jest automatycznie aktualizowany w IAM Identity Center. Zaktualizowany profil użytkownika wygląda tak, jak na poniższych zrzutach ekranu (Azure AD po lewej stronie, IAM Identity Center po prawej stronie).

Utwórz funkcję Lambda

Teraz tworzymy funkcję Lambda, aby zaktualizować członkostwo w grupie QuickSight po zdarzeniu SCIM. Podstawową częścią tej funkcji jest uzyskanie danych użytkownika title wartość atrybutu w IAM Identity Center na podstawie informacji o wyzwolonym zdarzeniu, a następnie upewnić się, że użytkownik istnieje w QuickSight. Jeśli nazwa grupy jeszcze nie istnieje, tworzy grupę w QuickSight, a następnie dodaje użytkownika do grupy. Wykonaj następujące kroki:

- Na konsoli Lambda wybierz Utwórz funkcję.

- W razie zamówieenia projektu Imię, wchodzić

UpdateQuickSightUserUponSCIMEvent. - W razie zamówieenia projektu Czas pracywybierz Python 3.9.

- W razie zamówieenia projektu Time-out, ustaw na 15 sekund.

- W razie zamówieenia projektu Uprawnienia, utwórz i dołącz rolę IAM, która obejmuje następujące uprawnienia (zaufana jednostka (dystrybutor) powinna być

lambda.amazonaws.com): - Napisz kod w języku Python przy użyciu zestawu Boto3 SDK dla Magazyn tożsamości i Szybki wzrok. Poniżej znajduje się cały przykładowy kod Pythona:

Zauważ, że ta funkcja Lambda wymaga Boto3 1.24.64 lub nowszego. Jeśli Boto3 zawarte w Środowisko wykonawcze Lambda jest starsza niż ta, użyj warstwy Lambda, aby użyć najnowszej wersji Boto3. Aby uzyskać więcej informacji, patrz Jak rozwiązać błędy „nieznana usługa”, „walidacja parametru nie powiodła się” i „obiekt nie ma atrybutu” z funkcji Lambda Pythona (Boto 3).

Dodaj regułę EventBridge, aby wyzwolić zdarzenie

Aby utworzyć regułę EventBridge w celu wywołania utworzonej wcześniej funkcji Lambda, wykonaj następujące kroki:

- W konsoli EventBridge utwórz nową regułę.

- W razie zamówieenia projektu Imię, wchodzić

updateQuickSightUponSCIMEvent. - W razie zamówieenia projektu Wzór zdarzenia, wprowadź następujący kod:

- W razie zamówieenia projektu Targets, wybierz utworzoną funkcję Lambda (

UpdateQuickSightUserUponSCIMEvent). - Włącz regułę.

Sprawdź konfigurację, zmieniając wartość atrybutu użytkownika w usłudze Azure AD

Zmodyfikujmy atrybut użytkownika w usłudze Azure AD, a następnie sprawdźmy, czy została utworzona nowa grupa i czy użytkownik został dodany do nowej.

- Wróć do konsoli usługi Azure AD.

- Cena Od zarządzaniekliknij użytkownicy.

- Wybierz jednego z użytkowników, których wcześniej logowałeś się do QuickSight z portalu IAM Identity Center.

- Dodaj Edytuj właściwości, a następnie edytuj wartości dla Stanowisko i Departament.

- Zapisz konfigurację.

- Cena Od zarządzaniewybierz Aplikacja korporacyjna, nazwę aplikacji i Provisioning.

- Dodaj Zatrzymaj obsługę administracyjną , a następnie Rozpocznij obsługę administracyjną kolejno.

W usłudze Azure AD interwał aprowizacji Standard scim to ustalona na 40 minut. Aby uzyskać natychmiastowe wyniki, ręcznie zatrzymujemy i uruchamiamy obsługę administracyjną.

- Przejdź do konsoli QuickSight.

- Z rozwijanego menu nazwy użytkownika wybierz Zarządzaj QuickSight.

- Dodaj Zarządzaj grupami.

Teraz powinieneś stwierdzić, że nowa grupa została utworzona, a użytkownik jest przypisany do tej grupy.

Sprzątać

Po zakończeniu pracy z rozwiązaniem wyczyść swoje środowisko, aby zminimalizować wpływ na koszty. Możesz chcieć usunąć następujące zasoby:

- Funkcja Lambdy

- warstwa lambdy

- Rola IAM dla funkcji Lambda

- Grupa dzienników CloudWatch dla funkcji Lambda

- Reguła EventBridge

- konto QuickSight

- Note : Każde konto AWS może mieć tylko jedno konto QuickSight. Twoje konto QuickSight może być już używane przez innych użytkowników w Twojej organizacji. Usuń konto QuickSight tylko wtedy, gdy wyraźnie skonfigurowałeś je do śledzenia tego bloga i masz absolutną pewność, że nie jest ono używane przez innych użytkowników.

- Instancja IAM Identity Center

- Konfiguracja dostawcy identyfikatora IAM dla usługi Azure AD

- Wystąpienie usługi Azure AD

Podsumowanie

Ten wpis zawiera instrukcje krok po kroku dotyczące konfigurowania IAM Identity Center Standard scim i federacji SAML 2.0 z usługi Azure AD na potrzeby scentralizowanego zarządzania użytkownikami programu QuickSight. Zademonstrowaliśmy również zautomatyzowane aktualizacje członkostwa w grupach w programie QuickSight na podstawie atrybutów użytkownika w usłudze Azure AD, używając zdarzeń scim generowanych w IAM Identity Center i konfigurując automatyzację za pomocą EventBridge i Lambda.

Dzięki temu opartemu na zdarzeniach podejściu do udostępniania użytkowników i grup w QuickSight administratorzy systemu mogą mieć pełną elastyczność w zakresie różnych sposobów zarządzania użytkownikami, w zależności od organizacji. Zapewnia również spójność użytkowników i grup między QuickSight i Azure AD za każdym razem, gdy użytkownik uzyskuje dostęp do QuickSight.

Czekamy na wszelkie pytania lub opinie.

O autorach

Takeshi Nakataniego jest głównym konsultantem Bigdata w zespole usług profesjonalnych w Tokio. Posiada 25-letnie doświadczenie w branży IT, specjalizuje się w architekturze infrastruktury danych. W wolne dni może być perkusistą rockowym lub motocyklistą.

Takeshi Nakataniego jest głównym konsultantem Bigdata w zespole usług profesjonalnych w Tokio. Posiada 25-letnie doświadczenie w branży IT, specjalizuje się w architekturze infrastruktury danych. W wolne dni może być perkusistą rockowym lub motocyklistą.

Wakana Vilquin-Sakashita jest Specjalistą Architektem Rozwiązań dla Amazon QuickSight. Ściśle współpracuje z klientami, aby pomóc zrozumieć dane poprzez wizualizację. Wcześniej Wakana pracowała dla S&P Global, pomagając klientom w dostępie do danych, spostrzeżeń i badań istotnych dla ich działalności.

Wakana Vilquin-Sakashita jest Specjalistą Architektem Rozwiązań dla Amazon QuickSight. Ściśle współpracuje z klientami, aby pomóc zrozumieć dane poprzez wizualizację. Wcześniej Wakana pracowała dla S&P Global, pomagając klientom w dostępie do danych, spostrzeżeń i badań istotnych dla ich działalności.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :Jest

- ][P

- $W GÓRĘ

- 1

- 10

- 100

- 11

- 7

- 8

- a

- Zdolny

- absolutnie

- Akceptuj

- dostęp

- Konto

- Konta

- w poprzek

- Działania

- działania

- aktywny

- Active Directory

- działalność

- Ad

- w dodatku

- adres

- Dodaje

- Admin

- administracja

- Administratorzy

- awansować

- Wszystkie kategorie

- pozwala

- już

- Amazonka

- Amazon QuickSight

- i

- api

- Zastosowanie

- aplikacje

- podejście

- mobilne i webowe

- architektura

- SĄ

- Szyk

- AS

- przydzielony

- Współpracownik

- At

- dołączać

- atrybuty

- uwierzytelniać

- Uwierzytelnianie

- zautomatyzować

- zautomatyzowane

- automatycznie

- automatycznie

- Automatyzacja

- AWS

- Konsola zarządzania AWS

- Lazur

- z powrotem

- na podstawie

- BE

- bo

- staje się

- jest

- pomiędzy

- bigdata

- Blog

- przynieść

- przeglądarka

- Budowanie

- biznes

- business intelligence

- by

- wezwanie

- nazywa

- CAN

- Centrum

- centralny

- scentralizowane

- pewien

- świadectwo

- zmiana

- Zmiany

- wymiana pieniędzy

- ZOBACZ

- kontrola

- Dodaj

- kliknij

- klientów

- dokładnie

- Chmura

- Aplikacje w chmurze

- kod

- COM

- połączenie

- połączony

- łączenie

- kompletny

- Składa się

- komputer

- systemu

- Potwierdzać

- połączenie

- zgodny

- Konsola

- konsultant

- konsument

- zawartość

- kontekst

- rdzeń

- Koszty:

- mógłby

- Stwórz

- stworzony

- tworzy

- Tworzenie

- Listy uwierzytelniające

- Aktualny

- klient

- Klientów

- dane

- infrastruktura danych

- data i godzina

- Dni

- zdecydować

- Domyślnie

- zdefiniowane

- wykazać

- wykazać

- demonstruje

- Departament

- W zależności

- opisane

- opis

- wyznaczony

- detal

- detale

- rozwijać

- różne

- niepełnosprawny

- omówione

- Nie

- nie

- pobieranie

- dynamicznie

- e

- każdy

- Wcześniej

- efekt

- umożliwiać

- włączony

- koniec końców

- zapewnić

- zapewnia

- Wchodzę

- Enterprise

- Cały

- jednostka

- Środowisko

- błąd

- Błędy

- itp

- Eter (ETH)

- wydarzenie

- wydarzenia

- przykład

- Z wyjątkiem

- wyjątek

- Przede wszystkim system został opracowany

- istnieje

- Wyjście

- Wyjście

- spodziewany

- doświadczenie

- zewnętrzny

- Failed

- Cecha

- Federacja

- informacja zwrotna

- pole

- Łąka

- filet

- wypełniać

- Znajdź

- i terminów, a

- Elastyczność

- pływ

- koncentruje

- obserwuj

- następujący

- W razie zamówieenia projektu

- Naprzód

- znaleziono

- od

- pełny

- funkcjonować

- wygenerowane

- otrzymać

- miejsce

- dany

- Zarządzanie

- Grupy

- Pół

- uchwyt

- Have

- przesłuchanie

- pomoc

- Strona główna

- W jaki sposób

- How To

- Jednak

- HTML

- http

- HTTPS

- i

- IAM

- ID

- tożsamości

- tożsamość

- zarządzanie tożsamością

- Natychmiastowy

- Rezultat

- importować

- in

- włączony

- obejmuje

- Włącznie z

- wskazuje

- przemysł

- Informacje

- Informacja

- Infrastruktura

- spostrzeżenia

- instrukcje

- Inteligencja

- inwokuje

- Emitent

- IT

- Branża IT

- JEGO

- Praca

- json

- Trzymać

- język

- firmy

- warstwa

- Pozostawiać

- lubić

- Linia

- Lista

- Katalogowany

- dłużej

- Popatrz

- wygląda jak

- poszukuje

- WYGLĄD

- robić

- WYKONUJE

- Dokonywanie

- zarządzanie

- zarządzane

- i konserwacjami

- obowiązkowe

- ręcznie

- mapowanie

- Mecz

- członek

- członkostwo

- członkostwa

- Menu

- Metadane

- metoda

- Microsoft

- Azure firmy Microsoft

- może

- zminimalizować

- modyfikować

- moment

- jeszcze

- Nazwa

- Nazwy

- Nawigacja

- Nawigacja

- Potrzebować

- Nowości

- uzyskać

- of

- on

- ONE

- koncepcja

- działanie

- zamówienie

- organizacja

- organizacji

- pochodzi

- Inne

- Inaczej

- własny

- strona

- chleb

- parametry

- część

- szczególny

- minęło

- Wzór

- wzory

- pozwolenie

- uprawnienia

- Miejsce

- Miejsca

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- punkt

- polityka

- polityka

- Portal

- Post

- warunki wstępne

- teraźniejszość

- prezenty

- poprzedni

- poprzednio

- Główny

- Wcześniejszy

- prywatny

- przywileje

- wygląda tak

- Produkcja

- profesjonalny

- Profil

- programowy

- prawidłowo

- niska zabudowa

- protokół

- pod warunkiem,

- dostawca

- zapewnia

- zaopatrzenie

- Python

- pytania

- Surowy

- Czytelnik

- gotowy

- nagrany

- region

- zarejestrować

- zarejestrowany

- związane z

- usuwanie

- usunąć

- Usunięto

- usuwanie

- obsługi produkcji rolnej, która zastąpiła

- składnica

- wymagany

- wymagania

- Wymaga

- badania

- Zasób

- Zasoby

- odpowiedź

- dalsze

- Efekt

- zachować

- powrót

- przeglądu

- skała

- Rola

- role

- Zasada

- s

- S&P

- taki sam

- Zapisz

- skalowalny

- screeny

- Sdk

- Szukaj

- druga

- sekund

- Sekcja

- działy

- bezpieczeństwo

- rozsądek

- Sekwencja

- usługa

- Usługi

- Sesja

- zestaw

- ustawienie

- w panelu ustawień

- ustawienie

- powinien

- pokazać

- Targi

- znak

- Podobnie

- ponieważ

- pojedynczy

- So

- rozwiązanie

- kilka

- Źródło

- specjalista

- swoiście

- określony

- początek

- rozpoczęty

- Startowy

- rozpocznie

- Stan

- Zestawienie sprzedaży

- Rynek

- pobyt

- Ewolucja krok po kroku

- Cel

- Nadal

- Stop

- sklep

- sklep

- bezpośredni

- sznur

- subskrypcja

- Następnie

- Z powodzeniem

- taki

- wsparcie

- podpory

- domniemany

- synchronizacja

- system

- stół

- Brać

- zespół

- test

- że

- Połączenia

- ich

- Im

- w związku z tym

- Te

- Trzeci

- innych firm

- Przez

- czas

- Tytuł

- do

- już dziś

- razem

- żeton

- Tokio

- wyzwalać

- rozsierdzony

- prawdziwy

- zaufany

- dla

- zrozumienie

- Aktualizacja

- zaktualizowane

- Nowości

- aktualizowanie

- URL

- posługiwać się

- Użytkownik

- Użytkownicy

- wykorzystuje

- uprawomocnienie

- wartość

- Wartości

- zmienne

- różnorodny

- wersja

- przez

- wyobrażanie sobie

- solucja

- Droga..

- sposoby

- DOBRZE

- który

- będzie

- w

- Praca

- pracował

- działa

- by

- XML

- lat

- Twój

- zefirnet