TO TRUDNIEJ NIŻ MYŚLISZ

Nie ma odtwarzacza audio poniżej? Słuchać bezpośrednio na Soundcloudzie.

Z Dougiem Aamothem i Paulem Ducklinem. Muzyka intro i outro autorstwa Edyta Mudge.

Możesz nas posłuchać SoundCloud, Podcasty Apple, Podcasty Google, Spotify, Stitcher i wszędzie tam, gdzie można znaleźć dobre podcasty. Lub po prostu upuść URL naszego kanału RSS do swojego ulubionego podcatchera.

PRZECZYTAJ TRANSKRYPTU

DOUG. Włamania do menedżera haseł, błędy logowania i królowa Elżbieta I kontra Maria Królowa Szkotów… oczywiście!

Wszystko to i wiele więcej w podkaście Naked Security.

[MOM MUZYCZNY]

Witam wszystkich w podkaście.

Jestem Doug Aamoth; to jest Paul Ducklin.

Paul, jak się masz?

KACZKA. Wow!

Szesnastowieczna technologia informacyjna Skullduggery spotyka się z podcastem Naked Security, Douglas.

Nie mogę się doczekać!

DOUG. Oczywiście, że tak… zaraz do tego dojdziemy.

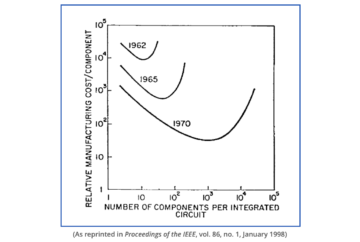

Ale najpierw, jak zawsze, w tym tygodniu w historii techniki, 28 maja 1987 r., dostawca usług internetowych CompuServe wypuścił coś, co nazwano Graphics Interchange Format lub GIF [HARD G].

Został opracowany przez nieżyjącego już Steve'a Wilhite'a, inżyniera z CompuServe (który, nawiasem mówiąc, zaklinał się, że wymawia się go jako „jif”) jako środek do obsługi kolorowych obrazów przy ograniczonej przepustowości i pojemności wczesnych sieci komputerowych.

Początkowa wersja, GIF 87a, obsługiwała maksymalnie 256 kolorów; szybko zyskał popularność dzięki możliwości wyświetlania prostych animacji i szerokiemu wsparciu w różnych systemach komputerowych.

Dziękuję, panie Wilhite.

KACZKA. I co nam to pozostawiło, Douglasie?

Animacje internetowe i kontrowersje dotyczące tego, czy słowo wymawia się „grafika” [HARD G], czy „żyrafy” [SOFT G].

DOUG. Dokładnie. [ŚMIECH]

KACZKA. Po prostu nie mogę nie nazwać tego „gifem” [HARD G].

DOUG. Podobnie!

Podbijmy to i przejdźmy do naszej ekscytującej historii…

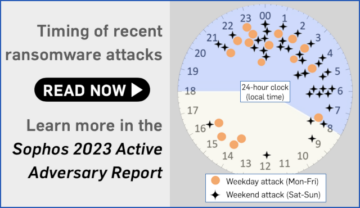

…o królowej Elżbiecie I, Marii Królowej Szkotów i mężczyźnie grając w obie strony między oszustami ransomware a jego pracodawcą, Paulem.

Opowieści o ransomware: Atak MitM, który naprawdę miał człowieka pośrodku

KACZKA. [ŚMIECH] Zacznijmy od końca historii.

Zasadniczo był to atak ransomware na firmę technologiczną w hrabstwie Oxfordshire w Anglii.

(Nie ta… to była firma z Oksfordu, 15 km w górę rzeki od Abingdon-on-Thames, gdzie Sophos ma swoją siedzibę).

Po tym, jak zostali zaatakowani przez ransomware, zostali, jak możesz sobie wyobrazić, z żądaniem zapłaty Bitcoin, aby odzyskać swoje dane.

I, jak ta historia, którą mieliśmy kilka tygodni temu, jeden z ich własnego zespołu obronnego, który miał pomóc sobie z tym poradzić, zorientował się, „Mam zamiar przeprowadzić MiTM”, atak Man-in-the-Middle.

Wiem, że aby uniknąć płciowego języka i odzwierciedlić fakt, że w dzisiejszych czasach nie zawsze jest to osoba (często jest to komputer pośrodku)…

…w Naked Security piszę teraz „Manipulator-in-the-Middle”.

Ale to był dosłownie człowiek w środku.

Mówiąc najprościej, Doug, udało mu się zacząć wysyłać e-maile do swojego pracodawcy z domu, używając pewnego rodzaju typosquatowego konta e-mail, które było jak adres e-mail oszusta.

Przejął wątek i zmienił adres Bitcoin w historycznych śladach e-maili, ponieważ miał dostęp do kont e-mail kadry kierowniczej wyższego szczebla…

…i w zasadzie zaczął negocjować jako pośrednik.

Więc wyobraź sobie, że teraz negocjuje indywidualnie z oszustem, a potem przekazuje te negocjacje swojemu pracodawcy.

Nie wiemy, czy miał nadzieję, że ucieknie z całą nagrodą, a potem po prostu powie swojemu pracodawcy: „Hej, zgadnij co, oszuści nas oszukali”, czy też chciał negocjować z oszustami po swojej stronie i swojego pracodawcę na drugim końcu.

Ponieważ znał wszystkie dobre/złe rzeczy, które można powiedzieć, aby zwiększyć strach i przerażenie w firmie.

Tak więc jego celem było po prostu przejęcie płatności ransomware.

Cóż, Doug, wszystko potoczyło się trochę nie tak, ponieważ na nieszczęście dla niego i na szczęście dla jego pracodawcy i organów ścigania, firma zdecydowała się nie płacić.

DOUG. [ŚMIECH] Hmmm!

KACZKA. Więc nie było Bitcoina, który mógłby ukraść, a następnie uciec.

Wydaje się również, że nie ukrywał zbyt dobrze swoich śladów, a jego bezprawny dostęp do dzienników poczty e-mail wyszedł wtedy w praniu.

Najwyraźniej wiedział, że zbliżają się do niego gliny, ponieważ próbował usunąć nieuczciwe dane z własnych komputerów i telefonów w domu.

Ale zostały przejęte, a dane odzyskane.

W jakiś sposób sprawa ciągnęła się przez pięć lat, aż w końcu, tuż przed rozprawą, najwyraźniej uznał, że tak naprawdę nie ma na czym stanąć i przyznał się do winy.

Więc masz to, Doug.

Dosłowny atak typu man-in-the-middle!

DOUG. OK, więc wszystko dobrze i dobrze w 2023 roku…

…ale zabierz nas powrót do lat 1580, Paweł.

A co z Marią, królową Szkotów i królową Elżbietą I?

KACZKA. Cóż, szczerze mówiąc, pomyślałem, że to świetny sposób na wyjaśnienie ataku typu man-in-the-middle przez cofnięcie się o te wszystkie lata.

Ponieważ, jak słynie, królowa Elżbieta i jej kuzynka Maria, królowa Szkotów, byli wrogami religijnymi i politycznymi.

Elżbieta była królową Anglii; Maryja była pretendentką do tronu.

Tak więc Mary została skutecznie zatrzymana w areszcie domowym.

Mary żyła w jakimś luksusie, ale była zamknięta w zamku i faktycznie spiskowała przeciwko swojej kuzynce, ale nie mogli tego udowodnić.

A Mary wysyłała i odbierała wiadomości wpychane w korki beczek po piwie dostarczanych do zamku.

Najwyraźniej w tym przypadku pośrednikiem był posłuszny dostawca piwa, który usuwał wiadomości, zanim Mary je otrzymała, aby można je było skopiować.

I wstawiał zastępcze wiadomości, zaszyfrowane szyfrem Mary, z subtelnymi zmianami, które, mówiąc luźno, ostatecznie przekonały Mary do napisania więcej, niż prawdopodobnie powinna.

Nie tylko zdradziła więc nazwiska innych spiskowców, ale także dała do zrozumienia, że aprobuje spisek mający na celu zamordowanie królowej Elżbiety.

To były wtedy cięższe czasy… i Anglia z pewnością miała wtedy karę śmierci, a Mary została osądzona i stracona.

DOUG. OK, więc dla wszystkich, którzy słuchają, temat windy dla tego podcastu brzmi: „Wiadomości i porady dotyczące cyberbezpieczeństwa oraz odrobina historii”.

Wróćmy do naszego człowieka w środku w bieżącym dniu.

Rozmawialiśmy o kolejne zagrożenie wewnętrzne tak nie tak dawno temu.

Więc byłoby interesujące zobaczyć, czy to jest wzór, czy to tylko zbieg okoliczności.

Ale rozmawialiśmy o kilku rzeczach, które możesz zrobić, aby chronić się przed tego typu atakami, więc wróćmy do nich szybko.

Począwszy od: Dziel i rządź, co zasadniczo oznacza: „Nie dawaj jednej osobie w firmie nieograniczonego dostępu do wszystkiego”, Paul.

KACZKA. Tak.

DOUG. A potem mamy: Zachowaj niezmienne dzienniki, co wyglądało na to, że tak się stało w tym przypadku, prawda?

KACZKA. Tak.

Wydaje się, że kluczowym elementem dowodowym w tej sprawie był fakt, że grzebał w e-mailach dyrektorów wyższego szczebla i zmieniał je, i nie był w stanie tego ukryć.

Więc możesz sobie wyobrazić, nawet bez innych dowodów, że fakt, że bawił się e-mailami, które konkretnie dotyczyły negocjacji w sprawie oprogramowania ransomware i adresów Bitcoin, byłby wyjątkowo podejrzany.

DOUG. Dobra, wreszcie: Zawsze mierz, nigdy nie zakładaj.

KACZKA. W rzeczy samej!

DOUG. Dobrzy ludzie w końcu wygrali… zajęło to pięć lat, ale udało się.

Przejdźmy do naszej następnej historii.

Firma zajmująca się bezpieczeństwem sieciowym znajduje błąd logowania w zestawie narzędzi do tworzenia aplikacji.

Błąd został naprawiony szybko i przejrzyście, więc to miłe… ale jest trochę więcej do historiioczywiście Paweł.

Poważne bezpieczeństwo: Weryfikacja jest niezbędna — zbadanie błędu logowania OAUTH

KACZKA. Tak.

Jest to firma zajmująca się analizą bezpieczeństwa kodowania stron internetowych (mam nadzieję, że wybrałem tam odpowiednią terminologię) o nazwie SALT, która znalazła lukę w zabezpieczeniach uwierzytelniania w zestawie narzędzi do tworzenia aplikacji o nazwie Expo.

I pobłogosław ich serca, Expo wspiera rzecz o nazwie OAUTH, the Otwórz autoryzację pomimo napiętego harmonogramu

Jest to rodzaj systemu, który jest używany, gdy wchodzisz na stronę internetową, która zdecydowała: „Wiesz co, nie chcemy kłopotliwego uczenia się, jak zapewnić sobie bezpieczeństwo hasłem. To, co zamierzamy zrobić, to powiedzieć: „Zaloguj się przez Google, zaloguj się przez Facebooka”, coś w tym stylu.

Chodzi o to, że, luźno mówiąc, kontaktujesz się z Facebookiem, Googlem lub jakąkolwiek inną usługą głównego nurtu i mówisz: „Hej, chcę dać example.com pozwolenie na zrobienie X”.

Tak więc Facebook, Google lub cokolwiek innego uwierzytelnia cię, a następnie mówi: „OK, oto magiczny kod, który możesz podać na drugim końcu, który mówi:„ Sprawdziliśmy cię; uwierzytelniłeś się u nas, a to jest twój token uwierzytelniający”.

Następnie drugi koniec niezależnie może sprawdzić na Facebooku, Google lub czymkolwiek, aby upewnić się, że ten token został wydany w Twoim imieniu.

Oznacza to, że nigdy nie musisz przekazywać żadnego hasła do witryny… jeśli chcesz, korzystasz z Facebooka lub Google, aby wykonały za Ciebie rzeczywistą część uwierzytelniania.

To świetny pomysł, jeśli prowadzisz butikową stronę internetową i myślisz: „Nie zamierzam tworzyć własnej kryptografii”.

Więc to nie jest błąd w OAUTH.

To tylko przeoczenie; coś, o czym zapomniano podczas implementacji procesu OAUTH przez Expo.

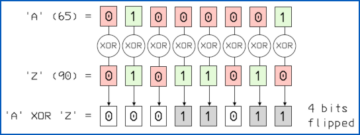

I, luźno mówiąc, Doug, to wygląda tak.

Kod Expo tworzy gigantyczny adres URL, który zawiera wszystkie parametry potrzebne do uwierzytelnienia na Facebooku, a następnie podjęcia decyzji, gdzie ma zostać wysłany ostateczny magiczny token dostępu.

Dlatego teoretycznie, jeśli skonstruowałeś własny adres URL lub byłeś w stanie zmodyfikować adres URL, mógłbyś zmienić miejsce, do którego ostatecznie wysłano ten magiczny token uwierzytelniający.

Ale nie będziesz w stanie oszukać użytkownika, ponieważ pojawi się okno dialogowe z informacją: „Aplikacja pod adresem URL-here prosi o zalogowanie się na swoje konto na Facebooku. Czy w pełni temu ufasz i chcesz na to pozwolić? Tak lub nie?"

Jednak gdy doszło do odebrania kodu autoryzacyjnego z Facebooka, Google'a lub czegokolwiek innego i przekazania go na ten „zwrotny adres URL”, kod Expo nie sprawdziłby, czy faktycznie kliknąłeś Yes w oknie dialogowym zatwierdzania.

Jeśli aktywnie widziałeś okno dialogowe i kliknąłeś No, wtedy zapobiegniesz atakowi.

Ale zasadniczo to „nie udało się otworzyć”.

Jeśli nigdy nie widziałeś dialogu, więc nawet nie wiedziałbyś, że jest coś do kliknięcia i po prostu nic nie zrobiłeś, a wtedy atakujący po prostu sami uruchomili następną wizytę URL z większą ilością JavaScript…

…wtedy system zadziała.

A powodem, dla którego to zadziałało, jest to, że magiczny „powrotny adres URL”, miejsce, w którym miał zostać wysłany supertajny kod autoryzacyjny, został ustawiony w internetowym pliku cookie, aby Expo mogło go później użyć *przed kliknięciem Yes w oknie dialogowym*.

Później istnienie tego pliku cookie „powrotnego adresu URL” zostało zasadniczo uznane za dowód, że musiałeś zobaczyć okno dialogowe i musiałeś zdecydować się kontynuować.

Podczas gdy w rzeczywistości tak nie było.

Więc to była wielka pomyłka między miseczką a ustami, Douglas.

DOUG. OK, mamy kilka wskazówek, zaczynając od: Jeśli chodzi o zgłaszanie i ujawnianie tego błędu, był to podręcznikowy przypadek.

Prawie dokładnie tak powinieneś to zrobić, Paul.

Wszystko po prostu działało tak, jak powinno, więc jest to doskonały przykład tego, jak to zrobić w najlepszy możliwy sposób.

KACZKA. I to jest jeden z głównych powodów, dla których chciałem napisać o tym w Naked Security.

SALT, ludzie, którzy znaleźli błąd…

..znaleźli to; ujawnili to w sposób odpowiedzialny; współpracowali z firmą Expo, która naprawiła to dosłownie w ciągu kilku godzin.

Tak więc, mimo że był to błąd, nawet jeśli był to błąd w kodzie, doprowadziło to do tego, że SALT powiedział: „Wiesz co, praca z ludźmi z Expo była absolutną przyjemnością”.

Następnie firma SALT zabrała się za zdobywanie CVE i zamiast mówić: „Hej, błąd jest już naprawiony, więc dwa dni później możemy zrobić z tego duży szum PR”, mimo to wyznaczyli datę na trzy miesiące do przodu, kiedy faktycznie napiszą podsumowują swoje ustalenia i piszą bardzo pouczający raport.

Zamiast spieszyć się z tym w celu natychmiastowego PR, na wypadek gdyby zostali zgarnięci w ostatniej chwili, nie tylko zgłosili to odpowiedzialnie, aby można było to naprawić, zanim oszuści to znajdą (i nie ma dowodów na to, że ktoś nadużył tej luki), a następnie dał trochę swobody Expo, aby wyjść tam i komunikować się ze swoimi klientami.

DOUG. A potem oczywiście trochę o tym rozmawialiśmy: Upewnij się, że testy uwierzytelniania zakończyły się niepowodzeniem.

Upewnij się, że nie działa tylko wtedy, gdy ktoś go zignoruje lub anuluje.

Ale większym problemem jest tutaj: Nigdy nie zakładaj, że Twój własny kod po stronie klienta będzie kontrolował proces weryfikacji.

KACZKA. Jeśli postępowałeś zgodnie z dokładnym procesem kodu JavaScript dostarczonego przez Expo, aby przeprowadzić Cię przez ten proces OAUTH, wszystko byłoby w porządku.

Ale jeśli uniknąłeś ich kodu i po prostu uruchomiłeś linki za pomocą własnego JavaScript, w tym pomijając lub anulując wyskakujące okienko, wygrałeś.

Ominięcie kodu klienta jest pierwszą rzeczą, o której pomyśli atakujący.

DOUG. Dobra, ostatnie, ale nie mniej ważne: Wyloguj się z kont internetowych, gdy nie używasz ich aktywnie.

To dobra rada dookoła.

KACZKA. Mówimy to cały czas w podcaście Naked Security i mamy dla wiele lat.

To niepopularna rada, ponieważ jest raczej niewygodna, podobnie jak mówienie ludziom: „Hej, dlaczego nie ustawić przeglądarki tak, aby usuwała wszystkie pliki cookie przy wychodzeniu?”

Jeśli się nad tym zastanowić, w tym konkretnym przypadku… powiedzmy, że logowanie odbywało się za pośrednictwem konta na Facebooku; OAUTH za pośrednictwem Facebooka.

Gdybyś był wylogowany z Facebooka, to bez względu na to, jakiej zdrady JavaScript próbował atakujący (zabicie wyskakującego okienka Expo i tak dalej), proces uwierzytelniania na Facebooku nie powiódłby się, ponieważ Facebook powiedziałby: „Hej, ta osoba jest prosząc mnie o ich uwierzytelnienie. Obecnie nie są zalogowani”.

Więc zawsze i nieuchronnie zobaczysz wyskakujące okienko logowania do Facebooka w tym momencie: „Musisz się teraz zalogować”.

A to natychmiast zdradziłoby podstęp.

DOUG. Ok bardzo dobrze.

I nasza ostatnia historia dnia: Nie panikuj, ale najwyraźniej istnieje sposób na złamanie hasła głównego do menedżera haseł typu open source KeePass.

Ale znowu, nie panikuj, bo to jest dużo bardziej skomplikowane niż się wydaje, Pawle.

Naprawdę musisz mieć kontrolę nad czyjąś maszyną.

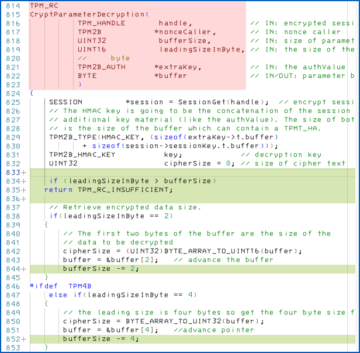

Poważne bezpieczeństwo: To „łamanie hasła głównego” KeePass i czego możemy się z niego nauczyć

KACZKA. Ty robisz.

Jeśli chcesz to wyśledzić, to CVE-2023-32784.

To fascynujący błąd i napisałem coś w rodzaju wybitne dzieło stylowy artykuł na ten temat w Naked Security, zatytułowany: To „łamanie hasła głównego” KeePass i czego możemy się z niego nauczyć.

Nie będę więc spoilerować tego artykułu, który dotyczy alokacji pamięci typu C, alokacji pamięci typu języka skryptowego i wreszcie łańcuchów zarządzanych w C# lub .NET… alokacji pamięci zarządzanej przez system.

Opiszę tylko, co odkrył badacz w tym przypadku.

To, co zrobili, to… szukali w kodzie KeePass i zrzutach pamięci KeePass, aby znaleźć dowód na to, jak łatwo można znaleźć hasło główne w pamięci, choć tymczasowo.

Co jeśli pojawi się kilka minut, godzin lub dni później?

Co zrobić, jeśli hasło główne wciąż leży w pobliżu, być może w pliku wymiany na dysku, nawet po ponownym uruchomieniu komputera?

Skonfigurowałem więc KeePass i dałem sobie 16-znakowe hasło pisane wielkimi literami, aby łatwo było je rozpoznać, gdybym znalazł je w pamięci.

I oto, w żadnym momencie nie znalazłem mojego hasła głównego leżącego w pamięci: nie jako ciąg znaków ASCII; nie jako ciąg Windows widechar (UTF-16)).

Świetny!

Ale ten badacz zauważył, że kiedy wpisujesz swoje hasło w KeePass, pojawia się… Nazwę to „znakiem kropelki Unicode”, tylko po to, aby pokazać ci, że tak, nacisnąłeś klawisz, a zatem pokazać ci ile znaków wpisałeś.

Tak więc, podczas wpisywania hasła, widzisz ciąg blob [●], blob-blob [●●], blob-blob-blob [●●●], aw moim przypadku wszystko do 16 obiektów blob.

Cóż, te ciągi blobów nie wydają się stanowić zagrożenia dla bezpieczeństwa, więc może po prostu pozostawiono je środowisku wykonawczemu .NET do zarządzania jako „ciągi zarządzane”, gdzie mogą później leżeć w pamięci…

…i nie sprzątać, ponieważ „Hej, to tylko plamy”.

Okazuje się, że jeśli wykonasz zrzut pamięci KeePass, który daje aż 250 MB rzeczy, i zaczniesz szukać ciągów znaków, takich jak blob-blob, blob-blob-blob itd. fragment zrzutu pamięci, w którym zobaczysz dwa obiekty typu blob, następnie trzy obiekty typu blob, następnie cztery obiekty typu blob, a następnie pięć obiektów typu blob… aw moim przypadku aż do 16 obiektów typu blob.

A potem po prostu dostaniesz tę losową kolekcję „kropek, które powstały przez pomyłkę”, jeśli chcesz.

Innymi słowy, samo szukanie tych ciągów blobów, nawet jeśli nie zdradzają one twojego rzeczywistego hasła, spowoduje wyciek długości twojego hasła.

Jednak staje się to jeszcze bardziej interesujące, ponieważ badacz ten zastanawiał się: „A co, jeśli dane w pobliżu tych ciągów blobów w pamięci mogą być w jakiś sposób powiązane z poszczególnymi znakami wpisywanymi w haśle?”

A co, jeśli przejrzysz plik zrzutu pamięci i zamiast po prostu szukać dwóch obiektów blob, trzech obiektów blob/czterech obiektów blob, więcej…

…szukasz ciągu blobów, po których następuje znak, który Twoim zdaniem znajduje się w haśle?

Tak więc w moim przypadku szukałem tylko znaków od A do Z, ponieważ wiedziałem, że to właśnie było w haśle.

Szukam dowolnego ciągu obiektów blob, po którym następuje jeden znak ASCII.

Zgadnij, co się stało, Doug?

Dostaję dwa blob, po których następuje trzeci znak mojego hasła; trzy plamki, po których następuje czwarty znak mojego hasła; aż do 15 obiektów blob, po których natychmiast następuje szesnasty znak w moim haśle.

DOUG. Tak, to dziki obraz w tym artykule!

Śledziłem… robiło się trochę technicznie i nagle po prostu widzę: „Whoa! To wygląda jak hasło!

KACZKA. Zasadniczo wygląda to tak, jakby poszczególne znaki hasła były swobodnie rozproszone w pamięci, ale te, które reprezentują znaki ASCII, które faktycznie były częścią hasła podczas wpisywania go…

… to tak, jakby miały przymocowaną luminescencyjną matrycę.

Tak więc te ciągi obiektów BLOB nieumyślnie działają jako mechanizm tagowania oznaczający znaki w haśle.

Morał z tej historii jest taki, że rzeczy mogą wyciekać z pamięci w sposób, którego po prostu nigdy byś się nie spodziewał, i którego nawet dobrze poinformowany recenzent kodu może nie zauważyć.

Jest to więc fascynująca lektura i świetne przypomnienie, że pisanie bezpiecznego kodu może być o wiele trudniejsze, niż myślisz.

A co ważniejsze, przeglądanie i zapewnianie jakości oraz testowanie bezpiecznego kodu może być jeszcze trudniejsze…

…ponieważ musisz mieć oczy z przodu, z tyłu i po bokach głowy, i naprawdę musisz myśleć jak atakujący i próbować szukać nieszczelnych tajemnic absolutnie wszędzie, gdzie możesz.

DOUG. W porządku, zobacz więcej, znajduje się na stronie madesecurity.sophos.com.

A gdy słońce zaczyna zachodzić w naszym programie, nadszedł czas, aby usłyszeć od jednego z naszych czytelników.

W poprzednim podcaście (to jeden z moich ulubionych komentarzy, Paul), słuchacz Naked Security, Chang, komentuje:

Tam. Zrobiłem to. Po prawie dwóch latach ciągłego słuchania skończyłem słuchać wszystkich odcinków podcastu Naked Security. Jestem zajęty.

Podobało mi się to od samego początku, zaczynając od długiego czatu Chet; następnie do brytyjskiej załogi; "O nie! To Kim” był następny; potem w końcu dotarłem do dzisiejszego „Tego tygodnia w historii techniki”.

Co za śmiech!

Dziękuję, Chang!

Nie mogę uwierzyć, że pochłonęłaś wszystkie odcinki, ale wszyscy (mam nadzieję, że nie mówię poza kolejnością) bardzo to doceniamy.

KACZKA. Naprawdę bardzo, Doug!

Miło jest wiedzieć nie tylko, że ludzie słuchają, ale także, że uważają podcasty za przydatne i pomagają im dowiedzieć się więcej o cyberbezpieczeństwie i poprawić swoją grę, nawet jeśli jest to tylko trochę.

Ponieważ uważam, jak już wielokrotnie mówiłem, że jeśli wszyscy trochę poprawimy naszą grę w cyberbezpieczeństwo, zrobimy o wiele więcej, aby powstrzymać oszustów, niż gdyby jedna lub dwie firmy, jedna lub dwie organizacje, jeden lub dwie osoby włożyły ogromny wysiłek, ale reszta z nas pozostaje w tyle.

DOUG. Dokładnie!

Cóż, jeszcze raz bardzo dziękuję, Chang, za przesłanie tego.

Naprawdę to doceniamy.

A jeśli masz ciekawą historię, komentarz lub pytanie, które chcesz przesłać, z przyjemnością przeczytamy je w podcaście.

Możesz wysłać e-maila na adres tips@sophos.com, skomentować dowolny z naszych artykułów lub skontaktować się z nami na portalu społecznościowym: @nakedsecurity.

To nasz program na dzisiaj; bardzo dziękuję za wysłuchanie.

Dla Paula Ducklina jestem Doug Aamoth i przypominam, aż do następnego razu…

OBIE. Bądź bezpieczny!

[MOM MUZYCZNY]

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoAiStream. Analiza danych Web3. Wiedza wzmocniona. Dostęp tutaj.

- Wybijanie przyszłości w Adryenn Ashley. Dostęp tutaj.

- Kupuj i sprzedawaj akcje spółek PRE-IPO z PREIPO®. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- :ma

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 10

- 15%

- 28

- a

- zdolność

- Zdolny

- O nas

- o tym

- bezwzględny

- absolutnie

- dostęp

- Konto

- Konta

- w poprzek

- działać

- aktywnie

- rzeczywisty

- faktycznie

- adres

- Adresy

- Rada

- Po

- ponownie

- przed

- temu

- przed

- Wszystkie kategorie

- przydział

- W porządku

- również

- zawsze

- am

- ilość

- an

- analiza

- i

- animacje

- każdy

- ktoś

- nigdzie

- Aplikacja

- Apple

- doceniać

- zatwierdzenie

- zatwierdzony

- SĄ

- na około

- aresztować

- artykuł

- towary

- AS

- At

- przywiązany

- atakować

- Ataki

- audio

- uwierzytelniać

- uwierzytelniony

- uwierzytelnia

- Uwierzytelnianie

- autor

- zezwolenie

- uniknąć

- unikany

- z dala

- z powrotem

- przepustowość

- baryłek

- na podstawie

- Gruntownie

- Zatoka

- BE

- bo

- być

- piwo

- zanim

- Początek

- za

- jest

- uwierzyć

- poniżej

- BEST

- pomiędzy

- Duży

- większe

- Bit

- Bitcoin

- adres bitcoin

- obie

- hojność

- przeglądarka

- Bug

- błędy

- ale

- by

- wezwanie

- nazywa

- oprawa ołowiana witrażu

- CAN

- zdolności

- walizka

- złapany

- Wiek

- na pewno

- chang

- zmiana

- zmieniony

- Zmiany

- wymiana pieniędzy

- charakter

- znaków

- ZOBACZ

- w kratę

- Wykrywanie urządzeń szpiegujących

- szyfr

- jasny

- kliknij

- klient

- zamknięcie

- kod

- Kodowanie

- zbieg okoliczności

- kolekcja

- COM

- komentarz

- komentarze

- komunikować

- Firmy

- sukcesy firma

- zgodny

- komputer

- komputery

- skontaktuj się

- kontrola

- kontrowersja

- ciastko

- cookies

- policjanci

- mógłby

- kurs

- pęknięcie

- pęknięty

- tworzy

- Crooks

- Crypto

- kryptografia

- Kubek

- Aktualny

- Obecnie

- Klientów

- cve

- Bezpieczeństwo cybernetyczne

- dane

- Data

- dzień

- Dni

- sprawa

- Śmierć

- postanowiła

- Decydowanie

- obronny

- dostarczona

- Kreowanie

- opisać

- zatrzymany

- rozwinięty

- Dialog

- Dialog

- ZROBIŁ

- Umierać

- różne

- Ujawnianie

- odkryty

- Wyświetlacz

- do

- Nie

- zrobić

- nie

- na dół

- Spadek

- z powodu

- zrzucać

- Wcześnie

- łatwo

- edukacyjny

- faktycznie

- wysiłek

- element

- Skok windy

- e-maile

- szyfrowane

- zakończenia

- wrogowie

- egzekwowanie

- inżynier

- Anglia

- prawo

- Odcinki

- istotnie

- Parzyste

- ostatecznie

- EVER

- wszyscy

- wszystko

- dowód

- dokładnie

- Badanie

- przykład

- ekscytujący

- wykonany

- Wyjście

- spodziewany

- wyjaśniając

- Wystawa

- Oczy

- fakt

- FAIL

- znakomicie

- fascynujący

- Moja lista

- strach

- wzorzysty

- filet

- finał

- W końcu

- Znajdź

- znalezieniu

- Ustalenia

- znajduje

- w porządku

- i terminów, a

- ustalony

- następnie

- następujący

- W razie zamówieenia projektu

- zapomniany

- format

- na szczęście

- znaleziono

- cztery

- Czwarty

- od

- z przodu

- w pełni

- zdobyte

- gra

- dał

- otrzymać

- miejsce

- gigant

- gif

- Dać

- daje

- Go

- cel

- Goes

- będzie

- dobry

- grafika

- wspaniały

- winny

- miał

- ręka

- zdarzyć

- się

- Wydarzenie

- Ciężko

- Have

- he

- głowa

- słyszeć

- pomoc

- jej

- tutaj

- Ukryj

- uprowadzać

- go

- jego

- historyczny

- historia

- Dobranie (Hit)

- Strona główna

- nadzieję

- nadzieję

- GODZINY

- dom

- W jaki sposób

- How To

- HTTPS

- olbrzymi

- i

- CHORY

- pomysł

- if

- zdjęcia

- obraz

- Natychmiastowy

- natychmiast

- niezmienny

- realizacja

- in

- obejmuje

- Włącznie z

- Zwiększać

- niezależnie

- wskazany

- indywidualny

- Indywidualnie

- osób

- Informacja

- technologia informacyjna

- początkowy

- Insider

- zamiast

- ciekawy

- najnowszych

- problem

- Wydany

- IT

- JEGO

- JAVASCRIPT

- właśnie

- Trzymać

- Klawisz

- robić na drutach

- Wiedzieć

- język

- Nazwisko

- Późno

- później

- Prawo

- egzekwowanie prawa

- przeciec

- UCZYĆ SIĘ

- najmniej

- Doprowadziło

- lewo

- Długość

- lubić

- Ograniczony

- linki

- słuchacz

- Słuchanie

- mało

- życie

- log

- zalogowany

- Zaloguj Się

- długo

- wyglądał

- poszukuje

- WYGLĄD

- Partia

- miłość

- luksusowy

- maszyna

- magia

- Główny

- Mainstream

- robić

- mężczyzna

- zarządzanie

- zarządzane

- kierownik

- wiele

- mistrz

- Materia

- maksymalny

- Może..

- znaczy

- zmierzyć

- mechanizm

- Spełnia

- Pamięć

- wiadomości

- Środkowy

- może

- chwila

- minuty

- błąd

- MITM

- modyfikować

- miesięcy

- morał

- jeszcze

- ruch

- mr

- dużo

- Muzyka

- musical

- musi

- my

- Nagie bezpieczeństwo

- Nagi podcast o bezpieczeństwie

- Nazwy

- Blisko

- Potrzebować

- potrzebne

- Negocjacje

- netto

- sieci

- nigdy

- Niemniej jednak

- aktualności

- Następny

- miło

- Nie

- nic

- Zauważyć..

- już dziś

- numer

- przysięgać

- of

- poza

- często

- on

- ONE

- te

- Online

- tylko

- open source

- or

- organizacyjne

- Inne

- ludzkiej,

- sobie

- na zewnątrz

- koniec

- Przeoczenie

- własny

- Oxford

- Panika

- parametry

- część

- szczególny

- Przechodzący

- Hasło

- Password Manager

- Wzór

- Paweł

- Zapłacić

- płatność

- Ludzie

- pozwolenie

- osoba

- przekonany

- telefony

- doborowy

- Smoła

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- gracz

- przyjemność

- Podcast

- Podcasty

- punkt

- polityczny

- muzyka pop

- popularność

- możliwy

- Wiadomości

- pr

- teraźniejszość

- naciśnij

- zapobiec

- poprzedni

- prawdopodobnie

- wygląda tak

- wyraźny

- dowód

- chronić

- Udowodnij

- pod warunkiem,

- dostawca

- cele

- położyć

- Stawia

- Queen Elizabeth

- pytanie

- szybko

- przypadkowy

- ransomware

- Atak ransomware

- raczej

- osiągnięty

- Czytaj

- czytelnicy

- naprawdę

- powód

- Przyczyny

- odbieranie

- rozpoznać

- odzwierciedlić

- związane z

- wydany

- usunąć

- wymiana

- raport

- Zgłoszone

- Raportowanie

- reprezentować

- badacz

- odpowiedzialnie

- REST

- recenzowanie

- prawo

- Ryzyko

- rss

- run

- bieganie

- Powiedział

- sól

- taki sam

- powiedzieć

- powiedzenie

- mówią

- rozrzucone

- Szukaj

- poszukiwania

- bezpieczne

- bezpieczeństwo

- widzieć

- wydać się

- wydaje

- widziany

- zajęte

- wysyłanie

- senior

- wysłany

- usługa

- Usługodawca

- zestaw

- ona

- Wkrótce

- powinien

- pokazać

- bok

- Strony

- znak

- Prosty

- po prostu

- So

- Obserwuj Nas

- Miękki

- kilka

- Ktoś

- coś

- SoundCloud

- Mówiąc

- swoiście

- Spotify

- stoisko

- początek

- rozpoczęty

- Startowy

- pobyt

- Cel

- Steve

- Nadal

- przechowywanie

- Historia

- sznur

- styl

- Zatwierdź

- osiągnąć sukces

- nagły

- Niedz

- wsparcie

- Utrzymany

- domniemany

- pewnie

- podejrzliwy

- zamiana

- system

- systemy

- Brać

- Zadania

- zespół

- tech

- Techniczny

- Technologia

- powiedzieć

- terminologia

- Testowanie

- podręcznik

- niż

- podziękować

- dzięki

- że

- Połączenia

- UK

- ich

- Im

- sami

- następnie

- teoria

- Tam.

- w związku z tym

- Te

- one

- rzecz

- rzeczy

- Myśleć

- Trzeci

- to

- w tym tygodniu

- tych

- chociaż?

- myśl

- trzy

- tron

- Przez

- Związany

- czas

- czasy

- wskazówki

- do

- już dziś

- żeton

- także

- wziął

- Zestaw narzędzi

- Top

- Top 10

- śledzić

- transparentnie

- próba

- wypróbowany

- rozsierdzony

- Zaufaj

- próbować

- SKRĘCAĆ

- włącza

- drugiej

- rodzaj

- typy

- Uk

- niezdolny

- dla

- Niestety

- unicode

- aż do

- URL

- us

- posługiwać się

- używany

- Użytkownik

- za pomocą

- Weryfikacja

- wersja

- Przeciw

- początku.

- przez

- Odwiedzić

- istotny

- wrażliwość

- chcieć

- poszukiwany

- była

- Droga..

- sposoby

- we

- sieć

- Strona internetowa

- tydzień

- tygodni

- DOBRZE

- poszedł

- były

- Co

- cokolwiek

- jeśli chodzi o komunikację i motywację

- czy

- który

- KIM

- dlaczego

- rozpowszechniony

- Dziki

- będzie

- okna

- Przetrzyj

- w

- w ciągu

- bez

- Wygrał

- słowo

- słowa

- Praca

- pracował

- pracujący

- by

- dałbym

- napisać

- pisanie

- X

- lat

- tak

- jeszcze

- ty

- Twój

- siebie

- zefirnet