W środowisku kryptograficznym rozwiązania powiernicze to najnowsza pojawiająca się technologia. Zapewnia różne sposoby, od samoobsługowych portfeli po instytucjonalne rozwiązania do przechowywania w celu zabezpieczenia aktywów kryptograficznych. Jak wiemy, użytkownicy nie są w stanie samodzielnie zabezpieczyć swoich aktywów i są narażeni na ataki hakerskie, dlatego potrzebne są rozwiązania w zakresie przechowywania. Nowości w tym roku „Dlaczego hakerzy tak bardzo interesują się kryptowalutami?” był najwyższym nagłówkiem. W pierwszym kwartale roku ukradli już prawie 1.7 miliarda dolarów i więcej. Badania wykazały, że są zainteresowani ze względu na anonimowość kryptowaluty. Przekształcanie pieniędzy w kryptowalutę i używanie ich bez nazwy prawnej lub adresu jest korzystne dla hakerów.

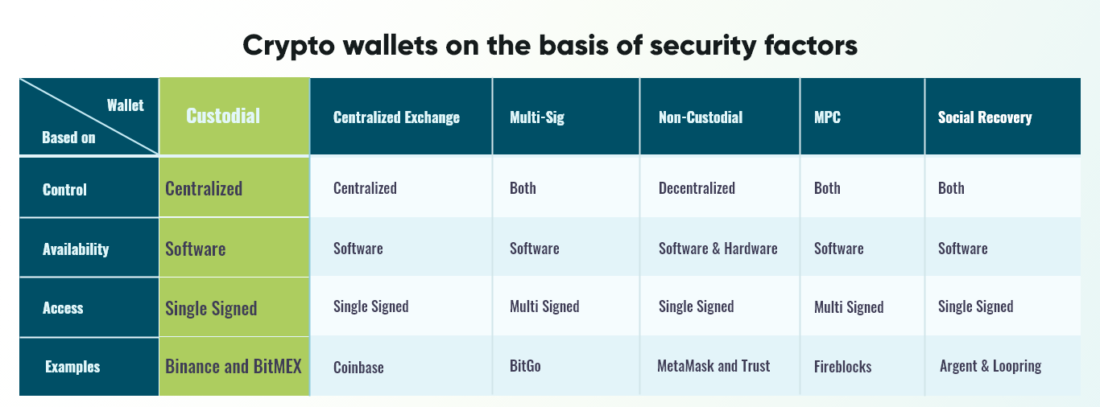

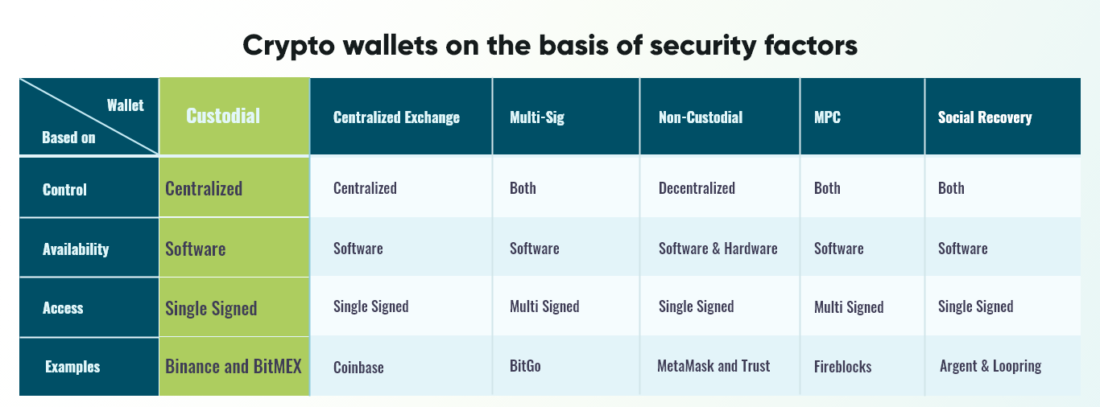

To budzi duża obawa o bezpieczeństwo aktywów kryptograficznych. W miarę wzrostu rynku kryptograficznego wszyscy, od pojedynczego użytkownika po użytkownika instytucjonalnego, martwią się o zabezpieczenie swoich aktywów kryptograficznych oraz szybkie i łatwe przeprowadzanie transakcji. Patrząc na poniższą tabelę portfeli kryptograficznych, zaczniemy od rozwiązań w zakresie przechowywania i ich potrzeb. Ponadto omówiono rodzaj rozwiązań powierniczych – portfele depozytowe, ich zalety i wady oraz ich ocenę na przyszłość.

Rozwiązania do przechowywania to zewnętrzni dostawcy, którzy dostarczają rozwiązania w zakresie bezpieczeństwa i przechowywania zasobów kryptograficznych. Bezpieczeństwo aktywów kryptograficznych jest priorytetem dla każdego użytkownika, co buduje zaufanie do opiekuna. Aktywa kryptograficzne przechowywane w łańcuchu bloków są wysoce zabezpieczone ze względu na zdecentralizowany charakter łańcucha bloków. Krypto-aktywa i ich rejestr transakcji są zapisywane w niezależnej księdze, której nie można zmienić. Dzięki temu użytkownik może być pewny, że jego kryptowaluty leżące na blockchainie są najbezpieczniejsze w porównaniu do dzisiejszego systemu bankowego. Jedynym sposobem, w jaki można go niewłaściwie wykorzystać lub zhakować, jest użycie klucza prywatnego. Tak więc pojawia się główna obawa dotycząca bezpieczeństwa klucza prywatnego, który jest używany do uzyskiwania dostępu do naszych zasobów w łańcuchu bloków. Tutaj do gry wchodzą rozwiązania powiernicze, zabezpieczające klucz prywatny.

Rodzaje rozwiązań powierniczych:

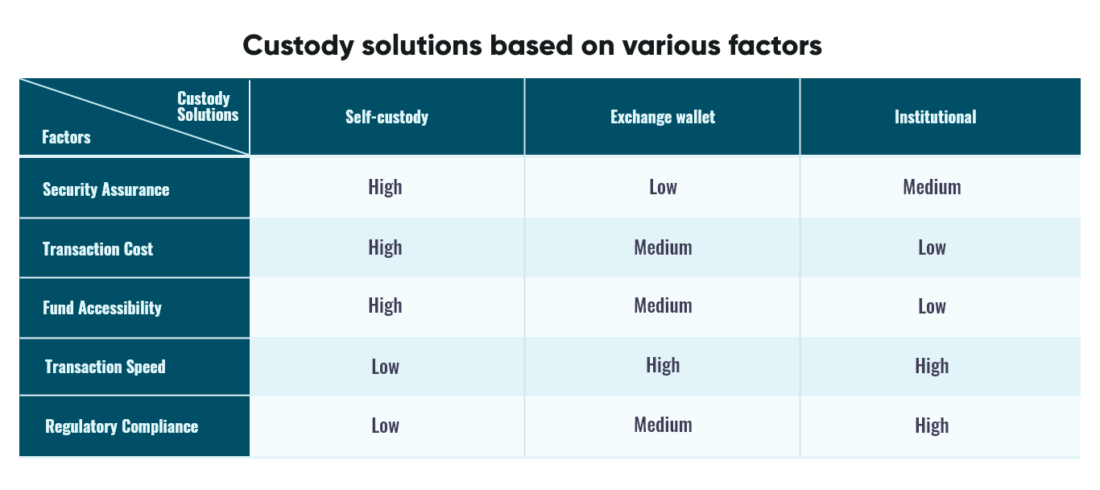

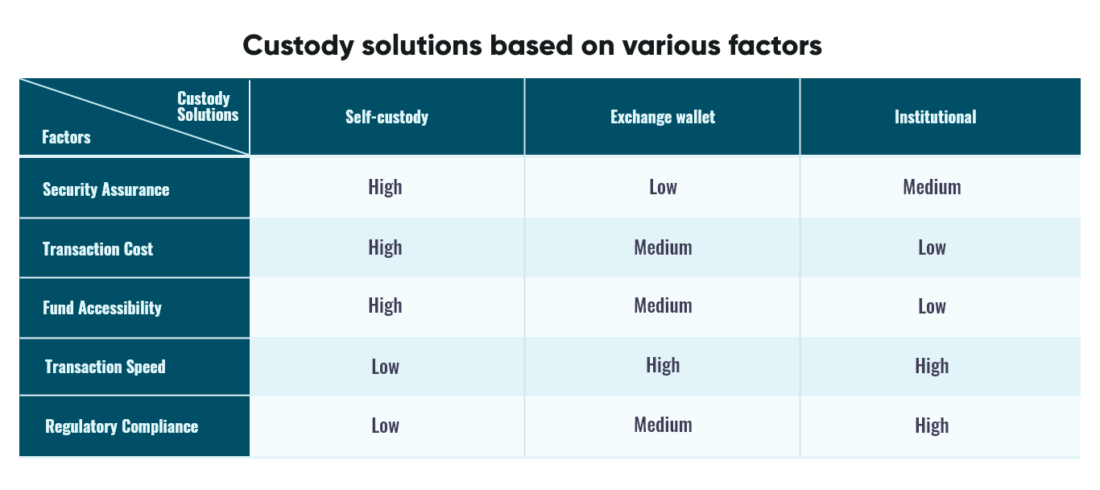

- Portfel samoobsługowy: Jest to akt wzięcia odpowiedzialności za swoje aktywa kryptograficzne zamiast ufania jakiejkolwiek stronie trzeciej. Można to zrobić za pomocą oprogramowania, sprzętu lub papierowego portfela do przechowywania klucza prywatnego.

- Wymień portfel: Tutaj kontrola nad kluczem publicznym i prywatnym jest przekazywana do giełdy, ale użytkownik może uzyskać dostęp do zasobów online za pomocą danych logowania podanych przez portfel.

- Rozwiązania w zakresie opieki instytucjonalnej: Tutaj usługodawca przechowuje klucze prywatne i publiczne w imieniu klientów. To rozwiązanie jest przeznaczone dla użytkowników instytucjonalnych, a zatem obejmuje zabezpieczenia i ubezpieczenia na poziomie instytucjonalnym.

Potrzeba rozwiązań w zakresie opieki:

Również dzisiaj wielu inwestorów instytucjonalnych nie kupuje aktywów kryptograficznych z powodu braku bezpiecznego sposobu ich przechowywania. Głównym celem wprowadzenia na rynek rozwiązań powierniczych było zapewnienie użytkownikowi zabezpieczenia aktywów kryptograficznych. Ponieważ aktywa kryptograficzne obejmują zarówno lokalne, jak i globalne operacje giełdowe, a także skondensowane geograficznie operacje wydobywcze, ważna jest kwestia bezpieczeństwa i zgodności z przepisami powiernika.

Powody, dla których warto rozważyć zastosowanie rozwiązań do opieki:

- Zapewnienie bezpieczeństwa: Głównym celem zaprojektowania rozwiązania do przechowywania była ochrona zasobów kryptograficznych użytkownika. Może jakoś zminimalizować odpowiedzialność użytkownika poprzez przechowywanie zasobów kryptograficznych i zarządzanie nimi w ich imieniu.

- Wydajność działania: Przechowywanie zasobów kryptograficznych za pomocą rozwiązań powierniczych może być znacznie łatwiejsze niż samodzielne zarządzanie nimi. Zapewnia łatwą i wygodną platformę dostępu do funduszy kryptograficznych, podobny do aplikacji Paytm lub PayPal. W przypadku, gdy użytkownik przechowuje zasoby samodzielnie, mogą one stać się bardziej podatne na włamanie lub łatwo zostać skradzione. W związku z tym rozwiązanie powiernicze ułatwia zarządzanie aktywami kryptograficznymi.

- Użyteczność: Wielu potencjalnych użytkowników może wahać się przed inwestowaniem ze względu na złożony charakter rynku kryptograficznego. Rozwiązanie do przechowywania zapewnia prosty interfejs użytkownika, który można łatwo dostosować przez wszystkich użytkowników, od początkujących po ekspertów.

W związku z tym rozwiązania w zakresie przechowywania można uznać za opcję zabezpieczania naszych aktywów kryptograficznych.

Co jest ważniejsze – bezpieczeństwo czy szybkość?

W świecie kryptowalut nie ma ustalonej odpowiedzi na to pytanie. Niektórzy uważają, że zwiększenie prędkości oznacza naruszenie bezpieczeństwa, podczas gdy inni uważają, że bez szybkości nie ma efektywnego wykorzystania kryptowalut. Rodzi to dylemat, który z nich powinien być preferowany. Jednak preferencje zawsze będą się różnić w zależności od potrzeb w danym momencie. Podzielmy różne typy użytkowników na podstawie ich potrzeb

- Początkujący: Początkujący to użytkownicy, którzy właśnie weszli do świata kryptowalut i wciąż je eksplorują. Ci użytkownicy będą preferować zarówno szybkość, jak i bezpieczeństwo swoich zasobów kryptograficznych. Jako początkujący, ich priorytetem byłoby zabezpieczenie swoich aktywów, nawet jeśli mają kilkaset monet, a także będą preferować szybkość wykonywania transakcji lub łatwy dostęp do swoich funduszy.

- Handlowcy: Typ użytkowników, którzy są bardziej zainteresowani handlem i dlatego wolą szybkość niż bezpieczeństwo, aby szybko wykonywać swoje transakcje. Tutaj dla tradera bezpieczeństwo nie będzie priorytetem, ponieważ będzie on posiadał w swoim portfelu tylko określoną ilość kryptowalut, którą chce wymienić.

- Firma lub instytut: Instytuty będą przedkładać bezpieczeństwo nad szybkość. Dzieje się tak, ponieważ dla nich zabezpieczenie dużej ilości kryptowalut jest zbyt istotne w porównaniu z szybkością transakcji. Mogą poczekać jeden lub dwa dni na realizację transakcji, ale nie mogą narażać bezpieczeństwa ogromnej ilości zasobów kryptograficznych.

Dlatego w zależności od wymagań użytkownicy mogą preferować jedno z nich. Szybkość jest głównym problemem w różnych przypadkach, ale luka w zabezpieczeniach może zniszczyć wszystko.

Który rodzaj rozwiązania w zakresie opieki jest dla Ciebie istotny?

Rodzaj rozwiązania opieki, które Ci odpowiada, zależy od Twoich wymagań. Na przykład początkujący będą potrzebować łatwego i wygodnego sposobu uzyskiwania dostępu do swoich funduszy. Wymóg ten zostanie spełniony przy użyciu instytucjonalnych rozwiązań powierniczych, ponieważ zapewniają one prosty interfejs użytkownika podobny do popularnych portfeli bankowych online, takich jak PayPal. Ponadto, ponieważ instytuty lub firmy przedkładają bezpieczeństwo nad szybkość, mogą wybrać portfele samoobsługowe. Te portfele zapewnią użytkownikowi pełną kontrolę nad zasobami kryptograficznymi. W tym przypadku klucz prywatny jest znany tylko użytkownikowi, co zabezpiecza go przed wszelkiego rodzaju naruszeniami bezpieczeństwa. Wreszcie, handlowcy będą woleli korzystać z portfeli wymiany, aby mogli łatwo przeprowadzać transakcje, przechowując tylko wymaganą ilość środków w tych portfelach. Stąd w zależności od wymagań użytkownik może wybrać jedno rozwiązanie.

Idąc dalej, szczegółowo omówimy portfele depozytowe.

Czym są portfele kryptograficzne?

Kryptograficzne portfele depozytowe są podobne do zwykłych portfeli, które służą do przechowywania kryptograficznych kluczy publicznych i prywatnych. Tutaj, kontrola kluczy prywatnych i publicznych jest sprawowana przez osobę trzecią. Oznacza to, że portfel innej firmy będzie przechowywać Twój klucz prywatny w Twoim imieniu. Użytkownik może zarejestrować się w tych portfelach, zalogować się do systemu i uzyskać dostęp do zasobów kryptograficznych. Użytkownik może uzyskać dostęp do swoich środków kryptograficznych za pomocą danych logowania. Użytkownicy nigdy nie mają bezpośredniego dostępu do sieci (blockchain); zawsze korzysta z portfela innej firmy. Portfel innej firmy jest odpowiedzialny za ochronę środków. Korzystając z portfeli kryptograficznych, użytkownicy nie muszą się zbytnio martwić, ponieważ jest to zgodne z przepisami w celu ochrony ich aktywów.

Praca portfeli depozytowych:

Obecnie na rynku dostępnych jest tak wiele opcji, z których użytkownik może wybierać. Po wybraniu renomowanego portfela depozytowego użytkownik może założyć w nim konto. Użytkownik może łatwo zarejestrować się, tak jak ma to miejsce w innych aplikacjach bankowych, takich jak PayPal. Jedyną różnicą będzie to, że będą wymagać ukończenia KYC przed skorzystaniem z ich usług. Użytkownik może po prostu zarejestrować się, używając swojego adresu e-mail i numeru telefonu komórkowego. Następnie zostaną poproszeni o przesłanie zdjęcia dokumentów zatwierdzonych przez rząd. Po ukończeniu KYC użytkownik ma dostęp do wszystkich usług portfela. Tutaj użytkownikom przydzielana jest para prywatnych i publicznych kluczy kryptograficznych. Użytkownik może udostępniać swój klucz publiczny innym użytkownikom w celu otrzymywania środków i wykonywania transakcji.

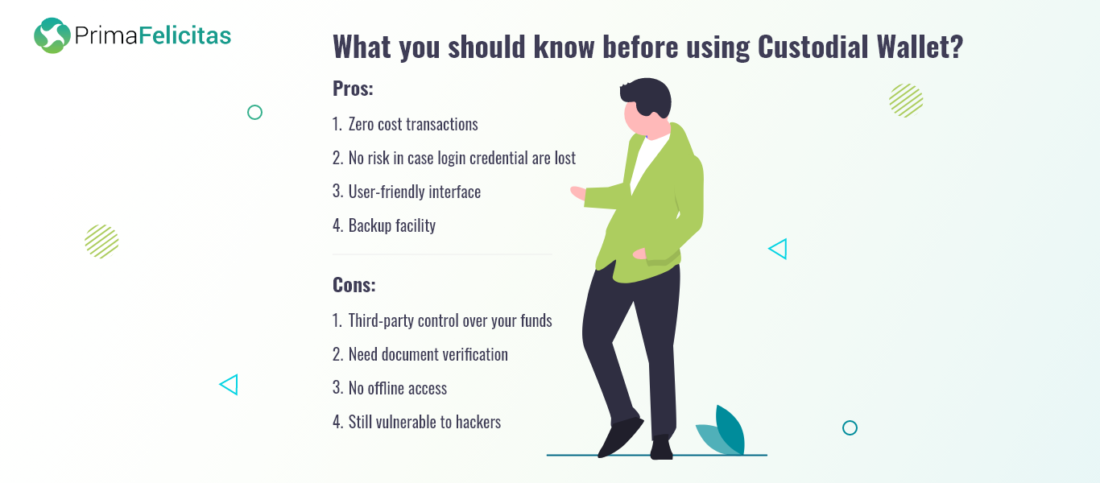

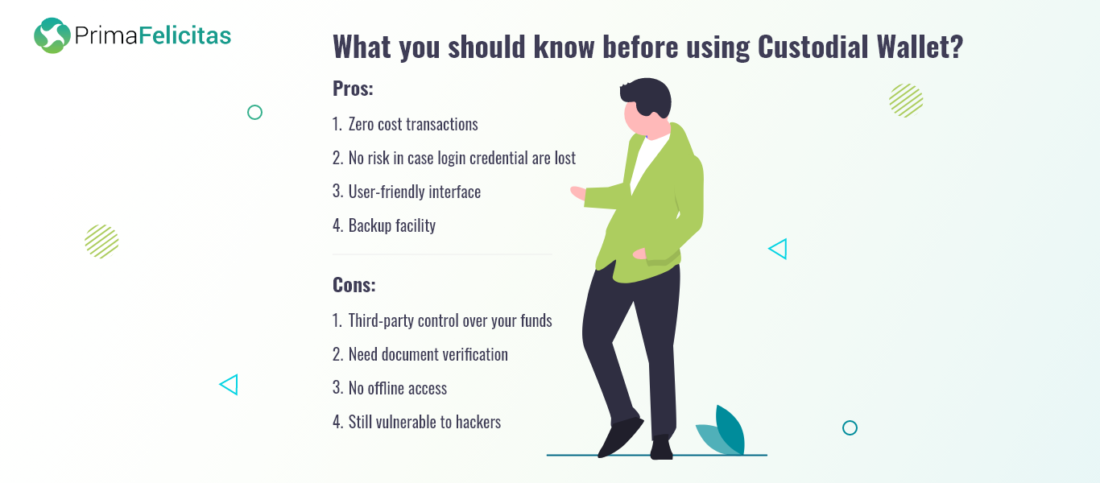

Zalety i wady korzystania z portfela kryptograficznego:

Zalety korzystania z portfela depozytowego to::

- Transakcje bez kosztów: Podstawową zaletą korzystania z portfela depozytowego jest to, że nie wymaga żadnych opłat. Tak, użytkownik może łatwo i swobodnie wykonywać transakcje z wykorzystaniem portfeli depozytowych. Dobrym tego przykładem jest Freetallet gdzie możesz przeprowadzać transakcje przy zerowych kosztach.

- Brak ryzyka w przypadku utraty danych logowania: Kolejną zaletą korzystania z portfela depozytowego jest to, że w przypadku utraty danych logowania do portfela będziesz mieć łatwy dostęp do zasobów kryptograficznych. Pomimo zachowania wszelkich środków ostrożności nadal istnieje możliwość przypadkowego usunięcia portfela, zapomnienia hasła lub ponownego sformatowania urządzenia. W związku z tym, korzystając z portfela depozytowego, możesz łatwo odzyskać swój portfel.

- Przyjazny dla użytkownika interfejs: Te portfele zapewniają interfejs, który nowy użytkownik może łatwo i wygodnie zrozumieć, ponieważ są one takie same jak popularne aplikacje bankowości internetowej. Użytkownik może łatwo poruszać się po portfelu i realizować transakcję, co również maksymalizuje udział użytkownika.

- Obiekt zapasowy: Te portfele zapewniają również funkcję tworzenia kopii zapasowych, za pomocą której można bez wysiłku powtórzyć poprzednią transakcję.

Wady korzystania z portfeli depozytowych:

- Kontrola osób trzecich nad Twoimi środkami: Jak sama nazwa wskazuje, korzystając z portfeli depozytowych, przechowujesz swoje środki pod opieką osoby trzeciej. Nie jesteś tutaj jedynym właścicielem swojego klucza prywatnego. W związku z tym strona trzecia może uzyskiwać dostęp do Twoich zasobów kryptograficznych lub na nich działać. Na przykład mogą zamrozić Twoje aktywa, ograniczyć liczbę wypłat lub zablokować Twój portfel w przypadku jakiegokolwiek naruszenia.

- Potrzebujesz weryfikacji dokumentów: Inną obowiązkową zasadą portfeli depozytowych jest wypełnienie KYC (Know Your Customer) w celu przeprowadzenia transakcji. Użytkownicy nie mogą uzyskać dostępu do różnych usług portfela bez weryfikacji swojej tożsamości. W tym celu portfel może poprosić Cię o przesłanie dokumentacji zatwierdzonej przez rząd. Tym samym kończy się anonimowość użytkownika, która jest podstawą technologii blockchain.

- Brak dostępu w trybie offline: Inną wadą korzystania z portfela zabezpieczającego jest to, że wymaga on Internetu. Aby wykonać transakcję, potrzebujesz minimalnej prędkości Internetu, w przeciwnym razie nie dojdzie do niej. Dlatego na obszarach, gdzie sygnał internetowy jest słaby, użytkownicy muszą czekać, aż osiągną minimalną prędkość, aby wykonać transakcję.

- Wciąż podatny na ataki hakerów: Oprócz wysokiego poziomu bezpieczeństwa zapewnianego przez portfel, nadal istnieją szanse, że może on zostać naruszony. Portfele powiernicze również wcześniej były celem ataków hakerów. Na przykład BitMart doświadczył naruszenia bezpieczeństwa w 2021 roku, kiedy hakerzy wycofali aktywa o wartości prawie 200 milionów dolarów. Firma zapewniła jednak, że zrekompensuje poszkodowanym.

Teraz pytanie brzmi: „Czy fundusze w portfelach depozytowych są bezpieczne?” lub „Czy jest jakiś inny sposób na ich zabezpieczenie?” Jak wiemy, oprócz zalet istnieją również wady. Priorytetyzacja wymagań pomoże ci dokonać mądrego wyboru.

Myślisz o użyciu portfela depozytowego? Napisz do nas pod linkiem poniżej. Chętnie Ci pomożemy.

Skontaktuj się z nami w sprawie konsultacji i rozwoju Blockchain (primafelicitas.com)

Czy przy rosnących problemach z bezpieczeństwem ludzie nadal będą preferować portfele zabezpieczające w przyszłości?

Tak, w przyszłości ludzie będą preferować portfele depozytowe, ponieważ początkującym bardziej zależy na łatwym i szybkim wykonywaniu transakcji niż na tym, kto kontroluje ich klucz prywatny. Co więcej, eksperci mogą wykorzystywać portfel powierniczy do wykonywania swoich natychmiastowych codziennych transakcji, przechowując w nim tylko wymagane środki kryptograficzne.

Użytkownik musi rozważyć następujące metody bezpieczeństwa, aby zabezpieczyć swój portfel:

- Do przeprowadzania transakcji używaj bezpiecznego połączenia internetowego i zawsze chroń swoje urządzenie i system przed złośliwym oprogramowaniem.

- Uważaj na ataki hakerskie, takie jak phishing.

- Regularnie zmieniaj hasło.

- Korzystaj z wielu portfeli. Na przykład użytkownik może utworzyć jeden do wykonywania codziennych transakcji, a drugi do zabezpieczenia reszty swoich aktywów kryptograficznych.

Dlatego w rozwijającej się branży kryptograficznej Twoim wyłącznym obowiązkiem jest ochrona swoich aktywów. Użytkownicy powinni być na bieżąco z najnowszymi wiadomościami na temat ataków bezpieczeństwa w świecie kryptograficznym oraz tego, jak można zapobiegać atakom na swoje aktywa.

Wnioski:

Kryptowaluty szaleją od 2011 roku. Rozwój świata kryptowalut przyciąga nie tylko użytkowników, ale także hakerów. Idea anonimowości zachwyciła hakerów. Ponieważ kryptowaluty są akceptowane na całym świecie, otworzył nową klasę ataków, w której hakerzy mogą wdrażać cyberprzestępczość bez pozostawiania śladów. Dzięki tej powstającej technologii, jako użytkownik, głównym celem jest ochrona zasobów kryptograficznych przed złośliwymi ludźmi. Dlatego opracowano kilka podejść do rozwiązania tego problemu.

Najbardziej znanym podejściem jest wykorzystanie rozwiązań do przechowywania w celu zapewnienia bezpieczeństwa prywatnych i publicznych kluczy kryptograficznych. Mówimy, w jaki sposób portfele depozytowe mogą być wykorzystywane do ochrony naszych funduszy. Co więcej, nie zapewnia pełnego zabezpieczenia przed włamaniem. W tym przypadku klucz prywatny użytkownika znajduje się pod kontrolą strony trzeciej. Dlatego w przypadku naruszenia bezpieczeństwa portfela strony trzeciej Twoje aktywa również zostaną naruszone.

Więc, jakie inne opcje można rozważyć przy zabezpieczaniu aktywów kryptograficznych? Oprócz portfeli powierniczych istnieją portfele wymienne i portfele samoobsługowe, o których będziemy mówić w nadchodzących blogach.

Szukasz pomocy tutaj?

Połącz się z naszym ekspertem za szczegółowe omówienien

Wyświetleń: 6

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://www.primafelicitas.com/Insights/the-overview-of-custody-solutions/?utm_source=rss&utm_medium=rss&utm_campaign=the-overview-of-custody-solutions

- 2011

- 2021

- 7

- a

- O nas

- zaakceptowany

- dostęp

- dostępność

- Stosownie

- Konto

- działać

- przystosowany

- adres

- Korzyść

- Zalety

- Po

- Wszystkie kategorie

- już

- zawsze

- ilość

- i

- Anonimowość

- Inne

- odpowiedź

- osobno

- Zastosowanie

- aplikacje

- podejście

- awanse

- obszary

- Aktywa

- zapewniony

- atakować

- Ataki

- dostępny

- z powrotem

- backup

- Bank

- Bankowość

- system bankowy

- na podstawie

- podstawa

- bo

- stają się

- staje się

- zanim

- Początkujący

- początkujących

- uwierzyć

- poniżej

- korzyści

- Korzyści

- Miliard

- Bitmart

- Blokować

- blockchain

- blockchain technologia

- blogi

- naruszenie

- kupować

- kup kryptografię

- Może uzyskać

- walizka

- Etui

- duża szansa,

- Dodaj

- Wybierając

- klasa

- Monety

- Zawalić się

- COM

- jak

- przyjście

- Firmy

- sukcesy firma

- w porównaniu

- kompletny

- wypełniając

- kompleks

- spełnienie

- kompromis

- Zagrożone

- kompromis

- Troska

- zaniepokojony

- połączenie

- Wady

- Rozważać

- za

- wobec

- konsultacja

- kontrola

- kontroli

- Wygodny

- Koszty:

- mógłby

- Stwórz

- Listy uwierzytelniające

- Crypto

- Fundusze kryptograficzne

- Przemysł kryptograficzny

- Crypto Market

- Portfel Crypto

- krypto portfele

- krypto-aktywa

- cryptocurrencies

- kryptowaluta

- kryptograficzny

- pozbawienie wolności

- kustosz

- Areszt

- klient

- Klientów

- cyberprzestępczość

- codziennie

- Dni

- Zdecentralizowane

- dostarczyć

- W zależności

- zależy

- zaprojektowany

- projektowanie

- Mimo

- detal

- szczegółowe

- rozwinięty

- oprogramowania

- urządzenie

- różnica

- różne

- bezpośrednio

- dokument

- dokumentacja

- dokumenty

- Nie

- nie

- wady

- Wcześniej

- Łatwość

- łatwiej

- z łatwością

- wydajny

- bądź

- opracowane

- wschodzących

- Nowa technologia

- wpisana

- Środowisko

- niezbędny

- ustanawia

- Eter (ETH)

- Parzyste

- wszyscy

- wszystko

- ewoluuje

- przykład

- wymiana

- doświadczony

- ekspert

- eksperci

- Exploring

- sławny

- FAST

- Cecha

- opłata

- kilka

- i terminów, a

- ustalony

- wada

- następujący

- następujący sposób

- Zamrażać

- od

- pełny

- fundusze

- dalej

- przyszłość

- otrzymać

- dany

- Globalne

- Globalnie

- dobry

- Rozwój

- hacked

- hakerzy

- włamanie

- zdarzyć

- Zaoszczędzić

- sprzęt komputerowy

- Nagłówek

- pomoc

- tutaj

- Wysoki

- wysoko

- przytrzymaj

- przytrzymanie

- posiada

- W jaki sposób

- Jednak

- HTTPS

- olbrzymi

- pomysł

- tożsamość

- wdrożenia

- realizowane

- ważny

- in

- W innych

- zawierać

- wzrastający

- niezależny

- przemysł

- przykład

- natychmiastowy

- zamiast

- instytucjonalny

- inwestorzy instytucjonalni

- ubezpieczenie

- zainteresowany

- Interfejs

- Internet

- połączenie internetowe

- Łącze internetowe

- wprowadzenie

- Inwestuj

- Inwestorzy

- problem

- problemy

- IT

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Uprzejmy

- Wiedzieć

- Znaj swojego klienta

- znany

- KYC

- KYC (poznaj swojego klienta)

- Brak

- duży

- firmy

- pozostawiając

- Księga główna

- Regulamin

- LIMIT

- LINK

- miejscowy

- poszukuje

- stracić

- niski

- Główny

- malware

- i konserwacjami

- zarządzający

- obowiązkowe

- wiele

- rynek

- Maksymalna szerokość

- maksymalizuje

- znaczy

- wiadomość

- metody

- milion

- minimum

- Górnictwo

- Aplikacje mobilne

- pieniądze

- jeszcze

- większość

- wielokrotność

- Nazwa

- Natura

- Nawigacja

- Nawigacja

- prawie

- Potrzebować

- wymagania

- sieć

- Nowości

- aktualności

- numer

- cel

- nieaktywny

- ONE

- Online

- bankowości online

- otwierany

- operacje

- Option

- Opcje

- zamówienie

- Inne

- Pozostałe

- Inaczej

- przegląd

- własny

- właściciel

- Papier

- udział

- przyjęcie

- Hasło

- PayPal

- Paytm

- Ludzie

- wykonać

- wykonywania

- phishing

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Popularny

- możliwy

- Wiadomości

- potencjał

- woleć

- Korzystny

- zapobiec

- poprzedni

- Primafelicitas

- pierwotny

- ustalanie priorytetów

- priorytet

- prywatny

- Klucz prywatny

- Klucze prywatne

- PROS

- chronić

- zapewniać

- pod warunkiem,

- dostawca

- dostawców

- zapewnia

- publiczny

- Klucz publiczny

- klucze publiczne

- Kwartał

- pytanie

- szybko

- podnosi

- otrzymać

- niedawny

- rekord

- w sprawie

- zarejestrować

- regularny

- regularnie

- regulacyjne

- Zgodność z przepisami

- wymagać

- wymagany

- wymaganie

- wymagania

- Wymaga

- Badania naukowe

- odpowiedzialność

- odpowiedzialny

- REST

- zmarszczka

- Rosnąć

- podniesienie

- Ryzyko

- Zasada

- "bezpiecznym"

- najbezpieczniejszym

- Bezpieczeństwo

- Powiedział

- taki sam

- bezpieczne

- zabezpieczone

- zabezpieczenia

- bezpieczeństwo

- wada bezpieczeństwa

- Opieka własna

- usługa

- Usługodawca

- Usługi

- kilka

- Share

- powinien

- znak

- Signal

- znaczący

- oznacza

- podobny

- Prosty

- po prostu

- ponieważ

- pojedynczy

- So

- Tworzenie

- rozwiązanie

- Rozwiązania

- kilka

- prędkość

- początek

- pobyt

- Nadal

- skradziony

- przechowywanie

- sklep

- przechowywany

- sklep

- Zatwierdź

- Wskazuje

- garnitury

- system

- stół

- biorąc

- rozmawiać

- ukierunkowane

- Technologia

- Połączenia

- Przyszłość

- ich

- w związku z tym

- Trzeci

- innych firm

- w tym roku

- wstrząśnięty

- Przez

- czas

- do

- dzisiaj

- także

- wyśledzić

- handlowiec

- Handlowcy

- Handel

- transakcja

- transakcje

- transformatorowy

- Zaufaj

- typy

- dla

- zrozumieć

- zaktualizowane

- us

- posługiwać się

- Użytkownik

- Interfejs użytkownika

- Użytkownicy

- wykorzystać

- Wykorzystując

- różnorodny

- weryfikacja

- Ofiary

- widoki

- Wrażliwy

- czekać

- Portfel

- Portfele

- sposoby

- który

- Podczas

- KIM

- Dziki

- będzie

- Wypłaty

- wycofane

- bez

- świat

- zmartwiony

- by

- rok

- Twój

- zefirnet

- zero