Wprowadzenie

Zagłębiając się w rdzeń Linuksa, uprawnienia do plików stanowią podstawę bezpieczeństwa i funkcjonalności systemu. Biegłość w manipulowaniu tymi uprawnieniami jest niezbędna dla tych, którzy chcą osiągnąć sukces w Linuksie. Polecenie chmod, skrót od „tryb zmiany”, działa jako kluczowe narzędzie do modyfikowania praw dostępu do plików i katalogów. W tym artykule odkryjemy tajemnice polecenia chmod, wyposażając Cię w wiedzę pozwalającą na pewne i precyzyjne posługiwanie się tym potężnym narzędziem.

Spis treści

Zrozumienie uprawnień do plików

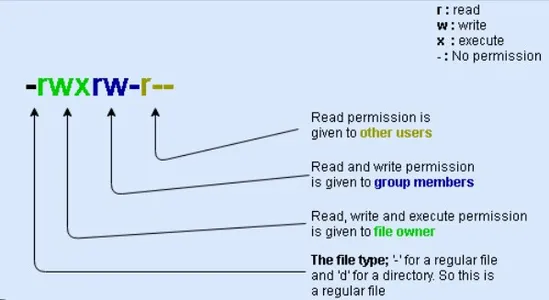

Zanim zagłębimy się w manipulację uprawnieniami do plików, ważne jest zrozumienie ich natury. W systemie Linux każdy plik i katalog ma trzy typy uprawnień:

- Przeczytaj (r)

- Napisz (w)

- Wykonaj (x)

Te uprawnienia można skonfigurować dla trzech różnych grup użytkowników: właściciela, grupy i innych. Polecenie ls -l udostępnia te uprawnienia za pomocą ciągu 10 znaków. Pierwszy znak oznacza typ (plik lub katalog), po którym następują trzy zestawy symboli rwx reprezentujących uprawnienia dla każdej grupy.

Na przykład:

chmod 764 przykład.txt

Podział ciągu uprawnień:

- Pierwszy znak „7” oznacza uprawnienia właściciela. W systemie binarnym 7 (111) oznacza uprawnienia do odczytu (r), zapisu (w) i wykonania (x).

- Drugi znak „6” oznacza uprawnienia grupy. W formacie binarnym 6 (110) oznacza uprawnienia do odczytu i zapisu, ale brak uprawnień do wykonywania.

- Trzeci znak „4” oznacza uprawnienia dla innych (użytkowników spoza właściciela lub grupy). W formacie binarnym 4 (100) oznacza tylko uprawnienia do odczytu.

W tym przykładzie właściciel ma uprawnienia do odczytu, zapisu i wykonywania; grupa ma uprawnienia do odczytu i zapisu, podczas gdy inni mają tylko uprawnienia do odczytu pliku „example.txt”.

Przeczytaj także: Pierwsze kroki z systemem plików Linux

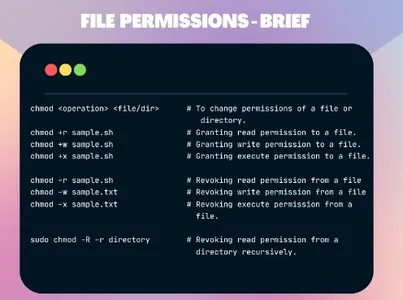

Podstawy polecenia Chmod

Polecenie chmod zmienia uprawnienia do plików na dwa sposoby: w trybie symbolicznym lub w trybie numerycznym (ósemkowym). Tryb symboliczny używa liter i symboli do reprezentowania zmian, takich jak „chmod u+x nazwa pliku”, dodając użytkownikowi uprawnienia do wykonywania. Z kolei tryb numeryczny wykorzystuje liczby trzycyfrowe do ustawienia uprawnień dla wszystkich grup jednocześnie.

Przykład:

chmod 755 nazwa pliku

Szczegółowy tryb symboliczny

Tryb symboliczny zapewnia bardziej intuicyjne podejście, wykorzystując litery (u, g, o, a) do określenia grupy użytkowników oraz symbole (+, -, =) do oznaczenia akcji (dodaj, usuń, ustaw dokładnie). Na przykład „chmod g-w nazwa pliku” usuwa uprawnienia do zapisu z grupy.

Mistrzostwo trybu numerycznego

Tryb numeryczny jest zwięzły i często szybszy dla doświadczonych użytkowników. Każdy typ uprawnień odpowiada liczbie: odczyt (4), zapis (2) i wykonanie (1). Wartości te są sumowane w celu ustalenia żądanych uprawnień dla każdej grupy użytkowników. Na przykład „chmod 644 nazwa pliku” ustawia uprawnienia do odczytu i zapisu dla właściciela oraz uprawnienia tylko do odczytu dla grupy i innych osób.

Przeczytaj także: Pierwsze kroki z systemem plików Linux

Ustawianie domyślnych uprawnień za pomocą Umask

Komenda umask ustala domyślne uprawnienia dla nowo utworzonych plików i katalogów. Odejmuje uprawnienia od ustawień domyślnych systemu, zazwyczaj 666 dla plików i 777 dla katalogów. Na przykład umask o wartości 022 powoduje, że nowe pliki mają 644 uprawnienia.

Zaawansowane użycie Chmod

Wychodząc poza podstawy, chmod można zastosować rekurencyjnie, aby zmienić uprawnienia do wszystkich plików w katalogu i jego podkatalogach za pomocą opcji -R. Dodatkowo możliwe jest kopiowanie uprawnień z jednego pliku do drugiego za pomocą opcji –reference, usprawniającej proces ustawiania spójnych uprawnień dla wielu plików.

Najlepsze praktyki i typowe pułapki

Podczas korzystania z chmod przestrzeganie najlepszych praktyk jest kluczowe dla utrzymania bezpieczeństwa systemu. Unikaj przyznawania uprawnień do wykonywania plików, jeśli nie jest to konieczne i zachowaj ostrożność podczas konfigurowania uprawnień dla grupy „inne”. Typowe pułapki obejmują nieumyślne usunięcie niezbędnych uprawnień lub nadanie nadmiernych uprawnień, co może narazić system na zagrożenia bezpieczeństwa.

Przeczytaj także: Polecenie AWK: Dowiedz się, jak go używać w systemach Unix/Linux

Wnioski

Opanowanie polecenia chmod to kamień milowy dla użytkowników Linuksa, umożliwiający kontrolę dostępu i modyfikacji plików i katalogów. Rozumiejąc tryb symboliczny i numeryczny, ustawiając domyślne uprawnienia za pomocą umask i stosując się do najlepszych praktyk, możesz zapewnić bezpieczeństwo i płynne działanie swojego systemu Linux. Zawsze pamiętaj, z wielką mocą wiąże się wielka odpowiedzialność — używaj chmod rozsądnie, aby chronić swoją domenę Linux.

Często Zadawane Pytania

O. Uprawnienia do plików w Linuksie definiują prawa dostępu do plików i katalogów, określając, kto może je czytać, zapisywać i wykonywać. Odgrywają kluczową rolę dla bezpieczeństwa systemu, kontrolując interakcje użytkownika z wrażliwymi danymi i programami.

O. Polecenie chmod w systemie Linux umożliwia użytkownikom zmianę uprawnień do plików i katalogów. Zapewnia elastyczność w przydzielaniu uprawnień do odczytu, zapisu i wykonywania właścicielowi, grupie i innym osobom, zapewniając precyzyjną kontrolę nad dostępem.

A. Reprezentacja numeryczna w „chmod 755” jest ósemkową reprezentacją uprawnień. Pierwsza cyfra (7) odpowiada uprawnieniom właściciela, druga (5) grupie, a trzecia (5) innym. Każda cyfra jest sumą uprawnień do odczytu (4), zapisu (2) i wykonania (1).

O. Polecenie ls -l wyświetla uprawnienia do plików w postaci 10-znakowego ciągu. Pierwszy znak oznacza typ pliku (np. plik lub katalog), a kolejne trzy zestawy symboli rwx reprezentują uprawnienia do odczytu, zapisu i wykonywania odpowiednio dla właściciela, grupy i innych osób.

Związane z

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.analyticsvidhya.com/blog/2024/01/updating-file-permissions-in-linux-with-chmod/

- :ma

- :Jest

- :nie

- $W GÓRĘ

- 1

- 100

- 110

- 12

- 13

- 14

- 16

- 22

- 7

- a

- zdolność

- dostęp

- w poprzek

- Działania

- Dzieje Apostolskie

- Dodaj

- dodanie

- do tego

- przylegający

- Cel

- Wszystkie kategorie

- pozwala

- zawsze

- an

- i

- Inne

- podejście

- SĄ

- artykuł

- AS

- zapytał

- uniknąć

- Podstawy

- BE

- BEST

- Najlepsze praktyki

- Poza

- szczyci się

- obie

- ale

- by

- CAN

- ostrożność

- zmiana

- Zmiany

- charakter

- znaków

- byliśmy spójni, od początku

- wspólny

- zrozumieć

- zwięzły

- ufnie

- skonfigurowany

- konfigurowanie

- zgodny

- przyczynić się

- kontrola

- kontrolowania

- rdzeń

- odpowiada

- stworzony

- istotny

- dane

- Domyślnie

- Domyślnie

- określić

- oznacza

- życzenia

- określaniu

- Cyfra

- katalogi

- Wyświetlacz

- wyświetlacze

- odrębny

- do

- robi

- domena

- na dół

- e

- każdy

- zatrudniony

- zapewnić

- zapewnić bezpieczeństwo

- zapewnienie

- niezbędny

- zapewniają

- ustanawia

- dokładnie

- przykład

- przewyższać

- nadmierny

- wykonać

- Ćwiczenie

- doświadczony

- szybciej

- filet

- Akta

- i terminów, a

- Elastyczność

- następnie

- W razie zamówieenia projektu

- od

- Funkcjonalność

- przyznanie

- wspaniały

- Wielka moc

- Zarządzanie

- Grupy

- ręka

- Have

- mający

- W jaki sposób

- How To

- HTTPS

- ważny

- in

- przypadkowo

- zawierać

- wskazuje

- przykład

- Interakcje

- najnowszych

- intuicyjny

- IT

- JEGO

- Klawisz

- wiedza

- UCZYĆ SIĘ

- linux

- utrzymanie

- zarządzający

- manipulowanie

- Manipulacja

- kamień milowy

- Moda

- Tryby

- Modyfikacje

- jeszcze

- wielokrotność

- Natura

- niezbędny

- Nowości

- nowo

- Następny

- Nie

- numer

- z naszej

- of

- często

- on

- ONE

- tylko

- działanie

- Option

- or

- Inne

- Pozostałe

- koniec

- właściciel

- pozwolenie

- uprawnienia

- plato

- Analiza danych Platona

- PlatoDane

- możliwy

- silny

- potencjalnie

- power

- praktyka

- praktyki

- precyzyjny

- precyzyjnie

- wygląda tak

- Programy

- zapewnia

- że

- R

- Czytaj

- pamiętać

- usunąć

- usuwa

- usuwanie

- reprezentować

- reprezentacja

- reprezentowanie

- reprezentuje

- Efekt

- prawa

- ryzyko

- druga

- bezpieczeństwo

- zagrożenia bezpieczeństwa

- wrażliwy

- zestaw

- Zestawy

- ustawienie

- znaczenie

- znaczący

- oznacza

- jednocześnie

- gładki

- stoisko

- rozpoczęty

- usprawnienie

- sznur

- taki

- suma

- zsumowane

- symboliczny

- system

- Połączenia

- Podstawy

- bezpieczeństwa

- ich

- Im

- Te

- one

- Trzeci

- to

- tych

- trzy

- Przez

- do

- narzędzie

- drugiej

- rodzaj

- typy

- zazwyczaj

- rozwikłać

- aktualizowanie

- posługiwać się

- Użytkownik

- Użytkownicy

- zastosowania

- za pomocą

- Wartości

- W

- sposoby

- we

- webp

- Co

- Co to jest

- jeśli chodzi o komunikację i motywację

- Podczas

- KIM

- dlaczego

- władać

- będzie

- w

- w ciągu

- napisać

- X

- ty

- Twój

- zefirnet