A Agência de Segurança Cibernética e Infraestrutura dos EUA (CISA) lançou o Decider, uma ferramenta gratuita para ajudar a comunidade de segurança cibernética a mapear mais facilmente o comportamento do agente de ameaças para a estrutura MITRE ATT&CK.

Criado em parceria com o Instituto de Engenharia e Desenvolvimento de Sistemas de Segurança Interna dos Estados Unidos (HSSEDI) e o MITRE, o Decider é um aplicativo da Web que as organizações podem baixar e hospedar em sua própria infraestrutura, tornando-o disponível para vários usuários por meio da nuvem. Destina-se a simplificar o processo muitas vezes oneroso de usar a estrutura com precisão e eficácia, bem como abrir seu uso para analistas em todos os níveis de uma determinada organização de segurança cibernética.

ATT&CK: uma estrutura complexa

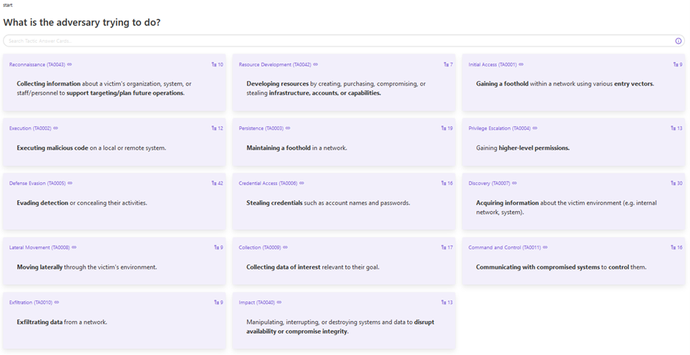

ATT&CK é projetado para ajudar analistas de segurança determinar o que os invasores estão tentando alcançar e em que estágio estão no processo (ou seja, eles estão estabelecendo o acesso inicial? Movendo-se lateralmente? Exfiltrando dados?) pelo MITRE, que os analistas podem mapear sobre o que podem estar vendo em seus próprios ambientes.

O objetivo é antecipar os próximos movimentos dos bandidos e encerrar os ataques o mais rápido possível. A estrutura também pode ser incorporada a uma variedade de ferramentas de segurança e fornece uma linguagem padrão para comunicação com colegas e partes interessadas durante a resposta a incidentes e investigações forenses.

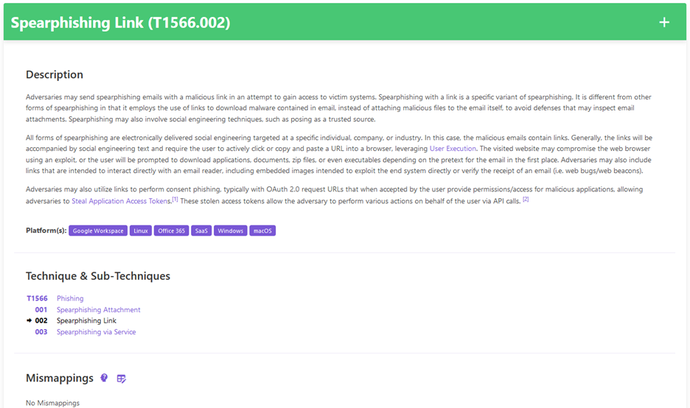

Isso é muito bom, mas o problema é que a estrutura é notoriamente complexa, muitas vezes exigindo um alto nível de treinamento e experiência para selecionar os mapeamentos corretos, por exemplo. Isso também expande continuamente, incluindo além dos ataques corporativos para incorporar ameaças aos sistemas de controle industrial (ICS) e a paisagem móvel, aumentando a complexidade. Ao todo, é um amplo conjunto de dados para navegar - e os defensores cibernéticos geralmente acabam no meio do mato ao tentar usá-lo.

“Existem muitas técnicas e subtécnicas que estão disponíveis e que podem ser muito complicadas e muito técnicas, e muitas vezes os analistas ficam sobrecarregados, ou isso os atrasa um pouco, porque eles não sabem necessariamente se o sub- A técnica que eles estão escolhendo é a certa”, diz James Stanley, chefe de seção da CISA, observando que reclamações sobre mapeamentos incorretos usando a ferramenta são comuns.

“Quando você acessa o site, há muitas informações à sua frente e elas se tornam assustadoras rapidamente. A ferramenta Decider realmente traz isso para uma linguagem mais simples para um analista usar, independentemente de seu nível de especialização”, diz ele. “Queríamos dar aos nossos stakeholders mais orientações sobre como usar a estrutura e disponibilizá-la para, digamos, analistas juniores que poderiam se beneficiar de usá-la em tempo real durante a resposta a incidentes no meio da noite, por exemplo.”

Em um nível mais amplo, os proselitistas da CISA e da MITRE acreditam que um uso mais amplo do ATT&CK – conforme incentivado pelo Decider – levará a uma inteligência de ameaças melhor e mais acionável – e melhores resultados de defesa cibernética.

“Na CISA, realmente queremos enfatizar o uso de inteligência de ameaças para ser proativo em sua defesa e não reativo”, diz Stanley. “Por muito tempo, o objetivo da indústria para isso foi compartilhar indicadores de compromisso (IOCs), que têm um contexto muito amplo e muito limitado.”

Em contraste, o ATT&CK inclina o campo de jogo para a vantagem da defesa, diz ele, porque é granular e oferece às organizações uma maneira de entender os manuais específicos dos agentes de ameaças que são relevantes para seus ambientes específicos.

“Atores de ameaças devem saber que seus manuais são essencialmente inúteis quando destacamos o que eles fazem e como fazem e os incorporamos à estrutura”, explica ele. “As organizações que podem usá-lo têm uma postura de segurança muito mais forte, em vez de apenas bloquear cegamente endereços IP ou hashes, como o setor está acostumado a fazer. O Decider nos aproxima disso.”

Simplificando o ATT&CK para acessibilidade do analista

O Decider torna o mapeamento ATT&CK mais acessível, orientando os usuários por uma série de perguntas guiadas sobre a atividade do adversário, com o objetivo de identificar as táticas, técnicas ou subtécnicas corretas na estrutura para ajustar o incidente de maneira intuitiva. A partir daí, esses resultados podem “informar uma série de atividades importantes, como compartilhar as descobertas, descobrir mitigações e detectar outras técnicas”, de acordo com o relatório da CISA. Anúncio de 1 de março da nova ferramenta.

Além das perguntas de orientação pré-preenchidas, o Decider usa linguagem simplificada que seria acessível a qualquer analista de segurança, uma função intuitiva de pesquisa e filtro para descobrir técnicas relevantes e uma funcionalidade de “carrinho de compras” que permite aos usuários exportar resultados para formatos comumente usados. Além disso, as organizações podem adaptá-lo e ajustá-lo para seus próprios ambientes individuais, incluindo a sinalização de mapeamentos incorretos comuns.

A esperança é que o ATT&CK eventualmente se torne uma ferramenta fundamental e de segundo plano para organizações de segurança cibernética, de acordo com John Wunder, gerente de departamento, CTI e Adversary Emulation no MITRE, em vez do instrumento pesado, embora útil, que tem sido.

“Uma coisa que eu realmente adoraria ver à medida que a ATT&CK fica mais em segundo plano é apenas uma parte das operações diárias de segurança cibernética e analistas individuais prestando menos atenção a isso”, diz ele. “É apenas algo que deve formar a base do que fazemos e pensar sobre a compreensão dos comportamentos do adversário, e não algo em que você precise gastar muito tempo pensando cada vez que está respondendo a um incidente. O Decider é um grande passo para isso.”

A ferramenta também ajuda a sintaxe da ATT&CK a se tornar a nomenclatura comum de fato entre ferramentas e plataformas de segurança e para compartilhar informações sobre ameaças.

“Depois que você vê o ATT&CK sendo usado cada vez mais no ecossistema, e todos usando uma linguagem comum, os usuários do ATT&CK começam a ver cada vez mais benefícios em alinhar as coisas à estrutura e usá-lo para correlacionar ferramentas de maneira mais eficaz e assim por diante ”, diz Wunder. “Espero que através de coisas como o Decider, que facilitam o uso, comecemos a ver mais e mais disso.”

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :é

- $UP

- 1

- a

- Sobre

- Acesso

- acessível

- Segundo

- exatamente

- Alcançar

- em

- atividades

- atividade

- atores

- Adição

- Adicionalmente

- endereços

- Vantagem

- agência

- Todos os Produtos

- analista

- Analistas

- e

- e infra-estrutura

- antecipar

- Aplicação

- SOMOS

- AS

- At

- Ataques

- por WhatsApp.

- disponível

- fundo

- Mau

- BE

- Porque

- tornam-se

- Acreditar

- beneficiar

- Melhor

- Pós

- Grande

- Pouco

- cegamente

- bloqueio

- Traz

- amplo

- mais amplo

- by

- CAN

- Pode obter

- chefe

- CISA

- mais próximo

- Na nuvem

- comum

- geralmente

- comunicação

- comunidade

- queixas

- integrações

- complexidade

- compromisso

- contexto

- contraste

- ao controle

- Corp

- poderia

- cibernético

- Ataque cibernético

- Cíber segurança

- Agência de segurança cibernética e segurança de infraestrutura

- dados,

- conjunto de dados

- dia a dia

- Defensores

- Defesa

- Departamento

- projetado

- Determinar

- determinado

- Desenvolvimento

- descobrindo

- fazer

- down

- download

- durante

- e

- cada

- mais fácil

- facilmente

- ecossistema

- efetivamente

- ênfase

- encorajados

- Engenharia

- Empreendimento

- ambientes

- essencialmente

- estabelecendo

- Éter (ETH)

- eventualmente

- Cada

- todos

- experiência

- Explica

- exportar

- facto

- longe

- campo

- filtro

- caber

- Escolha

- Forense

- formulário

- para a frente

- Foundation

- Quadro

- Gratuito

- da

- frente

- função

- funcionalidade

- mais distante

- ter

- OFERTE

- dado

- dá

- Go

- meta

- Bom estado, com sinais de uso

- guia

- Ter

- ter

- ajudar

- ajuda

- Alta

- Destaques

- pátria

- Segurança Interna

- esperança

- Esperançosamente

- hospedeiro

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- i

- ICS

- identificar

- importante

- in

- incidente

- resposta a incidentes

- Incluindo

- incorporar

- Incorporado

- indicadores

- Individual

- industrial

- indústria

- INFORMAÇÕES

- Infraestrutura

- do estado inicial,

- instância

- Instituto

- instrumento

- Inteligência

- intuitivo

- investigações

- envolvido

- IP

- Endereços IP

- IT

- ESTÁ

- banheiro

- Tipo

- Saber

- conhecido

- língua

- lançado

- conduzir

- Permite

- Nível

- como

- Limitado

- longo

- muito tempo

- olhar

- lote

- gosta,

- fazer

- FAZ

- Fazendo

- Gerente

- mapa,

- mapeamento

- max-width

- poder

- Móvel Esteira

- mais

- movimentos

- em movimento

- Navegar

- necessariamente

- Novo

- Próximo

- of

- muitas vezes

- on

- ONE

- aberto

- Operações

- contrário

- organização

- organizações

- sobrecarregado

- próprio

- parte

- Google Cloud

- Pagar

- Avião

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- jogar

- possível

- Proactive

- Problema

- processo

- fornece

- colocar

- Frequentes

- rapidamente

- alcance

- em vez

- RE

- reais

- em tempo real

- Independentemente

- relevante

- resposta

- Resultados

- s

- diz

- Pesquisar

- Seção

- segurança

- sistemas de segurança

- ferramentas de segurança

- visto

- Série

- conjunto

- Partilhar

- compartilhando

- minha

- carrinho de compras

- rede de apoio social

- Encerre

- simplificada

- simplificar

- retarda

- So

- algo

- fonte

- específico

- gastar

- partes interessadas

- padrão

- stanley

- começo

- Passo

- mais forte

- tal

- sintaxe

- sistemas

- tática

- Tire

- Dados Técnicos:

- técnicas

- que

- A

- deles

- Eles

- coisa

- coisas

- Pensando

- ameaça

- atores de ameaças

- inteligência de ameaças

- ameaças

- Através da

- tempo

- dicas

- para

- ferramenta

- ferramentas

- topo

- Training

- compreender

- compreensão

- us

- usar

- usuários

- variedade

- via

- caminhada

- querido

- Caminho..

- web

- Aplicativo da Web

- Site

- BEM

- O Quê

- qual

- QUEM

- mais largo

- precisarão

- com

- dentro

- seria

- investimentos

- zefirnet