Dê aos funcionários o conhecimento necessário para identificar os sinais de alerta de um ataque cibernético e entender quando eles podem estar colocando dados confidenciais em risco

Há um velho ditado em segurança cibernética de que os humanos são o elo mais fraco da cadeia de segurança. Isso é cada vez mais verdade, à medida que os agentes de ameaças competem para explorar funcionários crédulos ou descuidados. Mas também é possível transformar esse elo fraco em uma formidável primeira linha de defesa. A chave é lançar um sistema eficaz programa de treinamento de conscientização de segurança.

Pesquisa revela que 82% das violações de dados analisadas em 2021 envolveram um “elemento humano”. É um fato inescapável das ameaças cibernéticas modernas que os funcionários representam um dos principais alvos de ataque. Mas dê a eles o conhecimento necessário para identificar os sinais de alerta de um ataque e entender quando eles podem estar colocando dados confidenciais em risco, e há uma grande oportunidade de avançar nos esforços de mitigação de riscos.

O que é o treinamento de conscientização de segurança?

O treinamento de conscientização talvez não seja o melhor apelido para o que os líderes de TI e segurança desejam alcançar em seus programas. Na realidade, o objetivo é mudar comportamentos por meio de uma educação aprimorada sobre onde estão os principais riscos cibernéticos e quais práticas recomendadas simples podem ser aprendidas para mitigá-los. É um processo formalizado que deve cobrir idealmente uma variedade de áreas temáticas e técnicas para capacitar os funcionários a tomar as decisões corretas. Como tal, pode ser visto como um pilar fundamental para as organizações que desejam criar um segurança por design cultura corporativa.

Por que o treinamento de conscientização de segurança é necessário?

Como qualquer tipo de programa de treinamento, a ideia é aprimorar as habilidades do indivíduo para torná-lo um funcionário melhor. Nesse caso, melhorar a sua consciência de segurança não apenas colocará o indivíduo em uma boa posição à medida que ele navega em vários papéis, mas também reduzirá o risco de um violação de segurança prejudicial.

A verdade é que os usuários corporativos estão no centro de qualquer organização. Se eles podem ser hackeados, a organização também pode. Da mesma forma, o acesso que têm a dados sensíveis e sistemas de TI aumenta o risco de ocorrência de acidentes que também podem impactar negativamente a empresa.

Várias tendências destacam a necessidade urgente de programas de treinamento de conscientização de segurança:

Senhas: As credenciais estáticas existem há tanto tempo quanto os sistemas de computador. E apesar do apelo de especialistas em segurança ao longo dos anos, eles continuam sendo o método mais popular de autenticação de usuários. A razão é simples: as pessoas sabem instintivamente como usá-los. O desafio é que eles também são um grande alvo para hackers. Conseguir enganar um funcionário para entregá-los, ou mesmo adivinhá-los, e muitas vezes não há mais nada no caminho do acesso total à rede.

Mais da metade dos funcionários americanos escreveram senhas em papel e caneta, de acordo com uma estimativa. Práticas ruins de senha abrir a porta para hackers. E à medida que aumenta o número de credenciais que os funcionários precisam lembrar, aumenta também a probabilidade de uso indevido.

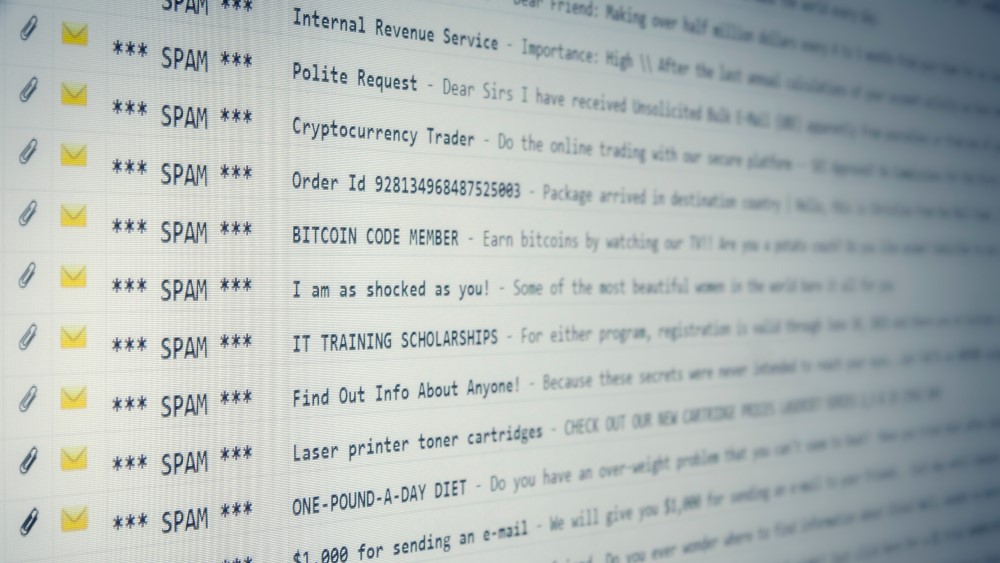

Engenharia social: Os seres humanos são criaturas sociáveis. Isso nos torna suscetíveis à persuasão. Queremos acreditar nas histórias que nos contam e na pessoa que as conta. Isto é por que a engenharia social funciona: o uso, pelos atores da ameaça, de técnicas persuasivas, como pressão de tempo e falsificação de identidade, para induzir a vítima a cumprir suas ordens. Os melhores exemplos são Phishing e-mails, textos (também conhecidos como smishing) e chamadas telefônicas (também conhecidas como vishing), mas também é usado em ataques de comprometimento de e-mail comercial (BEC) e outras fraudes.

A economia do cibercrime: Hoje, esses atores de ameaças têm uma rede subterrânea complexa e sofisticada de sites da dark web através da qual comprar e vender dados e serviços – tudo, desde hospedagem à prova de balas até ransomware como serviço. Isso é dizem valer trilhões. Essa “profissionalização” do setor de crimes cibernéticos naturalmente levou os agentes de ameaças a concentrar seus esforços onde o retorno do investimento é maior. Em muitos casos, isso significa direcionar os próprios usuários: funcionários corporativos e consumidores.

Funcionamento híbrido: Os trabalhadores domésticos são pensado para ser mais propensos a clicar em links de phishing e se envolver em comportamentos de risco, como usar dispositivos de trabalho para uso pessoal. Assim, o surgimento de uma nova era de trabalho híbrido abriu a porta para os invasores visarem usuários corporativos quando estiverem mais vulneráveis. Isso sem mencionar o fato de que redes domésticas e computadores podem ser menos protegidos do que seus equivalentes baseados em escritório.

Por que o treinamento importa?

Em última análise, uma violação grave de segurança, seja resultante de um ataque de terceiros ou de uma divulgação acidental de dados, pode resultar em grandes danos financeiros e de reputação. UMA estudo recente revelou que 20% das empresas que sofreram tal violação quase faliram como resultado. Pesquisa separada afirma que o custo médio de uma violação de dados globalmente é agora mais alto do que nunca: mais de US$ 4.2 milhões.

Não é apenas um cálculo de custos para os empregadores. Muitas regulamentações como HIPAA, PCI DSS e Sarbanes-Oxley (SOX) exigem que as organizações cumpridoras executem programas de treinamento de conscientização de segurança dos funcionários.

Como fazer os programas de conscientização funcionarem

Já explicamos o “porquê”, mas e o “como”? Os CISOs devem começar consultando as equipes de RH, que normalmente lideram os programas de treinamento corporativo. Eles podem fornecer aconselhamento ad hoc ou suporte mais coordenado.

Entre as áreas a serem cobertas podem estar:

- Engenharia social e phishing/vishing/smishing

- Divulgação acidental por e-mail

- Proteção da Web (pesquisa segura e uso de Wi-Fi público)

- Práticas recomendadas de senha e autenticação multifator

- Trabalho remoto e em casa seguro

- Como identificar ameaças internas

Acima de tudo, tenha em mente que as lições devem ser:

- Divertido e gamificado (pense em reforço positivo em vez de mensagens baseadas no medo)

- Baseado em exercícios de simulação do mundo real

- Corra continuamente ao longo do ano em aulas curtas (10-15 minutos)

- Incluindo todos os membros da equipe, incluindo executivos, funcionários de meio período e contratados

- Capaz de gerar resultados que podem ser usados para ajustar programas para atender às necessidades individuais

- Adaptado para se adequar a diferentes funções

Uma vez que tudo isso é decidido, é importante encontrar o provedor de treinamento certo. A boa notícia é que existem muitas opções on-line em uma variedade de preços, incluindo ferramentas gratuitas. Dado o cenário de ameaças de hoje, a inação não é uma opção.

- blockchain

- Coingenius

- carteiras de criptomoeda

- cryptoexchange

- cíber segurança

- cibercriminosos

- Cíber segurança

- Departamento de Segurança Interna

- carteiras digitais

- firewall

- Kaspersky

- malwares

- Mcafee

- NexBLOC

- platão

- platão ai

- Inteligência de Dados Platão

- Jogo de Platão

- PlatãoData

- jogo de platô

- VPN

- Nós Vivemos Segurança

- a segurança do website

- zefirnet