AmazonQuickSight é um serviço de business intelligence (BI) escalonável, sem servidor, incorporável e baseado em aprendizado de máquina, desenvolvido para a nuvem. O QuickSight permite criar e publicar facilmente painéis de BI interativos que incluem insights baseados em aprendizado de máquina. Os painéis do QuickSight podem ser acessados de qualquer dispositivo e integrados perfeitamente em seus aplicativos, portais e sites.

QuickSight oferece diversas fontes de dados, incluindo, mas não se limitando a Amazona atena, Amazon RedShift, Serviço de armazenamento simples da Amazon (Amazon S3) e floco de neve. Esta postagem apresenta soluções para permitir que você configure o Snowflake como uma fonte de dados para QuickSight, independentemente dos requisitos de configuração de sua rede.

Cobrimos as seguintes configurações do Snowflake como fonte de dados para QuickSight:

- Conexão QuickSight com Snowflake via AWS PrivateLink

- Conexão QuickSight com Snowflake via AWS PrivateLink e peering de nuvem privada virtual (VPC) (mesma região)

- Conexão QuickSight com Snowflake via AWS PrivateLink e peering de VPC (entre regiões)

- Conexão QuickSight com Snowflake (rede pública)

Pré-requisitos

Para concluir esta solução, você precisa do seguinte:

- Uma conta da AWS

- A Interface de linha de comando da AWS (AWS CLI) instalado em sua estação de trabalho (para obter instruções, consulte (Instalar, atualizar e desinstalar a AWS CLI versão 2)

- Uma conta QuickSight da edição Enterprise

- Uma conta do floco de neve

- Um banco de dados e tabela Snowflake

- Um armazém de floco de neve

- Suficiente Gerenciamento de acesso e identidade da AWS (IAM) para criar VPC endpoints, grupos de segurança, tabelas de rotas e Amazon Route 53 zonas hospedadas e conjuntos de registros de recursos

Conexão QuickSight com Snowflake via AWS PrivateLink

Primeiro, mostramos como se conectar ao Snowflake com QuickSight pelo AWS PrivateLink. O diagrama a seguir ilustra a arquitetura da solução.

Configurar a integração do Snowflake AWS PrivateLink

Para começar, explicamos como ativar o AWS PrivateLink para sua conta Snowflake. Isso inclui localizar recursos em sua conta da AWS, acessar a UI do Snowflake e criar um caso de suporte com o Snowflake.

- Identifique a VPC que você deseja usar para configurar a integração do AWS PrivateLink. Para fazer isso, recupere uma lista de VPCs na linha de comando e, em seguida, recupere o

VpcIdelemento do objeto JSON resultante para a VPC desejada. Veja o seguinte código:

- Recupere o ID da sua conta AWS. Esta postagem pressupõe que a conta que você está almejando é sua conta padrão na configuração da AWS CLI.

- Se você estiver configurando várias contas, repita essas etapas para todas as contas e VPCs (esta postagem pressupõe que você esteja configurando uma única conta e VPC e usará isso como contexto no futuro).

- Contato Suporte Floco de Neve com o ID da conta da AWS, o ID da VPC e o URL da conta correspondente que você usa para acessar o Snowflake (por exemplo,

<account id>.snowflakecomputing.com).

Habilitar o AWS PrivateLink para sua conta Snowflake pode levar até dois dias úteis.

- Depois que o AWS PrivateLink estiver habilitado, recupere a configuração do AWS PrivateLink para sua região executando o seguinte comando em uma planilha Snowflake e, em seguida, recupere os valores para

privatelink-account-urleprivatelink_ocsp-urldo objeto JSON resultante. Exemplos de cada valor são os seguintes:

- Armazene esses valores em um editor de texto para uso posterior.

A seguir, configuramos o VPC endpoint no Nuvem virtual privada da Amazon (Amazon VPC) cria todos os grupos de segurança necessários.

- No console Amazon VPC, escolha Pontos finais no menu de navegação.

- Escolha Criar ponto final.

- Selecionar Encontre o serviço AWS por nome.

- Escolha Name Service, insira o valor para

privatelink-vpce-idque recuperamos anteriormente. - Escolha verificar.

Um alerta verde com “Nome do serviço encontrado” aparece e as opções de VPC e sub-rede se expandem automaticamente.

Dependendo da região de destino, a tela resultante poderá mostrar outro nome de região.

- Escolha o mesmo ID de VPC que você enviou ao Snowflake.

- Selecione as sub-redes nas quais deseja criar endpoints.

A AWS recomenda usar mais de uma sub-rede para alta disponibilidade.

- Escolha Grupo de segurança, escolha Crie um novo grupo de segurança.

Isso abre o Grupos de segurança página no console da Amazon VPC em uma nova guia.

- Escolha Criar grupo de segurança.

- Dê um nome ao seu novo grupo de segurança (por exemplo,

quicksight-doc-snowflake-privatelink-connection) e descrição. - Escolha o ID da VPC que você usou nas etapas anteriores.

Em seguida, você adiciona duas regras que permitem o tráfego de dentro da sua VPC para esse VPC endpoint.

- Recupere o bloco CIDR da VPC de destino:

- Escolha Adicionar regra no Regras de entrada

- Escolha HTTPS para o tipo, deixe a fonte como Personalizadase insira o valor recuperado do anterior

describe-vpcschamada (por exemplo, 10.0.0.0/16). - Escolha Adicionar regra no Regras de entrada

- Escolha HTTP para o tipo, deixe a fonte como Personalizadase insira o valor recuperado do anterior

describe-vpcs - Escolha Criar grupo de segurança.

- Recupere o ID do grupo de segurança do grupo de segurança recém-criado.

- Na página de configuração do VPC endpoint, remova o grupo de segurança padrão.

- Procure e selecione o novo ID do grupo de segurança.

- Escolha Criar ponto final.

Você será redirecionado para uma página que possui um link para a configuração do seu VPC endpoint, especificada pelo VPC ID. A próxima página traz um link para visualizar a configuração completa.

- Recupera o registro superior na lista de nomes DNS.

Isso pode ser diferenciado de outros nomes DNS porque inclui apenas o nome da região (como us-west-2) e nenhuma notação de letra da zona de disponibilidade (como us-west-2a).

- Armazene esse registro em um editor de texto para uso posterior.

Configure DNS para endpoints Snowflake em sua VPC

Para configurar seus endpoints Snowflake, conclua as etapas a seguir:

- No console do Route 53, escolha Zonas hospedadas no painel de navegação.

- Escolha Criar zona hospedada.

- Escolha Nome do domínio, insira o valor armazenado para

privatelink-account-urldas etapas anteriores.

Neste campo, removemos o ID da conta Snowflake do nome DNS e usamos apenas o valor que começa com o identificador da região (por exemplo, <region>.privatelink.snowflakecomputing.com). Criamos um conjunto de registros de recursos posteriormente para o subdomínio.

- Escolha Formato, selecione Zona hospedada privada.

Seu código de região pode não ser us-west-2; faça referência ao nome DNS retornado a você pelo Snowflake.

- No VPCs para associar à zona hospedada seção, escolha a região em que sua VPC está localizada e o ID da VPC usado nas etapas anteriores.

- Escolha Criar zona hospedada.

Próximo. criamos dois registros: um para privatelink-account-url e um para privatelink_ocsp-url.

- No Zonas hospedadas página, escolha Criar conjunto de registros.

- Escolha Nome do registro, insira o ID da sua conta Snowflake (os primeiros oito caracteres em

privatelink-account-url). - Escolha Tipo de registro, escolha CNAME.

- Escolha Valor, insira o nome DNS do VPC endpoint regional que recuperamos na seção anterior.

- Escolha Criar registros.

- Repita essas etapas para o registro OCSP que notamos como

privatelink-ocsp-urlanteriormente, começando comocspatravés do ID Snowflake de oito caracteres para o nome do registro (por exemplo,ocsp.xxxxxxxx).

Configure um endpoint de entrada do resolvedor do Route 53 para sua VPC

O QuickSight não usa o resolvedor padrão da AWS (o resolvedor .2 da VPC). Para resolver DNS privado do QuickSight, você precisa configurar endpoints do resolvedor do Route 53.

Primeiro, criamos um grupo de segurança para o endpoint de entrada do resolvedor do Route 53.

- No Grupos de segurança página do console da Amazon VPC, escolha Criar grupo de segurança.

- Insira um nome para o seu grupo de segurança (por exemplo,

quicksight-doc-route53-resolver-sg) e uma descrição. - Escolha o ID da VPC usado nas etapas anteriores.

- Crie regras que permitam DNS (porta 53) sobre UDP e TCP de dentro do bloco CIDR da VPC.

- Escolha Criar grupo de segurança.

- Anote o ID do grupo de segurança, porque agora adicionamos uma regra para permitir o tráfego para o grupo de segurança do VPC endpoint.

Agora criamos o endpoint de entrada do resolvedor Route 53 para nossa VPC.

- No console do Route 53, escolha Ponto de extremidade de entrada no painel de navegação.

- Escolha Criar endpoint de entrada.

- Escolha Nome do ponto final, insira um nome (por exemplo,

quicksight-inbound-resolver). - Escolha VPC na região, escolha o ID da VPC usado nas etapas anteriores.

- Escolha Grupo de segurança para o endpoint, escolha o ID do grupo de segurança que você salvou anteriormente.

- No Endereço IP seção, escolha duas zonas de disponibilidade e sub-redes e deixe Use um endereço IP selecionado automaticamente selecionado.

- Escolha Submeter.

- Escolha o endpoint de entrada após sua criação e anote os dois endereços IP dos resolvedores.

Conecte uma VPC ao QuickSight

Para conectar uma VPC ao QuickSight, execute as seguintes etapas:

- No Grupos de segurança página do console da Amazon VPC, escolha Criar grupo de segurança.

- Insira um nome (por exemplo,

quicksight-snowflake-privatelink-sg) e uma descrição. - Escolha o ID da VPC usado nas etapas anteriores.

Os grupos de segurança do QuickSight são diferentes de outros grupos de segurança porque são sem estado, em vez de com estado. Isso significa que você deve permitir explicitamente o tráfego de retorno do grupo de segurança de destino. A regra de entrada no seu grupo de segurança deve permitir o tráfego em todas as portas. Isso precisa ser feito porque o número da porta de destino de qualquer pacote de retorno de entrada é definido como um número de porta alocado aleatoriamente. Para mais informações, veja Regras de entrada.

- Escolha Criar grupo de segurança.

- Anote o ID do grupo de segurança, porque agora adicionamos uma regra para permitir o tráfego para o grupo de segurança do VPC endpoint.

- No Grupos de segurança página, procure o ID do grupo de segurança usado para o VPC endpoint.

- Escolha Editar regras de entrada.

- Adicione regras para tráfego HTTPS e HTTP, usando o ID do grupo de segurança que você criou como origem.

- Escolha Salvar regras.

Em seguida, passamos para o console QuickSight para configurar a conexão VPC.

- Navegue até o console QuickSight.

- Escolha o nome de usuário e escolha Gerenciar QuickSight.

- No painel de navegação, escolha Gerenciar conexões VPC.

- Escolha Adicionar uma conexão VPC.

- Escolha Nome da conexão VPC, insira um nome (por exemplo,

snowflake-privatelink). - Escolha ID VPC, escolha a VPC usada nas etapas anteriores.

- Escolha ID de sub-rede, escolha uma das sub-redes que tenha um VPC endpoint, conforme especificado quando você criou o endpoint anteriormente.

- Escolha ID do grupo de segurança, insira o ID do grupo de segurança que você criou.

- Escolha Pontos de extremidade do resolvedor de DNS, insira os dois IPs do endpoint do resolvedor de entrada criado anteriormente.

- Escolha Crie.

Configure uma fonte de dados Snowflake por meio da VPC

Para configurar uma origem de dados Snowflake, conclua as etapas a seguir.

- No console QuickSight, escolha Conjuntos de dados na página de navegação.

- Escolha Novo conjunto de dados.

- Escolha a opção Floco de Neve.

- Escolha Nome da fonte de dados, insira um nome (por exemplo,

snowflake). - Escolha Tipo de conexão¸ escolha a conexão VPC que você criou anteriormente (

snowflake-privatelink). - Escolha Servidor de banco de dados, entrar

privatelink-account-url. - Escolha Nome do banco de dados, insira o nome do seu banco de dados.

- Escolha Armazém, insira o nome de um armazém do Snowflake em execução.

- Escolha Nome de Utilizador, digite seu nome de usuário do Snowflake.

- Escolha Senha, digite sua senha do floco de neve.

- Escolha Validar.

- Após a validação bem-sucedida, escolha Criar fonte de dados.

Crie seu primeiro painel QuickSight

Nesta seção, abordamos a criação de um conjunto de dados no QuickSight e, em seguida, o uso desses dados em uma visualização. Estamos usando um conjunto de dados fictício que contém informações sobre funcionários fictícios.

- Escolha Esquema, escolha seu esquema.

- Escolha Tabelas, selecione suas tabelas.

- Escolha Selecionar.

No Concluir a criação do conjunto de dados seção, você pode determinar se o QuickSight importa seu conjunto de dados para o SPICE para melhorar o desempenho da consulta ou consulta diretamente seus dados sempre que um painel é carregado. Para obter mais informações sobre SPICE, consulte Importando dados para o SPICE.

- Para esta postagem, selecionamos Importe para SPICE para análises mais rápidas.

- Escolha Visualizar.

Agora que temos o esquema, a tabela e a configuração do SPICE para o conjunto de dados, podemos criar nossa primeira visualização.

- Escolha um campo na lista de campos disponíveis. Para esta postagem, escolhemos Cidades.

- Escolha uma visualização no Tipos visuais

Isso apenas arranha a superfície dos recursos de visualização do QuickSight. Para mais informações, veja Trabalhar com recursos visuais do Amazon QuickSight.

A seguir, abordamos uma configuração de rede que permite que o QuickSight seja conectado a uma VPC com o AWS PrivateLink em outra VPC e use o peering de VPC para permitir que o QuickSight use a conexão do AWS PrivateLink.

Conexão QuickSight com Snowflake via AWS PrivateLink e peering de VPC na mesma região

Nesta seção, mostramos como se conectar ao Snowflake com QuickSight com duas VPCs emparelhadas e AWS PrivateLink. O diagrama a seguir ilustra a arquitetura da solução.

Configurar peering de VPC

Primeiro, criamos a conexão de peering de VPC a partir da VPC solicitante.

- No Conexões de peering página do console da Amazon VPC, escolha Criar conexão de peering.

- Escolha Selecione um VPC local para fazer peering, escolha a VPC na qual você configurou sua conexão Snowflake AWS PrivateLink.

- No Selecione outro VPC para fazer peering seção, deixe as opções padrão para Conta e Região (Minha Conta e Esta região, Respectivamente).

- Escolha VPC (aceito), escolha a VPC à qual seu QuickSight está conectado.

- Escolha Criar conexão de peering.

Em seguida, aceitamos a conexão VPC do VPC aceitante.

- No Conexões de peering página, selecione a conexão que você criou.

- No Opções menu, escolha ACEITAR.

- Revise as informações sobre a solicitação. Se tudo parecer correto, escolha Sim aceite.

A seguir, configuramos o DNS para resolver entre as duas VPCs.

- No Conexões de peering página, escolha sua nova conexão de peering.

- No DNS aba, verifique se as duas opções aparecem como Desativado .

Se estiverem ativados, você pode pular para as etapas de criação de tabelas de rotas.

- No Opções menu, escolha Editar configurações de DNS.

Isso exige que sua VPC tenha o nome de host DNS e a resolução ativados.

- Marque ambas as caixas de seleção para permitir que o DNS seja resolvido nas VPCs aceitadora e solicitante.

- Escolha Salvar.

Em seguida, crie a entrada da tabela de rotas para permitir que as rotas sejam propagadas entre as duas VPCs.

- No Tabelas de rota página, escolha as tabelas de rotas na VPC solicitante.

- No Rota guia, escolha Editar rotas.

- Adicione uma rota para o bloco CIDR que sua VPC com peering usa (para esta postagem, 172.31.0.0/16).

- Escolha Salvar rotas.

- Repita para as tabelas de rotas em sua VPC aceitante.

Configurar DNS na VPC aceitante

Nesta seção, associamos a VPC aceitante à mesma zona hospedada privada que a VPC solicitante (<region>.privatelink.snowflakecomputing.com).

- No console do Route 53, escolha Zonas hospedadas no painel de navegação.

- Selecione a zona hospedada

<region>.privatelink.snowflakecomputing.come escolha Editar. - No VPCs para associar à zona hospedada seção, escolha Adicionar VPC.

- Escolha a região e o ID da VPC associados à VPC aceitante.

- Escolha Salvar as alterações .

Configurar endpoints de entrada do resolvedor do Route 53 na VPC aceitante

Para configurar os endpoints de entrada do resolvedor do Route 53, conclua as seguintes etapas:

- No Grupos de segurança página do console da Amazon VPC, escolha Criar grupo de segurança.

- Insira um nome (por exemplo,

quicksight-doc-route53-resolver-sg) e uma descrição. - Escolha o ID da VPC usado nas etapas anteriores.

- Crie regras que permitam DNS (porta 53) sobre UDP e TCP de dentro do bloco VPC CIDR (para esta postagem, 172.31.0.0/16).

- Escolha Criar grupo de segurança.

- Anote o ID do grupo de segurança, porque agora adicionamos uma regra para permitir o tráfego para o grupo de segurança do VPC endpoint.

A seguir, configuramos o endpoint de entrada do Route 53 para esta VPC.

- No console do Route 53, escolha Ponto de extremidade de entrada no painel de navegação.

- Escolha Criar endpoint de entrada.

- Insira um nome para o endpoint (por exemplo,

quicksight-inbound-resolver). - Escolha VPC na região, escolha o ID da VPC da VPC aceitante.

- Escolha Grupo de segurança, escolha o ID do grupo de segurança que você salvou anteriormente.

- No Endereço IP seção, selecione duas zonas de disponibilidade e sub-redes e deixe Use um endereço IP selecionado automaticamente

- Escolha Submeter.

- Escolha o endpoint de entrada após sua criação.

- Após o provisionamento do endpoint de entrada, observe os dois endereços IP dos resolvedores.

Conecte o VPC aceitante ao QuickSight

Para começar, precisamos criar um grupo de segurança para QuickSight para permitir o tráfego para os endpoints de entrada do resolvedor Route 53, o endpoint VPC para AWS PrivateLink e o tráfego dentro da rede local.

- No Grupos de segurança página do console da Amazon VPC, escolha Criar grupo de segurança.

- Insira um nome (por exemplo,

quicksight-snowflake-privatelink-vpc-peering-sg) e uma descrição. - Escolha o ID da VPC para a VPC aceitante.

- Crie as seguintes regras de entrada:

-

- Uma regra para a rede local para todas as portas TCP (por exemplo, 172.31.0.0/16).

- Uma regra que permite o tráfego DNS do grupo de segurança para o endpoint de entrada do resolvedor do Route 53 para todas as portas TCP.

- Uma regra que permite o tráfego DNS do grupo de segurança para o endpoint de entrada do resolvedor do Route 53 para todas as portas UDP.

- Uma regra que permite o tráfego para o grupo de segurança do VPC endpoint (localizado na VPC com peering).

Conforme discutido anteriormente, os grupos de segurança do QuickSight são diferentes de outros grupos de segurança. Você deve permitir explicitamente o tráfego de retorno do grupo de segurança de destino e a regra de entrada no seu grupo de segurança deve permitir o tráfego em todas as portas. Para mais informações, veja Regras de entrada.

Em seguida, modificamos o grupo de segurança do endpoint de entrada do resolvedor do Route 53 para permitir o tráfego do grupo de segurança que criamos.

- No Grupos de segurança página, procure o ID do grupo de segurança usado para o endpoint de entrada do resolvedor do Route 53.

- Escolha Editar regras de entrada.

- Adicione regras para DNS sobre UDP e DNS sobre TCP, usando o ID do grupo de segurança do grupo de segurança que criamos para QuickSight como origem.

- Escolha Salvar regras.

Em seguida, modifique o grupo de segurança que foi criado para o VPC endpoint da conexão do AWS PrivateLink.

- No Grupos de segurança página, procure o ID do grupo de segurança usado para o VPC endpoint para a conexão do AWS PrivateLink.

- Escolha Editar regras de entrada.

- Adicione regras para HTTPS e HTTP, usando o ID do grupo de segurança criado para QuickSight como origem.

- Escolha Salvar regras.

A seguir, configuramos a conexão VPC no QuickSight.

- No console QuickSight, escolha o nome de usuário e escolha Gerenciar QuickSight.

- No painel de navegação, escolha Gerenciar conexões VPC.

- Escolha Adicionar uma conexão VPC.

- Escolha Nome da conexão VPC¸ insira um nome (por exemplo,

snowflake-privatelink-vpc-peering). - Escolha Sub-rede, escolha um ID de sub-rede que tenha uma tabela de rotas com uma conexão de peering com a VPC solicitante onde reside a conexão do AWS PrivateLink.

- Escolha ID do grupo de segurança, insira o ID do grupo de segurança criado anteriormente.

- Escolha Pontos de extremidade do resolvedor de DNS, insira os dois IPs do endpoint do resolvedor de entrada que você criou.

- Escolha Crie.

Configure uma fonte de dados Snowflake no QuickSight por meio da VPC

Para configurar uma fonte de dados Snowflake no QuickSight, conclua as seguintes etapas:

- No console QuickSight, escolha Conjuntos de dados no painel de navegação.

- Escolha Novo conjunto de dados.

- Escolha a opção Floco de Neve.

- Insira um nome de fonte de dados (por exemplo,

snowflake-dataset). - Escolha a conexão VPC que você criou (

snowflake-privatelink). - Escolha Servidor de banco de dados, introduzir o

privatelink-account-url. - Escolha Nome do banco de dados, insira o nome do seu banco de dados.

- Escolha Armazém, insira o nome de um armazém do Snowflake em execução.

- Escolha Nome de Utilizador, digite seu nome de usuário do Snowflake.

- Escolha Senha, digite sua senha do floco de neve.

- Escolha Validar.

- Após a validação bem-sucedida, escolha Criar fonte de dados.

Para conhecer as etapas de criação de um painel, consulte a seção anterior, Crie seu primeiro painel QuickSight.

Na próxima seção, abordaremos uma configuração de rede semelhante, com a diferença de que usamos peering de VPC entre regiões.

Conexão QuickSight com Snowflake via AWS PrivateLink e peering de VPC entre regiões

Nesta seção, mostramos como se conectar ao Snowflake com QuickSight por meio do AWS PrivateLink com duas VPCs emparelhadas entre regiões.

Referimo-nos às regiões genericamente ao longo desta postagem, denotando a região que tem a conexão Snowflake AWS PrivateLink como Região A e a região na qual o QuickSight está configurado como Região B.

O diagrama a seguir ilustra nossa arquitetura de solução.

Configurar peering de VPC entre duas regiões

Primeiro, criamos a conexão de peering de VPC a partir da VPC solicitante.

- Navegue até a Conexões de peering no console da Amazon VPC na região B (a região na qual você planeja usar o QuickSight para implantar painéis).

- Escolha Criar conexão de peering.

- No Selecione um VPC local para fazer peering seção, para VPC (solicitante), escolha a VPC na qual você conectou ou pretende conectar o QuickSight.

- Escolha Selecione outro VPC para fazer peering, selecione Minha Conta e Outra região.

- Escolha a região em que existe sua conexão Snowflake AWS PrivateLink.

- Escolha ID da VPC (aceitador), insira o ID da VPC na qual seu Snowflake AWS PrivateLink existe.

- Escolha Criar conexão de peering.

- Copie o ID da conexão de peering de VPC para que possamos localizá-lo facilmente nas próximas etapas (parece

pcx-xxxxxxxxxxxx).

Em seguida, aceitamos a conexão de peering de VPC da região na qual você criou sua conexão AWS PrivateLink.

- Navegue até o console da Amazon VPC na região A (onde existe sua conexão Snowflake AWS PrivateLink).

- Procure e selecione a conexão de peering que você criou.

- No Opções menu, escolha Aceitar pedido.

- Revise as informações sobre a solicitação. Se tudo parecer correto, escolha Sim aceite.

A seguir, configuramos o DNS para resolver entre as duas VPCs.

- No Conexões de peering do console da Amazon VPC, escolha sua conexão de peering de VPC recém-criada.

- No DNS aba, verifique se as duas opções mostram Desativado .

Se estiverem habilitados, pule para as etapas de criação de tabelas de rotas.

- No Opções menu, escolha Editar configurações de DNS.

Isso exige que sua VPC tenha o nome de host DNS e a resolução ativados.

- Marque ambas as caixas de seleção para permitir que o DNS seja resolvido nas VPCs aceitante e solicitante.

- Escolha Salvar.

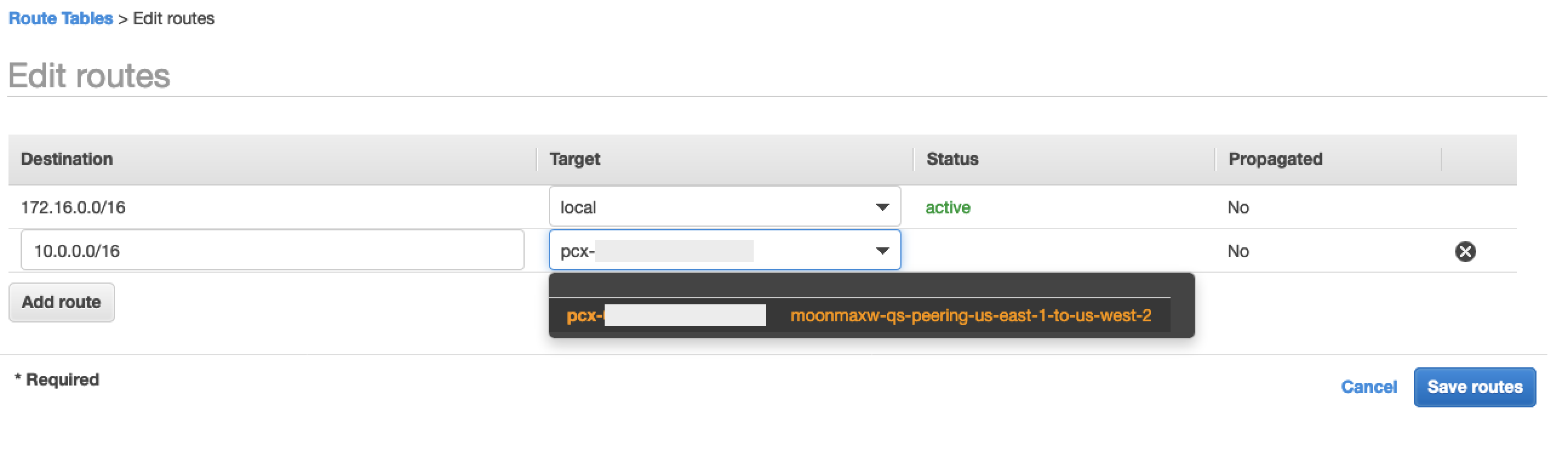

Em seguida, criamos a entrada da tabela de rotas para permitir que as rotas se propaguem entre as duas VPCs para a Região B.

- Navegue até o console da Amazon VPC na região B (a região na qual você planeja usar o QuickSight para implantar painéis).

- No painel de navegação, escolha Tabelas de rota.

- Selecione as tabelas de rotas na VPC solicitante.

- No Rota guia, escolha Editar rotas.

- Adicione uma rota para o bloco CIDR que sua VPC com peering usa (para esta postagem, 10.0.0.0/16 é o bloco CIDR para a VPC na qual reside a conexão Snowflake AWS PrivateLink).

- Escolha Salvar rotas.

Em seguida, crie a entrada da tabela de rotas para permitir que as rotas sejam propagadas entre as duas VPCs para a Região A.

- Navegue até o console da Amazon VPC na região A (onde existe sua conexão Snowflake AWS PrivateLink).

- Repita as etapas anteriores, usando o bloco CIDR para a VPC com peering (nesta postagem, 172.16.0.0/16).

Configure o DNS na VPC na região B

Primeiro, precisamos associar a VPC na região B (onde você implanta o QuickSight) à mesma zona hospedada privada que a VPC na região A, onde existe sua conexão Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- No console do Route 53, escolha Zonas hospedadas no painel de navegação.

- Selecione a zona hospedada privada

<region>.privatelink.snowflakecomputing.come escolha Editar. - No VPCs para associar à zona hospedada seção, escolha Adicionar VPC.

- Escolha a região e o ID da VPC associados à VPC aceitante.

- Escolha Salvar as alterações .

Configure o endpoint de entrada do resolvedor do Route 53 para sua VPC na região B

Para configurar o terminal de entrada do resolvedor na Região B, conclua as etapas a seguir:

- No Grupos de segurança página no console da Amazon VPC, escolha Criar grupo de segurança.

- Insira um nome (por exemplo,

quicksight-doc-route53-resolver-sg) e uma descrição. - Escolha o ID da VPC usado nas etapas anteriores.

- Crie regras que permitam DNS (porta 53) sobre UDP e TCP de dentro do bloco VPC CIDR (para esta postagem, 172.16.0.0/16).

- Escolha Criar grupo de segurança.

- Anote o ID do grupo de segurança, porque agora adicionamos uma regra para permitir o tráfego para o grupo de segurança do VPC endpoint.

A seguir, configuramos o endpoint de entrada do Route 53 para esta VPC.

- No console do Route 53, escolha Ponto de extremidade de entrada no painel de navegação.

- Escolha Criar endpoint de entrada.

- Insira um nome para o endpoint (por exemplo,

quicksight-inbound-resolver). - Escolha VPC na região, escolha o ID da VPC usado nas etapas anteriores.

- Escolha Grupo de segurança, escolha o ID do grupo de segurança da etapa anterior.

- No Endereço IP seção, selecione duas zonas de disponibilidade e sub-redes e deixe Use um endereço IP selecionado automaticamente

- Escolha Submeter.

- Escolha o endpoint de entrada após sua criação.

- Após o provisionamento do endpoint de entrada, observe os dois endereços IP dos resolvedores.

Conecte a VPC ao QuickSight na região B

Para começar, precisamos criar um grupo de segurança para QuickSight para permitir o tráfego para os endpoints de entrada do resolvedor Route 53, o endpoint VPC para AWS PrivateLink e o tráfego dentro da rede local.

- No Grupos de segurança página do console Amazon VPC na região B, escolha Criar grupo de segurança.

- Insira um nome (por exemplo,

quicksight-snowflake-sg) e uma descrição. - Escolha o ID da VPC onde você criou anteriormente a conexão de peering de VPC.

- Crie as seguintes regras de entrada:

-

- Uma para a rede local, todas as portas TCP (por exemplo, 172.16.0.0/16).

- Uma regra que permite o tráfego DNS do grupo de segurança para o endpoint de entrada do resolvedor do Route 53 para todas as portas TCP.

- Uma regra que permite o tráfego DNS do grupo de segurança para o endpoint de entrada do resolvedor do Route 53 para todas as portas UDP.

- Um que permite o tráfego de todas as portas TCP para o bloco CIDR da VPC localizada na região A, onde existe sua conexão Snowflake AWS PrivateLink (para esta postagem, 10.0.0.0/16).

Conforme discutido anteriormente, os grupos de segurança do QuickSight são diferentes de outros grupos de segurança. Você deve permitir explicitamente o tráfego de retorno do grupo de segurança de destino e a regra de entrada no seu grupo de segurança deve permitir o tráfego em todas as portas. Para mais informações, veja Regras de entrada.

Em seguida, modificamos o grupo de segurança do endpoint de entrada do resolvedor do Route 53 na região B para permitir o tráfego do grupo de segurança que criamos.

- No Grupos de segurança página, procure o ID do grupo de segurança usado para o endpoint de entrada do resolvedor do Route 53.

- Escolha Editar regras de entrada.

- Adicione regras para DNS sobre UDP e DNS sobre TCP, usando o bloco CIDR para a VPC na Região B (para esta postagem, 172.16.0.0/16).

- Escolha Salvar regras.

Em seguida, precisamos modificar o grupo de segurança que estamos usando para a conexão AWS PrivateLink.

- Navegue até a Grupos de segurança página no console da Amazon VPC na região A.

- Procure o ID do grupo de segurança usado para o VPC endpoint da conexão do AWS PrivateLink.

- Escolha Editar regras de entrada.

- Adicione regras para HTTPS e HTTP, usando o bloco CIDR para a VPC na região B como origem (para esta postagem, 172.16.0.0/16).

- Escolha Salvar regras.

Por fim, configuramos a conexão QuickSight VPC.

- Navegue até o console QuickSight na Região B.

- Escolha o nome de usuário e escolha Gerenciar QuickSight.

- No painel de navegação, escolha Gerenciar conexão VPC.

- Escolha Adicionar uma conexão VPC.

- Escolha Nome da conexão VPC, insira um nome de conexão (por exemplo,

snowflake-privatelink-cross-region). - Escolha ID VPC, escolha o ID da VPC da VPC na região B.

- Escolha Sub-rede, escolha um ID de sub-rede da VPC na região B que tenha uma tabela de rotas com uma conexão de peering com a VPC onde reside a conexão do AWS PrivateLink.

- Escolha ID do grupo de segurança, insira o ID do grupo de segurança que você criou.

- Escolha Pontos de extremidade do resolvedor de DNS, insira os dois IPs para o endpoint do resolvedor de entrada criado anteriormente.

- Escolha Crie.

Configure uma fonte de dados Snowflake no QuickSight por meio da VPC

Para configurar uma fonte de dados Snowflake no QuickSight, conclua as seguintes etapas:

- No console QuickSight, escolha Conjuntos de dados no painel de navegação.

- Escolha Novo conjunto de dados.

- Escolha a opção Floco de Neve.

- Insira um nome para sua fonte de dados (por exemplo,

snowflake-dataset). - Escolha a conexão VPC que você criou (

snowflake-privatelink). - Escolha Servidor de banco de dados, introduzir o

privatelink-account-url. - Escolha Nome do banco de dados, insira o nome do seu banco de dados.

- Escolha Armazém, insira o nome de um armazém do Snowflake em execução.

- Escolha Nome de Utilizador, digite seu nome de usuário do Snowflake.

- Escolha Senha, digite sua senha do floco de neve.

- Escolha Validar.

- Após a validação bem-sucedida, escolha Criar fonte de dados.

Para conhecer as etapas de criação de um painel, consulte a seção anterior, Crie seu primeiro painel QuickSight.

Para nossa última configuração, abordamos como configurar uma conexão QuickSight com Snowflake sem AWS PrivateLink.

Conexão QuickSight com Snowflake sem AWS PrivateLink

Nesta seção, mostramos como se conectar ao Snowflake com QuickSight sem usar AWS PrivateLink.

- No console QuickSight, escolha Conjuntos de dados no painel de navegação.

- Escolha Novo conjunto de dados.

- Escolha a opção Floco de Neve.

- Insira um nome de fonte de dados (por exemplo,

snowflake-dataset). - Deixe o tipo de conexão como Rede pública.

- Escolha Nome do banco de dados, insira o nome do seu banco de dados.

- Para o seu servidor de banco de dados, insira o URL que você usa para fazer login no Snowflake (

xxxxxxxx.snowflakecomputing.com). - Escolha Armazém, insira o nome de um armazém do Snowflake em execução.

- Escolha Nome de Utilizador, digite seu nome de usuário do Snowflake.

- Escolha Senha, digite sua senha do floco de neve.

- Escolha Validar.

- Escolha Criar fonte de dados.

Para conhecer as etapas de criação de um painel, consulte a seção anterior, Crie seu primeiro painel QuickSight.

limpar

Se o seu trabalho com QuickSight, Snowflake e PrivateLink estiver concluído, remova o endpoint de entrada do resolvedor Route53, Zona de host privada do Route 53, e as Ponto de extremidade VPC para Snowflake, a fim de evitar incorrer em taxas adicionais.

Conclusão

Nesta postagem, cobrimos quatro cenários para conectar o QuickSight ao Snowflake como uma fonte de dados usando o AWS PrivateLink para conectividade em três cenários diferentes: a mesma VPC, com peering de VPC na mesma região e com peering de VPC entre regiões. Também abordamos como conectar o QuickSight ao Snowflake sem AWS PrivateLink.

Depois de configurar a fonte de dados, você poderá obter mais insights dos seus dados configurando Insights de ML no QuickSight, configure representações gráficas de seus dados usando QuickSight visuaisou juntar dados de vários conjuntos de dados, bem como todos os outros recursos do QuickSight.

Sobre o autor

Lua Maxwell é arquiteto de soluções sênior na AWS e trabalha com fornecedores independentes de software (ISVs) para projetar e dimensionar seus aplicativos na AWS. Fora do trabalho, Maxwell é pai de dois gatos, é um ávido torcedor do Wolverhampton Wanderers Football Club e espera pacientemente por uma nova onda de música ska.

Lua Maxwell é arquiteto de soluções sênior na AWS e trabalha com fornecedores independentes de software (ISVs) para projetar e dimensionar seus aplicativos na AWS. Fora do trabalho, Maxwell é pai de dois gatos, é um ávido torcedor do Wolverhampton Wanderers Football Club e espera pacientemente por uma nova onda de música ska.

bosco albuquerque é arquiteto de soluções parceiro sênior na AWS e tem mais de 20 anos de experiência trabalhando com produtos de banco de dados e análise, de fornecedores de banco de dados corporativos e provedores de nuvem e ajudou grandes empresas de tecnologia a projetar soluções de análise de dados, bem como liderou equipes de engenharia no projeto e implementação de plataformas de análise de dados e produtos de dados.

bosco albuquerque é arquiteto de soluções parceiro sênior na AWS e tem mais de 20 anos de experiência trabalhando com produtos de banco de dados e análise, de fornecedores de banco de dados corporativos e provedores de nuvem e ajudou grandes empresas de tecnologia a projetar soluções de análise de dados, bem como liderou equipes de engenharia no projeto e implementação de plataformas de análise de dados e produtos de dados.

- '

- "

- 100

- 11

- 7

- 9

- Acesso

- Conta

- Adicional

- Todos os Produtos

- Permitindo

- Amazon

- analítica

- aplicações

- arquitetura

- disponibilidade

- AWS

- fronteira

- negócio

- inteligência de negócios

- chamada

- Gatos

- Na nuvem

- clube

- código

- Empresas

- Coneções

- Conectividade

- Criar

- painel de instrumentos

- dados,

- Análise de Dados

- banco de dados

- Design

- dns

- editor

- colaboradores

- Ponto final

- Segurança de endpoint

- Engenharia

- Empreendimento

- Expandir

- Funcionalidades

- Taxas

- Campos

- Primeiro nome

- Futebol

- para a frente

- cheio

- Verde

- Grupo

- Alta

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- IAM

- Dados de identificação:

- Incluindo

- INFORMAÇÕES

- insights

- integração

- Inteligência

- interativo

- IP

- Endereço IP

- IT

- grande

- levou

- Limitado

- Line

- LINK

- Lista

- local

- mover

- Música

- nomes

- Navegação

- rede

- Oferece

- abre

- Opção

- Opções

- ordem

- Outros

- parceiro

- Senha

- atuação

- Plataformas

- portas

- privado

- Produtos

- público

- publicar

- registros

- Requisitos

- recurso

- Recursos

- Rota

- regras

- corrida

- Escala

- Peneira

- Pesquisar

- segurança

- selecionado

- Serverless

- conjunto

- contexto

- simples

- So

- Software

- Soluções

- começo

- armazenamento

- subdomínio

- bem sucedido

- ajuda

- superfície

- Equipar

- A fonte

- tempo

- tráfego

- ui

- valor

- fornecedores

- Ver

- Virtual

- visualização

- Armazém

- Onda

- sites

- dentro

- Atividades:

- anos