Helsinki, Finlândia. 25 de maio de 2023 – O sucesso das gangues de ransomware estimulou uma tendência significativa de profissionalização entre os criminosos cibernéticos, onde diferentes grupos desenvolvem serviços especializados para oferecer uns aos outros, de acordo com um novo relatório da Com Seguro (anteriormente conhecido como F-Secure Business).

O ransomware existe há décadas, mas a ameaça se adaptou continuamente às melhorias nas defesas ao longo dos anos. Um desenvolvimento notável é o domínio atual de grupos de ransomware de extorsão multiponto, que empregam várias estratégias de extorsão ao mesmo tempo (geralmente criptografia para impedir o acesso aos dados e roubo de dados para vazar publicamente) para pressionar as vítimas por pagamentos.

De acordo com uma análise de mais de 3000 vazamentos de dados por grupos de ransomware de extorsão multiponto, as organizações nos Estados Unidos foram as vítimas mais comuns desses ataques, seguidas pelo Canadá, Reino Unido, Alemanha, França e Austrália. Juntas, as organizações desses países foram responsáveis por três quartos dos vazamentos incluídos na análise.

A indústria da construção parecia ser a mais impactada e foi responsável por 19% dos vazamentos de dados. As empresas automotivas, por outro lado, representavam apenas cerca de 6%. Vários outros setores ficaram entre os dois devido a grupos de ransomware com diferentes distribuições de vítimas, com algumas famílias visando um ou mais setores desproporcionalmente a outros.

Embora a ameaça do ransomware tenha infligido problemas consideráveis a organizações em diferentes países e setores, seu impacto transformador na indústria do crime cibernético não pode ser exagerado.

“Em busca de uma fatia maior das enormes receitas da indústria de ransomware, os grupos de ransomware compram recursos de fornecedores especializados em crimes eletrônicos, da mesma forma que empresas legítimas terceirizam funções para aumentar seus lucros”, explica o analista sênior de inteligência de ameaças Stephen Robinson . “Esse fornecimento imediato de recursos e informações está sendo aproveitado por mais e mais agentes de ameaças cibernéticas, desde operadores solitários e pouco qualificados até APTs de estado-nação. O ransomware não criou a indústria do crime cibernético, mas realmente jogou lenha na fogueira.”

Em um exemplo notável destacado no relatório, a WithSecure investigou um incidente que envolveu uma única organização comprometida por cinco agentes de ameaças diferentes, cada um com objetivos diferentes e representando um tipo diferente de serviço de crime cibernético:

- O grupo de ransomware Monti

- Malware como serviço Qakbot

- Um grupo de cryptojacking conhecido como 8220 Gang (também rastreado como Returned Libra)

- Um agente de acesso inicial sem nome (IAB)

- Um subconjunto do Lazarus Group, uma ameaça persistente avançada associada ao Escritório Geral de Inteligência e Reconhecimento Estrangeiro da Coreia do Norte

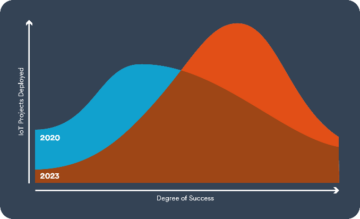

De acordo com o relatório, essa tendência de profissionalização torna o conhecimento e os recursos para atacar organizações acessíveis a agentes de ameaças menos qualificados ou com poucos recursos. O relatório prevê que é provável que o número de invasores e o tamanho da indústria do crime cibernético cresçam nos próximos anos.

“Muitas vezes falamos sobre os danos que os ataques de ransomware causam às vítimas. Menos atenção é dada a como os pagamentos de resgate fornecem recursos adicionais aos invasores, o que incentivou a tendência de profissionalização descrita no relatório. A curto prazo, provavelmente veremos esse ecossistema em mudança moldar os recursos e os tipos de ataques enfrentados pelos defensores”, diz o chefe de inteligência de ameaças da WithSecure, Tim West.

Comente sobre este artigo abaixo ou via Twitter: @IoTNow_OR @jcIoTnow

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Compre e venda ações em empresas PRE-IPO com PREIPO®. Acesse aqui.

- Fonte: https://www.iot-now.com/2023/05/26/130874-ransomware-driving-professionalisation-of-cyber-crime-collaborations-reports-withsecure/

- :tem

- :é

- :onde

- $UP

- 2023

- a

- Sobre

- Acesso

- Acesso a dados

- acessível

- Segundo

- atores

- adaptado

- Adicional

- avançado

- Ameaça persistente avançada

- Vantagem

- tb

- entre

- an

- análise

- analista

- e

- Outro

- por aí

- artigo

- AS

- associado

- At

- ataque

- Ataques

- por WhatsApp.

- Australia

- automotivo

- BE

- sido

- ser

- abaixo

- entre

- maior

- ambos

- corretor

- negócio

- negócios

- mas a

- by

- Localização: Canadá

- não podes

- capacidades

- Causar

- mudança

- colaborações

- vinda

- próximos anos

- comum

- Empresas

- Comprometido

- considerável

- formação

- continuamente

- países

- crio

- Crime

- Os criminosos

- Criptojacking

- Atual

- cibernético

- crimes cibernéticos

- dados,

- décadas

- Defensores

- descrito

- desenvolver

- Desenvolvimento

- diferente

- distribuições

- Domínio

- condução

- dois

- cada

- ecossistema

- encorajados

- criptografia

- exemplo

- experiência

- Explica

- extorsão

- enfrentando

- famílias

- Finlândia

- Fogo

- seguido

- Escolha

- estrangeiro

- Antigamente

- França

- da

- Combustível

- funções

- Gangue

- Geral

- Alemanha

- Grupo

- Do grupo

- Cresça:

- mão

- ter

- cabeça

- Destaque

- Como funciona o dobrador de carta de canal

- HTTPS

- enorme

- Impacto

- impactada

- melhorias

- in

- incidente

- incluído

- Crescimento

- indústrias

- indústria

- INFORMAÇÕES

- do estado inicial,

- Inteligência

- envolvido

- iot

- IT

- ESTÁ

- Reino

- conhecido

- Da Coréia

- Lázaro

- Grupo Lazarus

- vazar

- Vazamentos

- legítimo

- menos

- Libra

- Provável

- FAZ

- Posso..

- mais

- a maioria

- muito

- nação

- Estado-nação

- Novo

- notícias

- Norte

- notável

- agora

- número

- objetivos

- of

- oferecer

- frequentemente

- on

- uma vez

- ONE

- só

- operadores

- or

- Organizações

- Outros

- Outros

- terceirizar

- Acima de

- pago

- Dor

- pagamentos

- platão

- Inteligência de Dados Platão

- PlatãoData

- Previsões

- pressão

- evitar

- lucros

- fornecer

- publicamente

- compra

- busca

- variando

- Resgate

- ransomware

- Ataques de Ransomware

- pronto

- clientes

- Denunciar

- Relatórios

- representando

- Recursos

- receitas

- certo

- mesmo

- diz

- Vejo

- parecia

- senior

- serviço

- Serviços

- vários

- Shape

- periodo

- solteiro

- Tamanho

- Fatia

- alguns

- especializada

- especialista

- Estado

- Unidos

- Stephen

- estratégias

- sucesso

- fornecedores

- supply

- tomado

- Converse

- alvejando

- que

- A

- o Reino Unido

- deles

- Este

- isto

- ameaça

- atores de ameaças

- inteligência de ameaças

- Através da

- Tim

- para

- juntos

- transformadora

- Trend

- dois

- tipo

- Unido

- Reino Unido

- Estados Unidos

- SEM NOME

- geralmente

- via

- Vítima

- vítimas

- Caminho..

- foram

- Ocidente

- qual

- precisarão

- de

- anos

- zefirnet