UMA GALERIA DE ROGUES

Rogue pacotes de software. Rogue “administradores de sistema”. Rogue registradores de teclas. Rogue autenticadores.

Nenhum reprodutor de áudio abaixo? Ouvir diretamente no Soundcloud.

Com Doug Aamoth e Paul Ducklin. Música de introdução e final de Edith Mudge.

Você pode nos ouvir em Soundcloud, Podcasts da Apple, Google Podcasts, Spotify, Costureiro e em qualquer lugar que bons podcasts sejam encontrados. Ou simplesmente solte o URL do nosso feed RSS em seu podcatcher favorito.

LEIA A TRANSCRIÇÃO

DOUG. Scambaiting, aplicativos 2FA desonestos, e não ouvimos o último LastPass.

Tudo isso e muito mais no podcast Naked Security.

[MODEM MUSICAL]

Bem-vindos ao podcast, pessoal.

Eu sou Doug Aamoth; ele é Paul Ducklin.

Paulo, como você está hoje?

PATO. Frio, Doug.

Aparentemente, março vai ser mais frio que fevereiro.

DOUG. Estamos tendo o mesmo problema aqui, o mesmo desafio.

Então, não se preocupe - eu tenho um muito interessante Esta semana na história da tecnologia segmento.

Esta semana, em 05 de março de 1975, a primeira reunião do Homebrew Computer Club aconteceu em Menlo Park, Califórnia, organizada por Fred Moore e Gordon French.

A primeira reunião contou com cerca de 30 entusiastas da tecnologia discutindo, entre outras coisas, o Altair.

E cerca de um ano depois, em 01 de março de 1976, Steve Wozniak compareceu a uma reunião com uma placa de circuito que ele mesmo criou, com o objetivo de entregar os planos.

Steve Jobs o convenceu a desistir e os dois fundaram a Apple.

E o resto é história, Paul.

PATO. Bem, certamente é história, Doug!

Altair, hein?

Wow!

O computador que convenceu Bill Gates a abandonar Harvard.

E de maneira verdadeiramente empreendedora, junto com Paul Allen e Monty Davidoff – acho que foi o trio que escreveu o Altair Basic – partiu para o Novo México.

Vá trabalhar na propriedade do fornecedor de ferragens em Albuquerque!

DOUG. Talvez algo que talvez não vá fazer história…

...vamos começar o show com um pouco sofisticado, mas interessante fraude campanha, Paulo.

Pacotes NPM JavaScript abusados para criar links scambait em massa

PATO. Sim, eu escrevi isso no Naked Security, Doug, sob o título Pacotes NPM JavaScript abusados para criar links scambait em massa (é muito mais prolixo para dizer do que parecia na época em que o escrevi)…

…porque eu senti que era um ângulo interessante sobre o tipo de propriedade da web que tendemos a associar diretamente, e apenas, com os chamados ataques de código-fonte da cadeia de suprimentos.

E, nesse caso, os bandidos pensaram: “Ei, não queremos distribuir código-fonte envenenado. Não estamos nesse tipo de ataque à cadeia de suprimentos. O que estamos procurando é apenas uma série de links nos quais as pessoas possam clicar e que não levantem suspeitas.”

Portanto, se você deseja uma página da Web que alguém possa visitar e que tenha vários links para sites duvidosos…

…por que não escolher um site como o NPM Package Manager e criar um monte de pacotes?

Então você nem precisa aprender HTML, Doug!

Você poderia simplesmente usar o bom e velho Markdown, e lá você tem essencialmente uma fonte confiável e bonita de links para os quais você pode clicar.

E aqueles links que eles estavam usando, tanto quanto eu posso entender, foram para sites de blogs, sites de comunidades, o que quer que sejam, que tinham comentários não moderados ou mal moderados, ou onde eles foram facilmente capazes de criar contas e, em seguida, fazer comentários. que tinha links.

Então, eles estão basicamente construindo uma cadeia de elos que não levantariam suspeitas.

DOUG. Então, temos alguns conselhos: Não clique em links gratuitos, mesmo se achar que está interessado ou intrigado.

PATO. Esse é o meu conselho, Doug.

Talvez haja alguns códigos gratuitos, ou talvez alguns cupons que eu possa conseguir... talvez não haja mal algum em dar uma olhada.

Mas se houver algum tipo de receita de anúncio afiliado com isso, que os cozinheiros estão ganhando apenas atraindo você falsamente para um site específico?

Não importa quão minúscula seja a quantia que eles estão ganhando, por que dar a eles qualquer coisa por nada?

Esse é o meu conselho.

“A melhor maneira de evitar um soco é não estar lá”, como sempre.

DOUG. [RISOS] E então temos: Não preencha pesquisas online, por mais inofensivas que pareçam.

PATO. Sim, já dissemos isso muitas vezes no Naked Security.

Pelo que você sabe, você pode estar dando seu nome aqui, seu número de telefone ali, talvez dê sua data de nascimento a algo para um presente grátis ali e pensa: “Qual é o problema?”

Mas se todas essas informações estão realmente acabando em um balde gigante, então, com o tempo, os bandidos estão ficando cada vez mais sobre você, às vezes talvez incluindo dados que são muito difíceis de mudar.

Você pode obter um novo cartão de crédito amanhã, mas é muito mais difícil conseguir um novo aniversário ou mudar de casa!

DOUG. E por último, mas certamente não menos importante: Não execute blogs ou sites de comunidade que permitam postagens ou comentários não moderados.

E se alguém já executou, digamos, um site WordPress, a ideia de permitir comentários não moderados é quase alucinante, porque haverá milhares deles.

É uma epidemia.

PATO. Mesmo se você tiver um serviço anti-spam automatizado em seu sistema de comentários, isso fará um ótimo trabalho…

…mas não deixe as outras coisas passarem e pense: “Ah, bem, vou voltar e removê-lo, se eu perceber que parece duvidoso depois”, porque, como você disse, está em proporções epidêmicas…

DOUG. Isso é um trabalho de tempo integral, sim!

PATO. …e tem sido por anos.

DOUG. E você conseguiu, fico feliz em ver, trabalhar em dois dos nossos mantras favoritos por aqui.

No final do artigo: Pense antes de clicare: Se em dúvida…

PATO. …não dê.

É tão simples como isso.

DOUG. Falando em dar coisas, três jovens alegadamente fugiu com milhões em dinheiro de extorsão:

Polícia holandesa prende três suspeitos de extorsão cibernética que supostamente ganharam milhões

PATO. Sim.

Eles foram presos na Holanda por crimes que supostamente começaram a cometer... Acho que foi há dois anos, Doug.

E eles têm 18 anos, 21 anos e 21 anos agora.

Então eles eram muito jovens quando começaram.

E o principal suspeito, de 21 anos… os polícias alegam que terá ganho cerca de dois milhões e meio de euros.

É muito dinheiro para um jovem, Doug.

É muito dinheiro para qualquer um!

DOUG. Não sei quanto você ganhava aos 21 anos, mas eu não ganhava tanto, nem perto disso. [RISOS]

PATO. Talvez dois euros e cinquenta por hora? [RISADA]

Parece que o modus operandi deles não era acabar com o ransomware, mas deixar você com a *ameaça* do ransomware porque eles já estavam dentro.

Então eles entravam, faziam todo o roubo de dados e, em vez de realmente se incomodar em criptografar seus arquivos, parecia que o que eles fariam seria dizer: “Olha, nós temos o dados; podemos voltar e estragar tudo, ou você pode pagar.

E as demandas variavam entre € 100,000 e € 700,000 por vítima.

E se é verdade que um deles ganhou € 2,500,000 nos últimos dois anos com sua cibercriminalidade, você pode imaginar que eles provavelmente chantagearam algumas vítimas para que pagassem, por medo do que poderia ser revelado…

DOUG. Já dissemos por aqui: “Não vamos julgar, mas pedimos às pessoas que não paguem em casos como este ou em casos como ransomware”.

E por um bom motivo!

Porque, nesse caso, a polícia nota que pagar a chantagem nem sempre dava certo.

Eles disseram:

Em muitos casos, os dados roubados vazaram online mesmo depois que as empresas afetadas pagaram.

PATO. Então. se você já pensou: “Eu me pergunto se posso confiar nesses caras para não vazar os dados ou para que eles não apareçam online?”…

…Acho que você tem sua resposta aí!

E tenha em mente que pode não ser que esses bandidos em particular fossem apenas ultra-duplicados e que eles pegassem o dinheiro e o vazassem de qualquer maneira.

Não sabemos se *eles* foram necessariamente as pessoas que vazaram.

Eles poderiam ter sido tão ruins em segurança que o roubaram; eles tiveram que colocá-lo em algum lugar; e enquanto eles estavam negociando, dizendo a você: “Vamos deletar os dados”…

... pelo que sabemos, outra pessoa pode ter roubado nesse meio tempo.

E isso é sempre um risco, então pagar pelo silêncio raramente funciona bem.

DOUG. E temos visto mais e mais ataques como este, onde o ransomware realmente parece um pouco mais direto: “Pague-me pela chave de descriptografia; você me pagou; Eu darei a você; você pode desbloquear seus arquivos.”

Bem, agora eles estão entrando e dizendo: “Não vamos trancar nada, ou vamos trancar, mas também vamos vazar online se você não pagar…”

PATO. Sim, são três tipos de extorsão, não é?

Há: “Nós trancamos seus arquivos, pague o dinheiro ou seu negócio vai descarrilar”.

Há, “Nós roubamos seus arquivos. Pague ou vamos vazá-los, e então podemos voltar e fazer um ransomware de qualquer maneira.

E há o duplo argumento de que alguns bandidos parecem gostar, onde eles roubam seus dados *e* embaralham os arquivos e dizem: “Você também pode pagar para descriptografar seus arquivos e sem custo extra, Doug, nós vou deletar os dados também!”

Então, você pode confiar neles?

Bem, aqui está a sua resposta…

Provavelmente não!

DOUG. Tudo bem, vá até lá e leia sobre isso.

Há mais informações e contexto no final desse artigo... Paul, você fez uma entrevista com nosso próprio Peter Mackenzie, que é o Diretor de Resposta a Incidentes aqui na Sophos. (Completo cópia acessível.)

Nenhum reprodutor de áudio abaixo? Ouvir diretamente no Soundcloud.

E, como sempre dizemos em casos como esses, se você for afetado por isso, denuncie a atividade à polícia para que ela tenha o máximo de informações possível para montar o caso.

Fico feliz em informar que dissemos que ficaríamos de olho nisso; nós fizemos; e nós temos um Atualização LastPass:

LastPass: Keylogger no PC doméstico levou à quebra do cofre de senhas corporativas

PATO. Temos sim, Doug!

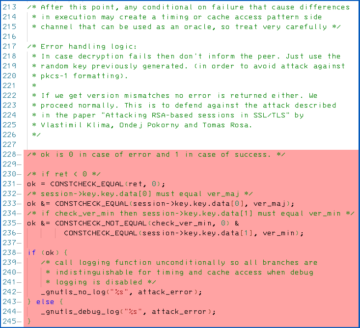

Isso indica como a violação de suas senhas corporativas permitiu que o ataque deixasse de ser uma “pequena coisa” onde eles obtinham o código-fonte para algo bem mais dramático.

LastPass parece ter descoberto como isso realmente aconteceu… e neste relatório, há efetivamente, se não palavras de sabedoria, pelo menos palavras de advertência.

E eu repeti, no artigo que escrevi sobre isso, o que dissemos no podcast da semana passada vídeo promocional, Doug, a saber:

“Por mais simples que fosse o ataque, seria uma empresa ousada que afirmaria que nenhum de seus usuários, jamais, cairia nesse tipo de coisa…”

Ouça agora – Saiba mais!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Segurança Nua (@NakedSecurity) 24 de fevereiro de 2023

Infelizmente, parece que um dos desenvolvedores, que por acaso tinha a senha para desbloquear o cofre de senhas corporativo, estava executando algum tipo de software relacionado à mídia que eles não haviam corrigido.

E os bandidos conseguiram usar um exploit contra ele… para instalar um keylogger, Doug!

Da qual, é claro, eles obtiveram aquela senha supersecreta que abriu o próximo estágio da equação.

Se você já ouviu o termo movimento lateral – esse é um jargão que você vai ouvir muito.

A analogia que você tem com a criminalidade convencional é…

..entre no saguão do prédio; fique um pouco por perto; então esgueire-se para um canto do escritório de segurança; espere nas sombras para que ninguém o veja até que os guardas vão fazer uma xícara de chá; então vá até a prateleira ao lado da mesa e pegue um daqueles cartões de acesso; isso leva você à área segura ao lado do banheiro; e lá, você encontrará a chave do cofre.

Você vê até onde pode chegar e, em seguida, provavelmente calcula o que precisa, ou o que fará, para chegar ao próximo passo e assim por diante.

Cuidado com o keylogger, Doug! [RISOS]

DOUG. Sim!

PATO. O malware anti-ransomware bom e antigo está [A] vivo e bem, e [B] pode ser igualmente prejudicial para o seu negócio.

DOUG. Sim!

E temos alguns conselhos, é claro.

Patch cedo, patch frequentemente e patch em todos os lugares.

PATO. Sim.

O LastPass foi muito educado e não deixou escapar: “Era o software XYZ que tinha a vulnerabilidade”.

Se eles tivessem dito: “Ah, o software que foi hackeado era o X”…

…então as pessoas que não tinham X diriam: “Posso sair do alerta azul; Eu não uso esse software.”

Na verdade, é por isso que dizemos que não apenas corrija cedo, corrija com frequência... mas corrija *em todos os lugares*.

Apenas corrigir o software que afetou o LastPass não será suficiente em sua rede.

Precisa ser algo que você faz o tempo todo.

DOUG. E então já dissemos isso antes e continuaremos a dizê-lo até que o sol se apague: Ative o 2FA sempre que puder.

PATO. Sim.

*Não* é uma panacéia, mas pelo menos significa que as senhas sozinhas não são suficientes.

Portanto, isso não aumenta totalmente a fasquia, mas definitivamente não torna as coisas mais fáceis para os bandidos.

DOUG. E acredito que dissemos isso recentemente: Não espere para alterar as credenciais ou redefinir as sementes 2FA após um ataque bem-sucedido.

PATO. Como dissemos antes, uma regra que diz: “Você tem que mudar sua senha – mude pela mudança, faça isso a cada dois meses independentemente”…

…não concordamos com isso.

Achamos que isso é fazer com que todos adquiram o hábito de um mau hábito.

Mas se você acha que pode haver um bom motivo para alterar suas senhas, mesmo que seja um verdadeiro pé no saco fazê-lo…

…se você acha que pode ajudar, por que não fazer mesmo assim?

Se você tem um motivo para iniciar o processo de mudança, continue com tudo.

Não demore / Faça isso hoje.

[silenciosamente] Viu o que eu fiz lá, Doug?

DOUG. Perfeito!

Tudo bem, vamos ficar no assunto de 2FA.

Estamos vendo um aumento nos aplicativos 2FA desonestos em ambas as lojas de aplicativos.

Isso poderia ser por causa da confusão 2FA do Twitter ou algum outro motivo?

Cuidado com aplicativos 2FA desonestos na App Store e no Google Play – não seja hackeado!

PATO. Não sei se é especificamente devido à confusão do Twitter 2FA, onde o Twitter disse, por qualquer motivo que tenha, “Ooh, não vamos mais usar a autenticação de dois fatores por SMS, a menos que você nos pague.!

E como a maioria das pessoas não será detentora do crachá azul do Twitter, elas terão que mudar.

Portanto, não sei se isso causou um aumento de aplicativos nocivos na App Store e no Google Play, mas certamente chamou a atenção de alguns pesquisadores que são bons amigos do Naked Security: @mysk_co, se você quiser encontrá-los no Twitter.

Eles pensaram: “Aposto que muitas pessoas estão realmente procurando por aplicativos autenticadores 2FA agora. Eu me pergunto o que acontece se você for à App Store ou ao Google Play e apenas digitar Aplicativo Authenticator? "

E se você for ao artigo sobre Naked Security, intitulado “Beware rogue 2FA apps”, verá uma captura de tela que esses pesquisadores prepararam.

É apenas linha após linha após linha de autenticadores de aparência idêntica. [RISOS]

DOUG. [RISOS] Eles são todos chamados autenticador, tudo com cadeado e escudo!

PATO. Alguns deles são legítimos, e alguns deles não são.

Irritantemente. Quando eu fui – mesmo depois que isso virou notícia… quando eu fui para a App Store, o principal aplicativo que apareceu foi, pelo que pude ver, um desses aplicativos desonestos.

E eu realmente me surpreendi!

Eu pensei: “Crikey – este aplicativo é assinado em nome de uma empresa chinesa de telefonia móvel muito conhecida”.

Felizmente, o aplicativo parecia pouco profissional (o texto era muito ruim), então não acreditei por um momento que realmente fosse essa empresa de telefonia móvel.

Mas pensei: “Como diabos eles conseguiram obter um certificado de assinatura de código em nome de uma empresa legítima, quando claramente não teriam nenhuma documentação para provar que eram essa empresa?” (não vou citar o nome).

Então eu li o nome com muito cuidado… e era, de fato, um erro de digitação, Doug!

Uma das letras no meio da palavra tinha, como posso dizer, formato e tamanho muito parecidos com a da empresa real.

E assim, presumivelmente, passou por testes automatizados.

Não correspondia a nenhuma marca conhecida para a qual alguém já tivesse um certificado de assinatura de código.

E até eu tive que ler duas vezes… mesmo sabendo que estava olhando para um aplicativo desonesto, porque me disseram para ir lá!

No Google Play, também encontrei um aplicativo sobre o qual fui alertado pelos caras que fizeram essa pesquisa…

…que é aquele que não apenas pede que você pague $ 40 por ano por algo que você pode obter gratuitamente embutido no iOS ou diretamente da Play Store com o nome do Google gratuitamente.

Ele também roubou as sementes iniciais para suas contas 2FA e as carregou na conta analítica do desenvolvedor.

Que tal isso, Douglas?

Então, isso é, na melhor das hipóteses, extrema incompetência.

E, na pior das hipóteses, é simplesmente malévolo.

E, no entanto, lá estava ... o melhor resultado quando os pesquisadores procuraram na Play Store, presumivelmente porque espalharam um pouco de amor por anúncios nela.

Lembre-se, se alguém obtiver aquela semente inicial, aquela coisa mágica que está no código QR quando você configura o 2FA baseado em aplicativo…

…eles podem gerar o código certo para você, para qualquer janela de login de 30 segundos no futuro, para todo o sempre, Doug.

É simples assim.

Esse segredo compartilhado é *literalmente* a chave para todos os seus futuros códigos únicos.

DOUG. E temos um comentário de leitor sobre essa história de 2FA desonesta.

Comentários do leitor LR do Naked Security, em parte:

Larguei o Twitter e o Facebook há muito tempo.

Como não os estou usando, preciso me preocupar com a situação de dois fatores?

PATO. Sim, essa é uma pergunta intrigante, e a resposta é, como sempre, “Depende”.

Certamente, se você não estiver usando o Twitter, ainda poderá escolher mal na hora de instalar um aplicativo 2FA…

… e você pode estar mais inclinado a ir buscar um, agora o 2FA está nas notícias por causa da história do Twitter, do que semanas, meses ou anos atrás.

E se você for optar pelo 2FA, apenas certifique-se de fazê-lo com a maior segurança possível.

Não basta ir e pesquisar e baixar o que parece ser o aplicativo mais óbvio, porque aqui está uma forte evidência de que você pode se colocar em perigo.

Mesmo se você estiver na App Store ou no Google Play, e não fazendo o sideload de algum aplicativo inventado que você obteve de outro lugar!

Portanto, se você estiver usando 2FA baseado em SMS, mas não tiver o Twitter, não precisará sair dele.

Se você optar por fazê-lo, no entanto, certifique-se de escolher seu aplicativo com sabedoria.

DOUG. Muito bem, ótimo conselho, e muito obrigado, LR, por enviar isso.

Se você tiver uma história, comentário ou pergunta interessante que gostaria de enviar, adoraríamos lê-la no podcast.

Você pode enviar um e-mail para tips@sophos.com, pode comentar qualquer um de nossos artigos ou pode nos encontrar nas redes sociais: @nakedsecurity.

Esse é o nosso show de hoje – muito obrigado por ouvir.

Para Paul Ducklin, sou Doug Aamoth, lembrando você até a próxima…

AMBAS. Fique seguro!

[MODEM MUSICAL]

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Capaz

- Sobre

- Acesso

- Conta

- Contas

- em

- atividade

- Ad

- conselho

- Afiliado

- Depois de

- contra

- Idade

- Visando

- Alertar

- Todos os Produtos

- alegado

- alegadamente

- Permitindo

- sozinho

- já

- Bem

- sempre

- Amazon

- entre

- quantidade

- analítica

- e

- responder

- qualquer lugar

- app

- loja de aplicativos

- lojas de aplicativos

- aparecer

- Apple

- Aplicativos

- ÁREA

- por aí

- prender

- artigo

- artigos

- Jurídico

- ataque

- Ataques

- por WhatsApp.

- auditivo

- Autenticação

- autor

- Automatizado

- disponível

- evitar

- em caminho duplo

- Mau

- seriamente

- Barra

- basic

- Basicamente

- Tenha

- Porque

- antes

- ser

- Acreditar

- abaixo

- MELHOR

- Aposta

- entre

- Projeto de lei

- Bill Gates

- bingo

- nascimento

- Pouco

- Chantagem

- Blog

- Blogs

- Azul

- distintivo azul

- borda

- pino

- Bônus

- Inferior

- interesse?

- violação

- Prédio

- construído

- negócio

- Califórnia

- chamado

- Campanha

- Pode obter

- cartão

- Cartões

- casas

- casos

- causado

- certamente

- certificado

- cadeia

- desafiar

- alterar

- carregar

- chinês

- Escolha

- reivindicar

- claramente

- Fechar

- clube

- código

- códigos

- COM

- como

- comentar

- comentários

- comunidade

- Empresas

- Empresa

- computador

- preocupado

- contexto

- continuar

- convencional

- policiais

- Canto

- Responsabilidade

- poderia

- cupom

- curso

- rachado

- crio

- criado

- Credenciais

- crédito

- cartão de crédito

- Crimes

- Crooks

- copo

- ciberextorsão

- dados,

- Data

- Descifrar

- definitivamente

- Deleitado

- demandas

- depende

- desenvolvedores

- DID

- difícil

- diretamente

- Diretor

- discutir

- distribuir

- documentação

- Não faz

- não

- down

- download

- dramaticamente

- Cair

- Cedo

- ganhou

- terra

- mais fácil

- facilmente

- efetivamente

- suficiente

- entusiastas

- empreendedor

- Epidemia

- essencialmente

- euros

- Mesmo

- SEMPRE

- Cada

- tudo

- evidência

- Explorar

- extorsão

- extra

- extremo

- olho

- Cair

- longe

- Moda

- medo

- Fevereiro

- poucos

- figurado

- Arquivos

- preencher

- Encontre

- Primeiro nome

- para sempre

- encontrado

- Gratuito

- Francês

- amigos

- da

- cheio

- mais distante

- futuro

- Portões

- coleta

- gerar

- ter

- obtendo

- gigante

- dom

- OFERTE

- Dando

- Go

- vai

- Bom estado, com sinais de uso

- Google Play

- agarrar

- ótimo

- hackeado

- Aguentar

- aconteceu

- acontece

- feliz

- Hardware

- prejudicial

- Harvard

- ter

- cabeça

- manchete

- ouvir

- ouviu

- ajudar

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- história

- Acertar

- titulares

- INÍCIO

- hospedado

- Como funciona o dobrador de carta de canal

- Contudo

- HTML

- HTTPS

- EU VOU

- in

- incidente

- resposta a incidentes

- Inclinada

- Incluindo

- incompetência

- INFORMAÇÕES

- introspecção

- instalar

- instalando

- em vez disso

- interessado

- interessante

- iOS

- IT

- jargão

- JavaScript

- Trabalho

- Empregos

- juiz

- Guarda

- Chave

- Tipo

- Saber

- conhecido

- Sobrenome

- LastPass

- vazar

- APRENDER

- Deixar

- levou

- Legit

- Links

- Escuta

- pequeno

- carregar

- entrada

- trancado

- olhar

- olhou

- procurando

- OLHARES

- lote

- gosta,

- moldadas

- mágica

- Maioria

- fazer

- Fazendo

- malwares

- gerencia

- Gerente

- muitos

- Março

- Match

- Importância

- significa

- enquanto isso

- reunião

- México

- Coração

- poder

- mente

- Móvel Esteira

- telefone móvel

- Modo

- momento

- dinheiro

- mês

- mais

- a maioria

- mover

- Música

- musical

- Segurança nua

- Podcast de segurança nua

- nome

- nomeadamente

- necessariamente

- você merece...

- Nederland

- rede

- Novo

- notícias

- Próximo

- número

- óbvio

- Office

- Velho

- ONE

- online

- aberto

- ordem

- Outros

- próprio

- pacote

- pacotes

- pago

- Dor

- panaceia

- Park

- parte

- particular

- passou

- Senha

- senhas

- passado

- Remendo

- Patching

- Paul

- Pagar

- pagar

- PC

- Pessoas

- possivelmente

- persuadido

- Peter

- telefone

- escolher

- Lugar

- planos

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Play Store

- jogador

- Podcast

- Podcasts

- Police

- POSTAGENS

- preparado

- bastante

- Prime

- provavelmente

- Problema

- processo

- propriedade

- Prove

- soco

- colocar

- QR code

- questão

- silenciosamente

- aumentar

- ransomware

- Leia

- Leitor

- reais

- razão

- razões

- recentemente

- remover

- repetir

- Denunciar

- pesquisadores

- resposta

- DESCANSO

- resultar

- receita

- Risco

- LINHA

- rss

- arruinar

- Regra

- Execute

- corrida

- seguro

- seguramente

- Dito

- saquê

- mesmo

- diz

- Pesquisar

- Segredo

- seguro

- segurança

- semente

- SEEDS

- visto

- parecia

- parece

- vê

- segmento

- envio

- Série

- serviço

- conjunto

- Shape

- compartilhado

- Prateleira

- Baixo

- mostrar

- carregamento lateral

- assinado

- assinatura

- Silêncio

- semelhante

- simples

- desde

- local

- Locais

- situação

- Tamanho

- SMS

- esgueirar-se

- So

- Redes Sociais

- Software

- alguns

- Alguém

- algo

- algum lugar

- fonte

- código fonte

- falando

- especificamente

- espigão

- Spotify

- Etapa

- suporte

- começo

- começado

- Comece

- ficar

- Passo

- Steve

- Steve Wozniak

- Ainda

- roubou

- roubado

- loja

- lojas

- História

- franco

- mais forte,

- enviar

- bem sucedido

- Espreguiçadeiras

- surge

- Interruptor

- .

- Chá

- tecnologia

- Equipar

- testes

- A

- O Futuro

- Países Baixos

- roubo

- deles

- si mesmos

- assim sendo

- coisa

- coisas

- Pensar

- pensamento

- milhares

- três

- Através da

- tempo

- vezes

- para

- hoje

- juntos

- amanhã

- topo

- verdadeiro

- Confiança

- confiável

- para

- destravar

- carregado

- URL

- us

- usar

- usuários

- Cofre

- Vítima

- vítimas

- Vídeo

- vulnerabilidade

- esperar

- aviso

- web

- semana

- semanas

- O Quê

- qual

- enquanto

- QUEM

- precisarão

- sabedoria

- Word

- redação

- WordPress

- palavras

- Atividades:

- exercite-se

- trabalho

- o pior

- seria

- X

- ano

- anos

- jovem

- investimentos

- você mesmo

- zefirnet