Compania populară de gestionare a parolelor LastPass a fost sub pompă anul acesta, în urma unei intruziuni în rețea din august 2022.

Detaliile despre modul în care atacatorii au intrat pentru prima dată sunt încă puține, primul comentariu oficial al LastPass afirmând cu prudență că:

[O]n parte neautorizată a obținut acces la părți din mediul de dezvoltare LastPass printr-un singur cont de dezvoltator compromis.

Un anunț de urmărire aproximativ o lună mai târziu a fost la fel de neconcludent:

[C]actorul amenințării a obținut acces la mediul de dezvoltare folosind punctul final compromis al unui dezvoltator. În timp ce metoda utilizată pentru compromisul inițial al punctului final este neconcludentă, actorul amenințării și-a folosit accesul persistent pentru a-și uzurpa identitatea dezvoltatorului odată ce dezvoltatorul s-a autentificat cu succes folosind autentificarea cu mai mulți factori.

Nu mai sunt foarte multe în acest paragraf dacă epuizați jargonul, dar expresiile cheie par să fie „punct final compromis” (în engleză simplă, aceasta înseamnă probabil: computer infectat cu programe malware), și „acces persistent” (adică: escrocii puteau să se întoarcă mai târziu la îndemâna lor).

2FA nu ajută întotdeauna

Din păcate, după cum puteți citi mai sus, autentificarea cu doi factori (2FA) nu a ajutat în acest atac special.

Bănuim că asta se datorează faptului că LastPass, în comun cu majoritatea companiilor și serviciilor online, nu necesită literalmente 2FA pentru fiecare conexiune în care este necesară autentificarea, ci doar pentru ceea ce ați putea numi autentificare primară.

Pentru a fi corect, multe sau majoritatea serviciilor pe care le utilizați, probabil inclusiv propriul angajator, fac în general ceva similar.

Scutirile tipice 2FA, menite să obțină cele mai multe dintre beneficiile sale fără a plăti un preț prea mare pentru inconveniente, includ:

- Efectuând autentificare completă 2FA doar ocazional, cum ar fi solicitarea de noi coduri unice doar la fiecare câteva zile sau săptămâni. Unele sisteme 2FA vă pot oferi opțiunea „ține minte pentru X zile”, de exemplu.

- Necesită doar autentificare 2FA pentru autentificarea inițială, apoi permițând unui fel de sistem de „autentificare unică” să vă autentifice automat pentru o gamă largă de servicii interne. În multe companii, autentificarea la e-mail vă oferă deseori și acces la alte servicii precum Zoom, GitHub sau alte sisteme pe care le folosiți mult.

- Emiterea de „jetoane de acces la purtător” pentru instrumentele software automatizate, bazat pe autentificarea ocazională 2FA de către dezvoltatori, testeri și personalul de inginerie. Dacă aveți un script de compilare și testare automatizat care trebuie să acceseze diverse servere și baze de date în diferite puncte ale procesului, nu doriți ca scriptul să fie întrerupt continuu pentru a aștepta să introduceți încă un cod 2FA.

Nu am văzut nicio dovadă...

Într-o criză de încredere pe care bănuim că LastPass regretă acum, compania a spus inițial, în august 2022:

Nu am văzut nicio dovadă că acest incident a implicat vreun acces la datele clienților sau seifuri de parole criptate.

Bineînțeles, „nu am văzut nicio dovadă” nu este o afirmație foarte puternică (nu în ultimul rând pentru că companiile intransigente pot să devină realitate eșuând în mod deliberat să caute dovezi în primul rând sau lăsând pe altcineva să colecteze dovezile și apoi refuzând intenționat să-l privească), chiar dacă deseori este tot ceea ce orice companie poate spune sincer imediat după o încălcare.

LastPass a investigat totuși și s-a simțit în măsură să facă o afirmație definitivă până în septembrie 2022:

Deși actorul amenințării a putut să acceseze mediul de dezvoltare, designul și controalele sistemului nostru l-au împiedicat pe actorul amenințării să acceseze orice date despre clienți sau seifuri de parole criptate.

Din păcate, această afirmație s-a dovedit a fi puțin prea îndrăzneață.

Atacul care a dus la un atac

LastPass a recunoscut devreme că escrocii „au luat porțiuni din codul sursă și câteva informații tehnice proprietare LastPass”...

… și acum se pare că unele dintre acele „informații tehnice” furate au fost suficiente pentru a facilita un atac ulterior care a fost dezvăluit în noiembrie 2022:

Am stabilit că o parte neautorizată, folosind informațiile obținute în incidentul din august 2022, a putut obține acces la anumite elemente ale informațiilor clienților noștri.

Pentru a fi corect față de LastPass, compania nu și-a repetat afirmația inițială conform căreia nu a fost furat niciun seif cu parole, referindu-se doar la „informațiile clienților” furate.

Dar în notificările sale anterioare de încălcare, compania a vorbit cu atenție despre aceasta datele despre consumator (ceea ce ne face pe cei mai mulți dintre noi să ne gândim la informații precum adresa, numărul de telefon, detaliile cardului de plată și așa mai departe) și seifuri de parole criptate ca două categorii distincte.

De data aceasta, însă, „informațiile clienților” se dovedesc a include atât datele clienților, în sensul de mai sus, cât și bazele de date cu parole.

Nu literalmente în noaptea dinaintea Crăciunului, dar periculos de aproape de acesta, LastPass a recunoscut că:

Actorul amenințării a copiat informații din backup care conțineau informații de bază despre contul clienților și metadate aferente, inclusiv numele companiilor, numele utilizatorilor finali, adresele de facturare, adresele de e-mail, numerele de telefon și adresele IP de la care clienții accesau serviciul LastPass.

Vag vorbind, escrocii știu acum cine ești, unde locuiești, ce computere de pe internet sunt ale tale și cum să te contacteze electronic.

Admiterea continuă:

Actorul amenințării a putut, de asemenea, să copieze o copie de rezervă a datelor seifului clienților.

Deci, escrocii au furat acele seifuri cu parole până la urmă.

În mod intrigant, LastPass a recunoscut acum că ceea ce descrie drept „seif de parole” nu este de fapt un BLOB amestecat (un cuvânt din jargon amuzant care înseamnă obiect binar mare) constând numai și în întregime din date criptate și, prin urmare, de neînțeles.

Acele „seifuri” includ date necriptate, inclusiv adresele URL pentru site-urile web care merg cu fiecare nume de utilizator și parolă criptate.

Prin urmare, escrocii acum nu numai că știu unde locuiți dvs. și computerul dvs., datorită datelor scurse de facturare și adrese IP menționate mai sus, dar au și o hartă detaliată a unde mergeți când sunteți online:

[]Datele seifului clientului […] sunt stocate într-un format binar proprietar care conține atât date necriptate, cum ar fi adresele URL ale site-urilor web, cât și câmpuri sensibile complet criptate, cum ar fi numele de utilizator și parolele site-ului web, note securizate și date completate cu formulare. .

LastPass nu a oferit alte detalii despre datele necriptate care au fost stocate în acele fișiere „seif”, dar cuvintele „cum ar fi URL-urile site-urilor” implică cu siguranță că adresele URL nu sunt singurele informații pe care le-au dobândit escrocii.

Vestea bună

Vestea bună, continuă să insiste LastPass, este că securitatea parolelor de rezervă din fișierul seif nu ar trebui să fie diferită de securitatea oricărei alte copii de rezervă în cloud pe care le-ați criptat pe propriul computer înainte de a-l încărca.

Potrivit LastPass, datele secrete pe care le face backup pentru tine nu există niciodată sub formă necriptată pe propriile servere LastPass, iar LastPass nu stochează și nu vede niciodată parola ta principală.

Prin urmare, spune LastPass, datele dvs. de parolă pentru care faceți backup sunt încărcate, stocate, accesate și descărcate întotdeauna în formă criptată, astfel încât escrocii trebuie să spargă parola dvs. principală, chiar dacă acum au datele dvs. de parole codificate.

Din câte putem spune, parolele adăugate în LastPass în ultimii ani folosesc un sistem de stocare salt-hash-and-stretch care este aproape de propriile recomandări, folosind algoritmul PBKDF2 cu săruri aleatorii, SHA-256 ca sistem de hashing intern și 100,100 de iterații.

LastPass nu a spus, sau nu a putut, să zicem, în actualizarea sa din noiembrie 2022, cât a durat până când al doilea val de escroci a pătruns în serverele sale cloud după primul atac asupra sistemului său de dezvoltare din august 2002.

Dar chiar dacă presupunem că al doilea atac a urmat imediat, dar nu a fost observat decât mai târziu, criminalii au avut la dispoziție cel mult patru luni pentru a încerca să spargă parolele principale ale seifului furat al oricui.

Prin urmare, este rezonabil să deducem că doar utilizatorii care au ales în mod deliberat parole ușor de ghicit sau de spart timpuriu sunt expuși riscului și că oricine și-a dat osteneala să-și schimbe parolele de la anunțul încălcării a fost aproape sigur că escrocii.

Nu uitați că lungimea singură nu este suficientă pentru a vă asigura o parolă decentă. De fapt, dovezile anecodale sugerează că 123456, 12345678 și 123456789 sunt toate folosite mai des în zilele noastre decât 1234, probabil din cauza restricțiilor de lungime impuse de ecranele de conectare de astăzi. Și amintiți-vă că instrumentele de spargere a parolelor nu încep pur și simplu de la AAAA și procedați ca un contor alfanumeric la ZZZZ...ZZZZ. Ei încearcă să clasifice parolele în funcție de probabilitatea de a fi alese, așa că trebuie să presupunem că vor „ghici” parole lungi, dar prietenoase pentru oameni, cum ar fi BlueJays28RedSox5! (18 caractere) cu mult înainte de a ajunge MAdv3aUQlHxL (12 caractere), sau chiar ISM/RMXR3 (9 caractere).

Ce să fac?

În august 2022, noi a spus acest lucru: „Dacă doriți să vă schimbați unele sau toate parolele, nu vă vom descuraja. […] Dar] nu credem că trebuie să vă schimbați parolele. (Pentru cât valorează, nici LastPass.)”

Acest lucru s-a bazat pe afirmațiile LastPass, nu numai că seifurile de parole cu copii de siguranță au fost criptate cu parole cunoscute doar de dvs., ci și că acele seifuri de parole nu au fost oricum accesate.

Având în vedere schimbarea în povestea LastPass pe baza a ceea ce a descoperit de atunci, acum vă sugerăm să faceți schimbați-vă parolele dacă puteți în mod rezonabil.

Rețineți că trebuie să schimbați parolele care sunt stocate în seif, precum și parola principală pentru seif în sine.

Asta pentru ca, chiar dacă escrocii îți sparg vechea parolă principală în viitor, stocul de date despre parole pe care le vor descoperi va fi învechit și, prin urmare, inutil – ca un cufăr ascuns de pirat, plin de bancnote care nu mai au mijloc legal.

În timp ce vă ocupați de asta, de ce să nu profitați de ocazie pentru a vă asigura că dvs îmbunătățiți în același timp orice parole slabe sau reutilizate din lista dvs, având în vedere că oricum le schimbi.

Un lucru mai ...

Ah, și încă ceva: un apel către echipele X-Ops, personalul IT, administratorii de sistem și scriitorii tehnici de pretutindeni.

Când doriți să spuneți că v-ați schimbat parolele sau să recomandați altora să le schimbe pe ale lor, puteți înceta să mai folosiți cuvântul înșelător roti, și pur și simplu folosiți cuvântul mult mai clar Schimbare in schimb?

Nu vorbiți despre „rotirea acreditărilor” sau „rotația parolelor”, deoarece cuvântul roti, în special în informatică, implică un proces structurat care implică în cele din urmă repetarea.

De exemplu, într-un comitet cu un președinte rotativ, toți participă la ședințele de conducere, într-un ciclu predeterminat, de exemplu, Alice, Bob, Cracker, Dongle, Mallory, Susan... și apoi Alice încă o dată.

Și în codul mașinii, ROTATE instrucțiunea circulă în mod explicit biții într-un registru.

daca tu ROL or ROR (care denotă mergi spre stanga or mergi in dreapta în notație Intel) de suficient de multe ori, acești biți vor reveni la valoarea lor inițială.

Nu este deloc ceea ce îți dorești când vrei să-ți schimbi parolele!

DACĂ MANAGERUL MEU DE PAROLĂ ESTE HACKAT?

Indiferent dacă sunteți sau nu utilizator LastPass, iată un videoclipul realizat de noi cu câteva sfaturi despre cum să reduceți riscul de dezastru dacă dvs. sau managerul dvs. de parole ați fi piratat. (Faceți clic pe roată în timp ce redați pentru a activa subtitrarea sau pentru a accelera redarea).

DE CE „ROTARE” NU ESTE UN SINONIM BUN PENTRU „SCHIMBARE”

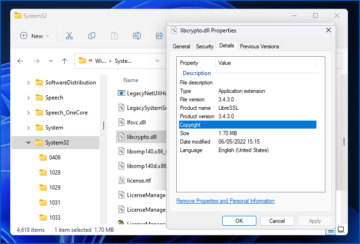

Iată-l ROTATE (mai exact, ROL) instrucțiuni în viața reală pe Windows pe 64 de biți.

Dacă asamblați și rulați codul de mai jos (am folosit asamblarea și linkerul la îndemână, minimalist, gratuit de la GoTools) ...

… atunci ar trebui să obțineți rezultatul de mai jos:

Rotated by 0 bits = C001D00DC0DEF11E Rotated by 4 bits = 001D00DC0DEF11EC Rotated by 8 bits = 01D00DC0DEF11EC0 Rotated by 12 bits = 1D00DC0DEF11EC00 Rotated by 16 bits = D00DC0DEF11EC001 Rotated by 20 bits = 00DC0DEF11EC001D Rotated by 24 bits = 0DC0DEF11EC001D0 Rotated by 28 bits = DC0DEF11EC001D00 Rotated by 32 bits = C0DEF11EC001D00D Rotated by 36 bits = 0DEF11EC001D00DC Rotated by 40 bits = DEF11EC001D00DC0 Rotated by 44 bits = EF11EC001D00DC0D Rotated by 48 bits = F11EC001D00DC0DE Rotated by 52 bits = 11EC001D00DC0DEF Rotated by 56 bits = 1EC001D00DC0DEF1 Rotated by 60 bits = EC001D00DC0DEF11 Rotated by 64 bits = C001D00DC0DEF11E

Puteți schimba direcția de rotație și cantitatea prin schimbare ROL la ROR, și ajustarea numărului 4 pe acea linie și pe următoarea.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2022/12/23/lastpass-finally-admits-they-did-steal-your-password-vaults-after-all/

- 1

- 100

- 2022

- 28

- 2FA

- 70

- 9

- a

- Capabil

- Despre Noi

- despre

- mai sus

- Absolut

- acces

- accesate

- accesarea

- Cont

- dobândite

- de fapt

- adăugat

- adresa

- adrese

- admite

- admise

- După

- Aftermath

- înainte

- Algoritmul

- TOATE

- Permiterea

- singur

- mereu

- sumă

- și

- Anunț

- O alta

- oricine

- recurs

- ataca

- August

- autentifica

- autentificata

- Autentificare

- autor

- Auto

- Automata

- în mod automat

- înapoi

- imagine de fundal

- Backup

- bancnote

- bazat

- de bază

- deoarece

- înainte

- fiind

- de mai jos

- Beneficiile

- facturare

- frontieră

- De jos

- încălcarea

- apel

- card

- cu grijă

- categorii

- precaut

- Centru

- sigur

- cu siguranță

- Schimbare

- schimbarea

- caractere

- ales

- Crăciunul

- pretinde

- Închide

- Cloud

- cod

- colecta

- culoare

- cum

- comentariu

- Comun

- în mod obișnuit

- Companii

- companie

- compromis

- compromis

- calculator

- Informatică

- Calculatoare

- încredere

- conexiune

- Constând

- contactați-ne

- conține

- conţinut

- continuu

- continuă

- controale

- ar putea

- înscrie-te la cursul

- acoperi

- crăpa

- criminali

- client

- datele despre consumator

- clienţii care

- de date

- baze de date

- Zi

- definitiv

- Amenajări

- detaliat

- detalii

- determinat

- Dezvoltator

- Dezvoltatorii

- Dezvoltare

- FĂCUT

- diferit

- direcţie

- dezastru

- a descoperit

- Afişa

- distinct

- Nu

- Dont

- fiecare

- Devreme

- oricare

- electronic

- element

- încorporat

- criptate

- Punct final

- Inginerie

- Engleză

- suficient de

- asigura

- în întregime

- Mediu inconjurator

- mai ales

- Chiar

- toată lumea

- dovadă

- exemplu

- există

- facilita

- echitabil

- puțini

- Domenii

- Fișier

- Fişiere

- În cele din urmă

- First

- potrivi

- a urmat

- următor

- formă

- format

- Gratuit

- din

- Complet

- viitor

- Câştig

- în general

- obține

- GitHub

- dat

- oferă

- Go

- merge

- bine

- tocat

- la indemana

- hashing

- înălțime

- ajutor

- Ascuns

- Înalt

- planare

- Cum

- Cum Pentru a

- Totuși

- HTTPS

- imediat

- imediat

- impusă

- in

- incident

- include

- Inclusiv

- informații

- inițială

- inițial

- in schimb

- Intel

- intern

- Internet

- întrerupt

- investiga

- implicat

- IP

- Adresa IP

- Adresele IP

- IT

- iterații

- în sine

- jargon

- Cheie

- Cunoaște

- cunoscut

- mare

- LastPass

- conducere

- Led

- Legal

- MIJLOC LEGAL DE PLATĂ

- Lungime

- închiriere

- Viaţă

- Probabil

- Linie

- Listă

- mic

- trăi

- Lung

- mai lung

- Uite

- Lot

- maşină

- face

- FACE

- administrare

- manager

- multe

- Hartă

- Margine

- maestru

- max-width

- sens

- mijloace

- reuniuni

- menționat

- pur și simplu

- Metadata

- metodă

- ar putea

- minimalistă

- Lună

- luni

- mai mult

- cele mai multe

- nume

- Nevoie

- nevoilor

- Nici

- reţea

- Nou

- ştiri

- noapte

- normală.

- notițe

- notificări

- noiembrie

- număr

- numere

- obținut

- ocazional

- oferi

- oficial

- Vechi

- ONE

- on-line

- Oportunitate

- Opțiune

- original

- Altele

- Altele

- propriu

- special

- parte

- Parolă

- Gestionarea parolelor

- manager de parole

- Parolele

- Paul

- de plată

- plată

- Card de plată

- PBKDF2

- telefon

- Expresii

- Loc

- Simplu

- Plato

- Informații despre date Platon

- PlatoData

- joc

- puncte

- poziţie

- postări

- tocmai

- precedent

- preţ

- primar

- probabil

- proces

- proprietate

- aleator

- gamă

- Citeste

- real

- viata reala

- rezonabil

- recent

- recomanda

- reduce

- refuzare

- Inregistreaza-te

- regretă

- legate de

- minte

- repeta

- necesita

- restricții

- reveni

- Risc

- Alerga

- Said

- acelaşi

- Rar

- Ştiinţă

- ecrane

- Al doilea

- Secret

- sigur

- securitate

- pare

- vede

- sens

- sensibil

- Septembrie

- serviciu

- Servicii

- set

- să

- asemănător

- asemănător

- pur şi simplu

- întrucât

- singur

- So

- Software

- solid

- unele

- Cineva

- ceva

- Sursă

- cod sursă

- vorbire

- viteză

- Personal

- Începe

- ascunde

- Declarație

- Încă

- furate

- Stop

- depozitare

- stocate

- magazine

- Poveste

- puternic

- structurat

- subtitrari

- Reușit

- astfel de

- sugerează

- SVG

- Sinonim

- sistem

- sisteme

- Lua

- Vorbi

- echipe

- Tehnic

- Ofertă

- Vault

- lor

- prin urmare

- lucru

- în acest an

- amenințare

- Prin

- timp

- ori

- Sfaturi

- la

- azi

- de asemenea

- Unelte

- top

- tranziţie

- transparent

- necaz

- adevărat

- ÎNTORCĂ

- transformat

- în cele din urmă

- descoperi

- Actualizează

- încărcat

- URL-ul

- us

- utilizare

- Utilizator

- utilizatorii

- utilizate

- valoare

- diverse

- Boltă

- bolti

- aștepta

- Val

- website

- site-uri web

- săptămâni

- Ce

- care

- în timp ce

- OMS

- larg

- Gamă largă

- voi

- ferestre

- fără

- Cuvânt

- cuvinte

- valoare

- X

- an

- ani

- Ta

- youtube

- zephyrnet

- zoom