Amazon QuickSight — это масштабируемая, бессерверная, встраиваемая служба бизнес-аналитики (BI) на основе машинного обучения, созданная для облака. QuickSight позволяет легко создавать и публиковать интерактивные информационные панели бизнес-аналитики, содержащие аналитические данные на основе машинного обучения. Доступ к информационным панелям QuickSight можно получить с любого устройства, и они легко встраиваются в ваши приложения, порталы и веб-сайты.

QuickSight предлагает несколько источников данных, включая, помимо прочего, Амазонка Афина, Амазонка Redshift, Простой сервис хранения Amazon (Amazon S3) и Снежинка. В этом посте представлены решения, позволяющие настроить Snowflake в качестве источника данных для QuickSight независимо от требований к конфигурации вашей сети.

Мы рассматриваем следующие конфигурации Snowflake в качестве источника данных для QuickSight:

- Подключение QuickSight к Snowflake через AWS PrivateLink

- Подключение QuickSight к Snowflake через AWS PrivateLink и пиринг виртуального частного облака (VPC) (тот же регион)

- Подключение QuickSight к Snowflake через AWS PrivateLink и пиринг VPC (межрегиональный)

- Подключение QuickSight к Snowflake (общедоступная сеть)

Предпосылки

Для завершения этого решения вам потребуется следующее:

- Аккаунт AWS

- Ассоциация Интерфейс командной строки AWS (AWS CLI), установленный на вашей рабочей станции (инструкции см.Установка, обновление и удаление AWS CLI версии 2)

- Учетная запись QuickSight Enterprise Edition

- Аккаунт "Снежинка"

- База данных и таблица Snowflake

- Склад «Снежинка»

- достаточно Управление идентификацией и доступом AWS (IAM) для создания конечных точек VPC, групп безопасности, таблиц маршрутизации и Amazon Route 53 размещенные зоны и наборы записей ресурсов

Подключение QuickSight к Snowflake через AWS PrivateLink

Сначала мы покажем вам, как подключиться к Snowflake с помощью QuickSight через AWS PrivateLink. Следующая диаграмма иллюстрирует архитектуру решения.

Настройте интеграцию Snowflake с AWS PrivateLink.

Для начала мы рассмотрим включение AWS PrivateLink для вашей учетной записи Snowflake. Это включает в себя поиск ресурсов в вашей учетной записи AWS, доступ к пользовательскому интерфейсу Snowflake и создание обращения в службу поддержки с помощью Snowflake.

- Определите VPC, который вы хотите использовать для настройки интеграции с AWS PrivateLink. Для этого получите список VPC из командной строки, затем получите

VpcIdэлемент из полученного объекта JSON для нужного VPC. См. следующий код:

- Получите идентификатор своего аккаунта AWS. В этом посте предполагается, что учетная запись, на которую вы ориентируетесь, является учетной записью по умолчанию в вашей конфигурации интерфейса командной строки AWS.

- Если вы настраиваете несколько учетных записей, повторите эти шаги для всех учетных записей и VPC (в этом посте предполагается, что вы настраиваете одну учетную запись и VPC, и в дальнейшем будете использовать это в качестве контекста).

- Контакты Снежинка Поддержка с вашим идентификатором учетной записи AWS, идентификатором VPC и соответствующим URL-адресом учетной записи, который вы используете для доступа к Snowflake (например,

<account id>.snowflakecomputing.com).

Включение AWS PrivateLink для вашей учетной записи Snowflake может занять до двух рабочих дней.

- После включения AWS PrivateLink извлеките конфигурацию AWS PrivateLink для своего региона, выполнив следующую команду на листе Snowflake, а затем получите значения для

privatelink-account-urlиprivatelink_ocsp-urlиз полученного объекта JSON. Ниже приведены примеры каждого значения:

- Сохраните эти значения в текстовом редакторе для последующего использования.

Далее мы настраиваем конечную точку VPC на Виртуальное частное облако Amazon (Amazon VPC) создайте все необходимые группы безопасности.

- На консоли Amazon VPC выберите Endpoints в меню навигации.

- Выберите Создать конечную точку.

- Выберите Найти сервис AWS по имени.

- Что касается Имя службы, введите значение для

privatelink-vpce-idкоторые мы получили ранее. - Выберите проверить.

Появится зеленое предупреждение с надписью «Обнаружено имя службы», а параметры VPC и подсети автоматически расширятся.

В зависимости от вашего целевого региона на итоговом экране может отображаться другое название региона.

- Выберите тот же идентификатор VPC, который вы отправили Snowflake.

- Выберите подсети, в которых вы хотите создать конечные точки.

AWS рекомендует использовать более одной подсети для обеспечения высокой доступности.

- Что касается Группа безопасности, выберите Создать новую группу безопасности.

Это открывает Группы безопасности на странице консоли Amazon VPC в новой вкладке.

- Выберите Создать группу безопасности.

- Дайте вашей новой группе безопасности имя (например,

quicksight-doc-snowflake-privatelink-connection) и описание. - Выберите идентификатор VPC, который вы использовали на предыдущих шагах.

Затем вы добавляете два правила, которые разрешают трафик из вашего VPC в эту конечную точку VPC.

- Получите блок CIDR для вашего целевого VPC:

- Выберите Добавить правил в Входящие правила

- Выберите HTTPS для типа оставьте источник как На закази введите значение, полученное из предыдущего

describe-vpcsвызов (например, 10.0.0.0/16). - Выберите Добавить правил в Входящие правила

- Выберите HTTP для типа оставьте источник как На закази введите значение, полученное из предыдущего

describe-vpcs - Выберите Создать группу безопасности.

- Получите идентификатор группы безопасности из только что созданной группы безопасности.

- На странице конфигурации конечной точки VPC удалите группу безопасности по умолчанию.

- Найдите и выберите новый идентификатор группы безопасности.

- Выберите Создать конечную точку.

Вы будете перенаправлены на страницу со ссылкой на конфигурацию вашей конечной точки VPC, указанную в идентификаторе VPC. На следующей странице есть ссылка для полного просмотра конфигурации.

- Получить самую верхнюю запись в списке DNS-имен.

Его можно отличить от других DNS-имен, поскольку оно включает только имя региона (например, us-west-2) и без буквенного обозначения зоны доступности (например, us-west-2a).

- Сохраните эту запись в текстовом редакторе для дальнейшего использования.

Настройте DNS для конечных точек Snowflake в вашем VPC.

Чтобы настроить конечные точки Snowflake, выполните следующие шаги:

- На консоли Route 53 выберите Размещенные зоны в навигационной панели.

- Выберите Создать размещенную зону.

- Что касается Доменное имя, введите значение, которое вы сохранили для

privatelink-account-urlиз предыдущих шагов.

В этом поле мы удаляем идентификатор учетной записи Snowflake из DNS-имени и используем только значение, начинающееся с идентификатора региона (например, <region>.privatelink.snowflakecomputing.com). Мы создаем запись ресурса, установленную позже для поддомена.

- Что касается Тип, наведите на Частная зона хостинга.

Ваш региональный код может не us-west-2; ссылайтесь на DNS-имя, возвращенное вам Snowflake.

- В VPC для связи с размещенной зоной выберите регион, в котором находится ваше VPC, и идентификатор VPC, использованный на предыдущих шагах.

- Выберите Создать размещенную зону.

Следующий. создаем две записи: одну для privatelink-account-url и один для privatelink_ocsp-url.

- На Размещенные зоны выберите страницу Создать набор записей.

- Что касается Имя записи, введите идентификатор своей учетной записи Snowflake (первые восемь символов в

privatelink-account-url). - Что касается Тип записи, выберите CNAME.

- Что касается Значение, введите DNS-имя для региональной конечной точки VPC, которую мы получили в предыдущем разделе.

- Выберите Создание записей.

- Повторите эти шаги для записи OCSP, которую мы обозначили как

privatelink-ocsp-urlраньше, начиная сocspчерез восьмизначный идентификатор Snowflake для имени записи (например,ocsp.xxxxxxxx).

Настройте входящую конечную точку резолвера Route 53 для вашего VPC.

QuickSight не использует стандартный преобразователь AWS (преобразователь .2 VPC). Чтобы разрешить частный DNS из QuickSight, вам необходимо настроить конечные точки преобразователя Route 53.

Во-первых, мы создаем группу безопасности для входящей конечной точки резолвера Route 53.

- На Группы безопасности странице консоли Amazon VPC выберите Создать группу безопасности.

- Введите имя для вашей группы безопасности (например,

quicksight-doc-route53-resolver-sg) и описание. - Выберите идентификатор VPC, использованный на предыдущих шагах.

- Создайте правила, разрешающие DNS (порт 53) через UDP и TCP из блока VPC CIDR.

- Выберите Создать группу безопасности.

- Обратите внимание на идентификатор группы безопасности, потому что теперь мы добавляем правило, разрешающее трафик в группу безопасности конечной точки VPC.

Теперь мы создаем входящую конечную точку резолвера Route 53 для нашего VPC.

- На консоли Route 53 выберите Входящая конечная точка в навигационной панели.

- Выберите Создать входящую конечную точку.

- Что касается Имя конечной точкивведите имя (например,

quicksight-inbound-resolver). - Что касается ВКК в регионе, выберите идентификатор VPC, использованный на предыдущих шагах.

- Что касается Группа безопасности для конечной точки, выберите ранее сохраненный идентификатор группы безопасности.

- В IP-адрес раздел, выберите две Зоны доступности и подсети и оставьте Используйте IP-адрес, который выбирается автоматически выбран.

- Выберите Отправить.

- Выберите входящую конечную точку после ее создания и запишите два IP-адреса для преобразователей.

Подключить VPC к QuickSight

Чтобы подключить VPC к QuickSight, выполните следующие действия:

- На Группы безопасности странице консоли Amazon VPC выберите Создать группу безопасности.

- Введите имя (например,

quicksight-snowflake-privatelink-sg) и описание. - Выберите идентификатор VPC, использованный на предыдущих шагах.

Группы безопасности для QuickSight отличаются от других групп безопасности тем, что они не сохраняют состояние, а не сохраняют его. Это означает, что вы должны явно разрешить обратный трафик из целевой группы безопасности. Правило для входящего трафика в вашей группе безопасности должно разрешать трафик на всех портах. Это необходимо сделать, потому что номер порта назначения для любых входящих обратных пакетов устанавливается на случайно назначенный номер порта. Для получения дополнительной информации см. Входящие правила.

- Выберите Создать группу безопасности.

- Обратите внимание на идентификатор группы безопасности, потому что теперь мы добавляем правило, разрешающее трафик в группу безопасности конечной точки VPC.

- На Группы безопасности на странице найдите идентификатор группы безопасности, который используется для конечной точки VPC.

- Выберите Изменить правила для входящих подключений.

- Добавьте правила для трафика HTTPS и HTTP, используя идентификатор группы безопасности для группы безопасности, которую вы создали в качестве источника.

- Выберите Сохранить правила.

Далее переходим к консоли QuickSight для настройки подключения VPC.

- Перейдите к консоли QuickSight.

- Выберите имя пользователя и выберите Управление QuickSight.

- На панели навигации выберите Управление соединениями VPC.

- Выберите Добавить соединение VPC.

- Что касается Имя соединения VPCвведите имя (например,

snowflake-privatelink). - Что касается Идентификатор VPC, выберите VPC, использованный на предыдущих шагах.

- Что касается Идентификатор подсети, выберите одну из подсетей с конечной точкой VPC, как указано при создании конечной точки ранее.

- Что касается Идентификатор группы безопасности, введите идентификатор созданной вами группы безопасности.

- Что касается Конечные точки преобразователя DNS, введите два IP-адреса конечной точки преобразователя входящего трафика, которую вы создали ранее.

- Выберите Создавай.

Настройте источник данных Snowflake через VPC

Чтобы настроить источник данных Snowflake, выполните следующие шаги.

- На консоли QuickSight выберите Datasets на странице навигации.

- Выберите Новый набор данных.

- Выберите вариант «Снежинка».

- Что касается Имя источника данныхвведите имя (например,

snowflake). - Что касается Тип соединения¸ выберите соединение VPC, которое вы создали ранее (

snowflake-privatelink). - Что касается Сервер базы данных, войти

privatelink-account-url. - Что касается Имя базы данных, введите имя вашей базы данных.

- Что касается Склады, введите имя работающего склада Snowflake.

- Что касается Имя пользователя, введите свое имя пользователя Snowflake.

- Что касается Пароль, введите свой пароль Snowflake.

- Выберите Утверждать.

- После успешной проверки выберите Создать источник данных.

Создайте свою первую панель инструментов QuickSight

В этом разделе мы рассмотрим создание набора данных в QuickSight, а затем использование этих данных в визуализации. Мы используем фиктивный набор данных, содержащий информацию о вымышленных сотрудниках.

- Что касается Схема, выберите схему.

- Что касается таблицы, выберите свои столы.

- Выберите Выберите.

В Завершить создание набора данных раздел, вы можете определить, импортирует ли QuickSight ваш набор данных в SPICE для повышения производительности запросов или напрямую запрашивает ваши данные каждый раз при загрузке панели мониторинга. Дополнительные сведения о SPICE см. Импорт данных в SPICE.

- Для этого поста мы выбираем Импорт в SPICE для более быстрой аналитики.

- Выберите Визуализируйте.

Теперь, когда у нас есть схема, таблица и конфигурация SPICE для набора данных, мы можем создать нашу первую визуализацию.

- Выберите поле из списка доступных полей. Для этого поста мы выбрали Город.

- Выберите визуализацию в Визуальные типы

Это лишь малая часть возможностей визуализации QuickSight. Для получения дополнительной информации см. Работа с визуальными элементами Amazon QuickSight.

Далее мы рассмотрим сетевую конфигурацию, позволяющую QuickSight подключаться к одному VPC с помощью AWS PrivateLink в другом VPC, и использовать пиринг VPC, чтобы позволить QuickSight использовать подключение AWS PrivateLink.

Подключение QuickSight к Snowflake через AWS PrivateLink и пиринг VPC в том же регионе

В этом разделе мы покажем вам, как подключиться к Snowflake с помощью QuickSight с двумя одноранговыми VPC и AWS PrivateLink. Следующая диаграмма иллюстрирует архитектуру решения.

Настроить пиринг VPC

Сначала мы создаем пиринговое соединение VPC из запрашивающего VPC.

- На Пиринговые соединения странице консоли Amazon VPC выберите Создать пиринговое соединение.

- Что касается Выберите локальный VPC для пиринга, выберите VPC, в котором вы настроили подключение Snowflake AWS PrivateLink.

- В Выберите другой VPC для пиринга раздел, оставьте параметры по умолчанию для Учетная запись и Регион (Мой счет и Этот регион, Соответственно).

- Что касается VPC (акцептор), выберите VPC, к которому подключен QuickSight.

- Выберите Создать пиринговое соединение.

Далее мы принимаем подключение VPC от принимающего VPC.

- На Пиринговые соединения выберите созданное соединение.

- На Действия Меню, выберите Принять.

- Просмотрите информацию о запросе. Если все выглядит правильно, выберите Да, принять.

Затем мы настраиваем DNS для разрешения между двумя VPC.

- На Пиринговые соединения на странице выберите новое пиринговое соединение.

- На DNS вкладку, проверьте, отображаются ли две опции как Отключена.

Если они включены, вы можете перейти к шагам по созданию таблиц маршрутизации.

- На Действия Меню, выберите Изменить настройки DNS.

Для этого необходимо, чтобы в вашем VPC были включены DNS-имя хоста и разрешение.

- Установите оба флажка, чтобы разрешить DNS разрешать как принимающую, так и запрашивающую VPC.

- Выберите Сохранить.

Затем создайте запись в таблице маршрутов, чтобы разрешить распространение маршрутов между двумя VPC.

- На Таблицы маршрутов на странице выберите таблицы маршрутов в запрашивающем VPC.

- На дорога , выберите Изменить маршруты.

- Добавьте маршрут для блока CIDR, который использует ваш одноранговый VPC (для этого поста 172.31.0.0/16).

- Выберите Сохранить маршруты.

- Повторите эти действия для таблиц маршрутизации в принимающем VPC.

Настроить DNS в принимающем VPC

В этом разделе мы связываем принимающий VPC с той же частной зоной размещения, что и запрашивающий VPC (<region>.privatelink.snowflakecomputing.com).

- На консоли Route 53 выберите Размещенные зоны в навигационной панели.

- Выберите зону размещения

<region>.privatelink.snowflakecomputing.com, а затем выбрать Редактировать. - В VPC для связи с размещенной зоной раздел, выбрать Добавить VPC.

- Выберите регион и идентификатор VPC, связанные с принимающим VPC.

- Выберите Сохранить изменения.

Настройте входящие конечные точки резолвера Route 53 в принимающем VPC.

Чтобы настроить входящие конечные точки резолвера Route 53, выполните следующие действия:

- На Группы безопасности странице консоли Amazon VPC выберите Создать группу безопасности.

- Введите имя (например,

quicksight-doc-route53-resolver-sg) и описание. - Выберите идентификатор VPC, использованный на предыдущих шагах.

- Создайте правила, разрешающие DNS (порт 53) через UDP и TCP из блока CIDR VPC (для этого сообщения — 172.31.0.0/16).

- Выберите Создать группу безопасности.

- Обратите внимание на идентификатор группы безопасности, потому что теперь мы добавляем правило, разрешающее трафик в группу безопасности конечной точки VPC.

Затем мы настраиваем входящую конечную точку Route 53 для этого VPC.

- На консоли Route 53 выберите Входящая конечная точка в навигационной панели.

- Выберите Создать входящую конечную точку.

- Введите имя конечной точки (например,

quicksight-inbound-resolver). - Что касается ВКК в регионе, выберите идентификатор VPC для принимающего VPC.

- Что касается Группа безопасности, выберите ранее сохраненный идентификатор группы безопасности.

- В IP-адрес выберите две Зоны доступности и подсети и оставьте Используйте IP-адрес, который выбирается автоматически

- Выберите Отправить.

- Выберите входящую конечную точку после ее создания.

- После подготовки входящей конечной точки запишите два IP-адреса для преобразователей.

Подключите принимающий VPC к QuickSight

Для начала нам нужно создать группу безопасности для QuickSight, чтобы разрешить трафик на входящие конечные точки резолвера Route 53, конечную точку VPC для AWS PrivateLink и трафик внутри локальной сети.

- На Группы безопасности странице консоли Amazon VPC выберите Создать группу безопасности.

- Введите имя (например,

quicksight-snowflake-privatelink-vpc-peering-sg) и описание. - Выберите идентификатор VPC для принимающего VPC.

- Создайте следующие правила входа:

-

- Одно правило для локальной сети для всех портов TCP (например, 172.31.0.0/16).

- Одно правило, разрешающее трафик DNS из группы безопасности для входящей конечной точки преобразователя Route 53 для всех портов TCP.

- Одно правило, разрешающее трафик DNS из группы безопасности для входящей конечной точки преобразователя Route 53 для всех портов UDP.

- Одно правило, разрешающее трафик в группу безопасности для конечной точки VPC (расположенной в одноранговом VPC).

Как обсуждалось ранее, группы безопасности для QuickSight отличаются от других групп безопасности. Вы должны явно разрешить обратный трафик из целевой группы безопасности, а правило входящего трафика в вашей группе безопасности должно разрешать трафик на всех портах. Для получения дополнительной информации см. Входящие правила.

Затем мы изменим группу безопасности для входящей конечной точки распознавателя Route 53, чтобы разрешить трафик из созданной нами группы безопасности.

- На Группы безопасности на странице найдите идентификатор группы безопасности, используемый для входящей конечной точки преобразователя Route 53.

- Выберите Изменить правила для входящих подключений.

- Добавьте правила как для DNS через UDP, так и для DNS через TCP, используя идентификатор группы безопасности для группы безопасности, которую мы создали для QuickSight, в качестве источника.

- Выберите Сохранить правила.

Затем измените группу безопасности, созданную для конечной точки VPC для подключения AWS PrivateLink.

- На Группы безопасности на странице найдите идентификатор группы безопасности, используемый для конечной точки VPC для подключения AWS PrivateLink.

- Выберите Изменить правила для входящих подключений.

- Добавьте правила как для HTTPS, так и для HTTP, используя идентификатор группы безопасности для группы безопасности, созданной для QuickSight, в качестве источника.

- Выберите Сохранить правила.

Далее настраиваем соединение VPC в QuickSight.

- На консоли QuickSight выберите имя пользователя и выберите Управление QuickSight.

- На панели навигации выберите Управление соединениями VPC.

- Выберите Добавить соединение VPC.

- Что касается Имя соединения VPC¸ введите имя (например,

snowflake-privatelink-vpc-peering). - Что касается Subnet, выберите идентификатор подсети с таблицей маршрутов с одноранговым подключением к облаку VPC запрашивающей стороны, в котором находится подключение AWS PrivateLink.

- Что касается Идентификатор группы безопасности, введите идентификатор ранее созданной группы безопасности.

- Что касается Конечные точки преобразователя DNS, введите два IP-адреса созданной вами конечной точки преобразователя входящего трафика.

- Выберите Создавай.

Настройте источник данных Snowflake в QuickSight через VPC.

Чтобы настроить источник данных Snowflake в QuickSight, выполните следующие действия:

- На консоли QuickSight выберите Datasets в навигационной панели.

- Выберите Новый набор данных.

- Выберите вариант «Снежинка».

- Введите имя источника данных (например,

snowflake-dataset). - Выберите созданное вами соединение VPC (

snowflake-privatelink). - Что касается Сервер базы данных, введите

privatelink-account-url. - Что касается Имя базы данных, введите имя вашей базы данных.

- Что касается Склады, введите имя работающего склада Snowflake.

- Что касается Имя пользователя, введите свое имя пользователя Snowflake.

- Что касается Пароль, введите свой пароль Snowflake.

- Выберите Утверждать.

- После успешной проверки выберите Создать источник данных.

Инструкции по созданию панели мониторинга см. в предыдущем разделе. Создайте свою первую панель инструментов QuickSight.

В следующем разделе мы рассмотрим аналогичную конфигурацию сети с той разницей, что мы используем межрегиональный пиринг VPC.

Подключение QuickSight к Snowflake через AWS PrivateLink и пиринг VPC между регионами

В этом разделе мы покажем вам, как подключиться к Snowflake с помощью QuickSight через AWS PrivateLink с двумя VPC, подключенными к другим регионам.

В этом посте мы будем ссылаться на регионы в целом, обозначая регион, который имеет подключение Snowflake AWS PrivateLink, как регион A, а регион, в котором настроен QuickSight, как регион B.

На следующей диаграмме показана архитектура нашего решения.

Настройте пиринг VPC между двумя регионами

Сначала мы создаем пиринговое соединение VPC из запрашивающего VPC.

- Перейдите в Пиринговые соединения на странице консоли Amazon VPC в регионе B (регион, в котором вы планируете использовать QuickSight для развертывания панелей мониторинга).

- Выберите Создать пиринговое соединение.

- В Выберите локальный VPC для пиринга раздел, для VPC (заявитель), выберите VPC, к которому вы подключили или собираетесь подключить QuickSight.

- Что касается Выберите другой VPC для пиринга, наведите на Мой счет и Другой регион.

- Выберите регион, в котором существует ваше подключение Snowflake AWS PrivateLink.

- Что касается Идентификатор VPC (акцептор), введите идентификатор VPC для VPC, в котором существует ваш Snowflake AWS PrivateLink.

- Выберите Создать пиринговое соединение.

- Скопируйте идентификатор пирингового соединения VPC, чтобы мы могли легко найти его на следующих шагах (это выглядит так:

pcx-xxxxxxxxxxxx).

Затем мы принимаем пиринговое подключение VPC из региона, в котором вы создали подключение AWS PrivateLink.

- Перейдите к консоли Amazon VPC в регионе A (где существует ваше подключение Snowflake AWS PrivateLink).

- Найдите и выберите созданное пиринговое соединение.

- На Действия Меню, выберите Принять запрос.

- Просмотрите информацию о запросе. Если все выглядит правильно, выберите Да, принять.

Затем мы настраиваем DNS для разрешения между двумя VPC.

- На Пиринговые соединения на странице консоли Amazon VPC выберите только что созданное пиринговое соединение VPC.

- На DNS вкладку, проверьте, отображаются ли две опции Отключена.

Если они включены, перейдите к шагам по созданию таблиц маршрутизации.

- На Действия Меню, выберите Изменить настройки DNS.

Для этого необходимо, чтобы в вашем VPC были включены DNS-имя хоста и разрешение.

- Установите оба флажка, чтобы разрешить DNS разрешать как принимающую, так и запрашивающую VPC.

- Выберите Сохранить.

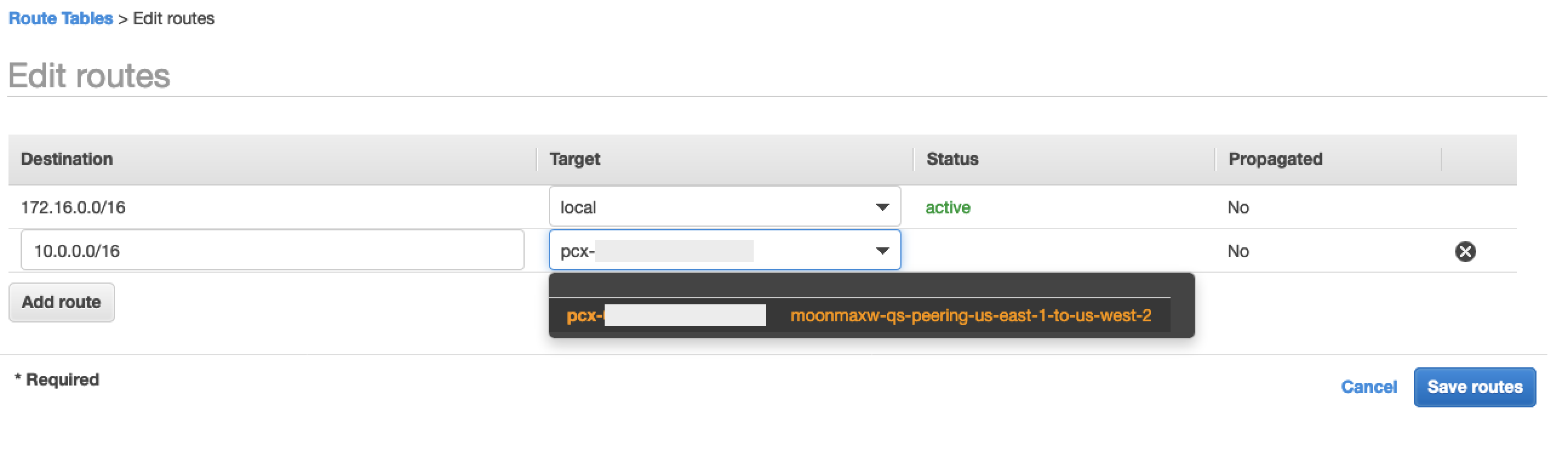

Затем мы создаем запись в таблице маршрутов, чтобы маршруты могли распространяться между двумя VPC для региона B.

- Перейдите к консоли Amazon VPC в регионе B (регион, в котором вы планируете использовать QuickSight для развертывания панелей мониторинга).

- На панели навигации выберите Таблицы маршрутов.

- Выберите таблицы маршрутов в запрашивающем VPC.

- На дорога , выберите Изменить маршруты.

- Добавьте маршрут для блока CIDR, который использует одноранговый VPC (в этом посте 10.0.0.0/16 — это блок CIDR для VPC, в котором находится соединение Snowflake AWS PrivateLink).

- Выберите Сохранить маршруты.

Затем создайте запись в таблице маршрутов, чтобы разрешить распространение маршрутов между двумя VPC для региона A.

- Перейдите к консоли Amazon VPC в регионе A (где существует ваше подключение Snowflake AWS PrivateLink).

- Повторите предыдущие шаги, используя блок CIDR для однорангового VPC (в этом посте 172.16.0.0/16).

Настройте DNS в VPC в регионе B

Во-первых, нам нужно связать VPC в регионе B (где вы развертываете QuickSight) с той же частной зоной размещения, что и VPC в регионе A, где существует ваше соединение Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- На консоли Route 53 выберите Размещенные зоны в навигационной панели.

- Выберите частную зону хостинга

<region>.privatelink.snowflakecomputing.com, а затем выбрать Редактировать. - В VPC для связи с размещенной зоной раздел, выбрать Добавить VPC.

- Выберите регион и идентификатор VPC, связанные с принимающим VPC..

- Выберите Сохранить изменения.

Настройте входящую конечную точку резолвера Route 53 для вашего VPC в регионе B.

Чтобы настроить входящую конечную точку резолвера в регионе B, выполните следующие действия:

- На Группы безопасности на странице консоли Amazon VPC выберите Создать группу безопасности.

- Введите имя (например,

quicksight-doc-route53-resolver-sg) и описание. - Выберите идентификатор VPC, использованный на предыдущих шагах.

- Создайте правила, разрешающие DNS (порт 53) через UDP и TCP из блока CIDR VPC (для этого сообщения — 172.16.0.0/16).

- Выберите Создать группу безопасности.

- Обратите внимание на идентификатор группы безопасности, потому что теперь мы добавляем правило, разрешающее трафик в группу безопасности конечной точки VPC.

Затем мы настраиваем входящую конечную точку Route 53 для этого VPC.

- На консоли Route 53 выберите Входящая конечная точка в навигационной панели.

- Выберите Создать входящую конечную точку.

- Введите имя конечной точки (например,

quicksight-inbound-resolver). - Что касается ВКК в регионе, выберите идентификатор VPC, использованный на предыдущих шагах.

- Что касается Группа безопасности, выберите идентификатор группы безопасности из предыдущего шага.

- В IP-адрес выберите две Зоны доступности и подсети и оставьте Используйте IP-адрес, который выбирается автоматически

- Выберите Отправить.

- Выберите входящую конечную точку после ее создания.

- После подготовки входящей конечной точки запишите два IP-адреса для преобразователей.

Подключите VPC к QuickSight в регионе B

Для начала нам нужно создать группу безопасности для QuickSight, чтобы разрешить трафик на входящие конечные точки резолвера Route 53, конечную точку VPC для AWS PrivateLink и трафик внутри локальной сети.

- На Группы безопасности странице консоли Amazon VPC в регионе B выберите Создать группу безопасности.

- Введите имя (например,

quicksight-snowflake-sg) и описание. - Выберите идентификатор VPC для VPC, в котором вы ранее создали пиринговое соединение VPC.

- Создайте следующие правила входа:

-

- Один для локальной сети на все порты TCP (например, 172.16.0.0/16).

- Одно правило, разрешающее трафик DNS из группы безопасности для входящей конечной точки преобразователя Route 53 для всех портов TCP.

- Одно правило, разрешающее трафик DNS из группы безопасности для входящей конечной точки преобразователя Route 53 для всех портов UDP.

- Один разрешает трафик для всех TCP-портов в блок CIDR для VPC, расположенного в регионе A, где существует ваше соединение Snowflake AWS PrivateLink (для этого поста 10.0.0.0/16).

Как обсуждалось ранее, группы безопасности для QuickSight отличаются от других групп безопасности. Вы должны явно разрешить обратный трафик из целевой группы безопасности, а правило входящего трафика в вашей группе безопасности должно разрешать трафик на всех портах. Для получения дополнительной информации см. Входящие правила.

Затем мы изменим группу безопасности для входящей конечной точки преобразователя Route 53 в регионе B, чтобы разрешить трафик из созданной нами группы безопасности.

- На Группы безопасности на странице найдите идентификатор группы безопасности, используемый для входящей конечной точки преобразователя Route 53.

- Выберите Изменить правила для входящих подключений.

- Добавьте правила как для DNS через UDP, так и для DNS через TCP, используя блок CIDR для VPC в регионе B (для этого сообщения — 172.16.0.0/16).

- Выберите Сохранить правила.

Далее нам нужно изменить группу безопасности, которую мы используем для соединения AWS PrivateLink.

- Перейдите в Группы безопасности на странице консоли Amazon VPC в регионе A.

- Найдите идентификатор группы безопасности, который используется для конечной точки VPC для подключения AWS PrivateLink.

- Выберите Изменить правила для входящих подключений.

- Добавьте правила как для HTTPS, так и для HTTP, используя блок CIDR для VPC в регионе B в качестве источника (для этого поста 172.16.0.0/16).

- Выберите Сохранить правила.

Наконец, мы настроили соединение QuickSight VPC.

- Перейдите к консоли QuickSight в регионе B.

- Выберите имя пользователя и выберите Управление QuickSight.

- На панели навигации выберите Управление подключением VPC.

- Выберите Добавить соединение VPC.

- Что касается Имя соединения VPC, введите имя подключения (например,

snowflake-privatelink-cross-region). - Что касается Идентификатор VPC, выберите идентификатор VPC для VPC в регионе B.

- Что касается Subnet, выберите идентификатор подсети из VPC в регионе B, в котором есть таблица маршрутизации с одноранговым подключением к VPC, в котором находится подключение AWS PrivateLink.

- Что касается Идентификатор группы безопасности, введите идентификатор созданной вами группы безопасности.

- Что касается Конечные точки преобразователя DNS, введите два IP-адреса созданной ранее конечной точки преобразователя входящего трафика.

- Выберите Создавай.

Настройте источник данных Snowflake в QuickSight через VPC.

Чтобы настроить источник данных Snowflake в QuickSight, выполните следующие действия:

- На консоли QuickSight выберите Datasets в навигационной панели.

- Выберите Новый набор данных.

- Выберите вариант «Снежинка».

- Введите имя для вашего источника данных (например,

snowflake-dataset). - Выберите созданное вами соединение VPC (

snowflake-privatelink). - Что касается Сервер базы данных, введите

privatelink-account-url. - Что касается Имя базы данных, введите имя вашей базы данных.

- Что касается Склады, введите имя работающего склада Snowflake.

- Что касается Имя пользователя, введите свое имя пользователя Snowflake.

- Что касается Пароль, введите свой пароль Snowflake.

- Выберите Утверждать.

- После успешной проверки выберите Создать источник данных.

Инструкции по созданию панели мониторинга см. в предыдущем разделе. Создайте свою первую панель инструментов QuickSight.

Для нашей последней конфигурации мы рассмотрим, как настроить подключение QuickSight к Snowflake без AWS PrivateLink.

Подключение QuickSight к Snowflake без AWS PrivateLink

В этом разделе мы покажем вам, как подключиться к Snowflake с помощью QuickSight без использования AWS PrivateLink.

- На консоли QuickSight выберите Datasets в навигационной панели.

- Выберите Новый набор данных.

- Выберите вариант «Снежинка».

- Введите имя источника данных (например,

snowflake-dataset). - Оставьте тип подключения как Публичная сеть.

- Что касается Имя базы данных, введите имя вашей базы данных.

- Для сервера базы данных введите URL-адрес, который вы используете для входа в систему Snowflake (

xxxxxxxx.snowflakecomputing.com). - Что касается Склады, введите имя работающего склада Snowflake.

- Что касается Имя пользователя, введите свое имя пользователя Snowflake.

- Что касается Пароль, введите свой пароль Snowflake.

- Выберите Утверждать.

- Выберите Создать источник данных.

Инструкции по созданию панели мониторинга см. в предыдущем разделе. Создайте свою первую панель инструментов QuickSight.

Убирать

Если ваша работа с QuickSight, Snowflake и PrivateLink завершена, удалите входящую конечную точку резолвера Route53, Частная хост-зона Route 53, и Конечная точка VPC для Snowflake, чтобы избежать дополнительных сборов.

Заключение

В этом посте мы рассмотрели четыре сценария подключения QuickSight к Snowflake в качестве источника данных с использованием AWS PrivateLink для подключения в трех разных сценариях: одно и то же VPC, пиринг VPC в одном регионе и пиринг VPC между регионами. Мы также рассмотрели, как подключить QuickSight к Snowflake без AWS PrivateLink.

После того как вы настроите источник данных, вы сможете получить дополнительные сведения о своих данных, настроив Аналитика машинного обучения в QuickSight настройте графическое представление ваших данных с помощью QuickSight визуальныеили присоединиться данные из нескольких наборов данных, а также все другие функции QuickSight.

Об авторе

Максвелл Мун — старший архитектор решений в AWS, работающий с независимыми поставщиками программного обеспечения (ISV) над проектированием и масштабированием их приложений на AWS. В свободное от работы время Максвелл является отцом двух кошек, активным болельщиком футбольного клуба «Вулверхэмптон Уондерерс» и терпеливо ждет новой волны ска-музыки.

Максвелл Мун — старший архитектор решений в AWS, работающий с независимыми поставщиками программного обеспечения (ISV) над проектированием и масштабированием их приложений на AWS. В свободное от работы время Максвелл является отцом двух кошек, активным болельщиком футбольного клуба «Вулверхэмптон Уондерерс» и терпеливо ждет новой волны ска-музыки.

Боско Альбукерке является старшим партнером-архитектором решений в AWS и имеет более чем 20-летний опыт работы с базами данных и продуктами аналитики от поставщиков корпоративных баз данных и облачных провайдеров. и внедрение платформ анализа данных и продуктов данных.

Боско Альбукерке является старшим партнером-архитектором решений в AWS и имеет более чем 20-летний опыт работы с базами данных и продуктами аналитики от поставщиков корпоративных баз данных и облачных провайдеров. и внедрение платформ анализа данных и продуктов данных.

- '

- "

- 100

- 11

- 7

- 9

- доступ

- Учетная запись

- дополнительный

- Все

- Позволяющий

- Amazon

- аналитика

- Приложения

- архитектура

- свободных мест

- AWS

- граница

- бизнес

- бизнес-аналитика

- призывают

- Кошки

- облако

- клуб

- код

- Компании

- Коммутация

- связь

- Создающий

- приборная панель

- данным

- Анализ данных

- База данных

- Проект

- DNS

- редактор

- сотрудников

- Конечная точка

- Защита конечных точек

- Проект и

- Предприятие

- Расширьте

- Особенности

- Комиссии

- Поля

- First

- футбол

- вперед

- полный

- Зелёная

- группы

- High

- Как

- How To

- HTTPS

- IAM

- Личность

- В том числе

- информация

- размышления

- интеграции.

- Интеллекта

- интерактивный

- IP

- IP-адрес

- IT

- большой

- привело

- Ограниченный

- линия

- LINK

- Список

- локальным

- двигаться

- Музыка

- имена

- Навигация

- сеть

- Предложения

- Откроется

- Опция

- Опции

- заказ

- Другие контрактные услуги

- партнер

- Пароль

- производительность

- Платформы

- порты

- частная

- Продукция

- что такое варган?

- публиковать

- учет

- Требования

- ресурс

- Полезные ресурсы

- дорога

- условиями,

- Бег

- Шкала

- экран

- Поиск

- безопасность

- выбранный

- Serverless

- набор

- установка

- просто

- So

- Software

- Решения

- Начало

- диск

- субдомен

- успешный

- поддержка

- Поверхность

- Технологии

- Источник

- время

- трафик

- ui

- ценностное

- поставщики

- Вид

- Виртуальный

- визуализация

- Склады

- Wave

- веб-сайты

- в

- Работа

- лет