Amazon QuickSight — это облачная масштабируемая служба бизнес-аналитики (BI), поддерживающая федерацию удостоверений. Управление идентификацией и доступом AWS (IAM) позволяет организациям использовать удостоверения, управляемые поставщиком корпоративных удостоверений (IdP), и объединять единый вход (SSO) с QuickSight. Поскольку все больше организаций создают централизованные хранилища удостоверений пользователей со всеми своими приложениями, в том числе локальными приложениями, сторонними приложениями и приложениями на AWS, им требуется решение для автоматизации инициализации пользователей в этих приложениях и синхронизации их атрибутов с их централизованным хранилищем. хранилище идентификаторов пользователей.

При разработке репозитория пользователей некоторые организации решают организовать своих пользователей в группы или использовать атрибуты (например, название отдела) или их комбинацию. Если ваша организация использует Microsoft Azure Active Directory (Azure AD) для централизованной проверки подлинности и использует свои пользовательские атрибуты для организации пользователей, вы можете включить федерацию для всех учетных записей QuickSight, а также управлять пользователями и их членством в группах в QuickSight с помощью событий, созданных в AWS. Платформа. Это позволяет системным администраторам централизованно управлять разрешениями пользователей из Azure AD. Благодаря этому решению для инициализации, обновления и деинициализации пользователей и групп в QuickSight больше не требуется управление в двух местах. Это гарантирует, что пользователи и группы в QuickSight останутся согласованными с информацией в Azure AD благодаря автоматической синхронизации.

В этом посте мы рассмотрим шаги, необходимые для настройки федеративного единого входа между QuickSight и Azure AD через AWS IAM Identity Center (преемник AWS Single Sign-On) где для Azure AD включена автоматическая подготовка. Мы также демонстрируем автоматическое обновление членства пользователей и групп с помощью события системы междоменного управления идентификацией (SCIM).

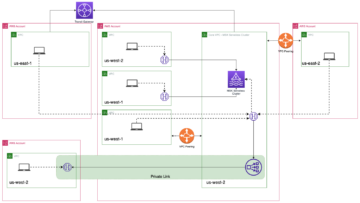

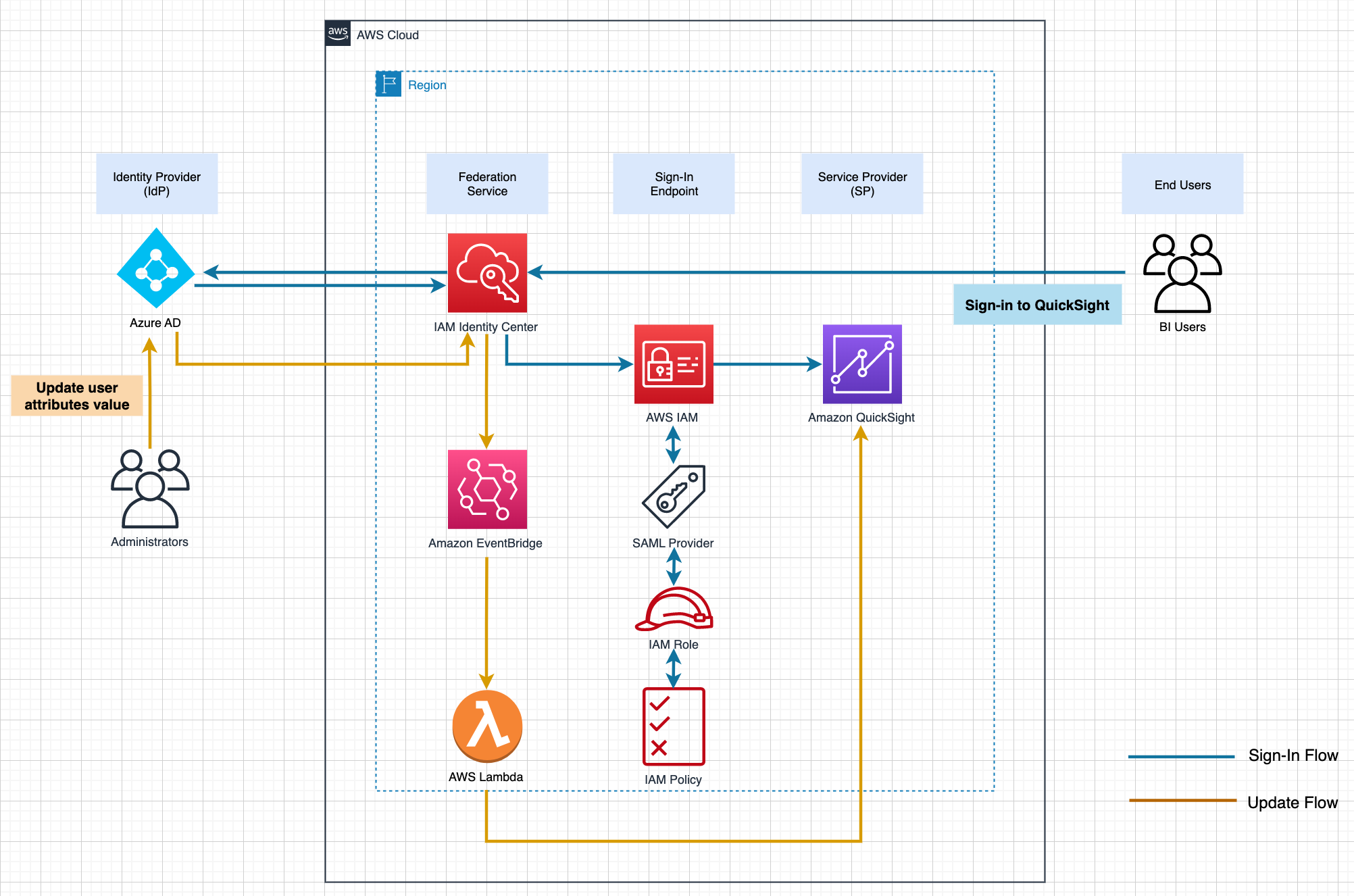

Обзор решения

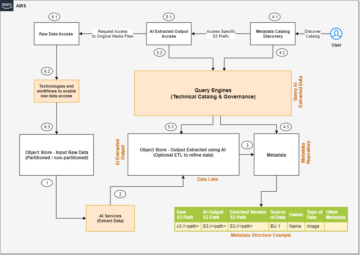

Следующая диаграмма иллюстрирует архитектуру решения и поток пользователей.

В этом посте IAM Identity Center предоставляет центральное место для совместного администрирования пользователей и их доступа к учетным записям AWS и облачным приложениям. Azure AD — это репозиторий пользователей, настроенный как внешний IdP в IAM Identity Center. В этом решении мы демонстрируем использование двух пользовательских атрибутов (department, jobTitle), особенно в Azure AD. IAM Identity Center поддерживает автоматическую подготовку (синхронизацию) сведений о пользователях и группах из Azure AD в IAM Identity Center с использованием протокола SCIM версии 2.0. С помощью этого протокола атрибуты из Azure AD передаются в IAM Identity Center, который наследует определенный атрибут для профиля пользователя в IAM Identity Center. IAM Identity Center также поддерживает федерацию удостоверений с SAML (язык разметки подтверждения безопасности) 2.0. Это позволяет IAM Identity Center аутентифицировать удостоверения с помощью Azure AD. Затем пользователи могут использовать единый вход в приложения, поддерживающие SAML, включая QuickSight. Первая половина этого поста посвящена тому, как настроить этот сквозной процесс (см. «Поток входа» на диаграмме).

Затем информация о пользователе начинает синхронизироваться между Azure AD и IAM Identity Center по протоколу SCIM. Вы можете автоматизировать создание пользователя в QuickSight с помощью AWS Lambda функция, запускаемая CreateUser Событие SCIM возникло в IAM Identity Center, которое было перехвачено в Amazon EventBridge. В той же функции Lambda вы можете впоследствии обновить членство пользователя, добавив его в указанную группу (имя которой состоит из двух атрибутов пользователя: department-jobTitle, в противном случае создайте группу, если она еще не существует, до добавления членства.

В этом посте эта часть автоматизации опущена, потому что она была бы излишней по сравнению с содержанием, обсуждаемым в следующих разделах.

Этот пост исследует и демонстрирует UpdateUser Событие SCIM, вызванное обновлением профиля пользователя в Azure AD. Событие фиксируется в EventBridge, который вызывает функцию Lambda для обновления членства в группе в QuickSight (см. «Поток обновления» на схеме). Поскольку в этом примере предполагается, что данный пользователь одновременно принадлежит только к одной группе, функция заменит текущее членство пользователя в группе новым.

В части I вы настраиваете SSO для QuickSight из Azure AD через IAM Identity Center (поток входа):

- Настройте Azure AD в качестве внешнего поставщика удостоверений в IAM Identity Center.

- Добавьте и настройте приложение IAM Identity Center в Azure AD.

- Полная настройка IAM Identity Center.

- Настройте автоматическую подготовку SCIM как в Azure AD, так и в IAM Identity Center и подтвердите в IAM Identity Center.

- Добавьте и настройте приложение QuickSight в IAM Identity Center.

- Настройте SAML IdP и роль IAM федерации SAML 2.0.

- Настройте атрибуты в приложении QuickSight.

- Создайте пользователя, группу и членство в группе вручную с помощью Интерфейс командной строки AWS (интерфейс командной строки AWS) или API.

- Проверьте конфигурацию, войдя в QuickSight с портала IAM Identity Center.

В части II вы настраиваете автоматизацию для изменения членства в группе при событии SCIM (поток обновления):

- Понимание событий SCIM и шаблонов событий для EventBridge.

- Создайте сопоставление атрибутов для имени группы.

- Создайте лямбда-функцию.

- Добавьте правило EventBridge для запуска события.

- Проверьте конфигурацию, изменив значение атрибута пользователя в Azure AD.

Предпосылки

Для этого прохождения у вас должны быть следующие предпосылки:

- Идентификационный центр IAM. Инструкции см. в шагах 1–2 в Руководство по началу работы с AWS IAM Identity Center.

- Подписка на учетную запись QuickSight.

- Базовое понимание IAM и привилегий, необходимых для создания IAM IdP, ролей и политик.

- Подписка Azure AD. Для регистрации в Azure AD требуется по крайней мере один пользователь со следующими атрибутами:

- UserPrincipalName – Обязательное поле для пользователя Azure AD.

- отображаемое имя – Обязательное поле для пользователя Azure AD.

- Почта – Обязательное поле для IAM Identity Center для работы с QuickSight.

- название работы – Используется для размещения пользователя в группе

- отдел – Используется для распределения пользователя по группе.

- собственное имя – Необязательное поле.

- фамилия – Необязательное поле.

Часть I. Настройка системы единого входа для QuickSight из Azure AD через IAM Identity Center

В этом разделе представлены шаги по настройке потока входа.

Настройте внешнего поставщика удостоверений в качестве Azure AD в IAM Identity Center.

Чтобы настроить внешнего поставщика удостоверений, выполните следующие действия:

- В консоли IAM Identity Center выберите Настройки.

- Выберите Действия на Источник идентификации вкладка, затем выберите Изменить источник идентификации.

- Выберите Внешний поставщик удостоверений, а затем выберите Следующая.

Отображаются метаданные IdP. Держите эту вкладку браузера открытой.

Добавьте и настройте приложение IAM Identity Center в Azure AD.

Чтобы настроить приложение IAM Identity Center, выполните следующие действия:

- Откройте новую вкладку браузера.

- Войдите на портал Azure AD, используя учетные данные администратора Azure.

- Под Службы Azure, выберите Azure Active Directory.

- На панели навигации под Управление, выберите Корпоративные приложения, а затем выберите Новое приложение.

- В Просмотрите галерею Azure AD раздел, поиск Центр идентификации IAM, а затем выберите AWS IAM Identity Center (преемник AWS Single Sign-On).

- Введите имя для приложения (в этом посте мы используем

IIC-QuickSight) и выберите Создавай. - В Управление раздел, выбрать Единая точка входа, а затем выберите SAML.

- В Назначение пользователей и групп раздел, выбрать Назначение пользователей и групп.

- Выберите Добавить пользователя/группу и добавьте хотя бы одного пользователя.

- Выберите Информация о пользователе как свою роль.

- В Настроить единый вход раздел, выбрать Начать.

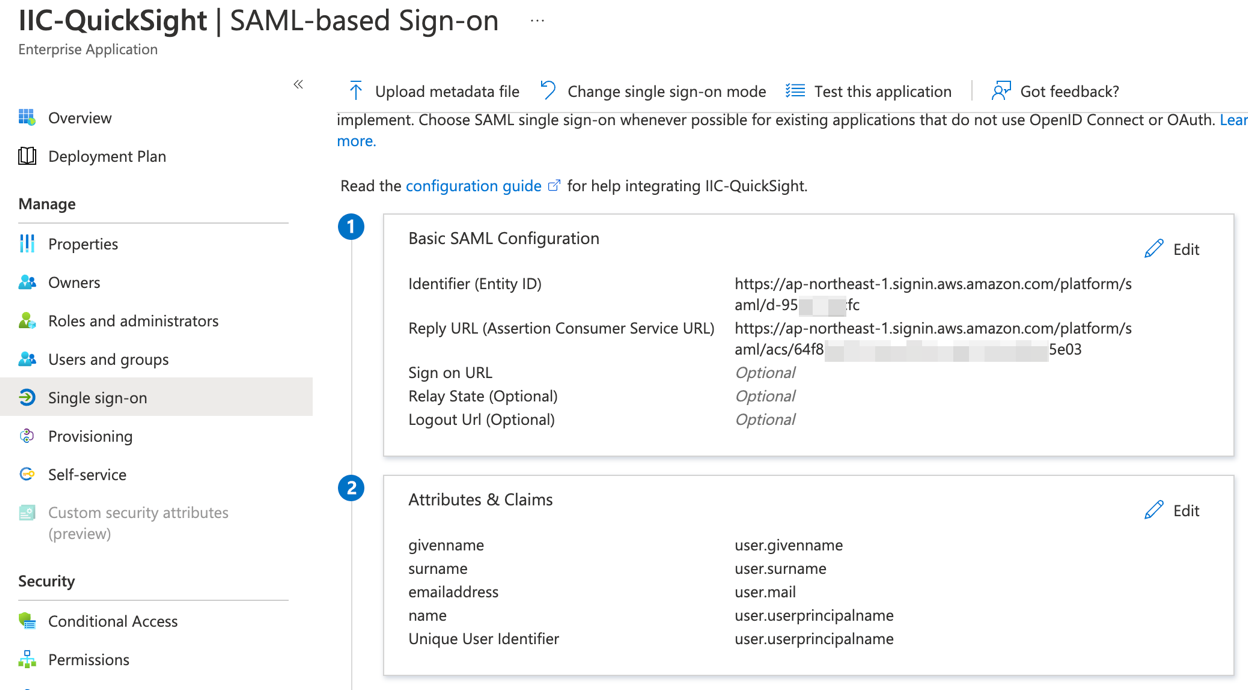

- В Базовая конфигурация SAML раздел, выбрать Редактировать, и заполните следующие параметры и значения:

- идентификатор – значение в URL-адрес издателя IAM Identity Center поле.

- URL ответа – значение в URL-адрес службы утверждения IAM Identity Center (ACS) поле.

- URL-адрес для входа - Оставить пустым.

- Состояние реле - Оставить пустым.

- URL-адрес выхода - Оставить пустым.

- Выберите Сохранить.

Конфигурация должна выглядеть так, как показано на следующем снимке экрана.

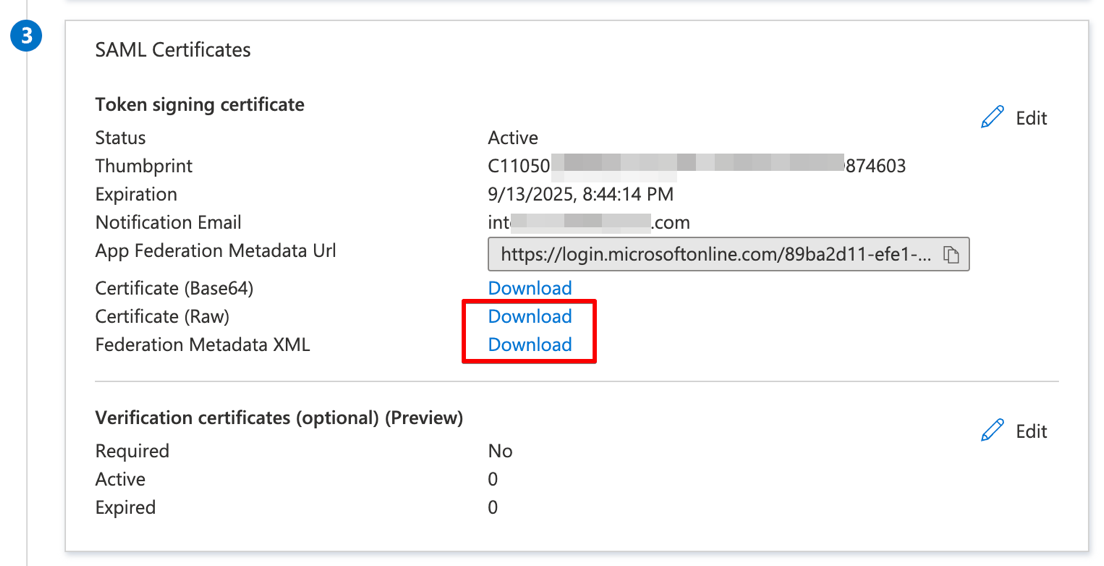

- В SAML-сертификаты раздел, скачать XML метаданных федерации файла и Сертификат (необработанный) .

На данный момент все настроено для конфигурации Azure AD SSO. Позже вы вернетесь на эту страницу, чтобы настроить автоматическую подготовку, поэтому держите эту вкладку браузера открытой.

Полная настройка IAM Identity Center

Завершите настройку IAM Identity Center, выполнив следующие действия:

- Вернитесь на вкладку браузера для консоли IAM Identity Center, которую вы оставили открытой на предыдущем шаге.

- Что касается Метаданные SAML поставщика идентификационной информации под Метаданные поставщика удостоверений раздел, выбрать Выберите файл.

- Выберите ранее загруженный файл метаданных (

IIC-QuickSight.xml). - Что касается сертификат поставщика идентификационной информации под Метаданные поставщика удостоверений раздел, выбрать Выберите файл.

- Выберите ранее загруженный файл сертификата (

IIC-QuickSight.cer). - Выберите Следующая.

- Введите ПРИНЯТЬ, затем выберите Изменить источник поставщика удостоверений.

Настройте автоматическую подготовку SCIM как в Azure AD, так и в IAM Identity Center.

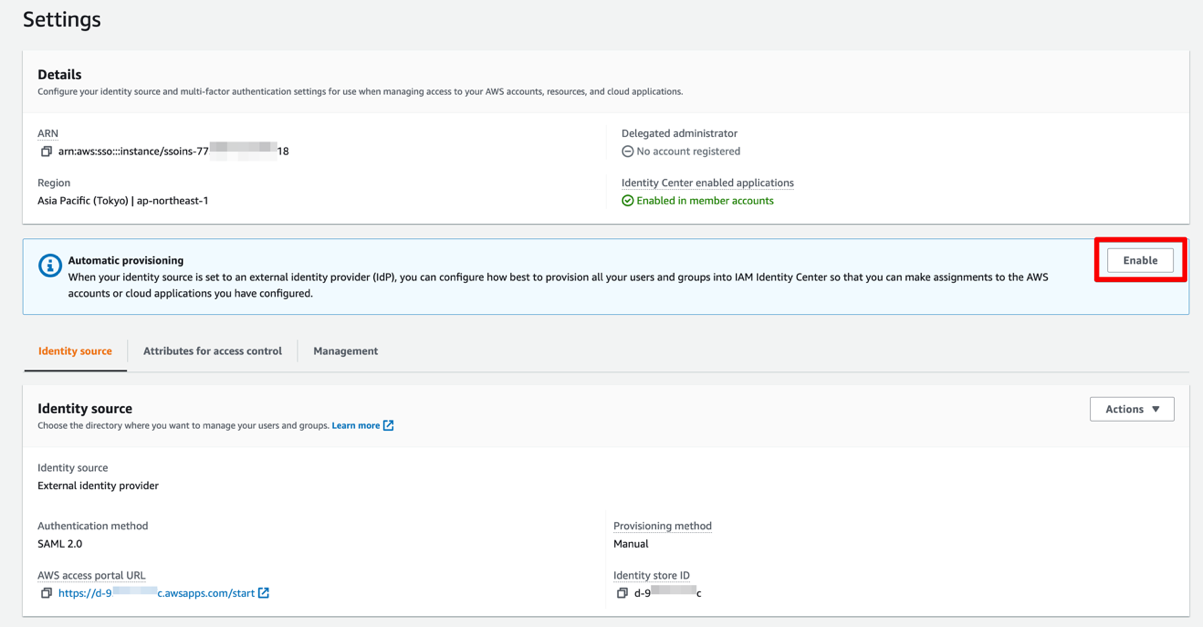

Ваш метод подготовки по-прежнему установлен как Ручная (не SCIM). На этом шаге мы включаем автоматическую подготовку, чтобы IAM Identity Center узнавал о пользователях, что позволяет объединять удостоверения с QuickSight.

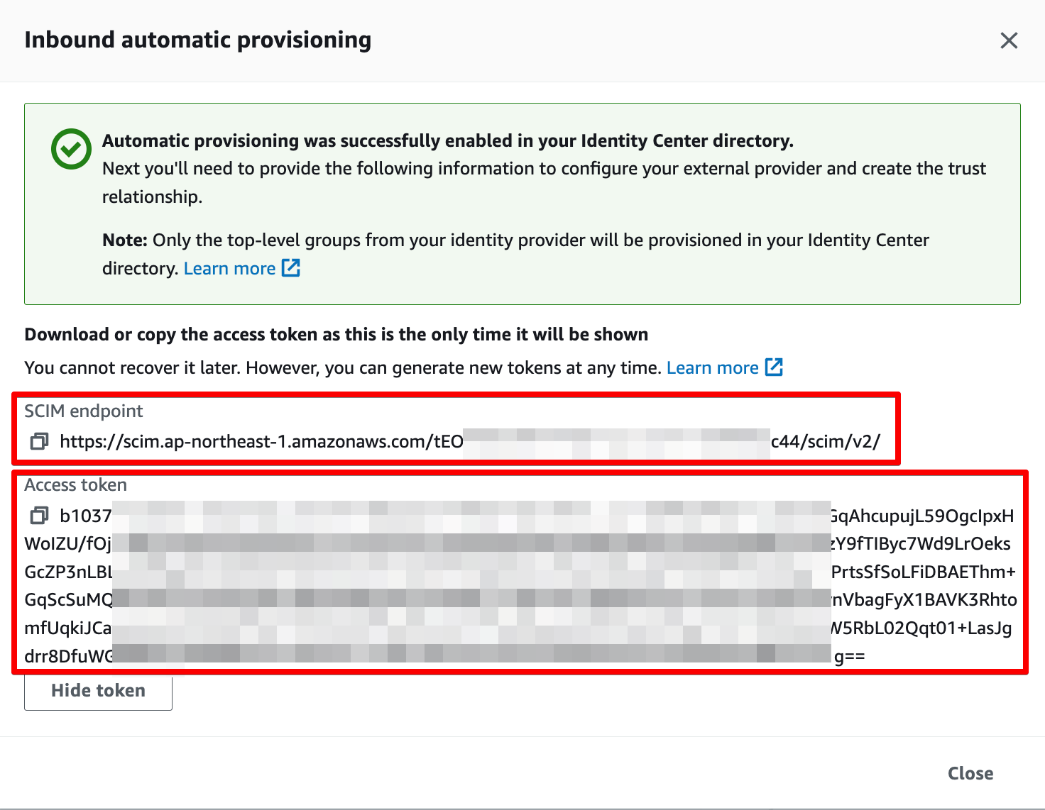

- В Автоматическая подготовка раздел, выбрать Включите.

- Выберите Токен доступа чтобы показать свой токен.

- Вернитесь на вкладку браузера (Azure AD), которую вы оставили открытой на шаге 1.

- В Управление раздел, выбрать Корпоративные приложения.

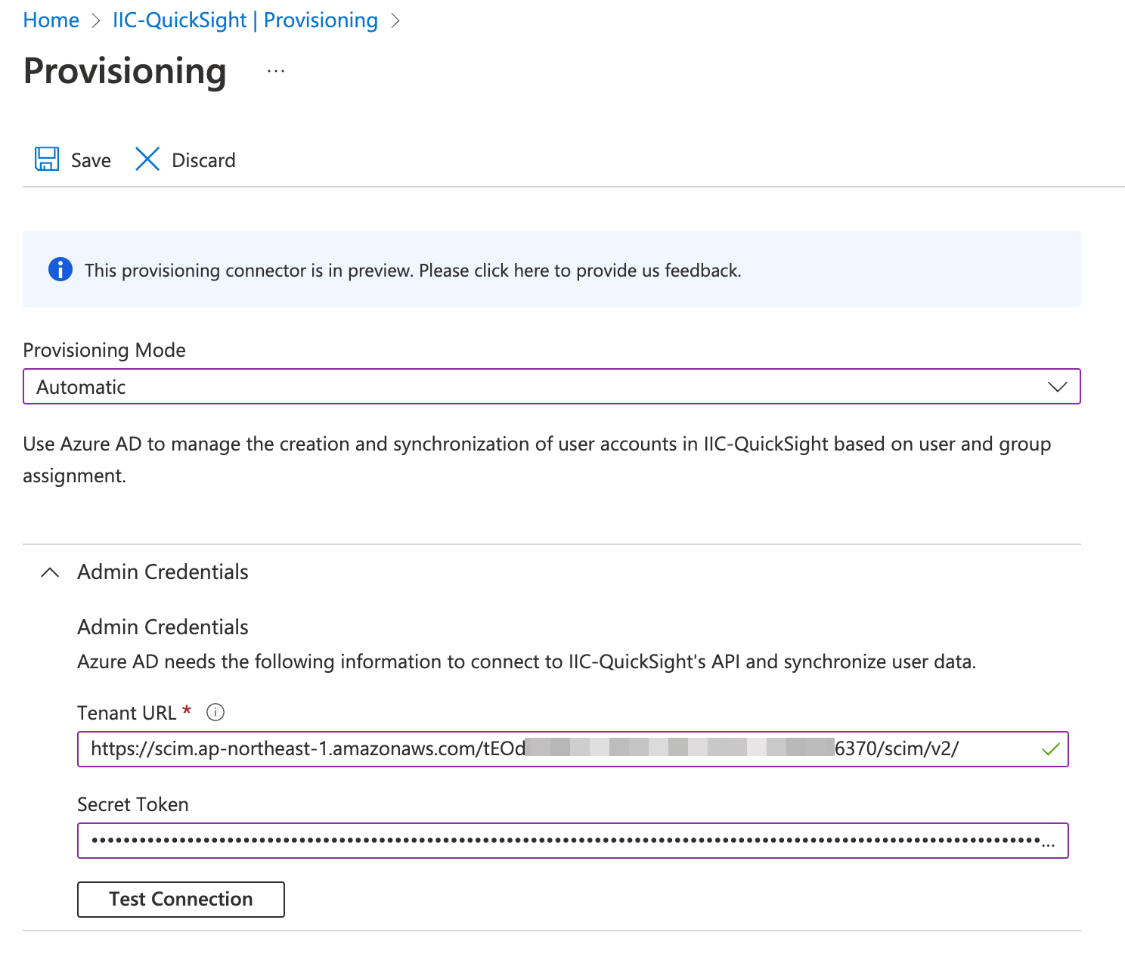

- Выберите

IIC-QuickSight, а затем выберите Резервирование. - Выберите Автоматический in Режим обеспечения и введите следующие значения:

- URL-адрес клиента – значение в конечная точка SCIM поле.

- Секретный жетон – значение в Токен доступа поле.

- Выберите Проверить подключение.

- После успешного завершения тестового подключения установите Статус подготовки в On.

- Выберите Сохранить.

- Выберите Начать подготовку для запуска автоматической подготовки с использованием протокола SCIM.

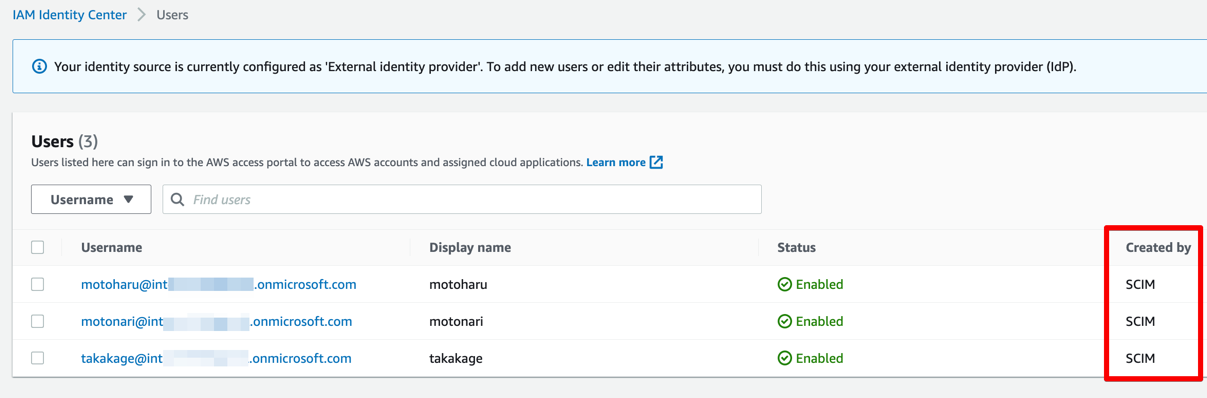

Когда подготовка будет завершена, это приведет к распространению одного или нескольких пользователей из Azure AD в IAM Identity Center. На следующем снимке экрана показаны пользователи, подготовленные в IAM Identity Center.

Обратите внимание, что после подготовки SCIM пользователи в QuickSight должны создаваться с помощью функции Lambda, запускаемой событием, исходящим из IAM Identity Center. В этом посте мы создаем членство пользователя и группы с помощью интерфейса командной строки AWS (шаг 8).

Добавьте и настройте приложение QuickSight в IAM Identity Center.

На этом этапе мы создаем приложение QuickSight в IAM Identity Center. Вы также настраиваете поставщика IAM SAML, роль и политику для работы приложения. Выполните следующие шаги:

- На консоли IAM Identity Center на Приложения выберите страницу Добавить приложение.

- Что касается Предварительно интегрированное приложение под Выберите приложение, войти

quicksight. - Выберите Amazon QuickSight, а затем выберите Следующая.

- Введите имя для Изменения имен, Такие, как

Amazon QuickSight. - Выберите Скачать под Файл метаданных IAM Identity Center SAML и сохраните его на своем компьютере.

- Все остальные поля оставьте без изменений и сохраните конфигурацию.

- Откройте только что созданное приложение и выберите Назначить пользователей.

Будут перечислены пользователи, предоставленные ранее через SCIM.

- Выберите всех пользователей для назначения приложению.

Настройка SAML IdP и роли IAM федерации SAML 2.0

Чтобы настроить IAM SAML IdP для IAM Identity Center и роль IAM, выполните следующие действия:

- На консоли IAM на панели навигации выберите Поставщики удостоверений, а затем выберите Добавить провайдера.

- Выберите SAML as Тип провайдера, и введите

Azure-IIC-QSas Имя провайдера. - Под Документ метаданных, выберите Выберите файл и загрузите файл метаданных, который вы скачали ранее.

- Выберите Добавить провайдера для сохранения конфигурации.

- На панели навигации выберите роли, а затем выберите Создать роль.

- Что касается Тип доверенной сущности, наведите на Федерация SAML 2.0.

- Что касается Выберите провайдера SAML 2.0, выберите созданного поставщика SAML, затем выберите Разрешить программный доступ и доступ к Консоли управления AWS.

- Выберите Следующая.

- На Добавить разрешение выберите страницу Следующая.

В этом посте мы создаем пользователей QuickSight с помощью команды CLI AWS, поэтому мы не создаем политику разрешений. Однако, если функция самостоятельной подготовки в QuickSight требуется, политика разрешений для CreateReader, CreateUserи CreateAdmin действий (в зависимости от роли пользователей QuickSight).

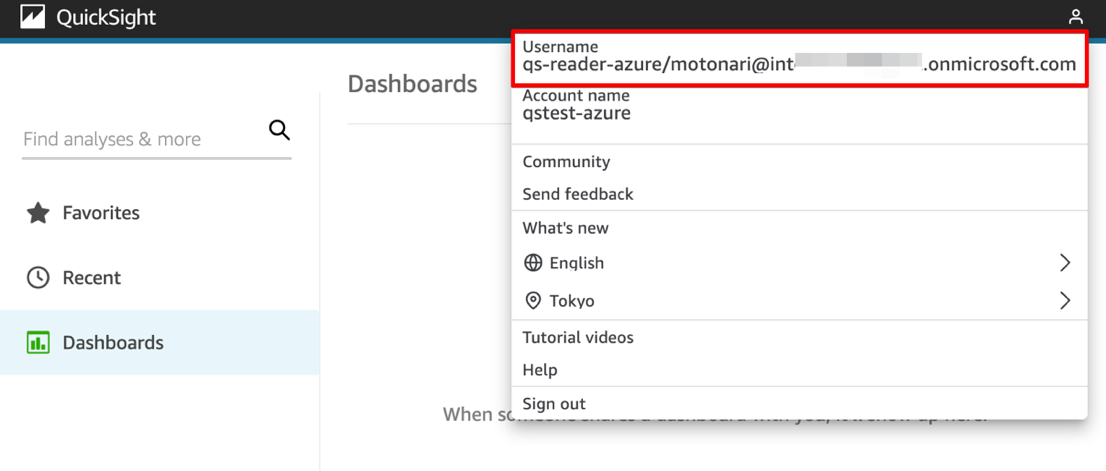

- На Назовите, просмотрите и создайте страница, под Детали роли, войти

qs-reader-azureна роль. - Выберите Создать роль.

- Обратите внимание на ARN роли.

Вы используете ARN для настройки атрибутов в приложении IAM Identity Center.

Настройка атрибутов в приложении QuickSight

Чтобы связать IAM SAML IdP и роль IAM с приложением QuickSight в IAM Identity Center, выполните следующие действия:

- В консоли IAM Identity Center на панели навигации выберите Приложения.

- Выберите

Amazon QuickSightприложение, и на Действия Меню, выберите Изменить сопоставления атрибутов. - Выберите Добавить новое сопоставление атрибутов.

- Настройте сопоставления в следующей таблице.

| Атрибут пользователя в приложении | Сопоставляется с этим строковым значением или атрибутом пользователя в IAM Identity Center. |

| Тема | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Обратите внимание на следующие значения:

- Замените с идентификатором вашей учетной записи AWS.

PrincipalTag:Emailпредназначена для функции синхронизации электронной почты для самостоятельных пользователей, которую необходимо включить на странице администрирования QuickSight. В этом посте не включайте эту функцию, потому что мы регистрируем пользователя с помощью команды AWS CLI.

- Выберите Сохранить изменения.

Создайте пользователя, группу и членство в группе с помощью интерфейса командной строки AWS.

Как описано ранее, в этом решении пользователи и группы в QuickSight создаются вручную. Мы создаем их с помощью следующих команд AWS CLI.

Первый шаг — создать пользователя в QuickSight, указав созданную ранее роль IAM и адрес электронной почты, зарегистрированный в Azure AD. Второй шаг — создать группу с именем группы в виде комбинированных значений атрибутов из Azure AD для пользователя, созданного на первом шаге. Третий шаг — добавить пользователя в созданную ранее группу; member-name указывает имя пользователя, созданное в QuickSight, состоящее из <IAM Role name>/<session name>, Смотрите следующий код:

На этом сквозная настройка Azure AD, IAM Identity Center, IAM и QuickSight завершена.

Проверьте конфигурацию, войдя в QuickSight с портала IAM Identity Center.

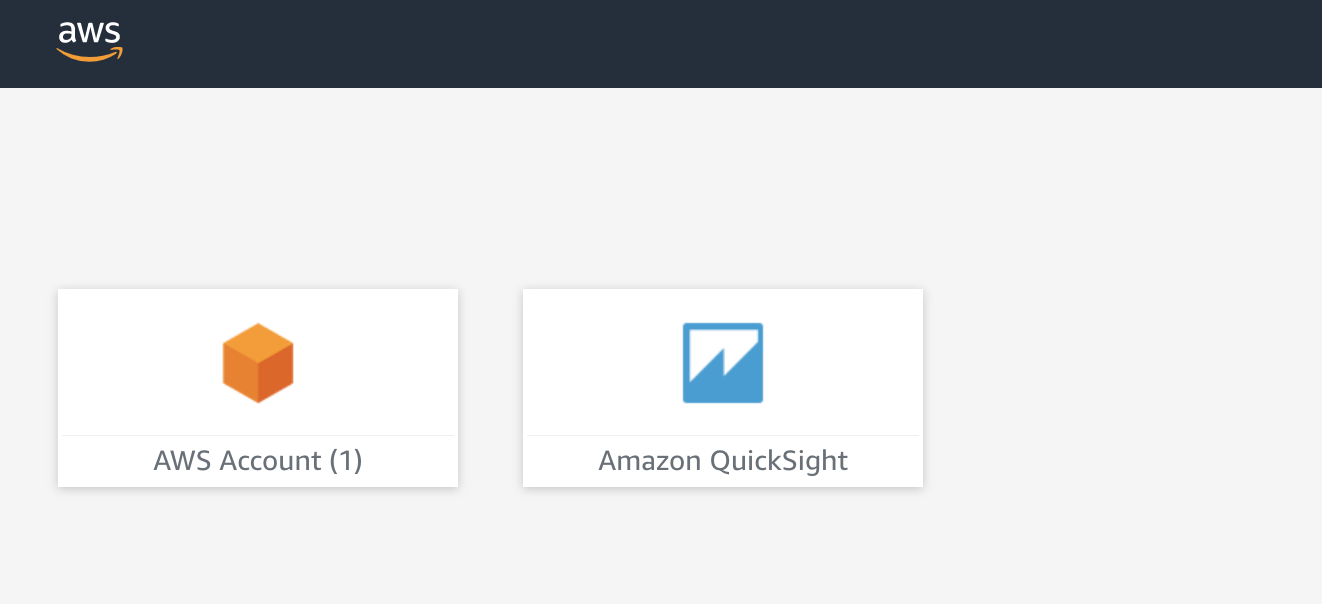

Теперь вы готовы войти в QuickSight с помощью потока единого входа, инициированного IdP:

- Откройте новое приватное окно в браузере.

- Войдите на портал IAM Identity Center (

https://d-xxxxxxxxxx.awsapps.com/start).

Вы будете перенаправлены на приглашение для входа в Azure AD.

- Введите свои учетные данные Azure AD.

Вы будете перенаправлены обратно на портал IAM Identity Center.

- На портале IAM Identity Center выберите Amazon QuickSight.

Вы будете автоматически перенаправлены на главную страницу QuickSight.

Часть II. Автоматизация изменения членства в группе при событиях SCIM

В этом разделе мы настраиваем поток обновлений.

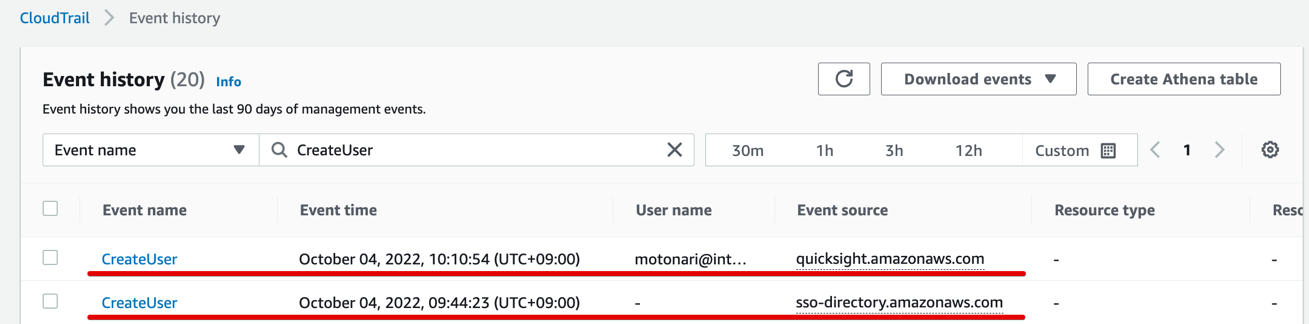

Понимание событий SCIM и шаблонов событий для EventBridge.

Когда администратор Azure AD вносит какие-либо изменения в атрибуты определенного профиля пользователя, это изменение будет синхронизировано с профилем пользователя в IAM Identity Center по протоколу SCIM, а действие записывается в AWS CloudTrail событие называется UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) в качестве источника события. Точно так же CreateUser событие записывается, когда пользователь создается в Azure AD, а DisableUser событие, когда пользователь отключен.

Следующий скриншот на История событий страница показывает два CreateUser события: одно записывается IAM Identity Center, а другое — QuickSight. В этом посте мы используем один из IAM Identity Center.

Чтобы EventBridge мог правильно обрабатывать поток, каждое событие должно указывать поля события, которым должен соответствовать шаблон события. Следующий шаблон событий является примером UpdateUser событие, сгенерированное в IAM Identity Center при синхронизации SCIM:

В этом посте мы демонстрируем автоматическое обновление членства в группе в QuickSight, которое запускается UpdateUser событие СКИМ.

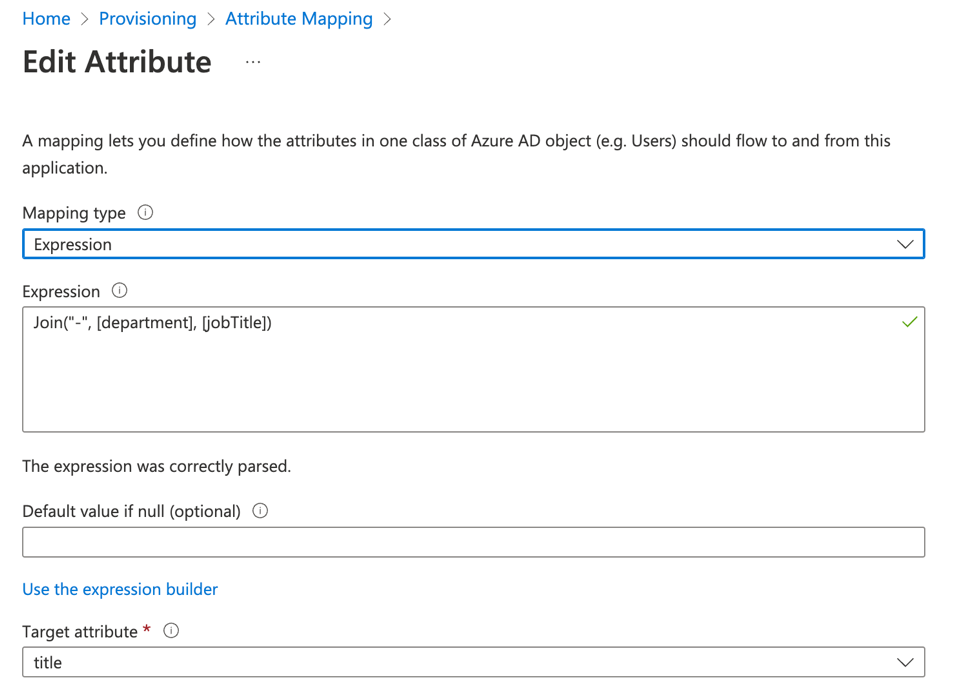

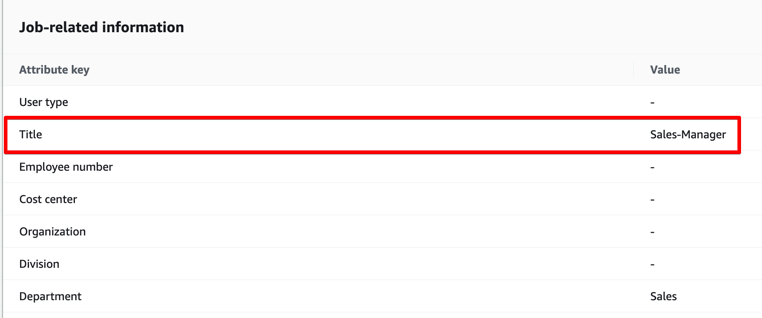

Создать сопоставление атрибутов для имени группы

Чтобы функция Lambda могла управлять членством в группах в QuickSight, она должна получить два пользовательских атрибута (department и jobTitle). Чтобы упростить процесс, мы объединили два атрибута в Azure AD (department, jobTitle) в один атрибут в IAM Identity Center (title), используя функцию сопоставления атрибутов в Azure AD. Затем IAM Identity Center использует title в качестве назначенного имени группы для этого пользователя.

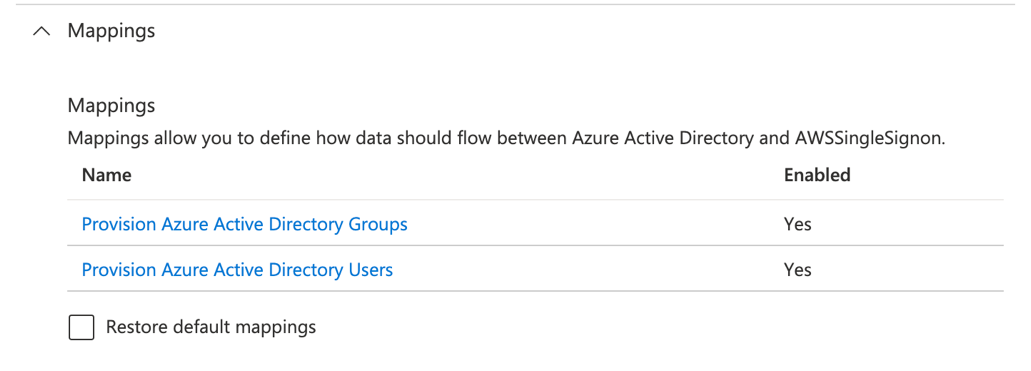

- Войдите в консоль Azure AD, перейдите к Корпоративные приложения,

IIC-QuickSightи Резервирование. - Выберите Изменить сопоставления атрибутов.

- Под Отображения, выберите Подготовка пользователей Azure Active Directory.

- Выберите

jobTitleиз списка Атрибуты Azure Active Directory. - Измените следующие настройки:

- Тип сопоставления –

Expression - Выражение –

Join("-", [department], [jobTitle]) - Целевой атрибут –

title

- Тип сопоставления –

- Выберите Сохранить.

- Вы можете покинуть страницу подготовки.

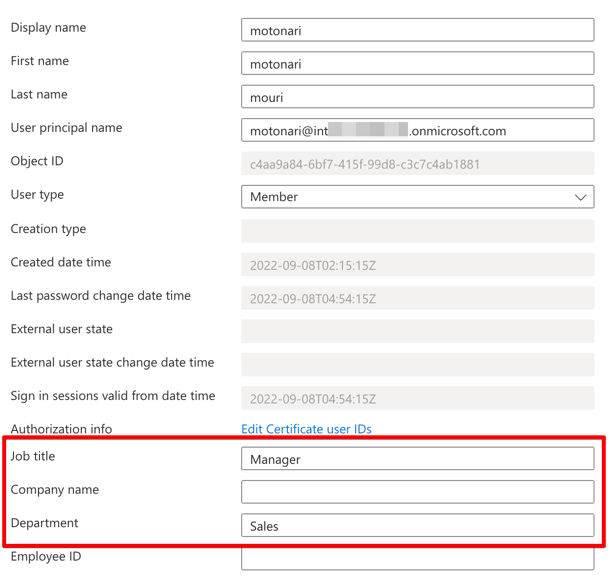

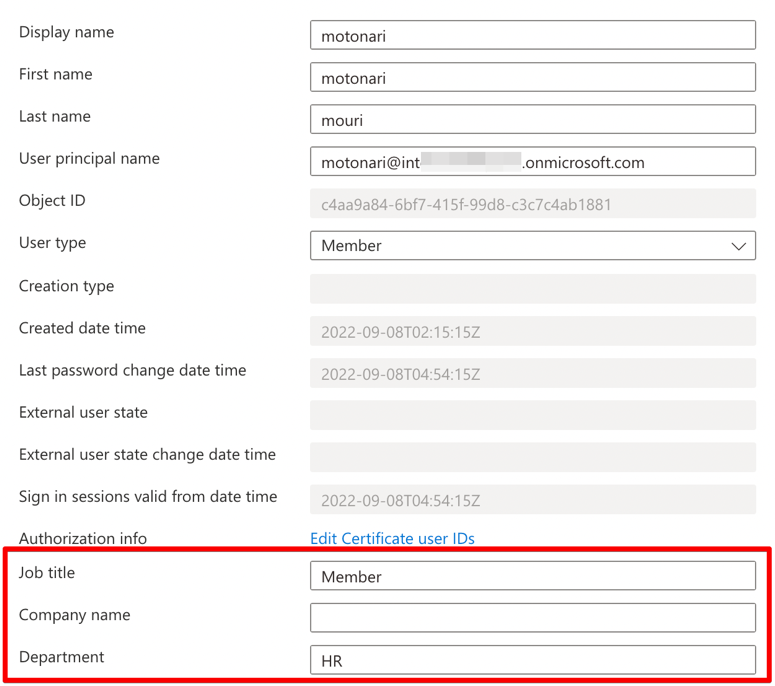

Атрибут автоматически обновляется в IAM Identity Center. Обновленный профиль пользователя выглядит так, как показано на следующих снимках экрана (Azure AD слева, IAM Identity Center справа).

Создать лямбда-функцию

Теперь мы создаем функцию Lambda для обновления членства в группе QuickSight при событии SCIM. Основная часть функции заключается в получении информации о пользователе. title значение атрибута в IAM Identity Center на основе информации о инициированном событии, а затем убедиться, что пользователь существует в QuickSight. Если имя группы еще не существует, создается группа в QuickSight, а затем добавляется пользователь в группу. Выполните следующие шаги:

- На лямбда-консоли выберите Создать функцию.

- Что касается Имя, войти

UpdateQuickSightUserUponSCIMEvent. - Что касается Время выполнения, выберите Python 3.9.

- Что касается Time Out, установите на 15 секунд.

- Что касается Разрешения..., создайте и прикрепите роль IAM, которая включает следующие разрешения (доверенный объект (принципал) должен быть

lambda.amazonaws.com): - Напишите код Python, используя Boto3 SDK для Магазин удостоверений и Быстрый просмотр. Ниже приведен весь пример кода Python:

Обратите внимание, что для этой функции Lambda требуется Boto3 1.24.64 или более поздней версии. Если Boto3 включен в Время выполнения лямбда старше этого, используйте слой Lambda, чтобы использовать последнюю версию Boto3. Для получения более подробной информации см. Как устранить ошибки «неизвестная служба», «сбой проверки параметра» и «объект не имеет атрибута» из лямбда-функции Python (Boto 3).

Добавьте правило EventBridge для запуска события.

Чтобы создать правило EventBridge для вызова ранее созданной функции Lambda, выполните следующие действия:

- В консоли EventBridge создайте новое правило.

- Что касается Имя, войти

updateQuickSightUponSCIMEvent. - Что касается Схема событийвведите следующий код:

- Что касается Цели, выберите созданную вами лямбда-функцию (

UpdateQuickSightUserUponSCIMEvent). - Включите правило.

Проверьте конфигурацию, изменив значение атрибута пользователя в Azure AD.

Давайте изменим атрибут пользователя в Azure AD, а затем проверим, создана ли новая группа и добавлен ли пользователь в новую.

- Вернитесь в консоль Azure AD.

- от Управление, нажмите Пользователи.

- Выберите одного из пользователей, которых вы ранее использовали для входа в QuickSight с портала IAM Identity Center.

- Выберите Редактировать свойства, затем отредактируйте значения для должность и Кафедра.

- Сохраните конфигурацию.

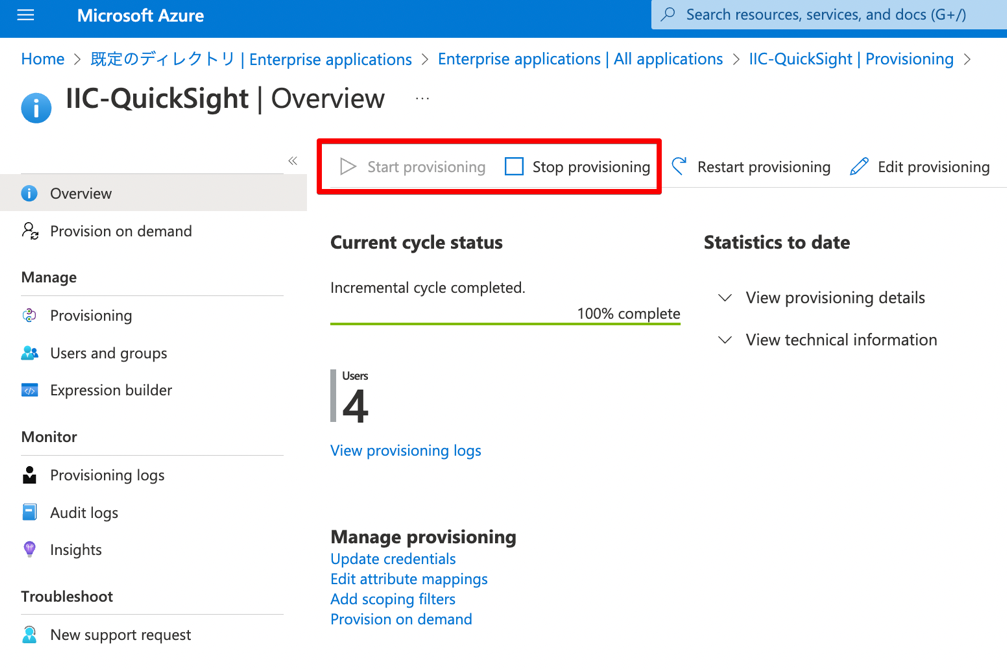

- от Управление, выберите Корпоративное приложение, имя вашего приложения и Резервирование.

- Выберите Остановить подготовку , а затем Начать подготовку по порядку.

В Azure AD интервал подготовки SCIM составляет установлен на 40 минут. Чтобы получить немедленные результаты, мы вручную останавливаем и запускаем подготовку.

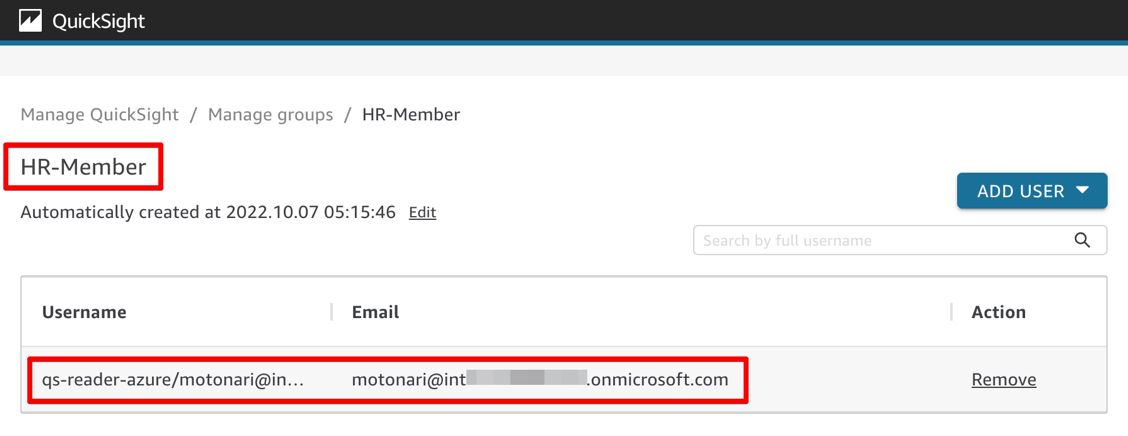

- Перейдите к консоли QuickSight.

- В раскрывающемся меню имени пользователя выберите Управление QuickSight.

- Выберите Управление группами.

Теперь вы должны обнаружить, что новая группа создана и пользователь назначен в эту группу.

Убирать

Когда вы закончите с решением, очистите свою среду, чтобы свести к минимуму влияние на затраты. Вы можете удалить следующие ресурсы:

- Лямбда-функция

- Лямбда-слой

- Роль IAM для функции Lambda

- Группа журналов CloudWatch для функции Lambda

- Правило EventBridge

- Аккаунт QuickSight

- Внимание : для одной учетной записи AWS может быть только одна учетная запись QuickSight. Таким образом, ваша учетная запись QuickSight может уже использоваться другими пользователями в вашей организации. Удаляйте учетную запись QuickSight только в том случае, если вы явно настроили ее для подписки на этот блог и абсолютно уверены, что она не используется другими пользователями.

- Экземпляр IAM Identity Center

- Конфигурация поставщика идентификаторов IAM для Azure AD

- Экземпляр Azure AD

Обзор

В этой публикации представлены пошаговые инструкции по настройке подготовки IAM Identity Center SCIM и федерации SAML 2.0 из Azure AD для централизованного управления пользователями QuickSight. Мы также продемонстрировали автоматические обновления членства в группах в QuickSight на основе пользовательских атрибутов в Azure AD, используя события SCIM, сгенерированные в IAM Identity Center, и настроив автоматизацию с помощью EventBridge и Lambda.

Благодаря этому основанному на событиях подходу к инициализации пользователей и групп в QuickSight системные администраторы могут иметь полную гибкость в том, что касается различных способов управления пользователями в зависимости от организации. Он также обеспечивает согласованность пользователей и групп между QuickSight и Azure AD всякий раз, когда пользователь обращается к QuickSight.

Мы с нетерпением ждем любых вопросов или отзывов.

Об авторах

Такеши Накатани является главным консультантом по Bigdata в команде профессиональных услуг в Токио. Он имеет 25-летний опыт работы в ИТ-индустрии, специализирующийся на архитектуре инфраструктуры данных. В выходные он может быть рок-барабанщиком или мотоциклистом.

Такеши Накатани является главным консультантом по Bigdata в команде профессиональных услуг в Токио. Он имеет 25-летний опыт работы в ИТ-индустрии, специализирующийся на архитектуре инфраструктуры данных. В выходные он может быть рок-барабанщиком или мотоциклистом.

Вакана Вилкин-Сакашита является специалистом по архитектуре решений для Amazon QuickSight. Она тесно сотрудничает с клиентами, помогая разобраться в данных с помощью визуализации. Ранее Вакана работал в S&P Global, помогая клиентам получать доступ к данным, идеям и исследованиям, имеющим отношение к их бизнесу.

Вакана Вилкин-Сакашита является специалистом по архитектуре решений для Amazon QuickSight. Она тесно сотрудничает с клиентами, помогая разобраться в данных с помощью визуализации. Ранее Вакана работал в S&P Global, помогая клиентам получать доступ к данным, идеям и исследованиям, имеющим отношение к их бизнесу.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :является

- ][п

- $UP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- в состоянии

- абсолютно

- Принять

- доступ

- Учетная запись

- Учетные записи

- через

- Действие

- действия

- активный

- Active Directory

- деятельность

- Ad

- добавленный

- адрес

- Добавляет

- Администратор

- администрация

- администраторы

- продвижение

- Все

- позволяет

- уже

- Amazon

- Amazon QuickSight

- и

- API

- Применение

- Приложения

- подхода

- Программы

- архитектура

- МЫ

- массив

- AS

- назначенный

- Юрист

- At

- прикреплять

- Атрибуты

- проверять подлинность

- Аутентификация

- автоматизировать

- Автоматизированный

- Автоматический

- автоматически

- автоматизация

- AWS

- Консоль управления AWS

- Лазурный

- назад

- основанный

- BE

- , так как:

- становится

- не являетесь

- между

- большие данные

- Блог

- приносить

- браузер

- Строительство

- бизнес

- бизнес-аналитика

- by

- призывают

- под названием

- CAN

- Центр

- центральный

- централизованная

- определенный

- сертификат

- изменение

- изменения

- изменения

- проверка

- контроль

- Выберите

- нажмите на

- клиентов

- тесно

- облако

- Облачные приложения

- код

- COM

- сочетание

- сочетании

- комбинируя

- полный

- Состоит

- компьютер

- Конфигурация

- подтвердить

- связи

- последовательный

- Консоли

- консультант

- потребитель

- содержание

- контекст

- Основные

- Цена

- может

- Создайте

- создали

- создает

- Создающий

- Полномочия

- Текущий

- клиент

- Клиенты

- данным

- инфраструктура данных

- Дата и время

- Дней

- решать

- По умолчанию

- определенный

- демонстрировать

- убивают

- демонстрирует

- Кафедра

- в зависимости

- описано

- описание

- назначенный

- подробность

- подробнее

- развивать

- различный

- инвалид

- обсуждается

- не

- Dont

- скачать

- динамично

- e

- каждый

- Ранее

- эффект

- включить

- включен

- впритык

- обеспечивать

- обеспечивает

- Enter

- Предприятие

- Весь

- организация

- Окружающая среда

- ошибка

- ошибки

- и т.д

- Эфир (ETH)

- События

- События

- пример

- Кроме

- исключение

- существующий

- существует

- Выход

- Выход

- ожидаемый

- опыт

- и, что лучший способ

- XNUMX ошибка

- Особенность

- федерация

- Обратная связь

- поле

- Поля

- Файл

- заполнять

- Найдите

- First

- Трансформируемость

- поток

- фокусируется

- следовать

- после

- Что касается

- вперед

- найденный

- от

- полный

- функция

- генерируется

- получить

- получающий

- данный

- группы

- Группы

- Половина

- обрабатывать

- Есть

- слух

- помощь

- Главная

- Как

- How To

- Однако

- HTML

- HTTP

- HTTPS

- i

- IAM

- ID

- тождества

- Личность

- управление идентификацией

- немедленная

- Влияние

- Импортировать

- in

- включены

- включает в себя

- В том числе

- указывает

- промышленность

- info

- информация

- Инфраструктура

- размышления

- инструкции

- Интеллекта

- Запускает

- эмитент

- IT

- IT индустрия

- ЕГО

- работа

- JSON

- Сохранить

- язык

- последний

- слой

- Оставлять

- такое как

- линия

- Список

- Включенный в список

- дольше

- посмотреть

- выглядит как

- искать

- ВЗГЛЯДЫ

- сделать

- ДЕЛАЕТ

- Создание

- управлять

- управляемого

- управление

- обязательный

- вручную

- отображение

- Совпадение

- член

- членство

- Членство

- Меню

- Метаданные

- метод

- Microsoft

- Microsoft Azure

- может быть

- минимизировать

- изменять

- момент

- БОЛЕЕ

- имя

- имена

- Откройте

- Навигация

- Необходимость

- Новые

- получать

- of

- on

- ONE

- открытый

- операция

- заказ

- организация

- организации

- порожденный

- Другое

- в противном случае

- собственный

- страница

- хлеб

- параметры

- часть

- особый

- Прошло

- шаблон

- паттеранами

- разрешение

- Разрешения

- Часть

- Мест

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Точка

- сборах

- политика

- Портал

- После

- предпосылки

- представить

- разрабатывает

- предыдущий

- предварительно

- Основной

- Предварительный

- частная

- привилегии

- процесс

- Производство

- профессиональный

- Профиль

- программный

- должным образом

- свойства

- протокол

- при условии

- Недвижимости

- приводит

- обеспечение

- Питон

- Вопросы

- Сырье

- читатель

- готовый

- записанный

- область

- зарегистрироваться

- зарегистрированный

- Связанный

- соответствующие

- удаление

- удаление

- удален

- удаление

- замещать

- хранилище

- обязательный

- Требования

- требуется

- исследования

- ресурс

- Полезные ресурсы

- ответ

- результат

- Итоги

- сохранять

- возвращают

- обзоре

- Рок

- Роли

- роли

- Правило

- s

- S & P

- то же

- Сохранить

- масштабируемые

- скриншоты

- SDK

- Поиск

- Во-вторых

- секунды

- Раздел

- разделах

- безопасность

- смысл

- Последовательность

- обслуживание

- Услуги

- Сессия

- набор

- установка

- настройки

- установка

- должен

- показывать

- Шоу

- подпись

- Аналогичным образом

- с

- одинарной

- So

- Решение

- некоторые

- Источник

- специалист

- конкретно

- указанный

- Начало

- и политические лидеры

- Начало

- начинается

- Область

- заявление

- Статус:

- оставаться

- Шаг

- Шаги

- По-прежнему

- Stop

- магазин

- магазины

- простой

- строка

- подписка

- впоследствии

- Успешно

- такие

- поддержка

- Поддержка

- предполагаемый

- синхронизация

- система

- ТАБЛИЦЫ

- взять

- команда

- тестXNUMX

- который

- Ассоциация

- их

- Их

- следовательно

- Эти

- В третьих

- сторонние

- Через

- время

- Название

- в

- сегодня

- вместе

- знак

- Токио

- вызвать

- срабатывает

- правда

- надежных

- под

- понимание

- Обновление ПО

- обновление

- Updates

- обновление

- URL

- использование

- Информация о пользователе

- пользователей

- использует

- Проверка

- ценностное

- Наши ценности

- переменные

- различный

- версия

- с помощью

- визуализация

- прохождение

- Путь..

- способы

- ЧТО Ж

- который

- будете

- Работа

- работавший

- работает

- бы

- XML

- лет

- ВАШЕ

- зефирнет