Вы когда-нибудь задумывались, почему ваш смартфон / ноутбук / настольный компьютер требует постоянной модификации? Одна из причин заключается в том, что новый патч безопасности обеспечивает более полную безопасность по сравнению с его предшественником (ами). Точно так же в децентрализованной экосистеме, особенно в платформах и приложениях, связанных с блокчейном, вы можете сказать, что преемником ZKP (доказательство с нулевым разглашением) является NYM (на данный момент). Более популярное название VPN (виртуальная частная сеть) можно рассматривать как одного из предшественников NYM. Доказательство с нулевым разглашением требует трех условий для завершения проверки доказательства, в то время как такой сценарий не возникнет в NYM. Эта статья раскрывает мельчайшие подробности того, почему NYM стал в некоторой степени важным, а ZYK уходит с поля зрения.

Эта , согласно исследованиям, уникальные способы сохранения безопасности и конфиденциальности с помощью приложений с открытым исходным кодом, а также Wi-Fi (точность беспроводного подключения). Рисунок 3.1 дает абстрактное представление о функционировании серверной части. Иллюстрации браузера Tor и Wi-Fi Analyzer используются для демонстрации того, как конфиденциальность обеспечивается за счет сочетания инфраструктуры открытых ключей, цифровых сертификатов, паролей хеширования, токенов безопасности и безопасности транспортного уровня. После просмотра рисунка 3.1 кажется очевидным, что аутентификация - это первый шаг. После этого генерируется токен сеанса или сертификат. Только после генерации сертификата токен сеанса отправляется после получения подтверждения (-ий), и его соответствующий ответ, а также данные отправляются в конце. Браузер Tor - это браузер с открытым исходным кодом, который использует луковую маршрутизацию и большинство сетей Wi-Fi, используемых приложениями, использующими язык Java, поскольку выполняемое кодирование сравнительно безопаснее и его нелегко взломать. Из исследования можно сказать, что установилась взаимная проверка между клиентом и сервером, одновременно защищающая личность пользователя. Анонимность достигается за счет использования Tor и тайм-токенов / сертификатов. Одна из областей, которой предстоит заняться в будущем, - это продуктивная модификация доступа к сети Wi-Fi. Другой способ защиты ваших / пользовательских данных - это «Firmware IdM», который является результатом сотрудничества системы анонимных учетных данных Idemix и криптографии.

Поскольку проблемы безопасности и конфиденциальности быстро растут, поскольку большое количество населения во всем мире использует смартфоны / смарт-электронные устройства для повседневного использования, межмашинная архитектура (M2M) становится актуальным в отношении защиты личных данных пользователя. Если у вас нет некоторого представления о будущих технологиях, функционирующих как IoT, то вы можете принять во внимание, что M2M рассматривается как необходимость для IoT и будущих технологий. Это также было необходимо для эффективности и продуктивности. Рисунок 1 демонстрирует этот уникальный идентификатор (UID) для дескриптора на основе IoT будет охватывать смесь MAC, Hash, IMEI, URI, URN, EPC и DOI для целей глобальной прозрачной отчетности. Архитектурная эталонная модель (ARM), упомянутая в этой части, показывает, как происходит взаимодействие между различными уровнями, обеспечивая безопасность инфраструктуры Интернета вещей на сервере. Функционирование предложенной модели показано на рисунке 4. В некотором смысле, этот рисунок представляет весь жизненный цикл продукта / услуги (образно говоря). Одним из факторов (среди прочего), который делает эту предложенную модель уникальной, является то, что она также обеспечивает аутентификацию, авторизацию, управление атрибутами, учетные данные и предоставление криптографических ключей. Дополнительные функции, которые он предлагает, связаны с объединением системы IdM с FIRMWARE Key rock IdM. Другое дополнение, которое предлагает этот предлагаемый прототип, включает атрибуты для администрирования смарт-контрактов, которых также нет в модели SCIM (система междоменного управления идентификацией). В конце концов, это исследование показало, что предложенная модель предлагает решение, в котором несколько учетных данных безопасности могут быть получены с помощью метода сохранения конфиденциальности. Следующее исследование помогает решить проблему частной аутентификации в децентрализованной открытой экосистеме через NYM Credentials.

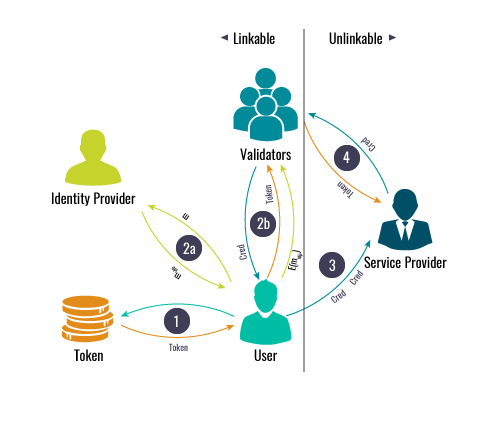

На данный момент проблему децентрализованных платформ можно назвать парадоксом управления идентификацией. Вы / пользователь хотите раскрыть свою личную информацию как можно меньше (это правильно). Но для предотвращения атаки Сибиллы (злоумышленник подрывает известность сетевой службы, создавая большое количество фиктивных идентификаторов и используя их для получения непропорционального влияния), Токен / учетные данные NYM построен в рамках NYM Framework. Инфографика, представленная ниже, поможет вам понять отношения между различными игроками, участвующими в потоке / обмене токенов NYM.

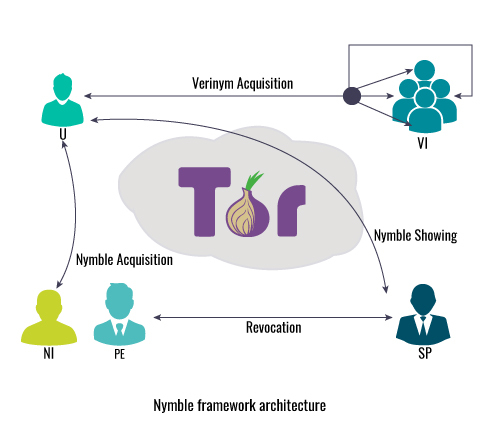

Если вы понаблюдаете, некоторые могут связать токены, а некоторые нет. Слово «связываемый» относится к тому факту, что третья сторона в системе может связать пользователя с его соответствующими действиями с другими организациями / третьими сторонами в сетке NYM. Общий процесс запускается, когда пользователь получает токены NYM. После этого валидаторы / аутентификаторы преобразовывают токены в учетные данные. Затем пользователь демонстрирует свои учетные данные поставщику услуг, после чего валидаторы / аутентификаторы подтверждают передачу токенов поставщику услуг. Чтобы сразу понять, числа, упомянутые выше, также могут помочь на мгновение получить ясность о структуре NYM. Поскольку идея и предлагаемая модель в настоящее время находятся на начальной стадии, вы можете предположить, что в ближайшие дни в ней произойдет множество изменений. Следующая модель, которая демонстрирует аналогичные взгляды на целостную конфиденциальность NYM, рассказывает, как их прототип может решить проблему атаки типа «отказ в обслуживании», отменяя несколько окон возможности связывания, дополняя протокол Verinym Acquisition Protocol с сетью Tor.

Следующую модель можно рассматривать как другую сторону той же медали (образно говоря). Как уже упоминалось здесь, Nymble Framework использует две доверенные сторонние стороны, а именно Psednym Manager (PM) и Nymble Manager (NM). Пользователь создается, когда и PM, и NM выдают вместе с набором несвязанных токенов аутентификации только один раз (названных Nymble).

Инфографика, размещенная выше, представляет различные способы, которыми различные заинтересованные стороны в сети могут взаимодействовать друг с другом. SP также может называться поставщиком услуг. Короче говоря, Nymble Issuer пишется как NI. Вериным эмитентом пишется как VI, а PE также можно рассматривать как Pseudonym Extractor. Стрелки в конце линий помогут вам понять, какие действия можно выполнять.

Все упомянутые выше уникальные предлагаемые модели - это разные способы отметить, что для обеспечения целостной конфиденциальности NYM лучше, чем ZYK. Чтобы узнать больше о последних изменениях в области блокчейнов, или если вы хотите развеять некоторые сомнения или хотите узнать, чем может быть полезно его внедрение в вашей фирме, посетите ПримаФелиситас.

191 просмотров всего, 191 просмотров сегодня

- "

- 2020

- 67

- 84

- доступ

- приобретение

- активно

- Дополнительный

- дополнительный

- Все

- среди

- Анонимность

- Приложения

- ПЛОЩАДЬ

- ARM

- Аутентификация

- разрешение

- блокчейн

- браузер

- Строительство

- сертификат

- сертификаты

- Кодирование

- Монета

- сотрудничество

- приход

- контрактов

- Полномочия

- криптография

- данным

- децентрализованная

- Устройства

- Интернет

- экосистема

- верность

- фигура

- Фирма

- First

- Рамки

- будущее

- Глобальный

- сетка

- инструкция

- мотыга

- хэш

- Хеширования

- Как

- HTTPS

- идея

- Личность

- управление идентификацией

- повлиять

- инфографики

- информация

- Инфраструктура

- взаимодействие

- вовлеченный

- КАТО

- IT

- Java

- хранение

- Основные

- язык

- большой

- последний

- LINK

- макинтош

- управление

- средний

- модель

- а именно

- сеть

- Доступ к сети

- сетей

- номера

- Предложения

- Другие контрактные услуги

- Другое

- P&E

- пароли

- Патчи

- картина

- Платформы

- Популярное

- население

- представить

- ПримаФелиситас

- политикой конфиденциальности.

- частная

- производительность

- доказательство

- что такое варган?

- исследованиям

- ответ

- безопасность

- Токены безопасности

- набор

- Короткое

- умный

- Смарт-контракты

- So

- Этап

- система

- технологии

- Будущее

- время

- знак

- Лексемы

- Tor

- Tor Browser

- перевозки

- URI

- Виртуальный

- VPN

- Wi-Fi

- окна

- беспроводной

- в

- Мир

- доказательство отсутствия знаний