08/03/2021 | Сообщения в блоге

Следующая статья резюмирует технический блог, недавно опубликованный Леджер Донжон команда. Вы можете нажать здесь читать его.

Программы, предназначенные для взлома наших личных устройств, становятся все более изощренными. В Скандал со шпионским ПО Pegasus подчеркивает угрозу, которую это программное обеспечение представляет для наших технологий и информации.

Шпионское ПО также привлекло внимание криптоиндустрии, поскольку все большее число пользователей и инвесторов полагаются на программные кошельки, работающие на небезопасных компьютерах и смартфонах. Web3 цифровые активы, такие как Биткойн или Эфириум, не должны храниться на устройствах Web2 (ноутбуках и смартфонах). В этой статье объясняется, почему.

Распространяется шпионское ПО "нулевого дня" и "нулевого клика"

В 2020 году журналисты-расследователи выявили, что десятки тысяч граждан, активистов и политических лидеров стали жертвами клиентов производителя шпионского ПО NSO Group. Недавно шпионское ПО превратилось в настоящий дипломатический скандал, когда выяснилось, что 14 глав государств и правительств были бывшими целями, в том числе президент Франции Макрон и король Марокко Мухаммед V. Шпионское ПО обеспечивало полный доступ к их смартфонам.

Как это шпионское ПО стало таким коварным инструментом слежки? Просто потому что сочетания функций «нулевого дня» и «нулевого клика». Но что именно это означает?

Атака «нулевого дня» происходит, когда хакеры используют уязвимость в приложении или устройстве, неизвестном поставщику целевого программного обеспечения. В случае шпионского ПО Pegasus точками входа являются приложения для обмена сообщениями (iMessage, WhatsApp, SMS…).

С другой стороны, атака «с нулевым щелчком» использует уязвимости, не требуя от цели щелкнуть где-либо. Эти уязвимости давали злоумышленнику практически полный доступ к целевым устройствам и их данным: камере, микрофону, геолокации, изображениям, разговорам и т. Д.

«Атака нулевого дня с нулевым кликом» - это комбинация двух вышеперечисленных. Все еще беспокоит?

Эти атаки наносят вред и вашим цифровым активам.

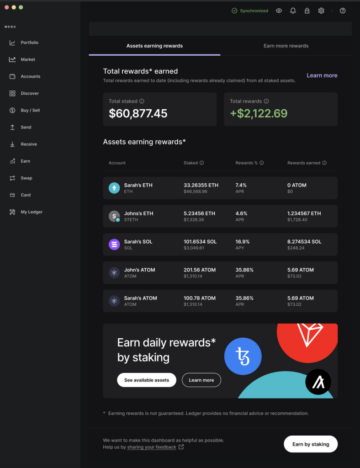

К несчастью, "нулевого дня(Основной ключ) и Нулевая нажмите”Атаки не ограничиваются шпионским ПО Pegasus. Если вы думали, что ваши программные кошельки изначально безопасны, подумайте еще раз. Следующие видео показывают, как легко наша команда Ledger Donjon смогла взломать смартфоны и получить доступ к исходным фразам Метамаск, Coinbaseкачества Blockchain.com программные кошельки.

В следующем видео имитируется вредоносная программа, которая крадет пароль пользователя, введенный жертвой. Затем он используется для расшифровки данных кошелька Electrum и отображения начального числа.

В следующем видео показано вредоносное ПО, замаскированное под фальшивый виджет биткойн-тикера. Вредоносное ПО использует уязвимость устройства для передачи зашифрованного исходного кода на удаленный сервер. Затем сервер подбирает пароль для расшифровки начального числа:

В следующем видео показан аналогичный процесс с кошельком Coinbase:

Это последнее видео демонстрирует шпионское ПО, нацеленное на кошелек Blockchain.com. После аутентификации пользователя по отпечатку пальца жертвы ключ шифрования разблокируется и данные кошелька расшифровываются:

В целом, процесс на самом деле довольно прост. Хакер отправляет вам сообщение без вашего уведомления. В сообщении используется уязвимость, позволяющая злоумышленникам шпионить за вашим приложением и извлекать вашу исходную фразу через Интернет. Затем хакер отправляет семя обратно на свой компьютер. Щелчок не требуется, и это, мягко говоря, вредоносный эксплойт.

Что касается вашей криптовалюты? Ушел.

Урок ясен: не размещайте свои цифровые ресурсы Web3 на устройствах Web2, таких как ноутбуки и смартфоны! Они небезопасны по конструкции, то есть работают с программным обеспечением (iOS или Android), которое не позволяет вам оставлять свои вещи в безопасном анклаве..

Почему безопасность в криптографии должна быть аппаратной?

Криптовалюта полна сокровищ, но приключение ВСЕГДА должно быть безопасным. Вот почему наши аппаратные кошельки Ledger Nano S и Nano X являются наиболее безопасными решениями для хранения ваших цифровых активов:

- Во-первых, они преднамеренно защищают вас от вредоносных программ. Наши аппаратные кошельки - это независимые устройства, которые подписывают транзакции самостоятельно. Криптографические материалы закрытых ключей всегда остаются внутри устройства. Они никогда не отправляются в приложение, с которым общаются. Следовательно, ваши ключи хранятся в автономном режиме, где вредоносные программы не могут получить к ним доступ.

- Во-вторых, наши устройства встраивают экран, позволяющий вам проверять свои действия, когда вы взаимодействуете со своими секретными ключами. Когда вы совершаете транзакции на мобильном телефоне или настольном компьютере, вредоносное ПО может получить доступ к вашей информации или даже поменять / изменить ваши адреса. Наша проверка подлинности на устройстве является очень эффективным средством противодействия.

Автономные ключи и аутентификация на устройстве являются важными инструментами для полной защиты цифровых активов на аппаратных устройствах.

Вывод:

По мере того, как криптовалюты становятся все более распространенными, атаки на кошельки, к сожалению, будут становиться все более изощренными. В Ledger мы стремимся предоставить вам максимально безопасный опыт управления вашими цифровыми активами.

Источник: https://www.ledger.com/blog/pegasus-spyware-is-your-crypto-safe

- &

- 2020

- доступ

- Приключение.

- Позволяющий

- android

- приложение

- Применение

- Программы

- гайд

- Активы

- нападки

- Bitcoin

- блокчейн

- Блог

- Сообщения в блоге

- клиентов

- coinbase

- Общий

- компьютеры

- содержание

- Беседы

- крипто-

- Криптоиндустрия

- криптовалюты

- данным

- Decrypt

- Проект

- Устройства

- DID

- Интернет

- Цифровые активы

- Electrum

- шифрование

- и т.д

- Эфириума

- опыт

- Эксплуатировать

- не настоящие

- Особенности

- Франция

- полный

- Правительства

- группы

- мотыга

- хакер

- Хакеры

- Аппаратные средства

- Аппаратные кошельки

- Как

- HTTPS

- В том числе

- промышленность

- информация

- Интернет

- Инвесторы

- iOS

- IT

- Основные

- ключи

- Король

- ноутбуки

- Ledger

- Ограниченный

- производитель

- вредоносных программ

- материалы

- обмен сообщениями

- приложения для обмена сообщениями

- Мобильный телефон

- мобильный телефон

- Марокко

- карликовый

- Группа НСО

- Откроется

- Другие контрактные услуги

- Пароль

- фразы

- игрок

- Блог

- президент

- частная

- Частные ключи

- Программы

- для защиты

- Run

- Бег

- безопасный

- Сохранность

- экран

- семя

- просто

- смартфоны

- Software

- Решения

- Области

- оставаться

- диск

- наблюдение

- цель

- Технический

- Технологии

- Сделки

- пользователей

- Видео

- Видео

- Уязвимости

- уязвимость

- Кошелек

- Кошельки

- Web3

- X

- YouTube