Что такое конфиденциальность в Интернете вещей (IoT)?

Конфиденциальность Интернета вещей — это особые соображения, необходимые для защиты информации отдельных лиц от раскрытия в IoT среда. Эти шаги необходимы, потому что в условиях IoT почти любому физическому или логическому объекту или объекту можно дать уникальный идентификатор и возможность автономно общаться через Интернет или аналогичную сеть.

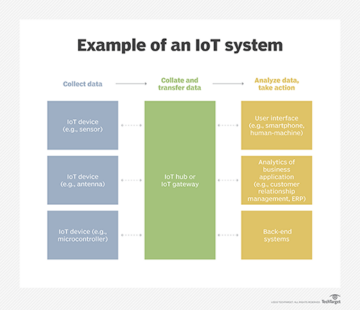

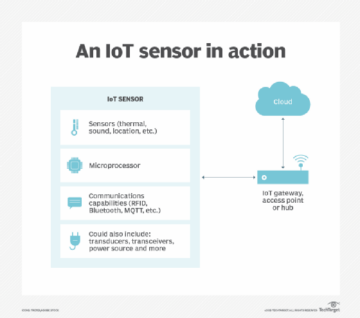

В качестве конечных точек или «вещи», в среде IoT автономно передают собранные данные через Интернет и, как правило, отображают эти данные в мобильных приложениях, они также работают вместе с другими конечными точками и взаимодействуют с ними. Совместимость вещей важна для функционирования Интернета вещей, так что, например, сетевые элементы умный дом работать вместе гладко.

Данные, передаваемые данной конечной точкой, сами по себе могут не вызывать каких-либо проблем с конфиденциальностью. Например, интеллектуальный счетчик, используемый для удаленного мониторинга и сбора данных для потребителя и его коммунальной компании, является обычным явлением и, как правило, безвреден. Однако, когда собираются, сопоставляются и анализируются даже фрагментированные данные с нескольких устройств IoT, это может привести к конфиденциальная информация например, о местонахождении людей или образе жизни.

Идея сетевых устройств и других объектов является относительно новой, особенно с точки зрения глобальной связи и автономной передачи данных, которые являются центральными для Интернета вещей. Таким образом, риски безопасности не всегда учитывались при разработке продуктов, что может сделать уязвимыми даже предметы домашнего обихода. Например, в 2014 году исследователи из Context Information Security обнаружили уязвимость в лампочке с поддержкой Wi-Fi, которая позволяла запрашивать ее учетные данные Wi-Fi и использовать эти учетные данные для доступа к сети.

Эта статья является частью

Что такое проблемы конфиденциальности IoT?

Скептицизм и подозрительность в отношении систем IoT часто коренятся в проблемах кибербезопасности и конфиденциальности. Дело не только в том, что предприятиям становится все труднее обеспечивать безопасность своих IoT-устройств, учитывая, насколько продвинутыми стали хакеры и другие злоумышленники, но и в том, что существует проблема общественного доверия. Потребители чувствуют свою конфиденциальность данных находится в опасности; они беспокоятся как о компаниях, которым поручено защищать их данные, так и о злоумышленниках.

Следующие риски конфиденциальности по-прежнему препятствуют полному раскрытию потенциала IoT:

- Излишние данные. Во всем мире есть миллиарды подключенных устройств, которые генерируют огромные объемы данных всего за один день. У тех, кто действует недобросовестно, есть много целей и возможностей для нарушения конфиденциальности потребителей. В результате производителям IoT-устройств и компаниям, использующим эти устройства, приходится выполнять свою работу по обеспечению общественного доверия.

- Вторжение в личное пространство. Хакеры могут атаковать незащищенное устройство или сеть IoT для доступа к личной информации (PII) или другую конфиденциальную информацию о потребителях. Производители устройств и организации, использующие эти устройства, также имеют доступ к данным PII и должны принимать меры предосторожности для предотвращения несанкционированного доступа и неправомерного использования.

- Частное совместное использование данных. Производитель устройства может указать мелким шрифтом, как он передает данные о потребителях третьим сторонам. Если потребители не читают юридический язык, который прилагается к их датчикам, подключенным автомобилям и другим устройствам, их конфиденциальные данные могут быть неосознанно просмотрены и использованы этими третьими сторонами.

[Встраиваемое содержимое]

Роль безопасности IoT в обеспечении конфиденциальности

Тот факт, что устройства, подключенные к Интернету, могут работать с высокой производительностью в удаленных местах, является полезным и даже критически важным во многих случаях. Но это также означает, что хакеры и киберпреступники придумывают новые изощренные тактики для взлома этих устройств. Отказ в обслуживании и атаки вредоносного ПО — это два метода, которые хакеры используют для компрометации данных устройств IoT.

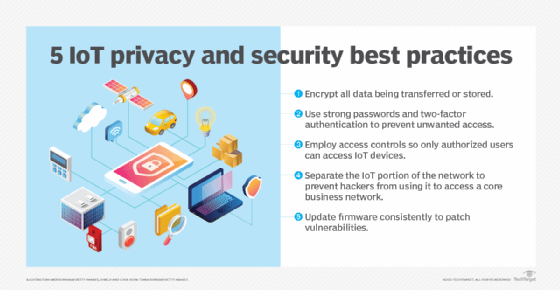

A отсутствие тестирования а обязательные обновления программного обеспечения как до, так и во время развертывания IoT делают многие организации уязвимыми для атак. Если производители IoT-устройств не обращают внимания на проблемы безопасности, когда предприятия и потребители доверяют им поставку высокозащищенных продуктов и интеллектуальных устройств, они могут быть ослеплены злоумышленниками. Если производители будут применять регулярные обновления программного обеспечения и микропрограмм, их устройства со временем будут иметь меньше уязвимостей безопасности данных.

Еще одна проблема безопасности, влияющая на конфиденциальность IoT, — это эффект побеждающей стороны в различных отраслях, таких как поставщики медицинских услуг, страховые компании и производители автомобилей. Компании внедряют новые технологии, такие как IoT, как часть более широкой Промышленность 4.0 преобразования без их тщательной проверки. Например, организация может быстро настроить сеть IoT без оценки ресурсов, необходимых для обслуживания и защиты сети и ее устройств IoT в долгосрочной перспективе.

Наконец, недостатки в экосистеме безопасности IoT могут быть более серьезными, если производители будут выпускать устройства без вычислительной мощности, необходимой для встроенной безопасности. Некоторые устройства созданы для основных функций, таких как обработка данных, без учета безопасности. Будущие взломы и утечки данных, скорее всего, привлекут внимание к необходимости встроенной безопасности.

Состояние фреймворков конфиденциальности IoT

По мере того, как сети IoT становятся все более распространенными, конфиденциальность данных становится все более важной темой. Нормативно-правовые акты и структуры управления для обеспечения конфиденциальности могут показаться самым очевидным решением, но масштабы и полнота их варьируются в зависимости от местоположения, и частные компании могут предпочесть свои собственные подходы.

Общий регламент по защите данных (GDPR) в Европейском союзе (ЕС) и Закон о защите данных от 2018 года в Соединенном Королевстве (Великобритания) являются основными примерами нормативно-правовой базы IoT. Частные или личные данные граждан ЕС регулируются GDPR как внутри ЕС, так и при выезде из ЕС для использования в другой стране. Кроме того, стандарты GDPR должны соблюдаться при производстве, тестировании и развертывании продуктов IoT в сетях IoT.

Организации, участвующие в усилиях по улучшению защиты конфиденциальности IoT, включают Промышленный консорциум IoT со штаб-квартирой в Бостоне и Фонд безопасности Интернета вещей со штаб-квартирой в Великобритании, которые работали над превращением IoT в нечто более безопасное и защищенное. В связи с отсутствием федеральных структур IoT Калифорния приняла Калифорнийский закон о конфиденциальности потребителей, который распространяется на конфиденциальность IoT, поскольку требует от производителей защиты подключенных устройств.

Предприятия предпринимают следующие шаги для улучшения практики конфиденциальности данных IoT:

- Явно информируйте потребителей о том, как используются их данные.

- Требовать согласия потребителей на конкретное использование данных.

- Обеспечьте полнофункциональные средства управления доступом и метрики, чтобы ограничить доступ к личным данным для пользователей, прошедших проверку подлинности.

Хотя эти усилия в настоящее время находятся в руках частных компаний, политики могут играть более важную роль в этих усилиях в будущем, особенно если они решат работать с предприятиями для изменения законов.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://www.techtarget.com/iotagenda/definition/Internet-of-Things-privacy-IoT-privacy

- :имеет

- :является

- :нет

- $UP

- 1

- 2014

- 2018

- 32

- a

- способность

- О нас

- доступ

- Действие (Act):

- действующий

- актеры

- принять

- принял

- продвинутый

- влияет

- в одиночестве

- причислены

- всегда

- суммы

- an

- проанализированы

- и

- Другой

- любой

- техника

- Приложения

- подходы

- МЫ

- около

- гайд

- AS

- Оценка

- At

- атаковать

- нападки

- внимание

- подлинности

- автомобильный

- автономный

- автономно

- Плохой

- основной

- BE

- , так как:

- становиться

- было

- до

- не являетесь

- ЛУЧШЕЕ

- лучшие практики

- миллиарды

- Бостон

- изоферменты печени

- нарушения

- шире

- построенный

- встроенный

- бизнес

- но

- by

- Калифорния

- Закон о конфиденциальности потребителей в Калифорнии

- CAN

- легковые автомобили

- случаев

- Вызывать

- центральный

- проблемы

- изменение

- Выберите

- Граждане

- лыжных шлемов

- COM

- выходит

- приход

- Общий

- общаться

- Компании

- Компания

- скомпрометированы

- вычисление

- вычислительная мощность

- Обеспокоенность

- связь

- подключенный

- Подключенные устройства

- связь

- согласие

- соображения

- считается

- консорциум

- потребитель

- потребительские данные

- конфиденциальность потребителя

- Потребители

- содержание

- контекст

- контрольная

- Основные

- может

- страна

- Полномочия

- критической

- В настоящее время

- Порез

- киберпреступники

- Информационная безопасность

- данным

- доступ к данным

- Нарушения данных

- конфиденциальность данных

- защита данных

- безопасность данных

- обмен данными

- день

- определение

- доставить

- развернуть

- развертывания

- Проект

- устройство

- Устройства

- различный

- трудный

- Дисплей

- Дон

- рисовать

- в течение

- экосистема

- эффект

- усилие

- усилия

- элементы

- встроенный

- охватывает

- Конечная точка

- конечные точки

- обеспечивать соблюдение

- обеспечивать

- обеспечение

- организация

- доверено

- Окружающая среда

- особенно

- существенный

- Эфир (ETH)

- EU

- Европейская кухня

- Европейский Союз

- Европейский союз (ЕС)

- Даже

- повседневный

- пример

- Примеры

- Экспозиция

- степень

- факт

- вера

- СПЕЦЦЕНА

- Федеральный

- чувствовать

- несколько

- конец

- недостатки

- после

- Что касается

- найденный

- фрагментированный

- каркасы

- от

- полный

- полностью

- функционирование

- Функции

- фундаментальный

- будущее

- собранный

- GDPR

- Общие

- Общие данные

- Положение о защите данных Общие

- порождать

- получить

- данный

- Глобальный

- управление

- методические рекомендации

- мотыга

- Хакеры

- взломы

- Управляемость

- Руки

- Есть

- со штаб-квартирой

- здравоохранение

- помощь

- High

- очень

- препятствовать

- домашнее хозяйство

- Как

- Однако

- HTTPS

- огромный

- ICON

- идея

- if

- важную

- улучшать

- in

- включают

- расширились

- все больше и больше

- лиц

- промышленности

- промышленность

- наделяют информацией

- информация

- информационная безопасность

- пример

- страхование

- Интернет

- Интернет вещей

- подключенного к сети Интернет

- Взаимодействие

- в

- вовлеченный

- КАТО

- IoT-устройство

- несколько устройств

- вопрос

- вопросы

- IT

- ЕГО

- всего

- только один

- Королевство

- Законодательство

- уход

- Меньше

- позволять

- легкий

- такое как

- Вероятно

- ОГРАНИЧЕНИЯ

- Список

- жизнью

- расположение

- места

- логический

- Длинное

- поддерживать

- сделать

- вредоносных программ

- обязательный

- изготовлен

- ПРОИЗВОДИТЕЛЬ

- Производители

- многих

- Май..

- означает

- методы

- Метрика

- может быть

- злоупотреблять

- Мобильный телефон

- Приложения для мобильных устройств

- Мониторинг

- БОЛЕЕ

- с разными

- должен

- необходимо

- Необходимость

- необходимый

- сеть

- Доступ к сети

- сетей

- сетей

- Новые

- Новые технологии

- объект

- объекты

- of

- .

- on

- ONE

- только

- работать

- Возможности

- or

- организация

- организации

- Другое

- внешний

- за

- собственный

- часть

- Стороны

- паттеранами

- ОПЛАТИТЬ

- Люди

- производительность

- личного

- личные данные

- Лично

- физический

- Картинки

- PII

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- пунктов

- политики

- потенциал

- мощностью

- практиками

- предпочитать

- предотвращать

- первичный

- Печать / PDF

- политикой конфиденциальности.

- Конфиденциальность и безопасность

- частная

- Частные компании

- обработка

- производит

- Продукт

- дизайн продукта

- Продукция

- для защиты

- защиту

- поставщики

- что такое варган?

- общественное доверие

- быстро

- Читать

- регулируемых брокеров

- "Регулирование"

- правила

- регуляторы

- относительно

- удаленные

- запросить

- обязательный

- требуется

- исследователи

- Полезные ресурсы

- результат

- Снижение

- рисках,

- Роли

- s

- безопасный

- Раздел

- безопасный

- безопасность

- риски безопасности

- казаться

- чувствительный

- датчик

- набор

- установка

- Форма

- Акции

- разделение

- аналогичный

- умный

- плавно

- So

- Software

- Решение

- некоторые

- удалось

- сложный

- Space

- особый

- конкретный

- стандартов

- Область

- Шаги

- По-прежнему

- такие

- системы

- T

- тактика

- взять

- с

- цель

- направлена против

- технологии

- срок

- terms

- проверенный

- который

- Ассоциация

- Будущее

- информация

- Государство

- Объединенное королевство

- их

- Их

- Там.

- Эти

- они

- вещи

- В третьих

- третье лицо

- этой

- те

- время

- в

- вместе

- тема

- перевод

- трансформация

- передавать

- Доверие

- доверие

- типично

- Великобритания

- союз

- Объединенный

- Великобритания

- необеспеченный

- Updates

- использование

- используемый

- пользователей

- утилита

- просматриваемые

- Уязвимости

- уязвимость

- Уязвимый

- Что

- Что такое

- когда

- , которые

- Wi-Fi

- будете

- в

- без

- Работа

- работать вместе

- работавший

- по всему миру

- беспокоиться

- Уступать

- YouTube

- зефирнет