GoTo je znana blagovna znamka, ki ima v lasti vrsto izdelkov, vključno s tehnologijami za telekonference in spletne seminarje, oddaljeni dostop in upravljanje gesel.

Če ste kdaj uporabljali GoTo Webinar (spletna srečanja in seminarji), GoToMyPC (povežite in nadzirajte računalnik nekoga drugega za upravljanje in podporo) ali LastPass (storitev za upravljanje gesel), ste uporabili izdelek iz GoTo stable.

Verjetno še niste pozabili velike zgodbe o kibernetski varnosti v času božičnih praznikov 2022, ko LastPass priznan da je utrpela kršitev, ki je bila veliko resnejša, kot je sprva mislila.

podjetje prvič poročali, avgusta 2022, da so sleparji po vdoru v razvojno omrežje LastPass ukradli lastniško izvorno kodo, ne pa tudi podatkov o strankah.

Vendar se je izkazalo, da so podatki, ki so bili zbrani v tem ropu izvorne kode, vsebovali dovolj informacij za napadalce nadaljevanje z vlomom v storitev za shranjevanje v oblaku LastPass, kjer so bili dejansko ukradeni podatki strank, ironično vključno s šifriranimi trezorji gesel.

Zdaj je na žalost na vrsti matično podjetje GoTo priznati kršitev sama – in ta vključuje tudi vdor v razvojno omrežje.

Varnostni incident

2022-11-30, GoTo ozaveščene stranke da je trpelo "varnostni incident", pri čemer je stanje povzeto na naslednji način:

Na podlagi dosedanje preiskave smo zaznali nenavadno dejavnost v našem razvojnem okolju in storitvi za shranjevanje v oblaku tretjih oseb. Storitev za shranjevanje v oblaku tretje osebe trenutno delita GoTo in njegova podružnica LastPass.

Ta zgodba, ki je bila takrat tako na kratko povedana, zveni nenavadno podobno tisti, ki se je odvijala od avgusta 2022 do decembra 2022 na LastPass: vdor v razvojno omrežje; kršena shramba strank; preiskava v teku.

Kljub temu moramo glede na to, da izjava izrecno ugotavlja, da si storitev v oblaku delita LastPass in GoTo, medtem ko namiguje, da tukaj omenjeno razvojno omrežje ni, domnevati, da se ta kršitev ni začela nekaj mesecev prej v razvojnem sistemu LastPass.

Zdi se, da so se pri vdoru GoTo vdori v razvojno omrežje in storitev v oblaku zgodili istočasno, kot da bi šlo za en sam vdor, ki je takoj povzročil dve tarči, za razliko od scenarija LastPass, kjer je vdor v oblak je bila kasnejša posledica prvega.

Posodobitev incidenta

Dva meseca pozneje je GoTo pridi nazaj s posodobitvijo in novice niso dobre:

[A] akter grožnje je izločil šifrirane varnostne kopije iz storitve za shranjevanje v oblaku tretje osebe, povezane z naslednjimi izdelki: Central, Pro, join.me, Hamachi in RemotelyAnywhere. Imamo tudi dokaze, da je akter grožnje pridobil šifrirni ključ za del šifriranih varnostnih kopij. Zadevne informacije, ki se razlikujejo glede na izdelek, lahko vključujejo uporabniška imena računov, soljena in zgoščena gesla, del nastavitev večfaktorske avtentikacije (MFA) ter nekatere nastavitve izdelka in informacije o licenciranju.

Podjetje je tudi opozorilo, da čeprav so bile nastavitve MFA za nekatere stranke Rescue in GoToMyPC ukradene, njihove šifrirane baze podatkov niso bile.

Tu sta dve stvari nejasni: prvič, zakaj so bile nastavitve MFA shranjene šifrirane za eno skupino strank, za druge pa ne; in drugič, kaj sploh zajemajo besede "nastavitve MFA"?

Na misel mi pride več možnih pomembnih "nastavitev MFA", vključno z eno ali več:

- Telefonske številke uporablja se za pošiljanje kod 2FA.

- Začetna semena za zaporedja kod 2FA, ki temeljijo na aplikaciji.

- Shranjene obnovitvene kode za uporabo v nujnih primerih.

Zamenjave SIM in začetna semena

Jasno je, da razkrite telefonske številke, ki so neposredno povezane s postopkom 2FA, predstavljajo priročne tarče za prevarante, ki že poznajo vaše uporabniško ime in geslo, vendar ne morejo mimo vaše zaščite 2FA.

Če so prevaranti prepričani o številki, na katero so poslane vaše kode 2FA, bodo morda nagnjeni k poskusu Zamenjava SIM, kjer pretentajo, prevarajo ali podkupijo osebje podjetja za mobilno telefonijo, da jim izda »nadomestno« kartico SIM, ki ji je dodeljena vaša številka.

Če se to zgodi, ne samo, da bodo prejeli naslednjo kodo 2FA za vaš račun na svoj telefon, ampak bo vaš telefon prenehal delovati (ker je številko mogoče dodeliti samo eni kartici SIM naenkrat), tako da boste verjetno zamudili katero koli opozorila ali signale, ki bi vas sicer lahko zavedli za napad.

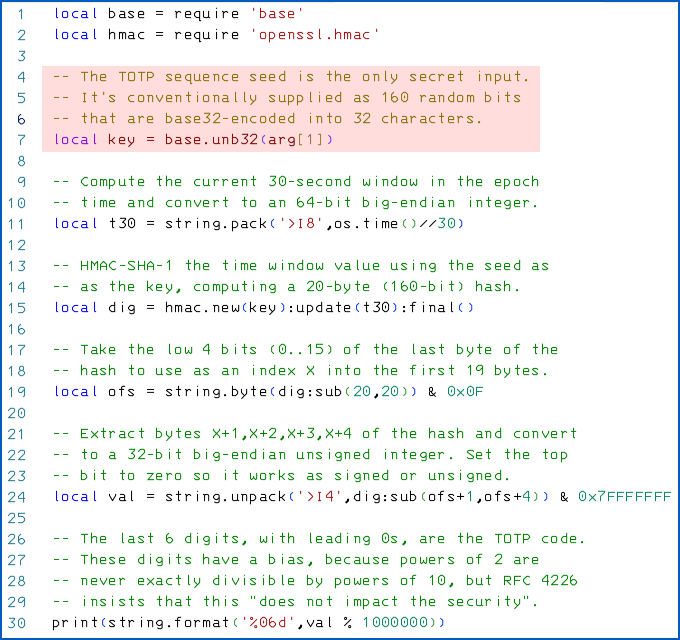

Zagon semen za generatorje kode 2FA, ki temeljijo na aplikaciji, je še bolj uporaben za napadalce, saj je samo seme tisto, ki določa zaporedje številk, ki se prikaže na vašem telefonu.

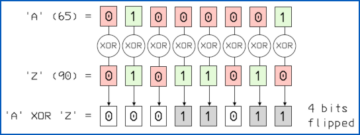

Ta čarobna šestmestna števila (lahko so daljša, vendar je običajno šest) se izračunajo z zgoščevanjem trenutnega časa Unixove epohe, zaokroženega navzdol na začetek zadnjega 30-sekundnega okna, z uporabo semenske vrednosti, običajno naključno - izbrano 160-bitno (20-bajtno) število kot kriptografski ključ.

Vsakdo z mobilnim telefonom ali sprejemnikom GPS lahko zanesljivo določi trenutni čas v nekaj milisekundah, kaj šele na najbližjih 30 sekund, zato je začetno seme edina stvar, ki stoji med prevaro in vašim osebnim kodnim tokom.

Podobno bodo shranjene obnovitvene kode (večina storitev vam omogoča, da obdržite le nekaj veljavnih naenkrat, običajno pet ali deset, ena pa je morda dovolj) prav tako skoraj zagotovo spravile napadalca mimo vaše obrambe 2FA.

Seveda ne moremo biti prepričani, da je bil kateri koli od teh podatkov vključen v tiste manjkajoče »nastavitve MFA«, ki so jih ukradli prevaranti, vendar si želimo, da bi GoTo bolj odkrito povedal, kaj je bilo vključeno v ta del kršitve.

Koliko soljenja in raztezanja?

Druga podrobnost, ki vam jo priporočamo, da vključite, če vas kdaj ujamejo v tovrstno kršitev podatkov, je, kako so bila vsa soljena in zgoščena gesla dejansko ustvarjena.

To bo vašim strankam pomagalo oceniti, kako hitro morajo opraviti vse zdaj neizogibne spremembe gesel, ki jih morajo opraviti, saj je moč postopka razpršitve in soli (natančneje, upamo, sol-hash-and-stretch proces) določa, kako hitro bi lahko napadalci iz ukradenih podatkov izbrskali vaša gesla.

Tehnično gledano zgoščenih gesel na splošno ne razbije nobena vrsta kriptografske zvijače, ki "obrne" zgoščeno vrednost. Spodobno izbranega algoritma zgoščevanja ni mogoče zagnati nazaj, da bi razkrili karkoli o njegovem vnosu. V praksi napadalci preprosto preizkusijo izjemno dolg seznam možnih gesel, s ciljem poskusiti zelo verjetna vnaprej (npr. pa55word), da izberete naslednje zmerno verjetne (npr strAT0spher1C) in zapustiti najmanj verjetno čim dlje (npr 44y3VL7C5%TJCF-KGJP3qLL5). Ko izbirate sistem zgoščevanja gesel, ne izumljajte svojega. Oglejte si dobro znane algoritme, kot so PBKDF2, bcrypt, scrypt in Argon2. Sledite lastnim smernicam algoritma za parametre soljenja in raztezanja, ki zagotavljajo dobro odpornost proti napadom s seznamom gesel. Posvetujte se z Resna varnost zgornji članek za strokovni nasvet.

Kaj storiti?

GoTo je priznal, da imajo prevaranti vsaj imena računov nekaterih uporabnikov, zgoščene vrednosti gesel in neznan nabor »nastavitev MFA« vsaj od konca novembra 2022, pred skoraj dvema mesecema.

Obstaja tudi možnost, kljub naši zgornji domnevi, da je šlo za povsem novo kršitev, da se izkaže, da ima ta napad skupen predhodnik, ki sega nazaj v prvotni vdor LastPass avgusta 2022, tako da so bili napadalci morda v omrežju celo več kot dva meseca, preden je bilo objavljeno to nedavno obvestilo o kršitvi.

Torej, predlagamo:

- Spremenite vsa gesla v vašem podjetju, ki se nanašajo na zgoraj navedene storitve. Če ste že prej tvegali geslo, na primer izbirali kratke in ugibljive besede ali delili gesla med računi, prenehajte s tem.

- Ponastavite vsa zaporedja kod 2FA, ki temeljijo na aplikaciji, ki jih uporabljate v svojih računih. To pomeni, da če je bilo katero od vaših semen 2FA ukradeno, postane neuporabno za prevarante.

- Ponovno ustvarite nove rezervne kode, če jih imate. Prejšnje izdane kode bi morale biti istočasno samodejno razveljavljene.

- Razmislite o prehodu na kode 2FA, ki temeljijo na aplikaciji, če lahko, ob predpostavki, da trenutno uporabljate preverjanje pristnosti besedilnih sporočil (SMS). Po potrebi je lažje znova vnesti zaporedje 2FA, ki temelji na kodi, kot pridobiti novo telefonsko številko.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- Sposobna

- O meni

- nad

- absolutna

- dostop

- Račun

- računi

- dejavnost

- dejansko

- priznal

- nasveti

- Affiliate Program

- proti

- Usmerjanje

- algoritem

- algoritmi

- vsi

- sam

- že

- Čeprav

- in

- članek

- dodeljena

- predpostavka

- napad

- Napadi

- Avgust

- Preverjanje pristnosti

- Avtor

- avto

- samodejno

- nazaj

- ozadja, slike

- backup

- varnostne kopije

- temeljijo

- ker

- postanejo

- pred

- počutje

- med

- Big

- meja

- Bottom

- blagovne znamke

- kršitev

- Na kratko

- kartice

- ujete

- center

- Osrednji

- nekatere

- Zagotovo

- Spremembe

- izbiri

- Božič

- Zapri

- Cloud

- Cloud Storage

- Koda

- barva

- kako

- Skupno

- podjetje

- računalnik

- Connect

- nadzor

- Tečaj

- pokrov

- razpokan

- ustvaril

- Crooks

- kriptografijo

- Trenutna

- Trenutno

- stranka

- podatki o strankah

- Stranke, ki so

- Cybersecurity

- datum

- kršitev varnosti podatkov

- baze podatkov

- Datum

- mrtva

- december

- Kljub

- Podatki

- Zaznali

- Ugotovite,

- določa

- Razvoj

- neposredno

- zaslon

- tem

- dont

- navzdol

- prej

- lažje

- Drugače

- šifriran

- šifriranje

- dovolj

- popolnoma

- okolje

- Tudi

- VEDNO

- dokazi

- točno

- strokovnjak

- Nekaj

- prva

- sledi

- po

- sledi

- pozabljen

- prihajajoči

- iz

- spredaj

- splošno

- ustvarila

- generatorji

- dobili

- dana

- Go

- dogaja

- dobro

- Pojdi do

- gps

- veliko

- Smernice

- priročen

- se je zgodilo

- se zgodi

- hash

- ošišan

- mešanje

- višina

- pomoč

- tukaj

- počitnice

- upam,

- hover

- Kako

- HTTPS

- Ogromno

- Pomembno

- in

- nagnjen

- vključujejo

- vključeno

- Vključno

- Podatki

- vhod

- preiskava

- vključeni

- Ironično

- izdajanje

- IT

- pridružite

- Sodnik

- Imejte

- Ključne

- Vedite

- LastPass

- pustite

- licenciranje

- Verjeten

- povezane

- Seznam

- Navedeno

- Long

- več

- Poglej

- magic

- Znamka

- upravljanje

- Marža

- max širine

- pomeni

- sestanki

- omenjeno

- Sporočilo

- MZZ

- morda

- moti

- manjka

- Mobilni

- mobilni telefon

- mesecev

- več

- Najbolj

- večfaktorna avtentikacija

- Imena

- Nimate

- potrebna

- mreža

- Novo

- novice

- Naslednja

- normalno

- opozoriti

- Opombe

- Obvestilo

- november

- Številka

- številke

- ONE

- v teku

- na spletu

- spletna srečanja

- izvirno

- drugi

- drugače

- lastne

- lastnik

- parametri

- matično podjetje

- del

- Geslo

- Upravljanje z geslom

- gesla

- preteklosti

- paul

- PBKDF2

- Osebni

- telefon

- kramp

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Stališče

- možnost

- mogoče

- Prispevkov

- praksa

- Ravno

- za

- verjetno

- Postopek

- Izdelek

- Izdelki

- lastniško

- zaščita

- zagotavljajo

- objavljeno

- hitro

- območje

- prejeti

- nedavno

- Priporočamo

- okrevanje

- povezane

- daljinsko

- Remote Access

- predstavljajo

- reševanje

- odpornost

- razkrivajo

- tveganja

- Run

- Enako

- Kriptiraj

- Sezona

- sekund

- varnost

- seme

- Semena

- Zdi se,

- pošiljanja

- Zaporedje

- resno

- Storitev

- Storitve

- nastavite

- nastavitve

- deli

- delitev

- Kratke Hlače

- shouldnt

- DA

- SIM kartica

- Podoben

- preprosto

- saj

- sam

- Razmere

- SIX

- SMS

- So

- trdna

- nekaj

- nekdo

- vir

- Izvorna koda

- stabilna

- Začetek

- Začetek

- Izjava

- ukradel

- ukradeno

- stop

- shranjevanje

- shranjeni

- Zgodba

- tok

- moč

- taka

- podpora

- SVG

- Zamenjave

- sistem

- ob

- Cilji

- Tehnologije

- deset

- O

- njihove

- stvar

- stvari

- tretjih oseb

- mislil

- Grožnja

- skozi

- čas

- do

- skupaj

- vrh

- TOTP

- Prehod

- pregleden

- OBRAT

- Obrnjen

- tipično

- nenavadno

- Nadgradnja

- URL

- uporaba

- vrednost

- trezorji

- Webinar

- Webinars

- dobro znana

- Kaj

- ki

- medtem

- WHO

- bo

- v

- besede

- delo

- telovaditi

- Vaša rutina za

- zefirnet