Den första in-the-wild UEFI-bootkit som kringgår UEFI Secure Boot på helt uppdaterade UEFI-system är nu verklighet

Antalet UEFI-sårbarheter som upptäckts under de senaste åren och misslyckandena med att korrigera dem eller återkalla sårbara binära filer inom en rimlig tidsperiod har inte gått obemärkt förbi av hotaktörer. Som ett resultat är det första allmänt kända UEFI-bootkit som kringgår den väsentliga plattformens säkerhetsfunktion – UEFI Secure Boot – nu verklighet. I det här blogginlägget presenterar vi den första offentliga analysen av detta UEFI-bootkit, som kan köras på även helt uppdaterade Windows 11-system med UEFI Secure Boot aktiverat. Funktionaliteten hos bootkit och dess individuella funktioner får oss att tro att vi har att göra med ett bootkit som kallas Svart Lotus, UEFI bootkit som säljs på hackingforum för $5,000 2022 sedan åtminstone oktober XNUMX.

UEFI-bootkits är mycket kraftfulla hot, som har full kontroll över OS-startprocessen och därmed kan inaktivera olika OS-säkerhetsmekanismer och distribuera sina egna kärn-läges- eller användarlägesnyttolaster i tidiga OS-startstadier. Detta gör att de kan arbeta mycket smygande och med höga privilegier. Hittills har bara ett fåtal upptäckts i naturen och beskrivits offentligt (t.ex. flera skadliga EFI-prover vi upptäckte 2020, eller fullt utrustade UEFI-bootkits som vår upptäckt förra året – ESPecter bootkit - eller den FinSpy bootkit upptäckt av forskare från Kaspersky).

UEFI bootkits kan förlora på smyghet jämfört med firmware-implantat – som t.ex LoJax; det första in-the-wild UEFI-firmware-implantatet, upptäckt av vårt team 2018 – eftersom bootkits finns på en lättillgänglig FAT32-diskpartition. Men att köra som en bootloader ger dem nästan samma möjligheter som firmware-implantat, men utan att behöva övervinna SPI-flashförsvaret på flera nivåer, såsom BWE-, BLE- och PRx-skyddsbitarna, eller skydden som tillhandahålls av hårdvara (som Intel Boot Guard) ). Visst, UEFI Secure Boot står i vägen för UEFI-bootkits, men det finns ett icke försumbart antal kända sårbarheter som gör det möjligt att kringgå denna viktiga säkerhetsmekanism. Och det värsta av detta är att vissa av dem fortfarande är lätta att exploatera på uppdaterade system även när detta skrivs – inklusive den som utnyttjas av BlackLotus.

Vår undersökning började med några träffar på vad som visade sig vara BlackLotus användarlägeskomponent – en HTTP-nedladdare – i vår telemetri i slutet av 2022. Efter en första bedömning ledde kodmönster som hittades i proverna oss till upptäckten av sex BlackLotus installationsprogram (både på VirusTotal och i vår egen telemetri). Detta gjorde det möjligt för oss att utforska hela exekveringskedjan och inse att det vi hade att göra med här inte bara är vanlig skadlig programvara.

Följande är nyckelpunkterna om BlackLotus och en tidslinje som sammanfattar serien av händelser relaterade till det:

- Den kan köras på de senaste, fullt korrigerade Windows 11-systemen med UEFI Secure Boot aktiverat.

- Den utnyttjar en mer än ett år gammal sårbarhet (CVE-2022-21894) för att kringgå UEFI Secure Boot och ställa in persistens för bootkitet. Detta är den första allmänt kända, in-the-wild missbruk av denna sårbarhet.

- Även om sårbarheten åtgärdades i Microsofts uppdatering från januari 2022, är dess exploatering fortfarande möjligt eftersom den drabbade, giltigt undertecknad binärer har fortfarande inte lagts till UEFI återkallelselista. BlackLotus drar fördel av detta och tar med sina egna kopior av legitima – men sårbara – binärfiler till systemet för att utnyttja sårbarheten.

- Det är kapabelt att inaktivera OS-säkerhetsmekanismer som BitLocker, HVCI och Windows Defender.

- När det väl har installerats är bootkits huvudmål att distribuera en kärndrivrutin (som bland annat skyddar bootkitet från borttagning) och en HTTP-nedladdare som ansvarar för kommunikationen med C&C och kan ladda ytterligare nyttolaster i användarläge eller kärnläge. .

- BlackLotus har annonserats och sålts på underjordiska forum sedan åtminstone den 6 oktoberth, 2022. I det här blogginlägget presenterar vi bevis på att bootkitet är verkligt och att annonsen inte bara är en bluff.

- Intressant nog fortsätter en del av BlackLotus-installatörerna som vi har analyserat inte med installationen av bootkit om den komprometterade värden använder någon av följande språk:

- Rumänska (Moldova), ro-MD

- Ryska (Moldova), ru-MD

- Ryska (Ryssland), ru-RU

- Ukrainska (Ukraina), Storbritannien-UA

- Vitryska (Vitryssland), be-BY

- armeniska (Armenien), hy-AM

- Kazakstan (Kazakstan), kk-KZ

Tidslinjen för enskilda händelser relaterade till BlackLotus visas i figur 1.

Som redan nämnts har bootkitet sålts på underjordiska forum sedan åtminstone den 6 oktoberth, 2022. Vid det här laget har vi inte kunnat identifiera, utifrån vår telemetri, den exakta distributionskanalen som används för att distribuera startpaketet till offer. Det låga antalet BlackLotus-prover vi har kunnat erhålla, både från offentliga källor och vår telemetri, får oss att tro att inte många hotaktörer har börjat använda det ännu. Men tills återkallelsen av de sårbara startladdare som BlackLotus är beroende av inträffar, är vi oroliga för att saker och ting kommer att förändras snabbt om detta bootkit hamnar i händerna på de välkända crimeware-grupperna, baserat på bootkits enkla distribution och crimeware-gruppers möjligheter att spridas skadlig programvara som använder sina botnät.

Är detta verkligen BlackLotus?

Det finns flera artiklar eller inlägg som sammanfattar information om BlackLotus (här., här. och här. och många fler...), allt baserat på informationen som tillhandahålls av bootkit-utvecklaren på underjordiska hackforum. Hittills har ingen bekräftat eller motbevisat dessa påståenden.

Här är vår sammanfattning av påståendena från de tillgängliga publikationerna jämfört med vad vi upptäckte när vi gjorde omvänd konstruktion av bootkit-exemplen:

- BlackLotus annons på hackingforum hävdar att den har integrerad Secure Boot bypass. Det är för närvarande omöjligt att lägga till sårbara drivrutiner till UEFI-återkallningslistan, eftersom sårbarheten påverkar hundratals bootloaders som fortfarande används idag. ✅

- Sant: Det utnyttjar CVE-2022-21894 för att bryta Secure Boot och uppnå uthållighet på UEFI-Secure-Boot-aktiverade system. Sårbara drivrutiner som den använder återkallas fortfarande inte i det senaste dbx, i skrivande stund.

- BlackLotus annons på hackingforum hävdar att bootkitet har inbyggt Ring0/Kernel-skydd mot borttagning. ✅

- Sant: Dess kärndrivrutin skyddar handtag som tillhör dess filer på EFI System Partition (ESP) mot stängning. Som ett extra skyddslager övervakas dessa handtag kontinuerligt och en Blue Screen Of Death (BSOD) utlöses om något av dessa handtag stängs, som beskrivs i Skyddar bootkit-filer på ESP:n från borttagning sektion.

- BlackLotus reklam på hackingforum hävdar att den kommer med anti-virtuell maskin (anti-VM), anti-debug och kodfördunklingsfunktioner för att blockera försök att analysera skadlig programvara. ✅

- Sant: Den innehåller olika anti-VM-, anti-debug- och obfuskeringstekniker för att göra det svårare att replikera eller analysera. Men vi talar definitivt inte om några genombrott eller avancerade antianalystekniker här, eftersom de lätt kan övervinnas med liten ansträngning.

- BlackLotus annons på hackingforum hävdar att dess syfte är att fungera som en HTTP-nedladdare. ✅

- Sant: Dess sista komponent fungerar som en HTTP-nedladdare, som beskrivs i HTTP-nedladdare avsnitt

- BlackLotus annons på hackingforum hävdar att HTTP-nedladdaren körs under SYSTEM-kontot inom en legitim process. ✅

- Sant: Dess HTTP-nedladdare körs inom winlogon.exe processkontext.

- BlackLotus annons på hackingforum hävdar att det är det ett litet bootkit med en diskstorlek på endast 80 kB. ✅

- Sant: Samplar vi kunde få är verkligen runt 80 kB.

- BlackLotus annons på hackingforum hävdar att den kan inaktivera inbyggda Windows-säkerhetsskydd som HVCI, Bitlocker, Windows Defender och kringgå användarkontokontroll (UAC). ✅

Baserat på dessa fakta tror vi med stor tillförsikt att bootkitet vi upptäckte i naturen är BlackLotus UEFI bootkit.

Attack översikt

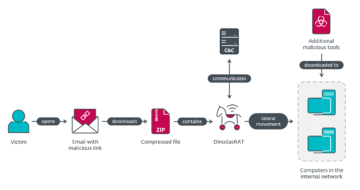

Ett förenklat schema för BlackLotus kompromisskedjan visas i figur 2. Den består av tre huvuddelar:

- Det börjar med exekvering av ett installationsprogram (steg 1 i figur 2), som ansvarar för att distribuera bootkits filer till EFI System-partitionen, inaktivera HVCI och BitLocker och sedan starta om maskinen.

- Efter den första omstarten, utnyttjande av CVE-2022-21894 och efterföljande registrering av angriparnas Maskinägarens nyckel (MOK) inträffar för att uppnå uthållighet även på system med UEFI Secure Boot aktiverat. Maskinen startas sedan om (steg 2–4 i figur 2) igen.

- I alla efterföljande uppstarter exekveras det självsignerade UEFI-bootkit och distribuerar både dess kärndrivrutin och nyttolast i användarläge, HTTP-nedladdaren. Tillsammans kan dessa komponenter ladda ner och köra ytterligare användarläges- och drivrutinskomponenter från C&C-servern och skydda bootkitet mot borttagning (steg 5–9 i figur 2).

Intressanta artefakter

Även om vi tror att detta är BlackLotus UEFI bootkit, hittade vi ingen referens till detta namn i proverna vi analyserade. Istället är koden full av referenser till Higurashi när de gråter anime-serier, till exempel i enskilda komponentnamn, som t.ex higurashi_installer_uac_module.dll och higurashi_kernel.sys, och även i det självsignerade certifikatet som används för att signera bootkit-binären (visas i figur 3).

Dessutom dekrypterar koden men använder aldrig olika strängar som innehåller meddelanden från BlackLotus-författaren (som visas i figur 4 – observera att hasherezade är en välkänd forskare och författare till olika verktyg för analys av skadlig programvara), eller bara några slumpmässiga citat från olika låtar, spel eller serier.

Installationsprocess

Vi börjar med analys av BlackLotus-installatörerna. Bootkit verkar distribueras i en form av installationsprogram som finns i två versioner - offline och online. Skillnaden mellan dessa två är hur de får legitima (men sårbara) Windows-binärfiler, som senare används för att kringgå Secure Boot.

- I offlineversioner är Windows-binärfiler inbäddade i installationsprogrammet

- I onlineversioner laddas Windows-binärfiler ner direkt från Microsofts symbolbutik. Hittills har vi sett följande Windows-binärfiler missbrukas av BlackLotus bootkit:

- https://msdl.microsoft.com/download/symbols/bootmgfw.efi/7144BCD31C0000/bootmgfw.efi

- https://msdl.microsoft.com/download/symbols/bootmgr.efi/98B063A61BC000/bootmgr.efi

- https://msdl.microsoft.com/download/symbols/hvloader.efi/559F396411D000/hvloader.efi

Målet med installationsprogrammet är tydligt – det är ansvarigt för att inaktivera Windows säkerhetsfunktioner som BitLocker-diskkryptering och HVCI, och för distribution av flera filer, inklusive den skadliga bootkit, till ESP. När den är klar, startar den om den komprometterade maskinen för att låta de tappade filerna göra sitt jobb – för att se till att det självsignerade UEFI-bootkitet kommer att köras tyst vid varje systemstart, oavsett UEFI Secure Boot-skyddsstatus.

Steg 0 – Initiering och (potentiell) höjning

När installationsprogrammet körs kontrollerar det om det har tillräckligt med behörigheter (åtminstone admin krävs) för att distribuera resten av filerna till ESP och utföra andra åtgärder som kräver förhöjd process – som att stänga av HVCI eller inaktivera BitLocker. Om det inte är fallet, försöker den höja genom att köra installationsprogrammet igen genom att använda UAC-bypass-metoden som beskrivs i detalj här: UAC-bypass via programkompatibilitetsassistent.

Med de nödvändiga privilegierna fortsätter den, kontrollera UEFI Secure Boot-statusen genom att läsa värdet på SecureBoot UEFI-variabeln med en tillgänglig Windows API-funktion och fastställa Windows-versionen genom att direkt komma åt KUSER_SHARED_DATA strukturfält NtMajorVersion och NtMinorVersion i minne. Det gör det för att avgöra om det är nödvändigt att kringgå UEFI Secure Boot eller inte för att distribuera bootkitet på offrets system (eftersom stödet för Secure Boot först lades till i Windows 8 och kanske inte är aktiverat på en given maskin).

Innan du går vidare till nästa steg byter den namn på den legitima Windows Boot Manager (bootmgfw.efi) binär placerad i ESP:EFIMicrosoftBoot katalog till winload.efi. Detta bytt namn bootmgfw.efi backup används senare av bootkitet för att starta operativsystemet eller för att återställa den ursprungliga startkedjan om kommandot "uninstall" tas emot från C&C-servern – mer i C&C kommunikation sektion.

Steg 1 – Distribuera filer

Om UEFI Secure Boot är aktiverat fortsätter installationsprogrammet med att släppa flera filer i ESP:/EFI/Microsoft/Boot/ och ESP:/system32/ kataloger. Medan den förra är en standardkatalog som används av Windows, är den senare en anpassad mapp skapad av installationsprogrammet.

En lista över filer som släppts av installationsprogrammet med en kort förklaring av varje fils roll i exekveringskedjan finns i Tabell 1. Vi kommer att förklara i detalj hur exekveringskedjan fungerar senare; Observera nu bara att flera legitima Microsoft-signerade filer släpps tillsammans med de skadliga.

Tabell 1. Filer som distribueras av BlackLotus-installationsprogrammet på system med UEFI Secure Boot aktiverat

| mapp | Filnamn | Beskrivning |

|---|---|---|

| ESP:EFIMicrosoftBoot | grubx64.efi | BlackLotus bootkit, skadlig självsignerad UEFI-applikation. |

| bootload.efi | Legitim Microsoft-signerad shim binär (tillfälligt namn, ersätter senare bootmgfw.efi efter CVE-2022-21894 utnyttjande). | |

| bootmgfw.efi | Legitim, men sårbar (CVE-2022-21894) Windows Boot Manager binär, inbäddad i installationsprogrammet eller laddas ner direkt från Microsoft Symbol Store. | |

| BCD | Angriparnas sed Boot konfigurationsdata (BCD) butik som används i CVE-2022-21894 exploateringskedjan. | |

| BCDR | Säkerhetskopiering av offrets ursprungliga BCD-butik. | |

| ESP:system32 | hvloader.efi | Legitim, men sårbar (CVE-2022-21894) Windows Hypervisor Loader binär, inbäddad i ett installationsprogram eller laddas ner direkt från Microsoft Symbol Store. |

| bootmgr.efi | Legitim, men sårbar (CVE-2022-21894) Windows Boot Manager binär, inbäddad i ett installationsprogram eller laddad ner direkt från Microsoft Symbol Store. | |

| mcupdate_AuthenticAMD.dll | Skadlig självsignerad inbyggd PE-binär. Denna fil körs av hvloader.efi efter framgångsrik CVE-2022-21894 exploatering (på system som använder en AMD CPU). | |

| mcupdate_GenuineIntel.dll | Skadlig självsignerad inbyggd PE-binär. Denna fil körs av hvloader.efi efter framgångsrikt CVE-2022-21894 exploatering (på system som använder en Intel-processor). | |

| BCD | Angriparnas anpassade BCD används i CVE-2022-21894 exploateringskedjan. |

I de fall då offret kör en Windows-version som inte stöder UEFI Secure Boot, eller i fallet när den är inaktiverad, är distributionen ganska enkel. Det enda som behövs för att distribuera det skadliga bootkit är att ersätta den befintliga Windows Boot Manager (bootmgfw.efi) binär i ESP:EFIMicrosoftBoot katalog, med angriparnas egen självsignerade skadliga UEFI-applikation. Eftersom UEFI Secure Boot är inaktiverat (och därmed ingen integritetsverifiering utförs under uppstarten), är exploatering inte nödvändigt och UEFI-firmwaren kör helt enkelt den skadliga starthanteraren utan att orsaka några säkerhetsöverträdelser.

Steg 2 – Inaktivera Hypervisor-Protected Code Integrity (HVCI)

För att kunna köra anpassad osignerad kärnkod senare måste installationsprogrammet se till det HVCI är inaktiverat på systemet. En av våra ESET-kollegor skrev ett mycket informativt blogginlägg om detta ämne 2022 (Signerade kärndrivrutiner – obevakad gateway till Windows kärna):

Virtualiseringsbaserad säkerhet (VBS) erbjuder flera skyddsfunktioner där den mest framträdande är Hypervisor-Protected Code Integrity (HVCI), som också kommer som en fristående funktion. HVCI upprätthåller kodintegritet i kärnan och tillåter endast signerad kod att exekveras. Det förhindrar effektivt att sårbara förare missbrukas för att exekvera osignerad kärnkod eller ladda skadliga drivrutiner (oavsett vilken utnyttjandemetod som används) och det verkar som om skadlig programvara som missbrukar sårbara drivrutiner för att ladda skadlig kod var en av de de viktigaste motiven bakom Microsofts implementering av den här funktionen.

Som visas i figur 5, för att inaktivera den här funktionen, ställer installationsprogrammet in värdet Enabled registry under HypervisorEnforcedCodeIntegrity registernyckeln till noll.

Figur 5. Hex-rays dekompilerad kod för BlackLotus installationsfunktion som ansvarar för inaktivering av HVCI

Steg 3 – Inaktivera BitLocker

Nästa funktion som avaktiveras av installatören är BitLocker-diskkryptering. Anledningen till detta är att BitLocker kan användas i kombination med Trusted Platform Module (TPM) för att säkerställa att olika startfiler och konfigurationer, inklusive säker start, inte har manipulerats sedan BitLocker-diskkryptering konfigurerades på systemet. Med tanke på att installationsprogrammet modifierar Windows-startkedjan på en komprometterad maskin, skulle bibehållande av BitLocker för system med TPM-stöd leda till en BitLocker-återställningsskärm vid nästa uppstart och skulle tipsa offret om att systemet hade äventyrats.

För att inaktivera detta skydd, BlackLotus-installationsprogrammet:

- går igenom alla volymer under RootCIMV2SecurityMicrosoftVolumeEncryption WMI-namnområdet och kontrollerar deras skyddsstatus genom att anropa GetProtectionStatus metod för Win32_EncryptableVolume WMI-klass

- för de som skyddas av BitLocker, kallar det DisableKeyProtectors metoden med DisableCount parameter satt till noll, vilket betyder att skyddet kommer att avbrytas tills det aktiveras manuellt

Med de nödvändiga skydden inaktiverade och alla filer utplacerade, registrerar installationsprogrammet sig för att tas bort vid nästa systemstart och startar om maskinen för att fortsätta till exploateringen av CVE-2022-21894.

Att kringgå Secure Boot och etablera uthållighet

I den här delen tittar vi närmare på hur BlackLotus uppnår uthållighet på system med UEFI Secure Boot aktiverat. Eftersom den utförandekedja vi ska beskriva är ganska komplex kommer vi först att förklara grundläggande principer och sedan gräva djupare i tekniska detaljer.

I ett nötskal består denna process av två nyckelsteg:

- Använder CVE-2022-21894 för att kringgå funktionen Säker start och installera bootkitet. Detta möjliggör exekvering av godtycklig kod i tidiga uppstartsfaser, där plattformen fortfarande ägs av firmware och UEFI Boot Services-funktioner fortfarande är tillgängliga. Detta gör att angripare kan göra många saker som de inte borde kunna göra på en dator med UEFI Secure Boot aktiverat utan att ha fysisk åtkomst till den, som att modifiera NVRAM-variabler endast för Boot-tjänster. Och detta är vad angripare drar nytta av för att ställa in persistens för bootkitet i nästa steg. Mer information om exploatering finns i Utnyttjar CVE-2022-21894 sektion.

- Sätta uthållighet genom att skriva sin egen MOK till MokList, Boot-services-only NVRAM-variabel. Genom att göra detta kan den använda en legitim Microsoft-signerad shim för att ladda dess självsignerade (signerade av den privata nyckeln som hör till nyckeln som skrivits till MokList) UEFI bootkit istället för att utnyttja sårbarheten vid varje start. Mer om detta i Bootkit-uthållighet sektion.

För att göra den detaljerade analysen i de kommande två avsnitten enklare kommer vi att följa stegen som visas i exekveringsdiagrammet, figur 6.

Utnyttjar CVE-2022-21894

För att kringgå Secure Boot använder BlackLotus batongfall (CVE-2022-21894): Säker startsäkerhetsfunktion förbikoppla sårbarhet. Trots dess höga inverkan på systemsäkerheten fick denna sårbarhet inte så mycket uppmärksamhet från allmänheten som den förtjänade. Även om sårbarheten åtgärdades i Microsofts uppdatering från januari 2022 är det fortfarande möjligt att utnyttja den eftersom de berörda binärfilerna fortfarande inte har lagts till i UEFI återkallelselista. Som ett resultat kan angripare ta med sina egna kopior av sårbara binärfiler till sina offers maskiner för att utnyttja denna sårbarhet och kringgå Secure Boot på uppdaterade UEFI-system.

Dessutom har en Proof of Concept (PoC)-exploatering för denna sårbarhet varit allmänt tillgänglig sedan augusti 2022. Med tanke på datumet för den första inlämningen av BlackLotus VirusTotal (se figur 1), har utvecklaren av skadlig programvara sannolikt just anpassat den tillgängliga PoC till deras behov utan att något behov av djup förståelse för hur detta utnyttjande fungerar.

Låt oss börja med en kort introduktion till sårbarheten, som mestadels sammanfattar nyckelpunkter från skriften som publicerades tillsammans med PoC på GitHub:

- Berörda Windows Boot Applications (som t.ex bootmgr.efi, hvloader.efi, winload.efi…) tillåter att en serialiserad Secure Boot-policy tas bort från minnet – innan den laddas av applikationen – genom att använda trunkera minnet BCD-startalternativ.

- Detta tillåter angripare att använda andra farliga BCD-alternativ som bootdebug, testsignering, eller nointegritychecks, vilket bryter Säker start.

- Det finns olika sätt att utnyttja denna sårbarhet – tre av dem publiceras i PoC-förvaret.

- Som ett exempel visar en av PoC:erna hur den kan utnyttjas för att göra det legitima hvloader.efi ladda en godtycklig, självsignerad mcupdate_ .dll binär (var kan vara Äkta Intel or AutentiskAMD, baserat på maskinens CPU.).

Nu fortsätter vi med att beskriva hur BlackLotus utnyttjar denna sårbarhet (siffrorna i listan nedan beskriver motsvarande steg i figur 6):

- Efter att installationsprogrammet har startat om maskinen fortsätter UEFI-firmwaren med att ladda ett första startalternativ. För Windows-system är det första startalternativet som standard bootmgfw.efi belägen i ESP:/EFI/Microsoft/Boot mapp på ESP. Den här gången istället för att avrätta det ursprungliga offrets bootmgfw.efi (som tidigare döptes om winload.efi av installatören), kör den fasta programvaran den sårbara – utplacerad av installationsprogrammet.

- Efter bootmgfw.efi exekveras, laddar den BCD-startalternativen, som tidigare modifierats av installationsprogrammet. Figur 7 visar en jämförelse av den legitima BCD och den modifierade.

- Som du kan se i figur 7 (sökväg understruken med grönt), skulle den legitima Windows Boot Manager normalt ladda Windows OS-lastaren (WINDOWSsystem32winload.efi) som ett standardstartprogram. Men den här gången, med den modifierade BCD:n, fortsätter det med att ladda de sårbara ESP:system32bootmgr.efi, Med undvika lågt minne BCD-element inställt på värde 0x10000000 och anpassad:22000023 BCD-element som pekar på en annan angripares BCD lagrad i ESP:system32bcd. Förklaringen av att använda dessa element finns i den publicerade PoC:

Angriparen måste säkerställa att den serialiserade Secure Boot-policyn tilldelas över en känd fysisk adress.

[...]

Smakämnen undvika lågt minne element kan användas för att säkerställa att alla tilldelningar av fysiskt minne ligger över en angiven fysisk adress.

• Sedan Windows 10 är detta element inte tillåtet om VBS är aktiverat, men eftersom det används under initiering av startprogram, innan den serialiserade Secure Boot-policyn läses från minnet, laddas Bootmgr och ange en anpassad BCD-sökväg (med bcdfilepath element aka anpassad:22000023) kan användas för att kringgå detta.

Figur 7. Legitim BCD-butik (FORE) kontra den som används av BlackLotus-installationsprogrammet (EFTER)

- I nästa steg, den avrättade ESP:system32bootmgr.efi laddar den extra BCD som finns i ESP:system32bcd. Det analyserade innehållet i denna ytterligare BCD visas i figur 8.

Figur 8. Andra BCD släpptes av BlackLotus-installationsprogrammet – används för att utnyttja CVE-2022-21894

- På grund av alternativ som laddas från BCD-filen som visas i figur 8, bootmgr.efi fortsätter med att ladda ett annat sårbart Windows Boot Application som distribueras av installationsprogrammet – ESP:system32hvloader.efi – som är Windows Hypervisor Loader. Ännu viktigare är att ytterligare BCD-alternativ anges i samma BCD-fil (se figur 8):

- trunkera minnet med värdet inställt på 0x10000000

- nointegritychecks ställ in på Ja

- och testsignering, även inställd på Ja

Och det är här magin händer. Eftersom den serialiserade Secure Boot-policyn bör laddas i fysiska adresser ovan 0x10000000 (Därför att undvika lågt minne som använts i tidigare steg), som specificerar trunkera minnet elementet kommer att ta bort det effektivt – så bryt den säkra uppstarten och tillåt användning av farliga BCD-alternativ som nointegritychecks or testsignering. Genom att använda dessa alternativ kan angriparna göra hvloader.efi exekvera sin egen, självsignerade kod.

- För att göra detta, samma trick som beskrivs i PoC används: under dess utförande, det legitima hvloader.efi laddar och kör mcupdate_{GenuineIntel| AuthenticAMD}.dll infödd binär från : system32 katalog. Kommenterade Hex-Rays dekompilerade kod för funktionen från hvloader.efi ansvarig för att ladda denna mcupdate*.dll-binär visas i figur 9. Observera att hvloader.efi skulle normalt ladda detta legitimt mcupdate*.dll binär från:Windowssystem32, men den här gången de illvilliga angriparnas självsignerade mcupdate*.dll exekveras från en anpassad ESP-katalog som tidigare skapats av installationsprogrammet (ESP:system32). Det orsakas av BCD-alternativen anordning och systemrot används i BCD från figur 8 som specificerar den aktuella enheten som boot – vilket betyder ESP – och även ange SystemRoot som roten ()-katalogen på den här enheten.

Figur 9. Hex-Strålar dekompilering av BtLoadUpdateDll funktion från det legitima hvloader.efi, ansvarig för lastning mcupdate_*.dll

- Nu, som angriparnas egen självsignerad mcupdate*.dll laddas och körs fortsätter den med att köra den sista komponenten i denna kedja – en inbäddad MokInstaller (UEFI-applikation) – se figur 10 för detaljer om hur det görs.

Bootkit-uthållighet

Nu kan MokInstaller fortsätta med att ställa in persistens genom att registrera angriparnas MOK i NVRAM-variabeln och ställa in den legitima Microsoft-signerade shim binär som standard bootloader. Innan du går vidare till detaljer, lite teori om shim och MOK.

shim är en första stegs UEFI-starthanterare utvecklad av Linux-utvecklare för att få olika Linux-distributioner att fungera med UEFI Secure Boot. Det är en enkel applikation och dess syfte är att ladda, verifiera och köra en annan applikation – i fallet med Linux-system är det vanligtvis GRUB bootloader. Det fungerar på ett sätt som Microsoft endast signerar en shim, Och den shim tar hand om resten – den kan verifiera integriteten hos en bootloader i andra steg genom att använda nycklar från db UEFI-variabeln, och bäddar även in sin egen lista med "tillåtna" eller "återkallade" nycklar eller hash för att säkerställa att komponenter som är betrodda av båda – plattforms- och shim-utvecklare (t.ex. Canonical, RedHat, etc.) – tillåts exekveras. Förutom dessa listor, shim tillåter också användning av en extern nyckeldatabas som hanteras av användaren, känd som MOK-listan. Figur 11 illustrerar på ett bra sätt hur UEFI Secure Boot med MOK fungerar.

Denna MOK-databas lagras i en NVRAM-variabel som endast är uppstartad med namnet MokList. Utan att utnyttja en sårbarhet som den som beskrivs ovan krävs fysisk åtkomst för att modifiera den på ett system med UEFI Secure Boot aktiverat (det är endast tillgängligt under uppstart, innan OS-laddaren anropar UEFI Boot Services-funktionen ExitBootServices). Men genom att utnyttja denna sårbarhet kan angripare kringgå UEFI Secure Boot och köra sin egen självsignerade kod innan ett anrop till ExitBootServices, så att de enkelt kan registrera sin egen nyckel (genom att ändra MokList NVRAM-variabel) för att få mellanlägget att köra valfritt program – signerat av den registrerade nyckeln – utan att orsaka säkerhetsöverträdelser.

Figur 11. Översikt över MOK-startprocessen (bildkälla)

- Fortsätter med att beskriva flödet från figur 6 – steg 8... MokInstaller UEFI-applikationen fortsätter med att ställa in persistens för BlackLotus UEFI bootkit och täcka spåren av exploatering genom:

- Återställa offrets ursprungliga BCD-lager från säkerhetskopian skapad av installationsprogrammet och ersätta efi med det legitima Microsoft-signerade shim, som tidigare föll till ESP:system32bootload.efi av installatören.

- Skapa ett MokList NVRAM-variabel som innehåller angriparnas självsignerade publika nyckelcertifikat. Observera att denna variabel är formaterad på samma sätt som alla andra UEFI-signaturdatabasvariabler (som db eller dbx) och den kan bestå av noll eller fler signaturlistor av typen EFI_SIGNATURE_LIST – enligt definitionen i UEFI-specifikationen.

- Ta bort alla filer som är involverade i utnyttjandet från angriparnas ESP:system32 mapp.

- Till slut startar den om maskinen för att få det utplacerade mellanlägget att köra det självsignerade startpaketet som släpptes till EFIMicrosoftBootgrubx64.efi av installatören (grubx64.efi är vanligtvis standard bootloader i andra steget som körs av en shim på x86-64-system).

Koden som utför de åtgärder som beskrivs i de två sista stegen visas i figur 12.

Figur 12. Hex-Rays dekompilerad kod – MokInstaller UEFI-appen ställer in beständighet för BlackLotus bootkit

BlackLotus UEFI bootkit

När beständigheten är konfigurerad, körs BlackLotus bootkit vid varje systemstart. Bootkits mål är att distribuera en kärndrivrutin och en slutlig användarlägeskomponent – HTTP-nedladdaren. Under körningen försöker den inaktivera ytterligare Windows-säkerhetsfunktioner – Virtualization-Based Security (VBS) och Windows Defender – för att öka chansen för framgångsrik implementering och smygdrift. Innan vi går till detaljerna om hur det görs, låt oss sammanfatta grunderna om kärndrivrutinen och HTTP-nedladdaren:

- Kärndrivrutinen ansvarar för

- Distribuerar nästa komponent i kedjan – en HTTP-nedladdning.

- Hålla lastaren vid liv vid uppsägning.

- Skyddar bootkit-filer från att tas bort från ESP.

- Exekvera ytterligare kärnnyttolaster, om så instrueras av HTTP-nedladdaren.

- Avinstallera bootkit, om så instruerats av HTTP-nedladdaren.

- HTTP-nedladdaren ansvarar för:

- Kommunicera med dess C&C.

- Utföra kommandon från C&C.

- Ladda ner och köra nyttolaster som tas emot från C&C (stöder både kärnnyttolaster och nyttolaster i användarläge).

Det fullständiga exekveringsflödet (förenklat), från installationsprogrammet till HTTP-nedladdaren, visas i figur 13. Vi beskriver dessa enskilda steg mer detaljerat i nästa avsnitt.

BlackLotus exekveringsflöde

Utförandestegen är som följer (dessa steg visas i figur 13):

- Som ett första steg kör UEFI-firmwaren standardstartalternativet för Windows, vilket är filen som vanligtvis lagras i EFIMicrosoftBootbootmgfw.efi. Som vi beskrev tidigare (Bootkit persistens sektion, 8 .a), ersatte MokInstaller-binären den här filen med en legitim signerad shim.

- När shim exekveras, står det MokList NVRAM-variabeln och använder certifikatet som tidigare lagrats inuti av angriparna för att verifiera bootloadern i andra steget – det självsignerade BlackLotus UEFI-bootkit som finns i EFIMicrosoftBootgrubx64.efi.

- När verifierad, shim kör bootkitet.

- Bootkitet börjar med att skapa Boot-only VbsPolicyDisable NVRAM-variabel. Som beskriven här., den här variabeln utvärderas av Windows OS-laddaren under uppstart och om den definieras, kommer kärnfunktionerna i VBS, såsom HVCI och Credential Guard, inte att initieras.

- I följande steg (5. a–e) fortsätter bootkitet med ett vanligt mönster som används av UEFI bootkits. Den avlyssnar exekveringen av komponenter som ingår i det typiska Windows-startflödet, såsom Windows Boot Manager, Windows OS loader och Windows OS-kärna, och kopplar några av deras funktioner i minnet. Som en bonus försöker den också inaktivera Windows Defender genom att patcha några av dess drivrutiner. Allt detta för att uppnå nyttolastens exekvering i de tidiga stadierna av OS-startprocessen och för att undvika upptäckt. Följande funktioner är kopplade eller patchade:

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Denna funktion kopplas vanligtvis upp av bootkits för att fånga ögonblicket när Windows OS loader (winload.efi) laddas i minnet men har fortfarande inte körts – vilket är det rätta tillfället för att utföra mer patchning i minnet. - BlImgAllocateImageBuffer in winload.efi:

Används för att allokera en extra minnesbuffert för den skadliga kärndrivrutinen. - OslArchTransferToKernel in winload.efi:

Hooked för att fånga ögonblicket när OS-kärnan och några av systemdrivrutinerna redan är inlästa i minnet, men fortfarande inte har körts – vilket är ett perfekt ögonblick för att utföra mer lappning i minnet. Drivrutinerna som nämns nedan är lappade i denna krok. Koden från denna krok som ansvarar för att hitta lämpliga drivrutiner i minnet visas i figur 14. - WdBoot.sys och WdFilter.sys:

BlackLotus patchar ingångspunkten för WdBoot.sys och WdFilter.sys – Windows Defender ELAM-drivrutinen respektive Windows Defender-filsystemets filterdrivrutin – för att återvända omedelbart. - disk.sys:

Bootkit hakar ingångspunkten till disk.sys drivrutin för att köra BlackLotus kärndrivrutin i de tidiga stadierna av systeminitieringen.

- ImgArchStartBootApplication in bootmgfw.efi or bootmgr.efi:

Figur 14. Hex-Rays dekompilerade kod för OslArchTransferToKernel hook – lappar Windows Defender-drivrutiner och söker efter disk.sys ingång

- Därefter, när OS-kärnan kör disk.sys förarens ingångspunkt, hoppar den installerade kroken till den skadliga kärndrivrutinens ingångspunkt. Den skadliga koden återställer i sin tur originalet disk.sys för att låta systemet fungera korrekt och väntar tills winlogon.exe processen startar.

- När den skadliga drivrutinen upptäcker att winlogon.exe processen har startat, injicerar och kör den slutliga användarlägeskomponenten – HTTP-nedladdaren – i den.

Kärna drivrutin

Kärndrivrutinen är ansvarig för fyra huvuduppgifter:

- Injicera HTTP-nedladdaren i winlogon.exe och återinjicera den om tråden skulle ta slut.

- Skyddar bootkit-filer som distribueras på ESP från att tas bort.

- Inaktiverar Windows Defender-processen i användarläge MsMpEngine.exe.

- Kommunicera med HTTP-nedladdaren och vid behov utföra eventuella kommandon.

Låt oss titta på dem en efter en.

Beständighet för HTTP-nedladdning

Kärndrivrutinen ansvarar för distributionen av HTTP-nedladdaren. När drivrutinen startar väntar den tills processen nämns winlogon.exe startar innan några andra åtgärder vidtas. När processen har startat dekrypterar drivrutinen HTTP-nedladdaren binär, injicerar den i winlogon.exes adressutrymme och kör det i en ny tråd. Sedan fortsätter föraren med jämna mellanrum att kontrollera om tråden fortfarande är igång och upprepar injektionen vid behov. HTTP-nedladdningsprogrammet kommer inte att distribueras om en kärnfelsökare upptäcks av drivrutinen.

Skyddar bootkit-filer på ESP:n från borttagning

För att skydda bootkits filer som finns på ESP använder kärndrivrutinen ett enkelt knep. Den öppnar alla filer den vill skydda, duplicerar och sparar deras handtag och använder ObSetHandleAttributes kärnfunktion som specificerar Skydda FrånStäng flagga inuti HandleFlags (OBJECT_HANDLE_FLAG_INFORMATION) parameter till 1 – vilket skyddar handtagen från att stängas av andra processer. Detta kommer att förhindra alla försök att ta bort eller ändra de skyddade filerna. Följande filer är skyddade:

- ESP:EFIMicrosoftBootwinload.efi

- ESP:EFIMicrosoftBootbootmgfw.efi

- ESP:EFIMicrosoftBootgrubx64.efi

Om en användare försöker ta bort dessa skyddade filer kommer något liknande det som visas i figur 15 att inträffa.

Som ytterligare ett skyddslager, om användaren eller säkerhetsprogramvaran skulle kunna avaktivera skyddsflaggan och stänga handtagen, övervakar kärndrivrutinen dem kontinuerligt och orsakar en BSOD genom att anropa KeBugCheck(INVALID_KERNEL_HANDLE) fungerar om något av handtagen inte finns längre.

Inaktiverar den huvudsakliga Windows Defender-processen

Kärndrivrutinen försöker också avaktivera den huvudsakliga Windows Defender-processen – MsMpEng.exe. Det gör det genom att ta bort alla processers token-privilegier genom att ställa in SE_PRIVILEGE_REMOVED attribut till var och en av dem. Som ett resultat av detta borde Defender-processen inte kunna göra sitt jobb – som att skanna filer – ordentligt. Men eftersom denna funktionalitet är dåligt implementerad kan den göras ineffektiv genom att starta om MsMpEng.exe processen.

Kommunikation med HTTP-nedladdaren

Kärndrivrutinen kan kommunicera med HTTP-nedladdaren genom att använda en namngiven händelse och sektion. Namnen på de namngivna objekten som används genereras baserat på offrets nätverkskorts MAC-adress (ethernet). Om värdet på en oktett är lägre än 16, läggs 16 till den. Formatet på de genererade objektnamnen kan variera i olika exempel. Som ett exempel, i ett av proverna vi analyserade, för MAC-adressen 00-1c-0b-cd-ef-34, de genererade namnen skulle vara:

- BaseNamedObjects101c1b: för den namngivna sektionen (endast de tre första oktetterna av MAC används)

- BaseNamedObjectsZ01c1b: för den namngivna händelsen – samma som för sektionen, men den första siffran i MAC-adressen ersätts med Z

Om HTTP-nedladdaren vill skicka ett kommando till kärndrivrutinen skapar den helt enkelt en namngiven sektion, skriver ett kommando med tillhörande data inuti och väntar på att kommandot ska behandlas av drivrutinen genom att skapa en namngiven händelse och vänta tills föraren triggar (eller signalerar) det.

Drivrutinen stöder följande självförklarande kommandon:

- Installera kärndrivrutinen

- Avinstallera BlackLotus

En noggrann läsare kanske märker BlackLotus svaga punkt här - även om bootkit skyddar dess komponenter mot borttagning, kan kärndrivrutinen luras att avinstallera bootkit helt genom att skapa de ovannämnda namngivna objekten och skicka avinstallationskommandot till det.

HTTP-nedladdare

Den sista komponenten ansvarar för kommunikationen med en C&C-server och exekvering av eventuella C&C-kommandon som tas emot från den. Alla nyttolaster vi kunde upptäcka innehåller tre kommandon. Dessa kommandon är mycket enkla och som avsnittets namn antyder handlar det mest om att ladda ner och utföra ytterligare nyttolaster med olika tekniker.

C&C kommunikation

För att kommunicera med sin C&C använder HTTP-lastaren HTTPS-protokollet. All information som behövs för kommunikationen är inbäddad direkt i nedladdarens binärprogram – inklusive C&C-domäner och använda HTTP-resursvägar. Standardintervallet för kommunikation med en C&C-server är satt till en minut, men kan ändras baserat på data från C&C. Varje kommunikationssession med en C&C börjar med att skicka ett beacon HTTP POST-meddelande till den. I prover vi analyserade kan följande HTTP-resurssökvägar anges i HTTP POST-huvudena:

- /nätverk/API/hpb_gate[.]php

- /API/hpb_gate[.]php

- /gate[.]php

- /hpb_gate[.]php

Beacon-meddelandedata är inledda med en incheckning= sträng, som innehåller grundläggande information om den komprometterade maskinen – inklusive en anpassad maskinidentifierare (kallad hwid), UEFI Secure Boot-status, diverse hårdvaruinformation och ett värde som verkar vara ett BlackLotus-byggnummer. hwid genereras från maskinens MAC-adress (ethernet) och ett systemvolyms serienummer. Formatet på meddelandet före kryptering är som ses i figur 16

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 |

{ “HWID”:“%s”, “Session”:“%lu”, “Owner”:“%s”, “IP”:“%s”, “OS”:“%s”, “Edition”:“%s”, “CPU”:“%s”, “GPU”:“%s”, “RAM”:“%lu”, “Integrity”:“%lu”, “SecureBoot”:“%i”, “Build”:“%lu” } |

Figur 16. Format för beacon-meddelande

Innan meddelandet skickas till C&C, krypteras data först med en inbäddad RSA-nyckel, sedan URL-safe base64-kodad. Under analysen hittade vi två olika RSA-nycklar som användes i proverna. Ett exempel på en sådan HTTP-beacon-begäran visas i figur 17.

Figur 17. Exempel på ett beacon HTTP POST-meddelande (genererat av ett prov från VirusTotal – det med lokala IP-adresser istället för riktiga C&C-adresser)

Data som tas emot från C&C som svar på beacon-meddelandet bör börja med det två-byte magiska värdet HP; annars behandlas inte svaret vidare. Om det magiska värdet är korrekt dekrypteras data efter det magiska värdet med 256-bitars AES i CBC-läge med ovannämnda HWID-sträng som används som nyckel.

Efter dekryptering liknar meddelandet beacon, en JSON-formaterad sträng, och anger en kommandoidentifierare (refererad till som Typ) och olika ytterligare parametrar som:

- C&C kommunikationsintervall

- Exekveringsmetod att använda

- Filnamn för nyttolast

- Nyttolasttyp baserad på filtillägg(.sys, .exe, eller . Dll stöds)

- Autentiseringstoken som är tänkt att användas för att begära nedladdning av nyttolastdata

- AES-nyckel som används för att dekryptera nyttolastdata

Alla kommandon som stöds och deras beskrivningar listas i Tabell 2.

Tabell 2. C&C-kommandon

| Kommandotyp | Kommandobeskrivning |

|---|---|

| 1 | Ladda ner och kör en kärndrivrutin, DLL eller en vanlig körbar fil |

| 2 | Ladda ner en nyttolast, avinstallera bootkitet och kör nyttolasten – användes troligen för att uppdatera bootkitet |

| 3 | Avinstallera bootkit och avsluta |

I dessa kommandon kan C&C specificera om nyttolasten först ska släppas till disken innan den exekveras, eller exekveras direkt i minnet. I fall där filen släpps till disk, Programdata mapp på OS-volymen används som målmapp och filnamn och tillägg anges av C&C-servern. Vid exekvering av filer direkt i minnet, svchost.exe används som ett injektionsmål. När C&C skickar ett kommando som kräver kärndrivrutinsamarbete, eller en operatör vill exekvera kod i kärnläge, mekanismen som beskrivs i Kommunikation med HTTP-nedladdaren avsnitt används.

Antianalysknep

För att göra det svårare att upptäcka och analysera denna del av skadlig programvara, försökte dess författare att begränsa synligheten av standardfilartefakter, såsom textsträngar, importer eller annan okrypterad inbäddad data till ett minimum. Nedan följer en sammanfattning av de tekniker som används.

- Sträng- och datakryptering

- Alla strängar som används i proverna är krypterade med ett enkelt chiffer.

- Alla inbäddade filer är krypterade med 256-bitars AES i CBC-läge.

- Krypteringsnycklar för enskilda filer kan variera från prov till exempel.

- Förutom AES-kryptering komprimeras vissa filer även med LZMS.

- API-upplösning för endast körning

- I alla exempel (när det är tillämpligt) löses Windows API:er alltid uteslutande under körning och funktionshashar istället för funktionsnamn används för att hitta de önskade API-funktionsadresserna i minnet.

- I vissa fall en direkt syscall instruktionsanrop används för att anropa den önskade systemfunktionen.

- Nätverkskommunikation

- Kommunicerar med HTTPS.

- Alla meddelanden som skickas till C&C av HTTP-nedladdaren krypteras med en inbäddad offentlig RSA-nyckel.

- Alla meddelanden som skickas från C&C till HTTP-nedladdaren krypteras med en nyckel som härrör från offrets maskinmiljö eller med en AES-nyckel som tillhandahålls av C&C.

- Anti-debug och anti-VM-trick – om de används, placeras vanligtvis precis i början av ingångspunkten. Endast tillfälliga sandlåda eller felsökningsknep används.

Begränsningar och sanering

- Först och främst är det naturligtvis ett måste att hålla ditt system och dess säkerhetsprodukt uppdaterade – för att öka chansen att ett hot stoppas direkt i början, innan det kan uppnå beständighet före OS.

- Sedan är nyckelsteget som måste tas för att förhindra användning av kända sårbara UEFI-binärfiler för att kringgå UEFI Secure Boot deras återkallelse i UEFI-återkallelsedatabasen (dbx) – på ett Windows-system, dbx uppdateringar bör distribueras med Windows Updates.

- Problemet är att återkallelse av brett använda Windows UEFI-binärfiler kan leda till att tusentals föråldrade system, återställningsbilder eller säkerhetskopior blir ostartbara – och därför tar återkallelsen ofta för lång tid.

- Observera att återkallelse av Windows-applikationerna som används av BlackLotus skulle förhindra installation av bootkit, men eftersom installationsprogrammet skulle ersätta offrets starthanterare med den återkallade, kan det göra systemet omstartbart. För att återställa i det här fallet skulle en ominstallation av OS eller bara ESP-återställning lösa problemet.

- Om återkallelsen skulle ske efter att BlackLotus persistens har ställts in, skulle bootkitet förbli funktionellt, eftersom det använder ett legitimt shim med anpassad MOK-nyckel för persistens. I det här fallet skulle den säkraste begränsningslösningen vara att installera om Windows och ta bort angriparnas registrerade MOK-nyckel genom att använda mokutil verktyg (fysisk närvaro krävs för att utföra denna operation på grund av nödvändig användarinteraktion med MOK Manager under uppstarten).

takeaways

Många kritiska sårbarheter som påverkar säkerheten för UEFI-system har upptäckts under de senaste åren. Tyvärr, på grund av komplexiteten i hela UEFI:s ekosystem och relaterade problem i försörjningskedjan, har många av dessa sårbarheter lämnat många system sårbara även en lång tid efter att sårbarheterna har åtgärdats – eller åtminstone efter att vi fick veta att de åtgärdades. För en bättre bild, här är några exempel på korrigerings- eller återkallelsefel som tillåter UEFI Secure Boot-bypass bara från förra året:

- Först och främst, naturligtvis, CVE-2022-21894 – sårbarheten som utnyttjas av BlackLotus. Ett år sedan sårbarheten åtgärdades har sårbara UEFI-binärfiler fortfarande inte återkallats, vilket tillåter hot som BlackLotus att smygande fungera på system med UEFI Secure Boot aktiverat, vilket ger offren en falsk känsla av säkerhet.

- Tidigt under 2022 avslöjade vi flera UEFI-sårbarheter som bland annat tillåter att inaktivera UEFI Secure Boot. Många enheter som påverkas stöds inte av OEM längre, alltså inte fixade (även om dessa enheter inte var så gamla – typ 3-5 år vid tidpunkten för avslöjandet av sårbarheten). Läs mer i vårt blogginlägg: När "säkert" inte alls är säkert: UEFI-sårbarheter med stor inverkan upptäckt i Lenovos bärbara datorer för konsumenter

- Senare 2022 upptäckte vi en några andra UEFI-sårbarheter, vars utnyttjande också skulle tillåta angripare att inaktivera UEFI Secure Boot mycket enkelt. Som påpekats av forskarkollegor från Binärt, flera enheter listade i rådgivande lämnades oparpade, eller inte lappade korrekt, även några månader efter rådgivningen – vilket gör enheterna sårbara. Naturligtvis, i likhet med det tidigare fallet, kommer vissa enheter att förbli sårbara för alltid, eftersom de har nått sitt slutdatum för support.

Det var bara en tidsfråga innan någon skulle dra fördel av dessa misslyckanden och skapa ett UEFI-bootkit som kan fungera på system med UEFI Secure Boot aktiverat. Som vi föreslog förra året i vår RSA presentation, allt detta gör flytten till ESP mer genomförbar för angripare och en möjlig väg framåt för UEFI-hot – existensen av BlackLotus bekräftar detta.

IOCS

Filer

| SHA-1 | Filnamn | Detektering | Beskrivning |

|---|---|---|---|

| 05846D5B1D37EE2D716140DE4F4F984CF1E631D1 | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| A5A530A91100ED5F07A5D74698B15C646DD44E16 | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| D82539BFC2CC7CB504BE74AC74DF696B13DB486A | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| 16B12CEA54360AA42E1120E82C1E9BC0371CB635 | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| DAE7E7C4EEC2AC0DC7963C44A5A4F47D930C5508 | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| 45701A83DEC1DC71A48268C9D6D205F31D9E7FFB | N / A | Win64/BlackLotus.A | BlackLotus installationsprogram. |

| 2CE056AE323B0380B0E87225EA0AE087A33CD316 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 5A0074203ABD5DEB464BA0A79E14B7541A033216 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 5DC9CBD75ABD830E83641A0265BFFDDD2F602815 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 97AEC21042DF47D39AC212761729C6BE484D064D | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| ADCEEC18FF009BED635D168E0B116E72096F18D2 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| DBC064F757C69EC43517EFF496146B43CBA949D1 | N / A | EFI/BlackLotus.B | BlackLotus UEFI bootkit. |

| 06AF3016ACCDB3DFE1C23657BF1BF91C13BAA757 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| 0C0E78BF97116E781DDE0E00A1CD0C29E68D623D | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| 6D8CEE28DA8BCF25A4D232FEB0810452ACADA11D | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| 74FF58FCE8F19083D16DF0109DC91D78C94342FA | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| ACC74217CBE3F2E727A826B34BDE482DCAE15BE6 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| 111C4998F3264617A7A9D9BF662D4B1577445B20 | N / A | Win64/BlackLotus.B | BlackLotus HTTP-nedladdare. |

| 17FA047C1F979B180644906FE9265F21AF5B0509 | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| 1F3799FED3CF43254FE30DCDFDB8DC02D82E662B | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| 4B882748FAF2C6C360884C6812DD5BCBCE75EBFF | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| 91F832F46E4C38ECC9335460D46F6F71352CFFED | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| 994DC79255AEB662A672A1814280DE73D405617A | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| FFF4F28287677CAABC60C8AB36786C370226588D | N / A | Win64/BlackLotus.C | BlackLotus kärna drivrutin. |

| 71559C3E2F3950D4EE016F24CA54DA17D28B9D82 | N / A | EFI/BlackLotus.C | Butik för BlackLotus Boot Configuration Data (BCD) har tagits bort av BlackLotus-installationsprogrammet. |

| D6D3F3151B188A9DA62DEB95EA1D1ABEFF257914 | N / A | EFI/BlackLotus.C | Butik för BlackLotus Boot Configuration Data (BCD) har tagits bort av BlackLotus-installationsprogrammet. |

| 547FAA2D64B85BF883955B723B07635C0A09326B | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 utnyttjande nyttolast. |

| D1BBAA3D408E944C70B3815471EED7FA9AEE6425 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 utnyttjande nyttolast. |

| 0E6DD7110C38464ECAA55EE4E2FA303ADA0EDEFB | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 utnyttjande nyttolast – MokInstaller EFI-app. |

| D6BB89D8734B3E49725362DAE9A868AE681E8BD6 | N / A | EFI/BlackLotus.A | BlackLotus CVE-2022-21894 utnyttjande nyttolast – MokInstaller EFI-app. |

| 164BB587109CFB20824303AD1609A65ABB36C3E9 | N / A | Win64/BlackLotus.D | BlackLotus Installer UAC bypass-modul. |

Certifikat

| Serienummer | 570B5D22B723B4A442CC6EEEBC2580E8 |

| Tumavtryck | C8E6BF8B6FDA161BBFA5470BCC262B1BDC92A359 |

| Ämne CN | När de gråter CA |

| Ämne O | N / A |

| Ämne L | N / A |

| Ämne S | N / A |

| Ämne C | N / A |

| Giltig från | 2022-08-13 17:48:44 |

| Giltig till | 2032-08-13 17:58:44 |

nätverks

| IP | Domän | Värdleverantör | Först sett | Detaljer |

|---|---|---|---|---|

| N / A | xrepositoryx[.]namn | N / A | 2022-10-17 | BlackLotus C&C. https://xrepositoryx[.]name/network/API/hpb_gate.php |

| N / A | myrepositoryx[.]com | N / A | 2022-10-16 | BlackLotus C&C. https://myrepositoryx[.]com/network/API/hpb_gate.php |

| 104.21.22[.]185 | erdjknfweklsgwfmewfgref[.]com | Cloudflare, Inc. | 2022-10-06 | BlackLotus C&C. https://erdjknfweklsgwfmewfgref[.]com/API/hpb_gate.php |

| 164.90.172[.]211 | harrysucksdick[.]com | DigitalOcean, LLC | 2022-10-09 | BlackLotus C&C. https://harrysucksdick[.]com/API/hpb_gate.php |

| 185.145.245[.]123 | heikickgn[.]com frassirishiproc[.]com |

SIA VEESP | 2022-10-12 | BlackLotus C&C. https://heikickgn[.]com/API/hpb_gate.php https://frassirishiproc[.]com/API/hpb_gate.php |

| 185.150.24[.]114 | myrepository[.]namn | SkyLink Data Center BV | 2022-10-14 | BlackLotus C&C. myrepository[.]namn/nätverk/API/hpb_gate.php |

| 190.147.189[.]122 | egscorp[.]net | Telmex Colombia SA | 2022-08-24 | BlackLotus C&C. https://egscorp[.]net/API/hpb_gate.php |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 12 i MITER ATT&CK-ramverket.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Resursutveckling | T1587.002 | Utveckla funktioner: Certifikat för kodsignering | Vissa BlackLotus-exempel är signerade med självsignerat certifikat. |

| T1588.005 | Skaffa funktioner: Exploater | BlackLotus använde allmänt känt utnyttjande för att kringgå UEFI Secure Boot. | |

| Utförande | T1203 | Exploatering för klientexekvering | BlackLotus-installatörer kan utnyttja CVE-2022-21894 för att uppnå godtycklig kodexekvering på system med UEFI Secure Boot aktiverat. |

| T1559 | Kommunikation mellan processer | BlackLotus HTTP-nedladdare använder namngivna sektioner för att skicka kommandon till kernel-mode-komponenten. | |

| T1106 | Native API | BlackLotus HTTP-nedladdare använder olika inbyggda Windows-API:er för att uppnå kodexekvering på den komprometterade maskinen. | |

| T1129 | Delade moduler | BlackLotus HTTP-nedladdare kan ladda och köra DLL-filer som tas emot från C&C-servern. | |

| Persistens | T1542.003 | Pre-OS Boot: Bootkit | BlackLotus bootkit distribueras på EFI-systempartitionen och körs under uppstarten. |

| Privilegieupptrappning | T1548.002 | Missbruk av höjdkontrollmekanism: Förbigå kontroll av användarkonto | BlackLotus-installationsprogrammet försöker eskalera privilegier genom att kringgå kontroll av användarkonton. |

| T1134.002 | Access Token Manipulation: Skapa process med Token | BlackLotus HTTP-nedladdare kan använda WTSQueryUserToken och CreateProcessAsUserW för att köra nedladdade nyttolaster inom en ny process med lokala systemprivilegier. | |

| Försvarsflykt | T1622 | Debugger Evasion | BlackLotus-komponenter använder olika tekniker för att upptäcka om en felsökning i kärnläge eller användarläge körs på ett offer. |

| T1574 | Kapningsexekveringsflöde | BlackLotus bootkit kapar olika komponenter som ingår i de tidiga Windows-startprocesserna (Windows Boot Manager, Windows OS loader, Windows-kärna och specifika drivrutiner) för att undvika upptäckt genom att inaktivera olika Windows-säkerhetsfunktioner (VBS, Windows Defender) och smygköra dess kärnläge och användarlägeskomponenter | |

| T1562 | Försämra försvaret | BlackLotus-komponenter kan inaktivera BitLocker och Windows Defender för att undvika upptäckt. | |

| T1070.004 | Indikatorborttagning: Filradering | BlackLotus-installationsprogrammet tar bort sig självt efter att filerna har distribuerats till EFI System-partitionen. Även efter framgångsrik CVE-2022-21894 exploatering tar BlackLotus bort spår av exploatering genom att ta bort alla filer som ingår i exploateringskedjan från EFI System Partition. | |

| T1070.009 | Indikatorborttagning: Clear Persistence | BlackLotus kan avinstallera sig själv genom att ta bort alla bootkit-filer från ESP och återställa det ursprungliga offrets Windows Boot Manager. | |

| T1036.005 | Maskerad: Match legitimt namn eller plats | BlackLotus försöker dölja sina filer som distribueras på ESP genom att använda legitima filnamn, såsom grubx64.efi (om UEFI Secure Boot är aktiverat på en komprometterad dator) eller bootmgfw.efi (om UEFI Secure Boot är inaktiverat på en komprometterad dator). | |

| T1112 | Ändra registret | BlackLotus installationsprogram ändrar Windows-registret för att inaktivera Windows HVCI-säkerhetsfunktionen. | |

| T1027 | Fördubblade filer eller information | Nästan alla inbäddade strängar i BlackLotus-komponenter krypteras med ett anpassat kombinerat chiffer och dekrypteras endast när det behövs. | |

| T1027.007 | Obfuskerade filer eller information: Dynamisk API-upplösning | BlackLotus-komponenter använder dynamisk API-upplösning medan de använder API-namnens hash istället för namn. | |

| T1027.009 | Obfuskerade filer eller information: Inbäddade nyttolaster | Nästan alla inbäddade filer i BlackLotus-komponenter är krypterade med AES. | |

| T1542.003 | Pre-OS Boot: Bootkit | BlackLotus bootkit distribueras på EFI-systempartitionen och exekveras under de tidiga OS-startstegen och kan därför kontrollera OS-startprocessen och undvika upptäckt. | |

| T1055.012 | Processinjektion: Dynamic-link Library Injection | BlackLotus HTTP-nedladdare kan injicera en DLL i en nyskapad svchost.exe process med processurhålning. | |

| T1055.002 | Processinjektion: Bärbar körbar injektion | BlackLotus-drivrutinen injicerar den bärbara körbara HTTP-nedladdaren i en winlogon.exe processen. | |

| T1014 | rootkit | BlackLotus kärndrivrutin skyddar bootkit-filerna på ESP:n från borttagning. | |

| T1497.001 | Virtualisering/Sandbox Evasion: Systemkontroller | BlackLotus använder olika systemkontroller, inklusive kontroll av sandlådespecifika registervärden, för att upptäcka och undvika virtualiserings- och analysmiljöer. | |

| Discovery | T1622 | Debugger Evasion | BlackLotus-komponenter använder olika tekniker för att upptäcka om en felsökning i kärnläge eller användarläge körs på ett offer. |

| T1082 | Systeminformation upptäckt | BlackLotus samlar in systeminformation (IP, GPU, CPU, minne, OS-version) på en komprometterad värd. | |

| T1614 | Systemplats upptäckt | BlackLotus kan avslutas om en av följande systemlokaler identifieras på den komprometterade värden: ro-MD, ru-MD, ru-RU, uk-UA, be-BY, hy-AM, kk-KZ. | |

| T1016 | System Network Configuration Discovery | BlackLotus HTTP-nedladdare kan bestämma den offentliga IP-adressen för en komprometterad värd genom att begära api.ipify[.]org tjänsten. | |

| T1016.001 | System Network Configuration Discovery: Internet Connection Discovery | BlackLotus HTTP-nedladdare kontrollerar internetanslutningen genom att fråga Microsofts www.msftncsi[.]com/ncsi[.]txt | |

| T1497.001 | Virtualisering/Sandbox Evasion: Systemkontroller | BlackLotus använder olika systemkontroller, inklusive kontroll av sandlådespecifika registervärden, för att upptäcka och undvika virtualiserings- och analysmiljöer. | |

| Command and Control | T1071.001 | Application Layer Protocol: webbprotokoll | BlackLotus använder HTTPS för kommunikation med sin C&C. |

| T1132.001 | Datakodning: Standardkodning | BlackLotus kodar krypterad data i C&C-kommunikation med URL-safe base64. | |

| T1573.001 | Krypterad kanal: Symmetrisk kryptografi | BlackLotus använder 256-bitars AES i CBC-läge för att dekryptera meddelanden som tas emot från dess C&C. | |

| T1573.002 | Krypterad kanal: Asymmetrisk kryptografi | BlackLotus använder en inbäddad offentlig RSA-nyckel för att kryptera meddelanden som skickas till C&C. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/03/01/blacklotus-uefi-bootkit-myth-confirmed/

- 000

- 1

- 10

- 11

- 2018

- 2020

- 2022

- 7

- 9

- a

- Able

- Om Oss

- ovan

- missbruk

- tillgång

- tillgänglig

- åtkomst

- Konto

- Uppnå

- uppnår

- Agera

- åtgärder

- aktörer

- handlingar

- anpassat

- lagt till

- Dessutom

- Annat

- adress

- adresser

- administration

- avancerat

- Fördel

- Annons

- rådgivande

- AES

- påverkar

- Efter

- mot

- Alla

- allokeras

- tilldelningar

- tillåta

- tillåter

- redan

- Även

- alltid

- AMD

- bland

- analys

- analysera

- och

- Anime

- Annan

- api

- API: er

- app

- tillämplig

- Ansökan

- tillämpningar

- lämpligt

- APT

- arkiv

- runt

- artiklar

- bedömning

- associerad

- Försök

- uppmärksamhet

- AUGUSTI

- Författaren

- tillgänglig

- undvika

- säkerhetskopiering

- säkerhetskopior

- baserat

- grundläggande

- Grunderna

- beacon

- därför att

- innan

- Börjar

- bakom

- Där vi får lov att vara utan att konstant prestera,

- Vitryssland

- tro

- nedan

- Bättre

- mellan

- BleepingComputer

- Blockera

- Blå

- Bonus

- Kängor

- botnät

- Ha sönder

- Breaking

- genombrott

- föra

- Föra

- brett

- fört

- buffert

- SLUTRESULTAT

- byggt

- inbyggd

- Ring

- anropande

- Samtal

- kapacitet

- kapabel

- vilken

- noggrann

- Vid

- fall

- avslappnad

- brottning

- orsakas

- Orsakerna

- orsakar

- Centrum

- certifikat

- CGI

- kedja

- chans

- byta

- Kanal

- kontroll

- Kontroller

- chiffer

- hävdar

- klar

- klient

- Stäng

- stängt

- närmare

- stängning

- koda

- kollegor

- samlar

- Colombia

- kombination

- kombinerad

- komma

- kommenterade

- Gemensam

- vanligen

- kommunicera

- kommunicera

- Kommunikation

- jämfört

- jämförelse

- kompatibilitet

- fullständigt

- komplex

- Komplexiteten

- komponent

- komponenter

- kompromiss

- Äventyras

- begrepp

- aktuella

- förtroende

- konfiguration

- konfigurationer

- BEKRÄFTAT

- anslutning

- med tanke på

- Konsumenten

- innehåller

- innehåll

- fortsätta

- fortsätter

- kontinuerligt

- kontroll

- styrning

- samarbete

- Kärna

- korrekt

- Motsvarande

- kunde

- Naturligtvis

- beläggning

- CPU

- skapa

- skapas

- skapar

- Skapa

- CREDENTIAL

- kritisk

- Aktuella

- För närvarande

- beställnings

- Dangerous

- datum

- Data Center

- Databas

- Datum

- deaktiverande

- som handlar om

- Död

- Avkryptera

- djup

- djupare

- Standard

- definierade

- definitivt

- beror

- distribuera

- utplacerade

- utplacera

- utplacering

- vecklas ut

- Härledd

- beskriva

- beskriven

- Trots

- destination

- detalj

- detaljerad

- detaljer

- detekterad

- Detektering

- Bestämma

- bestämmande

- utvecklade

- Utvecklare

- utvecklare

- anordning

- enheter

- DID

- Skillnaden

- olika

- GRÄV

- Siffra

- rikta

- direkt

- kataloger

- inaktiverad

- avslöjande

- Upptäck

- upptäckt

- Upptäckten

- distribueras

- fördelning

- Distributioner

- gör

- domäner

- inte

- ladda ner

- driv

- chaufför

- chaufförer

- Drop

- tappade

- Drop

- dubbletter

- under

- dynamisk

- varje

- Tidig

- lättare

- lätt

- ekosystemet

- edition

- effektivt

- ansträngning

- element

- UPPHÖJA

- förhöjd

- inbäddade

- sysselsätter

- aktiverad

- krypterad

- kryptering

- Teknik

- tillräckligt

- inskrivna

- säkerställa

- inträde

- Miljö

- miljöer

- väsentlig

- upprättandet

- etc

- Eter (ETH)

- utvärderade

- Även

- händelse

- händelser

- Varje

- bevis

- exempel

- exempel

- uteslutande

- exekvera

- Utför

- exekvera

- utförande

- befintliga

- Utgång

- Förklara

- förklaring

- Exploit

- utnyttjande

- utnyttjas

- bedrifter

- utforska

- förlängning

- extern

- långt

- möjlig

- Leverans

- skisserat

- Funktioner

- Kompis

- få

- Fält

- Figur

- Fil

- Filer

- filtrera

- slutlig

- hitta

- finna

- Förnamn

- fixerad

- Blixt

- flöda

- följer

- efter

- följer

- alltid

- formen

- format

- Tidigare

- forum

- Framåt

- hittade

- från

- full

- fullständigt

- fungera

- funktionella

- funktionalitet

- funktioner

- ytterligare

- Games

- nätbryggan

- genereras

- skaffa sig

- ges

- ger

- Målet

- GPU

- Grön

- Gruppens

- Guard

- hacking

- Handtag

- händer

- hända

- händer

- hårdvara

- har

- headers

- här.

- Dölja

- Hög

- träffar

- krokar

- värd

- Hur ser din drömresa ut

- Men

- HP

- HTTPS

- Hundratals

- identifierade

- identifierare

- identifiera

- bild

- bilder

- blir omedelbart

- Inverkan

- genomföras

- genomföra

- import

- omöjligt

- in

- ingår

- Inklusive

- individuellt

- informationen

- informativ

- inledande

- installera

- installerad

- istället

- integrerade

- integritet

- Intel

- Intelligens

- interaktion

- Internet

- Internet anslutning

- Beskrivning

- Undersökningen

- involverade

- IP

- fråga

- IT

- sig

- Januari

- Jobb

- hopp

- kaspersky

- Kazakstan

- hålla

- Nyckel

- nycklar

- känd

- Efternamn

- Förra året

- Sent

- senaste

- lansera

- lager

- leda

- Leads

- lämnar

- lenovo

- Bibliotek

- sannolikt

- BEGRÄNSA

- linux

- Lista

- Noterade

- listor

- liten

- läsa in

- Lastaren

- läser in

- laster

- lokal

- belägen

- läge

- Lång

- länge sedan

- se

- förlorar

- Låg

- mac

- Maskinen

- Maskiner

- gjord

- magi

- Huvudsida

- större

- göra

- GÖR

- Framställning

- malware

- förvaltade

- chef

- Manipulation

- manuellt

- många

- Match

- Materia

- max-bredd

- betyder

- mekanism

- Minne

- nämnts

- endast

- meddelande

- meddelanden

- metod

- Microsoft

- kanske

- minimera

- minsta

- minut

- begränsning

- Mode

- modifierad

- modifiera

- modul

- ögonblick

- övervakas

- monitorer

- månader

- mer

- mest

- motiv

- flytta

- multipel

- namn

- Som heter

- namn

- nativ

- nödvändigt för

- Behöver

- behövs

- onödigt

- behov

- nät

- Nya

- Nästa

- normalt

- antal

- nummer

- objekt

- få

- oktober

- Erbjudanden

- offline

- Gamla

- ONE

- nätet

- öppnas

- driva

- drift

- drift

- Operatören

- Alternativet

- Tillbehör

- beställa

- ursprungliga

- OS

- Övriga

- annat

- Övervinna

- Översikt

- egen

- ägd

- ägaren

- parameter

- parametrar

- del

- reservdelar till din klassiker

- Lappa

- Plåster

- Patching

- bana

- Mönster

- mönster

- perfekt

- utföra

- utför

- persistens

- fysisk

- bit

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- PoC

- Punkt

- poäng

- policy

- möjlig

- Inlägg

- inlägg

- potentiell

- den mäktigaste

- Närvaron

- presentera

- förhindra

- föregående

- tidigare

- Principerna

- privat

- privat nyckel

- privilegier

- Problem

- problem

- vinning

- process

- processer

- Produkt

- Program

- framträdande

- bevis

- bevis på koncept

- ordentligt

- skydda

- skyddad

- skydda

- skydd

- protokoll

- förutsatt

- tillhandahålla

- allmän

- Public Key

- publikationer

- publicly

- publicerade

- Syftet

- höja

- RAM

- slumpmässig

- snabbt

- kommit fram till

- Läsa

- Läsare

- Läsning

- verklig

- Verkligheten

- inser

- Anledningen

- rimlig

- mottagna

- senaste

- Recover

- återvinning

- referenser

- avses

- Oavsett

- register

- register

- regelbunden

- relaterad

- förblir

- avlägsnande

- ta bort

- avlägsnas

- bort

- ersätta

- ersättas

- Rapport

- Repository

- begära

- Obligatorisk

- forskning

- forskaren

- forskare

- Upplösning

- löst

- resurs

- respons

- ansvarig

- REST

- återställa

- resultera

- avkastning

- vända

- Roll

- rot

- rsa

- rsakonferens

- Körning

- rinnande

- Ryssland

- säkraste

- Samma

- sandlåda

- Lurendrejeri

- scanning

- ordningen

- screen

- söka

- Andra

- sekunder

- §

- sektioner

- säkra

- säkerhet

- Säkerhetsprogramvara

- verkar

- skicka

- känsla

- seriell

- Serier

- service

- Tjänster

- session

- in

- uppsättningar

- inställning

- flera

- Dela

- Kort

- skall

- visas

- Visar

- signera

- signaler

- signerad

- signering

- Tecken

- liknande

- Enkelt

- förenklade

- helt enkelt

- eftersom

- SEX

- Storlek

- So

- än så länge

- Mjuk

- Mjukvara

- säljs

- lösning

- några

- någon

- något

- Källor

- Utrymme

- specifik

- specifikation

- specificerade

- Spridning

- Etapp

- stadier

- fristående

- standard

- står

- starta

- igång

- startar

- start

- status

- bo

- Steg

- Steg

- Fortfarande

- slutade

- lagra

- lagras

- okomplicerad

- struktur

- underkastelse

- senare

- framgångsrik

- Framgångsrikt

- sådana

- Föreslår

- sammanfatta

- SAMMANFATTNING

- stödja

- Som stöds

- Stödjande

- Stöder

- förment

- suspenderades

- Symbolen

- syntax

- system

- System

- bord

- Ta

- tar

- tar

- tala

- Målet

- uppgifter

- grupp

- Teknisk

- tekniker

- temporär

- Smakämnen

- Grunderna

- den information

- Persistensen

- deras

- därför

- sak

- saker

- tusentals

- hot

- hotaktörer

- hot

- tre

- Genom

- tid

- tidslinje

- Tips

- till

- i dag

- tillsammans

- token

- alltför

- verktyg

- ämne

- tricks

- triggas

- betrodd

- SVÄNG

- vände

- Vrida

- typisk

- Ukraina

- under

- förståelse

- TIDSENLIG

- Uppdatering

- uppdaterad

- Uppdateringar

- us

- Användning

- användning

- Användare

- vanligen

- verktyg

- värde

- Värden

- variabler

- olika

- Verifiering

- verifierade

- verifiera

- version

- via

- Victim

- offer

- ÖVERTRÄDELSE

- Överträdelser

- synlighet

- volym

- volymer

- sårbarheter

- sårbarhet

- Sårbara

- väntar

- sätt

- webb

- ALLBEKANT

- Vad

- Vad är

- om

- som

- medan

- bred

- wikipedia

- Vild

- kommer

- fönster

- Windows 11

- inom

- utan

- Arbete

- fungerar

- värsta

- skulle

- skrivning

- skriven

- år

- år

- Din

- zephyrnet

- noll-