Amazon QuickSight är en skalbar, serverlös, inbäddningsbar, maskininlärningsdriven business intelligence (BI)-tjänst byggd för molnet. QuickSight låter dig enkelt skapa och publicera interaktiva BI-instrumentpaneler som inkluderar maskininlärningsbaserade insikter. QuickSights instrumentpaneler kan nås från vilken enhet som helst och sömlöst inbäddade i dina applikationer, portaler och webbplatser.

QuickSight erbjuder flera källor för data, inklusive men inte begränsat till Amazonas Athena, Amazon RedShift, Amazon enkel lagringstjänst (Amazon S3) och Snowflake. Det här inlägget presenterar lösningar som gör att du kan ställa in Snowflake som en datakälla för QuickSight oavsett dina nätverkskonfigurationskrav.

Vi täcker följande konfigurationer av Snowflake som datakälla för QuickSight:

- QuickSight-anslutning till Snowflake via AWS PrivateLink

- QuickSight-anslutning till Snowflake via AWS PrivateLink och virtuell privat moln (VPC) peering (samma region)

- QuickSight-anslutning till Snowflake via AWS PrivateLink och VPC-peering (över regionerna)

- QuickSight-anslutning till Snowflake (offentligt nätverk)

Förutsättningar

För att slutföra den här lösningen behöver du följande:

- Ett AWS-konto

- Smakämnen AWS-kommandoradsgränssnitt (AWS CLI) installerad på din arbetsstation (för instruktioner, se (Installera, uppdatera och avinstallera AWS CLI version 2)

- Ett QuickSight-konto i Enterprise-utgåvan

- Ett Snowflake-konto

- En Snowflake databas och tabell

- Ett snöflingalager

- Tillräcklig AWS identitets- och åtkomsthantering (IAM)-privilegier för att skapa VPC-slutpunkter, säkerhetsgrupper, rutttabeller och Amazon väg 53 värdzoner och resurspostuppsättningar

QuickSight-anslutning till Snowflake via AWS PrivateLink

Först visar vi dig hur du ansluter till Snowflake med QuickSight över AWS PrivateLink. Följande diagram illustrerar lösningsarkitekturen.

Konfigurera Snowflake AWS PrivateLink-integrationen

Till att börja med går vi igenom att aktivera AWS PrivateLink för ditt Snowflake-konto. Detta inkluderar att hitta resurser i ditt AWS-konto, tillgång till Snowflake-gränssnittet och skapa ett supportärende med Snowflake.

- Identifiera den VPC du vill använda för att ställa in AWS PrivateLink-integrationen. För att göra det, hämta en lista över VPC:er från kommandoraden och hämta sedan

VpcIdelement från det resulterande JSON-objektet för önskad VPC. Se följande kod:

- Hämta ditt AWS-konto-ID. Det här inlägget förutsätter att kontot du riktar in dig på är ditt standardkonto i din AWS CLI-konfiguration.

- Om du ställer in flera konton, upprepa dessa steg för alla konton och VPC:er (det här inlägget förutsätter att du skapar ett enda konto och VPC och kommer att använda detta som sammanhanget framåt).

- Kontakta oss Snowflake Support med ditt AWS-konto-ID, VPC-ID och motsvarande konto-URL som du använder för att komma åt Snowflake (till exempel,

<account id>.snowflakecomputing.com).

Aktiverar AWS PrivateLink för ditt Snowflake-konto kan det ta upp till två arbetsdagar.

- När AWS PrivateLink har aktiverats, hämta AWS PrivateLink-konfigurationen för din region genom att köra följande kommando i ett Snowflake-kalkylblad och hämta sedan värdena för

privatelink-account-urlochprivatelink_ocsp-urlfrån det resulterande JSON-objektet. Exempel på varje värde är följande:

- Lagra dessa värden i en textredigerare för senare användning.

Därefter konfigurerar vi VPC-slutpunkten på Amazon Virtual Private Cloud (Amazon VPC)-konsolen skapar alla nödvändiga säkerhetsgrupper.

- Välj på Amazon VPC-konsolen endpoints i navigeringsmenyn.

- Välja Skapa slutpunkt.

- Välja Hitta AWS Service efter namn.

- För Service namn, ange värdet för

privatelink-vpce-idsom vi hämtade tidigare. - Välja Verifiera.

En grön varning med "Service Name Found" visas och alternativen för VPC och subnät expanderas automatiskt.

Beroende på din inriktade region kan den resulterande skärmen visa ett annat regionnamn.

- Välj samma VPC-ID som du skickade till Snowflake.

- Välj de undernät där du vill skapa slutpunkter.

AWS rekommenderar att du använder mer än ett subnät för hög tillgänglighet.

- För Säkerhetsgruppväljer Skapa en ny säkerhetsgrupp.

Detta öppnar Säkerhetsgrupper sida på Amazon VPC-konsolen i en ny flik.

- Välja Skapa säkerhetsgrupp.

- Ge din nya säkerhetsgrupp ett namn (t.ex.

quicksight-doc-snowflake-privatelink-connection) och beskrivning. - Välj det VPC-ID du använde i tidigare steg.

Därefter lägger du till två regler som tillåter trafik från din VPC till denna VPC-slutpunkt.

- Hämta CIDR-blocket för din riktade VPC:

- Välja Lägg till regel i Inkommande regler

- Välja HTTPS för typen, lämna källan som Custom, och ange värdet hämtat från föregående

describe-vpcssamtal (till exempel 10.0.0.0/16). - Välja Lägg till regel i Inkommande regler

- Välja HTTP för typen, lämna källan som Custom, och ange värdet hämtat från föregående

describe-vpcs - Välja Skapa säkerhetsgrupp.

- Hämta säkerhetsgrupp-ID från den nyskapade säkerhetsgruppen.

- Ta bort standardsäkerhetsgruppen på VPC-slutpunktskonfigurationssidan.

- Sök efter och välj det nya säkerhetsgrupp-ID:t.

- Välja Skapa slutpunkt.

Du omdirigeras till en sida som har en länk till din VPC-slutpunktskonfiguration, specificerad av VPC-ID. Nästa sida har en länk för att se konfigurationen i sin helhet.

- Hämta den översta posten i DNS-namnlistan.

Detta kan särskiljas från andra DNS-namn eftersom det bara inkluderar regionnamnet (t.ex us-west-2), och ingen Availability Zone-bokstavsbeteckning (som t.ex us-west-2a).

- Lagra denna post i en textredigerare för senare användning.

Konfigurera DNS för Snowflake-ändpunkter i din VPC

För att konfigurera dina Snowflake-slutpunkter, slutför följande steg:

- Välj på Route 53-konsolen Hosted Zoner i navigeringsfönstret.

- Välja Skapa värdzon.

- För Domän namn, ange värdet du sparat för

privatelink-account-urlfrån föregående steg.

I det här fältet tar vi bort Snowflake-konto-ID från DNS-namnet och använder bara värdet som börjar med Region-identifieraren (till exempel, <region>.privatelink.snowflakecomputing.com). Vi skapar en resurspostuppsättning senare för underdomänen.

- För Typ, Välj Privat värd zon.

Din regionskod kanske inte är det us-west-2; referera till DNS-namnet som Snowflake returnerade till dig.

- I VPC:er att associera med den värdade zonen väljer du den region där din VPC är belägen och det VPC-ID som användes i tidigare steg.

- Välja Skapa värdzon.

Nästa. vi skapar två poster: en för privatelink-account-url och en för privatelink_ocsp-url.

- På Hostade zoner sida, välj Skapa rekorduppsättning.

- För Spela namn, ange ditt Snowflake-konto-ID (de första åtta tecknen i

privatelink-account-url). - För Inspelningstypväljer administration.

- För Värde, ange DNS-namnet för den regionala VPC-slutpunkt som vi hämtade i föregående avsnitt.

- Välja Skapa poster.

- Upprepa dessa steg för OCSP-posten vi noterade som

privatelink-ocsp-urltidigare, börjar medocspgenom det åtta tecken långa Snowflake ID för postnamnet (till exempel,ocsp.xxxxxxxx).

Konfigurera en inkommande slutpunkt för Route 53-resolver för din VPC

QuickSight använder inte standard AWS resolver (VPC:s .2 resolver). För att lösa privat DNS från QuickSight måste du ställa in Route 53 resolver endpoints.

Först skapar vi en säkerhetsgrupp för Route 53-resolverns inkommande slutpunkt.

- På Säkerhetsgrupper sida på Amazon VPC-konsolen, välj Skapa säkerhetsgrupp.

- Ange ett namn för din säkerhetsgrupp (t.ex.

quicksight-doc-route53-resolver-sg) och en beskrivning. - Välj VPC-ID som användes i föregående steg.

- Skapa regler som tillåter DNS (Port 53) över UDP och TCP inifrån VPC CIDR-blocket.

- Välja Skapa säkerhetsgrupp.

- Notera säkerhetsgruppens ID, eftersom vi nu lägger till en regel för att tillåta trafik till VPC-slutpunktssäkerhetsgruppen.

Nu skapar vi Route 53 resolver inbound endpoint för vår VPC.

- Välj på Route 53-konsolen Inkommande slutpunkt i navigeringsfönstret.

- Välja Skapa inkommande slutpunkt.

- För Slutpunktsnamn, ange ett namn (t.ex.

quicksight-inbound-resolver). - För VPC i regionen, välj VPC-ID som användes i tidigare steg.

- För Säkerhetsgrupp för slutpunkten, välj det säkerhetsgrupp-ID du sparade tidigare.

- I IP-adress väljer du två tillgänglighetszoner och undernät och lämnar Använd en IP-adress som väljs automatiskt vald.

- Välja Skicka.

- Välj den inkommande slutpunkten efter att den har skapats och notera de två IP-adresserna för upplösarna.

Anslut en VPC till QuickSight

För att ansluta en VPC till QuickSight, utför följande steg:

- På Säkerhetsgrupper sida på Amazon VPC-konsolen, välj Skapa säkerhetsgrupp.

- Ange ett namn (t.ex.

quicksight-snowflake-privatelink-sg) och en beskrivning. - Välj VPC-ID som användes i föregående steg.

Säkerhetsgrupper för QuickSight skiljer sig från andra säkerhetsgrupper genom att de är statslösa snarare än tillståndslösa. Detta innebär att du uttryckligen måste tillåta returtrafik från den inriktade säkerhetsgruppen. Den inkommande regeln i din säkerhetsgrupp måste tillåta trafik på alla portar. Den måste göra detta eftersom destinationsportnumret för alla inkommande returpaket är inställt på ett slumpmässigt tilldelat portnummer. För mer information, se Inkommande regler.

- Välja Skapa säkerhetsgrupp.

- Notera säkerhetsgruppens ID, eftersom vi nu lägger till en regel för att tillåta trafik till VPC-slutpunktssäkerhetsgruppen.

- På Säkerhetsgrupper sida, sök efter säkerhetsgrupp-ID som används för VPC-slutpunkten.

- Välja Redigera inkommande regler.

- Lägg till regler för både HTTPS- och HTTP-trafik, med säkerhetsgrupp-ID:t för säkerhetsgruppen du skapade som källa.

- Välja Spara regler.

Därefter går vi till QuickSight-konsolen för att konfigurera VPC-anslutningen.

- Navigera till QuickSight-konsolen.

- Välj användarnamn och välj Hantera QuickSight.

- Välj i navigeringsfönstret Hantera VPC-anslutningar.

- Välja Lägg till en VPC-anslutning.

- För VPC-anslutningsnamn, ange ett namn (t.ex.

snowflake-privatelink). - För VPC ID, välj den VPC som användes i föregående steg.

- För Subnät-ID, välj ett av undernäten som har en VPC-slutpunkt, som specificerades när du skapade slutpunkten tidigare.

- För Säkerhetsgrupp-ID, ange ID för säkerhetsgruppen du skapade.

- För DNS-upplösarens slutpunkter, ange de två IP-adresserna för slutpunkten för inkommande resolver som du skapade tidigare.

- Välja Skapa.

Konfigurera en Snowflake-datakälla via VPC

Utför följande steg för att ställa in en Snowflake-datakälla.

- Välj på QuickSight-konsolen dataset på navigeringssidan.

- Välja Nytt datasätt.

- Välj alternativet Snowflake.

- För Datakällans namn, ange ett namn (t.ex.

snowflake). - För Kopplingstyp¸ välj VPC-anslutningen du skapade tidigare (

snowflake-privatelink). - För Databasserver, stiga på

privatelink-account-url. - För Databas namn, ange namnet på din databas.

- För Warehouse, ange namnet på ett körande Snowflake-lager.

- För Användarnamn, ange ditt Snowflake-användarnamn.

- För Lösenord, ange ditt Snowflake-lösenord.

- Välja Validera.

- Efter framgångsrik validering, välj Skapa datakälla.

Skapa din första QuickSight-instrumentpanel

I det här avsnittet tar vi upp att skapa en datauppsättning i QuickSight och sedan använda dessa data i en visualisering. Vi använder en dummy-datauppsättning som har information om fiktiva anställda.

- För Schema, välj ditt schema.

- För Bord, välj dina tabeller.

- Välja Välja.

I Slutför skapandet av dataset avsnitt, kan du avgöra om QuickSight importerar din datauppsättning till SPICE för att förbättra frågeprestanda eller direkt frågar dina data varje gång en instrumentpanel laddas. För mer information om SPICE, se Importera data till SPICE.

- För det här inlägget väljer vi Importera till SPICE för snabbare analyser.

- Välja visualisera.

Nu när vi har schemat, tabellen och SPICE-konfigurationen för datamängden kan vi skapa vår första visualisering.

- Välj ett fält från listan med tillgängliga fält. För det här inlägget väljer vi Stad.

- Välj en visualisering i Visuella typer

Detta skrapar bara ytan på QuickSights visualiseringsmöjligheter. För mer information, se Arbeta med Amazon QuickSight Visuals.

Därefter täcker vi en nätverkskonfiguration som gör att QuickSight kan anslutas till en VPC med AWS PrivateLink i en annan VPC, och använder VPC-peering för att tillåta QuickSight att använda AWS PrivateLink-anslutningen.

QuickSight-anslutning till Snowflake via AWS PrivateLink och VPC-peering inom samma region

I det här avsnittet visar vi dig hur du ansluter till Snowflake med QuickSight med två peered VPC och AWS PrivateLink. Följande diagram illustrerar lösningsarkitekturen.

Ställ in VPC-peering

Först skapar vi VPC-peering-anslutningen från den begärande VPC:n.

- På Peering-anslutningar sida på Amazon VPC-konsolen, välj Skapa peering-anslutning.

- För Välj en lokal VPC att peer med, välj den VPC där du konfigurerade din Snowflake AWS PrivateLink-anslutning.

- I Välj en annan VPC att peer med sektion, lämna standardalternativen för Konto och Region (Mitt konto och Denna regionrespektive).

- För VPC (Accepterare), välj den VPC som din QuickSight är ansluten till.

- Välja Skapa peering-anslutning.

Därefter accepterar vi VPC-anslutningen från den accepterande VPC:n.

- På Peering-anslutningar sida, välj anslutningen du skapade.

- På Handlingar meny, välj Acceptera.

- Granska informationen om begäran. Om allt ser rätt ut, välj Ja, acceptera.

Därefter konfigurerar vi DNS för att lösa mellan de två VPC:erna.

- På Peering-anslutningar sida, välj din nya peering-anslutning.

- På DNS fliken, kontrollera om de två alternativen visas som Disabled.

Om de är aktiverade kan du hoppa till stegen för att skapa rutttabeller.

- På Handlingar meny, välj Edit DNS Settings.

Detta kräver att din VPC har DNS-värdnamn och upplösning aktiverade.

- Markera båda kryssrutorna för att tillåta DNS att lösa från både accepterande och begärande VPC:er.

- Välja Save.

Skapa sedan rutttabellposten för att tillåta rutter att spridas mellan de två VPC:erna.

- På Rutttabeller sida, välj rutttabellerna i din begärande VPC.

- På Rutt fliken, välj Redigera rutter.

- Lägg till en rutt för CIDR-blocket som din peered VPC använder (för detta inlägg, 172.31.0.0/16).

- Välja Spara rutter.

- Upprepa för rutttabellerna i din accepter VPC.

Konfigurera DNS i acceptans VPC

I det här avsnittet associerar vi accepterande VPC som med samma privata värdade zon som begärande VPC (<region>.privatelink.snowflakecomputing.com).

- Välj på Route 53-konsolen Hostade zoner i navigeringsfönstret.

- Välj värdzonen

<region>.privatelink.snowflakecomputing.comOch välj Redigera. - I VPC:er att associera med den värdade zonen avsnitt väljer Lägg till VPC.

- Välj den region och det VPC-ID som är kopplat till den accepterande VPC:n.

- Välja Spara ändringar.

Konfigurera Route 53 resolver inkommande slutpunkter i accepter VPC

För att konfigurera din Route 53 resolver inkommande slutpunkter, slutför följande steg:

- På Säkerhetsgrupper sida på Amazon VPC-konsolen, välj Skapa säkerhetsgrupp.

- Ange ett namn (t.ex.

quicksight-doc-route53-resolver-sg) och en beskrivning. - Välj VPC-ID som användes i föregående steg.

- Skapa regler som tillåter DNS (port 53) över UDP och TCP inifrån VPC CIDR-blocket (för detta inlägg, 172.31.0.0/16).

- Välja Skapa säkerhetsgrupp.

- Notera säkerhetsgruppens ID, eftersom vi nu lägger till en regel för att tillåta trafik till VPC-slutpunktssäkerhetsgruppen.

Därefter ställer vi in Route 53 inkommande slutpunkt för denna VPC.

- Välj på Route 53-konsolen Inkommande slutpunkt i navigeringsfönstret.

- Välja Skapa inkommande slutpunkt.

- Ange ett namn för slutpunkten (t.ex.

quicksight-inbound-resolver). - För VPC i regionen, välj VPC-ID för accepterande VPC.

- För Säkerhetsgrupp, välj det säkerhetsgrupp-ID du sparade tidigare.

- I IP-adress väljer du två tillgänglighetszoner och undernät och lämnar Använd en IP-adress som väljs automatiskt

- Välja Skicka.

- Välj den inkommande slutpunkten efter att den har skapats.

- När den inkommande slutpunkten har tillhandahållits, notera de två IP-adresserna för resolvers.

Anslut accepter VPC till QuickSight

Till att börja med måste vi skapa en säkerhetsgrupp för QuickSight för att tillåta trafik till Route 53-resolverns inkommande slutpunkter, VPC-slutpunkten för AWS PrivateLink och trafik inom det lokala nätverket.

- På Säkerhetsgrupper sida på Amazon VPC-konsolen, välj Skapa säkerhetsgrupp.

- Ange ett namn (t.ex.

quicksight-snowflake-privatelink-vpc-peering-sg) och en beskrivning. - Välj VPC-ID för accepterande VPC.

- Skapa följande inträdesregler:

-

- En regel för det lokala nätverket för alla TCP-portar (t.ex. 172.31.0.0/16).

- En regel som tillåter DNS-trafik från säkerhetsgruppen för Route 53-resolverns inkommande slutpunkt för alla TCP-portar.

- En regel som tillåter DNS-trafik från säkerhetsgruppen för Route 53-resolver inkommande slutpunkt för alla UDP-portar.

- En regel som tillåter trafik till säkerhetsgruppen för VPC-slutpunkten (finns i den peerade VPC-en).

Som diskuterats tidigare skiljer sig säkerhetsgrupper för QuickSight från andra säkerhetsgrupper. Du måste uttryckligen tillåta returtrafik från den inriktade säkerhetsgruppen, och den inkommande regeln i din säkerhetsgrupp måste tillåta trafik på alla portar. För mer information, se Inkommande regler.

Därefter modifierar vi säkerhetsgruppen för Route 53-resolverns inkommande slutpunkt för att tillåta trafik från säkerhetsgruppen vi skapade.

- På Säkerhetsgrupper sida, sök efter säkerhetsgrupp-ID som används för Route 53-resolver inkommande slutpunkt.

- Välja Redigera inkommande regler.

- Lägg till regler för både DNS över UDP och DNS över TCP, med säkerhetsgrupp-ID:t för säkerhetsgruppen vi skapade för QuickSight som källa.

- Välja Spara regler.

Ändra sedan säkerhetsgruppen som skapades för VPC-slutpunkten för AWS PrivateLink-anslutningen.

- På Säkerhetsgrupper sida, sök efter säkerhetsgrupp-ID som används för VPC-slutpunkten för AWS PrivateLink-anslutningen.

- Välja Redigera inkommande regler.

- Lägg till regler för både HTTPS och HTTP, med säkerhetsgrupp-ID:t för säkerhetsgruppen som skapats för QuickSight som källa.

- Välja Spara regler.

Därefter konfigurerar vi VPC-anslutningen i QuickSight.

- På QuickSight-konsolen väljer du användarnamnet och väljer Hantera QuickSight.

- Välj i navigeringsfönstret Hantera VPC-anslutningar.

- Välja Lägg till en VPC-anslutning.

- För VPC-anslutningsnamn¸ ange ett namn (till exempel

snowflake-privatelink-vpc-peering). - För subnät, välj ett subnät-ID som har en rutttabell med peering-anslutning till den begärande VPC där AWS PrivateLink-anslutningen finns.

- För Säkerhetsgrupp-ID, ange ID för säkerhetsgruppen som skapades tidigare.

- För DNS-upplösarens slutpunkter, ange de två IP-adresserna för slutpunkten för inkommande resolver du skapade.

- Välja Skapa.

Konfigurera en Snowflake-datakälla i QuickSight via VPC

För att ställa in en Snowflake-datakälla i QuickSight, utför följande steg:

- Välj på QuickSight-konsolen dataset i navigeringsfönstret.

- Välja Nytt datasätt.

- Välj alternativet Snowflake.

- Ange ett datakällas namn (t.ex.

snowflake-dataset). - Välj den VPC-anslutning du skapade (

snowflake-privatelink). - För Databasserver, gå in i

privatelink-account-url. - För Databas namn, ange namnet på din databas.

- För Warehouse, ange namnet på ett körande Snowflake-lager.

- För Användarnamn, ange ditt Snowflake-användarnamn.

- För Lösenord, ange ditt Snowflake-lösenord.

- Välja Validera.

- Efter framgångsrik validering, välj Skapa datakälla.

För steg för att skapa en instrumentpanel, se det tidigare avsnittet, Skapa din första QuickSight-instrumentpanel.

I nästa avsnitt tar vi upp en liknande nätverkskonfiguration, med skillnaden att vi använder VPC-peering över regioner.

QuickSight-anslutning till Snowflake via AWS PrivateLink och VPC-peering över regioner

I det här avsnittet visar vi dig hur du ansluter till Snowflake med QuickSight över AWS PrivateLink med två VPC:er kikade över regioner.

Vi hänvisar till regioner generellt i det här inlägget, och betecknar regionen som har Snowflake AWS PrivateLink-anslutningen som region A och regionen där QuickSight är inställd som region B.

Följande diagram illustrerar vår lösningsarkitektur.

Ställ in VPC-peering mellan två regioner

Först skapar vi VPC-peering-anslutningen från den begärande VPC:n.

- Navigera till Peering-anslutningar sida på Amazon VPC-konsolen i region B (den region där du planerar att använda QuickSight för att distribuera instrumentpaneler).

- Välja Skapa peering-anslutning.

- I Välj en lokal VPC att peer med avsnitt, för VPC (Requester), välj den VPC som du har anslutit eller tänker ansluta QuickSight till.

- För Välj en annan VPC att peer med, Välj Mitt konto och Another Region.

- Välj den region där din Snowflake AWS PrivateLink-anslutning finns.

- För VPC ID (Accepterare), ange VPC-ID för den VPC där din Snowflake AWS PrivateLink finns.

- Välja Skapa peering-anslutning.

- Kopiera VPC peering-anslutnings-ID så att vi enkelt kan hitta det i nästa steg (det ser ut som

pcx-xxxxxxxxxxxx).

Därefter accepterar vi VPC-peering-anslutningen från regionen där du skapade din AWS PrivateLink-anslutning.

- Navigera till Amazon VPC-konsolen i region A (där din Snowflake AWS PrivateLink-anslutning finns).

- Sök efter och välj peering-anslutningen du skapade.

- På Handlingar meny, välj Acceptera förfrågan.

- Granska informationen om begäran. Om allt ser rätt ut, välj Ja, acceptera.

Därefter konfigurerar vi DNS för att lösa mellan de två VPC:erna.

- På Peering-anslutningar sidan på Amazon VPC-konsolen, välj din nyskapade VPC-peering-anslutning.

- På DNS fliken, kontrollera om de två alternativen visas Disabled.

Om de är aktiverade, hoppa till stegen för att skapa rutttabeller.

- På Handlingar meny, välj Redigera DNS-inställningar.

Detta kräver att din VPC har DNS-värdnamn och upplösning aktiverade.

- Markera båda kryssrutorna för att tillåta DNS att lösa från både accepterande och begärande VPC:er.

- Välja Save.

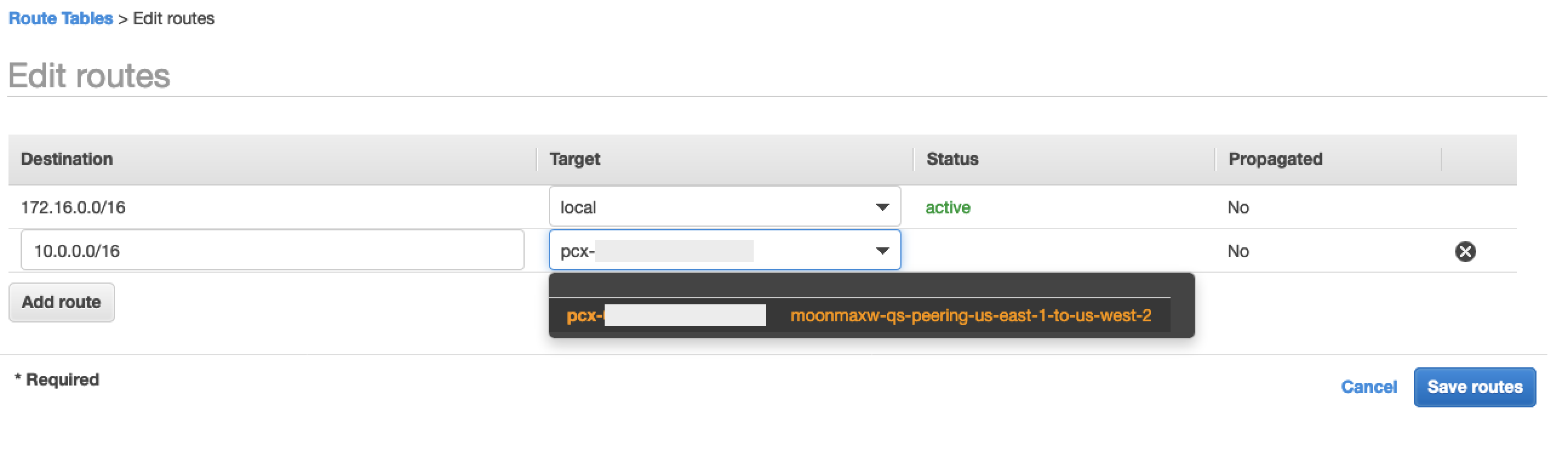

Därefter skapar vi rutttabellposten för att tillåta rutter att spridas mellan de två VPC:erna för region B.

- Navigera till Amazon VPC-konsolen i region B (den region där du planerar att använda QuickSight för att distribuera instrumentpaneler).

- Välj i navigeringsfönstret Rutttabeller.

- Välj rutttabellerna i din begärande VPC.

- På Rutt fliken, välj Redigera rutter.

- Lägg till en rutt för CIDR-blocket som din peered VPC använder (för detta inlägg är 10.0.0.0/16 CIDR-blocket för VPC där Snowflake AWS PrivateLink-anslutningen finns).

- Välja Spara rutter.

Skapa sedan rutttabellposten för att tillåta rutter att spridas mellan de två VPC:erna för region A.

- Navigera till Amazon VPC-konsolen i region A (där din Snowflake AWS PrivateLink-anslutning finns).

- Upprepa de föregående stegen med CIDR-blocket för peered VPC (i detta inlägg, 172.16.0.0/16).

Konfigurera DNS i VPC i region B

Först måste vi associera VPC:n i region B (där du distribuerar QuickSight) med samma privata värdzon som VPC:n i region A där din Snowflake AWS PrivateLink-anslutning finns (<region>.privatelink.snowflakecomputing.com).

- Välj på Route 53-konsolen Hostade zoner i navigeringsfönstret.

- Välj den privata värdzonen

<region>.privatelink.snowflakecomputing.comOch välj Redigera. - I VPC:er att associera med den värdade zonen avsnitt väljer Lägg till VPC.

- Välj den region och det VPC-ID som är kopplat till den accepterande VPC:n.

- Välja Spara ändringar.

Konfigurera Route 53 resolver inkommande slutpunkt för din VPC i region B

För att konfigurera resolverns inkommande slutpunkt i region B, slutför följande steg:

- På Säkerhetsgrupper sida på Amazon VPC-konsolen, välj Skapa säkerhetsgrupp.

- Ange ett namn (t.ex.

quicksight-doc-route53-resolver-sg) och en beskrivning. - Välj VPC-ID som användes i föregående steg.

- Skapa regler som tillåter DNS (port 53) över UDP och TCP inifrån VPC CIDR-blocket (för detta inlägg, 172.16.0.0/16).

- Välja Skapa säkerhetsgrupp.

- Notera säkerhetsgruppens ID, eftersom vi nu lägger till en regel för att tillåta trafik till VPC-slutpunktssäkerhetsgruppen.

Därefter ställer vi in Route 53 inkommande slutpunkt för denna VPC.

- Välj på Route 53-konsolen Inkommande slutpunkt i navigeringsfönstret.

- Välja Skapa inkommande slutpunkt.

- Ange ett namn för slutpunkten (t.ex.

quicksight-inbound-resolver). - För VPC i regionen, välj VPC-ID som användes i tidigare steg.

- För Säkerhetsgrupp, välj säkerhetsgrupp-ID från föregående steg.

- I IP-adress väljer du två tillgänglighetszoner och undernät och lämnar Använd en IP-adress som väljs automatiskt

- Välja Skicka.

- Välj den inkommande slutpunkten efter att den har skapats.

- När den inkommande slutpunkten har tillhandahållits, notera de två IP-adresserna för resolvers.

Anslut VPC:n till QuickSight i region B

Till att börja med måste vi skapa en säkerhetsgrupp för QuickSight för att tillåta trafik till Route 53-resolverns inkommande slutpunkter, VPC-slutpunkten för AWS PrivateLink och trafik inom det lokala nätverket.

- På Säkerhetsgrupper sida på Amazon VPC-konsolen i region B, välj Skapa säkerhetsgrupp.

- Ange ett namn (t.ex.

quicksight-snowflake-sg) och en beskrivning. - Välj VPC-ID för den VPC där du tidigare skapade VPC-peering-anslutningen.

- Skapa följande inträdesregler:

-

- En för det lokala nätverket alla TCP-portar (till exempel 172.16.0.0/16).

- En regel som tillåter DNS-trafik från säkerhetsgruppen för Route 53-resolverns inkommande slutpunkt för alla TCP-portar.

- En regel som tillåter DNS-trafik från säkerhetsgruppen för Route 53-resolver inkommande slutpunkt för alla UDP-portar.

- En som tillåter trafik för alla TCP-portar till CIDR-blocket för VPC:n som finns i region A, där din Snowflake AWS PrivateLink-anslutning finns (för detta inlägg, 10.0.0.0/16).

Som diskuterats tidigare skiljer sig säkerhetsgrupper för QuickSight från andra säkerhetsgrupper. Du måste uttryckligen tillåta returtrafik från den inriktade säkerhetsgruppen, och den inkommande regeln i din säkerhetsgrupp måste tillåta trafik på alla portar. För mer information, se Inkommande regler.

Därefter modifierar vi säkerhetsgruppen för Route 53-resolverns inkommande slutpunkt i region B för att tillåta trafik från säkerhetsgruppen vi skapade.

- På Säkerhetsgrupper sida, sök efter säkerhetsgrupp-ID som används för Route 53-resolver inkommande slutpunkt.

- Välja Redigera inkommande regler.

- Lägg till regler för både DNS över UDP och DNS över TCP, med hjälp av CIDR-blocket för VPC i region B (för detta inlägg, 172.16.0.0/16).

- Välja Spara regler.

Därefter måste vi ändra säkerhetsgruppen vi använder för AWS PrivateLink-anslutningen.

- Navigera till Säkerhetsgrupper sida på Amazon VPC-konsolen i region A.

- Sök efter säkerhetsgrupp-ID som används för VPC-slutpunkten för AWS PrivateLink-anslutningen.

- Välja Redigera inkommande regler.

- Lägg till regler för både HTTPS och HTTP, med CIDR-blocket för VPC i region B som källa (för detta inlägg, 172.16.0.0/16).

- Välja Spara regler.

Slutligen ställer vi upp QuickSight VPC-anslutningen.

- Navigera till QuickSight-konsolen i region B.

- Välj användarnamn och välj Hantera QuickSight.

- Välj i navigeringsfönstret Hantera VPC-anslutning.

- Välja Lägg till en VPC-anslutning.

- För VPC-anslutningsnamn, ange ett anslutningsnamn (t.ex.

snowflake-privatelink-cross-region). - För VPC ID, välj VPC-ID för VPC i region B.

- För subnät, välj ett subnät-ID från VPC:n i region B som har en rutttabell med peering-anslutning till VPC:n där AWS PrivateLink-anslutningen finns.

- För Säkerhetsgrupp-ID, ange ID för säkerhetsgruppen du skapade.

- För DNS-upplösarens slutpunkter, ange de två IP-adresserna för den inkommande resolverslutpunkten som skapades tidigare.

- Välja Skapa.

Konfigurera en Snowflake-datakälla i QuickSight via VPC

För att ställa in en Snowflake-datakälla i QuickSight, utför följande steg:

- Välj på QuickSight-konsolen dataset i navigeringsfönstret.

- Välja Nytt datasätt.

- Välj alternativet Snowflake.

- Ange ett namn för din datakälla (t.ex.

snowflake-dataset). - Välj den VPC-anslutning du skapade (

snowflake-privatelink). - För Databasserver, gå in i

privatelink-account-url. - För Databas namn, ange namnet på din databas.

- För Warehouse, ange namnet på ett körande Snowflake-lager.

- För Användarnamn, ange ditt Snowflake-användarnamn.

- För Lösenord, ange ditt Snowflake-lösenord.

- Välja Validera.

- Efter framgångsrik validering, välj Skapa datakälla.

För steg för att skapa en instrumentpanel, se det tidigare avsnittet, Skapa din första QuickSight-instrumentpanel.

För vår senaste konfiguration tar vi upp hur man konfigurerar en QuickSight-anslutning till Snowflake utan AWS PrivateLink.

QuickSight-anslutning till Snowflake utan AWS PrivateLink

I det här avsnittet visar vi dig hur du ansluter till Snowflake med QuickSight utan att använda AWS PrivateLink.

- Välj på QuickSight-konsolen dataset i navigeringsfönstret.

- Välja Nytt datasätt.

- Välj alternativet Snowflake.

- Ange ett datakällas namn (t.ex.

snowflake-dataset). - Lämna anslutningstypen som Publikt nätverk.

- För Databas namn, ange namnet på din databas.

- För din databasserver, ange den URL du använder för att logga in på din Snowflake (

xxxxxxxx.snowflakecomputing.com). - För Warehouse, ange namnet på ett körande Snowflake-lager.

- För Användarnamn, ange ditt Snowflake-användarnamn.

- För Lösenord, ange ditt Snowflake-lösenord.

- Välja Validera.

- Välja Skapa datakälla.

För steg för att skapa en instrumentpanel, se det tidigare avsnittet, Skapa din första QuickSight-instrumentpanel.

Städa upp

Om ditt arbete med QuickSight, Snowflake och PrivateLink är klart, ta bort din Route53 resolver inkommande slutpunkt, Väg 53 privat värdzon, Och den VPC-slutpunkt för Snowflake för att undvika extra avgifter.

Slutsats

I det här inlägget täckte vi fyra scenarier för att ansluta QuickSight till Snowflake som en datakälla med AWS PrivateLink för anslutning i tre olika scenarier: samma VPC, med VPC-peering i samma region och med VPC-peering över regioner. Vi tog också upp hur du ansluter QuickSight till Snowflake utan AWS PrivateLink.

När du har konfigurerat datakällan kan du få ytterligare insikter från din data genom att konfigurera ML Insights i QuickSight, ställ in grafiska representationer av dina data med QuickSight visuella, eller delta data från flera datamängder, såväl som alla andra QuickSight-funktioner.

Om författaren

Maxwell Moon är en senior lösningsarkitekt på AWS som arbetar med oberoende mjukvaruleverantörer (ISV) för att designa och skala sina applikationer på AWS. Utanför jobbet är Maxwell pappa till två katter, är en ivrig supporter av Wolverhampton Wanderers Football Club och väntar tålmodigt på en ny våg av ska-musik.

Maxwell Moon är en senior lösningsarkitekt på AWS som arbetar med oberoende mjukvaruleverantörer (ISV) för att designa och skala sina applikationer på AWS. Utanför jobbet är Maxwell pappa till två katter, är en ivrig supporter av Wolverhampton Wanderers Football Club och väntar tålmodigt på en ny våg av ska-musik.

Bosco Albuquerque är en Sr Partner Solution Architect på AWS och har över 20 års erfarenhet av att arbeta med databas- och analysprodukter, från företagsdatabasleverantörer och molnleverantörer och har hjälpt stora teknikföretag att designa dataanalyslösningar samt lett ingenjörsteam designar och implementera dataanalysplattformar och dataprodukter.

Bosco Albuquerque är en Sr Partner Solution Architect på AWS och har över 20 års erfarenhet av att arbeta med databas- och analysprodukter, från företagsdatabasleverantörer och molnleverantörer och har hjälpt stora teknikföretag att designa dataanalyslösningar samt lett ingenjörsteam designar och implementera dataanalysplattformar och dataprodukter.

- '

- "

- 100

- 11

- 7

- 9

- tillgång

- Konto

- Annat

- Alla

- tillåta

- amason

- analytics

- tillämpningar

- arkitektur

- tillgänglighet

- AWS

- gränsen

- företag

- business intelligence

- Ring

- Katter

- cloud

- klubb

- koda

- Företag

- Anslutningar

- Anslutningar

- Skapa

- instrumentbräda

- datum

- Data Analytics

- Databas

- Designa

- dns

- redaktör

- anställda

- Slutpunkt

- Slutpunktsäkerhet

- Teknik

- Företag

- Bygga ut

- Funktioner

- avgifter

- Fält

- Förnamn

- fotboll

- Framåt

- full

- Grön

- Grupp

- Hög

- Hur ser din drömresa ut

- How To

- HTTPS

- IAM

- Identitet

- Inklusive

- informationen

- insikter

- integrering

- Intelligens

- interaktiva

- IP

- IP-adress

- IT

- Large

- Led

- Begränsad

- linje

- LINK

- Lista

- lokal

- flytta

- Musik

- namn

- Navigering

- nät

- Erbjudanden

- öppnas

- Alternativet

- Tillbehör

- beställa

- Övriga

- partnern

- Lösenord

- prestanda

- Plattformar

- portar

- privat

- Produkter

- allmän

- publicera

- register

- Krav

- resurs

- Resurser

- Rutt

- regler

- rinnande

- Skala

- screen

- Sök

- säkerhet

- vald

- Server

- in

- inställning

- Enkelt

- So

- Mjukvara

- Lösningar

- starta

- förvaring

- subdomäner

- framgångsrik

- stödja

- yta

- Teknologi

- källan

- tid

- trafik

- ui

- värde

- försäljare

- utsikt

- Virtuell

- visualisering

- Warehouse

- Våg

- webbsidor

- inom

- Arbete

- år