Amazon QuickSight är molnbaserad, skalbar business intelligence (BI)-tjänst som stöder identitetsfederation. AWS identitets- och åtkomsthantering (IAM) tillåter organisationer att använda de identiteter som hanteras i deras företagsidentitetsleverantör (IdP) och federera enkel inloggning (SSO) till QuickSight. När fler organisationer bygger centraliserade användaridentitetsbutiker med alla sina applikationer, inklusive appar på plats, appar från tredje part och applikationer på AWS, behöver de en lösning för att automatisera användarprovisionering i dessa applikationer och hålla deras attribut synkroniserade med deras centraliserade användaridentitetsbutik.

När man skapar ett användarförråd, beslutar vissa organisationer att organisera sina användare i grupper eller använda attribut (som avdelningsnamn), eller en kombination av båda. Om din organisation använder Microsoft Azure Active Directory (Azure AD) för centraliserad autentisering och använder dess användarattribut för att organisera användarna, kan du aktivera federation över alla QuickSight-konton samt hantera användare och deras gruppmedlemskap i QuickSight med hjälp av händelser som genereras i AWS plattform. Detta tillåter systemadministratörer att centralt hantera användarbehörigheter från Azure AD. Provisionering, uppdatering och avadministration av användare och grupper i QuickSight kräver inte längre hantering på två ställen med denna lösning. Detta säkerställer att användare och grupper i QuickSight håller sig konsekventa med informationen i Azure AD genom automatisk synkronisering.

I det här inlägget går vi igenom stegen som krävs för att konfigurera federerad SSO mellan QuickSight och Azure AD via AWS IAM Identity Center (efterträdare till AWS Single Sign-On) där automatisk etablering är aktiverad för Azure AD. Vi demonstrerar också automatisk uppdatering av användar- och gruppmedlemskap med hjälp av en SCIM-händelse (System for Cross-domain Identity Management).

Lösningsöversikt

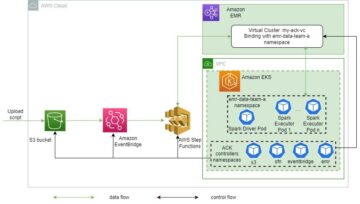

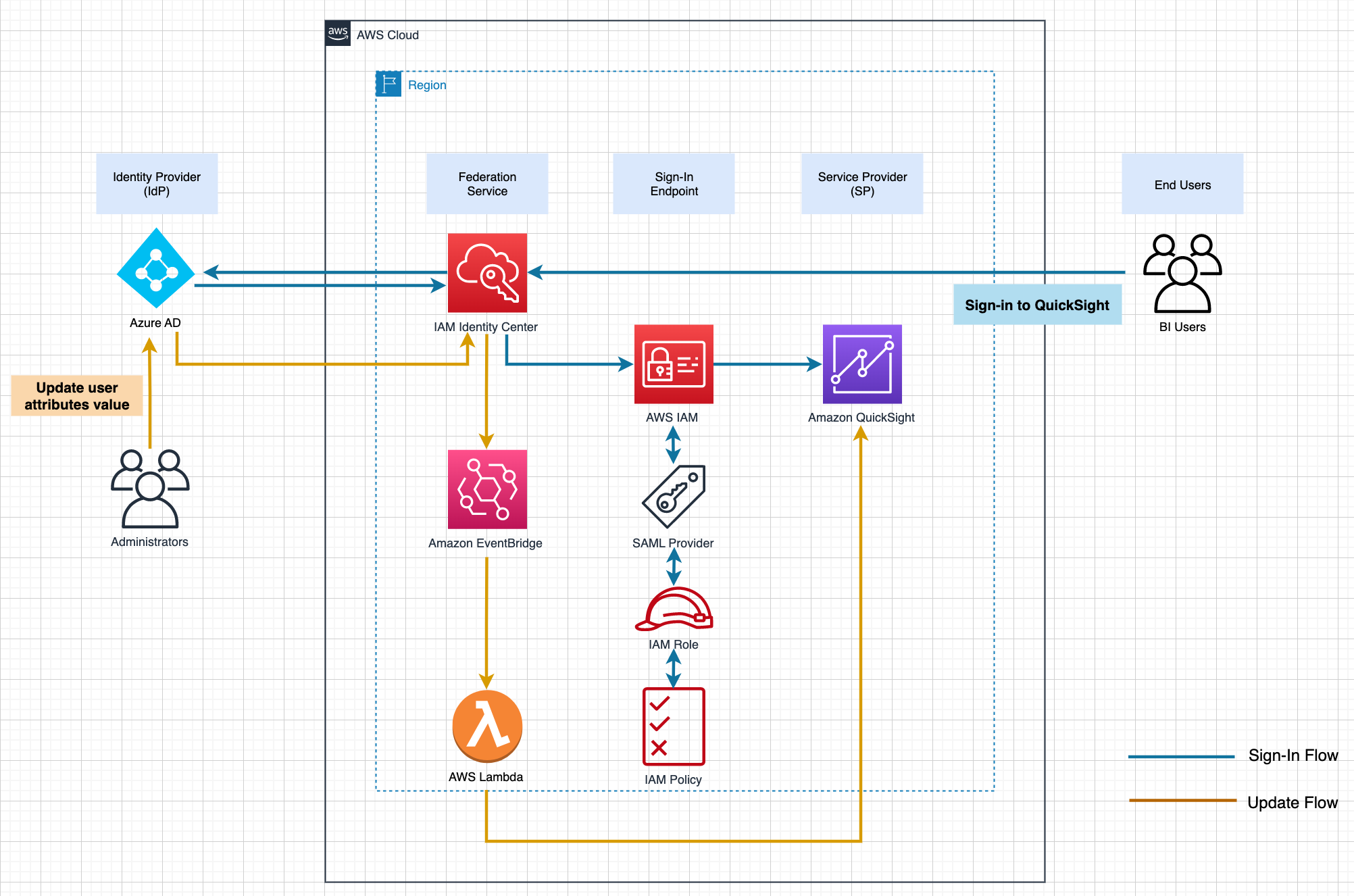

Följande diagram illustrerar lösningsarkitekturen och användarflödet.

I det här inlägget ger IAM Identity Center en central plats för att sammanföra administration av användare och deras åtkomst till AWS-konton och molnapplikationer. Azure AD är användararkivet och konfigurerat som den externa IdP i IAM Identity Center. I den här lösningen visar vi användningen av två användarattribut (department, jobTitle) specifikt i Azure AD. IAM Identity Center stöder automatisk provisionering (synkronisering) av användar- och gruppinformation från Azure AD till IAM Identity Center med hjälp av SCIM v2.0-protokollet. Med detta protokoll skickas attributen från Azure AD vidare till IAM Identity Center, som ärver det definierade attributet för användarens profil i IAM Identity Center. IAM Identity Center stöder också identitetsfederation med SAML (Security Assertion Markup Language) 2.0. Detta gör att IAM Identity Center kan autentisera identiteter med Azure AD. Användare kan sedan SSO till applikationer som stöder SAML, inklusive QuickSight. Den första hälften av det här inlägget fokuserar på hur man konfigurerar detta från början till slut (se Inloggningsflöde i diagrammet).

Därefter börjar användarinformationen att synkroniseras mellan Azure AD och IAM Identity Center via SCIM-protokoll. Du kan automatisera att skapa en användare i QuickSight med hjälp av en AWS Lambda funktion som utlöses av CreateUser SCIM-händelsen kom från IAM Identity Center, som fångades in Amazon EventBridge. I samma Lambda-funktion kan du därefter uppdatera användarens medlemskap genom att lägga till i den angivna gruppen (vars namn består av två användarattribut: department-jobTitle, annars skapa gruppen om den inte finns ännu, innan du lägger till medlemskapet.

I det här inlägget är denna automatiseringsdel utelämnad eftersom den skulle vara överflödig med innehållet som diskuteras i följande avsnitt.

Det här inlägget utforskar och demonstrerar en UpdateUser SCIM-händelse utlöst av användarprofiluppdateringen på Azure AD. Händelsen fångas in i EventBridge, som anropar en Lambda-funktion för att uppdatera gruppmedlemskapet i QuickSight (se Uppdateringsflöde i diagrammet). Eftersom en given användare endast ska tillhöra en grupp åt gången i det här exemplet kommer funktionen att ersätta användarens nuvarande gruppmedlemskap med den nya.

I del I konfigurerar du SSO till QuickSight från Azure AD via IAM Identity Center (inloggningsflödet):

- Konfigurera Azure AD som extern IdP i IAM Identity Center.

- Lägg till och konfigurera en IAM Identity Center-applikation i Azure AD.

- Komplett konfiguration av IAM Identity Center.

- Ställ in automatisk SCIM-administration på både Azure AD och IAM Identity Center och bekräfta i IAM Identity Center.

- Lägg till och konfigurera en QuickSight-applikation i IAM Identity Center.

- Konfigurera en SAML IdP och SAML 2.0 federation IAM roll.

- Konfigurera attribut i QuickSight-applikationen.

- Skapa ett användar-, grupp- och gruppmedlemskap manuellt via AWS-kommandoradsgränssnitt (AWS CLI) eller API.

- Verifiera konfigurationen genom att logga in på QuickSight från IAM Identity Center-portalen.

I del II ställer du in automatisering för att ändra gruppmedlemskap vid en SCIM-händelse (uppdateringsflödet):

- Förstå SCIM-händelser och händelsemönster för EventBridge.

- Skapa attributmappning för gruppnamnet.

- Skapa en Lambda -funktion.

- Lägg till en EventBridge-regel för att utlösa händelsen.

- Verifiera konfigurationen genom att ändra användarattributvärdet i Azure AD.

Förutsättningar

För detta genomgång bör du ha följande förutsättningar:

- IAM Identity Center. För instruktioner, se steg 1–2 i AWS IAM Identity Center Komma igång guide.

- Ett QuickSight-kontoabonnemang.

- Grundläggande förståelse för IAM och privilegier som krävs för att skapa en IAM IdP, roller och policyer.

- En Azure AD-prenumeration. Du behöver minst en användare med följande attribut för att registreras i Azure AD:

- userprincipalname – Obligatoriskt fält för Azure AD-användare.

- visningsnamn – Obligatoriskt fält för Azure AD-användare.

- Post – Obligatoriskt fält för IAM Identity Center för att fungera med QuickSight.

- jobbtitel – Används för att tilldela användare till grupp

- avdelning – Används för att tilldela användare till grupp.

- förnamn – Valfritt fält.

- efternamn – Valfritt fält.

Del I: Konfigurera SSO till QuickSight från Azure AD via IAM Identity Center

Det här avsnittet presenterar stegen för att ställa in inloggningsflödet.

Konfigurera en extern IdP som Azure AD i IAM Identity Center

För att konfigurera din externa IdP, slutför följande steg:

- Välj på IAM Identity Center-konsolen Inställningar.

- Välja Handlingar på Identitetskälla fliken och välj sedan Byt identitetskälla.

- Välja Extern identitetsleverantörOch välj sedan Nästa.

IdP-metadata visas. Håll den här webbläsarfliken öppen.

Lägg till och konfigurera en IAM Identity Center-applikation i Azure AD

Utför följande steg för att konfigurera din IAM Identity Center-applikation:

- Öppna en ny webbläsarflik.

- Logga in på Azure AD-portalen med dina Azure-administratörsuppgifter.

- Enligt Azure-tjänsterväljer Azure Active Directory.

- I navigeringsfönstret, under hanteraväljer Enterprise-applikationerOch välj sedan Ny ansökan.

- I Bläddra i Azure AD Galley sektion, sök efter IAM Identity CenterOch välj sedan AWS IAM Identity Center (efterträdare till AWS Single Sign-On).

- Ange ett namn för applikationen (i det här inlägget använder vi

IIC-QuickSight) och välj Skapa. - I hantera avsnitt väljer Enkelt inloggningOch välj sedan SAML.

- I Tilldela användare och grupper avsnitt väljer Tilldela användare och grupper.

- Välja Lägg till användare/grupp och lägg till minst en användare.

- Välja Användare som sin roll.

- I Konfigurera enkel inloggning avsnitt väljer KOM IGÅNG.

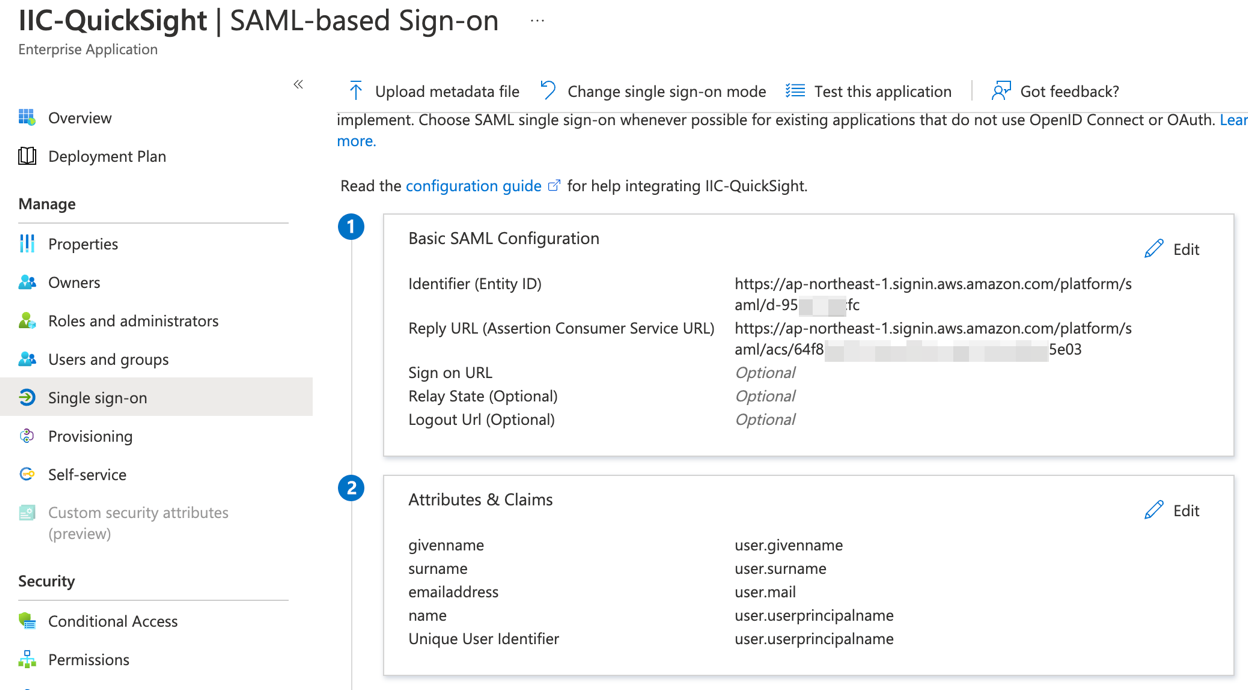

- I Grundläggande SAML-konfiguration avsnitt väljer Redigera, och fyll i följande parametrar och värden:

- Identifiera – Värdet i IAM Identity Center-utfärdarens URL fält.

- Svars-URL – Värdet i IAM Identity Center Assertion Consumer Service (ACS) URL fält.

- Logga in URL - Lämna tom.

- Relätillstånd - Lämna tom.

- Logga ut URL - Lämna tom.

- Välja Save.

Konfigurationen bör se ut som följande skärmdump.

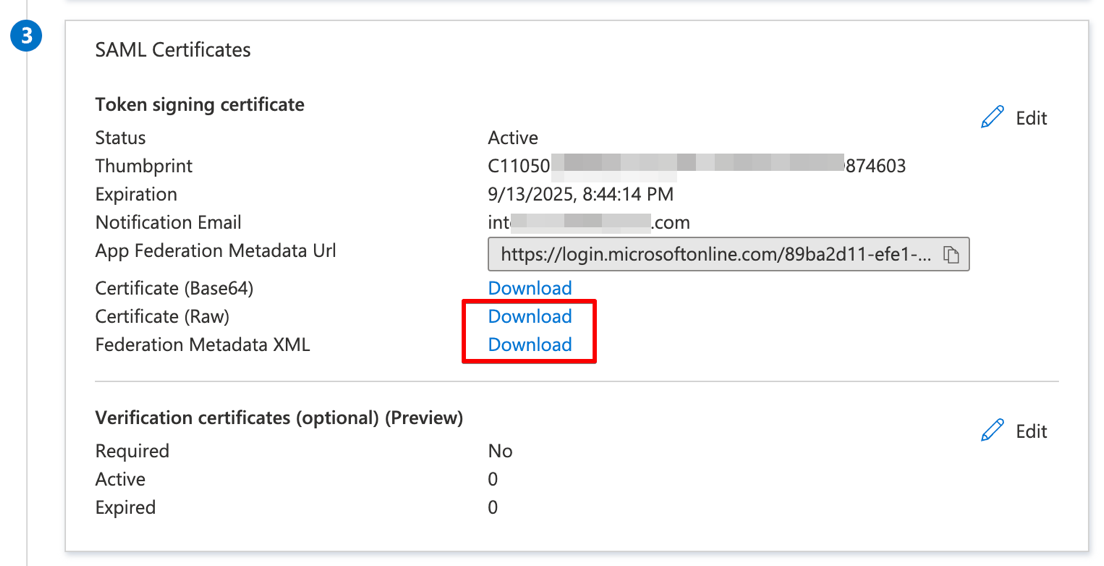

- I SAML-certifikat sektionen, ladda ner Federation Metadata XML fil och Certifikat (rå) fil.

Du är klar med Azure AD SSO-konfiguration för närvarande. Senare kommer du att återvända till den här sidan för att konfigurera automatisk provisionering, så håll den här webbläsarfliken öppen.

Komplett konfiguration av IAM Identity Center

Slutför din IAM Identity Center-konfiguration med följande steg:

- Gå tillbaka till webbläsarfliken för IAM Identity Center-konsolen som du höll öppen i föregående steg.

- För IdP SAML-metadata under Identitetsleverantörens metadata avsnitt väljer Välj FIL.

- Välj den tidigare nedladdade metadatafilen (

IIC-QuickSight.xml). - För IdP-certifikat under Identitetsleverantörens metadata avsnitt väljer Välj FIL.

- Välj den tidigare nedladdade certifikatfilen (

IIC-QuickSight.cer). - Välja Nästa.

- Ange ACCEPT och välj sedan Byt källa för identitetsleverantör.

Ställ in automatisk SCIM-administration på både Azure AD och IAM Identity Center

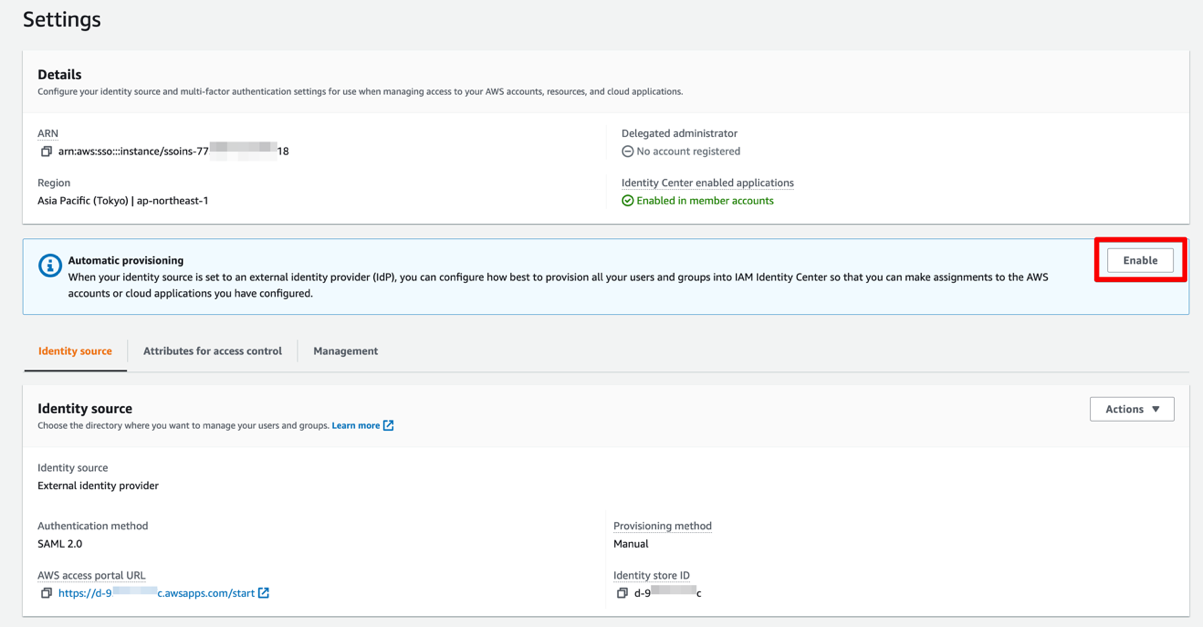

Din provisioneringsmetod är fortfarande inställd som Manuell (icke-SCIM). I det här steget aktiverar vi automatisk provisionering så att IAM Identity Center blir medveten om användarna, vilket tillåter identitetsfederation till QuickSight.

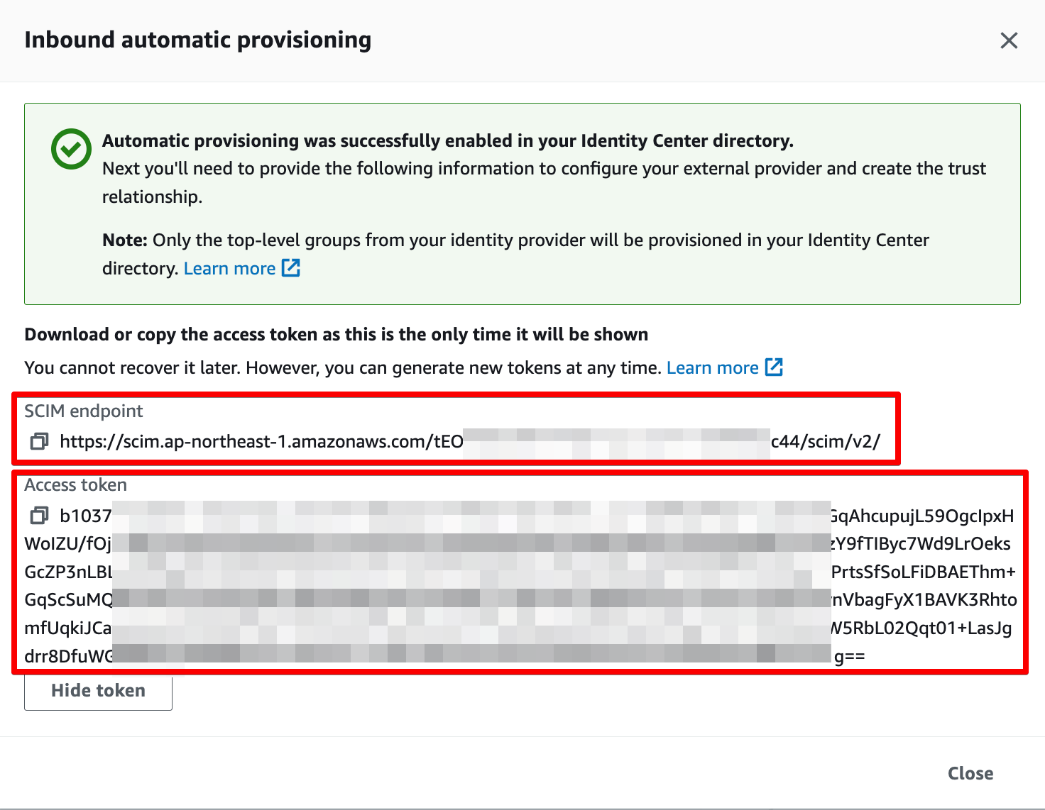

- I Automatisk tilldelning avsnitt väljer aktivera.

- Välja Tillgångstoken för att visa din token.

- Gå tillbaka till webbläsarfliken (Azure AD), som du höll öppen i steg 1.

- I hantera avsnitt väljer Enterprise-applikationer.

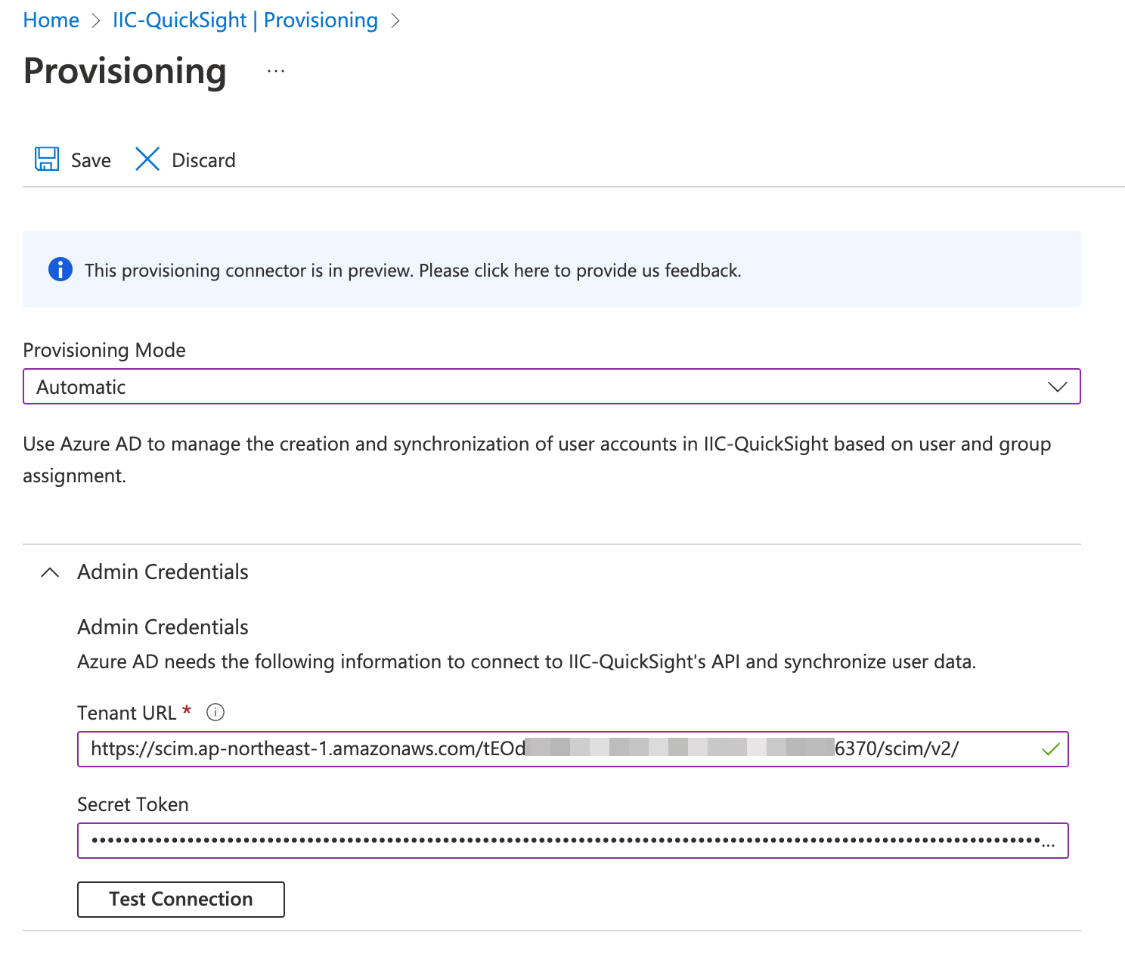

- Välja

IIC-QuickSightOch välj sedan Provisioning. - Välja Automat in Provisioneringsläge och ange följande värden:

- Hyresgästens URL – Värdet i SCIM-slutpunkt fält.

- Hemlig token – Värdet i Tillgångstoken fält.

- Välja Testa anslutning.

- När testanslutningen är klar, ställ in Provisioneringsstatus till On.

- Välja Save.

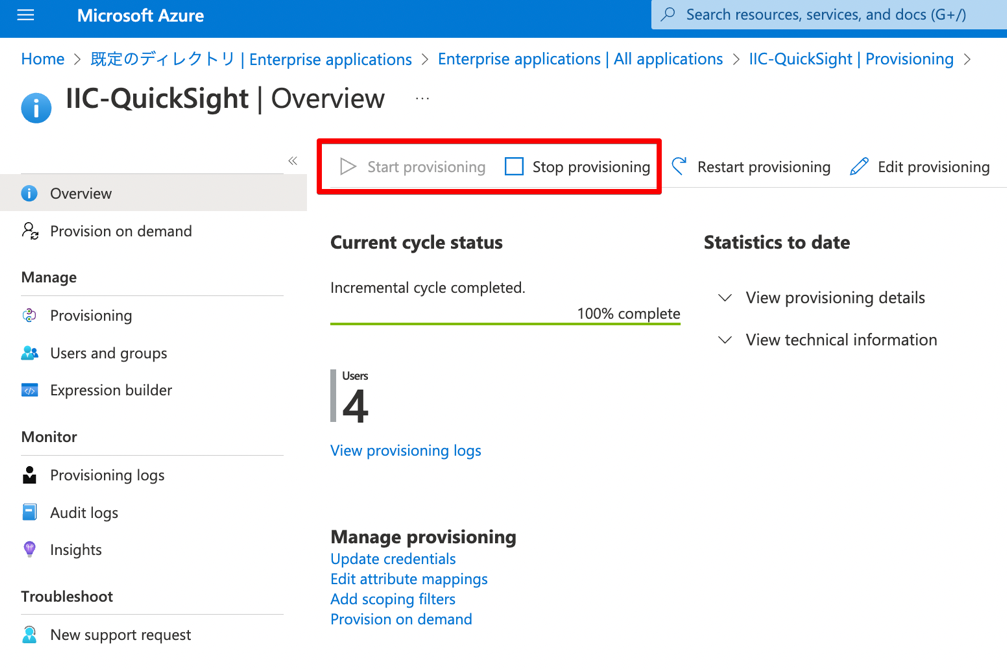

- Välja Börja provisionering för att starta automatisk provisionering med SCIM-protokollet.

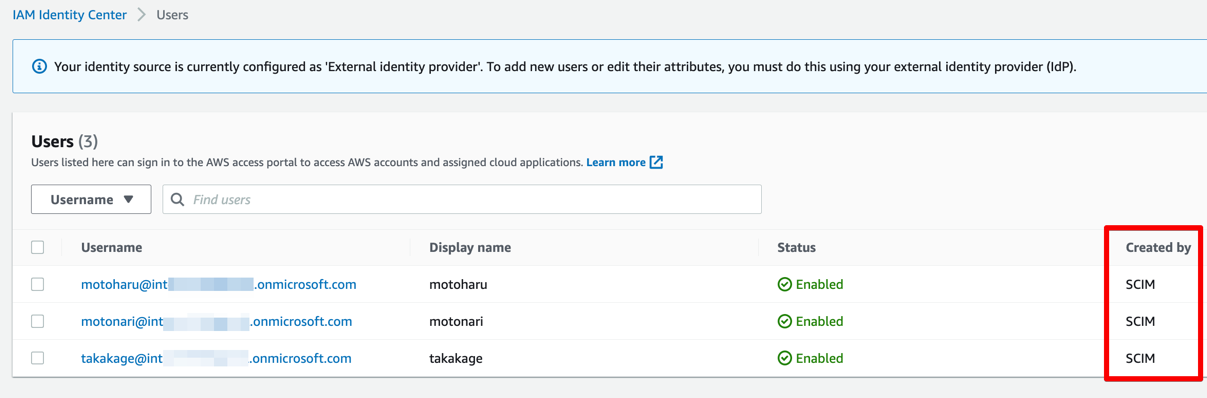

När provisioneringen är klar kommer det att resultera i att en eller flera användare från Azure AD till IAM Identity Center överförs. Följande skärmdump visar användarna som tilldelades i IAM Identity Center.

Observera att efter denna SCIM-provisionering bör användarna i QuickSight skapas med hjälp av Lambda-funktionen som utlöses av händelsen som kommer från IAM Identity Center. I det här inlägget skapar vi ett användar- och gruppmedlemskap via AWS CLI (steg 8).

Lägg till och konfigurera en QuickSight-applikation i IAM Identity Center

I det här steget skapar vi en QuickSight-applikation i IAM Identity Center. Du konfigurerar också en IAM SAML-leverantör, roll och policy för att applikationen ska fungera. Slutför följande steg:

- På IAM Identity Center-konsolen, på Applikationer sida, välj Lägg till applikation.

- För Förintegrerad applikation under Välj en applikation, stiga på

quicksight. - Välja Amazon QuickSightOch välj sedan Nästa.

- Ange ett namn för Visa namn, Såsom

Amazon QuickSight. - Välja Download under IAM Identity Center SAML-metadatafil och spara den på din dator.

- Lämna alla andra fält som de är och spara konfigurationen.

- Öppna programmet du just har skapat och välj sedan Tilldela användare.

Användarna som tillhandahållits via SCIM tidigare kommer att listas.

- Välj alla användare att tilldela applikationen.

Konfigurera en SAML IdP och en SAML 2.0 federation IAM roll

För att konfigurera din IAM SAML IdP för IAM Identity Center och IAM-rollen, slutför du följande steg:

- I navigationsfönstret väljer du på IAM-konsolen IdentitetsleverantörerOch välj sedan Lägg till leverantör.

- Välja SAML as Typ av leverantör, och ange

Azure-IIC-QSas Leverantörens namn. - Enligt Metadatadokumentväljer Välj FIL och ladda upp metadatafilen du laddade ner tidigare.

- Välja Lägg till leverantör för att spara konfigurationen.

- Välj i navigeringsfönstret rollerOch välj sedan Skapa roll.

- För Typ av betrodd enhet, Välj SAML 2.0 federation.

- För Välj en SAML 2.0-leverantör, välj den SAML-leverantör du skapade och välj sedan Tillåt åtkomst till programmatisk och AWS Management Console.

- Välja Nästa.

- På Lägg till rättighet sida, välj Nästa.

I det här inlägget skapar vi QuickSight-användare via ett AWS CLI-kommando, därför skapar vi ingen behörighetspolicy. Men om funktionen för självtilldelning i QuickSight krävs, gäller behörighetspolicyn för CreateReader, CreateUseroch CreateAdmin åtgärder (beroende på QuickSight-användarnas roll) krävs.

- På Namnge, granska och skapa sida, under Rolldetaljer, stiga på

qs-reader-azureför rollen. - Välja Skapa roll.

- Notera rollens ARN.

Du använder ARN för att konfigurera attribut i din IAM Identity Center-applikation.

Konfigurera attribut i QuickSight-applikationen

För att associera IAM SAML IdP- och IAM-rollen till QuickSight-applikationen i IAM Identity Center, utför följande steg:

- På IAM Identity Center-konsolen, i navigeringsfönstret, välj Applikationer.

- Välj

Amazon QuickSightansökan och på Handlingar meny, välj Redigera attributmappningar. - Välja Lägg till ny attributmappning.

- Konfigurera mappningarna i följande tabell.

| Användarattribut i applikationen | Mappar till detta strängvärde eller användarattribut i IAM Identity Center |

| Ämne | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/RoleSessionName | ${user:email} |

| https://aws.amazon.com/SAML/Attributes/Role | arn:aws:iam::<ACCOUNTID>:role/qs-reader-azure,arn:aws:iam::<ACCOUNTID>:saml-provider/Azure-IIC-QS |

| https://aws.amazon.com/SAML/Attributes/PrincipalTag:Email | ${user:email} |

Observera följande värden:

- ersätta med ditt AWS-konto-ID.

PrincipalTag:Emailär för funktionen för e-postsynkronisering för användare med självtilldelning som måste aktiveras på QuickSights adminsida. I det här inlägget, aktivera inte den här funktionen eftersom vi registrerar användaren med ett AWS CLI-kommando.

- Välja Spara ändringar.

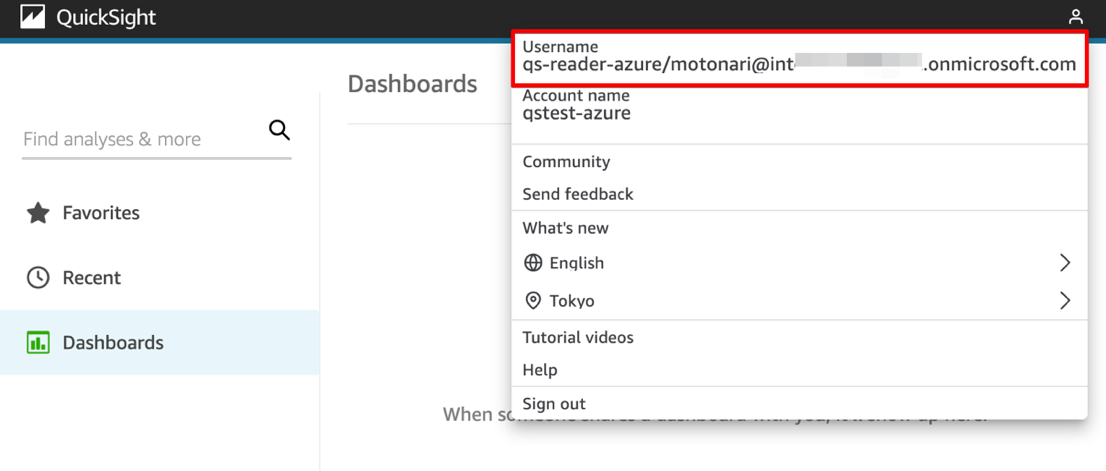

Skapa ett användar-, grupp- och gruppmedlemskap med AWS CLI

Som beskrivits tidigare skapas användare och grupper i QuickSight manuellt i denna lösning. Vi skapar dem via följande AWS CLI-kommandon.

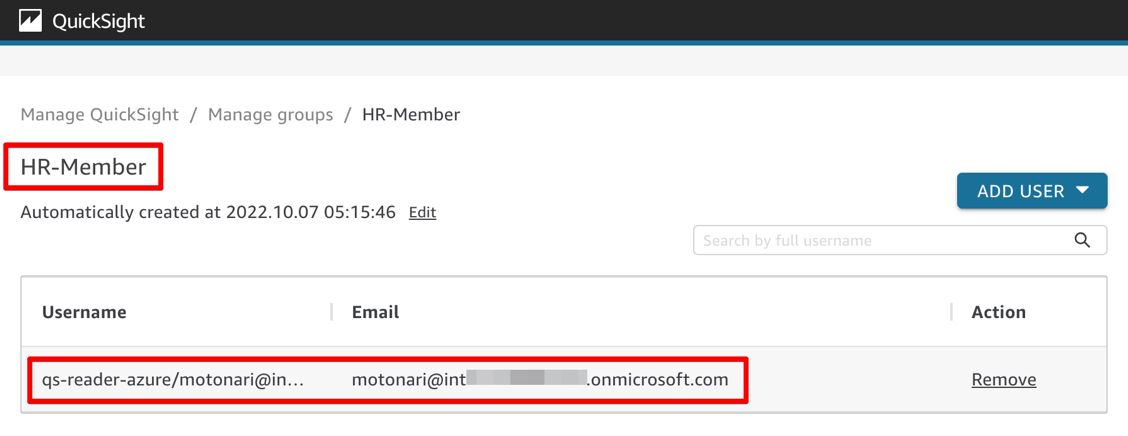

Det första steget är att skapa en användare i QuickSight som specificerar IAM-rollen som skapats tidigare och e-postadressen registrerad i Azure AD. Det andra steget är att skapa en grupp med gruppnamnet som kombinerade attributvärden från Azure AD för användaren som skapades i det första steget. Det tredje steget är att lägga till användaren i gruppen som skapats tidigare; member-name indikerar användarnamnet skapat i QuickSight som består av <IAM Role name>/<session name>. Se följande kod:

Vid det här laget är end-to-end-konfigurationen av Azure AD, IAM Identity Center, IAM och QuickSight klar.

Verifiera konfigurationen genom att logga in på QuickSight från IAM Identity Center-portalen

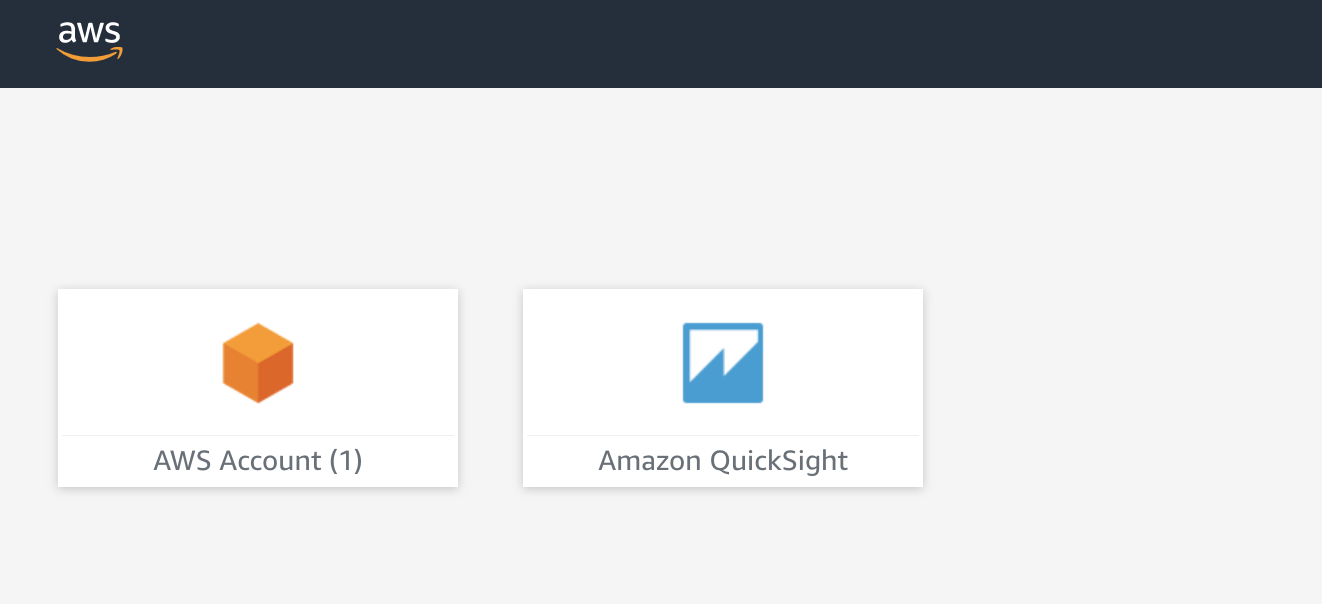

Nu är du redo att logga in på QuickSight med det IdP-initierade SSO-flödet:

- Öppna ett nytt privat fönster i din webbläsare.

- Logga in på IAM Identity Center-portalen (

https://d-xxxxxxxxxx.awsapps.com/start).

Du omdirigeras till inloggningsprompten för Azure AD.

- Ange dina Azure AD-uppgifter.

Du omdirigeras tillbaka till IAM Identity Center-portalen.

- Välj i IAM Identity Center-portalen Amazon QuickSight.

Du omdirigeras automatiskt till ditt QuickSight-hem.

Del II: Automatisera förändring av gruppmedlemskap vid SCIM-händelser

I det här avsnittet konfigurerar vi uppdateringsflödet.

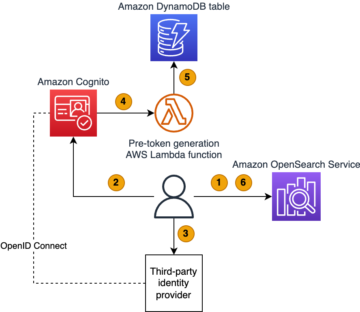

Förstå SCIM-händelsen och händelsemönstret för EventBridge

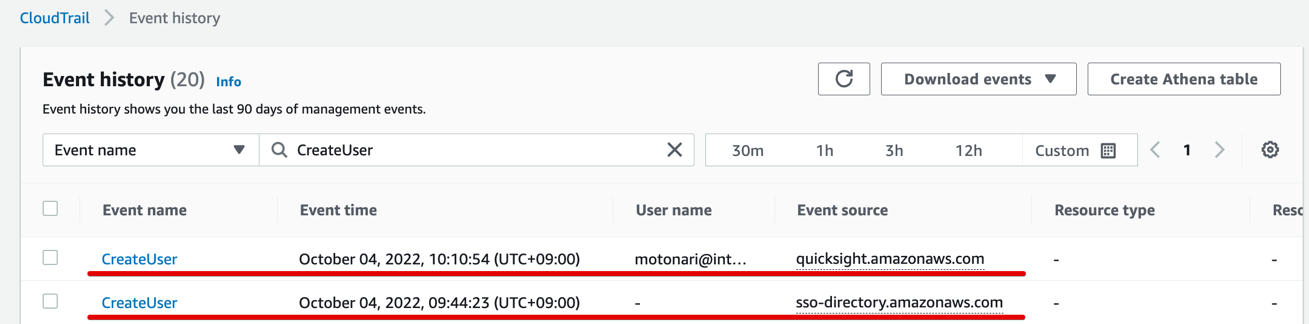

När en Azure AD-administratör gör några ändringar av attributen på den specifika användarprofilen, synkroniseras ändringen med användarprofilen i IAM Identity Center via SCIM-protokoll, och aktiviteten registreras i en AWS CloudTrail händelse kallas UpdateUser by sso-directory.amazonaws.com (IAM Identity Center) som händelsekälla. På liknande sätt CreateUser händelsen registreras när en användare skapas på Azure AD och DisableUser händelse är för när en användare är inaktiverad.

Följande skärmdump på Händelseshistoria sidan visar två CreateUser händelser: en är inspelad av IAM Identity Center och den andra är av QuickSight. I det här inlägget använder vi det från IAM Identity Center.

För att EventBridge ska kunna hantera flödet korrekt måste varje händelse specificera fälten för en händelse som du vill att händelsemönstret ska matcha. Följande händelsemönster är ett exempel på UpdateUser händelse genererad i IAM Identity Center vid SCIM-synkronisering:

I det här inlägget visar vi en automatisk uppdatering av gruppmedlemskap i QuickSight som utlöses av UpdateUser SCIM-evenemang.

Skapa attributmappning för gruppnamnet

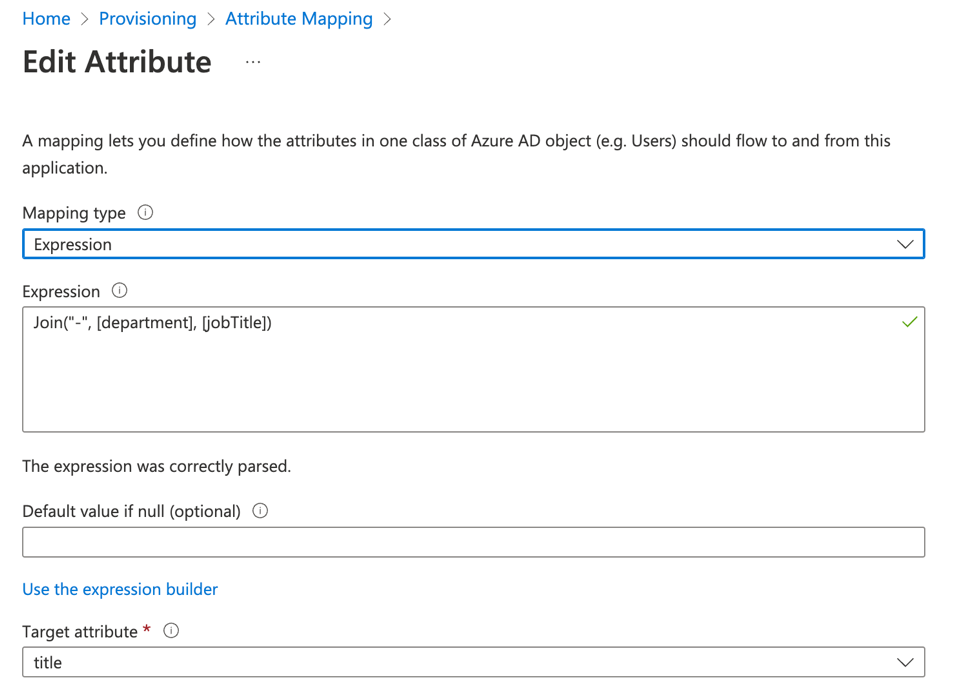

För att Lambda-funktionen ska hantera gruppmedlemskap i QuickSight måste den erhålla de två användarattributen (department och jobTitle). För att göra processen enklare kombinerar vi två attribut i Azure AD (department, jobTitle) till ett attribut i IAM Identity Center (title), med hjälp av attributmappningsfunktionen i Azure AD. IAM Identity Center använder sedan title attribut som ett angivet gruppnamn för denna användare.

- Logga in på Azure AD-konsolen, navigera till Enterprise-applikationer,

IIC-QuickSightoch Provisioning. - Välja Redigera attributmappningar.

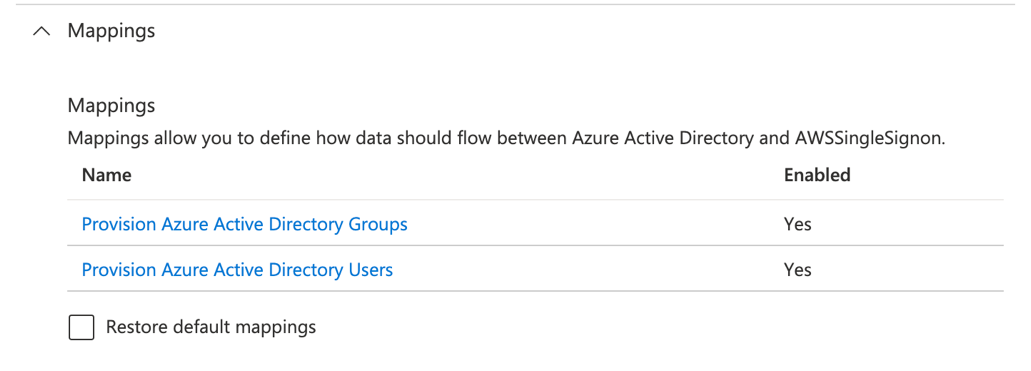

- Enligt avbildningarväljer Tillhandahålla Azure Active Directory-användare.

- Välja

jobTitlefrån listan över Azure Active Directory-attribut. - Ändra följande inställningar:

- Kartläggningstyp -

Expression - Uttryck -

Join("-", [department], [jobTitle]) - Målattribut -

title

- Kartläggningstyp -

- Välja Save.

- Du kan lämna provisioneringssidan.

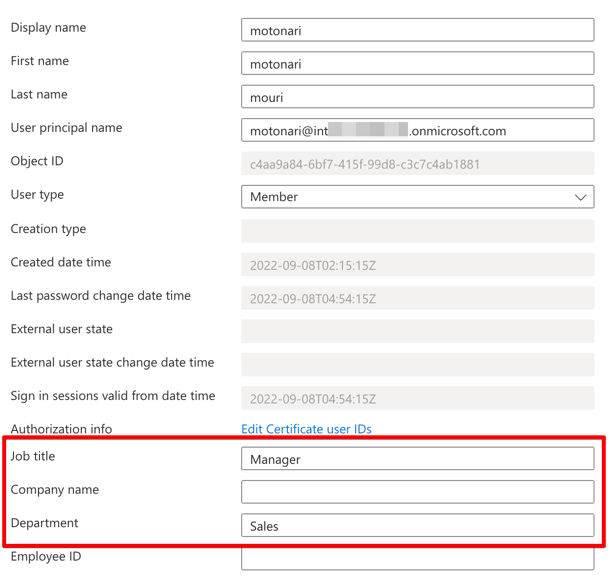

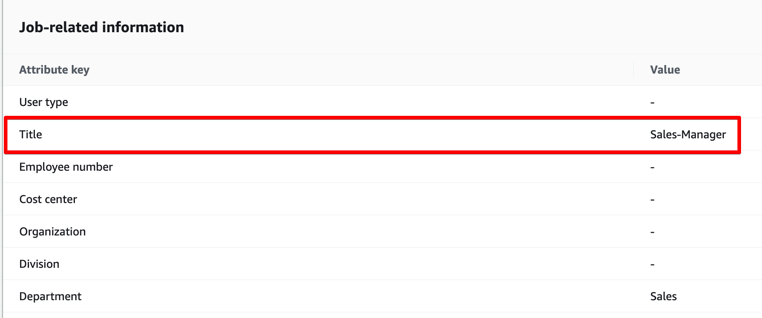

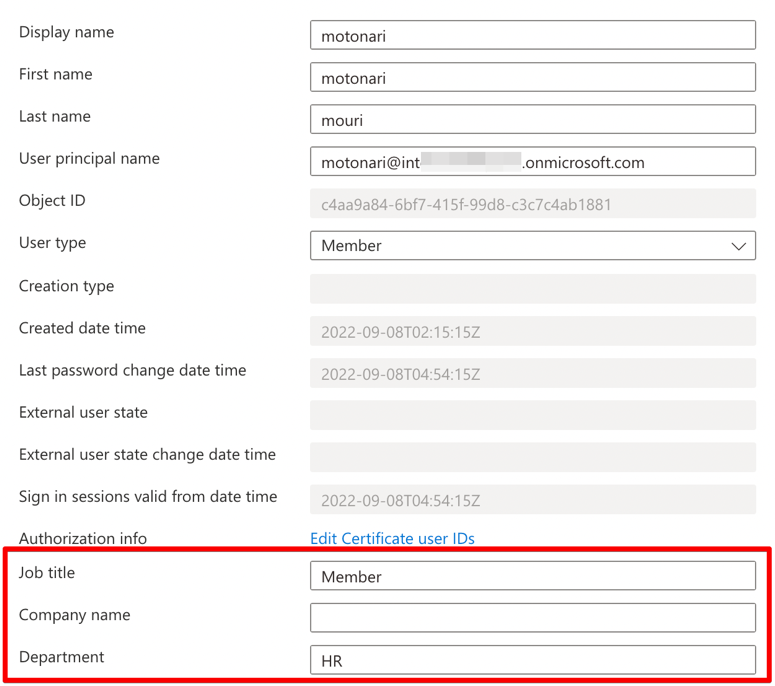

Attributet uppdateras automatiskt i IAM Identity Center. Den uppdaterade användarprofilen ser ut som följande skärmdumpar (Azure AD till vänster, IAM Identity Center till höger).

Skapa en Lambda-funktion

Nu skapar vi en Lambda-funktion för att uppdatera QuickSight-gruppmedlemskap vid SCIM-evenemanget. Kärnan i funktionen är att få användarens title attributvärde i IAM Identity Center baserat på den utlösta händelseinformationen och sedan för att säkerställa att användaren finns i QuickSight. Om gruppnamnet inte finns ännu, skapar den gruppen i QuickSight och lägger sedan till användaren i gruppen. Slutför följande steg:

- Välj på Lambda-konsolen Skapa funktion.

- För Namn , stiga på

UpdateQuickSightUserUponSCIMEvent. - För Runtimeväljer python 3.9.

- För Time Out, inställd på 15 sekunder.

- För behörigheter, skapa och bifoga en IAM-roll som inkluderar följande behörigheter (den betrodda enheten (huvudmannen) ska vara

lambda.amazonaws.com): - Skriv Python-kod med Boto3 SDK för IdentityStore och QuickSight. Följande är hela provet Python-kod:

Observera att denna Lambda-funktion kräver Boto3 1.24.64 eller senare. Om Boto3 ingår i Lambda körtid är äldre än detta, använd ett lambdalager för att använda den senaste versionen av Boto3. För mer information, se Hur löser jag fel "okänd tjänst", "parametervalidering misslyckades" och "objekt har inget attribut" från en Python (Boto 3) Lambda-funktion.

Lägg till en EventBridge-regel för att utlösa händelsen

För att skapa en EventBridge-regel för att anropa den tidigare skapade Lambda-funktionen, utför följande steg:

- Skapa en ny regel på EventBridge-konsolen.

- För Namn , stiga på

updateQuickSightUponSCIMEvent. - För Händelsemönster, ange följande kod:

- För mål, välj den Lambda-funktion du skapade (

UpdateQuickSightUserUponSCIMEvent). - Aktivera regeln.

Verifiera konfigurationen genom att ändra ett användarattributvärde i Azure AD

Låt oss ändra en användares attribut i Azure AD och sedan kontrollera om den nya gruppen har skapats och att användaren läggs till i den nya.

- Gå tillbaka till Azure AD-konsolen.

- Från hantera, Klicka användare.

- Välj en av de användare du tidigare använde för att logga in på QuickSight från IAM Identity Center-portalen.

- Välja Redigera egenskaper, redigera sedan värdena för Jobbtitel och Avdelning.

- Spara konfigurationen.

- Från hanteraväljer Enterprise-applikation, ditt programnamn och Provisioning.

- Välja Sluta tillhandahålla och då Börja provisionering i turordning.

I Azure AD är SCIM-provisioneringsintervallet fast till 40 minuter. För att få omedelbara resultat stoppar vi manuellt och startar provisioneringen.

- Navigera till QuickSight-konsolen.

- Välj i rullgardinsmenyn för användarnamn Hantera QuickSight.

- Välja Hantera grupper.

Nu bör du upptäcka att den nya gruppen har skapats och användaren tilldelas denna grupp.

Städa upp

När du är klar med lösningen, städa upp din miljö för att minimera kostnadspåverkan. Du kanske vill ta bort följande resurser:

- Lambdafunktion

- Lambdalager

- IAM-roll för Lambdafunktionen

- CloudWatch-logggrupp för Lambda-funktionen

- EventBridge-regel

- QuickSight-konto

- Anmärkningar : Det kan bara finnas ett QuickSight-konto per AWS-konto. Så ditt QuickSight-konto kanske redan används av andra användare i din organisation. Radera QuickSight-kontot endast om du uttryckligen ställer in det för att följa den här bloggen och är helt säker på att det inte används av några andra användare.

- IAM Identity Center-instans

- IAM ID Provider-konfiguration för Azure AD

- Azure AD-instans

Sammanfattning

Det här inlägget gav steg-för-steg-instruktioner för att konfigurera IAM Identity Center SCIM-provisionering och SAML 2.0-federation från Azure AD för centraliserad hantering av QuickSight-användare. Vi demonstrerade även automatiserade gruppmedlemskapsuppdateringar i QuickSight baserat på användarattribut i Azure AD, genom att använda SCIM-händelser som genererats i IAM Identity Center och ställa in automatisering med EventBridge och Lambda.

Med detta händelsedrivna tillvägagångssätt för att tillhandahålla användare och grupper i QuickSight kan systemadministratörer ha full flexibilitet i var de olika sätten för användarhantering kan förväntas beroende på organisation. Det säkerställer också enhetligheten för användare och grupper mellan QuickSight och Azure AD närhelst en användare använder QuickSight.

Vi ser fram emot att höra eventuella frågor eller feedback.

Om författarna

Takeshi Nakatani är en huvudsaklig Bigdata-konsult för professionella tjänster i Tokyo. Han har 25 års erfarenhet av IT-branschen, expert på att bygga datainfrastruktur. På sina lediga dagar kan han vara rocktrummis eller motorcyklist.

Takeshi Nakatani är en huvudsaklig Bigdata-konsult för professionella tjänster i Tokyo. Han har 25 års erfarenhet av IT-branschen, expert på att bygga datainfrastruktur. På sina lediga dagar kan han vara rocktrummis eller motorcyklist.

Wakana Vilquin-Sakashita är specialistlösningsarkitekt för Amazon QuickSight. Hon arbetar nära kunderna för att hjälpa till att förstå data genom visualisering. Tidigare arbetade Wakana för S&P Global och hjälpte kunder att få tillgång till data, insikter och undersökningar som var relevanta för deras verksamhet.

Wakana Vilquin-Sakashita är specialistlösningsarkitekt för Amazon QuickSight. Hon arbetar nära kunderna för att hjälpa till att förstå data genom visualisering. Tidigare arbetade Wakana för S&P Global och hjälpte kunder att få tillgång till data, insikter och undersökningar som var relevanta för deras verksamhet.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://aws.amazon.com/blogs/big-data/manage-users-and-group-memberships-on-amazon-quicksight-using-scim-events-generated-in-iam-identity-center-with-azure-ad/

- :är

- ][s

- $UPP

- 1

- 10

- 100

- 11

- 7

- 8

- a

- Able

- absolut

- Acceptera

- tillgång

- Konto

- konton

- tvärs

- Handling

- åtgärder

- aktiv

- Active Directory

- aktivitet

- Ad

- lagt till

- adress

- Lägger

- administration

- administrering

- administratörer

- avancera

- Alla

- tillåter

- redan

- amason

- Amazon QuickSight

- och

- api

- Ansökan

- tillämpningar

- tillvägagångssätt

- appar

- arkitektur

- ÄR

- array

- AS

- delad

- Associate

- At

- bifoga

- attribut

- autentisera

- Autentisering

- automatisera

- Automatiserad

- Automat

- automatiskt

- Automation

- AWS

- AWS Management Console

- Azure

- tillbaka

- baserat

- BE

- därför att

- blir

- Där vi får lov att vara utan att konstant prestera,

- mellan

- big data

- Blogg

- föra

- webbläsare

- Byggnad

- företag

- business intelligence

- by

- Ring

- kallas

- KAN

- Centrum

- centrala

- centraliserad

- vissa

- certifikat

- byta

- Förändringar

- byte

- ta

- kontroll

- Välja

- klick

- klienter

- nära

- cloud

- moln applikationer

- koda

- COM

- kombination

- kombinerad

- kombinera

- fullborda

- Består

- dator

- konfiguration

- Bekräfta

- anslutning

- konsekvent

- Konsol

- konsult

- Konsumenten

- innehåll

- sammanhang

- Kärna

- Pris

- kunde

- skapa

- skapas

- skapar

- Skapa

- referenser

- Aktuella

- kund

- Kunder

- datum

- datainfrastruktur

- datum Tid

- Dagar

- beslutar

- Standard

- definierade

- demonstrera

- demonstreras

- demonstrerar

- Avdelning

- beroende

- beskriven

- beskrivning

- betecknad

- detalj

- detaljer

- utveckla

- olika

- inaktiverad

- diskuteras

- inte

- inte

- ladda ner

- dynamiskt

- e

- varje

- Tidigare

- effekt

- möjliggöra

- aktiverad

- början till slut

- säkerställa

- säkerställer

- ange

- Företag

- Hela

- enhet

- Miljö

- fel

- fel

- etc

- Eter (ETH)

- händelse

- händelser

- exempel

- Utom

- undantag

- befintliga

- finns

- Utgång

- avsluta

- förväntat

- erfarenhet

- extern

- Misslyckades

- Leverans

- Federation

- återkoppling

- fält

- Fält

- Fil

- fylla

- hitta

- Förnamn

- Flexibilitet

- flöda

- fokuserar

- följer

- efter

- För

- Framåt

- hittade

- från

- full

- fungera

- genereras

- skaffa sig

- få

- ges

- Grupp

- Gruppens

- Hälften

- hantera

- Har

- hörsel

- hjälpa

- Hem

- Hur ser din drömresa ut

- How To

- Men

- html

- http

- HTTPS

- i

- IAM

- ID

- identiteter

- Identitet

- identitetshantering

- omedelbar

- Inverkan

- importera

- in

- ingår

- innefattar

- Inklusive

- pekar på

- industrin

- info

- informationen

- Infrastruktur

- insikter

- instruktioner

- Intelligens

- anropar

- emittent

- IT

- IT-branschen

- DESS

- Jobb

- json

- Ha kvar

- språk

- senaste

- lager

- Lämna

- tycka om

- linje

- Lista

- Noterade

- längre

- se

- ser ut som

- du letar

- UTSEENDE

- göra

- GÖR

- Framställning

- hantera

- förvaltade

- ledning

- obligatoriskt

- manuellt

- kartläggning

- Match

- medlem

- medlemskap

- medlemskap

- Meny

- metadata

- metod

- Microsoft

- Microsoft Azure

- kanske

- minimera

- modifiera

- ögonblick

- mer

- namn

- namn

- Navigera

- Navigering

- Behöver

- Nya

- få

- of

- on

- ONE

- öppet

- drift

- beställa

- organisation

- organisationer

- ursprung

- Övriga

- annat

- egen

- sida

- panelen

- parametrar

- del

- särskilt

- Godkänd

- Mönster

- mönster

- tillstånd

- behörigheter

- Plats

- platser

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Punkt

- Strategier

- policy

- Portal

- Inlägg

- förutsättningar

- presentera

- presenterar

- föregående

- tidigare

- Principal

- Innan

- privat

- privilegier

- process

- Produktion

- professionell

- Profil

- programma

- ordentligt

- egenskaper

- protokoll

- förutsatt

- leverantör

- ger

- tillhandahållande

- Python

- frågor

- Raw

- Läsare

- redo

- registreras

- region

- registrera

- registrerat

- relaterad

- relevanta

- avlägsnande

- ta bort

- avlägsnas

- bort

- ersätta

- Repository

- Obligatorisk

- Krav

- Kräver

- forskningar

- resurs

- Resurser

- respons

- resultera

- Resultat

- behålla

- avkastning

- översyn

- sten

- Roll

- roller

- Regel

- s

- S & P

- Samma

- Save

- skalbar

- skärmdumpar

- sDK

- Sök

- Andra

- sekunder

- §

- sektioner

- säkerhet

- känsla

- Sekvens

- service

- Tjänster

- session

- in

- inställning

- inställningar

- inställning

- skall

- show

- Visar

- signera

- Liknande

- eftersom

- enda

- So

- lösning

- några

- Källa

- specialist

- specifikt

- specificerade

- starta

- igång

- Starta

- startar

- Ange

- .

- status

- bo

- Steg

- Steg

- Fortfarande

- Sluta

- lagra

- lagrar

- okomplicerad

- Sträng

- prenumeration

- Senare

- Framgångsrikt

- sådana

- stödja

- Stöder

- förment

- synkronisering

- system

- bord

- Ta

- grupp

- testa

- den där

- Smakämnen

- deras

- Dem

- därför

- Dessa

- Tredje

- tredje part

- Genom

- tid

- Titel

- till

- i dag

- tillsammans

- token

- Tokyo

- utlösa

- triggas

- sann

- betrodd

- under

- förståelse

- Uppdatering

- uppdaterad

- Uppdateringar

- uppdatering

- URL

- användning

- Användare

- användare

- Återvinnare

- godkännande

- värde

- Värden

- variabler

- olika

- version

- via

- visualisering

- genomgång

- Sätt..

- sätt

- VÄL

- som

- kommer

- med

- Arbete

- arbetade

- fungerar

- skulle

- XML

- år

- Din

- zephyrnet