<!–

->

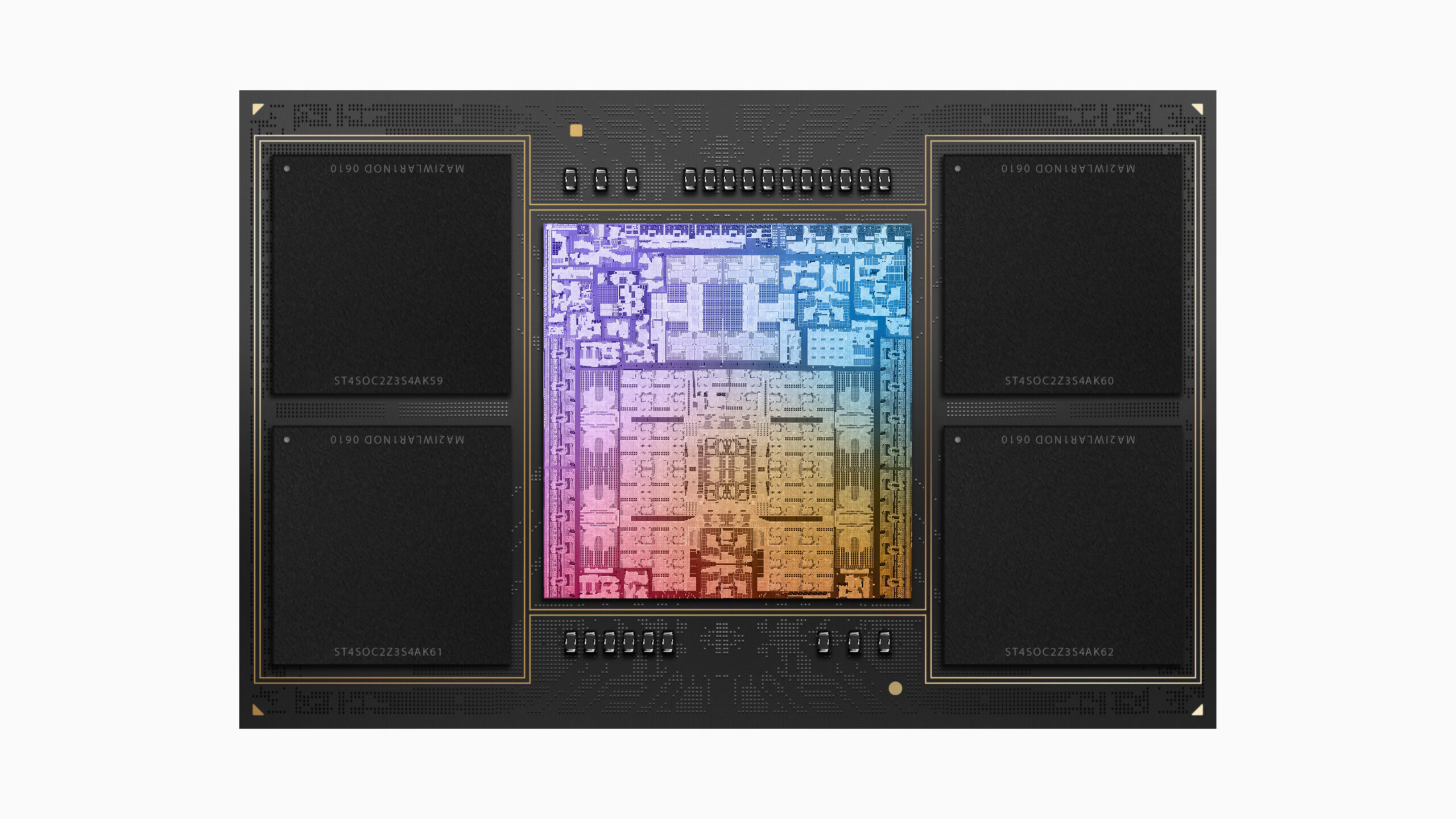

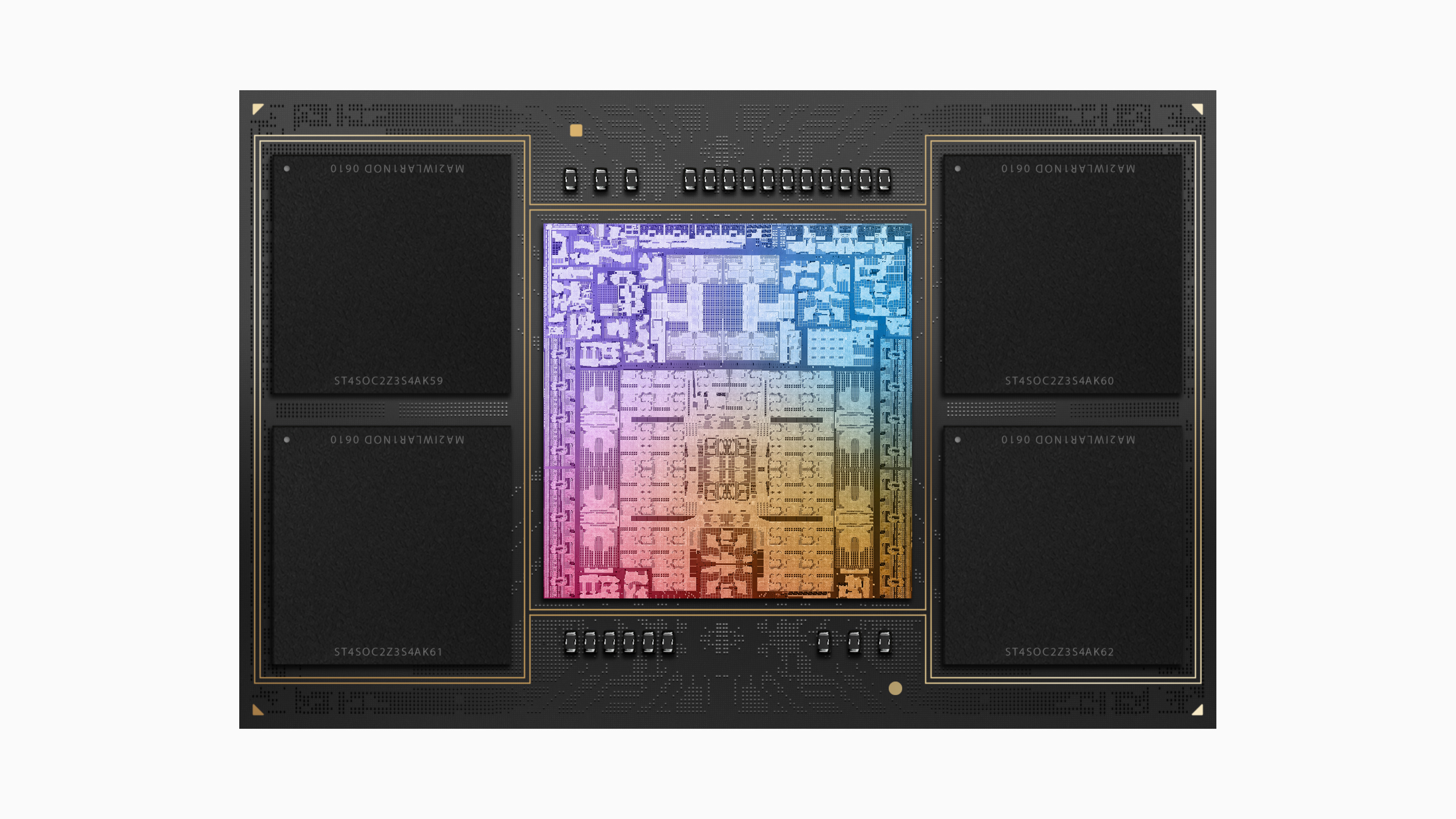

ภาพ: Apple

สามารถนำไปใช้ประโยชน์ได้ทุกระบบ ไม่ว่าจะเป็นของแจกฟรีหรือฮาร์ดแวร์คอมพิวเตอร์ มนุษย์มักจะพบจุดอ่อน ย้อนกลับไปในปี 2018 Intel กลืนเม็ดยาอันขมขื่นนี้เป็นครั้งแรกเมื่อพบช่องโหว่ Spectre ที่แพร่หลาย ในอดีตที่ผ่านมา AMD ได้รับความนิยมเมื่อฤดูร้อนที่แล้วด้วย Zenbleed และ Inception ตอนนี้ถึงคราวของ Apple ที่มีช่องโหว่ขนาดใหญ่ที่ไม่สามารถแก้ไขได้ในซีพียู M-series ซึ่งสามารถรั่วไหลของคีย์เข้ารหัสได้

รายงานโดย Ars Technicaข้อบกพร่องด้านความปลอดภัยนี้ทำให้นักวิจัยเชิงวิชาการสามารถดึงคีย์การเข้ารหัสตั้งแต่ต้นทางถึงปลายทางจากโปรเซสเซอร์ของ Apple โดยใช้แอปที่มีสิทธิ์อนุญาตซอฟต์แวร์จากบุคคลที่สามตามปกติใน macOS การโจมตีที่เรียกว่า GoFetch สร้างขึ้นทำงานผ่านสิ่งที่เรียกว่าช่องโหว่ด้านข้าง โดยใช้ข้อมูลที่ละเอียดอ่อนซึ่งค้นพบผ่านการรับชมพฤติกรรมมาตรฐาน มันคล้ายกับการสังเกตเจ้าหน้าที่รถหุ้มเกราะถือถุงออกจากธุรกิจ และประเมินมูลค่าสิ่งของที่บรรจุอยู่โดยพิจารณาจากน้ำหนักของสิ่งของเหล่านั้น (เช่น ทองคำกับเงินสดกระดาษ)

ผู้สนใจชิปสามารถอ่านรายละเอียดทางเทคนิคที่สมบูรณ์ยิ่งขึ้นได้จากบทสรุปสถานการณ์ของ Ars Technica รวมถึงรายละเอียดเล็กน้อยเกี่ยวกับโปรเซสเซอร์ Raptor Lake รุ่นที่ 13 ของ Intel (ซึ่งทำงานในลักษณะเดียวกัน แต่ไม่ได้รับผลกระทบจาก GoFetch) แต่สิ่งสำคัญคือตัวดึงข้อมูลล่วงหน้าที่ขึ้นกับหน่วยความจำข้อมูลของ Apple (DMP) ซึ่งจะคาดเดาว่าข้อมูลใดที่จำเป็นต่อไป จากนั้นจึงโหลดข้อมูลล่วงหน้า ซึ่งบางครั้งจะผสมข้อมูลที่ดึงมากับตำแหน่งของข้อมูลที่ต้องการดึง ด้วยการปฏิบัติต่อข้อมูลเหมือนเป็นที่อยู่สำหรับการเข้าถึง DMP จึงอาจทำให้ข้อมูลรั่วไหลได้

สิ่งที่น่ากลัว โดยเฉพาะอย่างยิ่งหากคุณเป็นแฟนตัวยงของ Apple ที่คำนึงถึงเรื่องความปลอดภัยและเชื่อมั่นในการปกป้องและประสิทธิภาพระดับสูง แต่ข่าวนี้เน้นให้เห็นถึงความเป็นจริงของเทคโนโลยีในปัจจุบัน แม้ว่าคุณจะเป็นเจ้าของพีซีที่เคยผ่านประสบการณ์นี้มาแล้วก็ตาม ในความเป็นจริง ผู้ใช้พีซีสามารถใช้การค้นพบนี้เป็นเครื่องเตือนใจถึงความจริงพื้นฐานบางประการได้

อ่านเพิ่มเติม: ซอฟต์แวร์ป้องกันไวรัสที่ดีที่สุดสำหรับ Windows

ความสับสนไม่เคยคงอยู่ตลอดไป

กาลครั้งหนึ่ง ผู้ใช้ Mac ถือเรื่องเจ้าของพีซีว่าระบบของพวกเขาไม่เคยติดไวรัส ในความเป็นจริง ผู้ใช้ Reddit ที่มีค่าอย่างน้อยหนึ่งรายระบุว่า Mac ไม่เคยติดไวรัส แต่สามารถรับมัลแวร์ได้ แต่เป็น. Gizmodo ชี้ให้เห็นอย่างถูกต้องว่า Mac มีความเสี่ยงต่อไวรัสและมัลแวร์อื่นๆ อยู่เสมอ และจำนวนผู้ติดเชื้อก็เพิ่มขึ้นตามความนิยมของอุปกรณ์ Apple (ระวังสิ่งที่คุณต้องการมากที่สุดผู้ใช้ Linux)

แต่ผู้คนมักเชื่อในความปลอดภัยผ่านความสับสน ซึ่งอาจส่งผลเสียหายร้ายแรง ไม่ใช่เพียงฮาร์ดแวร์ ผู้คนสร้างรหัสผ่านที่พวกเขาคิดว่าไม่สามารถเดาได้ แต่จริงๆ แล้วทำได้ง่าย ๆ โดยใช้คอมพิวเตอร์ พวกเขาซ่อน SSID ไว้บนเราเตอร์ แม้ว่าจะสามารถดมกลิ่นได้ก็ตาม บางคนอาจจงใจจำกัดไซต์ที่พวกเขาเยี่ยมชม โดยเชื่อว่าไซต์ที่มีชื่อเสียงไม่สามารถติดมัลแวร์ได้

ความสับสนสามารถลดความเสี่ยงของคุณได้ แต่บางครั้งก็ทำให้สิ่งที่หลีกเลี่ยงไม่ได้เกิดความล่าช้าเท่านั้น

การรักษาความปลอดภัยไม่ใช่เป้าหมายคงที่

แผนกการตลาดยอมรับการรักษาความปลอดภัยเป็นคำศัพท์ใหม่ Apple, Microsoft และบริษัทขนาดใหญ่อื่นๆ แสดงรายการดังกล่าวตามที่คุณคาดว่าจะเห็นข้อกำหนดสำหรับฮาร์ดแวร์ใหม่ และถึงแม้ว่าคุณต้องการการปกป้องแบบรวมในอุปกรณ์ของคุณอย่างแน่นอน แต่สิ่งเหล่านี้เป็นเพียงส่วนหนึ่งของการรักษาความปลอดภัยเท่านั้น ปลอดภัยกว่าถ้าคุณต้องการ

แต่เกมแห่งการรักษาความปลอดภัยคือเกมแมวจับหนู โดยผู้โจมตีมักจะดันเสาออกไปให้ไกลขึ้นเรื่อยๆ (พวกเขาฉลาดพอๆ กับผู้ที่คิดค้นมาตรการป้องกัน บางครั้งก็ไม่ฉลาดไปกว่านั้นด้วยซ้ำ) เทคโนโลยีใหม่ทำให้วิธีการรักษาความปลอดภัยแบบเก่าล้าสมัยอยู่ตลอดเวลา การติดตามเป็นวิธีเดียวที่จะลดความเสี่ยง

ฮาร์ดแวร์และซอฟต์แวร์ของคุณไม่สามารถรองรับการปกป้องของคุณได้ทั้งหมด วิธีที่คุณใช้ชีวิตดิจิทัลก็มีความสำคัญเช่นกัน ตัวอย่างเช่น ข้อมูลที่คุณบันทึกและแชร์ (รวมถึงวิธีการจัดเก็บ) มีความสำคัญ ตัวอย่างเช่น เมื่อแรนซัมแวร์แพร่หลายมากขึ้น การมีการสำรองข้อมูลไฟล์แบบออฟไลน์ในปัจจุบันเป็นวิธีสำคัญในการหลีกเลี่ยงการถูกขัดขวางหากคุณเคยถูกโจมตี บางทีคุณอาจบันทึกไฟล์ที่ละเอียดอ่อนที่สุดของคุณไว้ในไดรฟ์เข้ารหัสเสมือนด้วยการใช้ VeraCrypt หรือเครื่องมือในชุดรักษาความปลอดภัยเช่น ESET Home Security พรีเมียม.

และแน่นอนว่า คุณจะต้องตรวจสอบให้แน่ใจเสมอว่าฮาร์ดแวร์และซอฟต์แวร์ของคุณได้รับการตั้งค่าให้อัปเดตโดยอัตโนมัติ ดังนั้นคุณจึงได้รับการบรรเทาช่องโหว่ทันทีที่ช่องโหว่ดังกล่าวพร้อมใช้งาน

ภัยคุกคามจะรุนแรงขึ้นเมื่อเวลาผ่านไปเท่านั้น

ความเร็วของ CPU สมัยใหม่ส่วนหนึ่งมาจากการปรับปรุงประสิทธิภาพ เช่น การใช้ตัวดึงข้อมูลล่วงหน้า ฮาร์ดแวร์และซอฟต์แวร์จะมีความซับซ้อนมากขึ้นในอนาคต ซึ่งจะทำให้เกิดช่องโหว่และข้อบกพร่องด้านการออกแบบที่สามารถนำมาใช้ประโยชน์ได้มากขึ้น ด้วยการที่ AI ผสมผสานเพื่อเร่งการหาประโยชน์ การรักษาความปลอดภัยจึงกลายเป็นประเด็นร้อน...และตอนนี้ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ก็ขาดแคลน

เนื่องจากสิ่งต่างๆ จะเปลี่ยนแปลงเร็วขึ้นในแต่ละปีที่ผ่านมา ความหวังที่ดีที่สุดของคุณคือการมีความคล่องตัวมากขึ้นเช่นกัน ข่าวสารล่าสุดที่เหลืออยู่เป็นเพียงส่วนหนึ่งเท่านั้น ตามหลักการแล้ว คุณควรสร้างแนวทางการป้องกันตัวเองแบบหลายชั้นด้วย

ลองคิดดูว่ามันเหมือนกับรถยนต์ เรารู้ว่ารถชนกันซึ่งส่งผลร้ายแรง เมื่อเวลาผ่านไป เราได้กำหนดให้เข็มขัดนิรภัย วัสดุที่ได้รับการอัพเกรดเพื่อให้มีการดูดซับแรงได้ดีขึ้น ถุงลมนิรภัยที่ได้มาตรฐาน เปลี่ยนไปใช้เบรกป้องกันล้อล็อก เครื่องตรวจจับความใกล้เคียงที่คิดค้นขึ้น และเสียงเตือน และอื่นๆ อีกมากมาย ทั้งหมดนี้เพื่อปรับปรุงความปลอดภัย

การรักษาความปลอดภัยออนไลน์กำลังดำเนินไปในทิศทางเดียวกัน สำหรับตอนนี้ใช้ก จัดการรหัสผ่าน, ชุดโปรแกรมป้องกันไวรัสที่ดีและ มีนิสัยที่ดีในการท่องเว็บและส่งข้อความออนไลน์ ยังเพียงพอ แต่สิ่งที่ซอฟต์แวร์จะครอบคลุมและการมีส่วนร่วมเชิงรุกที่คุณต้องมีในการปกป้องตัวเองมากเพียงใดนั้นจะต้องมีความตื่นตัวมากขึ้น เตรียมตัวให้พร้อม

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.pcworld.com/article/2277516/3-takeaways-from-apples-huge-m-series-cpu-security-vulnerability.html

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 125

- 20

- 2018

- 2024

- 22

- 4

- 5

- 7

- a

- เกี่ยวกับเรา

- นักวิชาการ

- เร่งความเร็ว

- เข้า

- คล่องแคล่ว

- ที่อยู่

- ได้รับผล

- AI

- ทั้งหมด

- อนุญาตให้

- ตาม

- แล้ว

- ด้วย

- เสมอ

- เอเอ็มดี

- amp

- an

- และ

- โปรแกรมป้องกันไวรัส

- ซอฟต์แวร์ป้องกันไวรัส

- อย่างไรก็ตาม

- app

- ปรากฏ

- Apple

- เข้าใกล้

- เป็น

- บทความ

- AS

- At

- โจมตี

- โจมตี

- เสียง

- ผู้เขียน

- อัตโนมัติ

- ใช้ได้

- หลีกเลี่ยง

- กลับ

- การสำรองข้อมูล

- ถุง

- ตาม

- ขั้นพื้นฐาน

- BE

- กลายเป็น

- สมควร

- รับ

- พฤติกรรม

- เชื่อ

- เชื่อว่า

- ที่ดีที่สุด

- ดีกว่า

- ระวัง

- บิต

- ซื้อ

- Browsing

- การก่อสร้าง

- ธุรกิจ

- แต่

- buzzword

- by

- ที่เรียกว่า

- มา

- CAN

- สามารถรับ

- สามารถ

- รถ

- บัตร

- พกพา

- เงินสด

- หมวดหมู่

- เปลี่ยนแปลง

- ฉลาด

- รหัส

- COM

- อย่างไร

- ความคิดเห็น

- ซับซ้อน

- คอมพิวเตอร์

- ผู้บริโภค

- เนื้อหา

- บริษัท

- หลักสูตร

- หน้าปก

- ครอบคลุม

- ซีพียู

- สร้าง

- ที่สร้างขึ้น

- เครดิต

- CSS

- ปัจจุบัน

- cybersecurity

- ข้อมูล

- วันที่

- ข้อเสนอ

- ปกป้อง

- อย่างแน่นอน

- ความล่าช้า

- หน่วยงาน

- ลักษณะ

- ออกแบบ

- รายละเอียด

- ซึ่งล้างผลาญ

- อุปกรณ์

- ดิจิตอล

- ทิศทาง

- ค้นพบ

- การค้นพบ

- ทำ

- ขับรถ

- e

- แต่ละ

- อย่างง่ายดาย

- บรรณาธิการ

- ทั้ง

- ฝัง

- กอด

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- ปลาย

- จบสิ้น

- การเข้ารหัสแบบ end-to-end

- ทำให้มั่นใจ

- พอ ๆ กัน

- แม้

- เคย

- ตัวอย่าง

- คาดหวัง

- ผู้เชี่ยวชาญ

- เอาเปรียบ

- ใช้ประโยชน์

- การหาประโยชน์

- ความจริง

- แฟน

- สองสาม

- ไฟล์

- หา

- ชื่อจริง

- ข้อบกพร่อง

- ข้อบกพร่อง

- ปฏิบัติตาม

- สำหรับ

- บังคับ

- พบ

- ราคาเริ่มต้นที่

- ฟุลเลอร์

- ต่อไป

- อนาคต

- เกม

- ได้รับ

- ได้รับ

- ของแถม

- ทองคำ

- ดี

- ได้

- เดา

- นิสัย

- เกิดขึ้น

- ฮาร์ดแวร์

- มี

- มี

- หนัก

- ความสูง

- จัดขึ้น

- ช่วย

- เธอ

- ซ่อน

- จุดสูง

- ไฮไลท์

- ตี

- หน้าแรก

- รักษาความปลอดภัยบ้าน

- ความหวัง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTML

- HTTPS

- มนุษย์

- ICON

- ความนึกคิด

- if

- จีเอ็นส์

- ภาพ

- ปรับปรุง

- in

- การเริ่ม

- ดัชนี

- หลีกเลี่ยงไม่ได้

- ที่ติดเชื้อ

- ข้อมูล

- อินเทล

- เข้าไป

- การมีส่วนร่วม

- IT

- jpg

- เพียงแค่

- แค่หนึ่ง

- การเก็บรักษา

- คีย์

- กุญแจ

- ทราบ

- ทะเลสาบ

- ใหญ่

- ชื่อสกุล

- รั่วไหล

- ได้เรียนรู้

- น้อยที่สุด

- บทเรียน

- ชีวิต

- เบา

- กดไลก์

- LIMIT

- ลินุกซ์

- รายการ

- โหลด

- ที่ตั้ง

- M2

- Mac

- MacOS

- นิตยสาร

- ทำ

- มัลแวร์

- ผู้จัดการ

- ผู้จัดการ

- มีนาคม

- มาก

- วัสดุ

- เรื่อง

- เรื่อง

- ความกว้างสูงสุด

- สูงสุด

- อาจ..

- อาจจะ

- วิธีการ

- ไมโครซอฟท์

- อาจ

- นาที

- นาที

- ผสม

- ผสม

- ทันสมัย

- ข้อมูลเพิ่มเติม

- มากที่สุด

- การย้าย

- มาก

- หลายชั้น

- จำเป็น

- ไม่เคย

- ใหม่

- ฮาร์ดแวร์ใหม่

- เทคโนโลยีใหม่ ๆ

- ข่าว

- ถัดไป

- ว่องไว

- ปกติ

- ตอนนี้

- ตัวเลข

- การสังเกต

- ล้าสมัย

- of

- เป็นทางการ

- ออฟไลน์

- มักจะ

- เก่า

- on

- ONE

- ออนไลน์

- เพียง

- การเปิด

- ทำงาน

- การปรับให้เหมาะสม

- or

- อื่นๆ

- ออก

- เกิน

- เจ้าของ

- เจ้าของ

- หน้า

- กระดาษ

- ส่วนหนึ่ง

- ที่ผ่านไป

- รหัสผ่าน

- รหัสผ่าน

- อดีต

- PC

- พีซี Gamer

- คน

- การปฏิบัติ

- สิทธิ์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เสียบเข้าไป

- จุด

- ความนิยม

- โพสต์

- ที่อาจเกิดขึ้น

- ประยุกต์

- ล้ำค่า

- Premium

- เตรียม

- เป็นที่แพร่หลาย

- ก่อนหน้านี้

- ประถม

- โปรเซสเซอร์

- โปรไฟล์

- สัญญา

- ปกป้อง

- การป้องกัน

- การดึง

- ใจเร่งเร้า

- ransomware

- อย่างรวดเร็ว

- อ่าน

- การอ่าน

- ความจริง

- เมื่อเร็ว ๆ นี้

- ลด

- ที่เหลืออยู่

- การแจ้งเตือน

- ผล

- รายงาน

- มีชื่อเสียง

- ต้องการ

- นักวิจัย

- ผลสอบ

- ขวา

- เกิดขึ้น

- ความเสี่ยง

- หุ่นยนต์

- เราเตอร์

- s

- ปลอดภัย

- การป้องกัน

- ปลอดภัยมากขึ้น

- ความปลอดภัย

- ลด

- ความปลอดภัย

- ข้อบกพร่องด้านความปลอดภัย

- เห็น

- ดูเหมือน

- ระดับอาวุโส

- มีความละเอียดอ่อน

- SEO

- ชุด

- Share

- เธอ

- สั้น

- น่า

- คล้ายคลึงกัน

- เหมือนกับ

- เดียว

- เว็บไซต์

- สถานที่ทำวิจัย

- สถานการณ์

- สมาร์ท

- So

- ซอฟต์แวร์

- บางครั้ง

- ในไม่ช้า

- แหล่ง

- รายละเอียด

- สเปกตรัม

- ความเร็ว

- มาตรฐาน

- มาตรฐาน

- เริ่มต้น

- ระบุ

- คงที่

- การเข้าพัก

- ยังคง

- จัดเก็บ

- จำนวนชั้น

- สมาชิก

- เพียงพอ

- ชุด

- ฤดูร้อน

- จัดหาอุปกรณ์

- เปลี่ยน

- ระบบ

- TAG

- เอา

- Takeaways

- เทคโนโลยี

- วิชาการ

- เทคโนโลยี

- เทคโนโลยี

- ที่

- พื้นที่

- ก้าวสู่อนาคต

- ข้อมูล

- ของพวกเขา

- แล้วก็

- ที่นั่น

- พวกเขา

- สิ่ง

- คิด

- ของบุคคลที่สาม

- นี้

- เหล่านั้น

- แต่?

- ตลอด

- ดังนั้น

- เวลา

- ชื่อหนังสือ

- ไปยัง

- เกินไป

- เครื่องมือ

- การรักษาเยียวยา

- กลับ

- พูดเบาและรวดเร็ว

- ชนิด

- บันทึก

- อัพเกรด

- เมื่อ

- URL

- ใช้

- ผู้ใช้งาน

- ผู้ใช้

- การใช้

- มูลค่า

- เสมือน

- ไวรัส

- เยี่ยมชมร้านค้า

- vs

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- ต้องการ

- ต้องการ

- ชม

- ทาง..

- ความอ่อนแอ

- ดี

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- แพร่หลาย

- จะ

- ต้องการ

- กับ

- งาน

- โรงงาน

- เขียน

- Xbox

- ปี

- เธอ

- ของคุณ

- ด้วยตัวคุณเอง

- ลมทะเล