หน่วยงานความมั่นคงปลอดภัยทางไซเบอร์และโครงสร้างพื้นฐานของสหรัฐ (CISA) ได้เปิดตัว Decider ซึ่งเป็นเครื่องมือฟรีที่ช่วยให้ชุมชนความปลอดภัยทางไซเบอร์สามารถจับคู่พฤติกรรมของผู้คุกคามกับกรอบ MITER ATT&CK ได้ง่ายขึ้น

สร้างขึ้นโดยความร่วมมือกับ US Homeland Security Systems Engineering and Development Institute (HSSEDI) และ MITRE โดย Decider เป็นเว็บแอปพลิเคชันที่องค์กรต่างๆ สามารถดาวน์โหลดและโฮสต์ภายในโครงสร้างพื้นฐานของตนเอง จึงทำให้ผู้ใช้กลุ่มต่างๆ สามารถใช้งานได้ผ่านระบบคลาวด์ มีจุดมุ่งหมายเพื่อลดความซับซ้อนของกระบวนการที่มักยุ่งยากในการใช้เฟรมเวิร์กอย่างถูกต้องและมีประสิทธิภาพ รวมถึงเปิดการใช้งานให้กับนักวิเคราะห์ทุกระดับในองค์กรด้านความปลอดภัยทางไซเบอร์ที่กำหนด

ATT&CK: กรอบงานที่ซับซ้อน

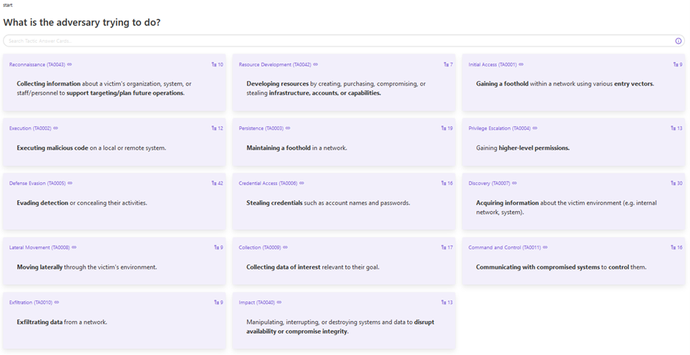

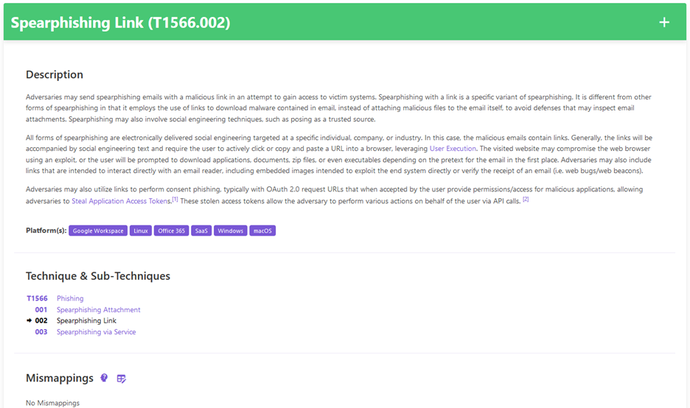

ATT&CK ออกแบบมาเพื่อ ช่วยนักวิเคราะห์ความปลอดภัย กำหนดสิ่งที่ผู้โจมตีพยายามบรรลุผลและระยะที่พวกเขาอยู่ในกระบวนการ (เช่น พวกเขากำลังสร้างการเข้าถึงครั้งแรกหรือไม่ ย้ายไปด้านข้างหรือไม่ กรองข้อมูลออกหรือไม่) โดยผ่านชุดเทคนิคการโจมตีทางไซเบอร์ที่รู้จักและเทคนิคย่อยที่กำหนดและรีเฟรชเป็นระยะๆ โดย MITRE ที่นักวิเคราะห์สามารถแมปเหนือสิ่งที่พวกเขาอาจเห็นในสภาพแวดล้อมของตนเอง

เป้าหมายคือคาดการณ์การเคลื่อนไหวครั้งต่อไปของผู้ร้ายและปิดการโจมตีให้เร็วที่สุด เฟรมเวิร์กยังสามารถรวมเข้ากับเครื่องมือรักษาความปลอดภัยที่หลากหลาย และจัดเตรียมภาษามาตรฐานสำหรับการสื่อสารกับเพื่อนร่วมงานและผู้มีส่วนได้ส่วนเสียระหว่างการตอบสนองเหตุการณ์และการสืบสวนทางนิติวิทยาศาสตร์

ทั้งหมดนี้เป็นสิ่งที่ดีและดี แต่ปัญหาคือเฟรมเวิร์กนั้นซับซ้อนอย่างฉาวโฉ่ มักต้องการการฝึกอบรมและความเชี่ยวชาญในระดับสูงเพื่อเลือกการแมปที่ถูกต้อง เป็นต้น นอกจากนี้ยัง ขยายตัวอย่างต่อเนื่องรวมถึงนอกเหนือจากการโจมตีองค์กรเพื่อรวมเอาภัยคุกคามต่อระบบควบคุมอุตสาหกรรม (ICS) และ ภูมิทัศน์มือถือเพิ่มความซับซ้อน โดยรวมแล้ว มันเป็นชุดข้อมูลที่แผ่กิ่งก้านสาขาเพื่อนำทาง — และผู้ปกป้องทางไซเบอร์มักจะจบลงด้วยการไร้ประโยชน์เมื่อพยายามใช้มัน

“มีเทคนิคและเทคนิคย่อยมากมายที่พร้อมใช้งาน และอาจมีส่วนร่วมมากและเป็นเทคนิคมาก และบ่อยครั้งที่นักวิเคราะห์รู้สึกหนักใจ หรือทำให้พวกเขาทำงานช้าลงเล็กน้อย เพราะพวกเขาไม่จำเป็นต้องรู้ว่าย่อย- เทคนิคที่พวกเขาเลือกใช้เป็นเทคนิคที่ถูกต้อง” เจมส์ สแตนลีย์ หัวหน้าแผนกของ CISA กล่าว โดยสังเกตว่าข้อร้องเรียนเกี่ยวกับการทำแผนที่ผิดพลาดโดยใช้เครื่องมือนี้เป็นเรื่องปกติ

“เมื่อคุณไปที่เว็บไซต์ มีข้อมูลมากมายอยู่ตรงหน้าคุณ และมันก็น่ากลัวอย่างรวดเร็ว เครื่องมือ Decider ช่วยให้นักวิเคราะห์ใช้ภาษาง่ายๆ โดยไม่คำนึงถึงระดับความเชี่ยวชาญ” เขากล่าว “เราต้องการให้คำแนะนำเพิ่มเติมแก่ผู้มีส่วนได้ส่วนเสียของเราเกี่ยวกับวิธีใช้กรอบงาน และทำให้พร้อมใช้งานสำหรับนักวิเคราะห์รุ่นเยาว์ที่สามารถได้รับประโยชน์จากการใช้กรอบงานแบบเรียลไทม์ระหว่างการตอบสนองต่อเหตุการณ์กลางดึก เป็นต้น”

ในระดับที่กว้างขึ้น ผู้เผยแพร่ศาสนาที่ CISA และ MITER เชื่อว่าการใช้ ATT&CK ที่กว้างขึ้นซึ่งได้รับการสนับสนุนจาก Decider จะนำไปสู่ข่าวกรองภัยคุกคามที่ดีขึ้นและดำเนินการได้มากขึ้น และผลลัพธ์การป้องกันทางไซเบอร์ที่ดีขึ้น

“ที่ CISA เราต้องการให้ความสำคัญกับการใช้ข่าวกรองภัยคุกคามในเชิงรุกในการป้องกันของคุณ ไม่ใช่เชิงโต้ตอบ” Stanley กล่าว “เป็นเวลานานมากแล้ว เป้าหมายของอุตสาหกรรมคือการแบ่งปันตัวบ่งชี้การประนีประนอม (IOCs) ซึ่งมีบริบทที่กว้างและจำกัดมาก”

ในทางตรงกันข้าม ATT&CK เสนอแนวทางการเล่นเพื่อประโยชน์ในการป้องกัน เขากล่าว เนื่องจากเป็นข้อมูลแบบละเอียดและช่วยให้องค์กรต่างๆ เข้าใจแนวทางปฏิบัติของภัยคุกคามเฉพาะที่เกี่ยวข้องกับ สภาพแวดล้อมเฉพาะของพวกเขา.

“ผู้กระทำการคุกคามควรรู้ว่า playbooks ของพวกเขาไร้ประโยชน์โดยพื้นฐานแล้วเมื่อเราเน้นสิ่งที่พวกเขาทำและวิธีที่พวกเขาทำ และรวมเข้ากับกรอบงาน” เขาอธิบาย “องค์กรที่ใช้งานได้จะมีมาตรการรักษาความปลอดภัยที่แข็งแกร่งกว่ามาก ซึ่งต่างจากการปิดกั้นที่อยู่ IP หรือแฮชแบบสุ่มสี่สุ่มห้า อย่างที่อุตสาหกรรมนี้คุ้นเคยกันดี ผู้ตัดสินใจทำให้เราเข้าใกล้สิ่งนั้นมากขึ้น”

ลดความซับซ้อนของ ATT&CK เพื่อการเข้าถึงของนักวิเคราะห์

Decider ทำให้การทำแผนที่ ATT&CK สามารถเข้าถึงได้มากขึ้นโดยแนะนำผู้ใช้ผ่านชุดคำถามแนะนำเกี่ยวกับกิจกรรมของฝ่ายตรงข้าม โดยมีเป้าหมายในการระบุกลวิธี เทคนิค หรือเทคนิคย่อยที่ถูกต้องในกรอบงานเพื่อให้เหมาะกับเหตุการณ์ด้วยวิธีที่เข้าใจง่าย จากจุดนั้น ผลลัพธ์เหล่านั้นสามารถ "แจ้งกิจกรรมสำคัญต่างๆ เช่น การแบ่งปันสิ่งที่ค้นพบ การค้นพบการลดผลกระทบ และการตรวจหาเทคนิคเพิ่มเติม" ตามข้อมูลของ CISA ประกาศวันที่ 1 มีนาคม ของเครื่องมือใหม่

นอกเหนือจากคำถามชี้นำที่เตรียมไว้ล่วงหน้าแล้ว Decider ยังใช้ภาษาที่เรียบง่ายซึ่งนักวิเคราะห์ด้านความปลอดภัยทุกคนสามารถเข้าถึงได้ ฟังก์ชันการค้นหาและตัวกรองที่ใช้งานง่ายสำหรับการเปิดเผยเทคนิคที่เกี่ยวข้อง และฟังก์ชัน "ตะกร้าสินค้า" ที่ช่วยให้ผู้ใช้ส่งออกผลลัพธ์ไปยังรูปแบบที่ใช้กันทั่วไป นอกจากนี้ องค์กรสามารถปรับแต่งและปรับแต่งให้เข้ากับสภาพแวดล้อมของตนเองได้

ความหวังคือในที่สุด ATT&CK จะกลายเป็นเครื่องมือพื้นหลังพื้นฐานสำหรับองค์กรด้านความปลอดภัยทางไซเบอร์ตามที่ John Wunder ผู้จัดการแผนก CTI และ Adversary Emulation ที่ MITRE กล่าว แทนที่จะเป็นเครื่องมือที่เทอะทะหากมีประโยชน์

“สิ่งหนึ่งที่ผมอยากเห็นเมื่อ ATT&CK เข้ามาอยู่เบื้องหลังมากขึ้น เป็นเพียงส่วนหนึ่งของการดำเนินงานด้านความปลอดภัยทางไซเบอร์แบบวันต่อวัน และนักวิเคราะห์แต่ละรายก็เพียงแค่ให้ความสนใจกับมันน้อยลง” เขากล่าว “เป็นเพียงสิ่งที่ควรเป็นรากฐานของสิ่งที่เราทำและคิดเกี่ยวกับการทำความเข้าใจพฤติกรรมของฝ่ายตรงข้าม ไม่ใช่สิ่งที่คุณต้องใช้เวลามากในการคิดทุกครั้งที่คุณดำเนินการตอบโต้เหตุการณ์ ผู้ตัดสินใจเป็นก้าวสำคัญของสิ่งนั้น”

เครื่องมือนี้ยังช่วยให้ไวยากรณ์ของ ATT&CK กลายเป็นศัพท์เฉพาะทั่วไปในเครื่องมือและแพลตฟอร์มความปลอดภัยต่างๆ และเพื่อแบ่งปันข่าวกรองภัยคุกคาม

“เมื่อคุณเห็น ATT&CK ใช้ในระบบนิเวศมากขึ้นเรื่อย ๆ และทุกคนใช้ภาษากลาง ผู้ใช้ ATT&CK จะเริ่มเห็นประโยชน์มากขึ้นจากการปรับสิ่งต่าง ๆ ให้เข้ากับเฟรมเวิร์ก และใช้มันเพื่อเชื่อมโยงเครื่องมือต่าง ๆ ได้อย่างมีประสิทธิภาพมากขึ้น เป็นต้น ” Wunder กล่าว “หวังว่าสิ่งต่างๆ เช่น Decider จะช่วยให้ใช้งานได้ง่ายขึ้น เราจะเริ่มเห็นสิ่งนี้มากขึ้นเรื่อยๆ”

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/threat-intelligence/cisa-mitre-look-to-takeattack-framework-out-of-the-weeds

- :เป็น

- $ ขึ้น

- 1

- a

- เกี่ยวกับเรา

- เข้า

- สามารถเข้าถึงได้

- ตาม

- แม่นยำ

- บรรลุ

- ข้าม

- กิจกรรม

- อยากทำกิจกรรม

- นักแสดง

- นอกจากนี้

- นอกจากนี้

- ที่อยู่

- ความได้เปรียบ

- บริษัท ตัวแทน

- ทั้งหมด

- นักวิเคราะห์

- นักวิเคราะห์

- และ

- และโครงสร้างพื้นฐาน

- คาดหวัง

- การใช้งาน

- เป็น

- AS

- At

- การโจมตี

- ความสนใจ

- ใช้ได้

- พื้นหลัง

- ไม่ดี

- BE

- เพราะ

- กลายเป็น

- เชื่อ

- ประโยชน์

- ดีกว่า

- เกิน

- ใหญ่

- บิต

- สุ่มสี่สุ่มห้า

- การปิดกั้น

- นำ

- กว้าง

- ที่กว้างขึ้น

- by

- CAN

- สามารถรับ

- หัวหน้า

- ซีไอเอสเอ

- ใกล้ชิด

- เมฆ

- ร่วมกัน

- อย่างธรรมดา

- การติดต่อสื่อสาร

- ชุมชน

- ร้องเรียน

- ซับซ้อน

- ความซับซ้อน

- การประนีประนอม

- สิ่งแวดล้อม

- ตรงกันข้าม

- ควบคุม

- คอร์ป

- ได้

- ไซเบอร์

- cyberattack

- cybersecurity

- สำนักงานความมั่นคงปลอดภัยไซเบอร์และโครงสร้างพื้นฐาน

- ข้อมูล

- ชุดข้อมูล

- วันต่อวัน

- Defenders

- ป้องกัน

- แผนก

- ได้รับการออกแบบ

- กำหนด

- แน่นอน

- พัฒนาการ

- การค้นพบ

- การทำ

- ลง

- ดาวน์โหลด

- ในระหว่าง

- e

- แต่ละ

- ง่ายดาย

- อย่างง่ายดาย

- ระบบนิเวศ

- มีประสิทธิภาพ

- ความสำคัญ

- สนับสนุนให้

- ชั้นเยี่ยม

- Enterprise

- สภาพแวดล้อม

- เป็นหลัก

- การสร้าง

- อีเธอร์ (ETH)

- ในที่สุด

- ทุกๆ

- ทุกคน

- ความชำนาญ

- อธิบาย

- ส่งออก

- อันที่จริง

- ไกล

- สนาม

- กรอง

- พอดี

- สำหรับ

- ทางกฎหมาย

- ฟอร์ม

- ข้างหน้า

- รากฐาน

- กรอบ

- ฟรี

- ราคาเริ่มต้นที่

- ด้านหน้า

- ฟังก์ชัน

- ฟังก์ชั่น

- ต่อไป

- ได้รับ

- ให้

- กำหนด

- จะช่วยให้

- Go

- เป้าหมาย

- ดี

- ให้คำแนะนำ

- มี

- มี

- ช่วย

- จะช่วยให้

- จุดสูง

- เน้น

- บ้านเกิดเมืองนอน

- ความมั่นคงแห่งมาตุภูมิ

- ความหวัง

- หวังว่า

- เจ้าภาพ

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- i

- ICS

- ระบุ

- สำคัญ

- in

- อุบัติการณ์

- การตอบสนองต่อเหตุการณ์

- รวมทั้ง

- รวมเข้าด้วยกัน

- Incorporated

- ตัวชี้วัด

- เป็นรายบุคคล

- อุตสาหกรรม

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- แรกเริ่ม

- ตัวอย่าง

- สถาบัน

- ตราสาร

- Intelligence

- ใช้งานง่าย

- การสืบสวน

- ร่วมมือ

- IP

- ที่อยู่ IP

- IT

- ITS

- จอห์น

- ชนิด

- ทราบ

- ที่รู้จักกัน

- ภาษา

- เปิดตัว

- นำ

- ช่วยให้

- ชั้น

- กดไลก์

- ถูก จำกัด

- นาน

- เวลานาน

- ดู

- Lot

- ความรัก

- ทำ

- ทำให้

- การทำ

- ผู้จัดการ

- แผนที่

- การทำแผนที่

- ความกว้างสูงสุด

- อาจ

- โทรศัพท์มือถือ

- ข้อมูลเพิ่มเติม

- ย้าย

- การย้าย

- นำทาง

- จำเป็นต้อง

- ใหม่

- ถัดไป

- of

- บ่อยครั้ง

- on

- ONE

- เปิด

- การดำเนินการ

- ตรงข้าม

- organizacja

- องค์กร

- จม

- ของตนเอง

- ส่วนหนึ่ง

- พาร์ทเนอร์

- ชำระ

- ที่ราบ

- แพลตฟอร์ม

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- เป็นไปได้

- เชิงรุก

- ปัญหา

- กระบวนการ

- ให้

- ใส่

- คำถาม

- อย่างรวดเร็ว

- พิสัย

- ค่อนข้าง

- RE

- จริง

- เรียลไทม์

- ไม่คำนึงถึง

- ตรงประเด็น

- คำตอบ

- ผลสอบ

- s

- พูดว่า

- ค้นหา

- Section

- ความปลอดภัย

- ระบบรักษาความปลอดภัย

- เครื่องมือรักษาความปลอดภัย

- เห็น

- ชุด

- ชุด

- Share

- ใช้งานร่วมกัน

- ช้อปปิ้ง

- ตะกร้าสินค้า

- น่า

- ปิดตัวลง

- ที่เรียบง่าย

- ลดความซับซ้อน

- ช้า

- So

- บางสิ่งบางอย่าง

- แหล่ง

- โดยเฉพาะ

- ใช้จ่าย

- ผู้มีส่วนได้เสีย

- มาตรฐาน

- สแตนเลย์

- เริ่มต้น

- ขั้นตอน

- แข็งแกร่ง

- อย่างเช่น

- วากยสัมพันธ์

- ระบบ

- กลยุทธ์

- เอา

- วิชาการ

- เทคนิค

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- สิ่ง

- สิ่ง

- คิด

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ภัยคุกคามที่ชาญฉลาด

- ภัยคุกคาม

- ตลอด

- เวลา

- เคล็ดลับ

- ไปยัง

- เครื่องมือ

- เครื่องมือ

- ด้านบน

- การฝึกอบรม

- เข้าใจ

- ความเข้าใจ

- us

- ใช้

- ผู้ใช้

- ความหลากหลาย

- ผ่านทาง

- ที่เดิน

- อยาก

- ทาง..

- เว็บ

- โปรแกรมประยุกต์บนเว็บ

- Website

- ดี

- อะไร

- ที่

- WHO

- กว้าง

- จะ

- กับ

- ภายใน

- จะ

- ของคุณ

- ลมทะเล