อเมซอน QuickSight เป็นบริการ Business Intelligence (BI) ที่ขับเคลื่อนด้วยการเรียนรู้ของเครื่อง ปรับขนาดได้ ไร้เซิร์ฟเวอร์ สร้างขึ้นสำหรับระบบคลาวด์ QuickSight ช่วยให้คุณสร้างและเผยแพร่แดชบอร์ด BI เชิงโต้ตอบที่มีข้อมูลเชิงลึกที่ขับเคลื่อนด้วย Machine Learning ได้อย่างง่ายดาย แดชบอร์ด QuickSight สามารถเข้าถึงได้จากทุกอุปกรณ์ และฝังลงในแอปพลิเคชัน พอร์ทัล และเว็บไซต์ของคุณได้อย่างราบรื่น

QuickSight มีแหล่งข้อมูลมากมาย ซึ่งรวมถึงแต่ไม่จำกัดเพียง อเมซอน อาเธน่า, อเมซอน Redshift, บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon (Amazon S3) และเกล็ดหิมะ โพสต์นี้นำเสนอโซลูชันที่ช่วยให้คุณสามารถตั้งค่า Snowflake เป็นแหล่งข้อมูลสำหรับ QuickSight โดยไม่คำนึงถึงข้อกำหนดในการกำหนดค่าเครือข่ายของคุณ

เราครอบคลุมการกำหนดค่า Snowflake ต่อไปนี้เป็นแหล่งข้อมูลสำหรับ QuickSight:

- การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink

- การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink และการเพียร์ virtual private cloud (VPC) (ภูมิภาคเดียวกัน)

- การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink และการเพียร์ VPC (ข้ามภูมิภาค)

- การเชื่อมต่อ QuickSight กับ Snowflake (เครือข่ายสาธารณะ)

เบื้องต้น

ในการทำให้โซลูชันนี้สมบูรณ์ คุณต้องมีสิ่งต่อไปนี้:

- บัญชี AWS

- พื้นที่ อินเทอร์เฟซบรรทัดคำสั่ง AWS AWS (AWS CLI) ที่ติดตั้งบนเวิร์กสเตชันของคุณ (สำหรับคำแนะนำ โปรดดูที่ (การติดตั้ง อัปเดต และถอนการติดตั้ง AWS CLI เวอร์ชัน 2)

- บัญชี QuickSight รุ่น Enterprise

- บัญชีเกล็ดหิมะ

- ฐานข้อมูลและตารางเกล็ดหิมะ

- โกดังเกล็ดหิมะ

- เพียงพอ AWS Identity และการจัดการการเข้าถึง สิทธิ์ (IAM) เพื่อสร้างปลายทาง VPC, กลุ่มความปลอดภัย, ตารางเส้นทาง และ Amazon เส้นทาง 53 โซนโฮสต์และชุดระเบียนทรัพยากร

การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink

ขั้นแรก เราแสดงวิธีเชื่อมต่อกับ Snowflake ด้วย QuickSight ผ่าน AWS PrivateLink ไดอะแกรมต่อไปนี้แสดงสถาปัตยกรรมโซลูชัน

ตั้งค่าการรวม Snowflake AWS PrivateLink

ในการเริ่มต้น เราจะแนะนำการเปิดใช้งาน AWS PrivateLink สำหรับบัญชี Snowflake ของคุณ ซึ่งรวมถึงการค้นหาทรัพยากรในบัญชี AWS ของคุณ การเข้าถึง Snowflake UI และการสร้างกรณีสนับสนุนด้วย Snowflake

- ระบุ VPC ที่คุณต้องการใช้ในการตั้งค่าการรวม AWS PrivateLink ในการดำเนินการดังกล่าว ให้เรียกรายการ VPC จากบรรทัดคำสั่ง จากนั้นดึงข้อมูล

VpcIdองค์ประกอบจากวัตถุ JSON ที่เป็นผลลัพธ์สำหรับ VPC ที่ต้องการ ดูรหัสต่อไปนี้:

- รับ ID บัญชี AWS ของคุณ โพสต์นี้ถือว่าบัญชีที่คุณกำหนดเป้าหมายเป็นบัญชีเริ่มต้นของคุณในการกำหนดค่า AWS CLI

- หากคุณกำลังตั้งค่าหลายบัญชี ให้ทำซ้ำขั้นตอนเหล่านี้สำหรับบัญชีและ VPC ทั้งหมด (โพสต์นี้ถือว่าคุณกำลังตั้งค่าบัญชีเดียวและ VPC และจะใช้สิ่งนี้เป็นบริบทต่อไป)

- ติดต่อ การสนับสนุนเกล็ดหิมะ ด้วย ID บัญชี AWS, VPC ID และ URL ของบัญชีที่เกี่ยวข้องที่คุณใช้เพื่อเข้าถึง Snowflake (เช่น

<account id>.snowflakecomputing.com).

การเปิดใช้งาน AWS PrivateLink สำหรับบัญชี Snowflake ของคุณอาจใช้เวลาถึงสองวันทำการ

- หลังจากเปิดใช้งาน AWS PrivateLink แล้ว ให้ดึงข้อมูลการกำหนดค่า AWS PrivateLink สำหรับภูมิภาคของคุณโดยเรียกใช้คำสั่งต่อไปนี้ในเวิร์กชีต Snowflake จากนั้นดึงค่าสำหรับ

privatelink-account-urlและprivatelink_ocsp-urlจากวัตถุ JSON ที่เป็นผลลัพธ์ ตัวอย่างของแต่ละค่ามีดังนี้:

- เก็บค่าเหล่านี้ไว้ในโปรแกรมแก้ไขข้อความเพื่อใช้ในภายหลัง

ต่อไป เรากำหนดค่าปลายทาง VPC บน คลาวด์ส่วนตัวเสมือนของ Amazon คอนโซล (Amazon VPC) สร้างกลุ่มความปลอดภัยที่จำเป็นทั้งหมด

- บนคอนโซล Amazon VPC ให้เลือก ปลายทาง ในเมนูการนำทาง

- Choose สร้างปลายทาง.

- เลือก ค้นหาบริการของ AWS ตามชื่อ.

- สำหรับ ชื่อบริการ, ป้อนค่าสำหรับ

privatelink-vpce-idที่เราค้นคืนมาก่อนหน้านี้ - Choose ตรวจสอบ.

การแจ้งเตือนสีเขียวพร้อม "พบชื่อบริการ" จะปรากฏขึ้น และตัวเลือก VPC และซับเน็ตจะขยายออกโดยอัตโนมัติ

ขึ้นอยู่กับภูมิภาคเป้าหมายของคุณ หน้าจอผลลัพธ์ของคุณอาจแสดงชื่อภูมิภาคอื่น

- เลือก VPC ID เดียวกับที่คุณส่งให้ Snowflake

- เลือกซับเน็ตที่คุณต้องการสร้างปลายทาง

AWS แนะนำให้ใช้มากกว่าหนึ่งซับเน็ตเพื่อความพร้อมใช้งานสูง

- สำหรับ กลุ่มรักษาความปลอดภัยเลือก สร้างกลุ่มความปลอดภัยใหม่.

นี่เป็นการเปิด กลุ่มความปลอดภัย บนคอนโซล Amazon VPC ในแท็บใหม่

- Choose สร้างกลุ่มความปลอดภัย.

- ตั้งชื่อกลุ่มความปลอดภัยใหม่ของคุณ (เช่น

quicksight-doc-snowflake-privatelink-connection) และคำอธิบาย - เลือก VPC ID ที่คุณใช้ในขั้นตอนก่อนหน้า

ถัดไป คุณเพิ่มกฎสองข้อที่อนุญาตการรับส่งข้อมูลจากภายใน VPC ของคุณไปยังปลายทาง VPC นี้

- ดึงบล็อก CIDR สำหรับ VPC เป้าหมายของคุณ:

- Choose เพิ่มกฎ ใน กฎขาเข้า

- Choose HTTPS สำหรับประเภทปล่อยให้แหล่งที่มาเป็น ประเพณีและป้อนค่าที่ดึงมาจากค่าก่อนหน้า

describe-vpcsโทร (เช่น 10.0.0.0/16) - Choose เพิ่มกฎ ใน กฎขาเข้า

- Choose HTTP สำหรับประเภทปล่อยให้แหล่งที่มาเป็น ประเพณีและป้อนค่าที่ดึงมาจากค่าก่อนหน้า

describe-vpcs - Choose สร้างกลุ่มความปลอดภัย.

- ดึงรหัสกลุ่มความปลอดภัยจากกลุ่มความปลอดภัยที่สร้างขึ้นใหม่

- ในหน้าการกำหนดค่าปลายทาง VPC ให้ลบกลุ่มความปลอดภัยเริ่มต้น

- ค้นหาและเลือก ID กลุ่มความปลอดภัยใหม่

- Choose สร้างปลายทาง.

คุณถูกเปลี่ยนเส้นทางไปยังหน้าที่มีลิงก์ไปยังการกำหนดค่าปลายทาง VPC ของคุณ ซึ่งระบุโดยรหัส VPC หน้าถัดไปมีลิงค์สำหรับดูการกำหนดค่าทั้งหมด

- ดึงระเบียนสูงสุดในรายการชื่อ DNS

ซึ่งสามารถแยกความแตกต่างจากชื่อ DNS อื่นๆ ได้ เนื่องจากมีเฉพาะชื่อภูมิภาค (เช่น us-west-2) และไม่มีสัญลักษณ์ตัวอักษรของ Availability Zone (เช่น us-west-2a).

- เก็บบันทึกนี้ในโปรแกรมแก้ไขข้อความเพื่อใช้ในภายหลัง

กำหนดค่า DNS สำหรับ Snowflake endpoint ใน VPC . ของคุณ

ในการกำหนดค่าปลายทาง Snowflake ให้ทำตามขั้นตอนต่อไปนี้:

- บนคอนโซล Route 53 ให้เลือก โซนโฮสต์ ในบานหน้าต่างนำทาง

- Choose สร้างโฮสต์โซน.

- สำหรับ ชื่อโดเมน, ป้อนค่าที่คุณเก็บไว้สำหรับ

privatelink-account-urlจากขั้นตอนก่อนหน้านี้

ในฟิลด์นี้ เราลบ ID บัญชี Snowflake ออกจากชื่อ DNS และใช้เฉพาะค่าที่ขึ้นต้นด้วยตัวระบุภูมิภาค (เช่น <region>.privatelink.snowflakecomputing.com). เราสร้างชุดระเบียนทรัพยากรในภายหลังสำหรับโดเมนย่อย

- สำหรับ ชนิดภาพเขียนให้เลือก โซนโฮสต์ส่วนตัว.

รหัสภูมิภาคของคุณอาจไม่ใช่ us-west-2; อ้างอิงชื่อ DNS ที่ Snowflake ส่งคืนให้คุณ

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร VPC เพื่อเชื่อมโยงกับโซนที่โฮสต์ ส่วน เลือกภูมิภาคที่ VPC ของคุณตั้งอยู่และ VPC ID ที่ใช้ในขั้นตอนก่อนหน้า

- Choose สร้างโฮสต์โซน.

ต่อไป. เราสร้างสองระเบียน: หนึ่งสำหรับ privatelink-account-url และหนึ่งสำหรับ privatelink_ocsp-url.

- เกี่ยวกับ โซนโฮสต์ หน้าให้เลือก สร้างชุดบันทึก.

- สำหรับ ชื่อบันทึกป้อน ID บัญชี Snowflake ของคุณ (อักขระแปดตัวแรกใน

privatelink-account-url). - สำหรับ ประเภทบันทึกเลือก CNAME.

- สำหรับ ความคุ้มค่าป้อนชื่อ DNS สำหรับตำแหน่งข้อมูล VPC ระดับภูมิภาคที่เราดึงมาในส่วนก่อนหน้า

- Choose สร้างบันทึก.

- ทำซ้ำขั้นตอนเหล่านี้สำหรับบันทึก OCSP ที่เราระบุไว้เป็น

privatelink-ocsp-urlก่อนหน้านี้เริ่มต้นด้วยocspผ่าน Snowflake ID แปดอักขระสำหรับชื่อเร็กคอร์ด (เช่นocsp.xxxxxxxx).

กำหนดค่าปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับ VPC . ของคุณ

QuickSight ไม่ได้ใช้ตัวแก้ไข AWS มาตรฐาน (ตัวแก้ไข .2 ของ VPC) ในการแก้ไข DNS ส่วนตัวจาก QuickSight คุณต้องตั้งค่าปลายทางตัวแก้ไข Route 53

อันดับแรก เราสร้างกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53

- เกี่ยวกับ กลุ่มความปลอดภัย หน้าคอนโซล Amazon VPC เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อกลุ่มความปลอดภัยของคุณ (เช่น

quicksight-doc-route53-resolver-sg) และคำอธิบาย - เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สร้างกฎที่อนุญาต DNS (พอร์ต 53) ผ่าน UDP และ TCP จากภายในบล็อก VPC CIDR

- Choose สร้างกลุ่มความปลอดภัย.

- จดรหัสกลุ่มความปลอดภัย เนื่องจากตอนนี้เราเพิ่มกฎเพื่ออนุญาตการรับส่งข้อมูลไปยังกลุ่มความปลอดภัยปลายทาง VPC

ตอนนี้เราสร้างปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับ VPC ของเรา

- บนคอนโซล Route 53 ให้เลือก ปลายทางขาเข้า ในบานหน้าต่างนำทาง

- Choose สร้างปลายทางขาเข้า.

- สำหรับ ชื่อปลายทางป้อนชื่อ (เช่น

quicksight-inbound-resolver). - สำหรับ VPC ในภูมิภาคให้เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สำหรับ กลุ่มความปลอดภัยสำหรับปลายทางให้เลือกรหัสกลุ่มความปลอดภัยที่คุณบันทึกไว้ก่อนหน้านี้

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ที่อยู่ IP ให้เลือก Availability Zone และซับเน็ต XNUMX แห่ง แล้วออกจาก ใช้ที่อยู่ IP ที่เลือกโดยอัตโนมัติ เลือก

- Choose ส่ง.

- เลือกปลายทางขาเข้าหลังจากสร้างแล้ว และจดที่อยู่ IP สองรายการสำหรับตัวแก้ไข

เชื่อมต่อ VPC กับ QuickSight

ในการเชื่อมต่อ VPC กับ QuickSight ให้ทำตามขั้นตอนต่อไปนี้:

- เกี่ยวกับ กลุ่มความปลอดภัย หน้าคอนโซล Amazon VPC เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อ (เช่น

quicksight-snowflake-privatelink-sg) และคำอธิบาย - เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

กลุ่มความปลอดภัยสำหรับ QuickSight แตกต่างจากกลุ่มความปลอดภัยอื่นๆ เนื่องจากไม่มีสถานะ แทนที่จะเป็นการเก็บบันทึก ซึ่งหมายความว่าคุณต้องอนุญาตการรับส่งข้อมูลการส่งคืนจากกลุ่มความปลอดภัยเป้าหมายอย่างชัดเจน กฎขาเข้าในกลุ่มความปลอดภัยของคุณต้องอนุญาตการรับส่งข้อมูลบนพอร์ตทั้งหมด จำเป็นต้องทำเช่นนี้เนื่องจากหมายเลขพอร์ตปลายทางของแพ็กเก็ตส่งคืนขาเข้าใดๆ ถูกตั้งค่าเป็นหมายเลขพอร์ตที่จัดสรรแบบสุ่ม ดูข้อมูลเพิ่มเติมได้ที่ กฎขาเข้า.

- Choose สร้างกลุ่มความปลอดภัย.

- จดบันทึกรหัสกลุ่มความปลอดภัย เนื่องจากตอนนี้เราได้เพิ่มกฎเพื่ออนุญาตการรับส่งข้อมูลไปยังกลุ่มความปลอดภัยปลายทาง VPC

- เกี่ยวกับ กลุ่มความปลอดภัย ให้ค้นหารหัสกลุ่มความปลอดภัยที่ใช้สำหรับตำแหน่งข้อมูล VPC

- Choose แก้ไขกฎขาเข้า.

- เพิ่มกฎสำหรับทั้งการรับส่งข้อมูล HTTPS และ HTTP โดยใช้ ID กลุ่มความปลอดภัยสำหรับกลุ่มความปลอดภัยที่คุณสร้างเป็นแหล่งที่มา

- Choose บันทึกกฎ.

ต่อไป เราจะย้ายไปที่คอนโซล QuickSight เพื่อกำหนดค่าการเชื่อมต่อ VPC

- ไปที่คอนโซล QuickSight

- เลือกชื่อผู้ใช้และเลือก จัดการ QuickSight.

- ในบานหน้าต่างนำทาง เลือก จัดการการเชื่อมต่อ VPC.

- Choose เพิ่มการเชื่อมต่อ VPC.

- สำหรับ ชื่อการเชื่อมต่อ VPCป้อนชื่อ (เช่น

snowflake-privatelink). - สำหรับ รหัส VPCเลือก VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สำหรับ รหัสซับเน็ตให้เลือกเครือข่ายย่อยที่มีตำแหน่งข้อมูล VPC ตามที่ระบุไว้เมื่อคุณสร้างปลายทางก่อนหน้านี้

- สำหรับ รหัสกลุ่มความปลอดภัยให้ป้อน ID ของกลุ่มความปลอดภัยที่คุณสร้างขึ้น

- สำหรับ ปลายทางตัวแก้ไข DNSให้ป้อน IP สองรายการสำหรับปลายทางตัวแก้ไขขาเข้าที่คุณสร้างไว้ก่อนหน้านี้

- Choose สร้างบัญชีตัวแทน.

ตั้งค่าแหล่งข้อมูล Snowflake ผ่าน VPC

ในการตั้งค่าแหล่งข้อมูล Snowflake ให้ทำตามขั้นตอนต่อไปนี้

- บนคอนโซล QuickSight ให้เลือก ชุดข้อมูล ในหน้าการนำทาง

- Choose ชุดข้อมูลใหม่.

- เลือกตัวเลือกเกล็ดหิมะ

- สำหรับ ชื่อแหล่งข้อมูลป้อนชื่อ (เช่น

snowflake). - สำหรับ ประเภทการเชื่อมต่อ¸ เลือกการเชื่อมต่อ VPC ที่คุณสร้างไว้ก่อนหน้านี้ (

snowflake-privatelink). - สำหรับ เซิร์ฟเวอร์ฐานข้อมูลป้อน

privatelink-account-url. - สำหรับ ชื่อฐานข้อมูลป้อนชื่อฐานข้อมูลของคุณ

- สำหรับ คลังสินค้าป้อนชื่อคลังสินค้า Snowflake ที่ทำงานอยู่

- สำหรับ ชื่อผู้ใช้ป้อนชื่อผู้ใช้ Snowflake ของคุณ

- สำหรับ รหัสผ่านป้อนรหัสผ่าน Snowflake ของคุณ

- Choose ตรวจสอบ.

- เมื่อตรวจสอบสำเร็จแล้ว ให้เลือก สร้างแหล่งข้อมูล.

สร้างแดชบอร์ด QuickSight แรกของคุณ

ในส่วนนี้ เราจะพูดถึงการสร้างชุดข้อมูลใน QuickSight จากนั้นจึงใช้ข้อมูลนี้ในการแสดงภาพ เรากำลังใช้ชุดข้อมูลจำลองที่มีข้อมูลเกี่ยวกับพนักงานสมมติ

- สำหรับ schema, เลือกสคีมาของคุณ

- สำหรับ ตาราง, เลือกตารางของคุณ

- Choose เลือก.

ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร เสร็จสิ้นการสร้างชุดข้อมูล คุณสามารถกำหนดได้ว่า QuickSight นำเข้าชุดข้อมูลของคุณไปยัง SPICE เพื่อปรับปรุงประสิทธิภาพการสืบค้นหรือสอบถามข้อมูลของคุณโดยตรงทุกครั้งที่โหลดแดชบอร์ด สำหรับข้อมูลเพิ่มเติมเกี่ยวกับ SPICE โปรดดูที่ การนำเข้าข้อมูลไปยัง SPICE.

- สำหรับโพสต์นี้เราเลือก นำเข้า SPICE เพื่อการวิเคราะห์ที่รวดเร็วขึ้น.

- Choose จินตนาการ.

ตอนนี้เรามีสคีมา ตาราง และการกำหนดค่า SPICE สำหรับชุดข้อมูลแล้ว เราจึงสามารถสร้างการแสดงภาพครั้งแรกได้

- เลือกฟิลด์จากรายการฟิลด์ที่มีอยู่ สำหรับโพสต์นี้เราเลือก เมือง.

- เลือกการแสดงภาพใน ประเภทภาพ

นี่เป็นเพียงรอยขีดข่วนพื้นผิวของความสามารถในการแสดงภาพของ QuickSight ดูข้อมูลเพิ่มเติมได้ที่ การทำงานกับ Amazon QuickSight Visuals.

ต่อไป เราจะพูดถึงการกำหนดค่าเครือข่ายที่อนุญาตให้ QuickSight เชื่อมต่อกับ VPC หนึ่งด้วย AWS PrivateLink ใน VPC อื่น และใช้การเพียร์ VPC เพื่ออนุญาตให้ QuickSight ใช้การเชื่อมต่อ AWS PrivateLink

การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink และการเพียร์ VPC ภายในภูมิภาคเดียวกัน

ในส่วนนี้ เราจะแสดงวิธีเชื่อมต่อกับ Snowflake ด้วย QuickSight ด้วย VPC สองเครื่องที่เพียร์และ AWS PrivateLink ไดอะแกรมต่อไปนี้แสดงสถาปัตยกรรมโซลูชัน

ตั้งค่าการเพียร์ VPC

ขั้นแรก เราสร้างการเชื่อมต่อแบบเพียร์ VPC จาก VPC ที่ร้องขอ

- เกี่ยวกับ การเชื่อมต่อแบบเพียร์ หน้าคอนโซล Amazon VPC เลือก สร้างการเชื่อมต่อแบบเพียร์.

- สำหรับ เลือก VPC ในพื้นที่ที่จะเพียร์ด้วยเลือก VPC ที่คุณกำหนดค่าการเชื่อมต่อ Snowflake AWS PrivateLink

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร เลือก VPC อื่นเพื่อเพียร์ด้วย ส่วนปล่อยให้ตัวเลือกเริ่มต้นสำหรับ ลงชื่อเข้าใช้ และ ภูมิภาค (บัญชีของฉัน และ ภูมิภาคนี้ตามลำดับ)

- สำหรับ VPC (ผู้รับ)ให้เลือก VPC ที่ QuickSight ของคุณเชื่อมต่ออยู่

- Choose สร้างการเชื่อมต่อแบบเพียร์.

ต่อไป เรายอมรับการเชื่อมต่อ VPC จาก VPC ที่ยอมรับ

- เกี่ยวกับ การเชื่อมต่อแบบเพียร์ หน้า เลือกการเชื่อมต่อที่คุณสร้างขึ้น

- เกี่ยวกับ สถานะ เมนูให้เลือก ยอมรับ.

- ตรวจสอบข้อมูลเกี่ยวกับคำขอ หากทุกอย่างถูกต้องให้เลือก ใช่ ยอมรับ.

ต่อไป เรากำหนดค่า DNS เพื่อแก้ไขระหว่าง VPC ทั้งสอง

- เกี่ยวกับ การเชื่อมต่อแบบเพียร์ หน้า เลือกการเชื่อมต่อแบบเพียร์ใหม่ของคุณ

- เกี่ยวกับ DNS ตรวจสอบว่าทั้งสองตัวเลือกแสดงเป็น .หรือไม่ พิการ.

หากเปิดใช้งาน คุณสามารถข้ามไปยังขั้นตอนในการสร้างตารางเส้นทางได้

- เกี่ยวกับ สถานะ เมนูให้เลือก แก้ไขการตั้งค่า DNS.

สิ่งนี้ต้องการให้ VPC ของคุณเปิดใช้งานชื่อโฮสต์ DNS และการแก้ปัญหา

- เลือกกล่องกาเครื่องหมายทั้งสองช่องเพื่ออนุญาตให้ DNS แก้ไขจากทั้งตัวรับและ VPC ของผู้ร้องขอ

- Choose ลด.

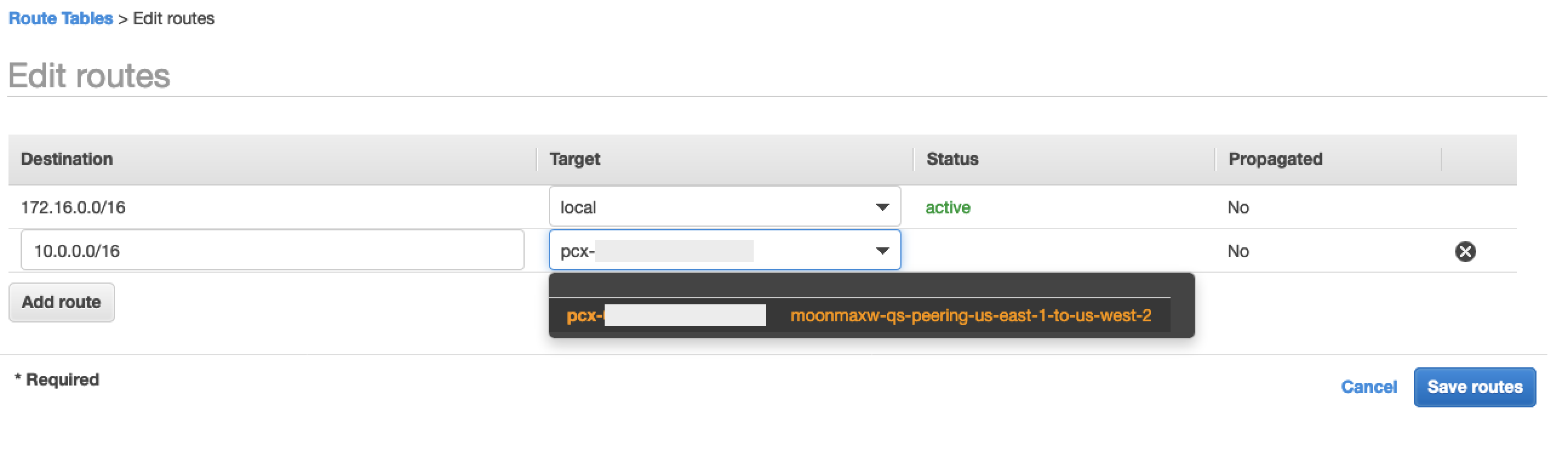

ถัดไป สร้างรายการตารางเส้นทางเพื่อให้เส้นทางสามารถแพร่กระจายระหว่าง VPC ทั้งสองได้

- เกี่ยวกับ ตารางเส้นทาง หน้า เลือกตารางเส้นทางใน VPC ที่คุณร้องขอ

- เกี่ยวกับ เส้นทาง เลือกแท็บ แก้ไขเส้นทาง.

- เพิ่มเส้นทางสำหรับบล็อก CIDR ที่ VPC เพียร์ของคุณใช้ (สำหรับโพสต์นี้ 172.31.0.0/16)

- Choose บันทึกเส้นทาง.

- ทำซ้ำสำหรับตารางเส้นทางใน VPC ตัวรับของคุณ

กำหนดค่า DNS ในตัวรับ VPC

ในส่วนนี้ เราเชื่อมโยง VPC ตัวรับที่มีโซนโฮสต์ส่วนตัวเดียวกันกับผู้ขอ VPC (<region>.privatelink.snowflakecomputing.com).

- บนคอนโซล Route 53 ให้เลือก โซนโฮสต์ ในบานหน้าต่างนำทาง

- เลือกโซนโฮสต์

<region>.privatelink.snowflakecomputing.comและเลือก Edit. - ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร VPC เพื่อเชื่อมโยงกับโซนที่โฮสต์ ส่วนเลือก เพิ่ม VPC.

- เลือกภูมิภาคและรหัส VPC ที่เชื่อมโยงกับ VPC ที่รับ

- Choose บันทึกการเปลี่ยนแปลง.

กำหนดค่าปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 ในตัวรับ VPC

ในการกำหนดค่าปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 ของคุณ ให้ทำตามขั้นตอนต่อไปนี้:

- เกี่ยวกับ กลุ่มความปลอดภัย หน้าคอนโซล Amazon VPC เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อ (เช่น

quicksight-doc-route53-resolver-sg) และคำอธิบาย - เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สร้างกฎที่อนุญาต DNS (พอร์ต 53) ผ่าน UDP และ TCP จากภายในบล็อก VPC CIDR (สำหรับโพสต์นี้ 172.31.0.0/16)

- Choose สร้างกลุ่มความปลอดภัย.

- จดบันทึกรหัสกลุ่มความปลอดภัย เนื่องจากตอนนี้เราได้เพิ่มกฎเพื่ออนุญาตการรับส่งข้อมูลไปยังกลุ่มความปลอดภัยปลายทาง VPC

ต่อไป เราตั้งค่าปลายทางขาเข้าของ Route 53 สำหรับ VPC นี้

- บนคอนโซล Route 53 ให้เลือก ปลายทางขาเข้า ในบานหน้าต่างนำทาง

- Choose สร้างปลายทางขาเข้า.

- ป้อนชื่อสำหรับปลายทาง (เช่น

quicksight-inbound-resolver). - สำหรับ VPC ในภูมิภาคให้เลือกรหัส VPC สำหรับ VPC ที่ยอมรับ

- สำหรับ กลุ่มรักษาความปลอดภัยให้เลือกรหัสกลุ่มความปลอดภัยที่คุณบันทึกไว้ก่อนหน้านี้

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ที่อยู่ IP ให้เลือก Availability Zone และซับเน็ต XNUMX แห่ง แล้วออกจาก ใช้ที่อยู่ IP ที่เลือกโดยอัตโนมัติ

- Choose ส่ง.

- เลือกปลายทางขาเข้าหลังจากสร้างขึ้น

- หลังจากจัดเตรียมปลายทางขาเข้าแล้ว ให้จดที่อยู่ IP สองรายการสำหรับตัวแก้ไข

เชื่อมต่อ VPC ตัวรับกับ QuickSight

ในการเริ่มต้น เราจำเป็นต้องสร้างกลุ่มความปลอดภัยสำหรับ QuickSight เพื่ออนุญาตการรับส่งข้อมูลไปยังปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53, ตำแหน่งข้อมูล VPC สำหรับ AWS PrivateLink และการรับส่งข้อมูลภายในเครือข่ายท้องถิ่น

- เกี่ยวกับ กลุ่มความปลอดภัย หน้าคอนโซล Amazon VPC เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อ (เช่น

quicksight-snowflake-privatelink-vpc-peering-sg) และคำอธิบาย - เลือกรหัส VPC สำหรับ VPC ที่ยอมรับ

- สร้างกฎการเข้าดังต่อไปนี้:

-

- กฎข้อเดียวสำหรับเครือข่ายท้องถิ่นสำหรับพอร์ต TCP ทั้งหมด (เช่น 172.31.0.0/16)

- กฎข้อหนึ่งที่อนุญาตการรับส่งข้อมูล DNS จากกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับพอร์ต TCP ทั้งหมด

- กฎข้อหนึ่งที่อนุญาตการรับส่งข้อมูล DNS จากกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับพอร์ต UDP ทั้งหมด

- กฎข้อหนึ่งที่อนุญาตการรับส่งข้อมูลไปยังกลุ่มความปลอดภัยสำหรับตำแหน่งข้อมูล VPC (อยู่ใน VPC ที่มีการเชื่อมต่อแบบเพียร์)

ตามที่กล่าวไว้ก่อนหน้านี้ กลุ่มความปลอดภัยสำหรับ QuickSight จะแตกต่างจากกลุ่มความปลอดภัยอื่นๆ คุณต้องอนุญาตทราฟฟิกส่งคืนจากกลุ่มความปลอดภัยเป้าหมายอย่างชัดเจน และกฎขาเข้าในกลุ่มความปลอดภัยของคุณต้องอนุญาตทราฟฟิกบนพอร์ตทั้งหมด ดูข้อมูลเพิ่มเติมได้ที่ กฎขาเข้า.

ต่อไป เราแก้ไขกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 เพื่ออนุญาตการรับส่งข้อมูลจากกลุ่มความปลอดภัยที่เราสร้างขึ้น

- เกี่ยวกับ กลุ่มความปลอดภัย ให้ค้นหา ID กลุ่มความปลอดภัยที่ใช้สำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53

- Choose แก้ไขกฎขาเข้า.

- เพิ่มกฎสำหรับทั้ง DNS บน UDP และ DNS บน TCP โดยใช้ ID กลุ่มความปลอดภัยสำหรับกลุ่มความปลอดภัยที่เราสร้างสำหรับ QuickSight เป็นแหล่งที่มา

- Choose บันทึกกฎ.

ถัดไป แก้ไขกลุ่มความปลอดภัยที่สร้างขึ้นสำหรับตำแหน่งข้อมูล VPC สำหรับการเชื่อมต่อ AWS PrivateLink

- เกี่ยวกับ กลุ่มความปลอดภัย ให้ค้นหารหัสกลุ่มความปลอดภัยที่ใช้สำหรับตำแหน่งข้อมูล VPC สำหรับการเชื่อมต่อ AWS PrivateLink

- Choose แก้ไขกฎขาเข้า.

- เพิ่มกฎสำหรับทั้ง HTTPS และ HTTP โดยใช้ ID กลุ่มความปลอดภัยสำหรับกลุ่มความปลอดภัยที่สร้างขึ้นสำหรับ QuickSight เป็นแหล่งที่มา

- Choose บันทึกกฎ.

ต่อไป เราตั้งค่าการเชื่อมต่อ VPC ใน QuickSight

- บนคอนโซล QuickSight เลือกชื่อผู้ใช้และเลือก จัดการ QuickSight.

- ในบานหน้าต่างนำทาง เลือก จัดการการเชื่อมต่อ VPC.

- Choose เพิ่มการเชื่อมต่อ VPC.

- สำหรับ ชื่อการเชื่อมต่อ VPC¸ ป้อนชื่อ (เช่น

snowflake-privatelink-vpc-peering). - สำหรับ ซับเน็ตให้เลือก subnet ID ที่มีตารางเส้นทางที่มีการเชื่อมต่อแบบเพียร์กับผู้ร้องขอ VPC ที่มีการเชื่อมต่อ AWS PrivateLink

- สำหรับ รหัสกลุ่มความปลอดภัยให้ป้อน ID ของกลุ่มความปลอดภัยที่สร้างไว้ก่อนหน้านี้

- สำหรับ ปลายทางตัวแก้ไข DNSให้ป้อน IP สองรายการสำหรับปลายทางตัวแก้ไขขาเข้าที่คุณสร้างขึ้น

- Choose สร้างบัญชีตัวแทน.

ตั้งค่าแหล่งข้อมูล Snowflake ใน QuickSight ผ่าน VPC

ในการตั้งค่าแหล่งข้อมูล Snowflake ใน QuickSight ให้ทำตามขั้นตอนต่อไปนี้:

- บนคอนโซล QuickSight ให้เลือก ชุดข้อมูล ในบานหน้าต่างนำทาง

- Choose ชุดข้อมูลใหม่.

- เลือกตัวเลือกเกล็ดหิมะ

- ป้อนชื่อแหล่งข้อมูล (เช่น

snowflake-dataset). - เลือกการเชื่อมต่อ VPC ที่คุณสร้าง (

snowflake-privatelink). - สำหรับ เซิร์ฟเวอร์ฐานข้อมูลเข้าสู่

privatelink-account-url. - สำหรับ ชื่อฐานข้อมูลป้อนชื่อฐานข้อมูลของคุณ

- สำหรับ คลังสินค้าป้อนชื่อคลังสินค้า Snowflake ที่ทำงานอยู่

- สำหรับ ชื่อผู้ใช้ป้อนชื่อผู้ใช้ Snowflake ของคุณ

- สำหรับ รหัสผ่านป้อนรหัสผ่าน Snowflake ของคุณ

- Choose ตรวจสอบ.

- เมื่อตรวจสอบสำเร็จแล้ว ให้เลือก สร้างแหล่งข้อมูล.

สำหรับขั้นตอนในการสร้างแดชบอร์ด ดูส่วนก่อนหน้า สร้างแดชบอร์ด QuickSight แรกของคุณ.

ในส่วนถัดไป เราจะพูดถึงการกำหนดค่าเครือข่ายที่คล้ายกัน โดยมีความแตกต่างคือเราใช้การเพียร์ VPC ข้ามภูมิภาค

การเชื่อมต่อ QuickSight กับ Snowflake ผ่าน AWS PrivateLink และการเพียร์ VPC ทั่วภูมิภาค

ในส่วนนี้ เราจะแสดงวิธีเชื่อมต่อกับ Snowflake ด้วย QuickSight ผ่าน AWS PrivateLink ด้วย VPC สองเครื่องที่เพียร์ข้ามภูมิภาค

เราอ้างถึงภูมิภาคโดยทั่วไปในโพสต์นี้ ซึ่งแสดงถึงภูมิภาคที่มีการเชื่อมต่อ Snowflake AWS PrivateLink เป็นภูมิภาค A และภูมิภาคที่ตั้งค่า QuickSight เป็นภูมิภาค B

ไดอะแกรมต่อไปนี้แสดงสถาปัตยกรรมโซลูชันของเรา

ตั้งค่าการเพียร์ VPC ระหว่างสองภูมิภาค

ขั้นแรก เราสร้างการเชื่อมต่อแบบเพียร์ VPC จาก VPC ที่ร้องขอ

- ไปที่ การเชื่อมต่อแบบเพียร์ บนคอนโซล Amazon VPC ในภูมิภาค B (ภูมิภาคที่คุณวางแผนที่จะใช้ QuickSight เพื่อปรับใช้แดชบอร์ด)

- Choose สร้างการเชื่อมต่อแบบเพียร์.

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร เลือก VPC ในพื้นที่ที่จะเพียร์ด้วย ส่วนสำหรับ VPC (ผู้ขอ)เลือก VPC ที่คุณเชื่อมต่อหรือตั้งใจจะเชื่อมต่อ QuickSight

- สำหรับ เลือก VPC อื่นเพื่อเพียร์ด้วยให้เลือก บัญชีของฉัน และ ภูมิภาคอื่น.

- เลือกภูมิภาคที่มีการเชื่อมต่อ Snowflake AWS PrivateLink ของคุณ

- สำหรับ รหัส VPC (ตัวรับ)ให้ป้อน VPC ID สำหรับ VPC ที่มี Snowflake AWS PrivateLink อยู่

- Choose สร้างการเชื่อมต่อแบบเพียร์.

- คัดลอกรหัสการเชื่อมต่อการเพียร์ของ VPC เพื่อให้เราค้นหาได้ง่ายในขั้นตอนต่อไป (ดูเหมือนว่า

pcx-xxxxxxxxxxxx).

ต่อไป เรายอมรับการเชื่อมต่อแบบเพียร์ VPC จากภูมิภาคที่คุณสร้างการเชื่อมต่อ AWS PrivateLink

- ไปที่คอนโซล Amazon VPC ในภูมิภาค A (ที่มีการเชื่อมต่อ Snowflake AWS PrivateLink ของคุณ)

- ค้นหาและเลือกการเชื่อมต่อแบบเพียร์ที่คุณสร้างขึ้น

- เกี่ยวกับ สถานะ เมนูให้เลือก ยอมรับคำขอ.

- ตรวจสอบข้อมูลเกี่ยวกับคำขอ หากทุกอย่างถูกต้องให้เลือก ใช่ ยอมรับ.

ต่อไป เรากำหนดค่า DNS เพื่อแก้ไขระหว่าง VPC ทั้งสอง

- เกี่ยวกับ การเชื่อมต่อแบบเพียร์ หน้าคอนโซล Amazon VPC เลือกการเชื่อมต่อการเพียร์ VPC ที่สร้างขึ้นใหม่

- เกี่ยวกับ DNS ตรวจสอบว่าทั้งสองตัวเลือกแสดงหรือไม่ พิการ.

หากเปิดใช้งานอยู่ ให้ข้ามไปที่ขั้นตอนในการสร้างตารางเส้นทาง

- เกี่ยวกับ สถานะ เมนูให้เลือก แก้ไขการตั้งค่า DNS.

สิ่งนี้ต้องการให้ VPC ของคุณเปิดใช้งานชื่อโฮสต์ DNS และการแก้ปัญหา

- เลือกกล่องกาเครื่องหมายทั้งสองช่องเพื่ออนุญาตให้ DNS แก้ไขจากทั้ง VPC ที่ยอมรับและของผู้ร้องขอ

- Choose ลด.

ต่อไป เราสร้างรายการตารางเส้นทางเพื่อให้เส้นทางสามารถแพร่กระจายระหว่าง VPC สองแห่งสำหรับภูมิภาค B

- ไปที่คอนโซล Amazon VPC ในภูมิภาค B (ภูมิภาคที่คุณวางแผนที่จะใช้ QuickSight เพื่อปรับใช้แดชบอร์ด)

- ในบานหน้าต่างนำทาง เลือก ตารางเส้นทาง.

- เลือกตารางเส้นทางใน VPC ที่คุณร้องขอ

- เกี่ยวกับ เส้นทาง เลือกแท็บ แก้ไขเส้นทาง.

- เพิ่มเส้นทางสำหรับบล็อก CIDR ที่ VPC เพียร์ของคุณใช้ (สำหรับโพสต์นี้ 10.0.0.0/16 คือบล็อก CIDR สำหรับ VPC ที่มีการเชื่อมต่อ Snowflake AWS PrivateLink)

- Choose บันทึกเส้นทาง.

ถัดไป สร้างรายการตารางเส้นทางเพื่อให้เส้นทางสามารถเผยแพร่ระหว่าง VPC สองแห่งสำหรับภูมิภาค A

- ไปที่คอนโซล Amazon VPC ในภูมิภาค A (ที่มีการเชื่อมต่อ Snowflake AWS PrivateLink ของคุณ)

- ทำซ้ำขั้นตอนก่อนหน้า โดยใช้บล็อก CIDR สำหรับ VPC ที่มีการเพียร์ (ในโพสต์นี้ 172.16.0.0/16)

กำหนดค่า DNS ใน VPC ในภูมิภาค B

อันดับแรก เราต้องเชื่อมโยง VPC ในภูมิภาค B (ที่คุณปรับใช้ QuickSight) กับโซนโฮสต์ส่วนตัวเดียวกันกับ VPC ในภูมิภาค A ที่มีการเชื่อมต่อ Snowflake AWS PrivateLink ของคุณ (<region>.privatelink.snowflakecomputing.com).

- บนคอนโซล Route 53 ให้เลือก โซนโฮสต์ ในบานหน้าต่างนำทาง

- เลือกโซนโฮสต์ส่วนตัว

<region>.privatelink.snowflakecomputing.comและเลือก Edit. - ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร VPC เพื่อเชื่อมโยงกับโซนที่โฮสต์ ส่วนเลือก เพิ่ม VPC.

- เลือกภูมิภาคและรหัส VPC ที่เชื่อมโยงกับตัวรับ VPC.

- Choose บันทึกการเปลี่ยนแปลง.

กำหนดค่าปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับ VPC ของคุณในภูมิภาค B

ในการกำหนดค่าปลายทางขาเข้าของตัวแก้ไขในพื้นที่ B ให้ทำตามขั้นตอนต่อไปนี้:

- เกี่ยวกับ กลุ่มความปลอดภัย บนคอนโซล Amazon VPC เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อ (เช่น

quicksight-doc-route53-resolver-sg) และคำอธิบาย - เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สร้างกฎที่อนุญาต DNS (พอร์ต 53) ผ่าน UDP และ TCP จากภายในบล็อก VPC CIDR (สำหรับโพสต์นี้ 172.16.0.0/16)

- Choose สร้างกลุ่มความปลอดภัย.

- จดรหัสกลุ่มความปลอดภัย เนื่องจากตอนนี้เราเพิ่มกฎเพื่ออนุญาตการรับส่งข้อมูลไปยังกลุ่มความปลอดภัยปลายทาง VPC

ต่อไป เราตั้งค่าปลายทางขาเข้าของ Route 53 สำหรับ VPC นี้

- บนคอนโซล Route 53 ให้เลือก ปลายทางขาเข้า ในบานหน้าต่างนำทาง

- Choose สร้างปลายทางขาเข้า.

- ป้อนชื่อสำหรับปลายทาง (เช่น

quicksight-inbound-resolver). - สำหรับ VPC ในภูมิภาคให้เลือกรหัส VPC ที่ใช้ในขั้นตอนก่อนหน้า

- สำหรับ กลุ่มรักษาความปลอดภัยให้เลือกรหัสกลุ่มความปลอดภัยจากขั้นตอนก่อนหน้า

- ตัว Vortex Indicator ได้ถูกนำเสนอลงในนิตยสาร ที่อยู่ IP ให้เลือก Availability Zone และซับเน็ต XNUMX แห่ง แล้วออกจาก ใช้ที่อยู่ IP ที่เลือกโดยอัตโนมัติ

- Choose ส่ง.

- เลือกปลายทางขาเข้าหลังจากสร้างขึ้น

- หลังจากจัดเตรียมปลายทางขาเข้าแล้ว ให้จดที่อยู่ IP สองรายการสำหรับตัวแก้ไข

เชื่อมต่อ VPC กับ QuickSight ในภูมิภาค B

ในการเริ่มต้น เราจำเป็นต้องสร้างกลุ่มความปลอดภัยสำหรับ QuickSight เพื่ออนุญาตการรับส่งข้อมูลไปยังปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53, ตำแหน่งข้อมูล VPC สำหรับ AWS PrivateLink และการรับส่งข้อมูลภายในเครือข่ายท้องถิ่น

- เกี่ยวกับ กลุ่มความปลอดภัย หน้าคอนโซล Amazon VPC ในภูมิภาค B เลือก สร้างกลุ่มความปลอดภัย.

- ป้อนชื่อ (เช่น

quicksight-snowflake-sg) และคำอธิบาย - เลือก VPC ID สำหรับ VPC ที่คุณสร้างการเชื่อมต่อแบบเพียร์ VPC ไว้ก่อนหน้านี้

- สร้างกฎการเข้าดังต่อไปนี้:

-

- พอร์ต TCP หนึ่งพอร์ตสำหรับเครือข่ายท้องถิ่นทั้งหมด (เช่น 172.16.0.0/16)

- กฎข้อหนึ่งที่อนุญาตการรับส่งข้อมูล DNS จากกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับพอร์ต TCP ทั้งหมด

- กฎข้อหนึ่งที่อนุญาตการรับส่งข้อมูล DNS จากกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 สำหรับพอร์ต UDP ทั้งหมด

- หนึ่งอนุญาตให้รับส่งข้อมูลสำหรับพอร์ต TCP ทั้งหมดไปยังบล็อก CIDR สำหรับ VPC ที่ตั้งอยู่ในภูมิภาค A ซึ่งมีการเชื่อมต่อ Snowflake AWS PrivateLink ของคุณ (สำหรับโพสต์นี้ 10.0.0.0/16)

ตามที่กล่าวไว้ก่อนหน้านี้ กลุ่มความปลอดภัยสำหรับ QuickSight จะแตกต่างจากกลุ่มความปลอดภัยอื่นๆ คุณต้องอนุญาตทราฟฟิกส่งคืนจากกลุ่มความปลอดภัยเป้าหมายอย่างชัดเจน และกฎขาเข้าในกลุ่มความปลอดภัยของคุณต้องอนุญาตทราฟฟิกบนพอร์ตทั้งหมด ดูข้อมูลเพิ่มเติมได้ที่ กฎขาเข้า.

ต่อไป เราแก้ไขกลุ่มความปลอดภัยสำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53 ในภูมิภาค B เพื่ออนุญาตการรับส่งข้อมูลจากกลุ่มความปลอดภัยที่เราสร้างขึ้น

- เกี่ยวกับ กลุ่มความปลอดภัย ให้ค้นหา ID กลุ่มความปลอดภัยที่ใช้สำหรับปลายทางขาเข้าของตัวแก้ไขเส้นทาง 53

- Choose แก้ไขกฎขาเข้า.

- เพิ่มกฎสำหรับทั้ง DNS บน UDP และ DNS บน TCP โดยใช้บล็อก CIDR สำหรับ VPC ในภูมิภาค B (สำหรับโพสต์นี้ 172.16.0.0/16)

- Choose บันทึกกฎ.

ต่อไป เราต้องแก้ไขกลุ่มความปลอดภัยที่เราใช้สำหรับการเชื่อมต่อ AWS PrivateLink

- ไปที่ กลุ่มความปลอดภัย บนคอนโซล Amazon VPC ในภูมิภาค A

- ค้นหารหัสกลุ่มความปลอดภัยที่ใช้สำหรับตำแหน่งข้อมูล VPC สำหรับการเชื่อมต่อ AWS PrivateLink

- Choose แก้ไขกฎขาเข้า.

- เพิ่มกฎสำหรับทั้ง HTTPS และ HTTP โดยใช้ CIDR Block สำหรับ VPC ในภูมิภาค B เป็นแหล่งที่มา (สำหรับโพสต์นี้ 172.16.0.0/16)

- Choose บันทึกกฎ.

สุดท้าย เราตั้งค่าการเชื่อมต่อ QuickSight VPC

- ไปที่คอนโซล QuickSight ในภูมิภาค B

- เลือกชื่อผู้ใช้และเลือก จัดการ QuickSight.

- ในบานหน้าต่างนำทาง เลือก จัดการการเชื่อมต่อ VPC.

- Choose เพิ่มการเชื่อมต่อ VPC.

- สำหรับ ชื่อการเชื่อมต่อ VPCป้อนชื่อการเชื่อมต่อ (เช่น

snowflake-privatelink-cross-region). - สำหรับ รหัส VPCเลือก VPC ID ของ VPC ในภูมิภาค B

- สำหรับ ซับเน็ตให้เลือก subnet ID จาก VPC ในภูมิภาค B ที่มีตารางเส้นทางที่มีการเชื่อมต่อแบบเพียร์ไปยัง VPC ที่มีการเชื่อมต่อ AWS PrivateLink

- สำหรับ รหัสกลุ่มความปลอดภัยให้ป้อน ID ของกลุ่มความปลอดภัยที่คุณสร้างขึ้น

- สำหรับ ปลายทางตัวแก้ไข DNSให้ป้อน IP สองรายการสำหรับปลายทางตัวแก้ไขขาเข้าที่สร้างไว้ก่อนหน้านี้

- Choose สร้างบัญชีตัวแทน.

ตั้งค่าแหล่งข้อมูล Snowflake ใน QuickSight ผ่าน VPC

ในการตั้งค่าแหล่งข้อมูล Snowflake ใน QuickSight ให้ทำตามขั้นตอนต่อไปนี้:

- บนคอนโซล QuickSight ให้เลือก ชุดข้อมูล ในบานหน้าต่างนำทาง

- Choose ชุดข้อมูลใหม่.

- เลือกตัวเลือกเกล็ดหิมะ

- ป้อนชื่อแหล่งข้อมูลของคุณ (เช่น

snowflake-dataset). - เลือกการเชื่อมต่อ VPC ที่คุณสร้าง (

snowflake-privatelink). - สำหรับ เซิร์ฟเวอร์ฐานข้อมูลเข้าสู่

privatelink-account-url. - สำหรับ ชื่อฐานข้อมูลป้อนชื่อฐานข้อมูลของคุณ

- สำหรับ คลังสินค้าป้อนชื่อคลังสินค้า Snowflake ที่ทำงานอยู่

- สำหรับ ชื่อผู้ใช้ป้อนชื่อผู้ใช้ Snowflake ของคุณ

- สำหรับ รหัสผ่านป้อนรหัสผ่าน Snowflake ของคุณ

- Choose ตรวจสอบ.

- เมื่อตรวจสอบสำเร็จแล้ว ให้เลือก สร้างแหล่งข้อมูล.

สำหรับขั้นตอนในการสร้างแดชบอร์ด ดูส่วนก่อนหน้า สร้างแดชบอร์ด QuickSight แรกของคุณ.

สำหรับการกำหนดค่าล่าสุดของเรา เราจะพูดถึงวิธีตั้งค่าการเชื่อมต่อ QuickSight กับ Snowflake โดยไม่ต้องใช้ AWS PrivateLink

การเชื่อมต่อ QuickSight กับ Snowflake โดยไม่ต้องใช้ AWS PrivateLink

ในส่วนนี้ เราจะแสดงวิธีเชื่อมต่อกับ Snowflake ด้วย QuickSight โดยไม่ต้องใช้ AWS PrivateLink

- บนคอนโซล QuickSight ให้เลือก ชุดข้อมูล ในบานหน้าต่างนำทาง

- Choose ชุดข้อมูลใหม่.

- เลือกตัวเลือกเกล็ดหิมะ

- ป้อนชื่อแหล่งข้อมูล (เช่น

snowflake-dataset). - ปล่อยให้ประเภทการเชื่อมต่อเป็น เครือข่ายสาธารณะ.

- สำหรับ ชื่อฐานข้อมูลป้อนชื่อฐานข้อมูลของคุณ

- สำหรับเซิร์ฟเวอร์ฐานข้อมูลของคุณ ให้ป้อน URL ที่คุณใช้เพื่อเข้าสู่ระบบ Snowflake (

xxxxxxxx.snowflakecomputing.com). - สำหรับ คลังสินค้าป้อนชื่อคลังสินค้า Snowflake ที่ทำงานอยู่

- สำหรับ ชื่อผู้ใช้ป้อนชื่อผู้ใช้ Snowflake ของคุณ

- สำหรับ รหัสผ่านป้อนรหัสผ่าน Snowflake ของคุณ

- Choose ตรวจสอบ.

- Choose สร้างแหล่งข้อมูล.

สำหรับขั้นตอนในการสร้างแดชบอร์ด ดูส่วนก่อนหน้า สร้างแดชบอร์ด QuickSight แรกของคุณ.

ทำความสะอาด

หากงานของคุณกับ QuickSight, Snowflake และ PrivateLink เสร็จสมบูรณ์ ลบปลายทางขาเข้าของตัวแก้ไข Route53 ของคุณ, เส้นทาง 53 โซนโฮสต์ส่วนตัวและ ปลายทาง VPC สำหรับ Snowflake เพื่อหลีกเลี่ยงค่าธรรมเนียมเพิ่มเติม

สรุป

ในโพสต์นี้ เรากล่าวถึงสี่สถานการณ์ในการเชื่อมต่อ QuickSight กับ Snowflake เป็นแหล่งข้อมูลโดยใช้ AWS PrivateLink สำหรับการเชื่อมต่อในสามสถานการณ์ที่แตกต่างกัน: VPC เดียวกัน ด้วยการเพียร์ VPC ในภูมิภาคเดียวกัน และการเพียร์ VPC ข้ามภูมิภาค นอกจากนี้เรายังกล่าวถึงวิธีเชื่อมต่อ QuickSight กับ Snowflake โดยไม่ต้องใช้ AWS PrivateLink

หลังจากที่คุณตั้งค่าแหล่งข้อมูลแล้ว คุณสามารถรับข้อมูลเชิงลึกเพิ่มเติมจากข้อมูลของคุณได้โดยการตั้งค่า ข้อมูลเชิงลึกของ ML ใน QuickSight ให้ตั้งค่าการแสดงข้อมูลของคุณแบบกราฟิกโดยใช้ QuickSight ภาพ,หรือ ร่วม ข้อมูลจากชุดข้อมูลหลายชุด รวมถึงคุณสมบัติ QuickSight อื่นๆ ทั้งหมด

เกี่ยวกับผู้เขียน

แม็กซ์เวลล์ มูน เป็นสถาปนิกโซลูชันอาวุโสของ AWS ที่ทำงานร่วมกับผู้จำหน่ายซอฟต์แวร์อิสระ (ISV) เพื่อออกแบบและปรับขนาดแอปพลิเคชันของตนบน AWS นอกงาน แม็กซ์เวลล์เป็นพ่อของแมวสองตัว เป็นผู้สนับสนุนตัวยงของสโมสรฟุตบอลวูล์ฟแฮมป์ตัน วันเดอเรอร์ส และรอคอยเพลงสกาคลื่นลูกใหม่อย่างอดทน

แม็กซ์เวลล์ มูน เป็นสถาปนิกโซลูชันอาวุโสของ AWS ที่ทำงานร่วมกับผู้จำหน่ายซอฟต์แวร์อิสระ (ISV) เพื่อออกแบบและปรับขนาดแอปพลิเคชันของตนบน AWS นอกงาน แม็กซ์เวลล์เป็นพ่อของแมวสองตัว เป็นผู้สนับสนุนตัวยงของสโมสรฟุตบอลวูล์ฟแฮมป์ตัน วันเดอเรอร์ส และรอคอยเพลงสกาคลื่นลูกใหม่อย่างอดทน

บอสโก อัลบูเคอร์กี เป็น Sr Partner Solution Architect ที่ AWS และมีประสบการณ์มากกว่า 20 ปีในการทำงานกับผลิตภัณฑ์ฐานข้อมูลและการวิเคราะห์ จากผู้จำหน่ายฐานข้อมูลขององค์กร และผู้ให้บริการระบบคลาวด์ และได้ช่วยบริษัทเทคโนโลยีขนาดใหญ่ในการออกแบบโซลูชันการวิเคราะห์ข้อมูล ตลอดจนทีมวิศวกรรมชั้นนำที่กำลังออกแบบ และใช้แพลตฟอร์มการวิเคราะห์ข้อมูลและผลิตภัณฑ์ข้อมูล

บอสโก อัลบูเคอร์กี เป็น Sr Partner Solution Architect ที่ AWS และมีประสบการณ์มากกว่า 20 ปีในการทำงานกับผลิตภัณฑ์ฐานข้อมูลและการวิเคราะห์ จากผู้จำหน่ายฐานข้อมูลขององค์กร และผู้ให้บริการระบบคลาวด์ และได้ช่วยบริษัทเทคโนโลยีขนาดใหญ่ในการออกแบบโซลูชันการวิเคราะห์ข้อมูล ตลอดจนทีมวิศวกรรมชั้นนำที่กำลังออกแบบ และใช้แพลตฟอร์มการวิเคราะห์ข้อมูลและผลิตภัณฑ์ข้อมูล

- '

- "

- 100

- 11

- 7

- 9

- เข้า

- ลงชื่อเข้าใช้

- เพิ่มเติม

- ทั้งหมด

- การอนุญาต

- อเมซอน

- การวิเคราะห์

- การใช้งาน

- สถาปัตยกรรม

- ความพร้อมใช้งาน

- AWS

- ชายแดน

- ธุรกิจ

- ระบบธุรกิจอัจฉริยะ

- โทรศัพท์

- แมว

- เมฆ

- สโมสร

- รหัส

- บริษัท

- การเชื่อมต่อ

- การเชื่อมต่อ

- การสร้าง

- หน้าปัด

- ข้อมูล

- วิเคราะห์ข้อมูล

- ฐานข้อมูล

- ออกแบบ

- DNS

- บรรณาธิการ

- พนักงาน

- ปลายทาง

- การรักษาความปลอดภัยปลายทาง

- ชั้นเยี่ยม

- Enterprise

- แสดง

- คุณสมบัติ

- ค่าธรรมเนียม

- สาขา

- ชื่อจริง

- ฟุตบอล

- ข้างหน้า

- เต็ม

- สีเขียว

- บัญชีกลุ่ม

- จุดสูง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- AMI

- เอกลักษณ์

- รวมทั้ง

- ข้อมูล

- ข้อมูลเชิงลึก

- บูรณาการ

- Intelligence

- การโต้ตอบ

- IP

- ที่อยู่ IP

- IT

- ใหญ่

- นำ

- ถูก จำกัด

- Line

- LINK

- รายการ

- ในประเทศ

- ย้าย

- ดนตรี

- ชื่อ

- การเดินเรือ

- เครือข่าย

- เสนอ

- เปิด

- ตัวเลือกเสริม (Option)

- Options

- ใบสั่ง

- อื่นๆ

- หุ้นส่วน

- รหัสผ่าน

- การปฏิบัติ

- แพลตฟอร์ม

- พอร์ต

- ส่วนตัว

- ผลิตภัณฑ์

- สาธารณะ

- ประกาศ

- บันทึก

- ความต้องการ

- ทรัพยากร

- แหล่งข้อมูล

- เส้นทาง

- กฎระเบียบ

- วิ่ง

- ขนาด

- จอภาพ

- ค้นหา

- ความปลอดภัย

- เลือก

- serverless

- ชุด

- การตั้งค่า

- ง่าย

- So

- ซอฟต์แวร์

- โซลูชัน

- เริ่มต้น

- การเก็บรักษา

- โดเมนย่อย

- ที่ประสบความสำเร็จ

- สนับสนุน

- พื้นผิว

- เทคโนโลยี

- ที่มา

- เวลา

- การจราจร

- ui

- ความคุ้มค่า

- ผู้ขาย

- รายละเอียด

- เสมือน

- การสร้างภาพ

- คลังสินค้า

- คลื่น

- เว็บไซต์

- ภายใน

- งาน

- ปี