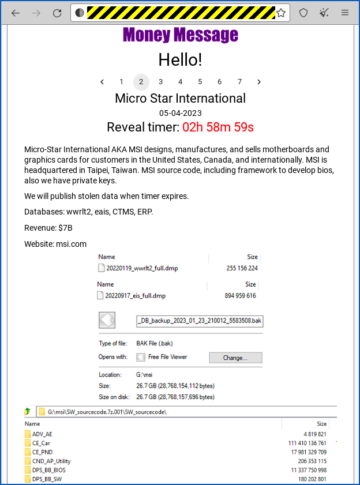

บริษัท Zoetop ของจีน อดีตเจ้าของแบรนด์ “ฟาสต์แฟชั่น” ของ SHEIN และ ROMWE ที่ได้รับความนิยมอย่างล้นหลาม ถูกปรับ $1,900,000 โดยรัฐนิวยอร์ก

ในฐานะอัยการสูงสุด เลทิเทีย เจมส์ วางไว้ ในแถลงการณ์เมื่อสัปดาห์ที่แล้ว:

มาตรการรักษาความปลอดภัยดิจิทัลที่อ่อนแอของ SHEIN และ ROMWE ทำให้แฮกเกอร์ขโมยข้อมูลส่วนตัวของผู้บริโภคในร้านค้าได้ง่าย

ราวกับว่านั่นยังไม่ดีพอ เจมส์พูดต่อไปว่า:

[P]ข้อมูลส่วนบุคคลถูกขโมยและ Zoetop พยายามปกปิด ความล้มเหลวในการปกป้องข้อมูลส่วนบุคคลของผู้บริโภคและการโกหกเกี่ยวกับข้อมูลนั้นไม่เป็นที่นิยม SHEIN และ ROMWE ต้องเพิ่มมาตรการรักษาความปลอดภัยทางไซเบอร์เพื่อปกป้องผู้บริโภคจากการฉ้อโกงและการโจรกรรมข้อมูลประจำตัว

บอกตามตรง เราแปลกใจมากที่ Zoetop (ปัจจุบันคือ SHEIN Distribution Corporation ในสหรัฐอเมริกา) เลิกกิจการไปอย่างสบายๆ เมื่อพิจารณาจากขนาด ความมั่งคั่ง และพลังตราสินค้าของบริษัท เห็นได้ชัดว่าไม่มีมาตรการป้องกันขั้นพื้นฐานที่อาจป้องกันหรือลดอันตรายที่จะเกิดขึ้นได้ โดยการละเมิดและความไม่ซื่อสัตย์อย่างต่อเนื่องในการจัดการกับการละเมิดหลังจากที่ได้รับทราบ

การละเมิดที่ค้นพบโดยบุคคลภายนอก

ตามที่ สำนักงานอัยการสูงสุดแห่งนิวยอร์ก Zoetop ไม่ได้สังเกตเห็นการละเมิดซึ่งเกิดขึ้นในเดือนมิถุนายน 2018 ด้วยตัวเอง

ผู้ประมวลผลการชำระเงินของ Zoetop กลับพบว่าบริษัทถูกละเมิด ตามรายงานการฉ้อโกงจากสองแหล่ง: บริษัทบัตรเครดิตและธนาคาร

บริษัทบัตรเครดิตพบข้อมูลบัตรของลูกค้า SHEIN เพื่อขายในฟอรัมใต้ดิน ซึ่งบ่งชี้ว่าข้อมูลดังกล่าวได้มาจากบริษัทเองหรือพันธมิตรด้านไอทีรายใดรายหนึ่งเป็นจำนวนมาก

และธนาคารได้ระบุ SHEIN (ออกเสียงว่า “เธอเข้า” ถ้าเธอไม่ได้ทำมันออกมาแล้ว ไม่ใช่ “ส่องแสง”) ให้เป็นสิ่งที่เรียกว่า CPP ในประวัติการชำระเงินของลูกค้าจำนวนมากที่ถูกฉ้อโกง

CPP ย่อมาจาก จุดซื้อทั่วไปและหมายความตามที่กล่าวไว้อย่างแน่นอน: หากลูกค้า 100 รายรายงานการฉ้อโกงบัตรของตนโดยอิสระ และหากผู้ค้าทั่วไปเพียงรายเดียวที่ลูกค้าทั้งหมด 100 รายเพิ่งชำระเงินให้คือบริษัท X...

…จากนั้นคุณมีหลักฐานแวดล้อมว่า X เป็นสาเหตุของ "การระบาดของการฉ้อโกง" ในลักษณะเดียวกับที่นักระบาดวิทยาชาวอังกฤษ John Snow ติดตามการระบาดของอหิวาตกโรคในลอนดอนในปี พ.ศ. 1854 ในลอนดอน ปั๊มน้ำเสีย ใน Broad Street โซโห

งานของสโนว์ช่วยเพิกเฉยต่อแนวคิดที่ว่าโรคราน้ำค้างเพียง “แพร่กระจายไปในอากาศอันเลวร้าย”; ก่อตั้ง “ทฤษฎีเชื้อโรค” ให้เป็นความจริงทางการแพทย์ และปฏิวัติความคิดด้านสาธารณสุข เขายังแสดงให้เห็นว่าการวัดผลและการทดสอบตามวัตถุประสงค์สามารถช่วยเชื่อมโยงสาเหตุและผลกระทบได้อย่างไร ดังนั้นจึงมั่นใจได้ว่านักวิจัยในอนาคตจะไม่เสียเวลาไปกับคำอธิบายที่เป็นไปไม่ได้และแสวงหา "วิธีแก้ปัญหา" ที่ไร้ประโยชน์

ไม่ได้ระวังตัว

ไม่น่าแปลกใจเลยที่บริษัทตรวจพบการละเมิดมือสอง การสอบสวนในนิวยอร์กจึงตัดสินให้ธุรกิจไม่ยุ่งเกี่ยวกับการตรวจสอบความปลอดภัยทางไซเบอร์ “ไม่ได้เรียกใช้การสแกนช่องโหว่ภายนอกเป็นประจำ หรือตรวจสอบหรือตรวจสอบบันทึกการตรวจสอบเป็นประจำเพื่อระบุเหตุการณ์ด้านความปลอดภัย”

การสอบสวนยังรายงานด้วยว่า Zoetop:

- แฮชรหัสผ่านของผู้ใช้ในลักษณะที่ง่ายต่อการถอดรหัส เห็นได้ชัดว่าการแฮชรหัสผ่านประกอบด้วยการรวมรหัสผ่านของผู้ใช้กับเกลือสุ่มสองหลัก ตามด้วย MD5 ซ้ำหนึ่งครั้ง รายงานจากผู้ชื่นชอบการแคร็กรหัสผ่านแนะนำว่าเครื่องแคร็ก 8-GPU แบบสแตนด์อโลนพร้อมฮาร์ดแวร์ปี 2016 สามารถเปลี่ยน MD200,000,000,000 ได้ถึง 5 ตัวในหนึ่งวินาที (ปกติแล้วเกลือจะไม่เพิ่มเวลาในการคำนวณใดๆ เพิ่มเติม) ซึ่งเทียบเท่ากับการลองใช้รหัสผ่านเกือบ 20 ล้านล้านรหัสผ่านต่อวันโดยใช้คอมพิวเตอร์เอนกประสงค์เพียงเครื่องเดียว (อัตราการแคร็ก MD5 ในปัจจุบันดูเหมือนจะเร็วกว่านั้นประมาณห้าถึงสิบเท่าเมื่อใช้การ์ดกราฟิกล่าสุด)

- บันทึกข้อมูลโดยประมาท สำหรับธุรกรรมที่เกิดข้อผิดพลาดบางอย่าง Zoetop บันทึกธุรกรรมทั้งหมดลงในบันทึกการแก้ปัญหา เห็นได้ชัดว่ามีรายละเอียดบัตรเครดิตทั้งหมด (เราถือว่าสิ่งนี้รวมรหัสความปลอดภัย หมายเลขยาว และวันหมดอายุ) แต่ถึงแม้หลังจากที่ทราบเกี่ยวกับการละเมิดแล้ว บริษัทก็ไม่ได้พยายามค้นหาว่าอาจจัดเก็บข้อมูลบัตรชำระเงินปลอมประเภทนี้ไว้ในระบบของตนที่ใด

- ไม่ต้องกังวลกับแผนรับมือเหตุการณ์ ไม่เพียงแต่บริษัทล้มเหลวในการวางแผนรับมือการรักษาความปลอดภัยทางไซเบอร์ก่อนเกิดการละเมิด แต่ดูเหมือนไม่ใส่ใจที่จะคิดแผนดังกล่าวภายหลังจากการสอบสวนระบุว่า “ล้มเหลวในการดำเนินการทันเวลาเพื่อปกป้องลูกค้าที่ได้รับผลกระทบจำนวนมาก”

- ประสบปัญหาการติดสปายแวร์ภายในระบบประมวลผลการชำระเงิน จากการสอบสวนอธิบายว่า “การขโมยข้อมูลบัตรชำระเงินใดๆ [ดังนั้น] จะเกิดขึ้นโดยการสกัดกั้นข้อมูลบัตร ณ จุดซื้อ” อย่างที่คุณจินตนาการได้ เนื่องจากขาดแผนรับมือเหตุการณ์ บริษัทจึงไม่สามารถบอกได้ว่ามัลแวร์ขโมยข้อมูลนี้ทำงานได้ดีเพียงใด แม้ว่ารายละเอียดบัตรของลูกค้าจะปรากฏบนดาร์กเว็บแสดงให้เห็นว่าผู้โจมตี ประสบความสำเร็จ.

ไม่พูดความจริง

บริษัทยังถูกวิพากษ์วิจารณ์อย่างถี่ถ้วนถึงความไม่ซื่อสัตย์ในการจัดการกับลูกค้าหลังจากที่รู้ขอบเขตของการโจมตีแล้ว

ตัวอย่างเช่น บริษัท:

- ระบุว่าผู้ใช้ 6,420,000 (ผู้ที่สั่งซื้อจริง) ได้รับผลกระทบ แม้ว่าจะรู้ว่าบันทึกบัญชีผู้ใช้ 39,000,000 รายการ ซึ่งรวมถึงรหัสผ่านที่แฮชอย่างไม่เหมาะสมเหล่านั้น ถูกขโมยไป

- บอกว่าได้ติดต่อกับผู้ใช้ 6.42 ล้านคนแล้ว ที่จริงแล้วมีเพียงผู้ใช้ในแคนาดา สหรัฐอเมริกา และยุโรปเท่านั้นที่ได้รับแจ้ง

- บอกกับลูกค้าว่า "ไม่มีหลักฐานว่าข้อมูลบัตรเครดิตของคุณถูกนำออกจากระบบของเรา" แม้ว่าจะได้รับการแจ้งเตือนถึงการละเมิดโดยแหล่งข่าวสองแหล่งซึ่งแสดงหลักฐานที่ชี้ให้เห็นอย่างชัดเจนว่า

ดูเหมือนว่าบริษัทจะละเลยที่จะพูดถึงว่าบริษัทรู้ว่าได้รับการติดเชื้อมัลแวร์ขโมยข้อมูลและไม่สามารถแสดงหลักฐานว่าการโจมตีไม่ได้ผล

นอกจากนี้ยังล้มเหลวในการเปิดเผยว่าบางครั้งบันทึกรายละเอียดการ์ดทั้งหมดอย่างรู้เท่าทันในบันทึกการดีบัก (อย่างน้อย ครั้ง 27,295ในความเป็นจริง) แต่ไม่ได้พยายามติดตามไฟล์บันทึกอันธพาลเหล่านั้นลงในระบบเพื่อดูว่าพวกเขาลงเอยที่ใดหรือใครบ้างที่อาจเข้าถึงได้

เพื่อเพิ่มความเสียหายให้กับการดูถูก การสอบสวนเพิ่มเติมพบว่าบริษัทไม่เป็นไปตามมาตรฐาน PCI DSS (บันทึกการดีบักอันธพาลทำให้แน่ใจว่าเป็นเช่นนั้น) ได้รับคำสั่งให้ส่งการสอบสวนทางนิติวิทยาศาสตร์ของ PCI แต่แล้วปฏิเสธที่จะอนุญาตให้ผู้ตรวจสอบเข้าถึงได้ตามต้องการ เพื่อทำงานของพวกเขา

ตามที่เอกสารของศาลตั้งข้อสังเกตอย่างแยบยล “[n] อย่างไรก็ตาม ในการตรวจสอบอย่างจำกัดที่ดำเนินการ [ผู้ตรวจสอบทางนิติวิทยาศาสตร์ที่ผ่านการรับรอง PCI] พบหลายพื้นที่ที่ระบบของ Zoetop ไม่สอดคล้องกับ PCI DSS”

บางทีที่แย่ที่สุดคือเมื่อบริษัทค้นพบรหัสผ่านจากเว็บไซต์ ROMWE เพื่อขายบนเว็บมืดในเดือนมิถุนายน 2020 และในที่สุดก็พบว่าข้อมูลนี้อาจถูกขโมยกลับไปในการละเมิดปี 2018 ซึ่งได้พยายามปกปิดแล้ว...

… การตอบสนองเป็นเวลาหลายเดือนคือการนำเสนอผู้ใช้ที่ได้รับผลกระทบพร้อมข้อความแจ้งการเข้าสู่ระบบที่ตกเป็นเหยื่อว่า “รหัสผ่านของคุณมีระดับความปลอดภัยต่ำและอาจมีความเสี่ยง กรุณาเปลี่ยนรหัสผ่านเข้าสู่ระบบของคุณ”

ต่อมาข้อความนั้นก็เปลี่ยนเป็นคำกล่าววาทกรรมที่กล่าวว่า “รหัสผ่านของคุณไม่ได้รับการอัพเดตนานกว่า 365 วัน เพื่อความปลอดภัยของคุณ โปรดอัปเดตเดี๋ยวนี้”

เฉพาะในเดือนธันวาคม 2020 เท่านั้น หลังจากพบชุดที่สองของรหัสผ่านสำหรับขายในดาร์กเว็บ ซึ่งเห็นได้ชัดว่านำส่วน ROMWE ของการละเมิดมาสู่บัญชีมากกว่า 7,000,000 บัญชี บริษัท ได้ยอมรับกับลูกค้าว่าพวกเขาได้ปะปนกันใน สิ่งที่เรียกว่า . อย่างโจ่งแจ้ง “เหตุการณ์ความปลอดภัยของข้อมูล”

จะทำอย่างไร?

น่าเสียดายที่การลงโทษในกรณีนี้ดูเหมือนจะไม่กดดันอะไรมากกับ ให้บริษัททำในสิ่งที่ถูกต้อง ไม่ว่าก่อน ระหว่าง หรือหลังเหตุการณ์ความปลอดภัยทางไซเบอร์

บทลงโทษสำหรับพฤติกรรมประเภทนี้ควรสูงขึ้นหรือไม่?

ตราบใดที่มีธุรกิจที่ดูเหมือนจะรักษาค่าปรับเพียงเป็นต้นทุนของธุรกิจที่สามารถนำมาใช้เป็นงบประมาณได้ล่วงหน้า บทลงโทษทางการเงินเป็นหนทางที่ถูกต้องหรือไม่

หรือบริษัทที่ควรประสบกับการละเมิดในลักษณะนี้ พยายามขัดขวางผู้ตรวจสอบที่เป็นบุคคลที่สาม แล้วปิดบังความจริงทั้งหมดเกี่ยวกับสิ่งที่เกิดขึ้นจากลูกค้าของตน...

…แค่ถูกห้ามไม่ให้ซื้อขายเลย เพื่อความรักหรือเงิน?

แสดงความคิดเห็นของคุณในความคิดเห็นด้านล่าง! (คุณอาจยังไม่เปิดเผยตัวตน)

เวลาหรือพนักงานไม่เพียงพอ?

เรียนรู้เพิ่มเติมเกี่ยวกับ การตรวจจับและการตอบสนองที่มีการจัดการของ Sophos:

การตามล่า การตรวจจับ และการตอบสนองตลอด 24 ชั่วโมงทุกวัน ▶

- blockchain

- เหรียญอัจฉริยะ

- ปิดบัง

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- การละเมิดข้อมูล

- ข้อมูลสูญหาย

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ไฟร์วอลล์

- การปฏิบัติตาม GDPR

- Kaspersky

- มัลแวร์

- แมคคาฟี

- ความปลอดภัยเปล่า

- นิวยอร์ก

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- รอมเว

- เชียน

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล

- โซเอท็อป

![S3 Ep 126: ราคาของ Fast Fashion (และฟีเจอร์คืบ) [เสียง + ข้อความ]](https://platoaistream.net/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-360x188.png)