การแบ่งปันข้อมูลกำลังกลายเป็นองค์ประกอบสำคัญของกลยุทธ์ด้านข้อมูลขององค์กร บริการของ AWS เช่น การแลกเปลี่ยนข้อมูล AWS จัดหาช่องทางให้บริษัทต่างๆ แบ่งปันหรือสร้างรายได้จากข้อมูลที่มีมูลค่าเพิ่มกับบริษัทอื่นๆ องค์กรบางแห่งต้องการมีแพลตฟอร์มแบ่งปันข้อมูลที่พวกเขาสามารถสร้างแนวทางการทำงานร่วมกันและเชิงกลยุทธ์เพื่อแลกเปลี่ยนข้อมูลกับกลุ่มบริษัทที่จำกัดในสภาพแวดล้อมที่ปิด ปลอดภัย และพิเศษ ตัวอย่างเช่น บริษัทที่ให้บริการทางการเงินและผู้สอบบัญชี หรือบริษัทผู้ผลิตและคู่ค้าในห่วงโซ่อุปทาน สิ่งนี้ส่งเสริมการพัฒนาผลิตภัณฑ์และบริการใหม่ ๆ และช่วยปรับปรุงประสิทธิภาพการดำเนินงาน

การแชร์ข้อมูลเป็นความพยายามของทีม สิ่งสำคัญคือต้องทราบว่านอกเหนือจากการสร้างโครงสร้างพื้นฐานที่ถูกต้องแล้ว การแชร์ข้อมูลที่ประสบความสำเร็จยังต้องการให้องค์กรต่างๆ ตรวจสอบให้แน่ใจว่าเจ้าของธุรกิจสนับสนุนการริเริ่มการแชร์ข้อมูล พวกเขายังต้องแน่ใจว่าข้อมูลมีคุณภาพสูง เจ้าของแพลตฟอร์มข้อมูลและทีมรักษาความปลอดภัยควรส่งเสริมการใช้ข้อมูลที่เหมาะสมและแก้ไขปัญหาความเป็นส่วนตัวและการรักษาความลับ

บล็อกนี้กล่าวถึงตัวเลือกการแชร์ข้อมูลต่างๆ และรูปแบบสถาปัตยกรรมทั่วไปที่องค์กรสามารถนำไปใช้เพื่อตั้งค่าโครงสร้างพื้นฐานการแชร์ข้อมูลตามความพร้อมให้บริการของบริการ AWS และการปฏิบัติตามข้อกำหนดของข้อมูล

ตัวเลือกการแบ่งปันข้อมูลและประเภทการจัดประเภทข้อมูล

องค์กรต่างๆ ดำเนินการภายใต้ข้อจำกัดการปฏิบัติตามข้อกำหนดด้านความปลอดภัย สำหรับบางองค์กร คุณสามารถใช้บริการของ AWS เช่น AWS Data Exchange อย่างไรก็ตาม องค์กรที่ทำงานในอุตสาหกรรมที่มีการควบคุมอย่างเข้มงวด เช่น หน่วยงานของรัฐบาลกลางหรือบริการทางการเงินอาจถูกจำกัดด้วยตัวเลือกบริการของ AWS ที่อนุญาตตามรายการ ตัวอย่างเช่น หากองค์กรจำเป็นต้องทำงานในสภาพแวดล้อม Fedramp Medium หรือ Fedramp High ตัวเลือกในการแบ่งปันข้อมูลอาจถูกจำกัดโดยบริการของ AWS ที่พร้อมใช้งานและได้รับอนุญาตในรายการ ความพร้อมใช้งานของบริการขึ้นอยู่กับการรับรองแพลตฟอร์มโดย AWS และรายชื่อที่อนุญาตนั้นขึ้นอยู่กับองค์กรที่กำหนดสถาปัตยกรรมและหลักเกณฑ์การปฏิบัติตามข้อกำหนดด้านความปลอดภัย

ประเภทของข้อมูลที่องค์กรต้องการแบ่งปันกับคู่ค้าอาจมีผลกระทบต่อวิธีการที่ใช้สำหรับการแบ่งปันข้อมูล การปฏิบัติตามกฎการจัดประเภทข้อมูลอาจจำกัดตัวเลือกตัวเลือกการแบ่งปันข้อมูลที่พวกเขาอาจเลือกเพิ่มเติม

ต่อไปนี้คือประเภทการจัดประเภทข้อมูลทั่วไปบางประเภท:

- ข้อมูลสาธารณะ – ข้อมูลสำคัญ แม้ว่ามักจะมีให้ผู้คนอ่าน ค้นคว้า ตรวจทาน และจัดเก็บได้อย่างอิสระ โดยทั่วไปจะมีระดับการจำแนกข้อมูลและความปลอดภัยต่ำที่สุด

- ข้อมูลส่วนตัว – ข้อมูลที่คุณอาจต้องการเก็บไว้เป็นส่วนตัว เช่น กล่องจดหมายอีเมล เนื้อหาในโทรศัพท์มือถือ หมายเลขประจำตัวพนักงาน หรือที่อยู่ของพนักงาน หากข้อมูลส่วนตัวถูกแชร์ ทำลาย หรือเปลี่ยนแปลง อาจก่อให้เกิดความเสี่ยงเล็กน้อยต่อบุคคลหรือองค์กร

- ข้อมูลที่เป็นความลับหรือถูกจำกัด – กลุ่มบุคคลหรือกลุ่มที่จำกัดสามารถเข้าถึงข้อมูลที่ละเอียดอ่อน ซึ่งมักต้องการการอนุญาตพิเศษหรือการอนุญาตพิเศษ การเข้าถึงข้อมูลที่เป็นความลับหรือถูกจำกัดอาจเกี่ยวข้องกับการจัดการข้อมูลประจำตัวและการอนุญาต ตัวอย่างของข้อมูลที่เป็นความลับ ได้แก่ หมายเลขประกันสังคมและหมายเลขประจำตัวยานพาหนะ

ต่อไปนี้คือแผนผังการตัดสินใจตัวอย่างที่คุณสามารถอ้างอิงได้เมื่อเลือกตัวเลือกการแบ่งปันข้อมูลของคุณตามความพร้อมให้บริการ ประเภทการจัดประเภท และรูปแบบข้อมูล (มีโครงสร้างหรือไม่มีโครงสร้าง) ปัจจัยอื่นๆ เช่น ความสามารถในการใช้งาน การเข้าถึงแบบหลายคู่ค้า ขนาดข้อมูล รูปแบบการใช้ เช่น การโหลดจำนวนมาก/การเข้าถึง API และอื่นๆ อาจส่งผลต่อการเลือกรูปแบบการแบ่งปันข้อมูล

ในส่วนต่อไปนี้ เราจะพูดถึงแต่ละรูปแบบโดยละเอียด

รูปแบบที่ 1: การใช้ AWS Data Exchange

AWS Data Exchange ทำให้การแลกเปลี่ยนข้อมูลง่ายขึ้น ช่วยให้องค์กรลดต้นทุน มีความคล่องตัวมากขึ้น และสร้างนวัตกรรมได้รวดเร็วขึ้น องค์กรสามารถเลือกที่จะแบ่งปันข้อมูลแบบส่วนตัวโดยใช้ AWS Data Exchange กับคู่ค้าภายนอก AWS Data Exchange เสนอการควบคุมขอบเขตที่ใช้ในระดับข้อมูลประจำตัวและทรัพยากร การควบคุมเหล่านี้จะตัดสินว่าข้อมูลประจำตัวภายนอกใดที่สามารถเข้าถึงทรัพยากรข้อมูลเฉพาะได้ AWS Data Exchange มีรูปแบบต่างๆ มากมายสำหรับบุคคลภายนอกในการเข้าถึงข้อมูล เช่น ต่อไปนี้:

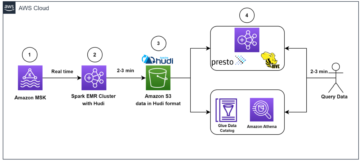

ไดอะแกรมต่อไปนี้แสดงตัวอย่างสถาปัตยกรรม

ด้วย AWS Data Exchange เมื่อกำหนดค่าชุดข้อมูลที่จะแบ่งปัน (หรือขาย) แล้ว AWS Data Exchange จะจัดการการให้สิทธิ์ (และการเรียกเก็บเงิน) ระหว่างผู้ผลิตและผู้บริโภคโดยอัตโนมัติ ผู้ผลิตไม่จำเป็นต้องจัดการนโยบาย ตั้งค่าจุดเชื่อมต่อใหม่ หรือสร้างใหม่ อเมซอน Redshift การแบ่งปันข้อมูลสำหรับผู้บริโภคแต่ละราย และการเข้าถึงจะถูกเพิกถอนโดยอัตโนมัติหากการสมัครสมาชิกสิ้นสุดลง สิ่งนี้สามารถลดค่าใช้จ่ายในการดำเนินการในการแบ่งปันข้อมูลได้อย่างมาก

รูปแบบที่ 2: การใช้ AWS Lake Formation สำหรับการจัดการการเข้าถึงแบบรวมศูนย์

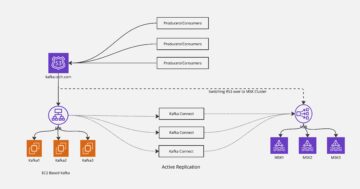

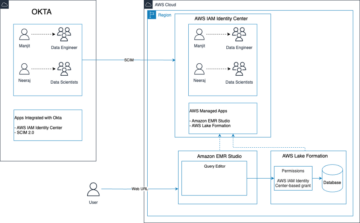

คุณสามารถใช้รูปแบบนี้ในกรณีที่ทั้งผู้ผลิตและผู้บริโภคอยู่บนแพลตฟอร์ม AWS ด้วยบัญชี AWS ที่เปิดใช้งาน การก่อตัวของทะเลสาบ AWS. รูปแบบนี้ให้แนวทางที่ไม่ต้องใช้โค้ดในการแบ่งปันข้อมูล ไดอะแกรมต่อไปนี้แสดงตัวอย่างสถาปัตยกรรม

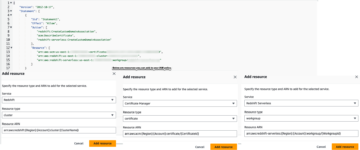

ในรูปแบบนี้ บัญชีการกำกับดูแลส่วนกลางมีการกำหนดค่า Lake Formation สำหรับจัดการการเข้าถึงทั่วทั้งบัญชีองค์กรของผู้ผลิต ลิงก์ทรัพยากรจากบัญชีการผลิต บริการจัดเก็บข้อมูลอย่างง่ายของ Amazon ที่เก็บข้อมูล (Amazon S3) ถูกสร้างขึ้นใน Lake Formation ผู้ผลิตให้สิทธิ์การก่อตัวของทะเลสาบใน AWS กาว ทรัพยากรแคตตาล็อกข้อมูลไปยังบัญชีภายนอก หรือส่งโดยตรงไปยังบัญชี AWS Identity และการจัดการการเข้าถึง (IAM) เงินต้นในบัญชีอื่น การใช้การก่อตัวของทะเลสาบ ตัวจัดการการเข้าถึงทรัพยากร AWS (AWS RAM) เพื่อแบ่งปันทรัพยากร หากบัญชีผู้รับสิทธิ์อยู่ในองค์กรเดียวกับบัญชีผู้รับสิทธิ์ ผู้รับสิทธิ์จะสามารถใช้ทรัพยากรที่ใช้ร่วมกันได้ทันที หากบัญชีผู้รับสิทธิ์ไม่ได้อยู่ในองค์กรเดียวกัน AWS RAM จะส่งคำเชิญไปยังบัญชีผู้รับสิทธิ์เพื่อยอมรับหรือปฏิเสธการให้สิทธิ์ทรัพยากร เพื่อให้ทรัพยากรที่ใช้ร่วมกันพร้อมใช้งาน ผู้ดูแลระบบผู้บริโภคในบัญชีผู้รับสิทธิ์ต้องใช้คอนโซล AWS RAM หรือ อินเทอร์เฟซบรรทัดคำสั่ง AWS AWS (AWS CLI) เพื่อตอบรับคำเชิญ

ผู้รับมอบอำนาจสามารถแบ่งปันทรัพยากรอย่างชัดแจ้งกับบุคคลสำคัญ IAM ในบัญชีภายนอก คุณลักษณะนี้มีประโยชน์เมื่อผู้ผลิตต้องการควบคุมว่าใครในบัญชีภายนอกสามารถเข้าถึงทรัพยากรได้ สิทธิ์ที่ตัวการ IAM ได้รับเป็นการรวมของการให้สิทธิ์โดยตรงและการให้สิทธิ์ระดับบัญชีที่ลดหลั่นลงไปที่ตัวการ ผู้ดูแลระบบ Data Lake ของบัญชีผู้รับสามารถดูการให้สิทธิ์ข้ามบัญชีโดยตรง แต่ไม่สามารถเพิกถอนสิทธิ์ได้

รูปแบบที่ 3: การใช้ AWS Lake Formation จากบัญชีการแบ่งปันภายนอกของผู้ผลิต

ผู้ผลิตอาจมีข้อกำหนดด้านความปลอดภัยที่เข้มงวดซึ่งไม่มีผู้บริโภคภายนอกใดควรเข้าถึงบัญชีการผลิตหรือบัญชีการกำกับดูแลแบบรวมศูนย์ นอกจากนี้ยังอาจไม่ได้เปิดใช้งาน Lake Formation บนแพลตฟอร์มการผลิต ในกรณีดังกล่าว ตามที่แสดงในแผนภาพต่อไปนี้ บัญชีการผลิตของผู้ผลิต (บัญชี A) มีไว้สำหรับผู้ใช้ในองค์กรภายใน โปรดิวเซอร์สร้างบัญชีอื่น บัญชีการแชร์ภายนอกของโปรดิวเซอร์ (บัญชี B) ซึ่งมีไว้สำหรับการแชร์ภายนอกโดยเฉพาะ สิ่งนี้ทำให้โปรดิวเซอร์มีละติจูดมากขึ้นในการสร้างนโยบายเฉพาะสำหรับองค์กรเฉพาะ

แผนภาพสถาปัตยกรรมต่อไปนี้แสดงภาพรวมของรูปแบบ

โปรดิวเซอร์ใช้กระบวนการเพื่อสร้างสำเนาข้อมูลแบบอะซิงโครนัสในบัญชี B บัคเก็ตสามารถกำหนดค่าสำหรับ Same Region Replication (SRR) หรือ Cross Region Replication (CRR) สำหรับอ็อบเจ็กต์ที่ต้องการแชร์ สิ่งนี้อำนวยความสะดวกในการรีเฟรชข้อมูลโดยอัตโนมัติไปยังบัญชีภายนอกไปยังบัคเก็ต S3 “ชุดข้อมูลที่เผยแพร่ภายนอก” โดยไม่ต้องเขียนโค้ดใดๆ

การสร้างสำเนาข้อมูลทำให้ผู้ผลิตสามารถเพิ่มระดับการแยกระหว่างผู้บริโภคภายนอกและข้อมูลการผลิตได้อีกระดับหนึ่ง นอกจากนี้ยังช่วยปฏิบัติตามข้อกำหนดหรือข้อกำหนดด้านอธิปไตยของข้อมูล

Lake Formation ได้รับการตั้งค่าในบัญชี B และผู้ดูแลระบบสร้างลิงก์ทรัพยากรสำหรับบัคเก็ต S3 “External Published Datasets” ในบัญชีของตนเพื่อให้สิทธิ์การเข้าถึง ผู้ดูแลระบบทำตามขั้นตอนเดียวกันเพื่อให้สิทธิ์การเข้าถึงตามที่อธิบายไว้ก่อนหน้านี้

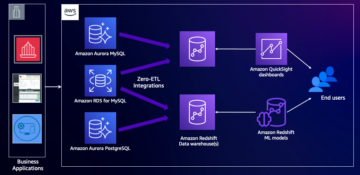

รูปแบบที่ 4: การใช้การแชร์ข้อมูลของ Amazon Redshift

รูปแบบนี้เหมาะอย่างยิ่งสำหรับผู้ผลิตที่มีผลิตภัณฑ์ข้อมูลที่เผยแพร่ส่วนใหญ่ใน Amazon Redshift รูปแบบนี้ยังกำหนดให้บัญชีการแบ่งปันภายนอกของผู้ผลิต (บัญชี B) และบัญชีผู้บริโภค (บัญชี C) ต้องมีคลัสเตอร์ Amazon Redshift ที่เข้ารหัสหรือ Amazon Redshift แบบไร้เซิร์ฟเวอร์ ปลายทางที่ตรงตามข้อกำหนดเบื้องต้นสำหรับ การแชร์ข้อมูล Amazon Redshift.

แผนภาพสถาปัตยกรรมต่อไปนี้แสดงภาพรวมของรูปแบบ

เป็นไปได้สองตัวเลือกขึ้นอยู่กับข้อจำกัดการปฏิบัติตามข้อกำหนดของผู้ผลิต:

- ตัวเลือก – โปรดิวเซอร์เปิดใช้งานการแชร์ข้อมูลโดยตรงบนคลัสเตอร์ Amazon Redshift ที่ใช้งานจริง

- ตัวเลือก B – ผู้ผลิตอาจมีข้อจำกัดเกี่ยวกับการแบ่งปันคลัสเตอร์การผลิต ผู้ผลิตสร้างงาน AWS Glue อย่างง่ายที่คัดลอกข้อมูลจากคลัสเตอร์ Amazon Redshift ในบัญชี A ที่ใช้งานจริงไปยังคลัสเตอร์ Amazon Redshift ในบัญชี B ภายนอก งาน AWS Glue นี้สามารถกำหนดเวลาเพื่อรีเฟรชข้อมูลได้ตามต้องการโดยผู้บริโภค เมื่อข้อมูลมีอยู่ในบัญชี B ผู้ผลิตสามารถสร้างหลายมุมมองและแบ่งปันข้อมูลหลายรายการได้ตามต้องการ

ในทั้งสองตัวเลือก โปรดิวเซอร์จะควบคุมข้อมูลที่จะแชร์ได้อย่างสมบูรณ์ และผู้ดูแลระบบผู้บริโภคจะควบคุมได้อย่างเต็มที่ว่าใครสามารถเข้าถึงข้อมูลภายในองค์กรของตนได้

หลังจากที่ทั้งผู้ดูแลระบบผู้ผลิตและผู้บริโภคอนุมัติคำขอแบ่งปันข้อมูลแล้ว ผู้ใช้ที่เป็นผู้บริโภคจะสามารถเข้าถึงข้อมูลนี้ได้ราวกับว่าเป็นส่วนหนึ่งของบัญชีของตนเองโดยไม่ต้องเขียนโค้ดเพิ่มเติมใดๆ

รูปแบบที่ 5: การแบ่งปันข้อมูลอย่างปลอดภัยและเป็นส่วนตัวโดยใช้ API

คุณสามารถใช้รูปแบบนี้เมื่อคู่ค้าภายนอกไม่มีตัวตนบน AWS คุณยังสามารถใช้รูปแบบนี้เมื่อผลิตภัณฑ์ข้อมูลที่เผยแพร่กระจายอยู่ในบริการต่างๆ เช่น Amazon S3, Amazon Redshift, อเมซอน ไดนาโมดีบีและ บริการ Amazon OpenSearch แต่ผู้ผลิตต้องการรักษาอินเทอร์เฟซการแบ่งปันข้อมูลเดียว

ต่อไปนี้คือตัวอย่างการใช้งาน: บริษัท A ต้องการแชร์ข้อมูลบันทึกบางส่วนในแบบเรียลไทม์กับพาร์ทเนอร์ของบริษัท B ซึ่งใช้ข้อมูลนี้เพื่อสร้างข้อมูลเชิงลึกเชิงคาดการณ์สำหรับบริษัท A บริษัท A จัดเก็บข้อมูลนี้ไว้ใน Amazon Redshift บริษัทต้องการแบ่งปันข้อมูลการทำธุรกรรมนี้กับพันธมิตรหลังจากปกปิดข้อมูลที่สามารถระบุตัวบุคคลได้ (PII) ด้วยวิธีที่คุ้มค่าและปลอดภัยในการสร้างข้อมูลเชิงลึก บริษัท B ไม่ได้ใช้แพลตฟอร์ม AWS

บริษัท A สร้างกระบวนการไมโครแบทช์โดยใช้ AWS แลมบ์ดา ฟังก์ชันหรือ AWS Glue ที่สอบถาม Amazon Redshift เพื่อรับข้อมูลบันทึกที่เพิ่มขึ้น ใช้กฎเพื่อแก้ไข PII และโหลดข้อมูลนี้ไปยังบัคเก็ต S3 “Published Datasets” สิ่งนี้สร้างอินสแตนซ์ของกระบวนการ SRR/CRR ที่รีเฟรชข้อมูลนี้ในบัคเก็ต S3 “การแบ่งปันภายนอก”

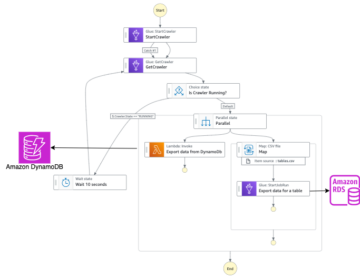

แผนภาพต่อไปนี้แสดงวิธีที่ผู้บริโภคสามารถใช้วิธีการตาม API เพื่อเข้าถึงข้อมูลนี้

เวิร์กโฟลว์ประกอบด้วยขั้นตอนต่อไปนี้:

- คำขอ HTTPS API ถูกส่งจากผู้ใช้ API ไปยังพร็อกซีเลเยอร์ API

- คำขอ HTTPS API ถูกส่งต่อจากพร็อกซี API ไปยัง Amazon API Gateway Amazon ในบัญชี AWS ที่แชร์ภายนอก

- Amazon API Gateway เรียกใช้ฟังก์ชันตัวรับคำขอ Lambda

- ฟังก์ชันตัวรับคำขอเขียนสถานะไปยังตารางควบคุม DynamoDB

- ฟังก์ชัน Lambda ที่สองคือโพลเลอร์ ตรวจสอบสถานะของผลลัพธ์ในตาราง DynamoDB

- ฟังก์ชันโพลเลอร์ดึงผลลัพธ์จาก Amazon S3

- ฟังก์ชันโพลเลอร์ส่ง URL ที่กำหนดไว้ล่วงหน้าเพื่อดาวน์โหลดไฟล์จากบัคเก็ต S3 ไปยังผู้ร้องขอผ่าน บริการอีเมล Amazon Simple (อเมซอน SES).

- ผู้ขอดาวน์โหลดไฟล์โดยใช้ URL

- บัญชี AWS ขอบเขตเครือข่ายอนุญาตเฉพาะการเชื่อมต่ออินเทอร์เน็ตขาออก

- ชั้นพร็อกซี API บังคับใช้ทั้งการควบคุมความปลอดภัยขาออกและไฟร์วอลล์ปริมณฑลก่อนที่การรับส่งข้อมูลจะออกจากขอบเขตเครือข่ายของผู้ผลิต

- พื้นที่ AWS ทรานซิทเกตเวย์ ตารางการกำหนดเส้นทาง VPC ขาออกด้านความปลอดภัยจะอนุญาตการเชื่อมต่อจากซับเน็ตของผู้ผลิตที่ต้องการเท่านั้น ในขณะที่ป้องกันการเข้าถึงอินเทอร์เน็ต

รูปแบบที่ 6: การใช้จุดเข้าใช้งาน Amazon S3

นักวิทยาศาสตร์ด้านข้อมูลอาจต้องทำงานร่วมกันในเอกสารรูปภาพ วิดีโอ และข้อความ กลุ่มกฎหมายและการตรวจสอบอาจต้องการแบ่งปันรายงานและแถลงการณ์กับหน่วยงานตรวจสอบ รูปแบบนี้กล่าวถึงวิธีการแบ่งปันเอกสารดังกล่าว รูปแบบจะถือว่าคู่ค้าภายนอกอยู่บน AWS ด้วย จุดเชื่อมต่อ Amazon S3 อนุญาตให้ผู้ผลิตแชร์การเข้าถึงกับผู้บริโภคโดยตั้งค่าการเข้าถึงข้ามบัญชีโดยไม่ต้องแก้ไขนโยบายบัคเก็ต

จุดเชื่อมต่อคือชื่อจุดสิ้นสุดของเครือข่ายที่เชื่อมต่อกับบัคเก็ตที่คุณสามารถใช้เพื่อดำเนินการกับวัตถุ S3 เช่น GetObject และ PutObject จุดเชื่อมต่อแต่ละจุดมีสิทธิ์และการควบคุมเครือข่ายที่แตกต่างกันซึ่ง Amazon S3 ใช้กับคำขอใดๆ ที่ทำผ่านจุดเชื่อมต่อนั้น จุดเชื่อมต่อแต่ละจุดบังคับใช้นโยบายจุดเชื่อมต่อแบบกำหนดเองที่ทำงานร่วมกับนโยบายบัคเก็ตที่แนบมากับบัคเก็ตพื้นฐาน

แผนภาพสถาปัตยกรรมต่อไปนี้แสดงภาพรวมของรูปแบบ

ผู้ผลิตสร้างบัคเก็ต S3 และเปิดใช้งานการใช้จุดเชื่อมต่อ ส่วนหนึ่งของการกำหนดค่า ผู้ผลิตระบุบัญชีผู้บริโภค บทบาท IAM และสิทธิ์สำหรับบทบาท IAM ของผู้บริโภค

ผู้ใช้ทั่วไปที่มีบทบาท IAM ในบัญชีผู้บริโภคสามารถเข้าถึงบัคเก็ต S3 ผ่านอินเทอร์เน็ตหรือจำกัดเฉพาะ Amazon VPC ผ่านจุดสิ้นสุด VPC และ AWS PrivateLink.

สรุป

แต่ละองค์กรมีชุดข้อจำกัดและข้อกำหนดเฉพาะของตนเองซึ่งจำเป็นต้องปฏิบัติตามเพื่อสร้างโซลูชันการแบ่งปันข้อมูลที่มีประสิทธิภาพ ในโพสต์นี้ เราได้แสดงตัวเลือกต่างๆ และแนวทางปฏิบัติที่ดีที่สุดสำหรับองค์กรต่างๆ เจ้าของแพลตฟอร์มข้อมูลและทีมรักษาความปลอดภัยควรทำงานร่วมกันเพื่อประเมินว่าอะไรดีที่สุดสำหรับสถานการณ์เฉพาะของคุณ ทีมบัญชี AWS ของคุณพร้อมให้ความช่วยเหลือ

แหล่งข้อมูลที่เกี่ยวข้อง

สำหรับข้อมูลเพิ่มเติมเกี่ยวกับหัวข้อที่เกี่ยวข้อง โปรดดูต่อไปนี้:

เกี่ยวกับผู้เขียน

เวนกาตา ซิสลา เป็น Cloud Architect – Data & Analytics ที่ AWS เขาเชี่ยวชาญในการสร้างความสามารถในการประมวลผลข้อมูลและช่วยลูกค้าขจัดข้อจำกัดที่ขัดขวางไม่ให้พวกเขาใช้ประโยชน์จากข้อมูลเพื่อพัฒนาข้อมูลเชิงลึกทางธุรกิจ

เวนกาตา ซิสลา เป็น Cloud Architect – Data & Analytics ที่ AWS เขาเชี่ยวชาญในการสร้างความสามารถในการประมวลผลข้อมูลและช่วยลูกค้าขจัดข้อจำกัดที่ขัดขวางไม่ให้พวกเขาใช้ประโยชน์จากข้อมูลเพื่อพัฒนาข้อมูลเชิงลึกทางธุรกิจ

ซานโตช ชิปลังการ์ เป็นสถาปนิกประจำหลักที่ AWS เขามีประสบการณ์มากกว่า 20 ปีในการช่วยเหลือลูกค้าในการแก้ปัญหาด้านข้อมูล เขาช่วยลูกค้าพัฒนาข้อมูลและกลยุทธ์การวิเคราะห์ และให้คำแนะนำเกี่ยวกับวิธีทำให้เป็นจริง

ซานโตช ชิปลังการ์ เป็นสถาปนิกประจำหลักที่ AWS เขามีประสบการณ์มากกว่า 20 ปีในการช่วยเหลือลูกค้าในการแก้ปัญหาด้านข้อมูล เขาช่วยลูกค้าพัฒนาข้อมูลและกลยุทธ์การวิเคราะห์ และให้คำแนะนำเกี่ยวกับวิธีทำให้เป็นจริง

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://aws.amazon.com/blogs/big-data/patterns-for-enterprise-data-sharing-at-scale/

- 1

- 100

- 420

- a

- ยอมรับ

- เข้า

- การเข้าถึง

- ลงชื่อเข้าใช้

- บัญชี

- ข้าม

- นอกจากนี้

- เพิ่มเติม

- ที่อยู่

- ผู้ดูแลระบบ

- นำมาใช้

- มีผลต่อ

- หลังจาก

- หน่วยงานที่

- เปรียว

- ช่วยให้

- อเมซอน

- การวิเคราะห์

- และ

- อื่น

- API

- ประยุกต์

- เข้าใกล้

- อนุมัติ

- สถาปัตยกรรม

- ด้าน

- แนบมาด้วย

- การตรวจสอบบัญชี

- การตรวจสอบบัญชี

- ผู้สอบบัญชี

- การอนุญาต

- อัตโนมัติ

- อัตโนมัติ

- ความพร้อมใช้งาน

- ใช้ได้

- ถนน

- AWS

- AWS กาว

- การก่อตัวของทะเลสาบ AWS

- ตาม

- กลายเป็น

- สมควร

- ก่อน

- กำลัง

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ระหว่าง

- การเรียกเก็บเงิน

- บล็อก

- การก่อสร้าง

- ธุรกิจ

- โทร

- ความสามารถในการ

- กรณี

- กรณี

- แค็ตตาล็อก

- ส่วนกลาง

- ส่วนกลาง

- ใบรับรอง มาตราฐาน

- โซ่

- ความท้าทาย

- การตรวจสอบ

- ทางเลือก

- Choose

- เลือก

- การจัดหมวดหมู่

- ปิด

- เมฆ

- Cluster

- รหัส

- การทำงานร่วมกัน

- ร่วมกัน

- บริษัท

- บริษัท

- สมบูรณ์

- การปฏิบัติตาม

- ปฏิบัติตาม

- ความลับ

- องค์ประกอบ

- การเชื่อมต่อ

- การเชื่อมต่อ

- ปลอบใจ

- ข้อ จำกัด

- ผู้บริโภค

- การบริโภค

- มี

- เนื้อหา

- ควบคุม

- การควบคุม

- ค่าใช้จ่ายที่มีประสิทธิภาพ

- ค่าใช้จ่าย

- สร้าง

- ที่สร้างขึ้น

- สร้าง

- ข้าม

- ลูกค้า

- การปรับแต่ง

- ข้อมูล

- การเข้าถึงข้อมูล

- การแลกเปลี่ยนข้อมูล

- ดาต้าเลค

- แพลตฟอร์มข้อมูล

- การประมวลผล

- การแชร์ข้อมูล

- กลยุทธ์ข้อมูล

- การตัดสินใจ

- ต้นไม้ตัดสินใจ

- ทุ่มเท

- การกำหนด

- องศา

- แสดงให้เห็นถึง

- ทั้งนี้ขึ้นอยู่กับ

- อธิบาย

- ทำลาย

- รายละเอียด

- พัฒนา

- พัฒนาการ

- ต่าง

- โดยตรง

- โดยตรง

- สนทนา

- แตกต่าง

- เอกสาร

- ไม่

- ลง

- ดาวน์โหลด

- ดาวน์โหลด

- แต่ละ

- ก่อน

- ง่ายดาย

- อย่างมีประสิทธิภาพ

- ที่มีประสิทธิภาพ

- ความพยายาม

- อีเมล

- ลูกจ้าง

- เปิดการใช้งาน

- ช่วยให้

- ส่งเสริม

- ที่มีการเข้ารหัส

- ปลายทาง

- สิ้นสุด

- ทำให้มั่นใจ

- Enterprise

- สิ่งแวดล้อม

- สร้าง

- ก่อตั้ง

- การสร้าง

- อีเธอร์ (ETH)

- ตัวอย่าง

- ตัวอย่าง

- ตลาดแลกเปลี่ยน

- การแลกเปลี่ยน

- พิเศษ

- ประสบการณ์

- ภายนอก

- อำนวยความสะดวก

- ปัจจัย

- เร็วขึ้น

- ลักษณะ

- รัฐบาลกลาง

- เนื้อไม่มีมัน

- ทางการเงิน

- บริการทางการเงิน

- ไฟร์วอลล์

- แก้ไขปัญหา

- ดังต่อไปนี้

- ดังต่อไปนี้

- รูป

- การสร้าง

- ราคาเริ่มต้นที่

- เติมเต็ม

- เต็ม

- ฟังก์ชัน

- ต่อไป

- เกตเวย์

- General

- ข้อมูลร่วม

- สร้าง

- ได้รับ

- จะช่วยให้

- การกำกับดูแล

- ให้

- ทุน

- บัญชีกลุ่ม

- กลุ่ม

- แนวทาง

- มี

- หนัก

- ช่วย

- การช่วยเหลือ

- จะช่วยให้

- จุดสูง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- HTTPS

- AMI

- ประจำตัว

- อัตลักษณ์

- เอกลักษณ์

- ภาพ

- ทันที

- ส่งผลกระทบ

- การดำเนินการ

- สำคัญ

- ปรับปรุง

- in

- ประกอบด้วย

- เป็นรายบุคคล

- บุคคล

- อุตสาหกรรม

- ข้อมูล

- โครงสร้างพื้นฐาน

- ความคิดริเริ่ม

- เราสร้างสรรค์สิ่งใหม่ ๆ

- ข้อมูลเชิงลึก

- อินเตอร์เฟซ

- ภายใน

- อินเทอร์เน็ต

- อินเทอร์เน็ต

- การเชื่อมต่ออินเทอร์เน็ต

- คำเชิญ

- รวมถึง

- ปัญหา

- IT

- การสัมภาษณ์

- เก็บ

- ชนิด

- ทะเลสาบ

- ละติจูด

- ชั้น

- กฎหมาย

- ชั้น

- ระดับ

- การใช้ประโยชน์

- LIMIT

- ถูก จำกัด

- Line

- การเชื่อมโยง

- จดทะเบียน

- รายการ

- โหลด

- ระดับต่ำสุด

- ทำ

- เก็บรักษา

- รักษา

- ทำ

- ทำให้

- จัดการ

- การจัดการ

- จัดการ

- การจัดการ

- การผลิต

- กลาง

- พบ

- มีคุณสมบัติตรงตาม

- วิธี

- อาจ

- สร้างรายได้

- ข้อมูลเพิ่มเติม

- มากที่สุด

- หลาย

- ที่มีชื่อ

- จำเป็นต้อง

- จำเป็น

- ความต้องการ

- เครือข่าย

- ใหม่

- การเข้าถึงใหม่

- ผลิตภัณฑ์ใหม่

- ตัวเลข

- วัตถุ

- วัตถุ

- เสนอ

- ทำงาน

- การดำเนินงาน

- การดำเนินการ

- ตัวเลือกเสริม (Option)

- Options

- organizacja

- องค์กร

- อื่นๆ

- ภาพรวม

- ของตนเอง

- เจ้าของ

- เจ้าของ

- ส่วนหนึ่ง

- คู่กรณี

- หุ้นส่วน

- พาร์ทเนอร์

- แบบแผน

- รูปแบบ

- คน

- ดำเนินการ

- สิทธิ์

- ส่วนตัว

- โทรศัพท์

- PII

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- จุด

- จุด

- นโยบาย

- นโยบาย

- เป็นไปได้

- โพสต์

- การปฏิบัติ

- ข้อกำหนดเบื้องต้น

- การมี

- ป้องกัน

- การป้องกัน

- หลัก

- ความเป็นส่วนตัว

- ส่วนตัว

- สิทธิ์

- กระบวนการ

- การประมวลผล

- ผู้ผลิต

- การผลิต

- ผลิตภัณฑ์

- สินค้าและบริการ

- เหมาะสม

- ให้

- ให้

- หนังสือมอบฉันทะ

- การตีพิมพ์

- คุณภาพ

- แรม

- อ่าน

- ความจริง

- ที่ได้รับ

- ลด

- ภูมิภาค

- ควบคุม

- ที่เกี่ยวข้อง

- เอาออก

- การทำซ้ำ

- รายงาน

- ขอ

- จำเป็นต้องใช้

- ความต้องการ

- ต้อง

- การวิจัย

- ทรัพยากร

- แหล่งข้อมูล

- หวงห้าม

- ผลสอบ

- ทบทวน

- ความเสี่ยง

- บทบาท

- กฎระเบียบ

- เดียวกัน

- ขนาด

- ที่กำหนดไว้

- นักวิทยาศาสตร์

- ที่สอง

- ส่วน

- ปลอดภัย

- อย่างปลอดภัย

- ความปลอดภัย

- ขาย

- มีความละเอียดอ่อน

- บริการ

- บริการ

- ชุด

- การตั้งค่า

- Share

- ที่ใช้ร่วมกัน

- หุ้น

- ใช้งานร่วมกัน

- น่า

- แสดง

- แสดงให้เห็นว่า

- อย่างมีความหมาย

- ง่าย

- เดียว

- สถานการณ์

- ขนาด

- สังคม

- ทางออก

- แก้

- บาง

- อธิปไตย

- พิเศษ

- ความเชี่ยวชาญ

- โดยเฉพาะ

- สเปกตรัม

- สปอนเซอร์

- กระจาย

- งบ

- Status

- ขั้นตอน

- การเก็บรักษา

- จัดเก็บ

- ร้านค้า

- ยุทธศาสตร์

- กลยุทธ์

- โครงสร้าง

- เครือข่ายย่อย

- การสมัครสมาชิก

- ที่ประสบความสำเร็จ

- อย่างเช่น

- จัดหาอุปกรณ์

- ห่วงโซ่อุปทาน

- ตาราง

- ทีม

- ทีม

- พื้นที่

- ของพวกเขา

- ตลอด

- เวลา

- ไปยัง

- ร่วมกัน

- หัวข้อ

- การจราจร

- ธุรกรรม

- การขนส่ง

- ชนิด

- เป็นปกติ

- พื้นฐาน

- สหภาพ

- เป็นเอกลักษณ์

- URL

- การใช้งาน

- ใช้

- ใช้กรณี

- ผู้ใช้งาน

- ผู้ใช้

- ต่างๆ

- พาหนะ

- ผ่านทาง

- วิดีโอ

- รายละเอียด

- ยอดวิว

- อะไร

- ที่

- ในขณะที่

- WHO

- ภายใน

- ไม่มี

- งาน

- ทำงานด้วยกัน

- เวิร์กโฟลว์

- การทำงาน

- โรงงาน

- จะ

- เขียน

- ปี

- ของคุณ

- ลมทะเล