การเข้ารหัสคืออะไร?

การเข้ารหัสเป็นวิธีการที่ข้อมูลถูกแปลงเป็นรหัสลับที่ซ่อนความหมายที่แท้จริงของข้อมูล ศาสตร์แห่งการเข้ารหัสและถอดรหัสข้อมูลเรียกว่า การอ่านรหัส.

การเข้ารหัสถูกนำมาใช้เพื่อปกป้องข้อมูลที่ละเอียดอ่อนมานานแล้ว ในอดีตมีการใช้โดยกองทัพและรัฐบาล ในยุคปัจจุบันมีการใช้การเข้ารหัสเพื่อ ปกป้องข้อมูลทั้งที่อยู่นิ่งและเคลื่อนไหว. ข้อมูลขณะพักคือประเภทที่จัดเก็บไว้ในคอมพิวเตอร์และอุปกรณ์จัดเก็บข้อมูล ข้อมูลที่กำลังเคลื่อนไหวหมายถึงข้อมูลที่มีการส่งผ่านระหว่างอุปกรณ์และผ่านเครือข่าย

การเข้ารหัสถูกใช้ในสถานการณ์ต่างๆ ทุกครั้งที่มีคนทำธุรกรรมบนตู้ ATM หรือซื้อสินค้าออนไลน์ด้วยสมาร์ทโฟน การเข้ารหัสจะปกป้องข้อมูลที่ส่ง ธุรกิจยังพึ่งพาการเข้ารหัสเพื่อปกป้องข้อมูลที่ละเอียดอ่อนจากการเปิดเผยในกรณีที่มี การละเมิดข้อมูล หรือบุคคลที่ไม่ได้รับอนุญาตในการรับข้อมูล การเปิดเผยดังกล่าวอาจมีผลกระทบทางการเงินอย่างกว้างขวางและสร้างความเสียหายอย่างรุนแรงต่อชื่อเสียงขององค์กร

เหตุใดการเข้ารหัสจึงมีความสำคัญ

การเข้ารหัสมีบทบาทสำคัญในการรักษาความปลอดภัยประเภทต่างๆ IT ทรัพย์สินและข้อมูลส่วนบุคคล (ข้อมูลส่วนตัว). ด้วยเหตุนี้ การเข้ารหัสจึงทำหน้าที่สำคัญสี่ประการ:

บทความนี้เป็นส่วนหนึ่งของ

- ความลับ เข้ารหัสข้อมูลเพื่อป้องกันไม่ให้เข้าใจหากถูกดักจับ

- การรับรอง ตรวจสอบที่มาของข้อมูลที่ถูกเข้ารหัส

- ความสมบูรณ์ ตรวจสอบว่าข้อมูลไม่มีการเปลี่ยนแปลงเนื่องจากมีการเข้ารหัส

- การไม่ปฏิเสธ ป้องกันไม่ให้ผู้ส่งปฏิเสธการส่งข้อมูลที่เข้ารหัส

การเข้ารหัสมีประโยชน์อย่างไร?

วัตถุประสงค์หลักของการเข้ารหัสคือเพื่อปกป้องความลับของ ข้อมูลดิจิทัล เก็บไว้ในระบบคอมพิวเตอร์หรือส่งผ่านอินเทอร์เน็ตหรือเครือข่ายคอมพิวเตอร์อื่นๆ ใช้เพื่อปกป้องข้อมูลที่หลากหลาย ตั้งแต่ PII ไปจนถึงทรัพย์สินขององค์กรที่ละเอียดอ่อน ไปจนถึงความลับของรัฐบาลและทางการทหาร การเข้ารหัสข้อมูลช่วยให้องค์กรลดความเสี่ยงในการเปิดเผยข้อมูลที่ละเอียดอ่อน ช่วยหลีกเลี่ยงบทลงโทษที่มีค่าใช้จ่ายสูง การฟ้องร้องที่ยืดเยื้อ รายได้ลดลง และทำให้ชื่อเสียงเสื่อมเสีย

องค์กรหลายแห่งใช้การเข้ารหัสไม่เพียงเพื่อปกป้องข้อมูลของตนเท่านั้น แต่ยังใช้เพื่อตอบสนองความต้องการอีกด้วย การปฏิบัติตามกฎระเบียบ ที่ต้องเข้ารหัสข้อมูลที่ละเอียดอ่อน การเข้ารหัสช่วยให้แน่ใจว่าบุคคลที่สามหรือผู้คุกคามที่ไม่ได้รับอนุญาตไม่สามารถเข้าใจข้อมูลได้ในกรณีที่พวกเขาเข้าถึงข้อมูลได้ ตัวอย่างเช่น มาตรฐานความปลอดภัยของข้อมูลอุตสาหกรรมบัตรชำระเงิน กำหนดให้ร้านค้าเข้ารหัสข้อมูลบัตรชำระเงินของลูกค้าทั้งที่อยู่นิ่งและเมื่อส่งผ่านเครือข่ายสาธารณะ

ข้อเสียของการเข้ารหัสคืออะไร?

แม้ว่าการเข้ารหัสจะป้องกันไม่ให้บุคคลที่ไม่ได้รับอนุญาตสามารถเข้าใจข้อมูลที่ละเอียดอ่อนได้ แต่การเข้ารหัสยังสามารถป้องกันไม่ให้เจ้าของข้อมูลสามารถเข้าถึงข้อมูลของตนเองได้ ถ้า กุญแจเข้ารหัส หากสูญหายหรือถูกทำลาย เจ้าของข้อมูลอาจถูกล็อคไม่ให้เข้าถึงข้อมูลนั้นอย่างถาวร อาชญากรไซเบอร์ อาจติดตามคีย์เข้ารหัสมากกว่าตัวข้อมูลเอง เมื่อพวกเขาได้รับกุญแจแล้ว พวกเขาสามารถถอดรหัสข้อมูลได้อย่างง่ายดาย

การจัดการคีย์เป็นหนึ่งในความท้าทายที่ใหญ่ที่สุดในการสร้างกลยุทธ์การเข้ารหัสระดับองค์กร เนื่องจากคีย์ในการถอดรหัสไซเฟอร์เท็กซ์ต้องอยู่ที่ไหนสักแห่งในสภาพแวดล้อม และผู้โจมตีมักจะมีความคิดที่ดีว่าจะดูที่ใด

มีแนวทางปฏิบัติที่ดีที่สุดมากมายสำหรับ การจัดการคีย์การเข้ารหัสแต่เพิ่มความซับซ้อนอีกชั้นพิเศษให้กับกระบวนการสำรองและกู้คืน หากเกิดภัยพิบัติร้ายแรง การเรียกคืนคีย์และเพิ่มลงในเซิร์ฟเวอร์สำรองข้อมูลใหม่อาจเพิ่มเวลาที่ใช้ในการเริ่มต้นการดำเนินการกู้คืน

การมีระบบการจัดการที่สำคัญนั้นไม่เพียงพอ ผู้ดูแลระบบจะต้องจัดทำแผนที่ครอบคลุมสำหรับการปกป้องระบบการจัดการคีย์ โดยทั่วไปแล้ว หมายถึงการสำรองข้อมูลแยกต่างหากจากสิ่งอื่นๆ และจัดเก็บข้อมูลสำรองเหล่านั้นในลักษณะที่ทำให้สามารถเรียกค้นคีย์คืนได้ง่ายในกรณีที่เกิดภัยพิบัติขนาดใหญ่

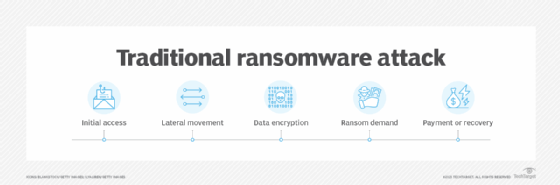

ความท้าทายอีกประการหนึ่งของการเข้ารหัสก็คือความจริงที่ว่าอาชญากรไซเบอร์สามารถใช้เพื่อวัตถุประสงค์ของตนเองได้ ซึ่งส่งผลให้จำนวน ransomware การโจมตี ในสถานการณ์นี้ อาชญากรสามารถเข้าถึงข้อมูลที่ละเอียดอ่อน เข้ารหัสด้วยอัลกอริธึมของตนเอง จากนั้นจับข้อมูลเป็นตัวประกันจนกว่าองค์กรเหยื่อจะเรียกค่าไถ่ได้ ซึ่งค่อนข้างสูงชัน

การเข้ารหัสทำงานอย่างไร

ระบบเข้ารหัสประกอบด้วยองค์ประกอบหลักสามส่วน ได้แก่ ข้อมูล กลไกการเข้ารหัส และตัวจัดการคีย์ ใน สถาปัตยกรรมแอปพลิเคชันโดยปกติคอมโพเนนต์ทั้งสามจะทำงานหรือโฮสต์อยู่ในตำแหน่งที่แยกจากกันเพื่อลดโอกาสที่คอมโพเนนต์ตัวเดียวจะถูกบุกรุกและทำให้ทั้งระบบถูกบุกรุก บนอุปกรณ์แบบครบวงจร เช่น แล็ปท็อป ส่วนประกอบทั้งสามจะทำงานบนระบบเดียวกัน

เมื่อมีระบบการเข้ารหัส ข้อมูลจะอยู่ในสถานะใดสถานะหนึ่งจากสองสถานะเสมอ: ไม่ได้เข้ารหัสหรือถูกเข้ารหัส ข้อมูลที่ไม่ได้เข้ารหัสเรียกอีกอย่างว่า ข้อความธรรมดาและเรียกข้อมูลที่เข้ารหัส ciphertext. อัลกอริธึมการเข้ารหัสหรือ ยันต์ใช้ในการเข้ารหัสและถอดรหัสข้อมูล อัลกอริธึมการเข้ารหัสเป็นวิธีทางคณิตศาสตร์สำหรับการเข้ารหัสข้อมูลตามกฎและตรรกะชุดเฉพาะ

ในระหว่างกระบวนการเข้ารหัส เอ็นจิ้นการเข้ารหัสจะใช้อัลกอริธึมการเข้ารหัสเพื่อเข้ารหัสข้อมูล มีอัลกอริธึมจำนวนหนึ่งให้เลือกใช้ ซึ่งแตกต่างกันไปตามความซับซ้อนและระดับการป้องกัน กลไกยังใช้คีย์เข้ารหัสร่วมกับอัลกอริธึมเพื่อให้แน่ใจว่าไซเฟอร์เท็กซ์ที่เอาต์พุตไม่ซ้ำกัน คีย์เข้ารหัสคือสตริงบิตที่สร้างขึ้นแบบสุ่มซึ่งเฉพาะกับอัลกอริทึม

หลังจากที่ข้อมูลถูกแปลงจากข้อความธรรมดาเป็นข้อความไซเฟอร์เท็กซ์แล้ว จะสามารถถอดรหัสได้โดยใช้คีย์ที่เหมาะสมเท่านั้น คีย์นี้อาจเป็นคีย์เดียวกับที่ใช้ในการเข้ารหัสข้อมูลหรือคีย์อื่น ขึ้นอยู่กับประเภทของอัลกอริทึม — สมมาตรหรือไม่สมมาตร. หากเป็นคีย์อื่น ก็มักจะเรียกว่า a กุญแจถอดรหัส.

เมื่อข้อมูลที่เข้ารหัสถูกดักจับโดยหน่วยงานที่ไม่ได้รับอนุญาต ผู้บุกรุกจะต้องเดาว่ารหัสใดถูกใช้ในการเข้ารหัสข้อมูล และคีย์ใดที่จำเป็นในการถอดรหัสข้อมูล เวลาและความยากในการเดาข้อมูลนี้คือสิ่งที่ทำให้การเข้ารหัสเป็นเครื่องมือรักษาความปลอดภัยที่มีคุณค่า ยิ่งอัลกอริธึมและคีย์การเข้ารหัสครอบคลุมมากเท่าไร การถอดรหัสข้อมูลก็จะยิ่งยากขึ้นเท่านั้น

การเข้ารหัสสองประเภทคืออะไร?

เมื่อตั้งค่าระบบสำหรับการเข้ารหัสข้อมูล ทีมรักษาความปลอดภัยจะต้องกำหนดอัลกอริธึมการเข้ารหัสที่จะใช้ในการเข้ารหัสข้อมูล อย่างไรก็ตาม ก่อนที่จะดำเนินการดังกล่าว ทีมงานควรตัดสินใจเกี่ยวกับประเภทของอัลกอริทึมก่อน สองประเภทที่พบบ่อยที่สุดคือสมมาตรและไม่สมมาตร:

- ยันต์แบบสมมาตร เรียกอีกอย่างว่า ไซเฟอร์คีย์ลับอัลกอริธึมเหล่านี้ใช้คีย์เดียวสำหรับทั้งการเข้ารหัสและถอดรหัสข้อมูล คีย์บางครั้งเรียกว่าก แบ่งปันความลับ เนื่องจากผู้ส่งหรือระบบคอมพิวเตอร์ที่ทำการเข้ารหัสจะต้องแชร์รหัสลับกับหน่วยงานทั้งหมดที่ได้รับอนุญาตให้ถอดรหัสข้อความ การเข้ารหัสคีย์แบบสมมาตรมักจะเร็วกว่าการเข้ารหัสแบบไม่สมมาตรมาก รหัสคีย์สมมาตรที่ใช้กันอย่างแพร่หลายที่สุดคือ Advanced Encryption Standard (AES) ซึ่งได้รับการออกแบบมาเพื่อปกป้องข้อมูลที่จัดประเภทโดยรัฐบาล

- ยันต์ไม่สมมาตร ยังเป็นที่รู้จัก การเข้ารหัสคีย์สาธารณะอัลกอริธึมประเภทนี้ใช้คีย์ที่แตกต่างกันสองอันแต่เชื่อมโยงกันในเชิงตรรกะสำหรับการเข้ารหัสและถอดรหัสข้อมูล การเข้ารหัสแบบอสมมาตรมักใช้ จำนวนเฉพาะ เพื่อสร้างคีย์เนื่องจากเป็นเรื่องยากในการคำนวณที่จะแยกตัวประกอบจำนวนเฉพาะจำนวนมากและทำวิศวกรรมย้อนกลับการเข้ารหัส The Rivest-Shamir-Adleman (อาร์เอส) อัลกอริธึมการเข้ารหัสในปัจจุบันเป็นอัลกอริธึมกุญแจสาธารณะที่ใช้กันอย่างแพร่หลายที่สุด ด้วย RSA สาธารณะหรือ กุญแจส่วนตัว สามารถใช้เข้ารหัสข้อความ คีย์ใดก็ตามที่ไม่ได้ใช้สำหรับการเข้ารหัสจะกลายเป็นคีย์ถอดรหัส

ปัจจุบัน กระบวนการเข้ารหัสจำนวนมากใช้อัลกอริธึมแบบสมมาตรเพื่อเข้ารหัสข้อมูล และอัลกอริธึมแบบอสมมาตรเพื่อแลกเปลี่ยนคีย์ลับอย่างปลอดภัย

[เนื้อหาฝัง]

การจัดการคีย์การเข้ารหัสและการห่อ

การเข้ารหัสเป็นวิธีที่มีประสิทธิภาพในการรักษาความปลอดภัยข้อมูล แต่คีย์การเข้ารหัสจะต้องได้รับการจัดการอย่างระมัดระวังเพื่อให้แน่ใจว่าข้อมูลยังคงได้รับการปกป้องแต่ยังสามารถเข้าถึงได้เมื่อจำเป็น การเข้าถึงคีย์เข้ารหัสควรได้รับการตรวจสอบและจำกัดเฉพาะบุคคลที่จำเป็นต้องใช้คีย์ดังกล่าวเท่านั้น

องค์กรควรมีกลยุทธ์ในการจัดการคีย์เข้ารหัสตลอดวงจรชีวิตและป้องกันการโจรกรรม การสูญหาย หรือการใช้ในทางที่ผิด กระบวนการนี้ควรเริ่มต้นด้วย การตรวจสอบบัญชี ที่กำหนดวิธีที่องค์กรกำหนดค่า ควบคุม ตรวจสอบ และจัดการการเข้าถึงคีย์ขององค์กรในปัจจุบัน

ซอฟต์แวร์การจัดการคีย์สามารถช่วยรวมการจัดการคีย์ไว้ที่ศูนย์กลาง รวมทั้งปกป้องคีย์จากการเข้าถึง การทดแทน หรือการแก้ไขโดยไม่ได้รับอนุญาต

การห่อคีย์เป็นคุณลักษณะด้านความปลอดภัยประเภทหนึ่งที่พบในชุดซอฟต์แวร์การจัดการคีย์บางชุด ซึ่งจะเข้ารหัสคีย์การเข้ารหัสขององค์กรเป็นหลัก ไม่ว่าจะเป็นทีละรายการหรือเป็นกลุ่ม กระบวนการถอดรหัสคีย์ที่ถูกห่อเรียกว่า กำลังแกะ. กิจกรรมการห่อและแกะคีย์มักดำเนินการด้วยการเข้ารหัสแบบสมมาตร

อัลกอริทึมการเข้ารหัส

มีการเข้ารหัสแบบสมมาตรและไม่สมมาตรหลากหลายรูปแบบสำหรับการเข้ารหัสข้อมูล อัลกอริธึมแตกต่างกันไปตามความซับซ้อนและวิธีการที่แน่นอนในการปกป้องข้อมูล รหัสต่อไปนี้คืออัลกอริธึมทั่วไปบางส่วนที่ใช้กันมานานหลายปี:

- เออีเอส บล็อกรหัสแบบสมมาตรที่รัฐบาลสหรัฐฯ เลือกไว้เพื่อปกป้องข้อมูลที่เป็นความลับ มีการนำไปใช้ในซอฟต์แวร์และฮาร์ดแวร์ทั่วโลกเพื่อเข้ารหัสข้อมูลที่ละเอียดอ่อน สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST) เริ่มการพัฒนา AES ในปี 1997 เมื่อได้ประกาศถึงความจำเป็นสำหรับอัลกอริธึมตัวตายตัวแทนสำหรับมาตรฐานการเข้ารหัสข้อมูล (DES) ซึ่งเริ่มมีความเสี่ยงต่อ การโจมตีด้วยกำลังดุร้าย.

- DES วิธีการเข้ารหัสข้อมูลแบบคีย์สมมาตรที่ล้าสมัย DES ทำงานโดยใช้คีย์เดียวกันในการเข้ารหัสและถอดรหัสข้อความ ดังนั้นทั้งผู้ส่งและผู้รับจะต้องรู้และใช้คีย์ส่วนตัวเดียวกัน DES ถูกแทนที่ด้วยอัลกอริธึม AES ที่ปลอดภัยยิ่งขึ้น

- การแลกเปลี่ยนคีย์ Diffie-Hellman อัลกอริธึมแบบสมมาตรที่ใช้ตัวเลขที่เพิ่มขึ้นตามกำลังเฉพาะเพื่อสร้างคีย์ถอดรหัสบนพื้นฐานของส่วนประกอบที่ไม่เคยส่งโดยตรง ทำให้งานของผู้ที่จะเป็นผู้ทำลายโค้ดมีล้นหลามทางคณิตศาสตร์ ที่ การแลกเปลี่ยนกุญแจ Diffie-Hellman เรียกอีกอย่างว่า การแลกเปลี่ยนคีย์เอ็กซ์โพเนนเชียล.

- การเข้ารหัสเส้นโค้งรูปไข่ (ECC) การเข้ารหัสแบบอสมมาตรที่ใช้ฟังก์ชันพีชคณิตเพื่อสร้างความปลอดภัยระหว่างคู่คีย์ อัลกอริธึมการเข้ารหัสที่ได้จะเร็วขึ้นและมีประสิทธิภาพมากขึ้น และสามารถสร้างระดับความปลอดภัยที่เทียบเคียงได้โดยใช้คีย์การเข้ารหัสที่สั้นกว่า สิ่งนี้ทำให้ ECC อัลกอริธึมเป็นทางเลือกที่ดีสำหรับ อุปกรณ์อินเตอร์เน็ตออฟธิงส์ (IoT) และผลิตภัณฑ์อื่นๆ ที่มีทรัพยากรการประมวลผลจำกัด

- การแจกแจงคีย์ควอนตัม (QKD) มีให้เลือกทั้งแบบการเข้ารหัสแบบสมมาตรและแบบกึ่งสมมาตร ที่ คิวเคดี อัลกอริทึมเป็นวิธีการเข้ารหัสข้อมูลด้วยความช่วยเหลือของ กลศาสตร์ควอนตัม. คีย์เข้ารหัสถูกสร้างขึ้นโดยใช้โฟตอนคู่หนึ่งที่พันกันซึ่งจะถูกส่งแยกจากข้อมูล การพัวพันควอนตัมช่วยให้ผู้ส่งและผู้รับทราบว่าคีย์การเข้ารหัสถูกดักหรือเปลี่ยนแปลงก่อนที่การส่งข้อมูลจะมาถึงหรือไม่ เนื่องจากในขอบเขตควอนตัม การสังเกตข้อมูลที่ส่งทำให้เกิดการเปลี่ยนแปลง เมื่อพิจารณาแล้วว่าการเข้ารหัสมีความปลอดภัยและไม่ถูกดักจับ จะอนุญาตให้ส่งข้อความที่เข้ารหัสผ่านช่องทางอินเทอร์เน็ตสาธารณะ

- อาร์เอส ไซเฟอร์แบบอสมมาตรที่ได้รับการอธิบายต่อสาธารณะเป็นครั้งแรกในปี 1977 โดย Ron Rivest, Adi Shamir และ Leonard Adleman จากสถาบันเทคโนโลยีแมสซาชูเซตส์ Clifford Cocks นักคณิตศาสตร์ชาวอังกฤษได้สร้างอัลกอริธึมคีย์สาธารณะในปี 1973 แต่สำนักงานใหญ่การสื่อสารของรัฐบาลสหราชอาณาจักรยังคงจัดประเภทไว้จนถึงปี 1997 โปรโตคอลจำนวนมาก เช่น Secure Shell (SSH), OpenPGP, ปลอดภัย/ส่วนขยายจดหมายทางอินเทอร์เน็ตอเนกประสงค์และ Secure Sockets Layer/Transport Layer Security (TLS) — พึ่งพา RSA สำหรับการเข้ารหัสและ ลายเซ็นดิจิทัล ฟังก์ชั่น

- ปลาทูฟิช รหัสบล็อคคีย์แบบสมมาตรที่มีขนาดบล็อก 128 บิต และคีย์ความยาวผันแปรได้ขนาด 128, 192 หรือ 256 บิต ปรับให้เหมาะสมสำหรับหน่วยประมวลผลกลางแบบ 32 บิต อัลกอริธึมเป็นโอเพ่นซอร์สและใช้งานได้ฟรี สองครั้ง โดดเด่นจากอัลกอริธึมการเข้ารหัสอื่น ๆ โดยการใช้ S-box ซึ่งเป็นกล่องทดแทนที่คำนวณล่วงหน้าและขึ้นอยู่กับคีย์ S-box ปิดบังความสัมพันธ์ระหว่างคีย์และไซเฟอร์เท็กซ์ แม้ว่าจะยังขึ้นอยู่กับคีย์ไซเฟอร์ในการถอดรหัสข้อมูลก็ตาม

การรักษาความปลอดภัยที่ได้รับจากการเข้ารหัสจะเชื่อมโยงโดยตรงกับประเภทของการเข้ารหัสที่ใช้ในการเข้ารหัสข้อมูล เช่นเดียวกับความแข็งแกร่งของคีย์ถอดรหัสที่ใช้ในการแปลงข้อความไซเฟอร์เป็นข้อความธรรมดา ในสหรัฐอเมริกา อัลกอริธึมการเข้ารหัสได้รับการอนุมัติภายใต้ NIST มาตรฐานการประมวลผลข้อมูลของรัฐบาลกลาง ควรใช้ทุกครั้งที่ต้องการบริการเข้ารหัส

การนำการเข้ารหัสไปใช้

องค์กรต่างๆ ใช้วิธีการที่หลากหลายในการเข้ารหัสข้อมูล วิธีการที่พวกเขาใช้ขึ้นอยู่กับสภาพแวดล้อม ประเภทของข้อมูล ระดับการป้องกันที่พวกเขาพยายามบรรลุ และตัวแปรอื่นๆ นี่คือกลยุทธ์บางส่วนที่พวกเขาใช้เมื่อใช้การเข้ารหัส:

- นำการเข้ารหัสของคุณเอง (BYOE) คือ ความปลอดภัยของการประมวลผลแบบคลาวด์ โมเดลที่ช่วยให้ลูกค้าบริการคลาวด์สามารถใช้ซอฟต์แวร์เข้ารหัสของตนเองและจัดการคีย์เข้ารหัสของตนเองได้ BYOE ยังเรียกอีกอย่างว่า นำกุญแจมาเอง. BYOE ทำงานโดยช่วยให้ลูกค้าปรับใช้อินสแตนซ์เสมือนจริงของซอฟต์แวร์เข้ารหัสของตนเองควบคู่ไปกับแอปพลิเคชันทางธุรกิจที่โฮสต์อยู่ในระบบคลาวด์

- การเข้ารหัสที่เก็บข้อมูลบนคลาวด์ เป็นบริการที่นำเสนอโดยผู้ให้บริการที่เก็บข้อมูลบนคลาวด์ โดยข้อมูลหรือข้อความจะถูกแปลงโดยใช้อัลกอริธึมการเข้ารหัส จากนั้นจึงนำไปไว้ในที่เก็บข้อมูลบนคลาวด์ การเข้ารหัสบนคลาวด์ เกือบจะเหมือนกับการเข้ารหัสภายในองค์กรโดยมีข้อแตกต่างที่สำคัญอย่างหนึ่ง: ลูกค้าระบบคลาวด์ต้องใช้เวลาในการเรียนรู้เกี่ยวกับนโยบายและขั้นตอนของผู้ให้บริการสำหรับการเข้ารหัสและการจัดการคีย์การเข้ารหัสเพื่อให้ตรงกับการเข้ารหัสกับระดับความไวของข้อมูลที่ถูกจัดเก็บ

- การเข้ารหัสระดับคอลัมน์ เป็นแนวทางการเข้ารหัสฐานข้อมูล โดยข้อมูลในทุกเซลล์ในคอลัมน์ใดคอลัมน์หนึ่งจะมีรหัสผ่านเดียวกันสำหรับการเข้าถึง การอ่าน และการเขียน

- การเข้ารหัสที่ปฏิเสธได้ เป็นการเข้ารหัสประเภทหนึ่งที่ช่วยให้สามารถถอดรหัสข้อมูลที่เข้ารหัสได้สองวิธีขึ้นไป ขึ้นอยู่กับคีย์การถอดรหัสที่ใช้ บางครั้งการเข้ารหัสที่ปฏิเสธได้จะถูกใช้เพื่อจุดประสงค์ในการให้ข้อมูลที่ไม่ถูกต้อง เมื่อผู้ส่งคาดการณ์ หรือแม้แต่สนับสนุนให้มีการสกัดกั้นการสื่อสาร

- การเข้ารหัสเป็นบริการ เป็นรูปแบบการสมัครสมาชิกที่ช่วยให้ลูกค้าบริการคลาวด์สามารถใช้ประโยชน์จากความปลอดภัยที่การเข้ารหัสมอบให้ แนวทางนี้ช่วยให้ลูกค้าที่ขาดทรัพยากรในการจัดการการเข้ารหัสด้วยตนเองมีวิธีจัดการกับข้อกังวลด้านการปฏิบัติตามกฎระเบียบและปกป้องข้อมูลใน ผู้เช่าหลายราย สิ่งแวดล้อม. โดยทั่วไปข้อเสนอการเข้ารหัสบนคลาวด์จะรวมการเข้ารหัสทั้งดิสก์ (FDE) การเข้ารหัสฐานข้อมูลหรือการเข้ารหัสไฟล์

- การเข้ารหัสตั้งแต่ต้นทางถึงปลายทาง (E2EE) รับประกันข้อมูลที่ถูกส่งระหว่างสองฝ่ายไม่สามารถดูได้โดยผู้โจมตีที่ขัดขวางช่องทางการสื่อสาร การใช้วงจรการสื่อสารที่เข้ารหัส ตามที่ TLS ให้ไว้ระหว่างเว็บไคลเอ็นต์และซอฟต์แวร์เว็บเซิร์ฟเวอร์ นั้นไม่เพียงพอเสมอไปในการรับรอง E2EE โดยทั่วไปแล้ว เนื้อหาที่ส่งจะถูกเข้ารหัสโดยซอฟต์แวร์ไคลเอ็นต์ก่อนที่จะส่งต่อไปยังเว็บไคลเอ็นต์และถอดรหัสโดยผู้รับเท่านั้น แอพส่งข้อความที่ให้ E2EE รวมถึง WhatsApp และ Signal ของ Meta ผู้ใช้ Facebook Messenger อาจได้รับข้อความ E2EE พร้อมตัวเลือกการสนทนาลับ

- FDE คือการเข้ารหัสในระดับฮาร์ดแวร์ FDE ทำงานโดยอัตโนมัติ การเข้ารหัสข้อมูลบนไดรฟ์จัดเก็บข้อมูล เป็นรูปแบบที่ใครก็ตามที่ไม่มีกุญแจในการเลิกทำการแปลงไม่สามารถเข้าใจได้ โดยไม่มีความเหมาะสม การรับรอง แม้ว่าไดรฟ์จะถูกถอดออกและวางในเครื่องอื่น แต่ข้อมูลก็ยังไม่สามารถเข้าถึงได้ สามารถติดตั้ง FDE บนอุปกรณ์คอมพิวเตอร์ ณ เวลาที่ผลิต หรือสามารถติดตั้งเพิ่มเติมในภายหลังโดยการติดตั้งซอฟต์แวร์พิเศษ

- การเข้ารหัสระดับฟิลด์ คือความสามารถในการเข้ารหัสข้อมูลในช่องเฉพาะบนหน้าเว็บ ตัวอย่างของฟิลด์ที่สามารถเข้ารหัสได้ ได้แก่ หมายเลขบัตรเครดิต หมายเลขประกันสังคม หมายเลขบัญชีธนาคาร ข้อมูลที่เกี่ยวข้องกับสุขภาพ ค่าจ้าง และข้อมูลทางการเงิน เมื่อเลือกฟิลด์แล้ว ข้อมูลทั้งหมดในฟิลด์นั้นจะถูกเข้ารหัสโดยอัตโนมัติ

- การเข้ารหัสแบบโฮโมมอร์ฟิค คือการแปลงข้อมูลให้เป็นไซเฟอร์เท็กซ์ที่สามารถวิเคราะห์และใช้งานได้เสมือนว่ายังอยู่ในรูปแบบดั้งเดิม ที่ การเข้ารหัสแบบโฮโมมอร์ฟิค วิธีการช่วยให้การดำเนินการทางคณิตศาสตร์ที่ซับซ้อนสามารถดำเนินการกับข้อมูลที่เข้ารหัสได้โดยไม่กระทบต่อการเข้ารหัส

- HTTPS เปิดใช้งานการเข้ารหัสเว็บไซต์โดยใช้ HTTP ผ่านโปรโตคอล TLS หากต้องการเปิดใช้งานเว็บเซิร์ฟเวอร์เพื่อเข้ารหัสเนื้อหาทั้งหมดที่ส่ง จะต้องติดตั้งใบรับรองคีย์สาธารณะ

- การเข้ารหัสระดับลิงก์ เข้ารหัสข้อมูลเมื่อออกจากโฮสต์ ถอดรหัสในลิงค์ถัดไปซึ่งอาจเป็นโฮสต์หรือจุดถ่ายทอด แล้วเข้ารหัสใหม่ก่อนที่จะส่งไปยังลิงก์ถัดไป แต่ละลิงก์อาจใช้คีย์ที่แตกต่างกันหรือแม้แต่อัลกอริธึมที่แตกต่างกันสำหรับการเข้ารหัสข้อมูล และกระบวนการนี้จะทำซ้ำจนกว่าข้อมูลจะไปถึงผู้รับ

- การเข้ารหัสระดับเครือข่าย ใช้บริการ cryptoservices บนเครือข่าย ชั้นขนส่ง — อยู่เหนือระดับดาต้าลิงค์ แต่ต่ำกว่าระดับแอปพลิเคชัน การเข้ารหัสเครือข่ายดำเนินการผ่าน ความปลอดภัยของ IP,ชุดเปิด Internet Engineering Task Force มาตรฐานที่เมื่อใช้ร่วมกันจะสร้างกรอบการทำงานสำหรับการสื่อสารส่วนตัว IP เครือข่าย

- การเข้ารหัสควอนตัม ขึ้นอยู่กับคุณสมบัติทางกลควอนตัมของอนุภาคเพื่อปกป้องข้อมูล โดยเฉพาะอย่างยิ่ง หลักการความไม่แน่นอนของไฮเซนเบิร์กระบุว่าคุณสมบัติการระบุทั้งสองของอนุภาค ได้แก่ ตำแหน่งและโมเมนตัม ไม่สามารถวัดได้โดยไม่เปลี่ยนค่าของคุณสมบัติเหล่านั้น ด้วยเหตุนี้ จึงไม่สามารถคัดลอกข้อมูลที่เข้ารหัสควอนตัมได้เนื่องจากความพยายามในการเข้าถึงข้อมูลที่เข้ารหัสจะทำให้ข้อมูลเปลี่ยนแปลงไป ในทำนองเดียวกัน ความพยายามในการคัดลอกหรือเข้าถึงข้อมูลจะทำให้เกิดการเปลี่ยนแปลงข้อมูล ดังนั้นจะแจ้งให้ฝ่ายที่ได้รับอนุญาตทราบถึงการเข้ารหัสว่ามีการโจมตีเกิดขึ้น

ฟังก์ชันแฮชการเข้ารหัส

ฟังก์ชันแฮชมีการเข้ารหัสประเภทอื่น hashing คือการแปลงสตริงอักขระให้เป็นค่าหรือคีย์ที่มีความยาวคงที่ซึ่งแสดงถึงสตริงดั้งเดิม เมื่อข้อมูลได้รับการปกป้องโดยฟังก์ชันแฮชที่เข้ารหัส แม้แต่การเปลี่ยนแปลงเพียงเล็กน้อยในข้อความก็สามารถตรวจพบได้ เนื่องจากทำให้เกิดการเปลี่ยนแปลงครั้งใหญ่กับแฮชผลลัพธ์

ฟังก์ชันแฮชถือเป็นการเข้ารหัสแบบทางเดียวเนื่องจากไม่มีการแชร์คีย์ และไม่มีข้อมูลที่จำเป็นในการย้อนกลับการเข้ารหัสในเอาต์พุต เพื่อให้มีประสิทธิภาพ ฟังก์ชันแฮชควรมีลักษณะดังต่อไปนี้:

- มีประสิทธิภาพในการคำนวณ ง่ายต่อการคำนวณ

- กำหนดไว้ ให้ผลลัพธ์เดียวกันอย่างน่าเชื่อถือ

- ทนต่อภาพล่วงหน้า เอาต์พุตที่ไม่เปิดเผยสิ่งใดเกี่ยวกับอินพุต

- ทนต่อการชนกัน ไม่น่าเป็นไปได้อย่างยิ่งที่ทั้งสองอินสแตนซ์จะให้ผลลัพธ์ที่เหมือนกัน

อัลกอริธึมการแฮชยอดนิยม ได้แก่ อัลกอริธึมแฮชที่ปลอดภัย และ อัลกอริทึมการแยกข้อความ 5.

วิธีทำลายการเข้ารหัส

สำหรับการเข้ารหัสใดๆ วิธีการโจมตีขั้นพื้นฐานที่สุดคือการใช้กำลังดุร้าย — ลองใช้คีย์ถอดรหัสที่เป็นไปได้แต่ละอันจนกว่าจะพบคีย์ที่ถูกต้อง ความยาวของคีย์จะกำหนดจำนวนคีย์ที่เป็นไปได้ ดังนั้นความเป็นไปได้ของการโจมตีประเภทนี้ ความแรงของการเข้ารหัสจะเชื่อมโยงโดยตรงกับขนาดคีย์ แต่เมื่อขนาดคีย์เพิ่มขึ้น ทรัพยากรที่จำเป็นสำหรับการคำนวณก็เช่นกัน

วิธีอื่นในการทำลายการเข้ารหัส ได้แก่ การโจมตีช่องทางด้านข้างซึ่งไม่โจมตีรหัสจริง แต่จะวัดหรือใช้ประโยชน์จากผลกระทบทางอ้อมของการนำไปปฏิบัติ เช่น ข้อผิดพลาดในการดำเนินการหรือการออกแบบระบบ

ผู้โจมตีอาจพยายามทำลายรหัสเป้าหมายผ่าน การวิเคราะห์การเข้ารหัสกระบวนการพยายามค้นหาจุดอ่อนในการเข้ารหัสที่สามารถนำไปใช้ประโยชน์ได้มีความซับซ้อนน้อยกว่าการโจมตีแบบเดรัจฉาน ความท้าทายในการโจมตีการเข้ารหัสให้สำเร็จนั้นง่ายกว่าหากตัวเข้ารหัสนั้นมีข้อบกพร่องอยู่แล้ว

เช่น มีข้อสงสัยว่าการแทรกแซงจากสำนักงานความมั่นคงแห่งชาติ (NSA) ทำให้อัลกอริทึม DES อ่อนแอลง ตามการเปิดเผยจากอดีตนักวิเคราะห์และผู้รับเหมาของ NSA Edward Snowden หลายคนเชื่อว่า NSA ได้พยายามที่จะล้มล้างมาตรฐานการเข้ารหัสอื่น ๆ และทำให้ผลิตภัณฑ์การเข้ารหัสอ่อนแอลง

[เนื้อหาฝัง]

แบ็คดอร์เข้ารหัส

การเข้ารหัส ประตูหลัง เป็นวิธีหนึ่งในการหลีกเลี่ยงการตรวจสอบสิทธิ์หรือการเข้ารหัสของระบบ รัฐบาลและเจ้าหน้าที่บังคับใช้กฎหมายทั่วโลก โดยเฉพาะใน พันธมิตรข่าวกรอง Five Eyes (FVEY)ยังคงผลักดันให้มีการเข้ารหัสลับๆ ต่อไป ซึ่งพวกเขาอ้างว่ามีความจำเป็นเพื่อผลประโยชน์ด้านความปลอดภัยและความมั่นคงของชาติ เนื่องจากอาชญากรและผู้ก่อการร้ายสื่อสารกันมากขึ้นผ่านบริการออนไลน์ที่เข้ารหัส

ตามข้อมูลของรัฐบาล FVEY ช่องว่างที่กว้างขึ้นระหว่างความสามารถของหน่วยงานบังคับใช้กฎหมายในการเข้าถึงข้อมูลอย่างถูกกฎหมายและความสามารถของพวกเขาในการรับและใช้เนื้อหาของข้อมูลนั้นถือเป็น “ข้อกังวลระหว่างประเทศที่เร่งด่วน” ที่ต้องการ “ความสนใจอย่างเร่งด่วนและยั่งยืนและการอภิปรายอย่างมีข้อมูล”

ฝ่ายตรงข้ามของแบ็คดอร์เข้ารหัสได้กล่าวซ้ำแล้วซ้ำอีกว่าจุดอ่อนที่ได้รับคำสั่งจากรัฐบาลในระบบการเข้ารหัสทำให้ความเป็นส่วนตัวและความปลอดภัยของทุกคนตกอยู่ในความเสี่ยงเพราะแฮกเกอร์สามารถใช้ประโยชน์จากแบ็คดอร์เดียวกันได้

หน่วยงานบังคับใช้กฎหมาย เช่น สำนักงานสืบสวนกลางแห่งสหรัฐอเมริกา (FBI) ได้วิพากษ์วิจารณ์บริษัทเทคโนโลยีที่ให้บริการ E2EE โดยโต้แย้งว่าการเข้ารหัสดังกล่าวป้องกันไม่ให้หน่วยงานบังคับใช้กฎหมายเข้าถึงข้อมูลและการสื่อสารแม้ว่าจะมีหมายจับก็ตาม FBI เรียกปัญหานี้ว่า "กำลังมืดมน" ในขณะที่กระทรวงยุติธรรมสหรัฐฯ ได้ประกาศความจำเป็นสำหรับ "การเข้ารหัสที่มีความรับผิดชอบ" ซึ่งสามารถปลดล็อคได้โดยบริษัทเทคโนโลยีภายใต้คำสั่งศาล

ออสเตรเลีย ซึ่งเป็นหนึ่งในสมาชิก FVEY ได้ผ่านกฎหมายที่อนุญาตให้เจ้าหน้าที่กองกำลังชายแดนออสเตรเลีย (ABF) สามารถตรวจค้นและยึดอุปกรณ์อิเล็กทรอนิกส์ได้โดยไม่ต้องมีหมายจับใดๆ แม้ว่าผู้เดินทางเข้าประเทศไม่จำเป็นต้องก็ตาม ระบุรหัสผ่านของพวกเขา หรือเสนอความช่วยเหลือในการเข้าถึงอุปกรณ์ของตน ABF มีสิทธิ์ยึดอุปกรณ์เหล่านั้น

ภัยคุกคามต่อ IoT อุปกรณ์มือถือ

โดย 2019, ภัยคุกคามความปลอดภัยทางไซเบอร์ รวมถึงอุปกรณ์ IoT และอุปกรณ์คอมพิวเตอร์เคลื่อนที่มากขึ้น ตาม Securelist ของ Kaspersky พบว่า 97.91% ของการพยายามใช้รหัสผ่านแบบดุร้ายกำหนดเป้าหมายเป็นเป้าหมาย Telnet ในช่วงครึ่งแรกของปี 2023 Telnet เป็นโปรโตคอลข้อความที่ไม่ได้เข้ารหัสซึ่งใช้กันอย่างแพร่หลายในอุปกรณ์ IoT Securelist ยังรายงานด้วยว่าผลิตภัณฑ์ของ Kaspersky บล็อกแพ็คเกจการติดตั้งที่เป็นอันตราย 438,962 รายการบนอุปกรณ์มือถือ จากแพ็กเกจเหล่านี้ 21,674 รายการเกี่ยวข้องกับบริการธนาคารบนมือถือ โทรจันและ 1,855 รายการเป็นโทรจันแรนซัมแวร์บนมือถือ

ในขณะเดียวกัน NIST ได้สนับสนุนการสร้างอัลกอริธึมการเข้ารหัสที่เหมาะสมสำหรับใช้ในสภาพแวดล้อมที่จำกัด รวมถึงอุปกรณ์เคลื่อนที่และอุปกรณ์ IoT ในการตัดสินรอบแรกในเดือนเมษายน 2019 NIST ได้เลือก 56 อัลกอริธึมการเข้ารหัสแบบน้ำหนักเบา ผู้สมัครที่จะได้รับการพิจารณาให้เป็นมาตรฐาน ตั้งแต่นั้นมา NIST ก็ได้จัดการแข่งขันรอบที่สองและรอบสุดท้าย จากผู้เข้ารอบสุดท้าย 10 คน ทีม NIST Lightweight Cryptography ได้เลือกตระกูล Ascon เพื่อสร้างมาตรฐานให้กับแอปพลิเคชันการเข้ารหัสแบบ Lightweight

ประวัติการเข้ารหัส

คำ การเข้ารหัสลับ มาจากคำภาษากรีก คริปโตความหมายที่ซ่อนอยู่หรือเป็นความลับ การใช้การเข้ารหัสนั้นเกือบจะเก่าแก่พอๆ กับศิลปะแห่งการสื่อสารนั่นเอง ในช่วงต้นปี 1900 ปีก่อนคริสตกาล อาลักษณ์ชาวอียิปต์ใช้อักษรอียิปต์โบราณที่ไม่เป็นมาตรฐานเพื่อซ่อนความหมายของคำจารึก

ในช่วงเวลาที่คนส่วนใหญ่ไม่สามารถอ่านได้ การเขียนข้อความเพียงอย่างเดียวก็เพียงพอแล้ว แต่ในไม่ช้าแผนการเข้ารหัสก็ได้พัฒนาขึ้นเพื่อแปลงข้อความเป็นกลุ่มตัวเลขที่อ่านไม่ได้เพื่อปกป้องความลับของข้อความในขณะที่ข้อความถูกส่งจากที่หนึ่งไปยังอีกที่หนึ่ง เนื้อหาของข้อความถูกจัดลำดับใหม่ (ขนย้าย) หรือแทนที่ (ทดแทน) ด้วยอักขระ สัญลักษณ์ ตัวเลข หรือรูปภาพอื่น ๆ เพื่อปกปิดความหมาย

ใน 700 ปีก่อนคริสตกาล ชาวสปาร์ตันเขียนข้อความที่ละเอียดอ่อนบนแถบหนังที่พันรอบแท่งไม้ เมื่อแกะเทปออก ตัวอักษรก็ไร้ความหมาย แต่ด้วยแท่งที่มีเส้นผ่านศูนย์กลางเท่ากันทุกประการ ผู้รับจึงสามารถสร้าง (ถอดรหัส) ข้อความขึ้นมาใหม่ได้

ต่อมาชาวโรมันใช้สิ่งที่เรียกว่า Caesar shift cipher ซึ่งเป็นตัวเลขที่มีตัวอักษรเดียวซึ่งแต่ละตัวอักษรจะถูกเลื่อนไปตามหมายเลขที่ตกลงกันไว้ ตัวอย่างเช่น หากตัวเลขที่ตกลงกันคือสาม ข้อความ "จงไปที่ประตูตอนหกโมง" จะกลายเป็น "เอ dw wkh jdwhv dw vla" เมื่อดูเผินๆ อาจดูยากที่จะถอดรหัส แต่การวางตำแหน่งเริ่มต้นของตัวอักษรไว้ชิดกันจนตัวอักษรเข้าใจได้นั้นใช้เวลาไม่นาน นอกจากนี้สระและตัวอักษรอื่น ๆ ที่ใช้กันทั่วไปเช่น t และ sสามารถอนุมานได้อย่างรวดเร็วโดยใช้การวิเคราะห์ความถี่ และข้อมูลนั้นก็สามารถใช้เพื่อถอดรหัสข้อความที่เหลือได้

ในยุคกลางมีการเกิดขึ้นของการแทนที่แบบหลายตัวอักษร ซึ่งใช้ตัวอักษรทดแทนหลายตัวเพื่อจำกัดการใช้การวิเคราะห์ความถี่ในการถอดรหัสรหัส วิธีการเข้ารหัสข้อความนี้ยังคงได้รับความนิยม แม้ว่าจะมีการใช้งานหลายอย่างที่ล้มเหลวในการปกปิดอย่างเพียงพอเมื่อมีการเปลี่ยนแปลงการทดแทน หรือที่เรียกว่า ความก้าวหน้าที่สำคัญ. การใช้งานที่มีชื่อเสียงที่สุดของการเข้ารหัสแทนหลายตัวอักษรคือเครื่องเข้ารหัสโรเตอร์โรเตอร์ของ Enigma ที่ชาวเยอรมันใช้ในช่วงสงครามโลกครั้งที่สอง

จนกระทั่งช่วงกลางทศวรรษ 1970 การเข้ารหัสได้ก้าวกระโดดครั้งใหญ่ จนถึงจุดนี้ รูปแบบการเข้ารหัสทั้งหมดใช้ความลับเดียวกันในการเข้ารหัสและถอดรหัสข้อความ: คีย์สมมาตร

การเข้ารหัสแทบจะถูกใช้เฉพาะโดยรัฐบาลและองค์กรขนาดใหญ่เท่านั้น จนถึงช่วงปลายทศวรรษ 1970 เมื่อมีการเผยแพร่การแลกเปลี่ยนคีย์ Diffie-Hellman และอัลกอริธึม RSA เป็นครั้งแรก และมีการใช้พีซีเครื่องแรก

ในปี 1976 บทความของ Whitfield Diffie และ Martin Hellman “ทิศทางใหม่ในการเข้ารหัส” แก้ไขปัญหาพื้นฐานอย่างหนึ่งของการเข้ารหัส: วิธีแจกจ่ายคีย์เข้ารหัสอย่างปลอดภัยให้กับผู้ที่ต้องการ ความก้าวหน้านี้ตามมาหลังจากนั้นไม่นานโดย RSA ซึ่งเป็นการนำการเข้ารหัสคีย์สาธารณะมาใช้โดยใช้อัลกอริธึมแบบอสมมาตร ซึ่งนำไปสู่ยุคใหม่ของการเข้ารหัส ในช่วงกลางทศวรรษ 1990 ทั้งการเข้ารหัสคีย์สาธารณะและคีย์ส่วนตัวได้รับการปรับใช้เป็นประจำในเว็บเบราว์เซอร์และเซิร์ฟเวอร์เพื่อปกป้องข้อมูลที่ละเอียดอ่อน

ดู วิธีใช้คีย์สาธารณะและคีย์ส่วนตัวในลายเซ็นดิจิทัล และวิธีการ ใช้วิธีการเข้ารหัสแบบรวมศูนย์ในสภาพแวดล้อมไอทีขนาดใหญ่. สำรวจไฟล์ คู่มือที่ครอบคลุมเกี่ยวกับความปลอดภัยของข้อมูล. เรียนรู้วิธีการนำการเข้ารหัสไปใช้ในฮาร์ดแวร์ผ่านการใช้งาน โมดูลความปลอดภัยของฮาร์ดแวร์.

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.techtarget.com/searchsecurity/definition/encryption

- :มี

- :เป็น

- :ไม่

- :ที่ไหน

- $ ขึ้น

- 1

- 10

- 1900

- 1973

- 2019

- 2023

- 21

- 22

- 29

- 34

- 35%

- 360

- 438

- 52

- 58

- 62

- 700

- 89

- 97

- a

- ความสามารถ

- สามารถ

- เกี่ยวกับเรา

- ข้างบน

- อย่างแน่นอน

- เข้า

- สามารถเข้าถึงได้

- การเข้าถึง

- ตาม

- ลงชื่อเข้าใช้

- บรรลุ

- ได้รับ

- ที่ได้มา

- การแสวงหา

- ข้าม

- กระทำ

- กิจกรรม

- นักแสดง

- ที่เกิดขึ้นจริง

- เพิ่ม

- ที่เพิ่ม

- เพิ่ม

- ที่อยู่

- อย่างเพียงพอ

- ผู้ดูแลระบบ

- สูง

- ความได้เปรียบ

- AES

- หลังจาก

- หน่วยงานที่

- บริษัท ตัวแทน

- เวลานาน

- ตกลง

- ช่วย

- พีชคณิต

- ขั้นตอนวิธี

- อัลกอริทึม

- ทั้งหมด

- ช่วยให้

- เกือบจะ

- คู่ขนาน

- Alphabet

- แล้ว

- ด้วย

- เปลี่ยนแปลง

- แม้ว่า

- เสมอ

- an

- การวิเคราะห์

- นักวิเคราะห์

- วิเคราะห์

- และ

- ประกาศ

- อื่น

- คาดการณ์

- ใด

- ทุกคน

- สิ่งใด

- การใช้งาน

- การใช้งาน

- มีผลบังคับใช้

- เข้าใกล้

- วิธีการ

- ได้รับการอนุมัติ

- ปพลิเคชัน

- เมษายน

- เป็น

- รอบ

- มาถึง

- ศิลปะ

- บทความ

- AS

- สินทรัพย์

- ความช่วยเหลือ

- At

- ATM

- โจมตี

- โจมตี

- โจมตี

- โจมตี

- การโจมตี

- ความพยายาม

- พยายาม

- พยายาม

- ความพยายามในการ

- ความสนใจ

- ชาวออสเตรเลีย

- การยืนยันตัวตน

- มีอำนาจ

- อัตโนมัติ

- ใช้ได้

- หลีกเลี่ยง

- b

- แบ็ค

- การสนับสนุน

- สำรอง

- การสำรองข้อมูล

- ธนาคาร

- บัญชีธนาคาร

- การธนาคาร

- ขั้นพื้นฐาน

- รากฐาน

- BE

- กลายเป็น

- เพราะ

- กลายเป็น

- จะกลายเป็น

- รับ

- ก่อน

- เริ่ม

- กำลัง

- เชื่อ

- ด้านล่าง

- ประโยชน์ที่ได้รับ

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- ระหว่าง

- ใหญ่

- ที่ใหญ่ที่สุด

- บิต

- ปิดกั้น

- ขนาดบล็อก

- ที่ถูกบล็อก

- ชายแดน

- ทั้งสอง

- กล่อง

- ทำลาย

- หมดสภาพ

- ความก้าวหน้า

- British

- เบราว์เซอร์

- กำลังดุร้าย

- การก่อสร้าง

- ปริมาณหลายรายการ

- สำนัก

- ธุรกิจ

- ธุรกิจ

- แต่

- ซื้อ

- by

- คำนวณ

- ที่เรียกว่า

- CAN

- ผู้สมัคร

- ไม่ได้

- บัตร

- อุตสาหกรรมบัตร

- รอบคอบ

- ดำเนินการ

- สาเหตุที่

- เซลล์

- ส่วนกลาง

- ส่วนกลาง

- ใบรับรอง

- ท้าทาย

- ความท้าทาย

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- เปลี่ยนแปลง

- ช่อง

- ลักษณะ

- อักขระ

- ทางเลือก

- เลือก

- เลือก

- ตัวเลข

- วงจรไฟฟ้า

- สถานการณ์

- ข้อเรียกร้อง

- จัด

- ไคลเอนต์

- เมฆ

- การจัดเก็บเมฆ

- รหัส

- คอลัมน์

- COM

- อย่างไร

- มา

- ร่วมกัน

- อย่างธรรมดา

- สื่อสาร

- การสื่อสาร

- คมนาคม

- บริษัท

- เทียบเคียง

- ซับซ้อน

- ความซับซ้อน

- การปฏิบัติตาม

- ส่วนประกอบ

- ส่วนประกอบ

- ครอบคลุม

- ที่ถูกบุกรุก

- ประนีประนอม

- การคำนวณ

- เชิงคำนวณ

- คอมพิวเตอร์

- คอมพิวเตอร์

- การคำนวณ

- ปกปิด

- กังวล

- ความกังวลเกี่ยวกับ

- ดำเนินการ

- ความลับ

- ร่วม

- ถือว่า

- ถูก จำกัด

- เนื้อหา

- เนื้อหา

- ต่อ

- ผู้รับเหมา

- การควบคุม

- การสนทนา

- การแปลง

- แปลง

- แปลง

- ไทม์ไลน์การ

- แพง

- ได้

- ไม่สามารถ

- ประเทศ

- ศาล

- ร้าว

- สร้าง

- ที่สร้างขึ้น

- การสร้าง

- เครดิต

- บัตรเครดิต

- อาชญากร

- วิพากษ์วิจารณ์

- การเข้ารหัสลับ

- การอ่านรหัส

- ขณะนี้

- เส้นโค้ง

- ลูกค้า

- ลูกค้า

- อาชญากรไซเบอร์

- เลขศูนย์

- ความเสียหาย

- มืด

- ข้อมูล

- ความปลอดภัยของข้อมูล

- ฐานข้อมูล

- ตัดสินใจ

- แปลรหัส

- ถอดรหัส

- ถอดรหัส

- คำนิยาม

- แผนก

- กระทรวงยุติธรรม

- ขึ้นอยู่กับ

- ทั้งนี้ขึ้นอยู่กับ

- ขึ้นอยู่กับ

- ปรับใช้

- นำไปใช้

- อธิบาย

- ออกแบบ

- ได้รับการออกแบบ

- แม้จะมี

- ทำลาย

- ตรวจพบ

- กำหนด

- แน่นอน

- แน่นอน

- พัฒนา

- พัฒนาการ

- เครื่อง

- อุปกรณ์

- แผนภาพ

- ความแตกต่าง

- ต่าง

- แตกต่าง

- ยาก

- ความยาก

- ดิฟฟี่

- ย่อยอาหาร

- ดิจิตอล

- คำสั่ง

- โดยตรง

- ภัยพิบัติ

- การสนทนา

- กระจาย

- การกระจาย

- do

- ทำ

- doesn

- การทำ

- สวม

- ขับรถ

- ในระหว่าง

- แต่ละ

- ก่อน

- ง่ายดาย

- อย่างง่ายดาย

- ง่าย

- เป็นต้น

- เอ็ดเวิร์ด

- Snowden เอ็ดเวิร์ด

- มีประสิทธิภาพ

- ผลกระทบ

- ที่มีประสิทธิภาพ

- ทั้ง

- อิเล็กทรอนิกส์

- อื่น

- ที่ฝัง

- ภาวะฉุกเฉิน

- ทำให้สามารถ

- ช่วยให้

- การเปิดใช้งาน

- การเข้ารหัส

- สนับสนุนให้

- กระตุ้นให้เกิดการ

- การเข้ารหัสลับ

- ที่มีการเข้ารหัส

- การเข้ารหัสลับ

- การเข้ารหัสปกป้อง

- ปลาย

- การบังคับใช้

- เครื่องยนต์

- ชั้นเยี่ยม

- ปริศนา

- พอ

- ทำให้มั่นใจ

- เพื่อให้แน่ใจ

- สิ่งกีดขวาง

- การป้อน

- Enterprise

- ผู้ประกอบการ

- ทั้งหมด

- หน่วยงาน

- เอกลักษณ์

- สิ่งแวดล้อม

- สภาพแวดล้อม

- ยุค

- ความผิดพลาด

- จำเป็น

- เป็นหลัก

- อีเธอร์ (ETH)

- แม้

- เหตุการณ์

- ทุกๆ

- ทุกคน

- ทุกอย่าง

- แน่นอน

- เผง

- ตัวอย่าง

- ตัวอย่าง

- ตลาดแลกเปลี่ยน

- โดยเฉพาะ

- การปฏิบัติ

- มีอยู่

- เอาเปรียบ

- ใช้ประโยชน์

- สำรวจ

- การเปิดรับ

- กว้างขวาง

- พิเศษ

- อย่างยิ่ง

- Eyes

- Facebook messenger ได้

- ความจริง

- ปัจจัย

- ล้มเหลว

- ครอบครัว

- มีชื่อเสียง

- เร็วขึ้น

- เอฟบีไอ

- ความเป็นไปได้

- ลักษณะ

- รัฐบาลกลาง

- สำนักสืบสวนกลางแห่งสหรัฐอเมริกา

- สนาม

- สาขา

- ตัวเลข

- เนื้อไม่มีมัน

- สุดท้าย

- ผู้ผ่านเข้ารอบสุดท้าย

- ทางการเงิน

- ข้อมูลทางการเงิน

- หา

- ชื่อจริง

- ข้อบกพร่อง

- ตาม

- ดังต่อไปนี้

- สำหรับ

- บังคับ

- ฟอร์ม

- อดีต

- ข้างหน้า

- พบ

- สี่

- กรอบ

- ฟรี

- เวลา

- ราคาเริ่มต้นที่

- ฟังก์ชัน

- ฟังก์ชั่น

- พื้นฐาน

- ได้รับ

- ช่องว่าง

- เกตส์

- สร้าง

- สร้าง

- ได้รับ

- กำหนด

- เหลือบมอง

- Go

- ไป

- ดี

- รัฐบาล

- รัฐบาล

- กรีก

- กลุ่ม

- การค้ำประกัน

- เดา

- ให้คำแนะนำ

- แฮกเกอร์

- ครึ่ง

- ฮาร์ดแวร์

- กัญชา

- hashing

- มี

- สำนักงานใหญ่

- คนเลว

- ช่วย

- การช่วยเหลือ

- ด้วยเหตุนี้

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- ซ่อนเร้น

- ซ่อน

- อดีต

- ประวัติ

- ถือ

- เจ้าภาพ

- เป็นเจ้าภาพ

- โฮสติ้ง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- อย่างไรก็ตาม

- ที่ http

- HTTPS

- ICON

- ความคิด

- identiques

- ระบุ

- if

- ii

- การดำเนินงาน

- การใช้งาน

- การดำเนินการ

- การดำเนินการ

- ผลกระทบ

- สำคัญ

- in

- ไม่สามารถเข้าถึงได้

- ประกอบด้วย

- รวม

- รวมทั้ง

- เพิ่ม

- เพิ่มขึ้น

- ที่เพิ่มขึ้น

- ขึ้น

- เป็นรายบุคคล

- บุคคล

- อุตสาหกรรม

- ข้อมูล

- แจ้ง

- อินพุต

- การติดตั้ง

- การติดตั้ง

- การติดตั้ง

- ตัวอย่าง

- อินสแตนซ์

- แทน

- สถาบัน

- Intelligence

- ผลประโยชน์

- การรบกวน

- International

- อินเทอร์เน็ต

- เข้าไป

- แนะนำ

- การสอบสวน

- IOT

- อุปกรณ์ iot

- ISN

- ปัญหา

- IT

- ITS

- ตัวเอง

- jpg

- ความยุติธรรม

- Kaspersky

- เก็บไว้

- คีย์

- กุญแจ

- ทราบ

- ที่รู้จักกัน

- ไม่มี

- แล็ปท็อป

- ใหญ่

- องค์กรขนาดใหญ่

- ขนาดใหญ่

- ปลาย

- ต่อมา

- กฏหมาย

- การบังคับใช้กฎหมาย

- คดี

- ชั้น

- ชั้น

- นำไปสู่

- กระโดด

- เรียนรู้

- ใบไม้

- นำ

- กฎหมาย

- ความยาว

- เลียวนาร์ด

- น้อยลง

- จดหมาย

- ชั้น

- ระดับ

- วงจรชีวิต

- มีน้ำหนักเบา

- กดไลก์

- ในทำนองเดียวกัน

- LIMIT

- ถูก จำกัด

- LINK

- ที่เชื่อมโยง

- สด

- ที่ตั้ง

- ล็อค

- ตรรกะ

- นาน

- ดู

- ปิด

- สูญหาย

- เครื่อง

- ทำ

- สำคัญ

- ทำ

- ทำให้

- การทำ

- ที่เป็นอันตราย

- จัดการ

- การจัดการ

- การจัดการ

- ซอฟต์แวร์การจัดการ

- ระบบการจัดการ

- ผู้จัดการ

- จัดการ

- การจัดการ

- การผลิต

- หลาย

- นกนางแอ่น

- แมสซาชูเซต

- สถาบันเทคโนโลยีแมสซาชูเซตส์

- การจับคู่

- คณิตศาสตร์

- ในทางคณิตศาสตร์

- อาจ..

- ความหมาย

- วิธี

- วัด

- วัด

- เชิงกล

- พบ

- สมาชิก

- ร้านค้า

- ข่าวสาร

- ข้อความ

- ส่งข้อความ

- แอพส่งข้อความ

- Messenger

- Meta

- วิธี

- วิธีการ

- กลาง

- อาจ

- กองทัพทหาร

- ทหาร

- ข้อมูลที่ผิด

- ด่าว่า

- โทรศัพท์มือถือ

- ธนาคารบนมือถือ

- อุปกรณ์มือถือ

- แบบ

- ทันสมัย

- โมเมนตัม

- การตรวจสอบ

- จอภาพ

- ข้อมูลเพิ่มเติม

- มีประสิทธิภาพมากขึ้น

- มากที่สุด

- มาก

- หลาย

- ต้อง

- แห่งชาติ

- ความมั่นคงของชาติ

- หน่วยงานความมั่นคงแห่งชาติ

- เกือบทั้งหมด

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- เครือข่าย

- ไม่เคย

- ใหม่

- ถัดไป

- NIST

- แจ้ง

- เอ็นเอสเอ

- จำนวน

- ตัวเลข

- การสังเกต

- ที่เกิดขึ้น

- of

- เสนอ

- เสนอ

- การเสนอขาย

- เสนอ

- เจ้าหน้าที่

- เจ้าหน้าที่

- มักจะ

- เก่า

- on

- ครั้งเดียว

- ONE

- ออนไลน์

- เพียง

- เปิด

- โอเพนซอร์ส

- การดำเนินการ

- การดำเนินการ

- การปรับให้เหมาะสม

- ตัวเลือกเสริม (Option)

- or

- ใบสั่ง

- organizacja

- องค์กร

- ที่มา

- เป็นต้นฉบับ

- อื่นๆ

- ของเรา

- ออก

- เชย

- เอาท์พุต

- เกิน

- ที่ครอบงำ

- ของตนเอง

- เจ้าของ

- แพคเกจ

- คู่

- คู่

- กระดาษ

- ส่วนหนึ่ง

- อนุภาค

- ในสิ่งที่สนใจ

- โดยเฉพาะ

- คู่กรณี

- ผ่าน

- รหัสผ่าน

- การชำระเงิน

- บัตรชำระเงิน

- เครื่องคอมพิวเตอร์

- รูปแบบไฟล์ PDF

- บทลงโทษ

- คน

- ดำเนินการ

- ดำเนินการ

- อย่างถาวร

- การอนุญาต

- ส่วนตัว

- โฟตอน

- ภาพ

- PII

- สถานที่

- วางไว้

- สถานที่

- ข้อความธรรมดา

- แผนการ

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- ความอุดมสมบูรณ์

- จุด

- นโยบาย

- ยอดนิยม

- ความเป็นไปได้

- เป็นไปได้

- อาจ

- อำนาจ

- การปฏิบัติ

- การกด

- ป้องกัน

- ป้องกัน

- ประถม

- สำคัญ

- หลัก

- ความเป็นส่วนตัว

- ความเป็นส่วนตัวและความปลอดภัย

- ส่วนตัว

- คีย์ส่วนตัว

- ปัญหาที่เกิดขึ้น

- ขั้นตอน

- กระบวนการ

- กระบวนการ

- การประมวลผล

- ก่อ

- ผลิต

- ผลิตภัณฑ์

- เหมาะสม

- คุณสมบัติ

- ป้องกัน

- การป้องกัน

- ปกป้อง

- การป้องกัน

- ช่วยปกป้อง

- โปรโตคอล

- โปรโตคอล

- ให้

- ให้

- ผู้จัดหา

- ผู้ให้บริการ

- ให้

- สาธารณะ

- คีย์สาธารณะ

- สาธารณชน

- การตีพิมพ์

- วัตถุประสงค์

- วัตถุประสงค์

- ผลัก

- ใส่

- ควอนตัม

- ความพัวพันของควอนตัม

- อย่างรวดเร็ว

- ทีเดียว

- ยก

- สร้างแบบสุ่ม

- พิสัย

- ค่าไถ่

- ransomware

- แรนซัมแวร์โจมตี

- ค่อนข้าง

- RE

- ต้นน้ำ

- อ่าน

- การอ่าน

- ดินแดน

- การฟื้นตัว

- ลด

- ลดลง

- เรียกว่า

- หมายถึง

- หน่วยงานกำกับดูแล

- ปฏิบัติตามกฎระเบียบ

- ที่เกี่ยวข้อง

- ความสัมพันธ์

- วางใจ

- ยังคงอยู่

- ซากศพ

- ลบออก

- ซ้ำแล้วซ้ำอีก

- ซ้ำแล้วซ้ำเล่า

- แทนที่

- รายงาน

- แสดงให้เห็นถึง

- ชื่อเสียง

- ต้องการ

- จำเป็นต้องใช้

- ต้อง

- แหล่งข้อมูล

- รับผิดชอบ

- REST

- การบูรณะ

- ผล

- ส่งผลให้

- เปิดเผย

- รายได้

- ย้อนกลับ

- ขวา

- ความเสี่ยง

- บทบาท

- RON

- ปัดเศษ

- จำเจ

- อาร์เอส

- กฎระเบียบ

- วิ่ง

- วิ่ง

- s

- ป้องกัน

- ความปลอดภัย

- ความปลอดภัยและการรักษาความปลอดภัย

- กล่าวว่า

- เดียวกัน

- เห็น

- สถานการณ์

- รูปแบบ

- วิทยาศาสตร์

- ค้นหา

- ที่สอง

- ลับ

- ความลับ

- Section

- ปลอดภัย

- อย่างปลอดภัย

- การรักษา

- ความปลอดภัย

- ยึด

- เลือก

- ผู้ส่ง

- การส่ง

- ส่ง

- ความรู้สึก

- มีความละเอียดอ่อน

- ความไว

- ส่ง

- แยก

- แยกต่างหาก

- เซิร์ฟเวอร์

- เซิร์ฟเวอร์

- ให้บริการอาหาร

- บริการ

- บริการ

- ชุด

- การตั้งค่า

- อย่างรุนแรง

- Share

- ที่ใช้ร่วมกัน

- เปลือก

- เปลี่ยน

- ขยับ

- ในไม่ช้า

- น่า

- การแสดง

- สัญญาณ

- ง่ายดาย

- ตั้งแต่

- เดียว

- หก

- ขนาด

- มาร์ทโฟน

- Snowden

- So

- สังคม

- ซอฟต์แวร์

- บาง

- บางคน

- บางสิ่งบางอย่าง

- บางครั้ง

- บางแห่ง

- ในไม่ช้า

- แหล่ง

- พิเศษ

- ซอฟต์แวร์พิเศษ

- โดยเฉพาะ

- มาตรฐาน

- มาตรฐาน

- มาตรฐาน

- มาตรฐาน

- ยืน

- Stanford

- เริ่มต้น

- ข้อความที่เริ่ม

- ที่เริ่มต้น

- สหรัฐอเมริกา

- ติด

- แท่ง

- ยังคง

- การเก็บรักษา

- เก็บไว้

- กลยุทธ์

- กลยุทธ์

- ความแข็งแรง

- โขก

- เชือก

- การสมัครสมาชิก

- รูปแบบการสมัครสมาชิก

- ล้มล้าง

- ประสบความสำเร็จ

- อย่างเช่น

- เหมาะสม

- อย่างยั่งยืน

- ระบบ

- ระบบ

- T

- เอา

- ใช้เวลา

- เทป

- เป้าหมาย

- งาน

- ทีม

- เทคโนโลยี

- บริษัท เทคโนโลยี

- ผู้ก่อการร้าย

- ข้อความ

- กว่า

- ที่

- พื้นที่

- ข้อมูล

- การรักษาความปลอดภัย

- โลก

- การโจรกรรม

- ของพวกเขา

- พวกเขา

- ตัวเอง

- แล้วก็

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- ที่สาม

- บุคคลที่สาม

- นี้

- เหล่านั้น

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ภัยคุกคาม

- สาม

- ตลอด

- ตลอด

- ดังนั้น

- ผูก

- เวลา

- ครั้ง

- TLS

- ไปยัง

- เกินไป

- เอา

- เครื่องมือ

- การทำธุกรรม

- การแปลง

- เปลี่ยน

- การขนส่ง

- การส่งผ่าน

- ส่งผ่าน

- เดินทาง

- จริง

- พยายาม

- กลับ

- สอง

- ชนิด

- ชนิด

- เป็นปกติ

- สหราชอาณาจักร

- เรา

- กระทรวงยุติธรรมสหรัฐ

- รัฐบาลสหรัฐ

- ไม่มีสิทธิ

- ความไม่แน่นอน

- ภายใต้

- เข้าใจ

- เข้าใจ

- เป็นเอกลักษณ์

- พร้อมใจกัน

- ประเทศสหรัฐอเมริกา

- หน่วย

- ไม่แน่

- ปลดล็อค

- จนกระทั่ง

- ด่วน

- ใช้

- มือสอง

- ผู้ใช้

- ใช้

- ushered

- การใช้

- มักจะ

- มีคุณค่า

- ความคุ้มค่า

- ความคุ้มค่า

- ตัวแปร

- ความหลากหลาย

- แตกต่าง

- Ve

- ผ่านทาง

- เหยื่อ

- ดู

- จำเป็น

- อ่อนแอ

- ค่าจ้าง

- สงคราม

- หมาย

- คือ

- ทาง..

- วิธี

- ความอ่อนแอ

- ความอ่อนแอ

- เว็บ

- เว็บเบราเซอร์

- เว็บเซิร์ฟเวอร์

- Website

- ดี

- คือ

- อะไร

- ความหมายของ

- เมื่อ

- เมื่อไรก็ตาม

- ว่า

- ที่

- ในขณะที่

- WHO

- ทำไม

- กว้าง

- ช่วงกว้าง

- อย่างกว้างขวาง

- กับ

- ไม่มี

- คำ

- งาน

- ทำงาน

- โรงงาน

- โลก

- ตะลึง

- ห่อ

- การเขียน

- เขียน

- ปี

- ยัง

- ของคุณ

- YouTube

- ลมทะเล