ความเป็นส่วนตัวของ Internet of Things (IoT) คืออะไร?

ความเป็นส่วนตัวของ Internet of Things คือข้อพิจารณาพิเศษที่จำเป็นในการปกป้องข้อมูลของบุคคลจากการเปิดเผยใน IoT สิ่งแวดล้อม. ขั้นตอนเหล่านี้มีความจำเป็นเนื่องจากในการตั้งค่า IoT เกือบทุกเอนทิตีหรือวัตถุทางกายภาพหรือทางลอจิคัลสามารถได้รับ ตัวระบุที่ไม่ซ้ำกัน และความสามารถในการสื่อสารโดยอัตโนมัติผ่านอินเทอร์เน็ตหรือเครือข่ายที่คล้ายกัน

เป็นปลายทางหรือ “สิ่ง” ในสภาพแวดล้อม IoT จะส่งข้อมูลที่รวบรวมโดยอัตโนมัติผ่านอินเทอร์เน็ต และโดยทั่วไปจะแสดงข้อมูลนั้นบนแอปพลิเคชันมือถือ นอกจากนี้ยังทำงานร่วมกับอุปกรณ์ปลายทางอื่นๆ และสื่อสารกับอุปกรณ์เหล่านั้นด้วย การทำงานร่วมกันของสิ่งต่าง ๆ ถือเป็นสิ่งสำคัญต่อการทำงานของ IoT ดังนั้น ตัวอย่างเช่น องค์ประกอบเครือข่ายของ สมาร์ท ทำงานร่วมกันได้อย่างราบรื่น

ข้อมูลที่ส่งโดยปลายทางที่กำหนดอาจไม่ก่อให้เกิดปัญหาความเป็นส่วนตัวใดๆ ในตัวมันเอง ตัวอย่างเช่น มิเตอร์อัจฉริยะที่ใช้ในการตรวจสอบระยะไกลและการรวบรวมข้อมูลสำหรับผู้บริโภคและบริษัทสาธารณูปโภคของพวกเขานั้นถือเป็นเรื่องปกติและไม่เป็นอันตราย อย่างไรก็ตาม เมื่อมีการรวบรวม จัดเรียง และวิเคราะห์ข้อมูลที่กระจัดกระจายจากอุปกรณ์ IoT หลายตัว ก็สามารถให้ผลได้ ข้อมูลที่ละเอียดอ่อน เกี่ยวกับที่อยู่หรือรูปแบบการใช้ชีวิตของผู้คน เป็นต้น

แนวคิดเกี่ยวกับอุปกรณ์เครือข่ายและวัตถุอื่นๆ ค่อนข้างใหม่ โดยเฉพาะอย่างยิ่งในแง่ของการเชื่อมต่อทั่วโลกและการถ่ายโอนข้อมูลอัตโนมัติซึ่งเป็นศูนย์กลางของอินเทอร์เน็ตในทุกสิ่ง ด้วยเหตุนี้ การออกแบบผลิตภัณฑ์จึงไม่ได้คำนึงถึงความเสี่ยงด้านความปลอดภัยเสมอไป ซึ่งอาจทำให้สิ่งของในบ้านในชีวิตประจำวันกลายเป็นจุดอ่อนได้ ตัวอย่างเช่น ในปี 2014 นักวิจัยจาก Context Information Security ได้พบช่องโหว่ในหลอดไฟที่เปิดใช้งาน Wi-Fi ซึ่งทำให้พวกเขาสามารถขอข้อมูลประจำตัว Wi-Fi และใช้ข้อมูลประจำตัวเหล่านั้นเพื่อเข้าถึงเครือข่ายได้

บทความนี้เป็นส่วนหนึ่งของ

ปัญหาความเป็นส่วนตัวของ IoT คืออะไร

ความกังขาและความสงสัยเกี่ยวกับระบบ IoT มักมีรากฐานมาจากความกังวลด้านความปลอดภัยทางไซเบอร์และความเป็นส่วนตัว ไม่เพียงแต่เป็นเรื่องยากมากขึ้นสำหรับธุรกิจในการรับรองอุปกรณ์ IoT ของตนให้ปลอดภัย เมื่อคำนึงถึงความก้าวหน้าของแฮกเกอร์และผู้ที่เป็นอันตรายอื่นๆ แต่ยังมีปัญหาความน่าเชื่อถือของสาธารณะอีกด้วย ผู้บริโภครู้สึกถึงพวกเขา ความเป็นส่วนตัวของข้อมูล ตกอยู่ในความเสี่ยง พวกเขากังวลเกี่ยวกับทั้งธุรกิจที่ได้รับมอบหมายให้ปกป้องข้อมูลของตนและผู้ดำเนินการที่เป็นอันตราย

ความเสี่ยงด้านความเป็นส่วนตัวต่อไปนี้ยังคงเป็นอุปสรรคต่อศักยภาพสูงสุดของ IoT:

- ข้อมูลมากเกินไป มีอุปกรณ์เชื่อมต่อหลายพันล้านเครื่องทั่วโลกที่สร้างข้อมูลจำนวนมหาศาลในเวลาเพียงวันเดียว ผู้ที่กระทำการโดยไม่สุจริตมีเป้าหมายและโอกาสมากมายที่จะประนีประนอมความเป็นส่วนตัวของผู้บริโภค ด้วยเหตุนี้ ผู้ผลิตอุปกรณ์ IoT และบริษัทต่างๆ ที่ใช้อุปกรณ์เหล่านี้จึงต้องพยายามอย่างเต็มที่เพื่อให้ได้รับความไว้วางใจจากสาธารณชน

- บุกรุกพื้นที่ส่วนตัว แฮกเกอร์สามารถกำหนดเป้าหมายอุปกรณ์หรือเครือข่าย IoT ที่ไม่ปลอดภัยเพื่อเข้าถึงข้อมูลส่วนบุคคล (ข้อมูลส่วนตัว) หรือข้อมูลที่ละเอียดอ่อนอื่นๆ เกี่ยวกับผู้บริโภค ผู้ผลิตอุปกรณ์และองค์กรที่ใช้อุปกรณ์เหล่านั้นก็สามารถเข้าถึงข้อมูล PII ได้เช่นกัน และต้องใช้ความระมัดระวังเพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตและการใช้งานในทางที่ผิด

- การแบ่งปันข้อมูลส่วนตัว ผู้ผลิตอุปกรณ์อาจระบุวิธีการแชร์ข้อมูลผู้บริโภคกับบุคคลที่สามไว้ในรายละเอียดด้วย หากผู้บริโภคไม่อ่านกฎหมายที่มาพร้อมกับเซ็นเซอร์ รถยนต์ที่เชื่อมต่อ และอุปกรณ์อื่นๆ พวกเขาอาจถูกบุคคลที่สามเหล่านี้ดูและใช้ข้อมูลที่ละเอียดอ่อนโดยไม่รู้ตัว

[เนื้อหาฝัง]

บทบาทของความปลอดภัยของ IoT ในการรับรองความเป็นส่วนตัว

ความจริงที่ว่าอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ตสามารถทำงานได้อย่างมีประสิทธิภาพสูงในสถานที่ห่างไกลนั้นมีประโยชน์และมีความสำคัญอย่างยิ่งในหลายกรณี แต่นี่ก็หมายความว่าแฮกเกอร์และอาชญากรไซเบอร์กำลังคิดค้นกลยุทธ์ใหม่ที่ซับซ้อนเพื่อแฮ็กอุปกรณ์เหล่านี้ การโจมตีแบบปฏิเสธการให้บริการและมัลแวร์เป็นทั้งสองวิธีที่แฮกเกอร์ใช้ในการประนีประนอมข้อมูลอุปกรณ์ IoT

A ขาดการทดสอบ และการอัปเดตซอฟต์แวร์ที่จำเป็นทั้งก่อนและระหว่างการใช้งาน IoT ทำให้หลายองค์กรเสี่ยงต่อการถูกโจมตี หากผู้ผลิตอุปกรณ์ IoT ไม่ใส่ใจกับข้อกังวลด้านความปลอดภัย เมื่อธุรกิจและผู้บริโภคไว้วางใจให้พวกเขาส่งมอบผลิตภัณฑ์และอุปกรณ์อัจฉริยะที่มีความปลอดภัยสูง ผู้ไม่ประสงค์ดีก็อาจมองไม่เห็นพวกเขา หากผู้ผลิตบังคับใช้การอัปเดตซอฟต์แวร์และเฟิร์มแวร์เป็นประจำ อุปกรณ์ของพวกเขาจะมีช่องโหว่ด้านความปลอดภัยของข้อมูลน้อยลงเมื่อเวลาผ่านไป

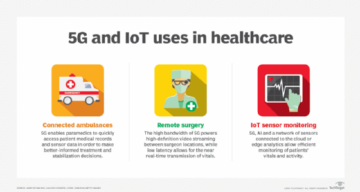

ปัญหาด้านความปลอดภัยอีกประการหนึ่งที่ส่งผลต่อความเป็นส่วนตัวของ IoT คือผลกระทบที่เกิดขึ้นในอุตสาหกรรมต่างๆ เช่น ผู้ให้บริการด้านการดูแลสุขภาพ บริษัทประกันภัย และผู้ผลิตยานยนต์ บริษัทต่างๆ นำเทคโนโลยีใหม่ๆ เช่น IoT มาเป็นส่วนหนึ่งของการขยายวงกว้าง อุตสาหกรรม 4.0 การเปลี่ยนแปลงโดยไม่ต้องตรวจสอบอย่างเข้มงวด ตัวอย่างเช่น องค์กรอาจตั้งค่าเครือข่าย IoT อย่างรวดเร็วโดยไม่ต้องประเมินทรัพยากรที่จำเป็นในการบำรุงรักษาและรักษาความปลอดภัยเครือข่ายและอุปกรณ์ IoT ในระยะยาว

สุดท้ายนี้ ข้อบกพร่องในระบบนิเวศด้านความปลอดภัยของ IoT อาจเป็นพื้นฐานมากกว่าหากผู้ผลิตผลิตอุปกรณ์ที่ไม่มีพลังประมวลผลที่จำเป็นสำหรับการรักษาความปลอดภัยในตัว อุปกรณ์บางอย่างสร้างขึ้นมาเพื่อฟังก์ชันหลัก เช่น การประมวลผลข้อมูล โดยไม่สนใจเรื่องความปลอดภัย การแฮ็กและการละเมิดข้อมูลในอนาคตมีแนวโน้มที่จะดึงความสนใจไปที่ความจำเป็นในการรักษาความปลอดภัยในตัว

สถานะของกรอบความเป็นส่วนตัวของ IoT

เมื่อเครือข่าย IoT กลายเป็นเรื่องปกติมากขึ้น ความเป็นส่วนตัวของข้อมูลที่เกี่ยวข้องจึงเป็นหัวข้อที่สำคัญมากขึ้น กฎระเบียบและกรอบการกำกับดูแลเพื่อให้แน่ใจว่าความเป็นส่วนตัวอาจดูเหมือนเป็นวิธีแก้ปัญหาที่ชัดเจนที่สุด แต่ขอบเขตและความครอบคลุมของสิ่งเหล่านี้จะแตกต่างกันไปตามสถานที่ตั้ง และบริษัทเอกชนอาจต้องการแนวทางของตนเอง

กฎระเบียบคุ้มครองข้อมูลทั่วไป (GDPR) ในสหภาพยุโรป (EU) และพระราชบัญญัติคุ้มครองข้อมูลปี 2018 ในสหราชอาณาจักร (UK) เป็นตัวอย่างหลักของกรอบการทำงานกำกับดูแล IoT ข้อมูลส่วนตัวหรือส่วนบุคคลของพลเมืองสหภาพยุโรปได้รับการควบคุมโดย GDPR ทั้งภายในสหภาพยุโรปและเมื่อออกจากสหภาพยุโรปเพื่อนำไปใช้ในประเทศอื่น นอกจากนี้ จะต้องปฏิบัติตามมาตรฐาน GDPR เมื่อมีการผลิต ทดสอบ และใช้งานผลิตภัณฑ์ IoT ภายในเครือข่าย IoT

องค์กรที่เกี่ยวข้องกับความพยายามในการปรับปรุงการปกป้องความเป็นส่วนตัวของ IoT ได้แก่ Industry IoT Consortium ซึ่งมีสำนักงานใหญ่ในบอสตันและ มูลนิธิความปลอดภัย IoT มีสำนักงานใหญ่ในสหราชอาณาจักร ซึ่งทำงานเพื่อกำหนดรูปแบบ IoT ให้กลายเป็นสิ่งที่ปลอดภัยยิ่งขึ้น ในกรณีที่ไม่มีกรอบ IoT ของรัฐบาลกลาง แคลิฟอร์เนียได้นำกฎหมายความเป็นส่วนตัวของผู้บริโภคแห่งรัฐแคลิฟอร์เนียมาใช้ ซึ่งครอบคลุมความเป็นส่วนตัวของ IoT เนื่องจากกำหนดให้ผู้ผลิตต้องรักษาความปลอดภัยอุปกรณ์ที่เชื่อมต่อ

ธุรกิจต่างๆ กำลังดำเนินการตามขั้นตอนต่อไปนี้เพื่อปรับปรุงแนวทางปฏิบัติด้านความเป็นส่วนตัวของข้อมูล IoT:

- แจ้งให้ผู้บริโภคทราบอย่างชัดเจนถึงวิธีการใช้ข้อมูลของตน

- ต้องได้รับความยินยอมจากผู้บริโภคสำหรับการใช้ข้อมูลเฉพาะ

- ให้การควบคุมการเข้าถึงและตัวชี้วัดที่มีคุณลักษณะครบถ้วนเพื่อจำกัดการเข้าถึงข้อมูลส่วนตัวสำหรับผู้ใช้ที่ได้รับการรับรองความถูกต้อง

แม้ว่าความพยายามเหล่านี้อยู่ในมือของบริษัทเอกชนในปัจจุบัน แต่ผู้กำหนดนโยบายอาจมีบทบาทเพิ่มขึ้นในความพยายามนี้ในอนาคต โดยเฉพาะอย่างยิ่งหากพวกเขาเลือกที่จะทำงานร่วมกับธุรกิจเพื่อเปลี่ยนแปลงกฎหมาย

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. ยานยนต์ / EVs, คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- BlockOffsets การปรับปรุงการเป็นเจ้าของออฟเซ็ตด้านสิ่งแวดล้อมให้ทันสมัย เข้าถึงได้ที่นี่.

- ที่มา: https://www.techtarget.com/iotagenda/definition/Internet-of-Things-privacy-IoT-privacy

- :มี

- :เป็น

- :ไม่

- $ ขึ้น

- 1

- 2014

- 2018

- 32

- a

- ความสามารถ

- เกี่ยวกับเรา

- เข้า

- กระทำ

- การแสดง

- นักแสดง

- นำมาใช้

- บุญธรรม

- สูง

- ส่งผลกระทบต่อ

- คนเดียว

- ด้วย

- เสมอ

- จำนวน

- an

- วิเคราะห์

- และ

- อื่น

- ใด

- เครื่องใช้

- การใช้งาน

- วิธีการ

- เป็น

- รอบ

- บทความ

- AS

- การประเมิน

- At

- โจมตี

- การโจมตี

- ความสนใจ

- รับรองความถูกต้อง

- ยานยนต์

- อิสระ

- ตนเอง

- ไม่ดี

- ขั้นพื้นฐาน

- BE

- เพราะ

- กลายเป็น

- รับ

- ก่อน

- กำลัง

- ที่ดีที่สุด

- ปฏิบัติที่ดีที่สุด

- พันล้าน

- บอสตัน

- ทั้งสอง

- การละเมิด

- ที่กว้างขึ้น

- สร้าง

- built-in

- ธุรกิจ

- แต่

- by

- แคลิฟอร์เนีย

- พระราชบัญญัติความเป็นส่วนตัวของผู้บริโภคในแคลิฟอร์เนีย

- CAN

- รถยนต์

- กรณี

- ก่อให้เกิด

- ส่วนกลาง

- ความท้าทาย

- เปลี่ยนแปลง

- Choose

- ประชา

- ชุด

- COM

- มา

- มา

- ร่วมกัน

- สื่อสาร

- บริษัท

- บริษัท

- การประนีประนอม

- การคำนวณ

- พลังคอมพิวเตอร์

- ความกังวลเกี่ยวกับ

- ร่วม

- งานที่เชื่อมต่อ

- อุปกรณ์ที่เชื่อมต่อ

- การเชื่อมต่อ

- ความยินยอม

- การพิจารณา

- ถือว่า

- สมาคม

- ผู้บริโภค

- ข้อมูลผู้บริโภค

- ความเป็นส่วนตัวของผู้บริโภค

- ผู้บริโภค

- เนื้อหา

- สิ่งแวดล้อม

- การควบคุม

- แกน

- ได้

- ประเทศ

- หนังสือรับรอง

- วิกฤติ

- ขณะนี้

- ตัด

- อาชญากรไซเบอร์

- cybersecurity

- ข้อมูล

- การเข้าถึงข้อมูล

- การละเมิดข้อมูล

- ความเป็นส่วนตัวของข้อมูล

- การป้องกันข้อมูล

- ความปลอดภัยของข้อมูล

- การแชร์ข้อมูล

- วัน

- คำนิยาม

- ส่งมอบ

- นำไปใช้

- การใช้งาน

- ออกแบบ

- เครื่อง

- อุปกรณ์

- ต่าง

- ยาก

- แสดง

- สวม

- วาด

- ในระหว่าง

- ระบบนิเวศ

- ผล

- ความพยายาม

- ความพยายาม

- องค์ประกอบ

- ที่ฝัง

- ครอบคลุม

- ปลายทาง

- ปลายทาง

- บังคับใช้

- ทำให้มั่นใจ

- การสร้างความมั่นใจ

- เอกลักษณ์

- มอบหมาย

- สิ่งแวดล้อม

- โดยเฉพาะอย่างยิ่ง

- จำเป็น

- อีเธอร์ (ETH)

- EU

- ในทวีปยุโรป

- สหภาพยุโรป

- สหภาพยุโรป (EU)

- แม้

- ทุกวัน

- ตัวอย่าง

- ตัวอย่าง

- การเปิดรับ

- ขอบเขต

- ความจริง

- ความเชื่อ

- ที่โดดเด่น

- รัฐบาลกลาง

- รู้สึก

- สองสาม

- ปลาย

- ข้อบกพร่อง

- ดังต่อไปนี้

- สำหรับ

- พบ

- การแยกส่วน

- กรอบ

- ราคาเริ่มต้นที่

- เต็ม

- อย่างเต็มที่

- การทำงาน

- ฟังก์ชั่น

- พื้นฐาน

- อนาคต

- รวมตัวกัน

- GDPR

- General

- ข้อมูลร่วม

- ระเบียบว่าด้วยการคุ้มครองข้อมูลทั่วไป

- สร้าง

- ได้รับ

- กำหนด

- เหตุการณ์ที่

- การกำกับดูแล

- แนวทาง

- สับ

- แฮกเกอร์

- แฮ็ก

- การจัดการ

- มือ

- มี

- สำนักงานใหญ่

- การดูแลสุขภาพ

- ช่วย

- จุดสูง

- อย่างสูง

- ขัดขวาง

- ครัวเรือน

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- อย่างไรก็ตาม

- HTTPS

- ใหญ่

- ICON

- ความคิด

- if

- สำคัญ

- ปรับปรุง

- in

- ประกอบด้วย

- เพิ่มขึ้น

- ขึ้น

- บุคคล

- อุตสาหกรรม

- อุตสาหกรรม

- แจ้ง

- ข้อมูล

- ความปลอดภัยของข้อมูล

- ตัวอย่าง

- ประกัน

- อินเทอร์เน็ต

- อินเทอร์เน็ตของสิ่งที่

- เชื่อมต่ออินเทอร์เน็ต

- การทำงานร่วมกัน

- เข้าไป

- ร่วมมือ

- IOT

- อุปกรณ์ IoT

- อุปกรณ์ iot

- ปัญหา

- ปัญหา

- IT

- ITS

- เพียงแค่

- แค่หนึ่ง

- อาณาจักร

- กฎหมาย

- การออกจาก

- น้อยลง

- ให้

- เบา

- กดไลก์

- น่าจะ

- LIMIT

- รายการ

- ที่อาศัยอยู่

- ที่ตั้ง

- วันหยุด

- ตรรกะ

- นาน

- เก็บรักษา

- ทำ

- มัลแวร์

- จำเป็น

- ผลิต

- ผู้ผลิต

- ผู้ผลิตยา

- หลาย

- อาจ..

- วิธี

- วิธีการ

- ตัวชี้วัด

- อาจ

- ด่าว่า

- โทรศัพท์มือถือ

- แอปพลิเคชันบนมือถือ

- การตรวจสอบ

- ข้อมูลเพิ่มเติม

- หลาย

- ต้อง

- จำเป็น

- จำเป็นต้อง

- จำเป็น

- เครือข่าย

- การเข้าถึงเครือข่าย

- เครือข่าย

- เครือข่าย

- ใหม่

- เทคโนโลยีใหม่ ๆ

- วัตถุ

- วัตถุ

- of

- มักจะ

- on

- ONE

- เพียง

- ทำงาน

- โอกาส

- or

- organizacja

- องค์กร

- อื่นๆ

- ออก

- เกิน

- ของตนเอง

- ส่วนหนึ่ง

- คู่กรณี

- รูปแบบ

- ชำระ

- คน

- การปฏิบัติ

- ส่วนบุคคล

- ข้อมูลส่วนบุคคล

- ส่วนตัว

- กายภาพ

- ภาพ

- PII

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- จุด

- ผู้กำหนดนโยบาย

- ที่มีศักยภาพ

- อำนาจ

- การปฏิบัติ

- ชอบ

- ป้องกัน

- ประถม

- พิมพ์

- ความเป็นส่วนตัว

- ความเป็นส่วนตัวและความปลอดภัย

- ส่วนตัว

- บริษัทเอกชน

- การประมวลผล

- ก่อ

- ผลิตภัณฑ์

- ออกแบบผลิตภัณฑ์

- ผลิตภัณฑ์

- ป้องกัน

- การป้องกัน

- ผู้ให้บริการ

- สาธารณะ

- ไว้วางใจของประชาชน

- อย่างรวดเร็ว

- อ่าน

- ควบคุม

- การควบคุม

- กฎระเบียบ

- หน่วยงานกำกับดูแล

- สัมพัทธ์

- รีโมท

- ขอ

- จำเป็นต้องใช้

- ต้อง

- นักวิจัย

- แหล่งข้อมูล

- ผล

- ความเสี่ยง

- ความเสี่ยง

- บทบาท

- s

- ปลอดภัย

- Section

- ปลอดภัย

- ความปลอดภัย

- ความเสี่ยงด้านความปลอดภัย

- ดูเหมือน

- มีความละเอียดอ่อน

- เซ็นเซอร์

- ชุด

- การตั้งค่า

- รูปร่าง

- หุ้น

- ใช้งานร่วมกัน

- คล้ายคลึงกัน

- สมาร์ท

- อย่างราบรื่น

- So

- ซอฟต์แวร์

- ทางออก

- บาง

- บางสิ่งบางอย่าง

- ซับซ้อน

- ช่องว่าง

- พิเศษ

- โดยเฉพาะ

- มาตรฐาน

- สถานะ

- ขั้นตอน

- ยังคง

- อย่างเช่น

- ระบบ

- T

- กลยุทธ์

- เอา

- การ

- เป้า

- เป้าหมาย

- เทคโนโลยี

- ระยะ

- เงื่อนไขการใช้บริการ

- การทดสอบ

- ที่

- พื้นที่

- ก้าวสู่อนาคต

- ข้อมูล

- รัฐ

- สหราชอาณาจักร

- ของพวกเขา

- พวกเขา

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- ที่สาม

- บุคคลที่สาม

- นี้

- เหล่านั้น

- เวลา

- ไปยัง

- ร่วมกัน

- หัวข้อ

- โอน

- การแปลง

- ส่งผ่าน

- วางใจ

- ไว้วางใจ

- เป็นปกติ

- สหราชอาณาจักร

- สหภาพ

- พร้อมใจกัน

- สหราชอาณาจักร

- ไม่มั่นคง

- การปรับปรุง

- ใช้

- มือสอง

- ผู้ใช้

- ประโยชน์

- ดู

- ช่องโหว่

- ความอ่อนแอ

- อ่อนแอ

- อะไร

- ความหมายของ

- เมื่อ

- ที่

- Wi-Fi

- จะ

- กับ

- ภายใน

- ไม่มี

- งาน

- ทำงานด้วยกัน

- ทำงาน

- ทั่วโลก

- กังวล

- ผล

- YouTube

- ลมทะเล