น่าเศร้าที่เราต้องครอบคลุม DEADBOLT แรนซัมแวร์ หลายครั้ง ก่อน เกี่ยวกับ Naked Security

เป็นเวลาเกือบสองปีแล้ว ผู้เล่นเฉพาะกลุ่มนี้ในที่เกิดเหตุอาชญากรรมทางอินเทอร์เน็ตแรนซัมแวร์ได้ตกเป็นเหยื่อผู้ใช้ตามบ้านและธุรกิจขนาดเล็กเป็นหลักในวิธีที่แตกต่างจากการโจมตีแรนซัมแวร์ในปัจจุบันส่วนใหญ่:

หากคุณเคยเกี่ยวข้องกับความปลอดภัยทางไซเบอร์เมื่อประมาณ XNUMX ปีที่แล้ว เมื่อแรนซัมแวร์เริ่มกลายเป็นตัวปั่นเงินก้อนโตสำหรับโลกไซเบอร์ คุณจะจำได้ว่าเมื่อก่อนไม่มี "แบรนด์ดัง" ของแรนซัมแวร์เลย: CryptoLocker, Locky, TeslaCryptและอื่น ๆ อีกมากมาย

โดยทั่วไปแล้ว ผู้เล่นกลุ่มแรกๆ ในอาชญากรรมของแรนซัมแวร์อาศัยการเรียกร้องการชำระเงินแบล็กเมล์จากบุคคลจำนวนมากพอๆ กัน สามารถ.

ไม่เหมือนกับมัลแวร์เรียกค่าไถ่ในเมเจอร์ลีกในปัจจุบัน ซึ่งคุณสามารถสรุปได้ว่า “ตั้งเป้ารีดไถบริษัทหลายล้านเหรียญหลายร้อยครั้ง”, ผู้เล่นรุ่นแรกได้ลงเส้นทางผู้บริโภคมากขึ้นของ “แบล็กเมล์ผู้คนนับล้านในราคา 300 ดอลลาร์ต่อคน” (หรือ $600 หรือ $1000 – จำนวนเงินต่างกันไป)

แนวคิดนั้นเรียบง่าย: โดยการถอดรหัสไฟล์ของคุณบนแล็ปท็อปของคุณเอง พวกอาชญากรไม่จำเป็นต้องกังวลเกี่ยวกับแบนด์วิดท์การอัพโหลดทางอินเทอร์เน็ตและพยายามขโมยไฟล์ทั้งหมดของคุณ เพื่อที่พวกเขาจะได้ขายคืนให้คุณในภายหลัง

พวกเขาสามารถทิ้งไฟล์ทั้งหมดของคุณไว้ข้างหน้าคุณได้อย่างเห็นได้ชัด แต่ก็ใช้ไม่ได้โดยสิ้นเชิง

ตัวอย่างเช่น หากคุณพยายามเปิดเอกสารที่มีสัญญาณรบกวนด้วยโปรแกรมประมวลผลคำของคุณ คุณจะเห็นหน้าเว็บที่ไร้ประโยชน์ซึ่งเต็มไปด้วยกะหล่ำปลีฝอยดิจิทัล หรือข้อความป๊อปอัปที่ขอโทษว่าแอปไม่รู้จักประเภทไฟล์ และไม่สามารถเปิดได้ มันเลย

คอมพิวเตอร์ทำงานข้อมูลไม่ได้

โดยปกติแล้ว พวกมิจฉาชีพจะไม่ยอมให้ระบบปฏิบัติการและแอปของคุณเสียหาย โดยเน้นที่ข้อมูลของคุณแทน

พวกเขาไม่ต้องการให้คอมพิวเตอร์ของคุณหยุดทำงานโดยสมบูรณ์ ด้วยเหตุผลสำคัญหลายประการ

ประการแรก พวกเขาต้องการให้คุณเห็นและรู้สึกถึงความเจ็บปวดของไฟล์อันล้ำค่าของคุณที่อยู่ใกล้แต่ยังห่างไกล: ภาพถ่ายงานแต่งงาน, วิดีโอสำหรับเด็ก, การคืนภาษี, งานในมหาวิทยาลัย, บัญชีลูกหนี้, เจ้าหนี้การค้า และข้อมูลดิจิทัลอื่น ๆ ทั้งหมดของคุณ ตั้งใจจะสำรองมาหลายเดือนแล้ว แต่ยังไม่ค่อยเข้าที่เท่าไหร่

ประการที่สอง พวกเขาต้องการให้คุณเห็นข้อความแบล็กเมล์ที่พวกเขาทิ้งไว้ในตัวอักษรขนาดใหญ่ที่มีภาพอันน่าทึ่ง ติดตั้งเป็นวอลล์เปเปอร์เดสก์ท็อปของคุณ ดังนั้นคุณจะไม่พลาดมัน พร้อมคำแนะนำเกี่ยวกับวิธีการรับ cryptocoins ที่คุณต้องซื้อคืน คีย์ถอดรหัสเพื่อถอดรหัสข้อมูลของคุณ

ประการที่สาม พวกเขาต้องการให้แน่ใจว่าคุณยังคงออนไลน์ได้ในเบราว์เซอร์ของคุณ ขั้นแรกให้ทำการค้นหา "วิธีกู้คืนจากแรนซัมแวร์ XYZ โดยไม่ต้องจ่ายเงิน" อย่างไร้ประโยชน์ จากนั้นเมื่อความสิ้นหวังและความสิ้นหวังก่อตัวขึ้นเพื่อจับเพื่อน คุณรู้ว่าสามารถช่วยคุณได้ในส่วน cryptocurrency ของการดำเนินการช่วยเหลือ

น่าเสียดายที่ผู้เล่นรายแรก ๆ ในแผนอาชญากรรมที่น่ารังเกียจนี้ โดยเฉพาะอย่างยิ่งกลุ่ม CryptoLocker กลับกลายเป็นว่าค่อนข้างเชื่อถือได้ในการตอบกลับผู้ที่ตกเป็นเหยื่อที่จ่ายเงินอย่างรวดเร็วและแม่นยำ ได้รับชื่อเสียง "เกียรติในหมู่โจร"

สิ่งนี้ดูเหมือนจะโน้มน้าวใจเหยื่อรายใหม่ว่า การจ่ายเงินทั้งหมดได้เผาหลุมขนาดยักษ์ในด้านการเงินของพวกเขาในอนาคตอันใกล้ และมันก็เหมือนกับการทำข้อตกลงกับมาร มันน่าจะได้ข้อมูลของพวกเขากลับคืนมา

ในทางตรงกันข้าม การโจมตีแรนซัมแวร์สมัยใหม่มักมุ่งหมายให้คอมพิวเตอร์ทุกเครื่องในบริษัททั้งหมด (หรือโรงเรียน โรงพยาบาล หรือเทศบาล หรือองค์กรการกุศล) ถูกโจมตีพร้อมกัน แต่การสร้างเครื่องมือถอดรหัสที่ทำงานได้อย่างน่าเชื่อถือทั่วทั้งเครือข่ายนั้นเป็นงานวิศวกรรมซอฟต์แวร์ที่ยากอย่างน่าประหลาดใจ อันที่จริง การรับข้อมูลของคุณกลับโดยอาศัยโจรเป็นธุรกิจที่มีความเสี่ยง ใน แบบสำรวจ Sophos Ransomware ปี 20211/2 ของเหยื่อที่จ่ายเงินไปแล้วอย่างน้อย 1/3 ของข้อมูลของพวกเขา และ 4% ของพวกเขาไม่ได้อะไรเลยกลับคืนมาเลย ใน 2022เราพบว่าเราพบว่าครึ่งทางนั้นแย่กว่านั้น โดย 1/2 ของผู้ที่ชำระเงินสูญเสียข้อมูล 40% ขึ้นไป และมีเพียง 4% เท่านั้นที่ได้รับข้อมูลคืนทั้งหมด ในความอัปยศ ท่ออาณานิคม การโจมตีด้วยแรนซัมแวร์ บริษัทกล่าวว่าจะไม่ต้องจ่าย จากนั้นจึงทำการ fork อย่างฉาวโฉ่กว่า $4,400,000 อยู่ดี เพียงเพื่อจะพบว่าเครื่องมือถอดรหัสที่อาชญากรจัดหาให้นั้นช้าเกินไปที่จะใช้งานใดๆ ดังนั้นพวกเขาจึงลงเอยด้วยค่าใช้จ่ายในการกู้คืนทั้งหมดที่พวกเขาจะมีหากพวกเขาไม่ได้จ่ายเงินให้กับโจร บวกกับเงินที่จ่ายออกไป 4.4 ล้านเหรียญซึ่งดีพอ ๆ กับการล้างท่อระบายน้ำ (น่าประหลาดใจและเห็นได้ชัดว่าเนื่องจากการรักษาความปลอดภัยทางไซเบอร์ในการปฏิบัติงานที่ไม่ดีโดยอาชญากร ในที่สุดเอฟบีไอก็ฟื้น ประมาณ 85% ของ bitcoins ที่จ่ายโดย Colonial อย่างไรก็ตาม อย่าพึ่งพาผลลัพธ์แบบนั้น: การเรียกคืนขนาดใหญ่ดังกล่าวเป็นข้อยกเว้นที่หายาก ไม่ใช่กฎ)

ช่องที่ร่ำรวย

โจร DEADBOLT ดูเหมือนว่าได้พบ ช่องที่ร่ำรวย ของพวกเขาเอง โดยที่พวกเขาไม่จำเป็นต้องเจาะเครือข่ายของคุณและทำงานในคอมพิวเตอร์ทุกเครื่องในนั้น และไม่จำเป็นต้องกังวลเกี่ยวกับการแอบดูมัลแวร์บนแล็ปท็อปของคุณ หรือคอมพิวเตอร์ทั่วไปใน ครัวเรือน สำนักงาน หรือทั้งสองอย่าง

แต่จะใช้การสแกนเครือข่ายทั่วโลกเพื่อระบุอุปกรณ์ NAS ที่ไม่ได้รับการแพตช์ (ที่เก็บข้อมูลที่แนบมากับเครือข่าย) โดยทั่วไปจะมาจากผู้จำหน่ายรายใหญ่ QNAP และช่วงชิงทุกอย่างบนอุปกรณ์เซิร์ฟเวอร์ไฟล์ของคุณโดยตรง โดยไม่ต้องแตะต้องสิ่งอื่นใดในเครือข่ายของคุณ

แนวคิดก็คือ หากคุณกำลังใช้ NAS ของคุณเหมือนกับที่คนส่วนใหญ่ทำที่บ้านหรือในธุรกิจขนาดเล็ก – สำหรับการสำรองข้อมูล และเป็นที่เก็บข้อมูลหลักสำหรับไฟล์ขนาดใหญ่ เช่น เพลง วิดีโอ และรูปภาพ – การสูญเสียการเข้าถึงทุกสิ่งใน NAS ของคุณนั้น อย่างน้อยก็น่าจะเป็นหายนะเท่ากับการสูญเสียไฟล์ทั้งหมดในแล็ปท็อปและคอมพิวเตอร์เดสก์ท็อปของคุณทั้งหมด หรืออาจแย่กว่านั้นด้วยซ้ำ

เนื่องจากคุณอาจเปิดอุปกรณ์ NAS ทิ้งไว้ตลอดเวลา คนร้ายจึงสามารถบุกรุกได้ทุกเมื่อที่ต้องการ รวมถึงเวลาที่คุณน่าจะหลับมากที่สุด พวกเขาต้องการโจมตีอุปกรณ์เดียวเท่านั้น พวกเขาไม่ต้องกังวลว่าคุณกำลังใช้คอมพิวเตอร์ Windows หรือ Mac...

…และด้วยการใช้ประโยชน์จากจุดบกพร่องที่ยังไม่ได้แก้ไขในอุปกรณ์ พวกมันไม่จำเป็นต้องหลอกให้คุณหรือใครก็ตามในเครือข่ายของคุณดาวน์โหลดไฟล์ที่น่าสงสัยหรือคลิกผ่านไปยังเว็บไซต์ที่น่าสงสัยเพื่อตั้งหลักในเบื้องต้น

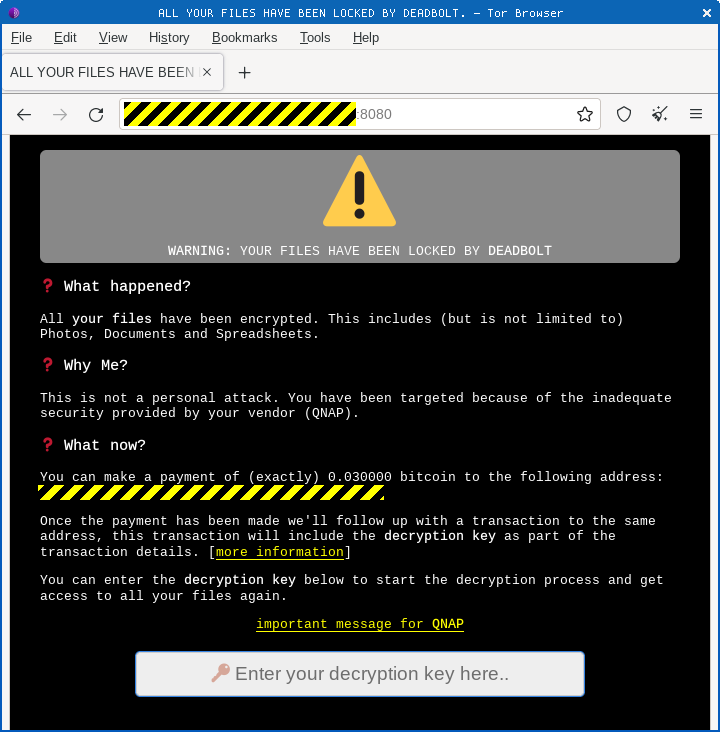

โจรไม่จำเป็นต้องกังวลเกี่ยวกับการได้รับข้อความถึงคุณทางอีเมลหรือรูปพื้นหลังเดสก์ท็อปของคุณ: พวกเขาเขียนหน้าเข้าสู่ระบบใหม่ในส่วนติดต่อทางเว็บของอุปกรณ์ NAS ของคุณอย่างหลอกลวง ดังนั้นทันทีที่คุณพยายามเข้าสู่ระบบในครั้งต่อไป อาจต้องหาสาเหตุ ไฟล์ทั้งหมดของคุณเลอะ คุณได้รับความต้องการแบล็กเมล์

ยิ่งกว่านั้น โจร DEADBOLT ได้คิดหาวิธีจัดการกับคุณโดยเลี่ยงการโต้ตอบอีเมลใดๆ (อาจตรวจสอบย้อนกลับได้) โดยไม่ต้องใช้เว็บเซิร์ฟเวอร์ที่มืด (อาจซับซ้อน) และหลีกเลี่ยงการเจรจาใดๆ ก็ตาม มันเป็นแนวทางของพวกเขาหรือเป็นทางด่วนของข้อมูล

พูดง่ายๆ ก็คือ เหยื่อแต่ละรายจะได้รับที่อยู่ Bitcoin แบบครั้งเดียวซึ่งพวกเขาได้รับคำสั่งให้ส่ง BTC 0.03 (ปัจจุบัน [2022-10-21] ต่ำกว่า 600 ดอลลาร์):

ธุรกรรมนี้ทำหน้าที่เป็นทั้งข้อความ (“ฉันตัดสินใจชำระเงิน”) และเหมือนการชำระเงิน (“และนี่คือเงิน”)

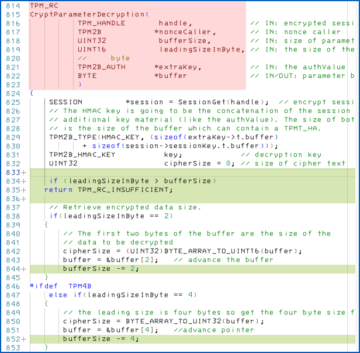

โจรจะส่งเงินคืน 0 เหรียญให้คุณ ซึ่งเป็นธุรกรรมที่ไม่มีจุดประสงค์ทางการเงิน แต่มีความคิดเห็น 32 อักขระ (ธุรกรรม Bitcoin สามารถมีข้อมูลเพิ่มเติมในฟิลด์ที่เรียกว่า OP_RETURN ที่ไม่มีการโอนเงินใดๆ แต่สามารถใช้เพื่อรวมความคิดเห็นหรือหมายเหตุได้)

อักขระ 32 ตัวเหล่านี้เป็นเลขฐานสิบหกซึ่งแสดงถึงคีย์ถอดรหัส AES 16 ไบต์ เฉพาะสำหรับอุปกรณ์ NAS ที่มีสัญญาณรบกวน

คุณวางรหัสฐานสิบหกจากธุรกรรม BTC ลงใน "หน้าเข้าสู่ระบบ" ของแรนซัมแวร์ และกระบวนการนี้จะเปิดโปรแกรมถอดรหัสลับที่โจรขโมยข้อมูลทั้งหมดของคุณ (คุณหวัง!)

เรียกตำรวจ!

แต่นี่เป็นจุดพลิกผันที่น่าสนใจของเรื่องนี้

ตำรวจดัตช์ที่ทำงานร่วมกับบริษัทที่มีความเชี่ยวชาญด้านสกุลเงินดิจิทัล ได้คิดค้น a กลอุบายของตัวเอง เพื่อต่อต้านการแอบแฝงของอาชญากร DEADBOLT

พวกเขาสังเกตเห็นว่าหากเหยื่อส่งการชำระเงินด้วย Bitcoin เพื่อซื้อคีย์ถอดรหัสกลับ โจรก็ตอบกลับด้วยคีย์ถอดรหัสทันทีที่ธุรกรรมการชำระเงิน BTC เข้าสู่เครือข่าย Bitcoin เพื่อค้นหาใครสักคนที่จะ "ขุด" มัน...

…แทนที่จะรอให้ใครก็ตามในระบบนิเวศของ Bitcoin รายงานว่าพวกเขาได้ขุดธุรกรรมจริง ๆ แล้วจึงยืนยันเป็นครั้งแรก

กล่าวอีกนัยหนึ่ง เพื่อใช้เปรียบเทียบ คนร้ายให้คุณเดินออกจากร้านพร้อมกับสินค้าก่อนที่จะรอการชำระเงินด้วยบัตรเครดิตของคุณ

และแม้ว่าคุณจะไม่สามารถยกเลิกธุรกรรม BTC ได้อย่างชัดเจน แต่คุณสามารถส่งการชำระเงินที่ขัดแย้งกันสองครั้งได้ในเวลาเดียวกัน (ที่เรียกกันว่า หยิบขึ้นมา ขุด และ “ยืนยัน” เป็นสิ่งที่จะผ่านและในที่สุดก็ได้รับการยอมรับจากบล็อคเชน

ธุรกรรมอื่นจะถูกยกเลิกในที่สุด เนื่องจาก Bitcoin ไม่อนุญาตให้มีการใช้จ่ายซ้ำซ้อน (หากเป็นเช่นนั้น ระบบจะไม่สามารถทำงานได้)

พูดอย่างหลวมๆ เมื่อนักขุด Bitcoin เห็นว่าธุรกรรมที่ยังไม่ได้ดำเนินการเกี่ยวข้องกับเงินทุนที่คนอื่น "ขุด" ไปแล้ว พวกเขาก็แค่หยุดทำธุรกรรมที่ยังไม่เสร็จ ด้วยเหตุผลที่ว่าตอนนี้มันไม่มีค่าสำหรับพวกเขา

ไม่มีการเห็นแก่ผู้อื่นในที่นี้ เพราะหากเครือข่ายส่วนใหญ่ได้ตัดสินใจยอมรับธุรกรรมอื่นแล้ว และยอมรับมันในบล็อกเชนในฐานะ “สิ่งที่ชุมชนยอมรับว่าใช้ได้” ธุรกรรมที่ขัดแย้งกันนั้นยังไม่หายไป ถึงกระนั้นก็ยังเลวร้ายยิ่งกว่าไร้ประโยชน์สำหรับการขุด

หากคุณพยายามดำเนินการธุรกรรมที่ขัดแย้งกันต่อไป แม้ว่าคุณจะ "ทำเหมือง" ได้สำเร็จในท้ายที่สุด จะไม่มีใครยอมรับการยืนยันครั้งที่สองหลังโพสต์ เพราะไม่มีอะไรให้พวกเขาทำ...

…ดังนั้นคุณจึงรู้ล่วงหน้าว่าคุณจะไม่ได้รับค่าธรรมเนียมการทำธุรกรรมหรือโบนัส Bitcoin สำหรับงานขุดที่ซ้ำซ้อนของคุณ และคุณทราบล่วงหน้าว่าไม่มีประโยชน์ที่จะเสียเวลาหรือไฟฟ้าไปกับมัน

ตราบใดที่ไม่มีใคร (หรือกลุ่มการขุดหรือกลุ่มของกลุ่มการขุด) ควบคุมมากกว่า 50% ของเครือข่าย Bitcoin ก็ไม่มีใครควรจะอยู่ในฐานะที่จะสั่งเวลาและพลังงานเพียงพอที่จะ "ปฏิเสธ" ที่ยอมรับแล้ว ธุรกรรมโดยการสร้างห่วงโซ่การยืนยันใหม่ที่เหนือกว่ารายการที่มีอยู่ทั้งหมด

เสนอเงินเพิ่ม…

เนื่องจากเราเพิ่งกล่าวถึง ค่าธรรมเนียมการทำธุรกรรมคุณอาจจะเห็นว่าสิ่งนี้กำลังจะไป

เมื่อนักขุดยืนยันธุรกรรมที่ได้รับการยอมรับในบล็อกเชนในที่สุด (อันที่จริงแล้วคือกลุ่มธุรกรรม) พวกเขาได้รับรางวัลเป็น bitcoins ที่สร้างขึ้นใหม่ (ปัจจุบันคือ BTC6.25) บวกกับค่าธรรมเนียมทั้งหมดที่เสนอ แต่ละรายการในกลุ่ม

กล่าวอีกนัยหนึ่ง คุณสามารถจูงใจให้นักขุดจัดลำดับความสำคัญของธุรกรรมของคุณโดยเสนอให้จ่ายค่าธรรมเนียมการทำธุรกรรมมากกว่าคนอื่นเล็กน้อย...

…หรือถ้าคุณไม่รีบ คุณสามารถเสนอค่าธรรมเนียมการทำธุรกรรมที่ต่ำ และรับบริการที่ช้าลงจากชุมชนการขุด

ในความเป็นจริง หากคุณไม่สนใจว่าจะใช้เวลานานเท่าใด คุณสามารถเสนอให้จ่ายเป็นศูนย์ bitcoins เป็นค่าธรรมเนียมการทำธุรกรรมได้

ซึ่งเป็นสิ่งที่ตำรวจดัตช์ทำเพื่อเหยื่อ 155 รายจาก 13 ประเทศที่ขอความช่วยเหลือในการรับข้อมูลคืน

พวกเขาส่งการชำระเงิน 155 รายการจากที่อยู่ BTC ที่พวกเขาเลือกไปยังโจร โดยทั้งหมดเสนอให้ชำระค่าธรรมเนียมการทำธุรกรรมเป็นศูนย์

เห็นได้ชัดว่าโจรใช้กระบวนการอัตโนมัติที่มีสคริปต์ ส่งคีย์ถอดรหัสกลับทันที

เมื่อตำรวจมีคีย์ถอดรหัสแต่ละอันแล้ว พวกเขาก็ส่งธุรกรรม “ใช้จ่ายสองครั้ง” ออกไปทันที…

…คราวนี้ด้วยค่าธรรมเนียมที่ดึงดูดใจเพื่อแลกกับการจ่ายเงินเท่าเดิมที่พวกเขาเสนอให้พวกมิจฉาชีพกลับไปหาตัวเองแทน!

เดาว่าธุรกรรมใดได้รับความสนใจจากนักขุดเป็นอันดับแรก เดาที่ได้รับการยืนยัน? เดาว่าธุรกรรมใดที่ไม่ได้ผล?

การจ่ายเงินที่เสนอให้กับอาชญากรลดลงราวกับมันฝรั่งร้อนโดยชุมชน Bitcoin ก่อน โจรได้เงิน แต่ หลังจาก พวกเขาเปิดเผยคีย์ถอดรหัส

ผลลัพธ์ครั้งเดียว

ข่าวดี…

…ยกเว้นแน่นอนว่ากับดักนี้ (ไม่ใช่เคล็ดลับหากทำอย่างถูกต้องตามกฎหมาย!) จะไม่ทำงานอีก

โชคไม่ดีที่โจรทั้งหมดต้องทำในอนาคตคือรอจนกว่าพวกเขาจะเห็นการชำระเงินของพวกเขาได้รับการยืนยันก่อนที่จะตอบกลับด้วยคีย์ถอดรหัส แทนที่จะทริกเกอร์ทันทีเมื่อปรากฏครั้งแรกของคำขอธุรกรรมแต่ละรายการ

อย่างไรก็ตาม ตำรวจ หลอกโจรในครั้งนี้และ 155 คนได้รับข้อมูลคืนโดยเปล่าประโยชน์

หรืออย่างน้อยก็แทบจะไม่มีอะไรเลย – มีค่าธรรมเนียมการทำธุรกรรมเพียงเล็กน้อยที่จำเป็นในการทำให้แผนใช้งานได้ แม้ว่าอย่างน้อยก็ไม่มีเงินใดส่งตรงถึงพวกมิจฉาชีพ (ค่าธรรมเนียมจะไปที่ผู้ขุดในแต่ละธุรกรรม)

มันอาจเป็นผลลัพธ์ที่ค่อนข้างเจียมเนื้อเจียมตัว และอาจเป็นชัยชนะครั้งเดียว แต่เราขอชมเชยมันอย่างไรก็ตาม

ไม่มีเวลาหรือความเชี่ยวชาญในการดูแลการตอบสนองภัยคุกคามความปลอดภัยทางไซเบอร์? กังวลว่าการรักษาความปลอดภัยในโลกไซเบอร์จะทำให้คุณเสียสมาธิจากสิ่งอื่น ๆ ที่คุณต้องทำหรือไม่?

เรียนรู้เพิ่มเติมเกี่ยวกับ การตรวจจับและการตอบสนองที่มีการจัดการของ Sophos:

การตามล่า การตรวจจับ และการตอบสนองตลอด 24 ชั่วโมงทุกวัน ▶

- blockchain

- เหรียญอัจฉริยะ

- เคาน์เตอร์แฮ็ค

- cryptocurrency

- กระเป๋าสตางค์ cryptocurrency

- การแลกเปลี่ยนการเข้ารหัสลับ

- การรักษาความปลอดภัยในโลกไซเบอร์

- อาชญากรไซเบอร์

- cybersecurity

- deadbolt

- กรมความมั่นคงภายในประเทศ

- กระเป๋าสตางค์ดิจิตอล

- ตำรวจดัตช์

- ไฟร์วอลล์

- Kaspersky

- กฎหมายและระเบียบ

- มัลแวร์

- แมคคาฟี

- ความปลอดภัยเปล่า

- เน็กซ์บล๊อก

- เพลโต

- เพลโตไอ

- เพลโตดาต้าอินเทลลิเจนซ์

- เกมเพลโต

- เพลโตดาต้า

- เพลโตเกม

- ransomware

- VPN

- ความปลอดภัยของเว็บไซต์

- ลมทะเล