Bu ay Biden Yönetimi Ulusal Stratejiyi açıkladı Uygulama planı için Ulusal Siber Güvenlik StratejisiABD dijital ortamının yönetilmesinde dönüştürücü değişiklikler yapılmasını, kamu ve özel sektör genelinde güvenliğe ve dayanıklılığa öncelik verilmesini ve yatırımların gelecekteki kalkınma ile acil tehditlerin ele alınması arasında dengelenmesini talep ediyor.

Plan, eylemde spesifiklik eksikliği nedeniyle eleştirilen önceki stratejiden bir sapmayı temsil ediyor. Dijital Adli Araştırma Laboratuvarı Atlantik Konseyi'ndeki yetkililer, mevcut planın iddialı başlangıç hedeflerini küçülterek basitleştirilmiş ve potansiyel olarak daha az etkili bir yaklaşıma yol açtığını kaydetti. En çok endişe duyulan şey, bir kapsamlı dijital kimlik çözümü. Bu durum, ABD hükümetinin yeni bir yasayı benimsemesiyle daha da karmaşık hale geliyor. sıfır güven mimarisi stratejisiBu, hükümet yüklenicileri ve diğer ortak kuruluşlar (özellikle şirket içi altyapı dışındakiler) için siber güvenlik önlemlerini şüphesiz değiştirecektir.

Stratejinin güçlü bir dijital kimlik çözümü içermemesi önemli bir aksaklıktır, çünkü ZTA, Alan Adı Sistemi ve Köprü Metni Aktarım Protokolü ile sınırlıdır. Kullanma Açık Kaynak Yazılım geliştirmek Yapay zeka destekli kimlik doğrulama yaratıcı kullanıcı kimlik doğrulaması için ZTA'ya umut verici uzun vadeli bir çözüm sunuyor. Hükümet, bu yaklaşımı benimseyerek, daha güvenli bir dijital ekosistem için sağlam dijital kimlik belirleme, şeffaflığı artırma, esneklik ve gerçek zamanlı tehdit tespitini başarabilir.

Açık kaynaklı yazılım

NCSIP, daha ayrıntılı bir yaklaşım sunar ve Amerikan istihdamını korumaya, siber suçlarla mücadele etmeye ve yerel siber güvenlik uzmanlığını geliştirmeye yönelik altmış beş federal girişimi kapsayan, hükümet paydaşlarının sorumluluklarını belirler. Enflasyon Azaltma Yasası ve CHIPS ve Bilim Yasası.

Ayrıca plan, Ulusal Siber Direktör Ofisi'nin rehberliğinde özel sektöre artan siber güvenlik standardı uyumluluk sorumluluğu yüklemektedir. Özellikle NCSIP, düzenli politika incelemeleri için özel bir bölüm sunarak, uzmanlar tarafından uzun zamandır beklenen bir önlem olan, sürekli değişen siber güvenlik ortamıyla uyumlu kalan uyarlanabilir bir strateji sağlıyor.

Planın vurgulanmayı hak eden temel yönlerinden biri Açık Kaynak Yazılımın savunulmasıdır. OSS tarafından kullanılıyor 2009'dan beri Savunma Bakanlığı, teklif devlet uygulamaları için çeşitli avantajlarmaliyet etkinliği ve açık iş birliğini teşvik etme dahil. OSS, herkesin ücretsiz olarak kullanabileceği, değiştirebileceği, geliştirebileceği ve paylaşabileceği uyarlanabilir bir tarif gibi çalışır.

Önemli bir faydası, lisans ücreti gerektirmemesidir; bu da potansiyel olarak daha düşük bakım ve destek maliyetlerine yol açar ve bu da hükümet bütçeleriyle iyi uyum sağlar. Ayrıca, OSS'nin esnekliği ve kişiselleştirme kapasitesi, özellikle istihbarat topluluğu ve Savunma Bakanlığı'nın karşılaştığı karmaşık projelerde, belirli hükümet ihtiyaçlarının karşılanması açısından kritik öneme sahiptir.

Hükümet giderek daha fazla bütünleştikçe yapay zeka OSS'den yararlanan platformlar, daha verimli veri işlemeye ve hassas ağların korunmasına yol açabilir. Örneğin kurumlar, OSS'den türetilen ve belirli hükümet ihtiyaçlarını karşılamak üzere özelleştirilmiş ağ simülatörlerini veya makine öğrenimi platformlarını kullanarak İzinsiz Giriş Tespit Sistemlerini, İzinsiz Giriş Önleme Sistemlerini ve proxy'leri önemli ölçüde geliştirebilir.

OSS'nin önemli avantajları olmakla birlikte aynı zamanda potansiyel zorluklar. Bunlar arasında eğitim, destek ve entegrasyonla ilişkili gizli maliyetler, kodun güvenliğini sağlamak ve gözden geçirmek için önemli kaynaklara ve uzmanlığa duyulan ihtiyaç, olası parçalanma ve daha yavaş veya daha az tahmin edilebilir geliştirme zaman çizelgeleri yer alabilir. Kuruluşlar, OSS'yi kullanma kararını, kendi özel gereksinimlerini ve mevcut kaynakları dikkate alarak, duruma göre değerlendirmelidir.

OSS, doğru dengeyi kurarak dayanıklı dijital kimlik çözümleri geliştirebilir ve siber savunma önlemlerini iyileştirebilir.

Dijital kimlik

Dijital kimlik siber güvenlikte kritik bir rol oynuyor. Güvenlik ihlallerinin çoğu, dijital kimlik süreçlerindeki ve araçlarındaki kusurlardan kaynaklanmaktadır. 2000'li yılların başındaki özel yapım kimlik süreçleri ve eski dijital kimlik yazılımları genellikle kötü niyetli faaliyetlere yol açar ve verimsizdir. Bu nedenle kapsamlı bir dijital kimlik çözümünün olması gerekiyor.

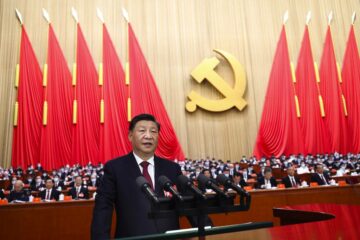

Son dönemde yaşanan olay Çinli bilgisayar korsanları ABD hükümetinin e-posta hesaplarına sızıyorMicrosoft tarafından bildirildiği üzere, dijital kimliğin kritik öneminin açık bir hatırlatıcısı olarak hizmet ediyor. Etkili bir ZTA'nın uygulanması, şirket içi altyapının ötesine geçmeli ve devlet destekli bilgisayar korsanlarına direnebilecek ve dünya çapındaki kullanıcıların kullanımına sunabilecek güçlü dijital kimlik çözümlerini (örneğin, dijital imza, genel anahtar şifreleme ve anahtar oluşturma algoritmaları) içermelidir. Ayrıca, kuantum bilgisayarların ortaya çıkmasından sonra da dahil olmak üzere, öngörülebilir gelecekte hassas hükümet bilgilerini koruyabilecek kapasitede olmalıdır.

2019 ve 2021 arasında, Hesap ele geçirme saldırıları %307 arttıBu da siber suçların giderek karmaşıklaştığını gösteriyor. Bu saldırılar sadece halkın güvenini zedelemekle kalmıyor, aynı zamanda ciddi mali zararlara da yol açıyor. Siber suçlular, kimlik bilgileri doldurma ve derin sahtekarlıklar oluşturma gibi yöntemleri kullanarak geleneksel kimlik doğrulama planlarını atlatmak için yapay zekadan yararlanıyor. Ancak ZTA'da yapay zekadan yararlanmak, kimlik doğrulamaya proaktif bir yaklaşım sağlamak için gerçek zamanlı tehdit tespiti gibi değerli güvenlik avantajları sağlayabilir.

Üstelik bu çözüm, merkezi olmayan ağlar ve kuantum anahtar dağıtımı gibi daha fazla dijital güvenlik fırsatının iyileştirilmesinden faydalanabilir. Dijital kimlik yalnızca güvenlikle ilgili değildir; aynı zamanda zaman ve maliyetleri azaltırken kullanıcı deneyimini ve üretkenliğini de artırır. Hem bireyler hem de kuruluşlar için dijital dünyada güvenli ve kolay etkileşimi sağlamak için gerekli bir araçtır.

A Sağlam dijital kimlik çözümü lüks değil; özellikle karmaşık ve birbirine bağlı bir ortamda operasyonel güvenliğin sağlanması ve yetkisiz erişimin önlenmesi bir zorunluluktur.

OSS ve yapay zeka entegrasyonu

The sıfır güven olgunluk modeli Herhangi bir ağa dolaylı olarak güvenmeme ilkesiyle çalışır ve dinamik risk tabanlı kimlik doğrulama etrafında döner, erişim kontrollerini gerçek zamanlı tehdit değerlendirmelerine göre sürekli olarak ayarlar. Sıfır güven güvenliğini benimsemek, vurgulandığı gibi Başkan Biden'ın 14028 Sayılı İcra EmriUzaktan çalışmanın artması ve ihlallerin artmasıyla birlikte acil bir gereklilik haline geldi. Sıfır güven, saldırı yüzeyini en aza indirir ve ağlar içinde yetkisiz yanal hareketleri önler, aynı zamanda ağ erişimini de engeller.

AI ile OSS'yi geliştirmek, daha geniş kullanıcı erişimine izin verirken bilgisayar korsanlığı girişimlerine karşı savunma yapmak için Sıfır Güven modeli kapsamında ihtiyaç duyulan güçlü dijital çözümleri sağlayabilir. OSS, sürekli akran incelemesine ve hızlı güvenlik açığı tespitine olanak tanıyan, kamuya açık kaynak koduyla siber güvenlik ekosistemine şeffaflık ve esneklik sağlar. Bu şeffaflık ve esneklik, gerçek zamanlı IDS, IPS ve uyarlanabilir yanıt yeteneklerini geliştiren yapay zeka entegrasyonunu tamamlıyor. Yapay zeka algoritmaları, geniş verileri işleyerek cihaz ve ağ bütünlüğünü tehlikeye atan anormallikleri ve potansiyel siber tehditleri tespit eder.

Yapay zeka odaklı risk analizinden yararlanarak kullanıcı konumu, cihaz durumu ve davranış kalıpları gibi bağlamsal faktörler, erişim ayrıcalıklarını dinamik olarak değiştirir. Örneğin, hassas verilere olağandışı bir konumdan erişilmesi, sistemin ek kimlik doğrulama yöntemleri gerektirmesine neden olabilir. OSS ve yapay zekanın birleşmesi, geçmiş olaylardan, güncel trendlerden ve ortaya çıkan saldırı vektörlerinden sürekli öğrenmeyi kolaylaştırarak sistemin proaktif ve çevik bir savunma stratejisini sürdürmesini sağlar. Siber trendlerin ve ortaya çıkan tehditlerin gerçek zamanlı analizi, kuruluşların gelişen tekniklere hızlı bir şekilde uyum sağlamasını sağlayarak siber güvenlik dayanıklılıklarını artırır.

ZTA'nın benimsenmesi, hassas verilerin, kritik altyapının ve ulusal çıkarların korunması açısından bir zorunluluktur. OSS'nin şeffaflığı ve esnekliği güvenlik için güçlü bir temel oluştururken yapay zeka destekli yetenekler, sistemin siber tehditleri gerçek zamanlı olarak tespit edip bunlara yanıt vermesini sağlar. Güvenli ve dayanıklı bir dijital ekosistem, dijital kimlik çözümlerine öncelik vererek ve yapay zeka ile OSS'nin tüm potansiyelinden yararlanarak siber güvenliği daha da güçlendirecektir.

Binbaşı Nicholas Dockery, Modern Savaş Enstitüsü'nde araştırma görevlisidir. Aynı zamanda Downing Scholar'ıdır, aktif görevli özel kuvvetler subayıdır ve Düzensiz Savaş Girişimi'ne katkıda bulunmaktadır. İfade edilen görüşler yazar(lar)a aittir ve Amerika Birleşik Devletleri Askeri Akademisi, Ordu Bakanlığı veya Savunma Bakanlığı'nın resmi pozisyonunu yansıtmamaktadır.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- PlatoData.Network Dikey Üretken Yapay Zeka. Kendine güç ver. Buradan Erişin.

- PlatoAiStream. Web3 Zekası. Bilgi Genişletildi. Buradan Erişin.

- PlatoESG. Otomotiv / EV'ler, karbon, temiz teknoloji, Enerji, Çevre, Güneş, Atık Yönetimi. Buradan Erişin.

- Blok Ofsetleri. Çevre Dengeleme Sahipliğini Modernleştirme. Buradan Erişin.

- Kaynak: https://www.defensenews.com/c2-comms/2023/07/31/a-win-a-miss-and-a-path-to-stronger-digital-authentication/

- :vardır

- :dır-dir

- :olumsuzluk

- 2019

- 2021

- 70

- a

- Hakkımızda

- Akademi

- erişim

- ulaşılabilir

- erişme

- Hesap

- Başarmak

- karşısında

- Action

- aktif

- faaliyetler

- uyarlamak

- Ek

- adresleme

- yönetim

- Benimsemek

- Benimseme

- avantajları

- Advent

- savunma

- Sonra

- karşı

- çevik

- AI

- AI Entegrasyonu

- algoritmalar

- hizalamak

- Izin

- Ayrıca

- hırslı

- Amerikan

- an

- analiz

- ve

- herhangi

- kimse

- yaklaşım

- mimari

- ARE

- ordu

- etrafında

- AS

- boy

- değerlendirmeler

- ilişkili

- At

- saldırı

- saldırılar

- Denemeler

- Doğrulama

- mevcut

- Bakiye

- dengeleme

- merkezli

- temel

- BE

- olmuştur

- davranış

- olmak

- yarar

- faydaları

- arasında

- Ötesinde

- biden

- Biden Yönetimi

- her ikisi de

- ihlalleri

- Daha geniş

- Bütçeler

- fakat

- by

- aramalar

- CAN

- yetenekleri

- yetenekli

- Kapasite

- Sebeb olmak

- değişiklikler

- CISA

- kod

- işbirliği

- mücadele

- topluluk

- Tamamlayıcı

- karmaşık

- uyma

- karmaşık

- kapsamlı

- uzlaşma

- bilgisayarlar

- İlgilendirmek

- Düşünmek

- bağlamsal

- sürekli

- devamlı olarak

- müteahhitler

- iştirakçi

- kontroller

- Yakınsama

- maliyetler

- olabilir

- Konsey

- Oluşturma

- Yaratıcı

- KİMLİK

- kimlik bilgisi doldurma

- kritik

- Kritik altyapı

- akım

- özelleştirme

- özelleştirilmiş

- Siber

- siber güvenlik

- Siber suç

- siber suçluların

- Siber güvenlik

- hasar

- veri

- veri işleme

- Merkezi olmayan

- merkezi olmayan ağlar

- karar

- adanmış

- derin

- Derin Fakes

- Savunma

- sağlıyor

- deloitte

- tasviridir

- bölüm

- savunma Bakanlığı

- Türetilmiş

- hak

- detaylı

- belirlemek

- Bulma

- geliştirmek

- gelişme

- cihaz

- dijital

- dijital ekosistem

- dijital kimlik

- dijital dünya

- yönetmen

- dağıtım

- do

- Savunma Bakanlığı

- yok

- domain

- Alan Adı

- Yerli

- Downing

- gereken

- dinamik

- dinamik

- e

- Erken

- kolay

- ekosistem

- Etkili

- verimli

- E-posta

- ortaya çıkan

- vurguladı

- iş

- güçlendirmek

- güçlendirici

- etkinleştirme

- kapsayan

- teşvik edici

- şifreleme

- artırmak

- Geliştirir

- artırılması

- sağlamak

- olmasını sağlar

- sağlanması

- çevre

- özellikle

- gerekli

- Eter (ETH)

- sürekli değişen

- gelişen

- örnek

- yürütme

- icra emri

- deneyim

- Uzmanlık

- uzmanlara göre

- sömürme

- ifade

- uzatmak

- yüzlü

- kolaylaştırır

- faktörler

- Başarısızlık

- Federal

- Fiyatlandırma(Yakında)

- adam

- mali

- kusurları

- Esneklik

- İçin

- Güçler

- Adli

- tahmin edilebilen

- Airdrop Formu

- vakıf

- parçalanma

- itibaren

- tam

- daha fazla

- Ayrıca

- gelecek

- Hükümet

- hükümet

- hackerlar

- hack

- zarar

- Koşum

- he

- Sağlık

- Gizli

- vurgulayarak

- Engeller

- Ancak

- HTML

- http

- HTTPS

- Kimlik

- belirlemek

- Kimlik

- KİMLİK ÇÖZÜMLERİ

- kimlikleri

- görüntüleri

- Acil

- uygulanması

- önem

- iyileştirmek

- geliştirme

- in

- olay

- dahil

- Dahil olmak üzere

- artmış

- artan

- giderek

- bireyler

- verimsiz

- bilgi

- Altyapı

- ilk

- Girişim

- girişimler

- örnek

- Enstitü

- kurumları

- Entegre

- bütünleşme

- bütünlük

- İstihbarat

- etkileşim

- birbirine bağlı

- ilgi alanları

- içine

- Tanıtımlar

- saldırı tespit

- Yatırımlar

- içeren

- IT

- jpg

- anahtar

- Eksiklik

- manzara

- öncülük etmek

- önemli

- öğrenme

- miras

- yasama

- az

- Kaldıraç

- kaldıraç

- ruhsat verme

- sevmek

- Sınırlı

- yer

- Uzun

- uzun zamandır beklenen

- alt

- makine

- makine öğrenme

- ağırlıklı olarak

- korumak

- bakım

- yönetme

- olgunluk

- Mayıs..

- McKinsey

- ölçmek

- önlemler

- Neden

- yöntemleri

- Microsoft

- Askeri

- model

- Modern

- Modern Warfare

- değiştirmek

- Ay

- Daha

- daha verimli

- çoğu

- hareket

- MSN

- şart

- isim

- Nasdaq

- ulusal

- gerekli

- gerek

- gerekli

- ihtiyaçlar

- ağ

- Ağ Girişi

- ağlar

- NiST

- özellikle

- ünlü

- hedefleri

- meydana

- of

- teklif

- Teklifler

- Office

- Subay

- resmi

- sık sık

- on

- bir tek

- açık

- açık kaynak

- Açık kaynaklı yazılım

- faaliyet

- işletme

- Fırsatlar

- or

- sipariş

- organizasyonlar

- Bize

- Diğer

- dışında

- ortaklık

- geçmiş

- yol

- desen

- armut

- Yerler

- plan

- Platformlar

- Platon

- Plato Veri Zekası

- PlatoVeri

- çalış

- politika

- pozisyon

- potansiyel

- potansiyel

- tahmin edilebilir

- önlemek

- Önleme

- önler

- önceki

- prensip

- önceliklendirme

- özel

- özel sektör

- ayrıcalıklar

- Proaktif

- Süreçler

- işleme

- verimlilik

- Projeler

- umut verici

- koruyucu

- protokol

- sağlamak

- sağlar

- halka açık

- halkın güveni

- alenen

- Kuantum

- kuantum bilgisayarlar

- hızlı

- gerçek

- gerçek zaman

- son

- yemek tarifi

- azaltarak

- azalma

- yansıtmak

- düzenli

- kalıntılar

- uzak

- uzaktan çalışma

- Bildirilen

- temsil

- gerektirir

- Yer Alan Kurallar

- gerekli

- araştırma

- esneklik

- esnek

- Kaynaklar

- Yanıtlamak

- yanıt

- sorumlulukları

- sorumluluk

- Ortaya çıkan

- yorum

- Yorumları

- döner

- krallar gibi yaşamaya

- Yükselmek

- Risk

- gürbüz

- Rol

- s

- koruma

- şemaları

- bilgin

- Bilim

- sektör

- Sektörler

- güvenli

- güvenlik

- güvenlik avantajları

- güvenlik ihlalleri

- bölüm

- hassas

- vermektedir

- paylaş

- meli

- imza

- önemli

- önemli ölçüde

- basitleştirilmiş

- beri

- Yazılım

- çözüm

- Çözümler

- yapmacıklık

- Kaynak

- kaynak kodu

- özel

- özel

- özgüllük

- paydaşlar

- standart

- sade

- Devletler

- Stratejileri

- Güçlendirmek

- güçlü

- güçlü

- dolma

- önemli

- böyle

- destek

- yüzey

- arttığını

- hızla

- sistem

- Sistemler

- devralma

- alma

- teknikleri

- dönem

- o

- The

- ve bazı Asya

- Orada.

- bu nedenle

- Bunlar

- Re-Tweet

- Bu

- tehdit

- tehdit algılama

- tehditler

- zaman

- zaman çizelgeleri

- için

- araç

- araçlar

- geleneksel

- Eğitim

- transfer

- dönüştürücü

- Şeffaflık

- Trendler

- Güven

- güvenen

- bize

- şüphesiz

- Birleşik

- USA

- olağandışı

- açıkladı

- acil

- us

- ABD hükümeti

- kullanım

- kullanıcı

- Kullanıcı Deneyimi

- kullanıcılar

- kullanma

- Kullanılması

- Değerli

- Geniş

- Gösterim

- güvenlik açığı

- İYİ

- hangi

- süre

- irade

- kazanmak

- ile

- içinde

- İş

- Dünya

- Dünya çapında

- zefirnet

- sıfır

- sıfır güven