Siber güvenlik hikayeleri otobüsler gibidir: beklediğiniz uzun süre gelmez, sonra ikisi aynı anda gelir.

Bu hafta aniden iki kez ortaya çıkan uzmanlık konusu: rezonans.

Pazartesi günü Janet Jackson'ın 1989 şarkısı hakkında yazdık. Ritim Ulusve 2005'te rapor edilen Windows'un çökmesine neden olan bir istismar için istemeden bir kavram kanıtına nasıl dönüştüğünü.

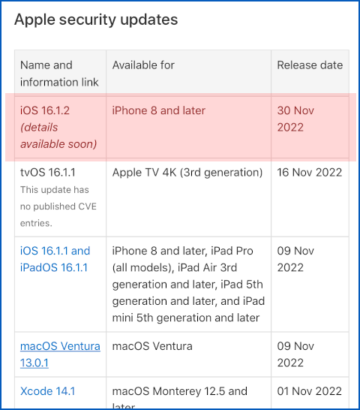

Bu hikaye sadece yakın zamanda yayınlandı, biraz garip tarihi eğlenceve eşit bir eğlence duygusuyla, MITRE ona bir resmi CVE hata numarası (Ancak kafa karıştırıcı bir şekilde, 2022 tarih damgasıyla, çünkü ilk o zaman biliniyordu).

Bu “istismar”da, şarkıdaki frekansların ritmi ve karışımıyla ilgili bir şeyin, belirli bir satıcının Windows dizüstü bilgisayarlarındaki disk sürücülerini rahatsız ettiği ve eski tarz sabit disklerin doğal titreşim frekanslarıyla eşleştiği iddia ediliyor…

…rezonans etkilerinin diski, sürücüyü ve Windows'u çökerten çökertmeye yetecek kadar titreşim ürettiği noktaya kadar.

Görünüşe göre, aynı disk modeline sahip yakındaki dizüstü bilgisayarlar bile arıza noktasına kadar R&Bed olabilir ve işletim sistemini uzaktan çökertebilir.

Görünüşe göre çözüm, bir tür bant geçiren filtre eklemeyi içeriyordu (bant "Müzisyenler grubu"ndaki gibi değil, "frekans aralığı"nda olduğu gibi, rezonansı ve aşırı yükü kesen, ancak sesi normal ses çıkaracak kadar iyi tanımlanmış bırakan.

Aynı anda iki otobüs

Öyleyse tahmin et?

Aynı zamanda, Ritim Ulus İsrail'deki Negev Ben-Gurion Üniversitesi'nde bir araştırmacı, cep telefonu jiroskoplarındaki rezonans sorunları hakkında bir araştırma makalesi yayınladı.

Modern telefon jiroskoplarında, gençken görmüş olabileceğiniz veya hatta sahip olabileceğiniz dengeleyici jiroskop oyuncakları gibi, yalpa halkalarına yerleştirilmiş dönen volanları yoktur, ancak dünyanın manyetik alanı boyunca hareketi ve hareketi algılayan kazınmış silikon nanoyapılara dayanır.

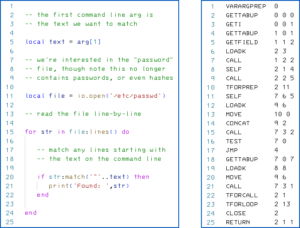

Mordechai Guri'nin makalesi şöyledir: GAIROSCOPE: Hava Boşluklu Bilgisayarlardan Yakındaki Jiroskoplara Veri Enjekte Etme, ve başlık hikayeyi hemen hemen özetliyor.

Bu arada, anahtar kelimelerin nedenini merak ediyorsanız Ben-Gurion Üniversitesi ve hava boşluğu bir zil çal, çünkü oradaki akademisyenler rutin olarak saçma bir şekilde eğlenmek güvenli alanlara veri sızıntısının nasıl yönetileceği alanına düzenli olarak katkıda bulunurlar.

Hava boşluğunu korumak

Sözde hava boşluklu ağlar kötü amaçlı yazılımdan koruma yazılımı geliştirme, siber güvenlik açıklarını araştırma, gizli veya gizli belgeleri güvenli bir şekilde ele alma ve nükleer araştırma tesislerini dış müdahalelerden uzak tutma gibi görevler için yaygın olarak kullanılır.

Adı, kelimenin tam anlamıyla söylediği anlamına gelir: ağın iki bölümü arasında fiziksel bir bağlantı yoktur.

Dolayısıyla, Wi-Fi ve Bluetooth gibi alternatif ağ donanımlarının düzgün bir şekilde kontrol edildiğini iyimser bir şekilde varsayarsanız, veriler yalnızca "içeride" ve "dışta" arasında aktif insan müdahalesi gerektiren bir şekilde hareket edebilir ve bu nedenle sağlam bir şekilde düzenlenebilir, izlenebilir. , denetlenen, oturum kapatılan, oturum açılan vb.

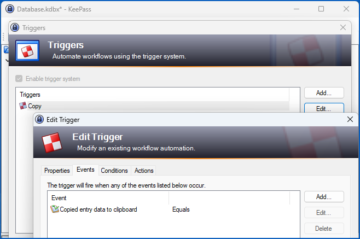

Ancak, kuralları çiğnemek ve korunan verileri kendi yöneticilerinin ve güvenlik ekibinin fark edemeyeceği şekilde çalmak isteyen yozlaşmış bir içeriden ne olacak?

Ben-Gurion Üniversitesi araştırmacıları, yıllar boyunca, onları tespit etme ve önleme tekniklerinin yanı sıra, genellikle onlara gerçekten tuhaf isimler vererek, birçok tuhaf ama uygulanabilir veri hırsızlığı hileleri buldular…

…gibi LANTEN, ağın güvenilir tarafına bağlanan kablolardaki masum görünen ağ paketlerinin, anten donanımlı bir USB dongle ve yazılım tanımlı bir radyo alıcısı ile güvenli laboratuvarın dışındaki bir işbirlikçi tarafından algılanabilen zayıf radyo dalgaları ürettiğinde:

Or fan hızları olarak adlandırılan bir numarada gizli ses sinyalleri göndermek için kullanılır. HAYRANLAR:

Veya kullanarak Anakart üzerindeki kapasitörler kendi hoparlörü kasıtlı olarak çıkarılmış bir bilgisayarda küçük yedek hoparlörler gibi davranmak.

ya da anlam katmak kırmızı renk tonu ekranda saniyeden saniyeye ve diğer birçok abstre hava köprüsü hileler.

Ses ile ilgili sorun

Verileri bir hoparlör aracılığıyla sızdırmak yeterince kolaydır (bilgisayar modemleri ve akustik bağlayıcılar bunu 50 yıldan daha uzun bir süre önce yapıyordu), ancak burada iki sorun var: [1] hava aralıklı bir ağın güvenilir tarafındaki hoparlörlerden ciyaklayan sesler. biraz hediye ve [2] ağın güvenilmeyen tarafında algılanmayan, düzenlenmemiş bir mikrofona ihtiyacınız var, bu da sesleri alıp gizlice kaydetmek için.

Problem [1], çoğu bilgisayar hoparlörünün olmasa da çoğunun sözde ses üretebildiğinin keşfedilmesiyle aşıldı. ultrasonik Yeterince yüksek (tipik olarak 17,000 hertz veya daha yüksek) frekanslara sahip sesler, eğer varsa, çok az insan onları duyabilir.

Aynı zamanda, tipik bir cep telefonu mikrofonu, hava aralığının diğer tarafındaki ultrasonik sesleri alabilir ve böylece gizli bir ses kanalı sağlar.

Ancak [2] hilesi, en azından kısmen, çoğu modern cep telefonu veya tabletin mikrofon kullanımını kontrol etmek için kolayca doğrulanan yapılandırma ayarlarına sahip olması gerçeğiyle engellendi.

Bu nedenle, "kayıt cihazına izin verilmez" ilkelerini ihlal edecek şekilde önceden ayarlanmış telefonlar, güvenli bir alana girmelerine izin verilmeden önce bir denetim denetimiyle oldukça kolay bir şekilde tespit edilebilir.

(Başka bir deyişle, telefonunuz açıkça uyumlu olmayan bir durumda yapılandırılmışsa, tutuklanma veya daha kötü bir duruma yol açabilecek bir "canlı mikrofon" ile yakalanma olasılığı vardır.)

Bununla birlikte, Guri'nin makalesinin başlığından da anladığınız gibi, modern cep telefonlarının çoğunda bulunan jiroskop çipinin – ekranı yan çevirdiğinizde veya cihazı kaldırdığınızda bunu algılayan çip – bir araç olarak kullanılabileceği ortaya çıktı. çok ilkel mikrofon.

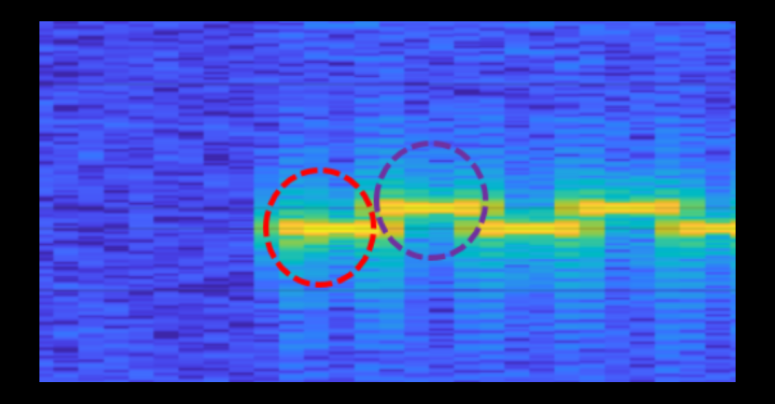

Büyük ölçüde basitleştirilmiş olan GAIROSCOPE veri sızdırma sistemi, bilinen bir cep telefonunu bir dizi ultrasonik frekansa maruz bırakmayı içerir (Guri'nin örneğinde, bunlar 19,000 hertz'in biraz üzerindeydi, dünyadaki hemen hemen herkesin duyamayacağı kadar yüksekti) ve kışkırtan kesin bir frekansı bulmayı içerir. jiroskop çipinde saptanabilir anormal rezonans.

İnsan işitme aralığının dışında güvenli bir şekilde bir veya daha fazla rezonans frekansı bulduğunuzda, bir uçta duyulamayacak şekilde üretilebilen ve güvenilir bir şekilde algılanabilen frekanslara dayalı olarak gizli bir veri sinyalizasyon kanalının her iki ucunu da etkili bir şekilde elde etmiş olursunuz. diğerinde normal mikrofon.

Jiroskopu hedeflemenin nedeni, çoğu cep telefonunun jiroskop sinyalini gizlilik ve güvenlik açısından tartışılmaz olarak ele alması ve uygulamaların (Android'de buna Chrome tarayıcıyı bile içerir) jiroskop X, Y ve Z'yi okumasına izin vermesidir. herhangi bir özel izin olmadan varsayılan olarak konum okumaları.

Bu, görünüşe göre "dinleme mümkün değil" modunda yapılandırılmış bir mobil cihazın yine de gizli bir ses kanalı aracılığıyla gizli, duyulamayan verileri alıyor olabileceği anlamına gelir.

Yine de verim konusunda çok heyecanlanmayın.

Veri hızları genellikle saniyede yaklaşık 1 bit gibi görünüyor, bu da 50 yıllık bilgisayar modemlerini hızlı gösteriyor…

…ancak gizli anahtarlar veya parolalar gibi veriler genellikle yalnızca birkaç yüz veya birkaç bin bit uzunluğundadır ve 1 bit/sn bile, aksi takdirde güvenli ve sağlıklı bir hava boşluğundan birkaç dakika veya saat içinde sızdırmak için yeterli olabilir.

Ne yapalım?

Bu tür bir numara için bariz “tedavi” cep telefonlarını tamamen güvenli alanlarınızdan yasaklayın, herhangi bir ciddi hava boşluklu ağın yakınında beklemeniz gereken bir önlem.

Hava boşluklarının kullanıldığı ancak yine de cep telefonlarına izin verildiği (belirli doğrulanmış ayarlara tabi olarak) daha az güvenli alanlarda, GAIROSCOPE'un icadı kuralları değiştirir.

Şu andan itibaren, kullanıcıların sahip olduğunu doğrulamak isteyeceksiniz. "hareket algılama" sistem ayarlarını kapattı, mikrofona erişimi engellemenin yanı sıra, Wi-Fi, Bluetooth ve getirdikleri veri sızıntısı riskleriyle zaten iyi bilinen diğer özellikler.

Son olarak, eğer gerçekten endişeleniyorsan, yapabilirsin. dahili hoparlörleri ayırın ağın güvenli tarafındaki herhangi bir bilgisayarda…

…veya aktif bir frekans filtresi kullanın, tıpkı isimsiz dizüstü bilgisayar satıcısının haydutu engellemek için yaptığı gibi Ritim Ulus 2005 yılında sinyaller

(Guri'nin makalesi, seçilen bir değerin üzerindeki ses frekanslarını kesmek için basit bir analog elektrik devresini göstermektedir.)

- hava boşluğu

- Ben Gurion

- Ben-Gurion Üniversitesi

- blockchain

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- siber suçluların

- Siber güvenlik

- veri sızıntısı

- Veri Kaybı

- iç güvenlik bakanlığı

- dijital cüzdanlar

- güvenlik duvarı

- GAIROSKOP

- Kaspersky

- kötü amaçlı yazılım

- Mcafee

- Çıplak Güvenlik

- NexBLOC

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- VPN

- güvenlik açığı

- web sitesi güvenliği

- zefirnet