Amazon QuickSight bulut için oluşturulmuş, ölçeklenebilir, sunucusuz, yerleştirilebilir, makine öğrenimi destekli bir iş zekası (BI) hizmetidir. QuickSight, Makine Öğrenimi destekli içgörüler içeren etkileşimli BI kontrol panellerini kolayca oluşturmanıza ve yayınlamanıza olanak tanır. QuickSight kontrol panellerine herhangi bir cihazdan erişilebilir ve uygulamalarınıza, portallarınıza ve web sitelerinize sorunsuz bir şekilde yerleştirilebilir.

QuickSight, veriler için aşağıdakiler dahil ancak bunlarla sınırlı olmamak üzere çeşitli kaynaklar sunar: Amazon Atina, Amazon Kırmızıya Kaydırma, Amazon Basit Depolama Hizmeti (Amazon S3) ve Snowflake. Bu gönderi, ağ yapılandırma gereksinimleriniz ne olursa olsun Snowflake'i QuickSight için bir veri kaynağı olarak ayarlamanıza olanak tanıyan çözümler sunar.

QuickSight için veri kaynağı olarak Snowflake'in aşağıdaki yapılandırmalarını ele alıyoruz:

- AWS PrivateLink aracılığıyla Snowflake'e QuickSight bağlantısı

- AWS PrivateLink ve sanal özel bulut (VPC) eşleme yoluyla Snowflake'e QuickSight bağlantısı (aynı Bölge)

- AWS PrivateLink ve VPC eşleme (bölgeler arası) aracılığıyla Snowflake'e QuickSight bağlantısı

- Snowflake'e QuickSight bağlantısı (genel ağ)

Önkoşullar

Bu çözümü tamamlamak için aşağıdakilere ihtiyacınız vardır:

- Bir AWS hesabı

- The AWS Komut Satırı Arayüzü (AWS CLI) iş istasyonunuzda kuruludur (talimatlar için bkz. (AWS CLI sürüm 2'yi yükleme, güncelleme ve kaldırma)

- Enterprise sürümü QuickSight hesabı

- Bir Snowflake hesabı

- Bir Snowflake veritabanı ve tablosu

- Bir Kar Tanesi deposu

- Yeterli AWS Kimlik ve Erişim Yönetimi (IAM) VPC uç noktaları, güvenlik grupları, yönlendirme tabloları ve Amazon Rota 53 barındırılan bölgeler ve kaynak kayıt kümeleri

AWS PrivateLink aracılığıyla Snowflake'e QuickSight bağlantısı

Öncelikle size AWS PrivateLink üzerinden QuickSight ile Snowflake'e nasıl bağlanacağınızı gösteriyoruz. Aşağıdaki diyagram çözüm mimarisini göstermektedir.

Snowflake AWS PrivateLink entegrasyonunu kurun

Başlangıç olarak Snowflake hesabınız için AWS PrivateLink'i etkinleştirme adımlarını adım adım anlatacağız. Buna AWS hesabınızdaki kaynakların bulunması, Snowflake kullanıcı arayüzüne erişim ve Snowflake ile bir destek yazışması oluşturulması da dahildir.

- AWS PrivateLink entegrasyonunu ayarlamak için kullanmak istediğiniz VPC'yi tanımlayın. Bunu yapmak için komut satırından VPC'lerin listesini alın, ardından

VpcIdİstenilen VPC için ortaya çıkan JSON nesnesinden öğe. Aşağıdaki koda bakın:

- AWS hesap kimliğinizi alın. Bu gönderi, hedeflediğiniz hesabın AWS CLI yapılandırmanızdaki varsayılan hesabınız olduğunu varsayar.

- Birden fazla hesap oluşturuyorsanız bu adımları tüm hesaplar ve VPC'ler için tekrarlayın (bu gönderi, tek bir hesap ve VPC kurduğunuzu varsayar ve bunu ileriye dönük bağlam olarak kullanacaktır).

- İletişim Kar Tanesi Desteği AWS hesap kimliğiniz, VPC kimliğiniz ve Snowflake'e erişmek için kullandığınız ilgili hesap URL'nizle (örneğin,

<account id>.snowflakecomputing.com).

AWS PrivateLink'i Etkinleştirme Snowflake hesabınız için bu işlem iki iş günü kadar sürebilir.

- AWS PrivateLink etkinleştirildikten sonra, Snowflake çalışma sayfasında aşağıdaki komutu çalıştırarak Bölgeniz için AWS PrivateLink yapılandırmasını alın ve ardından aşağıdaki değerleri alın:

privatelink-account-urlveprivatelink_ocsp-urlortaya çıkan JSON nesnesinden. Her bir değerin örnekleri aşağıdaki gibidir:

- Bu değerleri daha sonra kullanmak üzere bir metin düzenleyicide saklayın.

Daha sonra VPC uç noktasını yapılandırıyoruz. Amazon Sanal Özel Bulut (Amazon VPC) konsolu gerekli tüm güvenlik gruplarını oluşturur.

- Amazon VPC konsolunda şunu seçin: Uç noktalar navigasyon menüsünde.

- Klinik Bitiş noktası oluştur.

- seç AWS Hizmetini Ada Göre Bul.

- İçin Hizmet adıdeğerini girin

privatelink-vpce-iddaha önce geri aldık. - Klinik doğrulamak.

"Hizmet Adı Bulundu" ifadesini içeren yeşil bir uyarı görünür ve VPC ile alt ağ seçenekleri otomatik olarak genişler.

Hedeflediğiniz Bölgeye bağlı olarak, sonuç ekranınızda başka bir Bölge adı görüntülenebilir.

- Snowflake'e gönderdiğiniz VPC kimliğinin aynısını seçin.

- Uç noktalar oluşturmak istediğiniz alt ağları seçin.

AWS, yüksek kullanılabilirlik için birden fazla alt ağ kullanılmasını önerir.

- İçin Güvenlik grubu, seçmek Yeni bir güvenlik grubu oluşturun.

Bu açılır Güvenlik grupları Amazon VPC konsolundaki sayfayı yeni bir sekmede açın.

- Klinik Güvenlik grubu oluştur.

- Yeni güvenlik grubunuza bir ad verin (örneğin,

quicksight-doc-snowflake-privatelink-connection) ve açıklama. - Önceki adımlarda kullandığınız VPC kimliğini seçin.

Daha sonra, VPC'nizin içinden bu VPC uç noktasına trafiğe izin veren iki kural eklersiniz.

- Hedeflenen VPC'niz için CIDR bloğunu alın:

- Klinik Kural ekle içinde Gelen kurallar

- Klinik HTTPS tür için kaynağı şu şekilde bırakın: görenekve öncekinden alınan değeri girin

describe-vpcsarayın (örneğin, 10.0.0.0/16). - Klinik Kural ekle içinde Gelen kurallar

- Klinik HTTP tür için kaynağı şu şekilde bırakın: görenekve öncekinden alınan değeri girin

describe-vpcs - Klinik Güvenlik grubu oluştur.

- Yeni oluşturulan güvenlik grubundan güvenlik grubu kimliğini alın.

- VPC uç nokta yapılandırma sayfasında varsayılan güvenlik grubunu kaldırın.

- Yeni güvenlik grubu kimliğini arayın ve seçin.

- Klinik Bitiş noktası oluştur.

VPC kimliğiyle belirtilen VPC uç nokta yapılandırmanıza bağlantı içeren bir sayfaya yönlendirilirsiniz. Sonraki sayfada konfigürasyonun tamamını görüntülemek için bir bağlantı bulunmaktadır.

- DNS adları listesinde en üstteki kaydı alın.

Bu, yalnızca Bölge adını (örneğin, Bölge adını) içerdiğinden diğer DNS adlarından ayırt edilebilir. us-west-2) ve Erişilebilirlik Alanı harf gösterimi yok (örneğin, us-west-2a).

- Bu kaydı daha sonra kullanmak üzere bir metin düzenleyicide saklayın.

VPC'nizdeki Snowflake uç noktaları için DNS'yi yapılandırma

Snowflake uç noktalarınızı yapılandırmak için aşağıdaki adımları tamamlayın:

- Route 53 konsolunda şunu seçin: Barındırılan Bölgeler Gezinti bölmesinde.

- Klinik Barındırılan bölge oluştur.

- İçin Alan adı, sakladığınız değeri girin

privatelink-account-urlönceki adımlardan.

Bu alanda DNS adından Snowflake hesap kimliğini kaldırıyoruz ve yalnızca Bölge tanımlayıcıyla başlayan değeri kullanıyoruz (örneğin, <region>.privatelink.snowflakecomputing.com). Alt alan adı için daha sonra kaynak kayıt seti oluşturuyoruz.

- İçin Tipseçin Özel barındırılan bölge.

Bölge kodunuz olmayabilir us-west-2; Snowflake tarafından size gönderilen DNS adına bakın.

- içinde Barındırılan bölgeyle ilişkilendirilecek VPC'ler bölümünde, VPC'nizin bulunduğu Bölgeyi ve önceki adımlarda kullanılan VPC kimliğini seçin.

- Klinik Barındırılan bölge oluştur.

Sonraki. iki kayıt oluşturuyoruz: biri privatelink-account-url ve için bir tane privatelink_ocsp-url.

- Üzerinde Barındırılan bölgeler sayfasını seçin Kayıt kümesi oluştur.

- İçin Kayıt adıSnowflake hesap kimliğinizi girin (ilk sekiz karakter)

privatelink-account-url). - İçin Kayıt tipi, seçmek CNAME.

- İçin Özellik, önceki bölümde aldığımız Bölgesel VPC uç noktasının DNS adını girin.

- Klinik Kayıt oluştur.

- Olarak not ettiğimiz OCSP kaydı için bu adımları tekrarlayın.

privatelink-ocsp-urldaha önce başlayarakocspkayıt adı için sekiz karakterli Kar Tanesi Kimliği aracılığıyla (örneğin,ocsp.xxxxxxxx).

VPC'niz için Route 53 çözümleyici gelen uç noktası yapılandırma

QuickSight, standart AWS çözümleyicisini (VPC'nin .2 çözümleyicisi) kullanmaz. QuickSight'tan özel DNS'yi çözümlemek için Route 53 çözümleyici uç noktalarını ayarlamanız gerekir.

Öncelikle Route 53 çözümleyici gelen uç noktası için bir güvenlik grubu oluşturuyoruz.

- Üzerinde Güvenlik grupları Amazon VPC konsolunun sayfasında şunu seçin: Güvenlik grubu oluştur.

- Güvenlik grubunuz için bir ad girin (örneğin,

quicksight-doc-route53-resolver-sg) ve bir açıklama. - Önceki adımlarda kullanılan VPC kimliğini seçin.

- VPC CIDR bloğu içinden UDP ve TCP üzerinden DNS'ye (Bağlantı Noktası 53) izin veren kurallar oluşturun.

- Klinik Güvenlik grubu oluştur.

- Artık VPC uç nokta güvenlik grubuna giden trafiğe izin verecek bir kural eklediğimiz için güvenlik grubu kimliğini not edin.

Şimdi VPC'miz için Route 53 çözümleyici gelen uç noktasını oluşturuyoruz.

- Route 53 konsolunda şunu seçin: Gelen uç nokta Gezinti bölmesinde.

- Klinik Gelen uç nokta oluştur.

- İçin Bitiş noktası adı, bir ad girin (örneğin,

quicksight-inbound-resolver). - İçin Bölgedeki VPC, önceki adımlarda kullanılan VPC kimliğini seçin.

- İçin Uç nokta için güvenlik grubu, daha önce kaydettiğiniz güvenlik grubu kimliğini seçin.

- içinde IP adresi bölümünde iki Erişilebilirlik Alanı ve alt ağ seçin ve Otomatik olarak seçilen bir IP adresi kullanın Seçilen.

- Klinik Gönder.

- Gelen uç noktayı oluşturulduktan sonra seçin ve çözümleyicilerin iki IP adresini not edin.

QuickSight'a bir VPC bağlama

Bir VPC'yi QuickSight'a bağlamak için aşağıdaki adımları tamamlayın:

- Üzerinde Güvenlik grupları Amazon VPC konsolunun sayfasında şunu seçin: Güvenlik grubu oluştur.

- Bir ad girin (örneğin,

quicksight-snowflake-privatelink-sg) ve bir açıklama. - Önceki adımlarda kullanılan VPC kimliğini seçin.

QuickSight için güvenlik grupları, durum bilgisi yerine durum bilgisi olmayan olmaları açısından diğer güvenlik gruplarından farklıdır. Bu, hedeflenen güvenlik grubundan gelen trafiğe açıkça izin vermeniz gerektiği anlamına gelir. Güvenlik grubunuzdaki gelen kuralının tüm bağlantı noktalarındaki trafiğe izin vermesi gerekir. Bunu yapması gerekiyor çünkü herhangi bir gelen dönüş paketinin hedef port numarası rastgele tahsis edilmiş bir port numarasına ayarlanıyor. Daha fazla bilgi için bakınız Gelen kurallar.

- Klinik Güvenlik grubu oluştur.

- Artık VPC uç nokta güvenlik grubuna giden trafiğe izin verecek bir kural eklediğimiz için güvenlik grubu kimliğini not edin.

- Üzerinde Güvenlik grupları sayfasında VPC uç noktası için kullanılan güvenlik grubu kimliğini arayın.

- Klinik Gelen kuralları düzenleyin.

- Kaynak olarak oluşturduğunuz güvenlik grubunun güvenlik grubu kimliğini kullanarak hem HTTPS hem de HTTP trafiği için kurallar ekleyin.

- Klinik Kuralları kaydedin.

Daha sonra VPC bağlantısını yapılandırmak için QuickSight konsoluna geçiyoruz.

- QuickSight konsoluna gidin.

- Kullanıcı adını seçin ve QuickSight'ı yönetin.

- Gezinti bölmesinde şunu seçin: VPC bağlantılarını yönetin.

- Klinik VPC bağlantısı ekleyin.

- İçin VPC bağlantı adı, bir ad girin (örneğin,

snowflake-privatelink). - İçin VPC kimliği, önceki adımlarda kullanılan VPC'yi seçin.

- İçin Alt ağ kimliği, daha önce uç noktayı oluşturduğunuzda belirtildiği gibi VPC uç noktasına sahip alt ağlardan birini seçin.

- İçin Güvenlik grubu kimliğioluşturduğunuz güvenlik grubunun kimliğini girin.

- İçin DNS çözümleyici uç noktaları, daha önce oluşturduğunuz gelen çözümleyici uç noktası için iki IP'yi girin.

- Klinik oluşturmak.

VPC aracılığıyla Snowflake veri kaynağı kurma

Snowflake veri kaynağını ayarlamak için aşağıdaki adımları tamamlayın.

- QuickSight konsolunda şunu seçin: Veri Setleri navigasyon sayfasında.

- Klinik Yeni veri kümesi.

- Kar Tanesi seçeneğini seçin.

- İçin Veri kaynağı adı, bir ad girin (örneğin,

snowflake). - İçin Bağlantı türü¸ daha önce oluşturduğunuz VPC bağlantısını seçin (

snowflake-privatelink). - İçin Veritabanı sunucusu, girmek

privatelink-account-url. - İçin Veri tabanı ismi, veritabanınızın adını girin.

- İçin depoçalışan bir Snowflake deposunun adını girin.

- İçin Kullanıcı Adı, Snowflake kullanıcı adınızı girin.

- İçin Şifre, Snowflake şifrenizi girin.

- Klinik Onaylamak.

- Başarılı doğrulamanın ardından şunu seçin: Veri kaynağı oluştur.

İlk QuickSight kontrol panelinizi oluşturun

Bu bölümde QuickSight'ta bir veri kümesi oluşturmayı ve ardından bu verileri bir görselleştirmede kullanmayı ele alıyoruz. Kurgusal çalışanlar hakkında bilgi içeren sahte bir veri seti kullanıyoruz.

- İçin Şema, şemanızı seçin.

- İçin tablolar, tablolarınızı seçin.

- Klinik seç.

içinde Veri kümesi oluşturmayı tamamlayın bölümünde, QuickSight'ın sorgu performansını artırmak için veri kümenizi SPICE'a aktarıp aktarmadığını veya bir kontrol paneli her yüklendiğinde verilerinizi doğrudan sorgulayıp sorgulamadığını belirleyebilirsiniz. SPICE hakkında daha fazla bilgi için bkz. Verileri SPICE'a Aktarma.

- Bu gönderi için seçiyoruz Daha hızlı analiz için SPICE'a aktarın.

- Klinik Görselleştirin.

Artık veri kümesi için şema, tablo ve SPICE yapılandırmasına sahip olduğumuza göre ilk görselleştirmemizi oluşturabiliriz.

- Kullanılabilir alanlar listesinden bir alan seçin. Bu yazı için seçiyoruz Şehir.

- İçinde bir görselleştirme seçin Görsel türler

Bu sadece QuickSight'ın görselleştirme yeteneklerinin yüzeyini çizer. Daha fazla bilgi için bakınız Amazon QuickSight Visuals ile çalışma.

Daha sonra, QuickSight'ın başka bir VPC'de AWS PrivateLink ile bir VPC'ye bağlanmasına olanak tanıyan bir ağ yapılandırmasını ele alıyoruz ve QuickSight'ın AWS PrivateLink bağlantısını kullanmasına izin vermek için VPC eşlemeyi kullanıyoruz.

Aynı Bölge içinde AWS PrivateLink ve VPC eşlemesi aracılığıyla Snowflake'e QuickSight bağlantısı

Bu bölümde, eşlenen iki VPC ve AWS PrivateLink ile QuickSight ile Snowflake'e nasıl bağlanacağınızı gösteriyoruz. Aşağıdaki diyagram çözüm mimarisini göstermektedir.

VPC eşlemeyi kurun

Öncelikle istekte bulunan VPC'den VPC eşleme bağlantısını oluşturuyoruz.

- Üzerinde Eşleme bağlantıları Amazon VPC konsolunun sayfasında şunu seçin: Eşleme bağlantısı oluştur.

- İçin Eşlemek için yerel bir VPC seçinSnowflake AWS PrivateLink bağlantınızı yapılandırdığınız VPC'yi seçin.

- içinde Eşlemek için başka bir VPC seçin bölümünde varsayılan seçenekleri bırakın Hesap ve Bölge (Hesabım ve Bu bölge, sırasıyla).

- İçin VPC (Kabul Eden)QuickSight'ınızın bağlı olduğu VPC'yi seçin.

- Klinik Eşleme bağlantısı oluştur.

Daha sonra, kabul eden VPC'den VPC bağlantısını kabul ediyoruz.

- Üzerinde Eşleme bağlantıları sayfasında oluşturduğunuz bağlantıyı seçin.

- Üzerinde İşlemler menü seç Kabul et.

- Taleple ilgili bilgileri inceleyin. Her şey doğru görünüyorsa, Evet, Kabul Et.

Daha sonra, DNS'yi iki VPC arasında çözümlenecek şekilde yapılandırıyoruz.

- Üzerinde Eşleme bağlantıları sayfasında yeni eşleme bağlantınızı seçin.

- Üzerinde DNS sekmesinde, iki seçeneğin şu şekilde görünüp görünmediğini kontrol edin: Yayından kaldırıldı.

Etkinleştirilmişlerse rota tabloları oluşturma adımlarına atlayabilirsiniz.

- Üzerinde İşlemler menü seç DNS Ayarlarını Düzenle.

Bu, VPC'nizde DNS ana bilgisayar adının ve çözünürlüğünün etkin olmasını gerektirir.

- DNS'nin hem kabul eden hem de istekte bulunan VPC'lerden çözümlenmesine izin vermek için her iki onay kutusunu da seçin.

- Klinik İndirim.

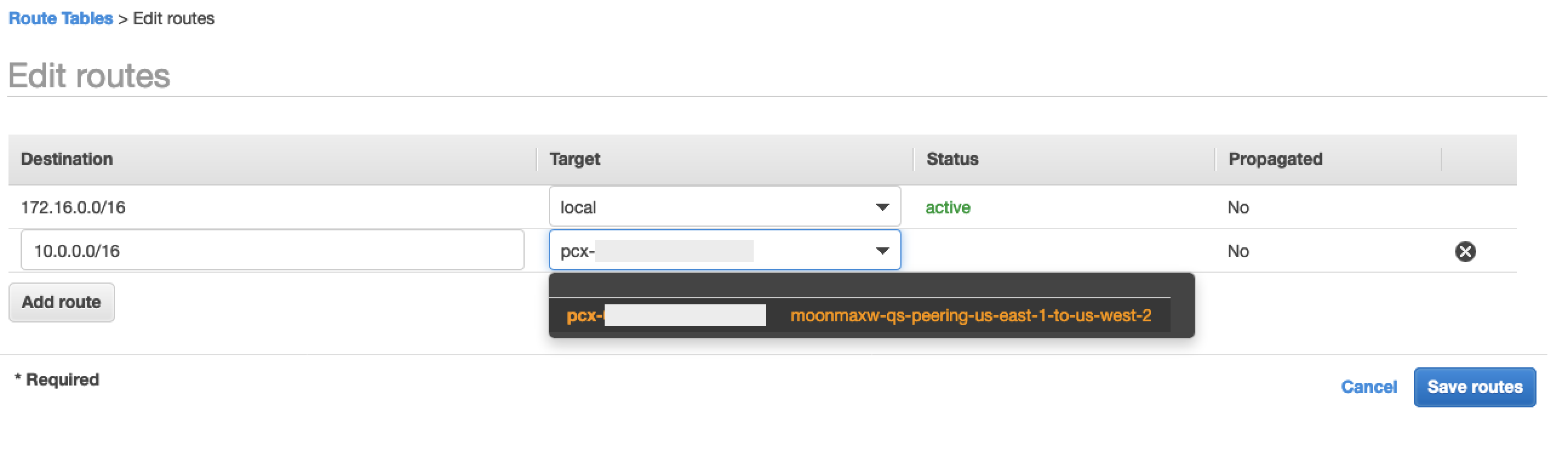

Ardından, rotaların iki VPC arasında yayılmasına izin vermek için rota tablosu girişini oluşturun.

- Üzerinde Rota tabloları sayfasında, istekte bulunan VPC'nizdeki rota tablolarını seçin.

- Üzerinde Rota sekmesini seçin Rotaları düzenle.

- Eşlenen VPC'nizin kullandığı CIDR bloğu için bir rota ekleyin (bu gönderi için 172.31.0.0/16).

- Klinik Rotaları kaydet.

- Alıcı VPC'nizdeki rota tabloları için tekrarlayın.

Alıcı VPC'sinde DNS'yi yapılandırma

Bu bölümde, kabul eden VPC'yi istekte bulunan VPC ile aynı özel barındırılan bölgeyle ilişkilendiririz (<region>.privatelink.snowflakecomputing.com).

- Route 53 konsolunda şunu seçin: Barındırılan bölgeler Gezinti bölmesinde.

- Barındırılan bölgeyi seçin

<region>.privatelink.snowflakecomputing.comVe seç Düzenle. - içinde Barındırılan bölgeyle ilişkilendirilecek VPC'ler bölümü, seçim VPC ekle.

- Kabul eden VPC ile ilişkili Bölgeyi ve VPC Kimliğini seçin.

- Klinik Değişiklikleri Kaydet.

Alıcı VPC'sinde Route 53 çözümleyici gelen uç noktalarını yapılandırma

Route 53 çözümleyicinizin gelen uç noktalarını yapılandırmak için aşağıdaki adımları tamamlayın:

- Üzerinde Güvenlik grupları Amazon VPC konsolunun sayfasında şunu seçin: Güvenlik grubu oluştur.

- Bir ad girin (örneğin,

quicksight-doc-route53-resolver-sg) ve bir açıklama. - Önceki adımlarda kullanılan VPC kimliğini seçin.

- VPC CIDR bloğu içinden UDP ve TCP üzerinden DNS'ye (bağlantı noktası 53) izin veren kurallar oluşturun (bu gönderi için, 172.31.0.0/16).

- Klinik Güvenlik grubu oluştur.

- Artık VPC uç nokta güvenlik grubuna giden trafiğe izin verecek bir kural eklediğimiz için güvenlik grubu kimliğini not edin.

Daha sonra bu VPC için Route 53 gelen uç noktasını ayarladık.

- Route 53 konsolunda şunu seçin: Gelen uç nokta Gezinti bölmesinde.

- Klinik Gelen uç nokta oluştur.

- Uç nokta için bir ad girin (örneğin,

quicksight-inbound-resolver). - İçin Bölgedeki VPC, kabul eden VPC'nin VPC kimliğini seçin.

- İçin Güvenlik grubu, daha önce kaydettiğiniz güvenlik grubu kimliğini seçin.

- içinde IP Adresi bölümünde iki Erişilebilirlik Alanı ve alt ağ seçin ve Otomatik olarak seçilen bir IP adresi kullanın

- Klinik Gönder.

- Oluşturulduktan sonra gelen uç noktayı seçin.

- Gelen uç noktanın hazırlığı yapıldıktan sonra çözümleyicilerin iki IP adresini not edin.

Alıcı VPC'yi QuickSight'a bağlayın

Başlamak için, Route 53 çözümleyici gelen uç noktalarına, AWS PrivateLink için VPC uç noktasına ve yerel ağ içindeki trafiğe giden trafiğe izin vermek üzere QuickSight için bir güvenlik grubu oluşturmamız gerekir.

- Üzerinde Güvenlik grupları Amazon VPC konsolunun sayfasında şunu seçin: Güvenlik grubu oluştur.

- Bir ad girin (örneğin,

quicksight-snowflake-privatelink-vpc-peering-sg) ve bir açıklama. - Kabul eden VPC'nin VPC kimliğini seçin.

- Aşağıdaki giriş kurallarını oluşturun:

-

- Tüm TCP bağlantı noktaları için yerel ağ için tek bir kural (örn. 172.31.0.0/16).

- Tüm TCP bağlantı noktaları için Route 53 çözümleyici gelen uç noktası için güvenlik grubundan gelen DNS trafiğine izin veren bir kural.

- Tüm UDP bağlantı noktaları için Route 53 çözümleyici gelen uç noktası için güvenlik grubundan gelen DNS trafiğine izin veren bir kural.

- VPC uç noktası (eşlenen VPC'de bulunur) için güvenlik grubuna giden trafiğe izin veren bir kural.

Daha önce tartışıldığı gibi QuickSight'a yönelik güvenlik grupları diğer güvenlik gruplarından farklıdır. Hedeflenen güvenlik grubundan gelen dönüş trafiğine açıkça izin vermelisiniz ve güvenlik grubunuzdaki gelen kuralı da tüm bağlantı noktalarındaki trafiğe izin vermelidir. Daha fazla bilgi için bakınız Gelen kurallar.

Daha sonra, oluşturduğumuz güvenlik grubundan gelen trafiğe izin vermek için Route 53 çözümleyici gelen uç noktasının güvenlik grubunu değiştiriyoruz.

- Üzerinde Güvenlik grupları sayfasında Route 53 çözümleyici gelen uç noktası için kullanılan güvenlik grubu kimliğini arayın.

- Klinik Gelen kuralları düzenleyin.

- Kaynak olarak QuickSight için oluşturduğumuz güvenlik grubunun güvenlik grubu kimliğini kullanarak hem UDP üzerinden DNS hem de TCP üzerinden DNS için kurallar ekleyin.

- Klinik Kuralları kaydedin.

Ardından, AWS PrivateLink bağlantısına yönelik VPC uç noktası için oluşturulan güvenlik grubunu değiştirin.

- Üzerinde Güvenlik grupları sayfasında AWS PrivateLink bağlantısına yönelik VPC uç noktası için kullanılan güvenlik grubu kimliğini arayın.

- Klinik Gelen kuralları düzenleyin.

- QuickSight için oluşturulan güvenlik grubunun güvenlik grubu kimliğini kaynak olarak kullanarak hem HTTPS hem de HTTP için kurallar ekleyin.

- Klinik Kuralları kaydedin.

Daha sonra QuickSight'ta VPC bağlantısını kuruyoruz.

- QuickSight konsolunda kullanıcı adını seçin ve QuickSight'ı yönetin.

- Gezinti bölmesinde şunu seçin: VPC bağlantılarını yönetin.

- Klinik VPC bağlantısı ekleyin.

- İçin VPC bağlantı adı¸ bir isim girin (örneğin,

snowflake-privatelink-vpc-peering). - İçin alt ağ, AWS PrivateLink bağlantısının bulunduğu istekte bulunan VPC'ye eşleme bağlantısı olan bir yönlendirme tablosuna sahip bir alt ağ kimliği seçin.

- İçin Güvenlik grubu kimliği, daha önce oluşturulan güvenlik grubunun kimliğini girin.

- İçin DNS çözümleyici uç noktaları, oluşturduğunuz gelen çözümleyici uç noktası için iki IP'yi girin.

- Klinik oluşturmak.

QuickSight'ta VPC aracılığıyla bir Snowflake veri kaynağı kurun

QuickSight'ta Snowflake veri kaynağı ayarlamak için aşağıdaki adımları tamamlayın:

- QuickSight konsolunda şunu seçin: Veri Setleri Gezinti bölmesinde.

- Klinik Yeni veri kümesi.

- Kar Tanesi seçeneğini seçin.

- Bir veri kaynağı adı girin (örneğin,

snowflake-dataset). - Oluşturduğunuz VPC bağlantısını seçin (

snowflake-privatelink). - İçin Veritabanı sunucusu, giriş

privatelink-account-url. - İçin Veri tabanı ismi, veritabanınızın adını girin.

- İçin depoçalışan bir Snowflake deposunun adını girin.

- İçin Kullanıcı Adı, Snowflake kullanıcı adınızı girin.

- İçin Şifre, Snowflake şifrenizi girin.

- Klinik Onaylamak.

- Başarılı doğrulamanın ardından şunu seçin: Veri kaynağı oluştur.

Kontrol paneli oluşturma adımları için önceki bölüme bakın, İlk QuickSight kontrol panelinizi oluşturun.

Bir sonraki bölümde benzer bir ağ yapılandırmasını ele alacağız; aradaki fark, Bölgeler arası VPC eşlemeyi kullanmamızdır.

Bölgeler arasında AWS PrivateLink ve VPC eşlemesi aracılığıyla Snowflake'e QuickSight bağlantısı

Bu bölümde size Bölgeler arasında eşlenen iki VPC ile AWS PrivateLink üzerinden QuickSight ile Snowflake'e nasıl bağlanacağınızı gösteriyoruz.

Bu yazı boyunca Bölgelerden genel olarak bahsediyoruz; Snowflake AWS PrivateLink bağlantısına sahip Bölgeyi A Bölgesi ve QuickSight'ın kurulduğu Bölgeyi B Bölgesi olarak belirtiyoruz.

Aşağıdaki şema çözüm mimarimizi göstermektedir.

İki Bölge arasında VPC eşlemesini ayarlama

Öncelikle istekte bulunan VPC'den VPC eşleme bağlantısını oluşturuyoruz.

- gidin Eşleme bağlantıları B Bölgesindeki (kontrol panellerini dağıtmak için QuickSight'ı kullanmayı planladığınız Bölge) Amazon VPC konsolundaki sayfa.

- Klinik Eşleme bağlantısı oluştur.

- içinde Eşlemek için yerel bir VPC seçin bölümü VPC (İstekte Bulunan)QuickSight'a bağlandığınız veya bağlanmayı düşündüğünüz VPC'yi seçin.

- İçin Eşlemek için başka bir VPC seçinseçin Hesabım ve Başka Bölge.

- Snowflake AWS PrivateLink bağlantınızın bulunduğu Bölgeyi seçin.

- İçin VPC Kimliği (Kabul Eden)Snowflake AWS PrivateLink'inizin bulunduğu VPC'nin VPC kimliğini girin.

- Klinik Eşleme bağlantısı oluştur.

- Sonraki adımlarda kolayca bulabilmemiz için VPC eşleme bağlantısı kimliğini kopyalayın (görünüşte

pcx-xxxxxxxxxxxx).

Daha sonra, AWS PrivateLink bağlantınızı oluşturduğunuz Bölgeden gelen VPC eşleme bağlantısını kabul ediyoruz.

- A Bölgesindeki (Snowflake AWS PrivateLink bağlantınızın bulunduğu yer) Amazon VPC konsoluna gidin.

- Oluşturduğunuz eşleme bağlantısını arayın ve seçin.

- Üzerinde İşlemler menü seç Kabul et isteği.

- Taleple ilgili bilgileri inceleyin. Her şey doğru görünüyorsa, Evet, Kabul Et.

Daha sonra, DNS'yi iki VPC arasında çözümlenecek şekilde yapılandırıyoruz.

- Üzerinde Eşleme bağlantıları Amazon VPC konsolunun sayfasında yeni oluşturduğunuz VPC eşleme bağlantınızı seçin.

- Üzerinde DNS sekmesinde iki seçeneğin gösterilip gösterilmediğini kontrol edin Yayından kaldırıldı.

Etkinleştirilmişlerse rota tabloları oluşturma adımlarına atlayın.

- Üzerinde İşlemler menü seç DNS ayarlarını düzenle.

Bu, VPC'nizde DNS ana bilgisayar adının ve çözünürlüğünün etkin olmasını gerektirir.

- DNS'nin hem kabul eden hem de istekte bulunan VPC'lerden çözümlenmesine izin vermek için her iki onay kutusunu da seçin.

- Klinik İndirim.

Daha sonra, B Bölgesi için rotaların iki VPC arasında yayılmasına izin vermek üzere rota tablosu girişini oluşturuyoruz.

- B Bölgesindeki (kontrol panellerini dağıtmak için QuickSight'ı kullanmayı planladığınız Bölge) Amazon VPC konsoluna gidin.

- Gezinti bölmesinde şunu seçin: Rota tabloları.

- Talep eden VPC'nizdeki rota tablolarını seçin.

- Üzerinde Rota sekmesini seçin Rotaları düzenle.

- Eşlenen VPC'nizin kullandığı CIDR bloğu için bir rota ekleyin (bu gönderi için 10.0.0.0/16, Snowflake AWS PrivateLink bağlantısının bulunduğu VPC'nin CIDR bloğudur).

- Klinik Rotaları kaydet.

Ardından, A Bölgesi için rotaların iki VPC arasında yayılmasına izin vermek üzere rota tablosu girişini oluşturun.

- A Bölgesindeki (Snowflake AWS PrivateLink bağlantınızın bulunduğu yer) Amazon VPC konsoluna gidin.

- Eşlenen VPC için CIDR bloğunu kullanarak önceki adımları tekrarlayın (bu yazıda, 172.16.0.0/16).

B Bölgesindeki VPC'de DNS'yi yapılandırma

Öncelikle, B Bölgesindeki (QuickSight'ı dağıttığınız yer) VPC'yi, Snowflake AWS PrivateLink bağlantınızın bulunduğu A Bölgesindeki VPC ile aynı özel barındırılan bölgeyle ilişkilendirmemiz gerekir (<region>.privatelink.snowflakecomputing.com).

- Route 53 konsolunda şunu seçin: Barındırılan bölgeler Gezinti bölmesinde.

- Özel barındırılan bölgeyi seçin

<region>.privatelink.snowflakecomputing.comVe seç Düzenle. - içinde Barındırılan bölgeyle ilişkilendirilecek VPC'ler bölümü, seçim VPC ekle.

- Kabul eden VPC ile ilişkili Bölgeyi ve VPC Kimliğini seçin.

- Klinik Değişiklikleri Kaydet.

B Bölgesindeki VPC'niz için Route 53 çözümleyici gelen uç noktasını yapılandırın

B Bölgesindeki çözümleyici gelen uç noktasını yapılandırmak için aşağıdaki adımları tamamlayın:

- Üzerinde Güvenlik grupları Amazon VPC konsolundaki sayfada Güvenlik grubu oluştur.

- Bir ad girin (örneğin,

quicksight-doc-route53-resolver-sg) ve bir açıklama. - Önceki adımlarda kullanılan VPC kimliğini seçin.

- VPC CIDR bloğu içinden UDP ve TCP üzerinden DNS'ye (bağlantı noktası 53) izin veren kurallar oluşturun (bu gönderi için, 172.16.0.0/16).

- Klinik Güvenlik grubu oluştur.

- Artık VPC uç nokta güvenlik grubuna giden trafiğe izin verecek bir kural eklediğimiz için güvenlik grubu kimliğini not edin.

Daha sonra bu VPC için Route 53 gelen uç noktasını ayarladık.

- Route 53 konsolunda şunu seçin: Gelen uç nokta Gezinti bölmesinde.

- Klinik Gelen uç nokta oluştur.

- Uç nokta için bir ad girin (örneğin,

quicksight-inbound-resolver). - İçin Bölgedeki VPC, önceki adımlarda kullanılan VPC kimliğini seçin.

- İçin Güvenlik grubu, önceki adımdan güvenlik grubu kimliğini seçin.

- içinde IP Adresi bölümünde iki Erişilebilirlik Alanı ve alt ağ seçin ve Otomatik olarak seçilen bir IP adresi kullanın

- Klinik Gönder.

- Oluşturulduktan sonra gelen uç noktayı seçin.

- Gelen uç noktanın hazırlığı yapıldıktan sonra çözümleyicilerin iki IP adresini not edin.

VPC'yi B Bölgesindeki QuickSight'a bağlayın

Başlamak için, Route 53 çözümleyici gelen uç noktalarına, AWS PrivateLink için VPC uç noktasına ve yerel ağ içindeki trafiğe giden trafiğe izin vermek üzere QuickSight için bir güvenlik grubu oluşturmamız gerekir.

- Üzerinde Güvenlik grupları Amazon VPC konsolunun B Bölgesindeki sayfasında Güvenlik grubu oluştur.

- Bir ad girin (örneğin,

quicksight-snowflake-sg) ve bir açıklama. - Daha önce VPC eşleme bağlantısını oluşturduğunuz VPC'nin VPC kimliğini seçin.

- Aşağıdaki giriş kurallarını oluşturun:

-

- Yerel ağdaki tüm TCP bağlantı noktaları için bir tane (örneğin, 172.16.0.0/16).

- Tüm TCP bağlantı noktaları için Route 53 çözümleyici gelen uç noktası için güvenlik grubundan gelen DNS trafiğine izin veren bir kural.

- Tüm UDP bağlantı noktaları için Route 53 çözümleyici gelen uç noktası için güvenlik grubundan gelen DNS trafiğine izin veren bir kural.

- Snowflake AWS PrivateLink bağlantınızın mevcut olduğu Bölge A'da bulunan VPC'nin CIDR bloğuna tüm TCP bağlantı noktaları için trafiğe izin veren bir tane (bu yazı için, 10.0.0.0/16).

Daha önce tartışıldığı gibi QuickSight'a yönelik güvenlik grupları diğer güvenlik gruplarından farklıdır. Hedeflenen güvenlik grubundan gelen dönüş trafiğine açıkça izin vermelisiniz ve güvenlik grubunuzdaki gelen kuralı da tüm bağlantı noktalarındaki trafiğe izin vermelidir. Daha fazla bilgi için bakınız Gelen kurallar.

Daha sonra, B Bölgesindeki Route 53 çözümleyici gelen uç noktasının güvenlik grubunu, oluşturduğumuz güvenlik grubundan gelen trafiğe izin verecek şekilde değiştiriyoruz.

- Üzerinde Güvenlik grupları sayfasında Route 53 çözümleyici gelen uç noktası için kullanılan güvenlik grubu kimliğini arayın.

- Klinik Gelen kuralları düzenleyin.

- B Bölgesindeki VPC için CIDR bloğunu kullanarak hem UDP üzerinden DNS hem de TCP üzerinden DNS için kurallar ekleyin (bu gönderi için, 172.16.0.0/16).

- Klinik Kuralları kaydedin.

Daha sonra AWS PrivateLink bağlantısı için kullandığımız güvenlik grubunu değiştirmemiz gerekiyor.

- gidin Güvenlik grupları A Bölgesindeki Amazon VPC konsolundaki sayfa.

- AWS PrivateLink bağlantısına yönelik VPC uç noktası için kullanılan güvenlik grubu kimliğini arayın.

- Klinik Gelen kuralları düzenleyin.

- Kaynak olarak B Bölgesindeki VPC'ye yönelik CIDR Bloğunu kullanarak hem HTTPS hem de HTTP için kurallar ekleyin (bu gönderi için, 172.16.0.0/16).

- Klinik Kuralları kaydedin.

Son olarak QuickSight VPC bağlantısını kuruyoruz.

- B Bölgesindeki QuickSight konsoluna gidin.

- Kullanıcı adını seçin ve QuickSight'ı yönetin.

- Gezinti bölmesinde şunu seçin: VPC bağlantısını yönetin.

- Klinik VPC bağlantısı ekleyin.

- İçin VPC bağlantı adı, bir bağlantı adı girin (örneğin,

snowflake-privatelink-cross-region). - İçin VPC kimliği, B Bölgesindeki VPC'nin VPC kimliğini seçin.

- İçin alt ağ, AWS PrivateLink bağlantısının bulunduğu VPC'ye eşleme bağlantısı olan bir yönlendirme tablosuna sahip olan B Bölgesindeki VPC'den bir alt ağ kimliği seçin.

- İçin Güvenlik grubu kimliğioluşturduğunuz güvenlik grubunun kimliğini girin.

- İçin DNS çözümleyici uç noktaları, daha önce oluşturulan gelen çözümleyici uç noktası için iki IP'yi girin.

- Klinik oluşturmak.

QuickSight'ta VPC aracılığıyla bir Snowflake veri kaynağı kurun

QuickSight'ta Snowflake veri kaynağı ayarlamak için aşağıdaki adımları tamamlayın:

- QuickSight konsolunda şunu seçin: Veri Setleri Gezinti bölmesinde.

- Klinik Yeni veri kümesi.

- Kar Tanesi seçeneğini seçin.

- Veri kaynağınız için bir ad girin (örneğin,

snowflake-dataset). - Oluşturduğunuz VPC bağlantısını seçin (

snowflake-privatelink). - İçin Veritabanı sunucusu, giriş

privatelink-account-url. - İçin Veri tabanı ismi, veritabanınızın adını girin.

- İçin depoçalışan bir Snowflake deposunun adını girin.

- İçin Kullanıcı Adı, Snowflake kullanıcı adınızı girin.

- İçin Şifre, Snowflake şifrenizi girin.

- Klinik Onaylamak.

- Başarılı doğrulamanın ardından şunu seçin: Veri kaynağı oluştur.

Kontrol paneli oluşturma adımları için önceki bölüme bakın, İlk QuickSight kontrol panelinizi oluşturun.

Son yapılandırmamız için, AWS PrivateLink olmadan Snowflake'e QuickSight bağlantısının nasıl kurulacağını ele alıyoruz.

AWS PrivateLink olmadan Snowflake'e QuickSight bağlantısı

Bu bölümde size AWS PrivateLink kullanmadan QuickSight ile Snowflake'e nasıl bağlanacağınızı gösteriyoruz.

- QuickSight konsolunda şunu seçin: Veri Setleri Gezinti bölmesinde.

- Klinik Yeni veri kümesi.

- Kar Tanesi seçeneğini seçin.

- Bir veri kaynağı adı girin (örneğin,

snowflake-dataset). - Bağlantı türünü şu şekilde bırakın: Genel ağ.

- İçin Veri tabanı ismi, veritabanınızın adını girin.

- Veritabanı sunucunuz için Snowflake'inizde oturum açmak için kullandığınız URL'yi girin (

xxxxxxxx.snowflakecomputing.com). - İçin depoçalışan bir Snowflake deposunun adını girin.

- İçin Kullanıcı Adı, Snowflake kullanıcı adınızı girin.

- İçin Şifre, Snowflake şifrenizi girin.

- Klinik Onaylamak.

- Klinik Veri kaynağı oluştur.

Kontrol paneli oluşturma adımları için önceki bölüme bakın, İlk QuickSight kontrol panelinizi oluşturun.

Temizlemek

QuickSight, Snowflake ve PrivateLink ile çalışmanız tamamlandıysa, Route53 çözümleyici gelen uç noktanızı kaldırın, Route 53 özel ana bilgisayar bölgesi, Ve VPC uç noktası Ek ücret ödemekten kaçınmak için Snowflake için.

Sonuç

Bu yazıda, üç farklı senaryoda bağlantı için AWS PrivateLink kullanarak QuickSight'ı bir veri kaynağı olarak Snowflake'e bağlamak için dört senaryoyu ele aldık: aynı VPC, aynı Bölgede VPC eşlemesi ve Bölgeler arasında VPC eşlemesi. Ayrıca QuickSight'ı AWS PrivateLink olmadan Snowflake'e nasıl bağlayacağımızı da ele aldık.

Veri kaynağını ayarladıktan sonra verilerinizden daha fazla bilgi elde edebilirsiniz. Makine Öğrenimi İçgörüleri QuickSight'ta, QuickSight'ı kullanarak verilerinizin grafiksel gösterimlerini ayarlayın görsellerya da kaydol birden fazla veri kümesinden gelen verilerin yanı sıra diğer tüm QuickSight özellikleri.

Yazar Hakkında

Maxwell Ay AWS'de uygulamalarını tasarlamak ve ölçeklendirmek için Bağımsız Yazılım Satıcıları (ISV'ler) ile birlikte çalışan, AWS'de Kıdemli Çözüm Mimarıdır. Maxwell, iş dışında iki kedi babasıdır, Wolverhampton Wanderers Futbol Kulübü'nün tutkulu bir destekçisidir ve sabırla yeni bir ska müziği dalgasını beklemektedir.

Maxwell Ay AWS'de uygulamalarını tasarlamak ve ölçeklendirmek için Bağımsız Yazılım Satıcıları (ISV'ler) ile birlikte çalışan, AWS'de Kıdemli Çözüm Mimarıdır. Maxwell, iş dışında iki kedi babasıdır, Wolverhampton Wanderers Futbol Kulübü'nün tutkulu bir destekçisidir ve sabırla yeni bir ska müziği dalgasını beklemektedir.

bosco albuquerque AWS'de Kıdemli İş Ortağı Çözüm Mimarıdır ve kurumsal veritabanı satıcıları ile bulut sağlayıcılarının veritabanı ve analiz ürünleriyle çalışma konusunda 20 yıldan fazla deneyime sahiptir ve büyük teknoloji şirketlerinin veri analizi çözümleri tasarlamasına yardımcı olmanın yanı sıra tasarım yapan mühendislik ekiplerine de yardımcı olmuştur. ve veri analitiği platformlarının ve veri ürünlerinin uygulanması.

bosco albuquerque AWS'de Kıdemli İş Ortağı Çözüm Mimarıdır ve kurumsal veritabanı satıcıları ile bulut sağlayıcılarının veritabanı ve analiz ürünleriyle çalışma konusunda 20 yıldan fazla deneyime sahiptir ve büyük teknoloji şirketlerinin veri analizi çözümleri tasarlamasına yardımcı olmanın yanı sıra tasarım yapan mühendislik ekiplerine de yardımcı olmuştur. ve veri analitiği platformlarının ve veri ürünlerinin uygulanması.

- '

- "

- 100

- 11

- 7

- 9

- erişim

- Hesap

- Ek

- Türkiye

- Izin

- Amazon

- analytics

- uygulamaları

- mimari

- kullanılabilirliği

- AWS

- sınır

- iş

- iş zekası

- çağrı

- Kediler

- bulut

- kulüp

- kod

- Şirketler

- Bağlantılar

- Bağlantı

- Oluşturma

- gösterge paneli

- veri

- Veri Analizi

- veritabanı

- Dizayn

- dns

- editör

- çalışanların

- Son nokta

- Uç nokta güvenliği

- Mühendislik

- kuruluş

- Genişletmek

- Özellikler

- Fiyatlandırma(Yakında)

- Alanlar

- Ad

- futbol

- ileri

- tam

- Yeşil

- grup

- Yüksek

- Ne kadar

- Nasıl Yapılır

- HTTPS

- IAM

- Kimlik

- Dahil olmak üzere

- bilgi

- anlayışlar

- bütünleşme

- İstihbarat

- interaktif

- IP

- IP Adresi

- IT

- büyük

- Led

- Sınırlı

- çizgi

- LINK

- Liste

- yerel

- hareket

- Music

- isimleri

- Navigasyon

- ağ

- Teklifler

- açılır

- seçenek

- Opsiyonlar

- sipariş

- Diğer

- Partner

- Şifre

- performans

- Platformlar

- portları

- özel

- Ürünler

- halka açık

- yayınlamak

- kayıtlar

- Yer Alan Kurallar

- kaynak

- Kaynaklar

- Rota

- kurallar

- koşu

- ölçek

- Ekran

- Ara

- güvenlik

- seçilmiş

- Serverless

- set

- ayar

- Basit

- So

- Software

- Çözümler

- başlama

- hafızası

- alt

- başarılı

- destek

- yüzey

- Teknoloji

- Kaynak

- zaman

- trafik

- ui

- değer

- satıcıları

- Görüntüle

- Sanal

- görüntüleme

- depo

- dalga

- web siteleri

- içinde

- İş

- yıl