BİR DOLANDIRICI GALERİSİ

Düzenbaz yazılım paketleri. Düzenbaz "sistem yöneticileri". Düzenbaz tuş kaydediciler. Düzenbaz doğrulayıcılar.

Aşağıda müzik çalar yok mu? Dinlemek direkt olarak Soundcloud'da.

Doug Aamoth ve Paul Ducklin ile. Giriş ve çıkış müziği Edith Çamur.

adresinden bizi dinleyebilirsiniz. Soundcloud, Apple Podcast'leri, Google Podcast'ler, Spotify, dikiş ve iyi podcast'lerin bulunduğu her yerde. Ya da sadece bırak RSS beslememizin URL'si en sevdiğiniz podcatcher'a girin.

TRANSKRİPTİ OKUYUN

DOUG. Dolandırıcılık, hileli 2FA uygulamaları ve LastPass'ın sonuncusunu duymadık.

Hepsi ve daha fazlası Naked Security podcast'inde.

[MÜZİKAL MODEM]

Podcast'e hoş geldiniz millet.

Ben Doug Aamoth'um; o Paul Ducklin'dir.

Paul, bugün nasılsın?

ÖRDEK. Sakin ol, Doug.

Görünüşe göre Mart, Şubattan daha soğuk olacak.

DOUG. Burada da aynı sorunu yaşıyoruz, aynı zorluğu yaşıyoruz.

Bu yüzden üzülmeyin - çok ilginç bir şeyim var. Teknoloji Tarihinde Bu Hafta segmenti.

Bu hafta, 05 Mart 1975'te, Homebrew Bilgisayar Kulübü'nün ilk toplantısı California, Menlo Park'ta Fred Moore ve Gordon French'in ev sahipliğinde gerçekleşti.

İlk toplantıda yaklaşık 30 teknoloji meraklısı, diğer konuların yanı sıra Altair'i tartıştı.

Ve yaklaşık bir yıl sonra, 01 Mart 1976'da Steve Wozniak, planları dağıtmak amacıyla kendi yarattığı devre kartıyla bir toplantıya geldi.

Steve Jobs onu vazgeçirdi ve ikisi Apple'ı kurdu.

Ve gerisi tarih oldu, Paul.

ÖRDEK. Bu kesinlikle tarih oldu, Doug!

Altair, öyle mi?

Wow!

Bill Gates'i Harvard'ı bırakmaya ikna eden bilgisayar.

Ve gerçek girişimci bir tarzda, Paul Allen ve Monty Davidoff ile birlikte - sanırım Altair Basic'i yazan üçlü buydu - New Mexico'ya kaçtılar.

Albuquerque'deki donanım satıcısının mülküne gidin ve çalışın!

DOUG. Belki de tarih yazmayacak bir şey…

…Gösteriye basit ama ilginç bir şekilde başlayacağız. dolandırıcılık kampanya, Paul.

Toplu olarak scambait bağlantıları oluşturmak için kötüye kullanılan NPM JavaScript paketleri

ÖRDEK. Evet, bunu Naked Security'de Doug başlığı altında yazdım. Toplu olarak scambait bağlantıları oluşturmak için kötüye kullanılan NPM JavaScript paketleri (Söylemesi, yazdığım sırada göründüğünden çok daha fazla kelime)…

…çünkü bunun, doğrudan ve yalnızca sözde tedarik zinciri kaynak kodu saldırılarıyla ilişkilendirme eğiliminde olduğumuz türden web mülküyle ilgili ilginç bir bakış açısı olduğunu hissettim.

Ve bu durumda dolandırıcılar, “Hey, zehirli kaynak kodunu dağıtmak istemiyoruz. Bu tür bir tedarik zinciri saldırısına girmiyoruz. Aradığımız şey, insanların tıklayabileceği ve şüphe uyandırmayacak bir dizi bağlantıdan başka bir şey değil.”

Yani, birinin ziyaret edebileceği, tehlikeli sitelere bir sürü bağlantı içeren bir Web sayfası istiyorsanız… "Ücretsiz Amazon bonus kodlarınızı buradan alın" ve "Ücretsiz tombala dönüşlerinizi alın" gibi - bunlardan kelimenin tam anlamıyla on binlerce vardı...

…neden NPM Paket Yöneticisi gibi bir site seçip bir sürü paket oluşturmuyorsunuz?

O zaman HTML öğrenmene bile gerek yok, Doug!

Sadece eski güzel Markdown'u kullanabilirsiniz ve orada esasen tıklayabileceğiniz güzel görünümlü, güvenilir bir bağlantı kaynağınız olur.

Ve kullandıkları bu bağlantılar, anlayabildiğim kadarıyla, esasen şüpheli olmayan blog sitelerine, topluluk sitelerine, denetlenmemiş veya yetersiz denetlenmiş yorumlar içeren veya kolayca hesap oluşturup sonra yorum yapabildikleri topluluk sitelerine gidiyordu. içinde bağlantıları vardı.

Yani temelde şüphe uyandırmayacak bir halkalar zinciri kuruyorlar.

DOUG. O halde size bir tavsiyemiz var: İlginizi çekse veya ilginizi çekse bile ücretsiz bağlantılara tıklamayın.

ÖRDEK. Bu benim tavsiyem, Doug.

Belki bazı ücretsiz kodlar vardır veya belki alabileceğim bazı kuponlar vardır… belki de bir göz atmaktan zarar gelmez.

Ancak bununla bağlantılı bir tür reklam geliri varsa, aşçıların sizi sahte bir şekilde belirli bir siteye ayartarak elde ettikleri?

Kazandıkları miktar ne kadar küçük olursa olsun, neden onlara bir hiç için bir şey veresiniz ki?

Bu benim tavsiyem.

Her zaman olduğu gibi "Yumruktan kaçınmanın en iyi yolu orada olmamaktır".

DOUG. [GÜLER] Ve sonra elimizde: Ne kadar zararsız görünürlerse görünsünler, çevrimiçi anketleri doldurmayın.

ÖRDEK. Evet, bunu Naked Security'de defalarca söyledik.

Bildiğiniz gibi, buraya adınızı, oraya telefon numaranızı veriyor olabilirsiniz, belki de bedava bir şeye doğum tarihinizi veriyorsunuz ve “Ne zararı var” diye düşünüyorsunuz.

Ancak tüm bu bilgiler aslında tek bir dev kovada toplanıyorsa, o zaman zaman içinde dolandırıcılar sizin hakkınızda giderek daha fazla şey öğreniyor ve bazen değiştirmenin çok zor olduğu verileri de içeriyor.

Yarın yeni bir kredi kartı alabilirsiniz, ancak yeni bir doğum günü kutlamak veya ev taşımak daha zordur!

DOUG. Ve son olarak, ama kesinlikle en az değil: Denetlenmemiş gönderilere veya yorumlara izin veren bloglar veya topluluk siteleri çalıştırmayın.

Ve herhangi biri, örneğin bir WordPress sitesi işletiyorsa, denetlenmemiş yorumlara izin verme düşüncesi akıllara durgunluk verecek kadar kısa, çünkü bunlardan binlerce olacak.

Bu bir salgın.

ÖRDEK. Yorum sisteminizde otomatik bir anti-spam hizmetiniz olsa bile, bu harika bir iş çıkaracaktır...

…ama diğer şeylerin geçmesine izin vermeyin ve "Oh, peki, daha sonra tehlikeli göründüğünü görürsem geri dönüp kaldırırım" diye düşünmeyin, çünkü sizin de söylediğiniz gibi, salgın boyutlarında…

DOUG. Bu tam zamanlı bir iş, evet!

ÖRDEK. …ve yıllardır öyle.

DOUG. Ve burada en sevdiğimiz iki mantra üzerinde çalışabildiğini görmekten çok memnunum.

Makalenin sonunda: Tıklamadan önce düşünün, ve: Şüpheniz varsa…

ÖRDEK. …vermeyin.

Gerçekten bu kadar basit.

DOUG. Bir şeyleri dağıtmaktan bahsetmişken, iddiaya göre üç genç milyonlarca ile yapılan haraç parasında:

Hollanda polisi milyonlar kazandığı iddia edilen üç siber şantaj zanlısını tutukladı

ÖRDEK. Evet.

İşleme başladıkları iddia edilen suçlardan dolayı Hollanda'da tutuklandılar... Sanırım iki yıl önce, Doug.

Ve şimdi 18, 21 ve 21 yaşındalar.

Yani başladıklarında oldukça gençtiler.

Ve 21 yaşındaki baş şüpheli… polisler onun yaklaşık iki buçuk milyon Euro kazandığını iddia ediyor.

Bu bir genç için çok para, Doug.

Herkes için çok para!

DOUG. 21 yaşında ne yapıyordun bilmiyorum ama ben o kadar kazanmıyordum, yakın bile değildim. [GÜLER]

ÖRDEK. Belki saatte iki elli avro? [Kahkahalar]

Görünüşe göre yöntemleri fidye yazılımıyla sonuçlanmak değil, sizi fidye yazılımının *tehdidiyle* baş başa bırakmaktı çünkü zaten içerideydiler.

Böylece içeri girerler, tüm veri hırsızlığını yaparlar ve sonra dosyalarınızı gerçekten şifrelemekle uğraşmak yerine, sanki yapacakları şey, "Bakın, elimizde veri; geri gelip her şeyi mahvedebiliriz ya da sen ödersin.

Ve talepler kurban başına 100,000 € ile 700,000 € arasındaydı.

Ve eğer içlerinden birinin son iki yılda siber suçluluktan 2,500,000€ kazandığı doğruysa, nelerin açığa çıkabileceği korkusuyla pek çok kurbana ödeme yapmaları için şantaj yaptıklarını tahmin edebilirsiniz...

DOUG. Buralarda "Yargılamayacağız, ancak insanları bu gibi durumlarda veya fidye yazılımı gibi durumlarda ödeme yapmamaya çağırıyoruz" dedik.

Ve iyi bir sebeple!

Çünkü bu durumda polis, şantajı ödemenin her zaman işe yaramadığını not eder.

Dediler ki:

Çoğu durumda, çalınan veriler, etkilenen şirketler ödemeyi yaptıktan sonra bile çevrimiçi olarak sızdırıldı.

ÖRDEK. Bu yüzden. "Acaba bu adamlara verileri sızdırmayacağına veya çevrimiçi görünmeyeceğine güvenebilir miyim?" diye düşündünüz mü?

…Sanırım cevabınızı orada aldınız!

Ve bu dolandırıcıların son derece ikiyüzlü olmayabileceğini ve parayı alıp yine de sızdırdıklarını unutmayın.

*Onların* ille de onu sızdıran kişiler olduğunu bilmiyoruz.

Kendileri de güvenlik konusunda o kadar kötü olabilirler ki, onu çalmış olabilirler; bir yere koymaları gerekiyordu; ve müzakere ederken size “Verileri sileceğiz” diyorlar…

…bildiğimiz kadarıyla, bu arada başka biri onu çalmış olabilir.

Ve bu her zaman bir risktir, bu nedenle sessizlik için ödeme yapmak nadiren iyi sonuç verir.

DOUG. Fidye yazılımının aslında biraz daha basit göründüğü buna benzer saldırıların sayısı giderek artıyor: “Şifre çözme anahtarı için bana ödeme yapın; bana ödeme yap; Sana vereceğim; dosyalarınızın kilidini açabilirsiniz.”

Şimdi içeri giriyorlar ve “Hiçbir şeyi kilitlemeyeceğiz ya da kilitleyeceğiz ama ödemezseniz internete de sızdıracağız…” diyorlar.

ÖRDEK. Evet, üç çeşit şantaj değil mi?

"Dosyalarınızı kilitledik, parayı ödeyin yoksa işiniz raydan çıkmaya devam edecek."

Orada, “Dosyalarınızı çaldık. Öde yoksa onları sızdırırız ve sonra geri gelip seni her halükarda fidye yazılımı yapabiliriz.

Ve bazı dolandırıcıların hoşlarına giden ikili zemin var, verilerinizi çaldıkları *ve* dosyaları karıştırdıkları ve "Dosyalarınızın şifresini çözmek için ödeme yapsanız iyi olur ve ekstra ücret yok, Doug, biz verileri de sileceğim!”

Peki, onlara güvenebilir misin?

Peki, işte cevabınız…

Muhtemelen değil!

DOUG. Pekala, başınızı çevirin ve bunun hakkında bir şeyler okuyun.

Bu makalenin altında daha fazla içgörü ve bağlam var… Paul, bir şey yaptın röportaj burada, Sophos'ta Olay Müdahale Direktörü olan Peter Mackenzie ile. (Tam dolu kopya mevcut.)

Aşağıda müzik çalar yok mu? Dinlemek direkt olarak Soundcloud'da.

Ve bu gibi durumlarda her zaman söylediğimiz gibi, bundan etkilenirseniz, durumu bir araya getirmek için toplayabildikleri kadar çok bilgiye sahip olmaları için etkinliği polise bildirin.

Buna göz kulak olacağımızı söylediğimizi bildirmekten mutluluk duyuyorum; yaptık; ve bizde bir LastPass güncellemesi:

LastPass: Ev bilgisayarındaki keylogger, kurumsal şifre kasasının kırılmasına yol açtı

ÖRDEK. Biz gerçekten, Doug!

Bu, kurumsal şifrelerinin ihlalinin, saldırının kaynak kodunu aldıkları "küçük bir şey" olmaktan çok daha dramatik bir şeye geçmesine nasıl izin verdiğini gösteriyor.

LastPass bunun gerçekte nasıl olduğunu çözmüş gibi görünüyor… ve bu raporda etkili bir şekilde, bilgelik dolu sözler olmasa da en azından uyarı niteliğinde sözler var.

Ve bu konuda yazdığım yazıda, hakkında söylediklerimizi tekrarladım. geçen haftanın podcast'i tanıtım videosu, Doug, yani:

"Saldırı ne kadar basit olsa da, kullanıcılarının hiçbirinin bu tür bir şeye kanmayacağını iddia eden cesur bir şirket olurdu..."

Şimdi dinleyin – Daha fazlasını öğrenin!https://t.co/CdZpuDSW2f pic.twitter.com/0DFb4wALhi

— Çıplak Güvenlik (@NakedSecurity) Şubat 24, 2023

Ne yazık ki, görünen o ki, şirket parola kasasının kilidini açacak parolayı henüz bulmuş olan geliştiricilerden biri, yamalamadıkları medyayla ilgili bir tür yazılım çalıştırıyordu.

Ve dolandırıcılar, bir keylogger yüklemek için ona karşı bir güvenlik açığı kullanabildiler, Doug!

Denklemin bir sonraki aşamasını açan o süper gizli şifreyi tabii ki buradan aldılar.

Terimi daha önce duyduysanız yanal hareket – bu çokça duyacağınız bir Jargon terimidir.

Konvansiyonel suçlulukla yaptığınız benzetme…

..binanın lobisine girin; biraz takıl; sonra güvenlik ofisinin bir köşesine gizlice girin; gardiyanlar gidip bir fincan çay yapana kadar kimsenin sizi görmemesi için gölgelerde bekleyin; sonra masanın yanındaki rafa gidin ve şu giriş kartlarından birini alın; bu sizi banyonun yanındaki güvenli alana götürür; ve orada kasanın anahtarını bulacaksınız.

Ne kadar ileri gidebileceğinizi görürsünüz ve sonra muhtemelen bir sonraki adıma geçmek için neye ihtiyacınız olduğunu veya ne yapacağınızı hesaplarsınız ve bu böyle devam eder.

Keylogger'a dikkat et, Doug! [GÜLER]

DOUG. Evet!

ÖRDEK. İyi, eski moda, fidye yazılımı olmayan kötü amaçlı yazılım [A] canlı ve iyi durumdadır ve [B] işiniz için aynı derecede zararlı olabilir.

DOUG. Evet!

Ve elbette bazı tavsiyelerimiz var.

Erken yama yapın, sık sık yama yapın ve her yerde yama yapın.

ÖRDEK. Evet.

LastPass çok kibardı ve "Güvenlik açığına sahip olan XYZ yazılımıydı" diye ağzından kaçırmadılar.

“Ah, hacklenen yazılım X” deseler…

…o zaman X'i olmayan insanlar, “Mavi alarmdan geri çekilebilirim; Ben o yazılımı kullanmıyorum.”

Aslında bu yüzden sadece erken yama yapın, sık sık yama yapın… ama *her yerde* yama yapın.

Sadece LastPass'ı etkileyen yazılımı yamalamak, ağınızda yeterli olmayacaktır.

Her zaman yaptığın bir şey olması gerekiyor.

DOUG. Ve sonra bunu daha önce söyledik ve güneş sönene kadar söylemeye devam edeceğiz: Mümkün olan her yerde 2FA'yı etkinleştirin.

ÖRDEK. Evet.

Her derde deva *değil* ama en azından şifrelerin tek başına yeterli olmadığı anlamına geliyor.

Yani çıtayı sonuna kadar yükseltmiyor ama kesinlikle dolandırıcıların işini kolaylaştırmıyor.

DOUG. Ve son zamanlarda bunu söylediğimize inanıyorum: Başarılı bir saldırıdan sonra kimlik bilgilerini değiştirmek veya 2FA tohumlarını sıfırlamak için beklemeyin.

ÖRDEK. Daha önce de söylediğimiz gibi, “Şifrenizi değiştirmelisiniz – değişiklik olsun diye değiştirin, ne olursa olsun iki ayda bir yapın” diyen bir kural…

…buna katılmıyoruz.

Bunun herkesi kötü bir alışkanlığa alıştırdığını düşünüyoruz.

Ancak şifrelerinizi değiştirmek için iyi bir neden olabileceğini düşünüyorsanız, bunu yapmak gerçekten baş belası olsa da...

…yardımcı olabileceğini düşünüyorsan, neden yine de yapmıyorsun?

Değişim sürecini başlatmak için bir nedeniniz varsa, o zaman her şeyi tamamlayın.

Ertelemeyin/Bugün yapın.

[SESSİZCE] Orada ne yaptığımı gördün mü, Doug?

DOUG. Mükemmel!

tamam üzerinde duralım 2FA konusu.

Her iki uygulama mağazasında da hileli 2FA uygulamalarında bir artış görüyoruz.

Bunun nedeni Twitter 2FA çentiği veya başka bir neden olabilir mi?

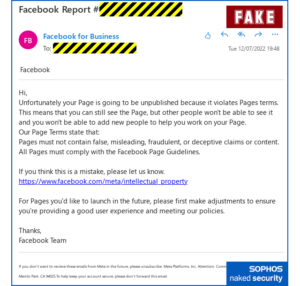

App Store ve Google Play'deki hileli 2FA uygulamalarına dikkat edin - saldırıya uğramayın!

ÖRDEK. Bunun özellikle Twitter 2FA çentiğinden kaynaklandığını bilmiyorum, burada Twitter, hangi nedenle olursa olsun, "Ooh, bize para ödemediğiniz sürece artık SMS iki faktörlü kimlik doğrulamayı kullanmayacağız.!

Ve insanların çoğu Twitter Mavi rozeti sahibi olmayacağından geçiş yapmak zorunda kalacaklar.

Yani bunun App Store ve Google Play'deki hileli uygulamalarda bir artışa neden olup olmadığını bilmiyorum, ancak Naked Security'nin iyi arkadaşları olan bazı araştırmacıların dikkatini kesinlikle çekti: @mysk_co, onları Twitter'da bulmak istiyorsanız.

"Bahse girerim pek çok insan şu anda 2FA kimlik doğrulayıcı uygulamaları arıyordur. App Store veya Google Play'e gidip sadece yazdığınızda ne olacağını merak ediyorum. Authenticator uygulaması? "

Ve Naked Security ile ilgili "Sahte 2FA uygulamalarına dikkat edin" başlıklı makaleye giderseniz, bu araştırmacıların hazırladığı bir ekran görüntüsü göreceksiniz.

Birbirinin aynısı görünen kimlik doğrulayıcıların sıra sıra dizilmiş hali. [GÜLER]

DOUG. [GÜLER] Hepsi çağrılır Şifrematik, hepsi bir kilit ve kalkanla!

ÖRDEK. Bazıları yasal, bazıları değil.

Can sıkıcı bir şekilde. Gittiğimde – hatta bu haberlere çıktıktan sonra bile… App Store'a gittiğimde en çok çıkan uygulama, görebildiğim kadarıyla, bu haydut uygulamalardan biriydi.

Ve gerçekten şaşırdım!

"Crikey - bu uygulama çok iyi bilinen bir Çinli cep telefonu şirketi adına imzalanmış" diye düşündüm.

Neyse ki, uygulama profesyonelce görünmüyordu (ifadeler çok kötüydü), bu yüzden bir an için gerçekten bu cep telefonu şirketi olduğuna inanmadım.

Ama düşündüm ki, "O şirket olduklarını kanıtlayacak herhangi bir belgeleri olmadığı açıkken, meşru bir şirket adına bir kod imzalama sertifikası almayı nasıl başardılar?" (Adını anmayacağım.)

Sonra adı gerçekten dikkatlice okudum… ve aslında bir yazım hatasıydı, Doug!

Kelimenin ortasındaki harflerden biri, nasıl desem, gerçek şirkete ait olana çok benzer şekil ve büyüklükteydi.

Ve bu nedenle, muhtemelen otomatikleştirilmiş testleri geçmişti.

Birinin zaten kod imzalama sertifikasına sahip olduğu bilinen herhangi bir marka adıyla eşleşmedi.

Ve ben bile onu iki kez okumak zorunda kaldım… hileli bir uygulamaya baktığımı bilmeme rağmen, çünkü oraya gitmem söylendi!

Google Play'de, bu araştırmayı yapan kişiler tarafından uyarılan bir uygulamaya da rastladım…

…iOS'ta yerleşik olarak veya doğrudan Play Store'dan, üzerinde Google'ın adıyla ücretsiz olarak alabileceğiniz bir şey için yılda 40 ABD doları ödemenizi istemeyen bir şey.

Ayrıca 2FA hesaplarınız için başlangıç tohumlarını da çaldı ve bunları geliştiricinin analitik hesabına yükledi.

Buna ne dersin Doug?

Yani bu en iyi ihtimalle aşırı beceriksizlik.

Ve en kötüsü, düpedüz kötü niyetli.

Ve yine de, araştırmacılar Play Store'a baktıklarında en iyi sonuç buydu, muhtemelen üzerine biraz reklam sevgisi serptikleri için.

Unutmayın, birisi uygulama tabanlı 2FA'yı kurduğunuzda QR kodundaki o sihirli başlangıç tohumunu alırsa...

…gelecekteki herhangi bir 30 saniyelik oturum açma penceresi için sonsuza dek ve sonsuza dek sizin için doğru kodu oluşturabilirler, Doug.

Bu kadar basit.

Bu paylaşılan sır, gelecekteki tüm tek seferlik kodlarınızın *kelimenin tam anlamıyla* anahtarıdır.

DOUG. Ve bu haydut 2FA hikayesi hakkında bir okuyucu yorumumuz var.

Çıplak Güvenlik okuyucusu LR yorumları, kısmen:

Yıllar önce Twitter ve Facebook'u terk ettim.

Onları kullanmadığıma göre, iki faktörlü durum hakkında endişelenmem gerekiyor mu?

ÖRDEK. Evet, bu ilginç bir soru ve cevap, her zamanki gibi, "Duruma göre değişir."

Kesinlikle Twitter kullanmıyorsanız, bir 2FA uygulaması yüklemeye gelince yine de kötü bir seçim yapabilirsiniz…

…ve bir tane almaya daha eğilimli olabilirsiniz, şimdi 2FA, haftalar, aylar veya yıllar öncesine göre Twitter hikayesi nedeniyle haberlerde yer alıyor.

Ve eğer gidip 2FA'yı seçecekseniz, bunu olabildiğince güvenli bir şekilde yaptığınızdan emin olun.

Gidip arama yapmayın ve en bariz görünen uygulamayı indirin, çünkü burada kendinizi çok fazla tehlikeye atabileceğinize dair güçlü kanıtlar var.

App Store veya Google Play'de olsanız ve başka bir yerden aldığınız bazı uydurma uygulamaları yandan yüklemeseniz bile!

Dolayısıyla, SMS tabanlı 2FA kullanıyorsanız ancak Twitter'ınız yoksa, bundan vazgeçmenize gerek yoktur.

Ancak bunu yapmayı seçerseniz, uygulamanızı akıllıca seçtiğinizden emin olun.

DOUG. Pekala, harika bir tavsiye ve bunu gönderdiğiniz için çok teşekkür ederim LR.

İletmek istediğiniz ilginç bir hikayeniz, yorumunuz veya sorunuz varsa, podcast'te okumayı çok isteriz.

Tips@sophos.com'a e-posta gönderebilir, makalelerimizden herhangi biri hakkında yorum yapabilir veya bize sosyal medyadan ulaşabilirsiniz: @nakedsecurity.

Bugünkü programımız bu – dinlediğiniz için çok teşekkürler.

Paul Ducklin için, ben Doug Aamoth, bir dahaki sefere kadar size hatırlatıyorum…

HER İKİSİ DE. Güvende kalın!

[MÜZİKAL MODEM]

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://nakedsecurity.sophos.com/2023/03/02/s3-ep124-when-so-called-security-apps-go-rogue-audio-text/

- 000

- 2FA

- a

- Yapabilmek

- Hakkımızda

- erişim

- Hesap

- Hesaplar

- karşısında

- etkinlik

- aslında

- Ad

- tavsiye

- Bağlı

- Sonra

- karşı

- Çağlar

- hedefleyen

- Uyarmak

- Türkiye

- iddia edilen

- iddiaya göre

- Izin

- tek başına

- zaten

- tamam

- her zaman

- Amazon

- arasında

- miktar

- analytics

- ve

- cevap

- hiçbir yerde

- uygulamayı yükleyeceğiz

- app store

- uygulama mağazaları

- görünmek

- Apple

- uygulamalar

- ALAN

- etrafında

- tutuklamak

- göre

- mal

- Ortak

- saldırı

- saldırılar

- Dikkat

- ses

- Doğrulama

- yazar

- Otomatik

- mevcut

- önlemek

- Arka

- Kötü

- kötü

- bar

- temel

- temel olarak

- Ayı

- Çünkü

- önce

- olmak

- Inanmak

- altında

- İYİ

- Bahis

- arasında

- Fatura

- Bill Gates

- bingo

- doğum

- Bit

- Şantaj

- Blog

- birisinde

- Mavi

- mavi rozet

- yazı tahtası

- pim

- Bonus

- Alt

- marka

- ihlal

- bina

- yapılı

- iş

- Kaliforniya

- denilen

- Kampanya

- Alabilirsin

- kart

- Kartlar

- dava

- durumlarda

- neden

- kesinlikle

- sertifika

- zincir

- meydan okuma

- değişiklik

- ücret

- Çince

- Klinik

- iddia

- Açıkça

- Kapanış

- kulüp

- kod

- Kodları

- COM

- nasıl

- yorum Yap

- yorumlar

- topluluk

- Şirketler

- şirket

- bilgisayar

- ilgili

- bağlam

- devam etmek

- geleneksel

- Polisler

- Köşe

- Kurumsal

- olabilir

- kupon

- kurs

- çatlak

- yaratmak

- çevrimiçi kurslar düzenliyorlar.

- Tanıtım

- kredi

- kredi kartı

- Suçları

- Crooks

- Fincan

- siber şantaj

- veri

- Tarih

- azalmak

- kesinlikle

- memnun olmak

- talepleri

- bağlıdır

- geliştiriciler

- DID

- zor

- direkt olarak

- yönetmen

- tartışırken

- dağıtmak

- belgeleme

- Değil

- Dont

- aşağı

- indir

- dramatik

- Damla

- Erken

- Kazanılan

- toprak

- kolay

- kolayca

- etkili bir şekilde

- E-posta

- yeterli

- meraklıları

- girişimci

- Salgın

- esasen

- Euro

- Hatta

- hİÇ

- Her

- her şey

- kanıt

- sömürmek

- gasp

- ekstra

- aşırı

- göz

- Düşmek

- uzak

- Moda

- korku

- Şubat

- az

- Figürlü

- dosyalar

- doldurmak

- bulmak

- Ad

- sonsuza dek

- bulundu

- Ücretsiz

- Fransızca

- arkadaşlar

- itibaren

- tam

- daha fazla

- gelecek

- Gates,

- toplama

- oluşturmak

- almak

- alma

- dev

- hediye

- Vermek

- Verilmesi

- Go

- gidiş

- Tercih Etmenizin

- Google Oyun

- Google'ın

- kapmak

- harika

- üreticilerinin

- Asmak

- olmuş

- olur

- mutlu

- donanım

- zararlı

- Harvard

- sahip olan

- baş

- başlık

- duymak

- duydum

- yardım et

- okuyun

- tarih

- vurmak

- sahipleri

- Ana Sayfa

- ev sahipliği yaptı

- Ne kadar

- Ancak

- HTML

- HTTPS

- Ben

- in

- olay

- olay yanıtı

- Eğik

- Dahil olmak üzere

- beceriksizlik

- bilgi

- kavrama

- kurmak

- yükleme

- yerine

- ilgili

- ilginç

- iOS

- IT

- jargon

- JavaScript

- İş

- Mesleki Öğretiler

- yargıç

- tutmak

- anahtar

- Nezaket.

- Bilmek

- bilinen

- Soyad

- LastPass

- sızıntı

- ÖĞRENİN

- Ayrılmak

- Led

- yasal

- bağlantılar

- Dinleme

- küçük

- yük

- Lobi

- kilitli

- Bakın

- baktı

- bakıyor

- GÖRÜNÜYOR

- Çok

- Aşk

- yapılmış

- sihirli

- çoğunluk

- yapmak

- Yapımı

- kötü amaçlı yazılım

- yönetmek

- müdür

- çok

- Mart

- Maç

- Mesele

- anlamına geliyor

- bu arada

- toplantı

- Meksika

- Orta

- olabilir

- akla

- Telefon

- cep telefonu kullanıyor.

- Tarz

- an

- para

- ay

- Daha

- çoğu

- hareket

- Music

- müzikal

- Çıplak Güvenlik

- Çıplak Güvenlik Podcast'ı

- isim

- yani

- zorunlu olarak

- gerek

- Hollanda

- ağ

- yeni

- haber

- sonraki

- numara

- Açık

- Office

- Eski

- ONE

- Online

- açıldı

- sipariş

- Diğer

- kendi

- paket

- paketler

- ödenmiş

- Ağrı

- her derde deva ilaç

- Park

- Bölüm

- belirli

- geçti

- Şifre

- şifreleri

- geçmiş

- Patch

- Yama

- Paul

- ödeme yapan

- PC

- İnsanlar

- belki

- ikna

- Peter

- telefon

- seçmek

- yer

- ağladım

- Platon

- Plato Veri Zekası

- PlatoVeri

- OYNA

- Google Play Store

- oyuncu

- podcast

- Podcast

- Polis

- Mesajlar

- hazırlanmış

- güzel

- asal

- muhtemelen

- Sorun

- süreç

- özellik

- Kanıtlamak

- yumruk

- koymak

- QR code

- soru

- sessizce

- yükseltmek

- fidye

- Okumak

- Okuyucu

- gerçek

- neden

- nedenleri

- geçenlerde

- Kaldır

- tekrar et

- rapor

- Araştırmacılar

- yanıt

- DİNLENME

- sonuç

- gelir

- Risk

- SIRA

- rss

- harabe

- Kural

- koşmak

- koşu

- güvenli

- güvenli bir şekilde

- Adı geçen

- uğruna

- aynı

- diyor

- Ara

- Gizli

- güvenli

- güvenlik

- tohum

- tohumları

- görme

- gibiydi

- görünüyor

- Gördükleri

- bölüm

- gönderme

- Dizi

- hizmet

- set

- Shape

- Paylaşılan

- Raf

- kısa

- şov

- Yan yükleme

- imzalı

- imza

- sessizlik

- benzer

- Basit

- beri

- yer

- Yer

- durum

- beden

- SMS

- gizlice

- So

- Sosyal Medya

- Software

- biraz

- Birisi

- bir şey

- bir yerde

- Kaynak

- kaynak kodu

- konuşma

- özellikle

- başak

- Spotify

- Aşama

- durmak

- başlama

- başladı

- XNUMX dakika içinde!

- kalmak

- adım

- Steve

- Steve Wozniak

- Yine

- çaldı

- çalıntı

- mağaza

- mağaza

- Öykü

- basit

- güçlü

- sunmak

- başarılı

- güneş

- dalgalanma

- anahtar

- sistem

- Çay

- teknoloji

- Teknoloji

- testleri

- The

- Gelecek

- Hollanda

- hırsızlık

- ve bazı Asya

- kendilerini

- bu nedenle

- şey

- işler

- Düşünmek

- düşünce

- Binlerce

- üç

- İçinden

- zaman

- zamanlar

- için

- bugün

- birlikte

- yarın

- üst

- gerçek

- Güven

- Güvenilir

- altında

- kilidini açmak

- Yüklenen

- URL

- us

- kullanım

- kullanıcılar

- Tonoz

- Kurban

- kurbanlar

- Video

- güvenlik açığı

- beklemek

- uyarı

- ağ

- hafta

- Haftalar

- Ne

- hangi

- süre

- DSÖ

- irade

- bilgelik

- Word

- üslup

- WordPress

- sözler

- İş

- egzersiz yapmak

- çalışır

- En kötü

- olur

- X

- yıl

- yıl

- genç

- kendiniz

- zefirnet