Amazon QuickSight це масштабована, безсерверна, вбудована служба бізнес-аналітики (BI) на основі машинного навчання, створена для хмари. QuickSight дає змогу легко створювати та публікувати інтерактивні інформаційні панелі бізнес-аналізації, які містять інформацію на основі машинного навчання. Інформаційні панелі QuickSight можна отримати з будь-якого пристрою та легко вбудувати у ваші програми, портали та веб-сайти.

QuickSight пропонує кілька джерел даних, включаючи, але не обмежуючись ними Амазонка Афіна, Амазонська червона зміна, Служба простого зберігання Amazon (Amazon S3) і Сніжинка. У цьому дописі представлені рішення, які дозволять вам налаштувати Snowflake як джерело даних для QuickSight незалежно від вимог конфігурації мережі.

Ми розглядаємо такі конфігурації Snowflake як джерела даних для QuickSight:

- Підключення QuickSight до Snowflake через AWS PrivateLink

- Підключення QuickSight до Snowflake через AWS PrivateLink і віртуальну приватну хмару (VPC) (той самий регіон)

- Підключення QuickSight до Snowflake через AWS PrivateLink і піринг VPC (між регіонами)

- Підключення QuickSight до Snowflake (загальнодоступна мережа)

Передумови

Щоб виконати це рішення, вам потрібно:

- Обліковий запис AWS

- Команда Інтерфейс командного рядка AWS (AWS CLI), встановлений на вашій робочій станції (інструкції див. (Встановлення, оновлення та видалення AWS CLI версії 2)

- Обліковий запис QuickSight версії Enterprise

- Обліковий запис Snowflake

- База даних і таблиця Snowflake

- Склад Сніжинки

- Достатньо Управління ідентифікацією та доступом AWS (IAM) для створення кінцевих точок VPC, груп безпеки, таблиць маршрутів і Амазонський маршрут 53 розміщені зони та набори записів ресурсів

Підключення QuickSight до Snowflake через AWS PrivateLink

Спочатку ми покажемо вам, як підключитися до Snowflake за допомогою QuickSight через AWS PrivateLink. Наведена нижче схема ілюструє архітектуру рішення.

Налаштуйте інтеграцію Snowflake AWS PrivateLink

Для початку ми розповімо, як увімкнути AWS PrivateLink для вашого облікового запису Snowflake. Це включає пошук ресурсів у вашому обліковому записі AWS, доступ до інтерфейсу користувача Snowflake і створення запиту на підтримку за допомогою Snowflake.

- Визначте VPC, який ви хочете використовувати для налаштування інтеграції AWS PrivateLink. Для цього отримайте список VPC з командного рядка, а потім отримайте

VpcIdелемент із отриманого об’єкта JSON для потрібного VPC. Перегляньте наступний код:

- Отримайте ідентифікатор свого облікового запису AWS. Ця публікація припускає, що обліковий запис, на який ви націлюєте, є обліковим записом за замовчуванням у вашій конфігурації AWS CLI.

- Якщо ви налаштовуєте кілька облікових записів, повторіть ці кроки для всіх облікових записів і VPC (у цій публікації передбачається, що ви налаштовуєте один обліковий запис і VPC, і використовуватимете це як контекст у подальшому).

- Контакти Підтримка Snowflake з вашим ідентифікатором облікового запису AWS, ідентифікатором VPC та відповідним URL-адресою облікового запису, який ви використовуєте для доступу до Snowflake (наприклад,

<account id>.snowflakecomputing.com).

Увімкнення AWS PrivateLink для вашого облікового запису Snowflake може зайняти до двох робочих днів.

- Після ввімкнення AWS PrivateLink отримайте конфігурацію AWS PrivateLink для свого регіону, виконавши наступну команду на аркуші Snowflake, а потім отримайте значення для

privatelink-account-urlтаprivatelink_ocsp-urlз отриманого об’єкта JSON. Приклади кожного значення:

- Збережіть ці значення в текстовому редакторі для подальшого використання.

Далі ми налаштовуємо кінцеву точку VPC на Віртуальна приватна хмара Amazon (Amazon VPC) створити всі необхідні групи безпеки.

- На консолі Amazon VPC виберіть Кінцеві точки у навігаційному меню.

- Вибирати Створити кінцеву точку.

- Select Знайдіть службу AWS за назвою.

- для Назва послуги, введіть значення для

privatelink-vpce-idякі ми отримали раніше. - Вибирати Перевірити.

З’являється зелене сповіщення з написом «Знайдено назву служби», а параметри VPC і підмережі автоматично розгортаються.

Залежно від цільового регіону на екрані може відображатися інша назва регіону.

- Виберіть той самий ідентифікатор VPC, який ви надіслали Snowflake.

- Виберіть підмережі, у яких потрібно створити кінцеві точки.

AWS рекомендує використовувати більше однієї підмережі для високої доступності.

- для Група безпекивиберіть Створіть нову групу безпеки.

Це відкриває Групи безпеки на консолі Amazon VPC у новій вкладці.

- Вибирати Створіть групу безпеки.

- Дайте новій групі безпеки назву (наприклад,

quicksight-doc-snowflake-privatelink-connection) та опис. - Виберіть ідентифікатор VPC, який ви використовували в попередніх кроках.

Далі ви додаєте два правила, які дозволяють трафік із вашого VPC до цієї кінцевої точки VPC.

- Отримайте блок CIDR для цільового VPC:

- Вибирати Додайте правило в Вхідні правила

- Вибирати HTTPS для типу залиште джерело як виготовлений на замовленняі введіть значення, отримане з попереднього

describe-vpcsвиклик (наприклад, 10.0.0.0/16). - Вибирати Додайте правило в Вхідні правила

- Вибирати HTTP для типу залиште джерело як виготовлений на замовленняі введіть значення, отримане з попереднього

describe-vpcs - Вибирати Створіть групу безпеки.

- Отримайте ідентифікатор групи безпеки з новоствореної групи безпеки.

- На сторінці конфігурації кінцевої точки VPC видаліть групу безпеки за замовчуванням.

- Знайдіть і виберіть новий ідентифікатор групи безпеки.

- Вибирати Створити кінцеву точку.

Вас буде переспрямовано на сторінку з посиланням на вашу конфігурацію кінцевої точки VPC, визначену ідентифікатором VPC. На наступній сторінці є посилання для повного перегляду конфігурації.

- Отримати найвищий запис у списку імен DNS.

Це можна відрізнити від інших імен DNS, оскільки воно включає лише назву регіону (наприклад, us-west-2), а також без літерного позначення зони доступності (наприклад, us-west-2a).

- Збережіть цей запис у текстовому редакторі для подальшого використання.

Налаштуйте DNS для кінцевих точок Snowflake у своєму VPC

Щоб налаштувати кінцеві точки Snowflake, виконайте такі дії:

- На консолі Route 53 виберіть Розміщені зони у навігаційній панелі.

- Вибирати Створити розміщену зону.

- для Доменне ім'я, введіть значення, для якого ви зберегли

privatelink-account-urlз попередніх кроків.

У цьому полі ми видаляємо ідентифікатор облікового запису Snowflake з імені DNS і використовуємо лише значення, що починається з ідентифікатора регіону (наприклад, <region>.privatelink.snowflakecomputing.com). Ми створюємо набір ресурсних записів пізніше для субдомену.

- для типвиберіть Приватна розміщена зона.

Ваш код регіону може бути іншим us-west-2; посилання на DNS-ім’я, надане вам Snowflake.

- У VPC для зв’язування з розміщеною зоною виберіть Регіон, у якому знаходиться ваш VPC, і ідентифікатор VPC, використаний у попередніх кроках.

- Вибирати Створити розміщену зону.

Далі. створюємо два записи: один для privatelink-account-url і один для privatelink_ocsp-url.

- на Розміщені зони сторінку, виберіть Створити набір записів.

- для Назва запису, введіть свій ідентифікатор облікового запису Snowflake (перші вісім символів у

privatelink-account-url). - для Тип записувиберіть CNAME.

- для значення, введіть ім’я DNS для регіональної кінцевої точки VPC, яке ми отримали в попередньому розділі.

- Вибирати Створюйте записи.

- Повторіть ці кроки для запису OCSP, який ми позначили як

privatelink-ocsp-urlраніше, починаючи зocspчерез восьмизначний ідентифікатор сніжинки для імені запису (наприклад,ocsp.xxxxxxxx).

Налаштуйте вхідну кінцеву точку розпізнавання Route 53 для свого VPC

QuickSight не використовує стандартний резолвер AWS (резольвер VPC .2). Щоб розпізнати приватний DNS із QuickSight, вам потрібно налаштувати кінцеві точки розпізнавання Route 53.

Спочатку ми створюємо групу безпеки для вхідної кінцевої точки резолвера Route 53.

- на Групи безпеки сторінки консолі Amazon VPC, виберіть Створіть групу безпеки.

- Введіть назву групи безпеки (наприклад,

quicksight-doc-route53-resolver-sg) і опис. - Виберіть ідентифікатор VPC, використаний у попередніх кроках.

- Створіть правила, які дозволяють використовувати DNS (порт 53) через UDP і TCP із блоку CIDR VPC.

- Вибирати Створіть групу безпеки.

- Зверніть увагу на ідентифікатор групи безпеки, оскільки тепер ми додаємо правило, яке дозволяє трафік до групи безпеки кінцевої точки VPC.

Тепер ми створюємо вхідну кінцеву точку розпізнавання Route 53 для нашого VPC.

- На консолі Route 53 виберіть Вхідна кінцева точка у навігаційній панелі.

- Вибирати Створити вхідну кінцеву точку.

- для Ім'я кінцевої точки, введіть назву (наприклад,

quicksight-inbound-resolver). - для ВПЦ в облвиберіть ідентифікатор VPC, використаний у попередніх кроках.

- для Група безпеки для кінцевої точки, виберіть ідентифікатор групи безпеки, який ви зберегли раніше.

- У IP-адреса виберіть дві зони доступності та підмережі та вийдіть Використовуйте IP-адресу, яка вибирається автоматично Вибраний

- Вибирати Надіслати.

- Виберіть вхідну кінцеву точку після її створення та зверніть увагу на дві IP-адреси для резолверів.

Підключіть VPC до QuickSight

Щоб підключити VPC до QuickSight, виконайте такі дії:

- на Групи безпеки сторінки консолі Amazon VPC, виберіть Створіть групу безпеки.

- Введіть назву (наприклад,

quicksight-snowflake-privatelink-sg) і опис. - Виберіть ідентифікатор VPC, використаний у попередніх кроках.

Групи безпеки для QuickSight відрізняються від інших груп безпеки тим, що вони не мають стану, а не мають статусу. Це означає, що ви повинні явно дозволити зворотний трафік від цільової групи безпеки. Вхідне правило у вашій групі безпеки має дозволяти трафік на всіх портах. Це потрібно зробити, оскільки номер порту призначення будь-яких вхідних пакетів повернення встановлено на випадково виділений номер порту. Для отримання додаткової інформації див Вхідні правила.

- Вибирати Створіть групу безпеки.

- Зверніть увагу на ідентифікатор групи безпеки, оскільки тепер ми додаємо правило, яке дозволяє дозволити трафік до групи безпеки кінцевої точки VPC.

- на Групи безпеки знайдіть ідентифікатор групи безпеки, який використовується для кінцевої точки VPC.

- Вибирати Редагувати вхідні правила.

- Додайте правила для трафіку HTTPS і HTTP, використовуючи ідентифікатор групи безпеки для групи безпеки, яку ви створили як джерело.

- Вибирати Збережіть правила.

Далі ми переходимо до консолі QuickSight, щоб налаштувати з’єднання VPC.

- Перейдіть до консолі QuickSight.

- Виберіть ім'я користувача та виберіть Керуйте QuickSight.

- На панелі навігації виберіть Керуйте підключеннями VPC.

- Вибирати Додайте підключення VPC.

- для Ім'я з'єднання VPC, введіть назву (наприклад,

snowflake-privatelink). - для Ідентифікатор VPC, виберіть VPC, використаний у попередніх кроках.

- для Ідентифікатор підмережівиберіть одну з підмереж, яка має кінцеву точку VPC, як зазначено під час створення кінцевої точки раніше.

- для Ідентифікатор групи безпеки, введіть ідентифікатор групи безпеки, яку ви створили.

- для Кінцеві точки розпізнавача DNS, введіть два IP-адреси кінцевої точки вхідного розпізнавача, яку ви створили раніше.

- Вибирати Створювати.

Налаштуйте джерело даних Snowflake через VPC

Щоб налаштувати джерело даних Snowflake, виконайте наступні дії.

- На консолі QuickSight виберіть Набори даних на сторінці навігації.

- Вибирати Новий набір даних.

- Виберіть варіант «Сніжинка».

- для Назва джерела даних, введіть назву (наприклад,

snowflake). - для Тип з'єднання¸ виберіть підключення VPC, яке ви створили раніше (

snowflake-privatelink). - для Сервер баз даних, введіть

privatelink-account-url. - для Назва бази даних, введіть назву вашої бази даних.

- для Склад, введіть назву запущеного складу Snowflake.

- для ім'я користувача, введіть своє ім’я користувача Snowflake.

- для Пароль, введіть свій пароль Snowflake.

- Вибирати стверджувати.

- Після успішної перевірки виберіть Створити джерело даних.

Створіть свою першу інформаційну панель QuickSight

У цьому розділі ми розглядаємо створення набору даних у QuickSight, а потім використання цих даних у візуалізації. Ми використовуємо фіктивний набір даних, який містить інформацію про вигаданих співробітників.

- для схема, виберіть свою схему.

- для таблиці, виберіть свої столи.

- Вибирати Select.

У Завершіть створення набору даних ви можете визначити, чи QuickSight імпортує ваш набір даних у SPICE для покращення продуктивності запитів, чи безпосередньо запитує ваші дані кожного разу, коли завантажується інформаційна панель. Додаткову інформацію про SPICE див Імпорт даних у SPICE.

- Для цієї публікації ми вибираємо Імпортуйте в SPICE для швидшої аналітики.

- Вибирати Візуалізувати.

Тепер, коли у нас є схема, таблиця та конфігурація SPICE для набору даних, ми можемо створити нашу першу візуалізацію.

- Виберіть поле зі списку доступних полів. Для цього посту ми вибираємо Місто.

- Виберіть візуалізацію в Візуальні види

Це лише дряпає поверхню можливостей візуалізації QuickSight. Для отримання додаткової інформації див Робота з Amazon QuickSight Visuals.

Далі ми розглядаємо мережеву конфігурацію, яка дозволяє QuickSight підключитися до одного VPC за допомогою AWS PrivateLink в іншому VPC, і використовувати піринг VPC, щоб дозволити QuickSight використовувати з’єднання AWS PrivateLink.

Підключення QuickSight до Snowflake через AWS PrivateLink і пиринг VPC в одному регіоні

У цьому розділі ми покажемо вам, як підключитися до Snowflake за допомогою QuickSight з двома одноранговими VPC і AWS PrivateLink. Наведена нижче схема ілюструє архітектуру рішення.

Налаштуйте піринг VPC

По-перше, ми створюємо однорангове з’єднання VPC із VPC, що запитує.

- на Пірингові з'єднання сторінки консолі Amazon VPC, виберіть Створіть однорангове з'єднання.

- для Виберіть локальний VPC для однорангового зв’язкувиберіть VPC, у якому ви налаштували підключення Snowflake AWS PrivateLink.

- У Виберіть інший VPC для однорангового зв’язку залиште параметри за замовчуванням для рахунки та область (Мій рахунок та Цей регіонвідповідно).

- для VPC (акцептор), виберіть VPC, до якого підключено QuickSight.

- Вибирати Створіть однорангове з'єднання.

Далі ми приймаємо з’єднання VPC від приймаючого VPC.

- на Пірингові з'єднання виберіть створене з’єднання.

- на Дії меню, виберіть Прийняти.

- Перегляньте інформацію про запит. Якщо все виглядає правильно, виберіть Так, прийняти.

Далі ми налаштовуємо DNS для вирішення між двома VPC.

- на Пірингові з'єднання виберіть нове однорангове з’єднання.

- на DNS перевірте, чи два параметри відображаються як інвалід.

Якщо їх увімкнено, ви можете перейти до кроків зі створення таблиць маршрутів.

- на Дії меню, виберіть Редагувати налаштування DNS.

Для цього потрібно, щоб у вашому VPC було ввімкнено ім’я хоста DNS і дозвіл.

- Установіть обидва прапорці, щоб дозволити DNS вирішувати як з VPC приймача, так і запитувача.

- Вибирати зберегти.

Далі створіть запис таблиці маршрутів, щоб дозволити маршрутам поширюватися між двома VPC.

- на Маршрутні таблиці виберіть таблиці маршрутів у VPC, який запитує.

- на Маршрут вкладку, виберіть Редагувати маршрути.

- Додайте маршрут для блоку CIDR, який використовує ваш одноранговий VPC (для цієї публікації 172.31.0.0/16).

- Вибирати Зберегти маршрути.

- Повторіть для таблиць маршрутів у вашому акцепторі VPC.

Налаштуйте DNS у акцепторі VPC

У цьому розділі ми пов’язуємо VPC приймача з тією самою приватною розміщеною зоною, що й VPC запитувача (<region>.privatelink.snowflakecomputing.com).

- На консолі Route 53 виберіть Розміщені зони у навігаційній панелі.

- Виберіть розміщену зону

<region>.privatelink.snowflakecomputing.comІ вибирай Редагувати. - У VPC для зв’язування з розміщеною зоною розділ, вибрати Додайте VPC.

- Виберіть регіон та ідентифікатор VPC, пов’язаний із приймачем VPC.

- Вибирати зберегти зміни.

Налаштуйте вхідні кінцеві точки резолвера Route 53 у приймаючому VPC

Щоб налаштувати вхідні кінцеві точки резолвера Route 53, виконайте такі дії:

- на Групи безпеки сторінки консолі Amazon VPC, виберіть Створіть групу безпеки.

- Введіть назву (наприклад,

quicksight-doc-route53-resolver-sg) і опис. - Виберіть ідентифікатор VPC, використаний у попередніх кроках.

- Створіть правила, які дозволяють використовувати DNS (порт 53) через UDP і TCP із блоку CIDR VPC (для цієї публікації 172.31.0.0/16).

- Вибирати Створіть групу безпеки.

- Зверніть увагу на ідентифікатор групи безпеки, оскільки тепер ми додаємо правило, яке дозволяє дозволити трафік до групи безпеки кінцевої точки VPC.

Далі ми налаштовуємо вхідну кінцеву точку Route 53 для цього VPC.

- На консолі Route 53 виберіть Вхідна кінцева точка у навігаційній панелі.

- Вибирати Створити вхідну кінцеву точку.

- Введіть назву кінцевої точки (наприклад,

quicksight-inbound-resolver). - для ВПЦ в обл, виберіть ідентифікатор VPC для приймача VPC.

- для Група безпеки, виберіть ідентифікатор групи безпеки, який ви зберегли раніше.

- У IP-адреса виберіть дві зони доступності та підмережі та вийдіть Використовуйте IP-адресу, яка вибирається автоматично

- Вибирати Надіслати.

- Виберіть вхідну кінцеву точку після її створення.

- Після того, як вхідна кінцева точка підготовлена, зверніть увагу на дві IP-адреси для резолверів.

Підключіть акцептор VPC до QuickSight

Для початку нам потрібно створити групу безпеки для QuickSight, щоб дозволити трафік до вхідних кінцевих точок резолвера Route 53, кінцевої точки VPC для AWS PrivateLink і трафік у локальній мережі.

- на Групи безпеки сторінки консолі Amazon VPC, виберіть Створіть групу безпеки.

- Введіть назву (наприклад,

quicksight-snowflake-privatelink-vpc-peering-sg) і опис. - Виберіть ідентифікатор VPC для приймача VPC.

- Створіть такі правила входу:

-

- Одне правило для локальної мережі для всіх TCP-портів (наприклад, 172.31.0.0/16).

- Одне правило, яке дозволяє трафік DNS із групи безпеки для вхідної кінцевої точки резолвера Route 53 для всіх портів TCP.

- Одне правило, яке дозволяє трафік DNS із групи безпеки для вхідної кінцевої точки резолвера Route 53 для всіх портів UDP.

- Одне правило, що дозволяє трафік до групи безпеки для кінцевої точки VPC (розташованої в одноранговому VPC).

Як обговорювалося раніше, групи безпеки для QuickSight відрізняються від інших груп безпеки. Ви повинні явно дозволити зворотний трафік із цільової групи безпеки, а вхідне правило у вашій групі безпеки має дозволяти трафік на всіх портах. Для отримання додаткової інформації див Вхідні правила.

Далі ми змінюємо групу безпеки для вхідної кінцевої точки розпізнавання Route 53, щоб дозволити трафік зі створеної нами групи безпеки.

- на Групи безпеки знайдіть ідентифікатор групи безпеки, який використовується для вхідної кінцевої точки резолвера Route 53.

- Вибирати Редагувати вхідні правила.

- Додайте правила як для DNS через UDP, так і для DNS через TCP, використовуючи ідентифікатор групи безпеки для групи безпеки, яку ми створили для QuickSight, як джерело.

- Вибирати Збережіть правила.

Потім змініть групу безпеки, створену для кінцевої точки VPC для підключення AWS PrivateLink.

- на Групи безпеки знайдіть ідентифікатор групи безпеки, який використовується для кінцевої точки VPC для підключення AWS PrivateLink.

- Вибирати Редагувати вхідні правила.

- Додайте правила для HTTPS і HTTP, використовуючи ідентифікатор групи безпеки для групи безпеки, створеної для QuickSight, як джерело.

- Вибирати Збережіть правила.

Далі ми налаштовуємо з’єднання VPC у QuickSight.

- На консолі QuickSight виберіть ім’я користувача та виберіть Керуйте QuickSight.

- На панелі навігації виберіть Керуйте підключеннями VPC.

- Вибирати Додайте підключення VPC.

- для Ім'я з'єднання VPC¸ введіть назву (наприклад,

snowflake-privatelink-vpc-peering). - для Підмережавиберіть ідентифікатор підмережі, який містить таблицю маршрутів із одноранговим з’єднанням із запитувачем VPC, де знаходиться з’єднання AWS PrivateLink.

- для Ідентифікатор групи безпеки, введіть ідентифікатор групи безпеки, створеної раніше.

- для Кінцеві точки розпізнавача DNS, введіть дві IP-адреси для створеної вами кінцевої точки розпізнавання вхідних повідомлень.

- Вибирати Створювати.

Налаштуйте джерело даних Snowflake у QuickSight через VPC

Щоб налаштувати джерело даних Snowflake у QuickSight, виконайте такі дії:

- На консолі QuickSight виберіть Набори даних у навігаційній панелі.

- Вибирати Новий набір даних.

- Виберіть варіант «Сніжинка».

- Введіть назву джерела даних (наприклад,

snowflake-dataset). - Виберіть створене вами з’єднання VPC (

snowflake-privatelink). - для Сервер баз даних, введіть

privatelink-account-url. - для Назва бази даних, введіть назву вашої бази даних.

- для Склад, введіть назву запущеного складу Snowflake.

- для ім'я користувача, введіть своє ім’я користувача Snowflake.

- для Пароль, введіть свій пароль Snowflake.

- Вибирати стверджувати.

- Після успішної перевірки виберіть Створити джерело даних.

Інструкції зі створення інформаційної панелі див. у попередньому розділі Створіть свою першу інформаційну панель QuickSight.

У наступному розділі ми розглядаємо подібну конфігурацію мережі, з тією різницею, що ми використовуємо міжрегіональний піринг VPC.

Підключення QuickSight до Snowflake через AWS PrivateLink і VPC, з’єднаний між регіонами

У цьому розділі ми покажемо вам, як під’єднатися до Snowflake за допомогою QuickSight через AWS PrivateLink із двома VPC, з’єднаними між регіонами.

У цьому дописі ми називаємо Регіони загалом, позначаючи Регіон, який має підключення Snowflake AWS PrivateLink, як Регіон А, а Регіон, у якому налаштовано QuickSight, як Регіон Б.

Наступна схема ілюструє нашу архітектуру рішення.

Налаштуйте піринг VPC між двома регіонами

По-перше, ми створюємо однорангове з’єднання VPC із VPC, що запитує.

- перейдіть до Пірингові з'єднання на консолі Amazon VPC у регіоні B (регіоні, у якому ви плануєте використовувати QuickSight для розгортання інформаційних панелей).

- Вибирати Створіть однорангове з'єднання.

- У Виберіть локальний VPC для однорангового зв’язку розділ, для VPC (запитувач), виберіть VPC, до якого ви підключили або збираєтеся підключити QuickSight.

- для Виберіть інший VPC для однорангового зв’язкувиберіть Мій рахунок та Інший регіон.

- Виберіть регіон, у якому існує ваше з’єднання Snowflake AWS PrivateLink.

- для Ідентифікатор VPC (акцептор), введіть ідентифікатор VPC для VPC, у якому існує ваш Snowflake AWS PrivateLink.

- Вибирати Створіть однорангове з'єднання.

- Скопіюйте ідентифікатор пірингового з’єднання VPC, щоб ми могли легко знайти його під час наступних кроків (виглядає як

pcx-xxxxxxxxxxxx).

Далі ми приймаємо пірингове з’єднання VPC із Регіону, у якому ви створили з’єднання AWS PrivateLink.

- Перейдіть до консолі Amazon VPC у Регіоні A (де існує ваше з’єднання Snowflake AWS PrivateLink).

- Знайдіть і виберіть створене вами однорангове з’єднання.

- на Дії меню, виберіть Прийняти запит.

- Перегляньте інформацію про запит. Якщо все виглядає правильно, виберіть Так, прийняти.

Далі ми налаштовуємо DNS для вирішення між двома VPC.

- на Пірингові з'єднання на сторінці консолі Amazon VPC виберіть щойно створене з’єднання для пірингу VPC.

- на DNS перевірте, чи відображаються два варіанти інвалід.

Якщо їх увімкнено, перейдіть до кроків зі створення таблиць маршрутів.

- на Дії меню, виберіть Змінити налаштування DNS.

Для цього потрібно, щоб у вашому VPC було ввімкнено ім’я хоста DNS і дозвіл.

- Установіть обидва прапорці, щоб дозволити DNS вирішувати як із VPC приймача, так і запитувача.

- Вибирати зберегти.

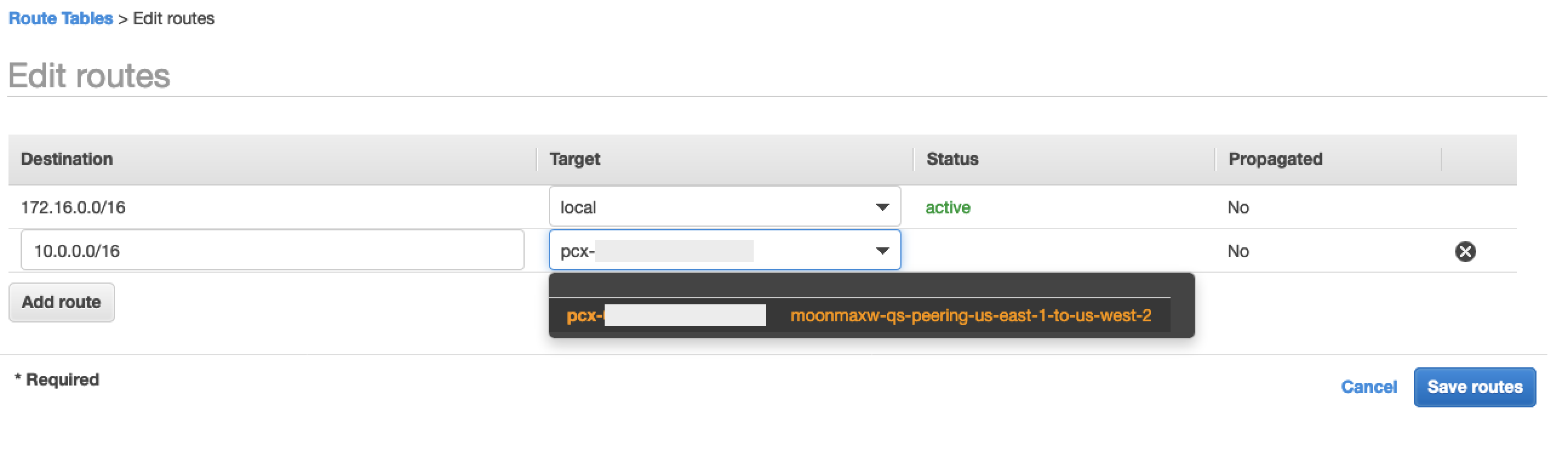

Далі ми створюємо запис таблиці маршрутів, щоб дозволити маршрутам поширюватися між двома VPC для регіону B.

- Перейдіть до консолі Amazon VPC у регіоні B (регіон, у якому ви плануєте використовувати QuickSight для розгортання інформаційних панелей).

- На панелі навігації виберіть Маршрутні таблиці.

- Виберіть таблиці маршрутів у VPC, який запитує.

- на Маршрут вкладку, виберіть Редагувати маршрути.

- Додайте маршрут для блоку CIDR, який використовує ваш одноранговий VPC (для цієї публікації 10.0.0.0/16 — це блок CIDR для VPC, у якому знаходиться з’єднання Snowflake AWS PrivateLink).

- Вибирати Зберегти маршрути.

Далі створіть запис таблиці маршрутів, щоб дозволити маршрутам поширюватися між двома VPC для регіону A.

- Перейдіть до консолі Amazon VPC у Регіоні A (де існує ваше з’єднання Snowflake AWS PrivateLink).

- Повторіть попередні кроки, використовуючи блок CIDR для однорангового VPC (у цій публікації 172.16.0.0/16).

Налаштуйте DNS у VPC у регіоні B

По-перше, нам потрібно пов’язати VPC у регіоні B (де ви розгортаєте QuickSight) із тією самою приватною розміщеною зоною, що й VPC у регіоні A, де існує ваше з’єднання Snowflake AWS PrivateLink (<region>.privatelink.snowflakecomputing.com).

- На консолі Route 53 виберіть Розміщені зони у навігаційній панелі.

- Виберіть приватну розміщену зону

<region>.privatelink.snowflakecomputing.comІ вибирай Редагувати. - У VPC для зв’язування з розміщеною зоною розділ, вибрати Додайте VPC.

- Виберіть регіон та ідентифікатор VPC, пов’язаний із приймачем VPC.

- Вибирати зберегти зміни.

Налаштуйте вхідну кінцеву точку розпізнавання Route 53 для вашого VPC у регіоні B

Щоб налаштувати вхідну кінцеву точку резолвера в регіоні B, виконайте такі дії:

- на Групи безпеки на консолі Amazon VPC виберіть Створіть групу безпеки.

- Введіть назву (наприклад,

quicksight-doc-route53-resolver-sg) і опис. - Виберіть ідентифікатор VPC, використаний у попередніх кроках.

- Створіть правила, які дозволяють використовувати DNS (порт 53) через UDP і TCP із блоку CIDR VPC (для цієї публікації 172.16.0.0/16).

- Вибирати Створіть групу безпеки.

- Зверніть увагу на ідентифікатор групи безпеки, оскільки тепер ми додаємо правило, яке дозволяє трафік до групи безпеки кінцевої точки VPC.

Далі ми налаштовуємо вхідну кінцеву точку Route 53 для цього VPC.

- На консолі Route 53 виберіть Вхідна кінцева точка у навігаційній панелі.

- Вибирати Створити вхідну кінцеву точку.

- Введіть назву кінцевої точки (наприклад,

quicksight-inbound-resolver). - для ВПЦ в облвиберіть ідентифікатор VPC, використаний у попередніх кроках.

- для Група безпеки, виберіть ідентифікатор групи безпеки з попереднього кроку.

- У IP-адреса виберіть дві зони доступності та підмережі та вийдіть Використовуйте IP-адресу, яка вибирається автоматично

- Вибирати Надіслати.

- Виберіть вхідну кінцеву точку після її створення.

- Після того, як вхідна кінцева точка підготовлена, зверніть увагу на дві IP-адреси для резолверів.

Підключіть VPC до QuickSight у регіоні B

Для початку нам потрібно створити групу безпеки для QuickSight, щоб дозволити трафік до вхідних кінцевих точок резолвера Route 53, кінцевої точки VPC для AWS PrivateLink і трафік у локальній мережі.

- на Групи безпеки на сторінці консолі Amazon VPC у регіоні B, виберіть Створіть групу безпеки.

- Введіть назву (наприклад,

quicksight-snowflake-sg) і опис. - Виберіть ідентифікатор VPC для VPC, де ви раніше створили однорангове з’єднання VPC.

- Створіть такі правила входу:

-

- Один для всіх портів TCP локальної мережі (наприклад, 172.16.0.0/16).

- Одне правило, яке дозволяє трафік DNS із групи безпеки для вхідної кінцевої точки резолвера Route 53 для всіх портів TCP.

- Одне правило, яке дозволяє трафік DNS із групи безпеки для вхідної кінцевої точки резолвера Route 53 для всіх портів UDP.

- Один дозволяє трафік для всіх TCP-портів до блоку CIDR для VPC, розташованого в регіоні A, де існує ваше з’єднання Snowflake AWS PrivateLink (для цієї публікації 10.0.0.0/16).

Як обговорювалося раніше, групи безпеки для QuickSight відрізняються від інших груп безпеки. Ви повинні явно дозволити зворотний трафік із цільової групи безпеки, а вхідне правило у вашій групі безпеки має дозволяти трафік на всіх портах. Для отримання додаткової інформації див Вхідні правила.

Далі ми змінюємо групу безпеки для вхідної кінцевої точки розпізнавання Route 53 у регіоні B, щоб дозволити трафік із створеної нами групи безпеки.

- на Групи безпеки знайдіть ідентифікатор групи безпеки, який використовується для вхідної кінцевої точки резолвера Route 53.

- Вибирати Редагувати вхідні правила.

- Додайте правила як для DNS через UDP, так і для DNS через TCP, використовуючи блок CIDR для VPC у регіоні B (для цієї публікації 172.16.0.0/16).

- Вибирати Збережіть правила.

Далі нам потрібно змінити групу безпеки, яку ми використовуємо для з’єднання AWS PrivateLink.

- перейдіть до Групи безпеки на консолі Amazon VPC у регіоні A.

- Знайдіть ідентифікатор групи безпеки, який використовується для кінцевої точки VPC для підключення AWS PrivateLink.

- Вибирати Редагувати вхідні правила.

- Додайте правила як для HTTPS, так і для HTTP, використовуючи як джерело блок CIDR для VPC у регіоні B (для цієї публікації 172.16.0.0/16).

- Вибирати Збережіть правила.

Нарешті, ми встановили підключення QuickSight VPC.

- Перейдіть до консолі QuickSight у регіоні B.

- Виберіть ім'я користувача та виберіть Керуйте QuickSight.

- На панелі навігації виберіть Керуйте підключенням VPC.

- Вибирати Додайте підключення VPC.

- для Ім'я з'єднання VPC, введіть назву підключення (наприклад,

snowflake-privatelink-cross-region). - для Ідентифікатор VPCвиберіть ідентифікатор VPC для VPC у регіоні B.

- для Підмережавиберіть ідентифікатор підмережі з VPC у регіоні B, який має таблицю маршрутів із одноранговим підключенням до VPC, де знаходиться з’єднання AWS PrivateLink.

- для Ідентифікатор групи безпеки, введіть ідентифікатор групи безпеки, яку ви створили.

- для Кінцеві точки розпізнавача DNS, введіть два IP-адреси для створеної раніше кінцевої точки розпізнавача вхідних повідомлень.

- Вибирати Створювати.

Налаштуйте джерело даних Snowflake у QuickSight через VPC

Щоб налаштувати джерело даних Snowflake у QuickSight, виконайте такі дії:

- На консолі QuickSight виберіть Набори даних у навігаційній панелі.

- Вибирати Новий набір даних.

- Виберіть варіант «Сніжинка».

- Введіть назву джерела даних (наприклад,

snowflake-dataset). - Виберіть створене вами з’єднання VPC (

snowflake-privatelink). - для Сервер баз даних, введіть

privatelink-account-url. - для Назва бази даних, введіть назву вашої бази даних.

- для Склад, введіть назву запущеного складу Snowflake.

- для ім'я користувача, введіть своє ім’я користувача Snowflake.

- для Пароль, введіть свій пароль Snowflake.

- Вибирати стверджувати.

- Після успішної перевірки виберіть Створити джерело даних.

Інструкції зі створення інформаційної панелі див. у попередньому розділі Створіть свою першу інформаційну панель QuickSight.

Для нашої останньої конфігурації ми розповідаємо, як налаштувати підключення QuickSight до Snowflake без AWS PrivateLink.

Підключення QuickSight до Snowflake без AWS PrivateLink

У цьому розділі ми покажемо вам, як підключитися до Snowflake за допомогою QuickSight без використання AWS PrivateLink.

- На консолі QuickSight виберіть Набори даних у навігаційній панелі.

- Вибирати Новий набір даних.

- Виберіть варіант «Сніжинка».

- Введіть назву джерела даних (наприклад,

snowflake-dataset). - Залиште тип підключення як Публічна мережа.

- для Назва бази даних, введіть назву вашої бази даних.

- Для вашого сервера бази даних введіть URL-адресу, яку ви використовуєте для входу в Snowflake (

xxxxxxxx.snowflakecomputing.com). - для Склад, введіть назву запущеного складу Snowflake.

- для ім'я користувача, введіть своє ім’я користувача Snowflake.

- для Пароль, введіть свій пароль Snowflake.

- Вибирати стверджувати.

- Вибирати Створити джерело даних.

Інструкції зі створення інформаційної панелі див. у попередньому розділі Створіть свою першу інформаційну панель QuickSight.

Прибирати

Якщо ваша робота з QuickSight, Snowflake і PrivateLink завершена, видаліть вхідну кінцеву точку резолвера Route53, Приватна господарська зона маршруту 53, А Кінцева точка VPC для Snowflake, щоб уникнути додаткових комісій.

Висновок

У цій публікації ми розглянули чотири сценарії підключення QuickSight до Snowflake як джерела даних за допомогою AWS PrivateLink для підключення в трьох різних сценаріях: той самий VPC, з одноранговим зв’язком VPC в одному регіоні та з одноранговим зв’язком VPC між регіонами. Ми також розглянули, як підключити QuickSight до Snowflake без AWS PrivateLink.

Після того, як ви налаштуєте джерело даних, ви зможете отримати додаткові відомості про свої дані, налаштувавши його ML Insights у QuickSight налаштуйте графічне представлення ваших даних за допомогою QuickSight візуальні ефектиабо приєднатися дані з кількох наборів даних, а також усі інші функції QuickSight.

Про автора

Максвелл Мун є старшим архітектором рішень в AWS, який співпрацює з незалежними постачальниками програмного забезпечення (ISV) для розробки та масштабування їхніх програм на AWS. Поза роботою Максвелл є татом двох котів, є завзятим уболівальником футбольного клубу «Вулвергемптон Вондерерс» і терпляче чекає на нову хвилю ска-музики.

Максвелл Мун є старшим архітектором рішень в AWS, який співпрацює з незалежними постачальниками програмного забезпечення (ISV) для розробки та масштабування їхніх програм на AWS. Поза роботою Максвелл є татом двох котів, є завзятим уболівальником футбольного клубу «Вулвергемптон Вондерерс» і терпляче чекає на нову хвилю ска-музики.

Боско Альбукерке є старшим архітектором партнерських рішень в AWS і має понад 20 років досвіду роботи з базами даних і аналітичними продуктами від постачальників корпоративних баз даних і хмарних провайдерів і допомагав великим технологічним компаніям розробляти рішення для аналізу даних, а також керував інженерними групами проектування а також впровадження платформ аналітики даних і продуктів даних.

Боско Альбукерке є старшим архітектором партнерських рішень в AWS і має понад 20 років досвіду роботи з базами даних і аналітичними продуктами від постачальників корпоративних баз даних і хмарних провайдерів і допомагав великим технологічним компаніям розробляти рішення для аналізу даних, а також керував інженерними групами проектування а також впровадження платформ аналітики даних і продуктів даних.

- '

- "

- 100

- 11

- 7

- 9

- доступ

- рахунки

- Додатковий

- ВСІ

- Дозволити

- Amazon

- аналітика

- застосування

- архітектура

- наявність

- AWS

- border

- бізнес

- бізнес-аналітика

- call

- коти

- хмара

- клуб

- код

- Компанії

- Зв'язки

- зв'язок

- створення

- приладова панель

- дані

- Analytics даних

- Database

- дизайн

- DNS

- редактор

- співробітників

- Кінцева точка

- Захист кінцевої точки

- Машинобудування

- підприємство

- Розширювати

- риси

- Інформація про оплату

- Поля

- Перший

- футбол

- Вперед

- Повний

- зелений

- Group

- Високий

- Як

- How To

- HTTPS

- IAM

- Особистість

- У тому числі

- інформація

- розуміння

- інтеграція

- Інтелект

- інтерактивний

- IP

- IP-адреса

- IT

- великий

- Led

- обмеженою

- Лінія

- LINK

- список

- місцевий

- рухатися

- музика

- Імена

- навігація

- мережу

- Пропозиції

- Відкриється

- варіант

- Опції

- порядок

- Інше

- партнер

- Пароль

- продуктивність

- Платформи

- Порти

- приватний

- Продукти

- громадськість

- публікувати

- облік

- Вимога

- ресурс

- ресурси

- Маршрут

- Правила

- біг

- шкала

- Екран

- Пошук

- безпеку

- обраний

- Без сервера

- комплект

- установка

- простий

- So

- Софтвер

- Рішення

- старт

- зберігання

- субдомен

- успішний

- підтримка

- поверхню

- Технологія

- Джерело

- час

- трафік

- ui

- значення

- постачальники

- вид

- Віртуальний

- візуалізації

- Склад

- хвиля

- веб-сайти

- в

- Work

- років