کبھی سوچا ہے کہ آپ کے سمارٹ فون/لیپ ٹاپ/ڈیسک ٹاپ میں مسلسل ترمیم کی ضرورت کیوں ہے؟ ایک وجہ یہ ہے کہ نیا سیکیورٹی پیچ اپنے پیشرو کے مقابلے میں زیادہ جامع سیکیورٹی فراہم کرتا ہے۔ اسی طرح، وکندریقرت ماحولیاتی نظام میں خاص طور پر بلاکچین سے متعلقہ پلیٹ فارمز اور ایپلی کیشنز میں، آپ کہہ سکتے ہیں کہ ZKP (زیرو نالج پروف) کا جانشین NYM (وقتی طور پر) ہے۔ ایک زیادہ مشہور نام VPN (ایک ورچوئل پرائیویٹ نیٹ ورک) کو NYM کے پیشرو میں سے ایک کے طور پر دیکھا جا سکتا ہے۔ صفر علمی ثبوت کے لیے ثبوت کی توثیق کو مکمل کرنے کے لیے تین شرائط درکار ہوتی ہیں، جبکہ ایسا منظر NYM میں پیدا نہیں ہوتا۔ یہ ٹکڑا اس بات پر غور کرتا ہے کہ کیوں NYM کچھ ضروری ہو گیا ہے اور ZYK تصویر سے باہر نکل رہا ہے۔

یہ تحقیق سے پتہ چلتا اوپن سورس ایپلی کیشنز اور وائی فائی (وائرلیس فیڈیلیٹی) کا استعمال کرکے سیکیورٹی اور رازداری کو محفوظ رکھنے کے منفرد طریقے۔ چترا 3.1 پسدید کے کام کرنے کا ایک تجریدی خیال دیتا ہے۔ ٹور براؤزر اور وائی فائی اینالائزر کی تصویریں یہ ظاہر کرنے کے لیے استعمال کی جاتی ہیں کہ پبلک کلیدی انفراسٹرکچر، ڈیجیٹل سرٹیفکیٹس، ہیشنگ پاس ورڈز، سیکیورٹی ٹوکنز، اور ٹرانسپورٹ لیئر سیکیورٹی کے مرکب کے ذریعے رازداری کو کیسے برقرار رکھا جاتا ہے۔ اعداد و شمار 3.1 کو دیکھنے کے بعد یہ سیدھا سیدھا لگتا ہے کہ تصدیق پہلا قدم ہے۔ اس کے بعد، ایک سیشن ٹوکن یا سرٹیفکیٹ تیار کیا جاتا ہے۔ سرٹیفکیٹ تیار کرنے کے بعد ہی سیشن ٹوکن ایک اعتراف (زبانیں) حاصل کرنے کے بعد بھیجا جاتا ہے اور اس کا مناسب جواب، نیز ڈیٹا، آخر میں بھیجا جاتا ہے۔ ٹور براؤزر ایک اوپن سورس براؤزر ہے جو پیاز کی روٹنگ اور زیادہ تر وائی فائی نیٹ ورکس کو استعمال کرتا ہے جو جاوا لینگویج کو استعمال کرنے والی ایپلی کیشنز کے ذریعے استعمال کیا جاتا ہے کیونکہ کوڈنگ نسبتاً زیادہ محفوظ ہے اور ہیک کرنا آسان نہیں ہے۔ تحقیق سے یہ کہا جا سکتا ہے کہ کلائنٹ اور سرور کے درمیان بیک وقت صارف کی شناخت کی حفاظت کے لیے باہمی توثیق قائم ہو گئی۔ ٹور اور ٹائم ٹوکن/سرٹیفکیٹس کے استعمال سے گمنامی حاصل ہوئی۔ ایک ایسا شعبہ جس پر مستقبل میں توجہ دی جائے گی وہ ہے Wi-Fi نیٹ ورک تک رسائی کو نتیجہ خیز طریقے سے تبدیل کرنا۔ آپ کے/صارف کے ڈیٹا کی حفاظت کا ایک اور طریقہ "فرم ویئر آئی ڈی ایم" کے ذریعے ہے جو کہ آئیڈیمکس گمنام اسنادی نظام اور خفیہ نگاری کا اشتراک ہے۔

چونکہ دنیا بھر کی آبادی کی ایک بڑی تعداد روزانہ استعمال کے لیے سمارٹ فونز/سمارٹ الیکٹرانک آلات استعمال کرنے کے ساتھ سیکیورٹی اور رازداری کے خدشات تیزی سے بڑھ رہے ہیں، مشین ٹو مشین (M2M) فن تعمیر صارف کے نجی ڈیٹا کی حفاظت کے حوالے سے متعلقہ ہوتا جا رہا ہے۔ اگر آپ کو آئی او ٹی جیسی آنے والی ٹیکنالوجیز کے بیک اینڈ کام کرنے کے بارے میں کچھ سمجھ نہیں ہے، تو آپ اس بات پر غور کر سکتے ہیں کہ M2M کو IoT اور آنے والی ٹیکنالوجیز کے لیے بھی ایک ضرورت کے طور پر دیکھا جا رہا ہے۔ اسے تاثیر اور پیداوری کی ضرورت کے طور پر بھی دیکھا جاتا ہے۔ شکل 1 کی نمائش IoT پر مبنی ہینڈل کے لیے وہ منفرد شناخت کنندہ (UID) عالمی شفاف احتساب کے مقاصد کے لیے MAC، Hash، IMEI، URI، URN، EPC، اور DOI کے مرکب کو گھیرے گا۔ اس ٹکڑے میں ذکر کردہ آرکیٹیکچرل ریفرنس ماڈل (ARM) ظاہر کرتا ہے کہ سیکیورٹی IoT فریم ورک کو بیک اینڈ پر رکھتے ہوئے مختلف پرتوں کے درمیان تعامل کس طرح ہوتا ہے۔ مجوزہ ماڈل کی کارکردگی کو شکل 4 میں دکھایا گیا ہے۔ ایک طرح سے، یہ اعداد و شمار کسی پروڈکٹ/سروس کے پورے لائف سائیکل کی نمائندگی کرتا ہے (استعاراتی طور پر بولنا)۔ ایک عنصر (دوسروں کے درمیان) جو اس مجوزہ ماڈل کو منفرد بناتا ہے وہ یہ ہے کہ یہ توثیق، اجازت، انتساب کا انتظام، اسناد، اور کرپٹوگرافک کلیدی فراہمی بھی فراہم کرتا ہے۔ یہ جو اضافی فعالیت (زبانیں) پیش کرتا ہے وہ آئی ڈی ایم سسٹم کو فرم ویئر کی راک آئی ڈی ایم کے ساتھ ضم کرنے کی وجہ سے ہے۔ ایک اور اضافہ جس پر یہ مجوزہ پروٹو ٹائپ پیشکش کرتا ہے اس میں سمارٹ معاہدوں کے انتظام کے لیے وہ صفات بھی شامل ہیں جو SCIM (کراس ڈومین شناخت کے انتظام کے لیے نظام) ماڈل میں موجود نہیں ہیں۔ آخر میں، تحقیق کے اس ٹکڑے نے ظاہر کیا ہے کہ مجوزہ ماڈل ایک ایسا حل پیش کرتا ہے جہاں رازداری کے تحفظ کی تکنیک کے ذریعے کئی حفاظتی اسناد حاصل کی جا سکتی ہیں۔ درج ذیل تحقیق NYM اسناد کے ذریعے وکندریقرت اوپن اینڈ ایکو سسٹم کے درمیان نجی تصدیق کے مسئلے کو حل کرنے میں مدد کرتی ہے۔

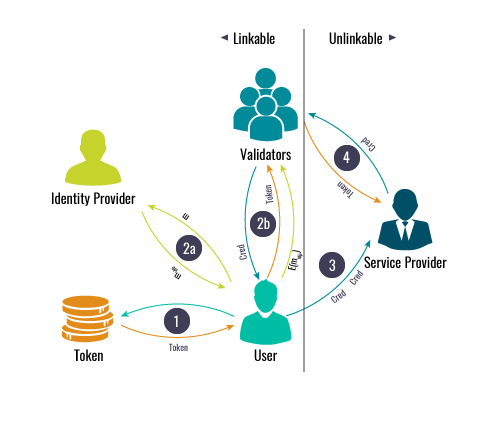

اس وقت، وکندریقرت پلیٹ فارمز میں مسئلے کو شناخت کے انتظام کے تضاد کے طور پر کہا جا سکتا ہے۔ آپ/صارف آپ کی ذاتی معلومات کو کم سے کم ظاہر کرنا چاہتے ہیں جتنا ممکن ہو (صحیح طور پر)۔ لیکن سائبل اٹیک سے بچنے کے لیے (حملہ آور بڑی تعداد میں فرضی شناخت بنا کر نیٹ ورک سروس کی اہمیت کو ختم کرتا ہے اور غیر متناسب اثر و رسوخ حاصل کرنے کے لیے استعمال کرتا ہے) NYM ٹوکن/ اسناد NYM فریم ورک کے اندر بنایا گیا ہے۔ ذیل میں دکھایا گیا انفوگرافک NYM ٹوکنز کے بہاؤ/انٹر چینج میں شامل مختلف کھلاڑیوں کے درمیان تعلق(تعلقات) کو سمجھنے میں آپ کی رہنمائی کرے گا۔

اگر آپ مشاہدہ کرتے ہیں، تو کچھ ٹوکن کو لنک کر سکتے ہیں جبکہ کچھ نہیں کر سکتے۔ لفظ "لنک ایبل" اس حقیقت کی طرف اشارہ کرتا ہے کہ سسٹم کے اندر ایک فریق ثالث صارف کو ان کی متعلقہ سرگرمیوں سے NYM گرڈ میں موجود دیگر اداروں/تیسرے فریقوں سے جوڑ سکتا ہے۔ صارف کو NYM ٹوکن ملنے پر مجموعی عمل شروع ہو جاتا ہے۔ اس کے بعد توثیق کار/ تصدیق کنندگان ٹوکنز کو اسناد میں تبدیل کرتے ہیں۔ اس کے بعد صارف اپنے متعلقہ اسناد سروس فراہم کنندہ کو دکھاتا ہے، جس کے بعد تصدیق کنندگان/مستند کنندگان سروس فراہم کنندہ کو ٹوکن کی منتقلی کی تصدیق کرتے ہیں۔ فوری طور پر سمجھنے کے لیے، سطروں کے اوپر ذکر کردہ نمبرز NYM فریم ورک کے بارے میں لمحہ بہ لمحہ وضاحت حاصل کرنے میں بھی مدد کر سکتے ہیں۔ جیسا کہ آئیڈیا اور مجوزہ ماڈل فی الحال اپنے ابتدائی مرحلے میں ہے، اس لیے آپ اندازہ لگا سکتے ہیں کہ آنے والے دنوں میں اس میں بہت سی تبدیلیاں ہو رہی ہیں۔ اگلا ماڈل جو NYM کی مکمل رازداری کے بارے میں اسی طرح کے جھکاؤ کی نشاندہی کرتا ہے وہ بتا رہا ہے کہ کس طرح ان کا پروٹو ٹائپ سروس سے انکار کے مسئلے کو حل کر سکتا ہے، متعدد لنک ایبلٹی ونڈوز کو منسوخ کرتا ہے، Tor نیٹ ورک کے ساتھ Verinym ایکوزیشن پروٹوکول کو بڑھاتا ہے۔

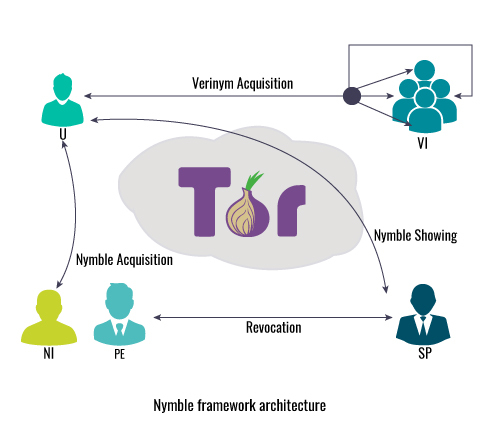

مندرجہ ذیل ماڈل کو ایک ہی سکے کے دوسرے رخ کے طور پر دیکھا جا سکتا ہے (استعاراتی طور پر بولنا)۔ جیسا کہ ذکر کیا گیا ہے۔ یہاں، Nymble فریم ورک دو بھروسہ مند فریقین یعنی Psednym مینیجر (PM) اور Nymble مینیجر (NM) کا استعمال کرتا ہے۔ ایک صارف اس وقت بنایا جاتا ہے جب PM اور NM دونوں مل کر غیر منسلک استعمال کے سیٹ کے ساتھ صرف ایک بار تصدیقی ٹوکن (جس کا نام Nymble ہے) جاری کرتے ہیں۔

اوپر رکھا گیا انفوگرافک ان مختلف طریقوں کی نمائندگی کرتا ہے جس میں نیٹ ورک میں مختلف اسٹیک ہولڈرز ایک دوسرے کے ساتھ بات چیت کر سکتے ہیں۔ ایس پی کو سروس پرووائیڈر بھی کہا جا سکتا ہے۔ Nymble جاری کنندہ، مختصر میں، NI لکھا جاتا ہے۔ Verinym جاری کنندہ کو VI کے طور پر لکھا جاتا ہے اور PE کو تخلص ایکسٹریکٹر کے طور پر بھی دیکھا جا سکتا ہے۔ لائنوں کے آخر میں تیر آپ کو یہ سمجھنے میں مدد کریں گے کہ تمام مختلف سرگرمیاں کیا کی جا سکتی ہیں۔

مذکورہ تمام منفرد مجوزہ ماڈلز ذکر کرنے کے مختلف طریقے ہیں کہ مجموعی رازداری حاصل کرنے کے لیے، NYM ZYK سے بہتر ہے۔ بلاک چین کے علاقے میں ہونے والی تازہ ترین تبدیلیوں کے بارے میں مزید جاننے کے لیے یا اگر آپ کچھ شکوک و شبہات کو دور کرنا چاہتے ہیں یا یہ جاننا چاہتے ہیں کہ اسے اپنی فرم میں شامل کرنا کس طرح مفید ہو سکتا ہے، ملاحظہ کریں۔ پرائما فیلیکیٹاس.

191 کل آراء ، 191 آراء آج

- "

- 2020

- 67

- 84

- تک رسائی حاصل

- حصول

- سرگرمیوں

- اضافت

- ایڈیشنل

- تمام

- کے درمیان

- اپنا نام ظاہر نہ

- ایپلی کیشنز

- رقبہ

- بازو

- کی توثیق

- اجازت

- blockchain

- براؤزر

- عمارت

- سرٹیفکیٹ

- سرٹیفکیٹ

- کوڈنگ

- سکے

- تعاون

- آنے والے

- معاہدے

- اسناد

- کرپٹپٹ

- اعداد و شمار

- مہذب

- کے الات

- ڈیجیٹل

- ماحول

- مخلص

- اعداد و شمار

- فرم

- پہلا

- فریم ورک

- مستقبل

- گلوبل

- گرڈ

- رہنمائی

- ہیک

- ہیش

- ہیشنگ

- کس طرح

- HTTPS

- خیال

- شناختی

- شناخت کا انتظام

- اثر و رسوخ

- infographic

- معلومات

- انفراسٹرکچر

- بات چیت

- ملوث

- IOT

- IT

- اعلی درجے کا Java

- رکھتے ہوئے

- کلیدی

- زبان

- بڑے

- تازہ ترین

- LINK

- میک

- انتظام

- درمیانہ

- ماڈل

- یعنی

- نیٹ ورک

- نیٹ ورک تک رسائی

- نیٹ ورک

- تعداد

- تجویز

- دیگر

- دیگر

- پی اینڈ ای

- پاس ورڈز

- پیچ

- تصویر

- پلیٹ فارم

- مقبول

- آبادی

- حال (-)

- پرائما فیلیکیٹاس

- کی رازداری

- نجی

- پیداوری

- ثبوت

- عوامی

- تحقیق

- جواب

- سیکورٹی

- سیکورٹی ٹوکن

- مقرر

- مختصر

- ہوشیار

- سمارٹ معاہدہ

- So

- اسٹیج

- کے نظام

- ٹیکنالوجی

- مستقبل

- وقت

- ٹوکن

- ٹوکن

- ٹار

- ٹار براؤزر

- نقل و حمل

- URI

- مجازی

- VPN

- وائی فائی

- کھڑکیاں

- وائرلیس

- کے اندر

- دنیا

- صفر علم کا ثبوت