Amazon QuickSight là một dịch vụ thông minh kinh doanh (BI) có khả năng mở rộng, không máy chủ, có thể nhúng, được hỗ trợ bởi máy học được xây dựng cho đám mây. QuickSight cho phép bạn dễ dàng tạo và xuất bản các bảng điều khiển BI tương tác bao gồm thông tin chi tiết được hỗ trợ bởi Machine Learning. Trang tổng quan QuickSight có thể được truy cập từ bất kỳ thiết bị nào và được nhúng liền mạch vào các ứng dụng, cổng thông tin và trang web của bạn.

QuickSight cung cấp một số nguồn dữ liệu, bao gồm nhưng không giới hạn ở amazon Athena, Amazon RedShift, Dịch vụ lưu trữ đơn giản của Amazon (Amazon S3) và Snowflake. Bài đăng này trình bày các giải pháp cho phép bạn thiết lập Snowflake làm nguồn dữ liệu cho QuickSight bất kể yêu cầu cấu hình mạng của bạn là gì.

Chúng tôi đề cập đến các cấu hình sau của Snowflake làm nguồn dữ liệu cho QuickSight:

- Kết nối QuickSight với Snowflake qua AWS PrivateLink

- Kết nối QuickSight với Snowflake qua AWS PrivateLink và đám mây riêng ảo (VPC) ngang hàng (cùng Khu vực)

- Kết nối QuickSight với Snowflake thông qua AWS PrivateLink và VPC peering (chéo vùng)

- Kết nối QuickSight với Snowflake (mạng công cộng)

Điều kiện tiên quyết

Để hoàn thành giải pháp này, bạn cần những điều sau:

- Tài khoản AWS

- Sản phẩm Giao diện dòng lệnh AWS (AWS CLI) được cài đặt trên máy trạm của bạn (để biết hướng dẫn, hãy xem (Cài đặt, cập nhật và gỡ cài đặt AWS CLI phiên bản 2)

- Tài khoản QuickSight phiên bản Doanh nghiệp

- Một tài khoản Snowflake

- Cơ sở dữ liệu và bảng Snowflake

- Một nhà kho Snowflake

- Đủ Quản lý truy cập và nhận dạng AWS (IAM) các đặc quyền để tạo điểm cuối VPC, nhóm bảo mật, bảng định tuyến và Amazon Route 53 các vùng được lưu trữ và bộ hồ sơ tài nguyên

Kết nối QuickSight với Snowflake qua AWS PrivateLink

Đầu tiên, chúng tôi hướng dẫn bạn cách kết nối với Snowflake bằng QuickSight qua AWS PrivateLink. Sơ đồ sau minh họa kiến trúc giải pháp.

Thiết lập tích hợp Snowflake AWS PrivateLink

Để bắt đầu, chúng tôi hướng dẫn cách bật AWS PrivateLink cho tài khoản Snowflake của bạn. Điều này bao gồm định vị tài nguyên trong tài khoản AWS của bạn, truy cập vào giao diện người dùng Snowflake và tạo trường hợp hỗ trợ với Snowflake.

- Xác định VPC bạn muốn sử dụng để thiết lập tích hợp AWS PrivateLink. Để làm như vậy, hãy truy xuất danh sách VPC từ dòng lệnh, sau đó truy xuất

VpcIdphần tử từ đối tượng JSON kết quả cho VPC mong muốn. Xem đoạn mã sau:

- Truy xuất ID tài khoản AWS của bạn. Bài đăng này giả định rằng tài khoản bạn đang nhắm mục tiêu là tài khoản mặc định trên cấu hình AWS CLI của bạn.

- Nếu bạn đang thiết lập nhiều tài khoản, hãy lặp lại các bước này cho tất cả các tài khoản và VPC (bài đăng này giả định rằng bạn đang thiết lập một tài khoản và VPC và sẽ sử dụng điều này làm bối cảnh trong tương lai).

- Liên hệ Hỗ trợ Snowflake với ID tài khoản AWS, ID VPC và URL tài khoản tương ứng mà bạn sử dụng để truy cập Snowflake (ví dụ:

<account id>.snowflakecomputing.com).

Bật AWS PrivateLink đối với tài khoản Snowflake của bạn có thể mất đến hai ngày làm việc.

- Sau khi AWS PrivateLink được bật, hãy truy xuất cấu hình AWS PrivateLink cho Vùng của bạn bằng cách chạy lệnh sau trong trang tính Snowflake, sau đó truy xuất các giá trị cho

privatelink-account-urlvàprivatelink_ocsp-urltừ đối tượng JSON kết quả. Ví dụ về từng giá trị như sau:

- Lưu trữ các giá trị này trong trình soạn thảo văn bản để sử dụng sau này.

Tiếp theo, chúng tôi định cấu hình điểm cuối VPC trên Đám mây riêng ảo Amazon (Amazon VPC) bảng điều khiển tạo tất cả các nhóm bảo mật được yêu cầu.

- Trên bảng điều khiển Amazon VPC, chọn Điểm cuối trong menu điều hướng.

- Chọn Tạo điểm cuối.

- Chọn Tìm Dịch vụ AWS theo tên.

- Trong Tên dịch vụ, nhập giá trị cho

privatelink-vpce-idmà chúng tôi đã truy xuất trước đó. - Chọn Xác minh.

Một cảnh báo màu xanh lá cây với “Tìm thấy tên dịch vụ” xuất hiện và các tùy chọn VPC và mạng con tự động mở rộng.

Tùy thuộc vào Khu vực được nhắm mục tiêu của bạn, màn hình kết quả của bạn có thể hiển thị tên Khu vực khác.

- Chọn cùng một ID VPC mà bạn đã gửi cho Snowflake.

- Chọn mạng con mà bạn muốn tạo điểm cuối.

AWS khuyến nghị sử dụng nhiều mạng con để có tính khả dụng cao.

- Trong Nhóm bảo mật, chọn Tạo một nhóm bảo mật mới.

Điều này mở ra Nhóm bảo mật trên bảng điều khiển Amazon VPC trong tab mới.

- Chọn Tạo nhóm bảo mật.

- Đặt tên cho nhóm bảo mật mới của bạn (ví dụ:

quicksight-doc-snowflake-privatelink-connection) và mô tả. - Chọn ID VPC bạn đã sử dụng trong các bước trước.

Tiếp theo, bạn thêm hai quy tắc cho phép lưu lượng truy cập từ bên trong VPC của bạn đến điểm cuối VPC này.

- Truy xuất khối CIDR cho VPC được nhắm mục tiêu của bạn:

- Chọn Thêm quy tắc trong Luật nội bộ

- Chọn HTTPS đối với loại, hãy để nguồn là Tuỳ chỉnhvà nhập giá trị được truy xuất từ phần trước

describe-vpcsgọi (ví dụ: 10.0.0.0/16). - Chọn Thêm quy tắc trong Luật nội bộ

- Chọn HTTP đối với loại, hãy để nguồn là Tuỳ chỉnhvà nhập giá trị được truy xuất từ phần trước

describe-vpcs - Chọn Tạo nhóm bảo mật.

- Lấy ID nhóm bảo mật từ nhóm bảo mật mới tạo.

- Trên trang cấu hình điểm cuối VPC, hãy xóa nhóm bảo mật mặc định.

- Tìm kiếm và chọn ID nhóm bảo mật mới.

- Chọn Tạo điểm cuối.

Bạn được chuyển hướng đến một trang có liên kết đến cấu hình điểm cuối VPC của bạn, được chỉ định bởi ID VPC. Trang tiếp theo có một liên kết để xem cấu hình đầy đủ.

- Truy xuất bản ghi cao nhất trong danh sách tên DNS.

Tên này có thể được phân biệt với các tên DNS khác vì nó chỉ bao gồm tên Vùng (chẳng hạn như us-west-2), và không có ký hiệu chữ cái Vùng sẵn sàng (chẳng hạn như us-west-2a).

- Lưu trữ hồ sơ này trong một trình soạn thảo văn bản để sử dụng sau này.

Định cấu hình DNS cho điểm cuối Snowflake trong VPC của bạn

Để định cấu hình điểm cuối Snowflake của bạn, hãy hoàn thành các bước sau:

- Trên bảng điều khiển Route 53, chọn Các vùng được lưu trữ trong khung điều hướng.

- Chọn Tạo vùng được lưu trữ.

- Trong Tên miền, nhập giá trị bạn đã lưu trữ

privatelink-account-urltừ các bước trước.

Trong trường này, chúng tôi xóa ID tài khoản Snowflake khỏi tên DNS và chỉ sử dụng giá trị bắt đầu bằng số nhận dạng Vùng (ví dụ: <region>.privatelink.snowflakecomputing.com). Chúng tôi tạo bản ghi tài nguyên được thiết lập sau đó cho miền phụ.

- Trong Kiểu, lựa chọn Khu vực được lưu trữ riêng.

Mã vùng của bạn có thể không us-west-2; tham chiếu tên DNS do Snowflake trả lại cho bạn.

- Trong tạp chí VPC để liên kết với khu vực được lưu trữ , chọn Khu vực đặt VPC của bạn và ID VPC được sử dụng trong các bước trước đó.

- Chọn Tạo vùng được lưu trữ.

Tiếp theo. chúng tôi tạo hai bản ghi: một bản ghi cho privatelink-account-url và một cho privatelink_ocsp-url.

- trên Khu vực lưu trữ trang, chọn Tạo bộ kỷ lục.

- Trong Ghi tên, hãy nhập ID tài khoản Snowflake của bạn (tám ký tự đầu tiên trong

privatelink-account-url). - Trong Loại bản ghi, chọn CNAME.

- Trong Giá trị, nhập tên DNS cho điểm cuối VPC Khu vực mà chúng tôi đã truy xuất trong phần trước.

- Chọn Tạo hồ sơ.

- Lặp lại các bước này cho bản ghi OCSP mà chúng tôi đã ký hiệu là

privatelink-ocsp-urlsớm hơn, bắt đầu vớiocspthông qua ID bông tuyết tám ký tự cho tên bản ghi (ví dụ:ocsp.xxxxxxxx).

Định cấu hình điểm cuối đến của trình phân giải Route 53 cho VPC của bạn

QuickSight không sử dụng trình phân giải AWS tiêu chuẩn (trình phân giải .2 của VPC). Để phân giải DNS riêng từ QuickSight, bạn cần thiết lập các điểm cuối của trình phân giải Tuyến 53.

Đầu tiên, chúng tôi tạo một nhóm bảo mật cho điểm cuối đến của trình phân giải Route 53.

- trên Nhóm bảo mật trang của bảng điều khiển Amazon VPC, chọn Tạo nhóm bảo mật.

- Nhập tên cho nhóm bảo mật của bạn (ví dụ:

quicksight-doc-route53-resolver-sg) và một mô tả. - Chọn ID VPC được sử dụng trong các bước trước.

- Tạo quy tắc cho phép DNS (Cổng 53) qua UDP và TCP từ bên trong khối VPC CIDR.

- Chọn Tạo nhóm bảo mật.

- Lưu ý ID nhóm bảo mật, vì bây giờ chúng tôi thêm quy tắc để cho phép lưu lượng truy cập vào nhóm bảo mật điểm cuối VPC.

Bây giờ chúng ta tạo điểm cuối gửi đến của trình giải quyết Route 53 cho VPC của chúng ta.

- Trên bảng điều khiển Route 53, chọn Điểm cuối đến trong khung điều hướng.

- Chọn Tạo điểm cuối đến.

- Trong Tên điểm cuối, hãy nhập tên (ví dụ:

quicksight-inbound-resolver). - Trong VPC trong khu vực, chọn ID VPC được sử dụng trong các bước trước đó.

- Trong Nhóm bảo mật cho điểm cuối, chọn ID nhóm bảo mật mà bạn đã lưu trước đó.

- Trong tạp chí Địa chỉ IP , chọn hai Vùng sẵn sàng và mạng con, và rời khỏi Sử dụng địa chỉ IP được chọn tự động đã chọn.

- Chọn Gửi.

- Chọn điểm cuối gửi đến sau khi nó được tạo và ghi lại hai địa chỉ IP cho các trình phân giải.

Kết nối VPC với QuickSight

Để kết nối VPC với QuickSight, hãy hoàn thành các bước sau:

- trên Nhóm bảo mật trang của bảng điều khiển Amazon VPC, chọn Tạo nhóm bảo mật.

- Nhập tên (ví dụ:

quicksight-snowflake-privatelink-sg) và một mô tả. - Chọn ID VPC được sử dụng trong các bước trước.

Các nhóm bảo mật cho QuickSight khác với các nhóm bảo mật khác ở chỗ chúng không trạng thái, thay vì trạng thái. Điều này có nghĩa là bạn phải cho phép rõ ràng lưu lượng truy cập trở lại từ nhóm bảo mật được nhắm mục tiêu. Quy tắc đến trong nhóm bảo mật của bạn phải cho phép lưu lượng truy cập trên tất cả các cổng. Nó cần phải làm điều này vì số cổng đích của bất kỳ gói trả về nào được đặt thành số cổng được phân bổ ngẫu nhiên. Để biết thêm thông tin, hãy xem Luật nội bộ.

- Chọn Tạo nhóm bảo mật.

- Hãy lưu ý đến ID nhóm bảo mật, vì chúng tôi hiện thêm quy tắc để cho phép lưu lượng truy cập vào nhóm bảo mật điểm cuối VPC.

- trên Nhóm bảo mật , tìm kiếm ID nhóm bảo mật được sử dụng cho điểm cuối VPC.

- Chọn Chỉnh sửa các quy tắc đến.

- Thêm quy tắc cho cả lưu lượng HTTPS và HTTP, sử dụng ID nhóm bảo mật cho nhóm bảo mật mà bạn đã tạo làm nguồn.

- Chọn Lưu quy tắc.

Tiếp theo, chúng tôi chuyển đến bảng điều khiển QuickSight để định cấu hình kết nối VPC.

- Điều hướng đến bảng điều khiển QuickSight.

- Chọn tên người dùng và chọn Quản lý QuickSight.

- Trong ngăn dẫn hướng, chọn Quản lý kết nối VPC.

- Chọn Thêm kết nối VPC.

- Trong Tên kết nối VPC, hãy nhập tên (ví dụ:

snowflake-privatelink). - Trong ID VPC, chọn VPC được sử dụng trong các bước trước đó.

- Trong ID mạng con, hãy chọn một trong các mạng con có điểm cuối VPC, như được chỉ định khi bạn tạo điểm cuối trước đó.

- Trong ID nhóm bảo mật, nhập ID của nhóm bảo mật bạn đã tạo.

- Trong Điểm cuối của trình phân giải DNS, nhập hai IP cho điểm cuối của trình phân giải gửi đến mà bạn đã tạo trước đó.

- Chọn Tạo.

Thiết lập nguồn dữ liệu Snowflake thông qua VPC

Để thiết lập nguồn dữ liệu Snowflake, hãy hoàn thành các bước sau.

- Trên bảng điều khiển QuickSight, chọn Bộ dữ liệu trong trang điều hướng.

- Chọn Tập dữ liệu mới.

- Chọn tùy chọn Snowflake.

- Trong Tên nguồn dữ liệu, hãy nhập tên (ví dụ:

snowflake). - Trong Kiểu kết nối¸ chọn kết nối VPC bạn đã tạo trước đó (

snowflake-privatelink). - Trong Máy chủ cơ sở dữ liệu, đi vào

privatelink-account-url. - Trong Tên cơ sở dữ liệu, nhập tên cơ sở dữ liệu của bạn.

- Trong Kho, nhập tên của một nhà kho Snowflake đang chạy.

- Trong Tên đăng nhập (Username), nhập tên người dùng Snowflake của bạn.

- Trong Mật khẩu, nhập mật khẩu Snowflake của bạn.

- Chọn Validate.

- Sau khi xác thực thành công, hãy chọn Tạo nguồn dữ liệu.

Tạo trang tổng quan QuickSight đầu tiên của bạn

Trong phần này, chúng tôi đề cập đến việc tạo tập dữ liệu trong QuickSight, sau đó sử dụng dữ liệu này dưới dạng trực quan. Chúng tôi đang sử dụng một tập dữ liệu giả có thông tin về các nhân viên hư cấu.

- Trong Schema, chọn lược đồ của bạn.

- Trong Bàn, chọn bảng của bạn.

- Chọn Chọn.

Trong tạp chí Hoàn tất quá trình tạo tập dữ liệu , bạn có thể xác định xem QuickSight có nhập tập dữ liệu của bạn vào SPICE để cải thiện hiệu suất truy vấn hay không hoặc truy vấn trực tiếp dữ liệu của bạn mỗi khi trang tổng quan được tải. Để biết thêm thông tin về SPICE, hãy xem Nhập dữ liệu vào SPICE.

- Đối với bài đăng này, chúng tôi chọn Nhập vào SPICE để phân tích nhanh hơn.

- Chọn Hình dung.

Bây giờ chúng ta đã có lược đồ, bảng và cấu hình SPICE cho tập dữ liệu, chúng ta có thể tạo hình ảnh trực quan đầu tiên của mình.

- Chọn một trường từ danh sách các trường có sẵn. Đối với bài đăng này, chúng tôi chọn City.

- Chọn một hình ảnh trực quan trong Các loại hình ảnh

Điều này chỉ làm trầy xước bề mặt khả năng hiển thị của QuickSight. Để biết thêm thông tin, hãy xem Làm việc với Amazon QuickSight Visuals.

Tiếp theo, chúng tôi đề cập đến cấu hình mạng cho phép QuickSight được kết nối với một VPC bằng AWS PrivateLink trong VPC khác và sử dụng tính năng ngang hàng VPC để cho phép QuickSight sử dụng kết nối AWS PrivateLink.

Kết nối QuickSight với Snowflake qua AWS PrivateLink và VPC ngang hàng trong cùng một Khu vực

Trong phần này, chúng tôi hướng dẫn bạn cách kết nối với Snowflake bằng QuickSight với hai VPC ngang hàng và AWS PrivateLink. Sơ đồ sau minh họa kiến trúc giải pháp.

Thiết lập tính năng ngang hàng VPC

Đầu tiên, chúng tôi tạo kết nối ngang hàng VPC từ VPC yêu cầu.

- trên Kết nối ngang hàng trang của bảng điều khiển Amazon VPC, chọn Tạo kết nối ngang hàng.

- Trong Chọn một VPC địa phương để ngang hàng, chọn VPC mà bạn đã định cấu hình kết nối Snowflake AWS PrivateLink của mình.

- Trong tạp chí Chọn một VPC khác để ngang hàng , hãy để lại các tùy chọn mặc định cho Tài khoản và Khu vực (Tài khoản và Vùng này, tương ứng).

- Trong VPC (Người chấp nhận), chọn VPC nơi QuickSight của bạn được kết nối.

- Chọn Tạo kết nối ngang hàng.

Tiếp theo, chúng tôi chấp nhận kết nối VPC từ VPC chấp nhận.

- trên Kết nối ngang hàng , chọn kết nối bạn đã tạo.

- trên Hoạt động menu, chọn Chấp nhận.

- Xem lại thông tin về yêu cầu. Nếu mọi thứ đều đúng, hãy chọn Có, chấp nhận.

Tiếp theo, chúng tôi cấu hình DNS để phân giải giữa hai VPC.

- trên Kết nối ngang hàng , chọn kết nối ngang hàng mới của bạn.

- trên DNS , hãy kiểm tra xem hai tùy chọn có hiển thị dưới dạng Bị vô hiệu hóa.

Nếu chúng được bật, bạn có thể bỏ qua các bước tạo bảng lộ trình.

- trên Hoạt động menu, chọn Chỉnh sửa cài đặt DNS.

Điều này yêu cầu VPC của bạn phải bật độ phân giải và tên máy chủ DNS.

- Chọn cả hai hộp kiểm để cho phép DNS phân giải từ cả VPC của người chấp nhận và người yêu cầu.

- Chọn Lưu.

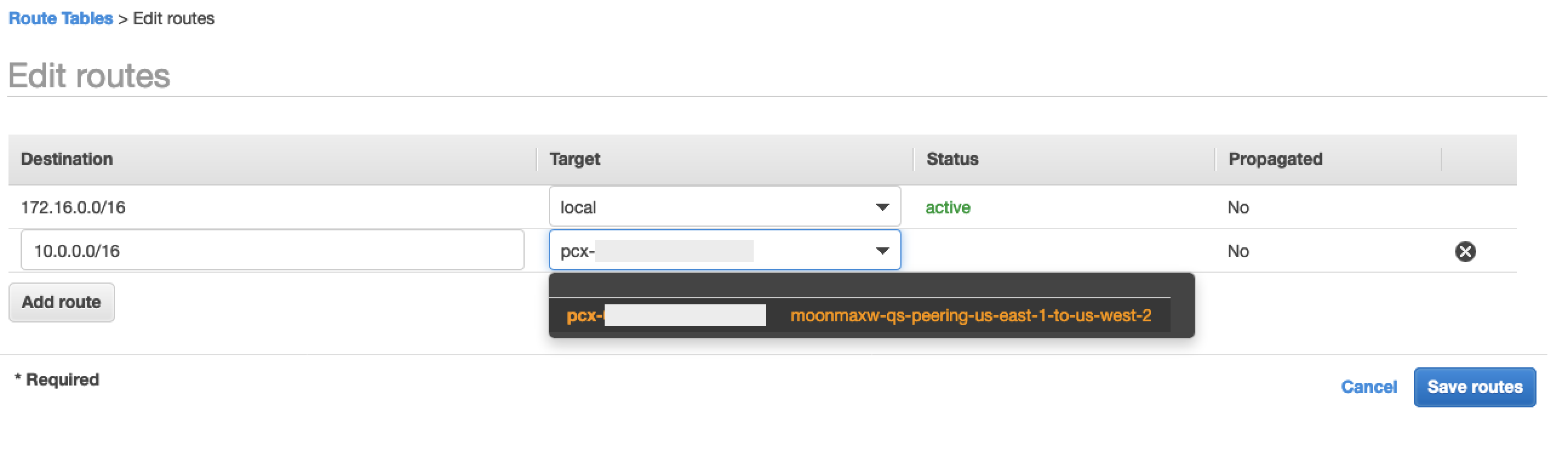

Tiếp theo, tạo mục nhập bảng tuyến đường để cho phép các tuyến đường truyền giữa hai VPC.

- trên Bảng tuyến đường , chọn các bảng tuyến đường trong VPC yêu cầu của bạn.

- trên Route tab, chọn Chỉnh sửa các tuyến đường.

- Thêm một tuyến cho khối CIDR mà VPC ngang hàng của bạn sử dụng (cho bài đăng này, 172.31.0.0/16).

- Chọn Lưu các tuyến đường.

- Lặp lại các bảng lộ trình trong VPC của bên chấp nhận.

Định cấu hình DNS trong VPC của người chấp nhận

Trong phần này, chúng tôi liên kết VPC của người chấp nhận với cùng một vùng được lưu trữ riêng như VPC của người yêu cầu (<region>.privatelink.snowflakecomputing.com).

- Trên bảng điều khiển Route 53, chọn Khu vực lưu trữ trong khung điều hướng.

- Chọn khu vực được lưu trữ

<region>.privatelink.snowflakecomputing.comVà chọn Chỉnh sửa. - Trong tạp chí VPC để liên kết với khu vực được lưu trữ phần, chọn Thêm VPC.

- Chọn Khu vực và ID VPC được liên kết với VPC của bên chấp nhận.

- Chọn Lưu các thay đổi.

Định cấu hình điểm cuối đến của trình phân giải Tuyến 53 trong VPC của người chấp nhận

Để định cấu hình các điểm cuối đến của trình phân giải Route 53 của bạn, hãy hoàn thành các bước sau:

- trên Nhóm bảo mật trang của bảng điều khiển Amazon VPC, chọn Tạo nhóm bảo mật.

- Nhập tên (ví dụ:

quicksight-doc-route53-resolver-sg) và một mô tả. - Chọn ID VPC được sử dụng trong các bước trước.

- Tạo các quy tắc cho phép DNS (cổng 53) qua UDP và TCP từ bên trong khối VPC CIDR (cho bài đăng này, 172.31.0.0/16).

- Chọn Tạo nhóm bảo mật.

- Hãy lưu ý đến ID nhóm bảo mật, vì chúng tôi hiện thêm quy tắc để cho phép lưu lượng truy cập vào nhóm bảo mật điểm cuối VPC.

Tiếp theo, chúng tôi thiết lập điểm cuối đến của Tuyến đường 53 cho VPC này.

- Trên bảng điều khiển Route 53, chọn Điểm cuối đến trong khung điều hướng.

- Chọn Tạo điểm cuối đến.

- Nhập tên cho điểm cuối (ví dụ:

quicksight-inbound-resolver). - Trong VPC trong khu vực, chọn ID VPC cho VPC của người nhận.

- Trong Nhóm bảo mật, chọn ID nhóm bảo mật mà bạn đã lưu trước đó.

- Trong tạp chí Địa chỉ IP , chọn hai Vùng khả dụng và mạng con, và rời khỏi Sử dụng địa chỉ IP được chọn tự động

- Chọn Gửi.

- Chọn điểm cuối đến sau khi nó được tạo.

- Sau khi điểm cuối gửi đến đã được cấp phép, hãy lưu ý hai địa chỉ IP cho các trình phân giải.

Kết nối VPC của người chấp nhận với QuickSight

Để bắt đầu, chúng ta cần tạo một nhóm bảo mật cho QuickSight để cho phép lưu lượng truy cập đến các điểm cuối trong của trình phân giải Route 53, điểm cuối VPC cho AWS PrivateLink và lưu lượng trong mạng cục bộ.

- trên Nhóm bảo mật trang của bảng điều khiển Amazon VPC, chọn Tạo nhóm bảo mật.

- Nhập tên (ví dụ:

quicksight-snowflake-privatelink-vpc-peering-sg) và một mô tả. - Chọn ID VPC cho VPC bên nhận.

- Tạo các quy tắc nhập sau:

-

- Một quy tắc cho mạng cục bộ cho tất cả các cổng TCP (ví dụ: 172.31.0.0/16).

- Một quy tắc cho phép lưu lượng DNS từ nhóm bảo mật cho điểm cuối gửi đến của trình phân giải Lộ trình 53 cho tất cả các cổng TCP.

- Một quy tắc cho phép lưu lượng DNS từ nhóm bảo mật cho điểm cuối gửi đến của trình phân giải Lộ trình 53 cho tất cả các cổng UDP.

- Một quy tắc cho phép lưu lượng truy cập vào nhóm bảo mật cho điểm cuối VPC (nằm trong VPC ngang hàng).

Như đã thảo luận trước đó, các nhóm bảo mật cho QuickSight khác với các nhóm bảo mật khác. Bạn phải cho phép một cách rõ ràng lưu lượng truy cập trở lại từ nhóm bảo mật được nhắm mục tiêu và quy tắc đến trong nhóm bảo mật của bạn phải cho phép lưu lượng truy cập trên tất cả các cổng. Để biết thêm thông tin, hãy xem Luật nội bộ.

Tiếp theo, chúng tôi sửa đổi nhóm bảo mật cho điểm cuối đến của trình phân giải Route 53 để cho phép lưu lượng truy cập từ nhóm bảo mật mà chúng tôi đã tạo.

- trên Nhóm bảo mật , tìm kiếm ID nhóm bảo mật được sử dụng cho điểm cuối gửi đến của trình phân giải Lộ trình 53.

- Chọn Chỉnh sửa các quy tắc đến.

- Thêm quy tắc cho cả DNS qua UDP và DNS qua TCP, sử dụng ID nhóm bảo mật cho nhóm bảo mật mà chúng tôi đã tạo cho QuickSight làm nguồn.

- Chọn Lưu quy tắc.

Tiếp theo, sửa đổi nhóm bảo mật đã được tạo cho điểm cuối VPC cho kết nối AWS PrivateLink.

- trên Nhóm bảo mật , tìm kiếm ID nhóm bảo mật được sử dụng cho điểm cuối VPC cho kết nối AWS PrivateLink.

- Chọn Chỉnh sửa các quy tắc đến.

- Thêm quy tắc cho cả HTTPS và HTTP, sử dụng ID nhóm bảo mật cho nhóm bảo mật được tạo cho QuickSight làm nguồn.

- Chọn Lưu quy tắc.

Tiếp theo, chúng tôi thiết lập kết nối VPC trong QuickSight.

- Trên bảng điều khiển QuickSight, chọn tên người dùng và chọn Quản lý QuickSight.

- Trong ngăn dẫn hướng, chọn Quản lý kết nối VPC.

- Chọn Thêm kết nối VPC.

- Trong Tên kết nối VPC¸ nhập tên (ví dụ:

snowflake-privatelink-vpc-peering). - Trong Mạng con, hãy chọn ID mạng con có bảng định tuyến với kết nối ngang hàng tới VPC của người yêu cầu nơi cư trú của kết nối AWS PrivateLink.

- Trong ID nhóm bảo mật, nhập ID của nhóm bảo mật đã tạo trước đó.

- Trong Điểm cuối của trình phân giải DNS, nhập hai IP cho điểm cuối của trình phân giải gửi đến mà bạn đã tạo.

- Chọn Tạo.

Thiết lập nguồn dữ liệu Snowflake trong QuickSight thông qua VPC

Để thiết lập nguồn dữ liệu Snowflake trong QuickSight, hãy hoàn thành các bước sau:

- Trên bảng điều khiển QuickSight, chọn Bộ dữ liệu trong khung điều hướng.

- Chọn Tập dữ liệu mới.

- Chọn tùy chọn Snowflake.

- Nhập tên nguồn dữ liệu (ví dụ:

snowflake-dataset). - Chọn kết nối VPC bạn đã tạo (

snowflake-privatelink). - Trong Máy chủ cơ sở dữ liệu, nhập

privatelink-account-url. - Trong Tên cơ sở dữ liệu, nhập tên cơ sở dữ liệu của bạn.

- Trong Kho, nhập tên của một nhà kho Snowflake đang chạy.

- Trong Tên đăng nhập (Username), nhập tên người dùng Snowflake của bạn.

- Trong Mật khẩu, nhập mật khẩu Snowflake của bạn.

- Chọn Validate.

- Sau khi xác thực thành công, hãy chọn Tạo nguồn dữ liệu.

Để biết các bước tạo trang tổng quan, hãy xem phần trước đó, Tạo trang tổng quan QuickSight đầu tiên của bạn.

Trong phần tiếp theo, chúng tôi đề cập đến một cấu hình mạng tương tự, với sự khác biệt là chúng tôi sử dụng tính năng ngang hàng VPC giữa các khu vực.

Kết nối QuickSight với Snowflake qua AWS PrivateLink và VPC ngang hàng trên các Khu vực

Trong phần này, chúng tôi chỉ cho bạn cách kết nối với Snowflake bằng QuickSight qua AWS PrivateLink với hai VPC được xếp ngang hàng trên các Khu vực.

Chúng tôi đề cập chung đến các Khu vực trong suốt bài đăng này, biểu thị Khu vực có kết nối Snowflake AWS PrivateLink là Khu vực A và Khu vực mà QuickSight được thiết lập là Khu vực B.

Sơ đồ sau minh họa kiến trúc giải pháp của chúng tôi.

Thiết lập VPC ngang hàng giữa hai Khu vực

Đầu tiên, chúng tôi tạo kết nối ngang hàng VPC từ VPC yêu cầu.

- Điều hướng đến Kết nối ngang hàng trên bảng điều khiển Amazon VPC ở Khu vực B (Khu vực mà bạn định sử dụng QuickSight để triển khai trang tổng quan).

- Chọn Tạo kết nối ngang hàng.

- Trong tạp chí Chọn một VPC địa phương để ngang hàng phần, cho VPC (Người yêu cầu), chọn VPC mà bạn đã kết nối hoặc dự định kết nối QuickSight.

- Trong Chọn một VPC khác để ngang hàng, lựa chọn Tài khoản và Vùng khác.

- Chọn Khu vực mà kết nối Snowflake AWS PrivateLink của bạn tồn tại.

- Trong VPC ID (Người chấp nhận), nhập ID VPC cho VPC trong đó Snowflake AWS PrivateLink của bạn tồn tại.

- Chọn Tạo kết nối ngang hàng.

- Sao chép ID kết nối ngang hàng VPC để chúng tôi có thể dễ dàng xác định vị trí của nó trong các bước tiếp theo (có vẻ như

pcx-xxxxxxxxxxxx).

Tiếp theo, chúng tôi chấp nhận kết nối ngang hàng VPC từ Khu vực mà bạn đã tạo kết nối AWS PrivateLink của mình.

- Điều hướng đến bảng điều khiển Amazon VPC ở Vùng A (nơi tồn tại kết nối Snowflake AWS PrivateLink của bạn).

- Tìm kiếm và chọn kết nối ngang hàng mà bạn đã tạo.

- trên Hoạt động menu, chọn Chấp nhận yêu cầu.

- Xem lại thông tin về yêu cầu. Nếu mọi thứ đều đúng, hãy chọn Có, chấp nhận.

Tiếp theo, chúng tôi cấu hình DNS để phân giải giữa hai VPC.

- trên Kết nối ngang hàng của bảng điều khiển Amazon VPC, chọn kết nối ngang hàng VPC mới tạo của bạn.

- trên DNS , hãy kiểm tra xem hai tùy chọn có hiển thị không Bị vô hiệu hóa.

Nếu chúng được bật, hãy chuyển đến các bước tạo bảng lộ trình.

- trên Hoạt động menu, chọn Chỉnh sửa cài đặt DNS.

Điều này yêu cầu VPC của bạn phải bật độ phân giải và tên máy chủ DNS.

- Chọn cả hai hộp kiểm để cho phép DNS phân giải từ cả VPC của người chấp nhận và người yêu cầu.

- Chọn Lưu.

Tiếp theo, chúng tôi tạo mục nhập bảng tuyến đường để cho phép các tuyến đường truyền giữa hai VPC cho Vùng B.

- Điều hướng đến bảng điều khiển Amazon VPC ở Khu vực B (Khu vực mà bạn định sử dụng QuickSight để triển khai trang tổng quan).

- Trong ngăn dẫn hướng, chọn Bảng tuyến đường.

- Chọn các bảng tuyến đường trong VPC yêu cầu của bạn.

- trên Route tab, chọn Chỉnh sửa các tuyến đường.

- Thêm một tuyến đường cho khối CIDR mà VPC ngang hàng của bạn sử dụng (đối với bài đăng này, 10.0.0.0/16 là khối CIDR cho VPC có kết nối Snowflake AWS PrivateLink).

- Chọn Lưu các tuyến đường.

Tiếp theo, tạo mục nhập bảng tuyến đường để cho phép các tuyến đường truyền giữa hai VPC cho Vùng A.

- Điều hướng đến bảng điều khiển Amazon VPC ở Vùng A (nơi tồn tại kết nối Snowflake AWS PrivateLink của bạn).

- Lặp lại các bước trước, sử dụng khối CIDR cho VPC ngang hàng (trong bài đăng này, 172.16.0.0/16).

Định cấu hình DNS trong VPC ở Vùng B

Trước tiên, chúng tôi cần liên kết VPC ở Vùng B (nơi bạn triển khai QuickSight) với cùng một vùng được lưu trữ riêng như VPC ở Vùng A nơi tồn tại kết nối Snowflake AWS PrivateLink của bạn (<region>.privatelink.snowflakecomputing.com).

- Trên bảng điều khiển Route 53, chọn Khu vực lưu trữ trong khung điều hướng.

- Chọn khu vực được lưu trữ riêng tư

<region>.privatelink.snowflakecomputing.comVà chọn Chỉnh sửa. - Trong tạp chí VPC để liên kết với khu vực được lưu trữ phần, chọn Thêm VPC.

- Chọn Khu vực và ID VPC được liên kết với VPC của bên chấp nhận.

- Chọn Lưu các thay đổi.

Định cấu hình điểm cuối đến của trình phân giải Tuyến 53 cho VPC của bạn ở Vùng B

Để định cấu hình điểm cuối đến của trình phân giải trong Vùng B, hãy hoàn thành các bước sau:

- trên Nhóm bảo mật trên bảng điều khiển Amazon VPC, chọn Tạo nhóm bảo mật.

- Nhập tên (ví dụ:

quicksight-doc-route53-resolver-sg) và một mô tả. - Chọn ID VPC được sử dụng trong các bước trước.

- Tạo các quy tắc cho phép DNS (cổng 53) qua UDP và TCP từ bên trong khối VPC CIDR (cho bài đăng này, 172.16.0.0/16).

- Chọn Tạo nhóm bảo mật.

- Hãy lưu ý ID nhóm bảo mật, vì chúng tôi hiện thêm quy tắc để cho phép lưu lượng truy cập vào nhóm bảo mật điểm cuối VPC.

Tiếp theo, chúng tôi thiết lập điểm cuối đến của Tuyến đường 53 cho VPC này.

- Trên bảng điều khiển Route 53, chọn Điểm cuối đến trong khung điều hướng.

- Chọn Tạo điểm cuối đến.

- Nhập tên cho điểm cuối (ví dụ:

quicksight-inbound-resolver). - Trong VPC trong khu vực, chọn ID VPC được sử dụng trong các bước trước đó.

- Trong Nhóm bảo mật, chọn ID nhóm bảo mật từ bước trước.

- Trong tạp chí Địa chỉ IP , chọn hai Vùng khả dụng và mạng con, và rời khỏi Sử dụng địa chỉ IP được chọn tự động

- Chọn Gửi.

- Chọn điểm cuối đến sau khi nó được tạo.

- Sau khi điểm cuối gửi đến đã được cấp phép, hãy lưu ý hai địa chỉ IP cho các trình phân giải.

Kết nối VPC với QuickSight ở Vùng B

Để bắt đầu, chúng ta cần tạo một nhóm bảo mật cho QuickSight để cho phép lưu lượng truy cập đến các điểm cuối trong của trình phân giải Route 53, điểm cuối VPC cho AWS PrivateLink và lưu lượng trong mạng cục bộ.

- trên Nhóm bảo mật trang của bảng điều khiển Amazon VPC ở Vùng B, chọn Tạo nhóm bảo mật.

- Nhập tên (ví dụ:

quicksight-snowflake-sg) và một mô tả. - Chọn ID VPC cho VPC mà trước đây bạn đã tạo kết nối ngang hàng VPC.

- Tạo các quy tắc nhập sau:

-

- Một cho mạng cục bộ tất cả các cổng TCP (ví dụ: 172.16.0.0/16).

- Một quy tắc cho phép lưu lượng DNS từ nhóm bảo mật cho điểm cuối gửi đến của trình phân giải Lộ trình 53 cho tất cả các cổng TCP.

- Một quy tắc cho phép lưu lượng DNS từ nhóm bảo mật cho điểm cuối gửi đến của trình phân giải Lộ trình 53 cho tất cả các cổng UDP.

- Một cho phép lưu lượng truy cập cho tất cả các cổng TCP tới khối CIDR cho VPC nằm ở Vùng A, nơi tồn tại kết nối Snowflake AWS PrivateLink của bạn (đối với bài đăng này, 10.0.0.0/16).

Như đã thảo luận trước đó, các nhóm bảo mật cho QuickSight khác với các nhóm bảo mật khác. Bạn phải cho phép một cách rõ ràng lưu lượng truy cập trở lại từ nhóm bảo mật được nhắm mục tiêu và quy tắc đến trong nhóm bảo mật của bạn phải cho phép lưu lượng truy cập trên tất cả các cổng. Để biết thêm thông tin, hãy xem Luật nội bộ.

Tiếp theo, chúng tôi sửa đổi nhóm bảo mật cho điểm cuối gửi đến của trình phân giải Tuyến đường 53 ở Vùng B để cho phép lưu lượng truy cập từ nhóm bảo mật mà chúng tôi đã tạo.

- trên Nhóm bảo mật , tìm kiếm ID nhóm bảo mật được sử dụng cho điểm cuối gửi đến của trình phân giải Lộ trình 53.

- Chọn Chỉnh sửa các quy tắc đến.

- Thêm quy tắc cho cả DNS qua UDP và DNS qua TCP, sử dụng khối CIDR cho VPC ở Vùng B (cho bài đăng này, 172.16.0.0/16).

- Chọn Lưu quy tắc.

Tiếp theo, chúng tôi cần sửa đổi nhóm bảo mật mà chúng tôi đang sử dụng cho kết nối AWS PrivateLink.

- Điều hướng đến Nhóm bảo mật trên bảng điều khiển Amazon VPC ở Khu vực A.

- Tìm kiếm ID nhóm bảo mật được sử dụng cho điểm cuối VPC cho kết nối AWS PrivateLink.

- Chọn Chỉnh sửa các quy tắc đến.

- Thêm quy tắc cho cả HTTPS và HTTP, sử dụng Khối CIDR cho VPC ở Vùng B làm nguồn (cho bài đăng này, 172.16.0.0/16).

- Chọn Lưu quy tắc.

Cuối cùng, chúng tôi thiết lập kết nối QuickSight VPC.

- Điều hướng đến bảng điều khiển QuickSight trong Vùng B.

- Chọn tên người dùng và chọn Quản lý QuickSight.

- Trong ngăn dẫn hướng, chọn Quản lý kết nối VPC.

- Chọn Thêm kết nối VPC.

- Trong Tên kết nối VPC, nhập tên kết nối (ví dụ:

snowflake-privatelink-cross-region). - Trong ID VPC, chọn ID VPC của VPC ở Vùng B.

- Trong Mạng con, hãy chọn ID mạng con từ VPC ở Vùng B có bảng định tuyến với kết nối ngang hàng tới VPC nơi kết nối AWS PrivateLink cư trú.

- Trong ID nhóm bảo mật, nhập ID của nhóm bảo mật bạn đã tạo.

- Trong Điểm cuối của trình phân giải DNS, nhập hai IP cho điểm cuối của trình phân giải gửi đến đã tạo trước đó.

- Chọn Tạo.

Thiết lập nguồn dữ liệu Snowflake trong QuickSight thông qua VPC

Để thiết lập nguồn dữ liệu Snowflake trong QuickSight, hãy hoàn thành các bước sau:

- Trên bảng điều khiển QuickSight, chọn Bộ dữ liệu trong khung điều hướng.

- Chọn Tập dữ liệu mới.

- Chọn tùy chọn Snowflake.

- Nhập tên cho nguồn dữ liệu của bạn (ví dụ:

snowflake-dataset). - Chọn kết nối VPC bạn đã tạo (

snowflake-privatelink). - Trong Máy chủ cơ sở dữ liệu, nhập

privatelink-account-url. - Trong Tên cơ sở dữ liệu, nhập tên cơ sở dữ liệu của bạn.

- Trong Kho, nhập tên của một nhà kho Snowflake đang chạy.

- Trong Tên đăng nhập (Username), nhập tên người dùng Snowflake của bạn.

- Trong Mật khẩu, nhập mật khẩu Snowflake của bạn.

- Chọn Validate.

- Sau khi xác thực thành công, hãy chọn Tạo nguồn dữ liệu.

Để biết các bước tạo trang tổng quan, hãy xem phần trước đó, Tạo trang tổng quan QuickSight đầu tiên của bạn.

Đối với cấu hình cuối cùng của chúng tôi, chúng tôi đề cập đến cách thiết lập kết nối QuickSight với Snowflake mà không cần AWS PrivateLink.

Kết nối QuickSight với Snowflake mà không có AWS PrivateLink

Trong phần này, chúng tôi hướng dẫn bạn cách kết nối với Snowflake bằng QuickSight mà không cần sử dụng AWS PrivateLink.

- Trên bảng điều khiển QuickSight, chọn Bộ dữ liệu trong khung điều hướng.

- Chọn Tập dữ liệu mới.

- Chọn tùy chọn Snowflake.

- Nhập tên nguồn dữ liệu (ví dụ:

snowflake-dataset). - Để loại kết nối là Mạng công cộng.

- Trong Tên cơ sở dữ liệu, nhập tên cơ sở dữ liệu của bạn.

- Đối với máy chủ cơ sở dữ liệu của bạn, hãy nhập URL bạn sử dụng để đăng nhập vào Snowflake (

xxxxxxxx.snowflakecomputing.com). - Trong Kho, nhập tên của một nhà kho Snowflake đang chạy.

- Trong Tên đăng nhập (Username), nhập tên người dùng Snowflake của bạn.

- Trong Mật khẩu, nhập mật khẩu Snowflake của bạn.

- Chọn Validate.

- Chọn Tạo nguồn dữ liệu.

Để biết các bước tạo trang tổng quan, hãy xem phần trước đó, Tạo trang tổng quan QuickSight đầu tiên của bạn.

Làm sạch

Nếu công việc của bạn với QuickSight, Snowflake và PrivateLink hoàn tất, xóa điểm cuối đến của trình phân giải Route53 của bạn, Khu máy chủ tư nhân Route 53, và Điểm cuối VPC cho Snowflake để tránh phát sinh thêm phí.

Kết luận

Trong bài đăng này, chúng tôi đã đề cập đến bốn tình huống để kết nối QuickSight với Snowflake dưới dạng nguồn dữ liệu sử dụng AWS PrivateLink để kết nối trong ba trường hợp khác nhau: cùng một VPC, với VPC ngang hàng trong cùng một Khu vực và với VPC ngang hàng trên các Khu vực. Chúng tôi cũng đã trình bày cách kết nối QuickSight với Snowflake mà không cần AWS PrivateLink.

Sau khi thiết lập nguồn dữ liệu, bạn có thể hiểu thêm về dữ liệu của mình bằng cách thiết lập Thông tin chi tiết về ML trong QuickSight, thiết lập các biểu diễn đồ họa cho dữ liệu của bạn bằng QuickSight hình ảnh, hoặc là tham gia dữ liệu từ nhiều bộ dữ liệu, cũng như tất cả các tính năng QuickSight khác.

Lưu ý

Mặt trăng Maxwell là Kiến trúc sư giải pháp cao cấp tại AWS làm việc với các nhà cung cấp phần mềm độc lập (ISV) để thiết kế và mở rộng quy mô các ứng dụng của họ trên AWS. Ngoài công việc, Maxwell là một người cha của hai con mèo, là một cổ động viên nhiệt thành của Câu lạc bộ bóng đá Wolverhampton Wanderers và đang kiên nhẫn chờ đợi một làn sóng nhạc ska mới.

Mặt trăng Maxwell là Kiến trúc sư giải pháp cao cấp tại AWS làm việc với các nhà cung cấp phần mềm độc lập (ISV) để thiết kế và mở rộng quy mô các ứng dụng của họ trên AWS. Ngoài công việc, Maxwell là một người cha của hai con mèo, là một cổ động viên nhiệt thành của Câu lạc bộ bóng đá Wolverhampton Wanderers và đang kiên nhẫn chờ đợi một làn sóng nhạc ska mới.

Bosco Albuquerque là Kiến trúc sư Giải pháp Đối tác Cấp cao tại AWS và có hơn 20 năm kinh nghiệm làm việc với các sản phẩm phân tích và cơ sở dữ liệu, từ các nhà cung cấp cơ sở dữ liệu doanh nghiệp và các nhà cung cấp đám mây, đồng thời đã giúp các công ty công nghệ lớn thiết kế các giải pháp phân tích dữ liệu cũng như các nhóm kỹ sư hàng đầu đang thiết kế và triển khai các nền tảng phân tích dữ liệu và các sản phẩm dữ liệu.

Bosco Albuquerque là Kiến trúc sư Giải pháp Đối tác Cấp cao tại AWS và có hơn 20 năm kinh nghiệm làm việc với các sản phẩm phân tích và cơ sở dữ liệu, từ các nhà cung cấp cơ sở dữ liệu doanh nghiệp và các nhà cung cấp đám mây, đồng thời đã giúp các công ty công nghệ lớn thiết kế các giải pháp phân tích dữ liệu cũng như các nhóm kỹ sư hàng đầu đang thiết kế và triển khai các nền tảng phân tích dữ liệu và các sản phẩm dữ liệu.

- '

- "

- 100

- 11

- 7

- 9

- truy cập

- Tài khoản

- thêm vào

- Tất cả

- Cho phép

- đàn bà gan dạ

- phân tích

- các ứng dụng

- kiến trúc

- sẵn có

- AWS

- biên giới

- kinh doanh

- kinh doanh thông minh

- cuộc gọi

- Mèo

- đám mây

- câu lạc bộ

- mã

- Các công ty

- Kết nối

- Kết nối

- Tạo

- bảng điều khiển

- dữ liệu

- Phân tích dữ liệu

- Cơ sở dữ liệu

- Thiết kế

- dns

- biên tập viên

- nhân viên

- Điểm cuối

- An ninh điểm cuối

- Kỹ Sư

- Doanh nghiệp

- Mở rộng

- Tính năng

- Lệ Phí

- Lĩnh vực

- Tên

- Bóng đá

- Forward

- Full

- màu xanh lá

- Nhóm

- Cao

- Độ đáng tin của

- Hướng dẫn

- HTTPS

- IAM

- Bản sắc

- Bao gồm

- thông tin

- những hiểu biết

- hội nhập

- Sự thông minh

- tương tác

- IP

- Địa chỉ IP

- IT

- lớn

- Led

- Hạn chế

- Dòng

- LINK

- Danh sách

- địa phương

- di chuyển

- Âm nhạc

- tên

- THÔNG TIN

- mạng

- Cung cấp

- mở ra

- Tùy chọn

- Các lựa chọn

- gọi món

- Nền tảng khác

- đối tác

- Mật khẩu

- hiệu suất

- Nền tảng

- cổng

- riêng

- Sản phẩm

- công khai

- xuất bản

- hồ sơ

- Yêu cầu

- tài nguyên

- Thông tin

- Route

- quy tắc

- chạy

- Quy mô

- Màn

- Tìm kiếm

- an ninh

- chọn

- Không có máy chủ

- định

- thiết lập

- Đơn giản

- So

- Phần mềm

- Giải pháp

- Bắt đầu

- là gắn

- tên miền phụ

- thành công

- hỗ trợ

- Bề mặt

- Công nghệ

- Nguồn

- thời gian

- giao thông

- ui

- giá trị

- nhà cung cấp

- Xem

- ảo

- hình dung

- Kho

- Sóng

- trang web

- ở trong

- Công việc

- năm