Chúng tôi sử dụng ứng dụng Mail của Apple cả ngày, hàng ngày để xử lý công việc và email cá nhân, bao gồm nguồn cung cấp dồi dào các nhận xét, câu hỏi, ý tưởng về Naked Security rất được hoan nghênh, các báo cáo đánh máy, đề xuất podcast và hơn thế nữa.

(Hãy tiếp tục phát triển - chúng tôi nhận được những thông điệp tích cực và hữu ích hơn nhiều mà chúng tôi nhận được những lời troll, và chúng tôi muốn giữ nó theo cách đó: tips@sophos.com là cách liên hệ với chúng tôi.)

Chúng tôi luôn thấy ứng dụng Thư là một công cụ rất hữu ích và phù hợp với chúng tôi: nó không đặc biệt lạ mắt; nó không có đầy đủ các tính năng mà chúng tôi không bao giờ sử dụng; nó đơn giản về mặt hình ảnh; và (cho đến nay), nó vẫn đáng tin cậy.

Nhưng chắc chắn đã có một vấn đề nghiêm trọng xảy ra trong phiên bản mới nhất của ứng dụng, bởi vì Apple chỉ đẩy ra bản vá bảo mật một lỗi cho iOS 16, lấy số phiên bản thành iOS 16.0.3và sửa một lỗ hổng dành riêng cho Thư:

Một và chỉ một lỗi được liệt kê:

Ảnh hưởng: Việc xử lý một thông báo email được tạo thủ công có thể dẫn đến việc từ chối dịch vụ Mô tả: Vấn đề xác thực đầu vào đã được giải quyết bằng cách cải thiện xác thực đầu vào. CVE-2022-22658

Bản tin "một lỗi"

Theo kinh nghiệm của chúng tôi, bản tin bảo mật "một lỗi" từ Apple, hoặc ít nhất là bản tin lỗi N cho N nhỏ, là ngoại lệ chứ không phải là quy tắc, và dường như thường xuất hiện khi có mối nguy hiểm rõ ràng và hiện tại chẳng hạn như số XNUMX có thể bẻ khóa. -ngày khai thác hoặc trình tự khai thác.

Có lẽ bản cập nhật khẩn cấp gần đây được biết đến nhiều nhất thuộc loại này là sửa chữa gấp đôi zero-day vào tháng 2022 năm XNUMX, bản vá chống lại một cuộc tấn công hai nòng bao gồm một lỗ hổng thực thi mã từ xa trong WebKit (một cách vào) sau đó là một lỗ thực thi mã cục bộ trong chính hạt nhân (một cách để chiếm lấy hoàn toàn):

Những lỗi đó không chỉ được liệt kê chính thức cho người ngoài biết mà còn đang bị lạm dụng tích cực, có lẽ là để cấy một số loại phần mềm độc hại có thể theo dõi mọi thứ bạn đã làm, chẳng hạn như theo dõi tất cả dữ liệu của bạn, chụp ảnh màn hình bí mật, nghe lén để gọi điện và chụp ảnh bằng máy ảnh của bạn.

Khoảng hai tuần sau, Apple thậm chí còn bỏ qua một cập nhật bất ngờ đối với iOS 12, một phiên bản cũ mà hầu hết chúng ta đều cho rằng có hiệu quả là "phần mềm bỏ rơi", rõ ràng là đã vắng mặt trong các bản cập nhật bảo mật chính thức của Apple trong gần một năm trước đó:

(Rõ ràng, iOS 12 đã bị ảnh hưởng bởi lỗi WebKit, nhưng không phải do lỗ hổng nhân tiếp theo khiến chuỗi tấn công trở nên tồi tệ hơn nhiều trên các sản phẩm gần đây của Apple.)

Tuy nhiên, lần này không có đề cập đến việc lỗi đã được vá trong bản cập nhật iOS 16.0.3 đã được báo cáo bởi bất kỳ ai bên ngoài Apple, hoặc nếu không, chúng tôi mong đợi thấy công cụ tìm kiếm có tên trong bản tin, ngay cả khi "Một nhà nghiên cứu ẩn danh".

Cũng không có gợi ý rằng lỗi này có thể đã được những kẻ tấn công biết đến và do đó đã được sử dụng cho những trò nghịch ngợm hoặc tệ hơn…

… Nhưng Apple vẫn nghĩ rằng đó là một lỗ hổng đáng để phát hành bản tin bảo mật.

Bạn có thư, có thư, có thư…

Cái gọi là từ chối dịch vụ (DoS) hoặc sụp đổ tôi theo ý muốn lỗi thường được coi là điểm nhẹ của cảnh lỗ hổng bảo mật, bởi vì chúng thường không cung cấp đường dẫn cho những kẻ tấn công truy xuất dữ liệu mà chúng không được phép nhìn thấy, hoặc có được các đặc quyền truy cập mà chúng không nên có hoặc để chạy mã độc hại. lựa chọn của riêng họ.

Nhưng bất kỳ lỗi DoS nào cũng có thể nhanh chóng biến thành một vấn đề nghiêm trọng, đặc biệt là nếu nó tiếp tục xảy ra lặp đi lặp lại sau khi được kích hoạt lần đầu tiên.

Tình huống đó có thể dễ dàng phát sinh trong các ứng dụng nhắn tin nếu chỉ cần truy cập vào một tin nhắn bị bẫy booby sẽ làm ứng dụng bị treo, vì bạn thường cần sử dụng ứng dụng để xóa tin nhắn rắc rối…

… Và nếu sự cố xảy ra đủ nhanh, bạn sẽ không bao giờ có đủ thời gian để nhấp vào biểu tượng thùng rác hoặc vuốt-xóa thông báo vi phạm trước khi ứng dụng gặp sự cố, lặp đi lặp lại.

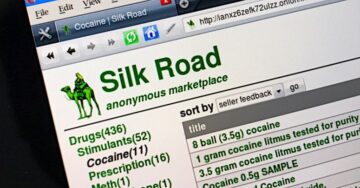

Nhiều câu chuyện đã xuất hiện trong những năm qua về các kịch bản “văn bản chết chóc” của iPhone thuộc loại này, bao gồm:

Tất nhiên, vấn đề khác với những gì chúng tôi nói đùa là CRASH: GOTO CRASH lỗi trong các ứng dụng nhắn tin là người khác có thể chọn thời điểm gửi tin nhắn cho bạn và nội dung cần đưa vào tin nhắn…

… Và ngay cả khi bạn sử dụng một số loại quy tắc lọc tự động trong ứng dụng để chặn tin nhắn từ những người gửi không xác định hoặc không đáng tin cậy, ứng dụng thường sẽ cần xử lý tin nhắn của bạn để quyết định loại bỏ tin nhắn nào.

(Lưu ý rằng báo cáo lỗi này đề cập rõ ràng đến sự cố do "Xử lý một thông điệp email được tạo thủ công độc hại".)

Do đó, ứng dụng vẫn có thể gặp sự cố và có thể tiếp tục gặp sự cố mỗi khi khởi động lại vì nó cố gắng xử lý các thông báo mà lần trước nó không xử lý được.

Phải làm gì?

Cho dù bạn đã bật cập nhật tự động hay chưa, hãy truy cập Cài đặt > Tổng Quát > cập nhật phần mềm để kiểm tra (và, nếu cần, để cài đặt) bản sửa lỗi.

Phiên bản bạn muốn xem sau khi cập nhật là iOS 16.0.3 hoặc sau đó.

Cho rằng Apple đã đưa ra một bản vá bảo mật cho riêng một lỗi DoS này, chúng tôi đoán rằng có thể có điều gì đó gây rối có thể bị đe dọa nếu kẻ tấn công tìm ra lỗi này.

Ví dụ: bạn có thể kết thúc với một thiết bị gần như không sử dụng được mà bạn cần phải xóa hoàn toàn và lắp ráp lại để khôi phục thiết bị hoạt động bình thường…

TÌM HIỂU THÊM VỀ CÁC CƠ SỞ LỚN

Nhấp và kéo vào các sóng âm thanh bên dưới để chuyển đến bất kỳ điểm nào. Bạn cũng có thể nghe trực tiếp trên Soundcloud.

- Apple

- blockchain

- thiên tài

- tai nạn chết chóc

- ví tiền điện tử

- trao đổi tiền điện tử

- CVE-2022-22658

- an ninh mạng

- tội phạm mạng

- An ninh mạng

- bộ phận an ninh quê hương

- ví kỹ thuật số

- tường lửa

- iOS

- Kaspersky

- phần mềm độc hại

- macfee

- An ninh trần trụi

- NexBLOC

- plato

- Plato ai

- Thông tin dữ liệu Plato

- Trò chơi Plato

- PlatoDữ liệu

- Platogaming

- VPN

- dễ bị tổn thương

- bảo mật website

- zephyrnet

![S3 Ep117: Cuộc khủng hoảng tiền điện tử không (và vĩnh biệt Win 7) [Audio + Text]](https://platoaistream.net/wp-content/uploads/2023/01/s3-ep117-the-crypto-crisis-that-wasnt-and-farewell-forever-to-win-7-audio-text-360x188.png)

![S3 Ep114: Ngăn chặn các mối đe dọa trực tuyến – ngăn chặn chúng trước khi chúng ngăn cản bạn! [Âm thanh + Văn bản]](https://platoaistream.net/wp-content/uploads/2022/12/s3-ep114-preventing-cyberthreats-stop-them-before-they-stop-you-audio-text-360x188.png)