مرحبًا بكم مرة أخرى في الجزء السادس من سلسلة مدوناتنا حول استرداد دفتر الأستاذنشأة!

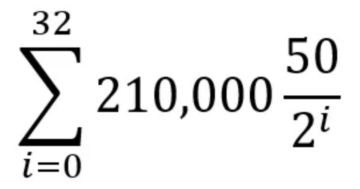

في الأجزاء السابقة ، شرحنا كيف يمكن أن تكون إنتروبيا عبارة الاسترداد السرية تقسيم في مشاركات متعددة (أو أجزاء)، ثم إرسالها إلى موفري النسخ الاحتياطي الموثوقين، وأخيرا تخزينها بأمان مع الحفاظ دائمًا على أعلى مستوى من الأمان.

بتفصيل أكثر:

نشأة استرداد دفتر الأستاذ، الجزء الأول - "الحضانة الذاتية دون أي تنازلات" يتعمق في جميع التحديات المحتملة عند إنشاء Ledger Recover، المقدم من Coincover، ويقدم لنا ميزة الأمان الأساسية لـ Ledger Recover، وتقسيم عبارة الاسترداد السرية الخاصة بك إلى أسهم.

نشأة استرداد دفتر الأستاذ، الجزء 2 - "توزيع الأسهم بشكل آمن"، يقدم العديد من أدوات التشفير والمفاهيم الرياضية التي تستفيد منها Ledger Recover لتوزيع حصصك الأولية بشكل آمن على موفري النسخ الاحتياطي.

نشأة استرداد دفتر الأستاذ الجزء 3 - "تجنب التواطؤ والتسريبات" يتناول كيفية ضمان تخزين المشاركات بشكل آمن، وكيف نمنع موفري النسخ الاحتياطي من التواطؤ لإعادة بناء عبارة الاسترداد السرية الخاصة بك.

نشأة استرداد دفتر الأستاذ، الجزء 4 - "التحكم في الوصول إلى النسخة الاحتياطية: التحقق من الهوية"، يناقش كيف تضمن الخدمة أن الشخص الذي يبدأ طلب مشاركة عبارة الاسترداد السرية أو استردادها هو المالك الشرعي لها بالفعل.

نشأة استرداد دفتر الأستاذ، الجزء الخامس - "الأمن التشغيلي"، يلقي نظرة فاحصة على كيفية ضمان أقصى قدر من الأمان على المستوى التشغيلي، بما في ذلك البنية التحتية الأمنية، وفصل الواجبات، والحوكمة، والمراقبة، وأخيرًا استراتيجية الاستجابة للحوادث.

في هذا الجزء، دع المؤلفين يقدمون لك ليدجر دونجون، معمل تقييم الأمن الداخلي ليدجر. يتكون Ledger Donjon من فريق خبراء عالمي المستوى يتمتع بخلفيات واسعة في صناعات الأمان والبطاقات الذكية. وتتمثل وظائفها الرئيسية في تقييم الأمن الداخلي والخارجي. إنهم يعملون بشكل وثيق مع فرق تطوير البرامج الثابتة والأجهزة في Ledger لتحليل وتحسين أمان منتجات Ledger.

يبحث الفريق باستمرار عن نقاط الضعف في منتجات Ledger بالإضافة إلى منتجات موفري Ledger.

تستكشف هذه المقالة الأخيرة التحديات الأمنية التي حددتها Ledger Donjon عند إنشاء خدمة استرداد البذور، وكيفية إجراء عمليات تدقيق أمنية داخلية وخارجية منتظمة من أجل ضمان أقصى قدر من الأمان للمستخدمين.

تقديم المشورة بشأن مواصفات البروتوكول

حماية العبارة البذور وحصة

ضمان موافقة المستخدم على الإجراءات المتعلقة بالبذور

الهدف من محفظة الأجهزة هو حماية مفاتيحك، سواء المفاتيح الخاصة للتطبيق المضمن أو البذرة الرئيسية نفسها. لا ينبغي الوصول إلى مفاتيح المستخدم إذا لم يمنح المستخدم حق الوصول إليها. في كل مرة يقرر المستخدم التفاعل مع المفاتيح، على سبيل المثال، من خلال التوقيع على معاملة، يتم تقديم طلب رقم التعريف الشخصي ولا يمكن تنفيذ الإجراء إلا إذا قام المستخدم بإدخال رمز التعريف الشخصي الخاص به بعد التحقق من صحة المعاملة على الشاشة الموثوقة للجهاز.

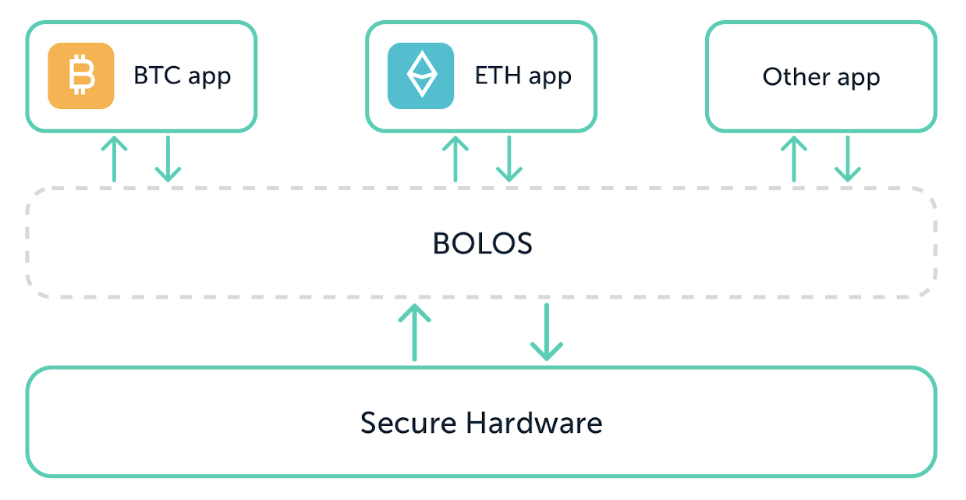

هذه الآلية مضمونة من خلال نظام التشغيل المخصص لدينا، المدبلج BOLOS، يعمل على رأس العنصر الآمن. يمنع العنصر الآمن الوصول غير المرغوب فيه إلى محفظتك من خلال حمايتها ضد معظم سيناريوهات الهجوم، مع السماح بالوصول المشروع إلى مفاتيحك الأساسية أو الخاصة. يتيح العمل المشترك بين Secure Element ونظام التشغيل المخصص ضمان موافقة المستخدم عندما يحاول المستخدم الوصول إلى أسراره.

لم تتغير آلية موافقة المستخدم بالنسبة لـ Ledger Recover وإنشاء مشاركات عبارة الاسترداد السرية الثلاث: نظام التشغيل يتطلب موافقة المستخدم لأنه يحتاج إلى التفاعل مع البذور. من وجهة نظر الجهاز، يشبه الاشتراك في Ledger Recover التفاعل مع العقود الذكية أو توقيع المعاملات. وإذا لم تمنح حق الوصول إلى البذرة، فسيكون إنشاء المشاركة مستحيلاً. علاوة على ذلك، يسمح Ledger Recover فقط بتصدير المشاركات، وليس البذور نفسها، وفقط على القنوات الآمنة المشفرة بالكامل، كما هو موضح في منشورات المدونة السابقة.

حماية الوصول إلى البذور: منع الوصول غير المصرح به

يتيح لك نظام التشغيل الثنائي المخصص وSecure Element أيضًا الحصول على تطبيقات مخصصة على أجهزة Ledger الخاصة بك دون المساس بالأمان. كما ذكر دونجون متى الحديث عن نموذج التهديد لسرية البذور والمفاتيح الخاصة.

وبالتالي، فإن التطبيقات الموجودة على الجهاز لا يمكنها الوصول إلى البذور الخاصة بك أبدًا. يمكنهم التفاعل فقط مع المفاتيح الخاصة المخصصة لكل تطبيق، والتي يتم إنشاؤها من البذور بواسطة BOLOS، دون إمكانية استخراجها. تم تصميم Ledger Recover كميزة مدمجة مباشرة في BOLOS وليس كتطبيق خارجي للحفاظ على صلاحية نموذج التهديد:

- لا توجد إمكانية لتفاعل التطبيقات مع البذور، مع كل المخاطر التي تنطوي عليها

- الحفاظ على آلية عزل التطبيق الحالية (راجع هدف ليدجر نانو اكس الأمني، القسم 7.5 وظيفة الأمان رقم 5: عزل التطبيقات).

ضمان سرية البذور المستخدم

نقطة أخرى مهمة لأمن جهاز Ledger هي التفاعل مع البذور أو المفاتيح الخاصة دون تسريب أي معلومات عنها.

كما هو الحال بالنسبة لعمليات التشفير الأخرى على البذرة، يتم إنشاء المشاركات داخل العنصر الآمن، مما يوفر لنا آليات أمنية تمنع المهاجمين الخارجيين من الحصول على أي معلومات حول البذرة. علاوة على ذلك، كما رأينا في الجزء الاول، يسمح بروتوكول التشفير المختار بإنشاء مشاركات لا توفر وحدها أي معلومات حول البذرة الأصلية.

التواصل الأسهم بأمان

يجب أيضًا حماية المشاركات أثناء الاتصال بين Secure Element الموجود على الجهاز ووحدة HSM (وحدة أمان الأجهزة).

تضمن قنوات الاتصال جميع خصائص القناة الآمنة: السرية والنزاهة والأصالة. ويتم ذلك باستخدام أ قناة آمنة تم دمجها بالفعل في أجهزة دفتر الأستاذ وأجهزة HSM من خلال آلية التصديق:

- ويتم ضمان السرية من خلال إنشاء أزواج مفاتيح سريعة الزوال على الجهاز ووحدة HSM، وتشفير الرسائل باستخدامها. تضمن بروتوكولات التشفير سلامة الرسالة.

- تتم المصادقة من خلال الشهادات وسلسلة الثقة التي تضمن حدوث الاتصال بين جهاز Ledger أصلي وجهاز Ledger HSM أصلي. ولا يمكن لأحد أن ينتحل شخصيتهم.

سيتم أيضًا نقل المشاركات إلى قواعد بيانات موفري النسخ الاحتياطي، ويجب استيفاء نفس المتطلبات. لضمان تشفير المشاركات، نستفيد من آلية التشفير التي يوفرها HSM. بهذه الطريقة، لن يتمكن سوى جهاز Ledger Recover HSM الأصلي من فك تشفير المشاركات. وهذا يعني أيضًا أنه حتى لو نجح شخص ما في سرقة قواعد بيانات الأسهم، فلن يكون لديه أي معلومات حول المشاركات.

تسمح لنا هذه المتطلبات الأولى بالتأكد من أن الأسهم لن يتم نقلها إلا من خلال جهاز Ledger أصلي إلى Ledger Recover HSM أصلي، مع عدم تمكن أي شخص بين هذين العنصرين من استرداد المشاركة.

فيما يتعلق بهوية المستخدم

الأصل المهم الآخر لـ Ledger Recover هو معلومات هوية المستخدم. نحتاج أيضًا إلى حماية المستخدمين من خروقات البيانات. ولهذا السبب تحققنا خلال المراجعات من ما يلي:

- ينبغي تشفير عملية نقل الهوية من IDV إلى المخزن وتوفير السرية والنزاهة.

- يجب أن تتمتع قاعدة البيانات للتخزين طويل المدى بآلية تشفير قوية باستخدام HSM بنفس الطريقة التي يتم بها تخزين المشاركات.

تم إجراء جميع المراجعات الأمنية من خلال النظر في المهاجمين الخارجيين والموظفين المارقين الداخليين. يجب أن تأخذ متطلبات الأمان في الاعتبار حالة قيام أحد المطلعين بمحاولة سرقة الأسهم لسرقة أموال المستخدم في النهاية. ولهذا السبب يتم وضع جميع السلوكيات الأمنية داخل مكونات آمنة، مثل وحدات HSM وأجهزة Nano.

تحليل الأمن

يتم إجراء التحليلات الأمنية بشكل مستمر لمكونات دفتر الأستاذ. يتم إجراء التحليلات بطريقتين مختلفتين: مراجعات الأمن الداخلي واختبارات Pentest الخارجية. ستوضح الأقسام التالية بالتفصيل ماهيتها ولماذا يلزم وجود نوعين مختلفين من التحليل.

مراجعات الأمن الداخلي

نظرًا لأن الأمان ليس خيارًا في Ledger، فقد تم إنشاء فريق داخلي مخصص: Ledger Donjon (ليدجر دونجون, أدخل الدونجون). (https://donjon.ledger.com/threat-model/). وتتمثل مهمتها الأساسية في تحسين أمان منتجات Ledger. ولتحقيق ذلك، يمتلك الدونجون مهارات تقنية تسمح لهم بأداء:

- هجمات صارمة على البرامج والأجهزة

- عمليات تدقيق أمان الكود

- مراجعات الأمن المعماري

- تحليل ثابت

- التحقق من أن المنتجات تقاوم نموذج التهديد

لإعطاء أمثلة ملموسة على ما يفعله الفريق:

- مراجعة أمان الكود:

- يتم تحليل تحديثات برامج Nano الثابتة بشكل آمن قبل أن يتم تنزيلها على Ledger Live

- تتم مراجعة الطلبات قبل إتاحتها في Ledger Live

- مراجعة الأمن المعماري:

- تتم مراجعة بنية المنتج ومكوناته للحفاظ على مستوى أمان منتجاتنا

- هجمات الأجهزة:

- توقيع الكود:

- تتم أيضًا حماية عملية إصدار التحديثات من خلال طلب توقيع العديد من الأشخاص ذوي الاهتمامات المختلفة في الشركة

Pentests الخارجية

ومع ذلك، نظرًا لأن الشفافية هي إحدى قيمنا الأساسية، فإننا في Ledger نريد أيضًا أن نواجه تحديًا من مجتمعنا. وهنا يأتي دور اختبارات Pentests، والتي تسمى أيضًا التقييمات الأمنية.

تتيح لنا اختبارات الاختراق هذه أن نوضح للعملاء - الأفراد والشركات على حد سواء - مستوى أمان المنتجات أو الخدمات، مثل خط Ledger Nano أو Ledger Recover. ومن خلال خضوعنا لهذه التقييمات، فإننا نخضع هذه المنتجات والخدمات والبرامج والمعرفة للاختبار من قبل مختبر أمني مستقل تابع لجهة خارجية يتمتع بمعدات وخبرات متقدمة للغاية. نتيجة للتقييمات، حصل ليدجر على شهادات CSPN لـ نانو اس و نانو العاشر بواسطة أنسي.

مختبر الاختراق

لا يتم إجراء اختبارات الاختراق بواسطة أي مختبر عشوائي. قررنا الذهاب مع تلك المرخصة by اللاعب Anssi، وكالة الأمن السيبراني الفرنسية، المعروفة بعملها الدقيق في مجال الأمن السيبراني.

قادنا قرارنا إلى الصعود على متن الطائرة سيناكتيف لهذه الرحلة الحاسمة. يعد Synacktiv، الذي ينحدر من باريس، مختبرًا أمنيًا هجوميًا معروفًا بجودة عملهم وجهودهم النتائج. نظرًا لرغبتنا القصوى في الكشف عن أي عيوب أو نقاط ضعف أو أخطاء محتملة في Ledger Recover، فإننا لم ندخر أي جهد لضمان أنهم في وضع يسمح لهم بالنجاح من خلال تزويدهم بجميع الموارد والدعم الذي يحتاجون إليه:

- جميع الوثائق (الهندسة المعمارية، مواصفات التشفير، المخططات التسلسلية)

- منهجية الصندوق الأبيض (الوصول إلى الكود المصدري)

- عينات (نانو اكس)

- الوصول إلى واجهات Ledger Recover (حتى تلك التي لم يتم كشفها للمستخدم النهائي)

- الوصول إلى موظفي Ledger (المهندسين المعماريين والمطورين وخبراء الأمن)

- 80 رجلاً يومًا لإجراء تقييمهم

نتائج التحليل الأمني

وكانت النتيجة أكثر من إيجابية بالنسبة ليدجر. على الرغم من كل العمل الشاق والوقت الذي بذلناه في تطوير ومراجعة Ledger Recover، لا تزال Synacktiv تكتشف الأخطاء ونقاط الضعف، مما أدى إلى إعادة بناء وتغييرات في البنية في التعليمات البرمجية، وإضافة طبقات أمان إضافية وتشديد ما كان موجودًا بالفعل. وبالطبع، أجرى Ledger Donjon مراجعة للأمن الداخلي.

وباعتبارنا مؤمنين بشدة بأن "الشيطان يكمن في التفاصيل"، فإننا ملتزمون بالمضي قدمًا في هذا الطريق، وإجراء اختبارات Pentest منتظمة على Ledger Recover.

على سبيل المثال، سنقوم بتفصيل بعض النتائج من عمليات التدقيق المختلفة وعمليات التخفيف المخطط لها.

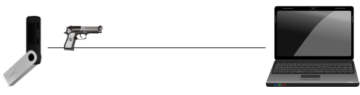

رجل في الهجمات الوسطى

تم تصميم Ledger Recover للاستفادة من الأمان المدمج في أجهزتنا وأجهزة HSM. ولكن حتى مع هذا الأمان، نحتاج إلى التأكد من أنه لا يمكن خداع المستخدمين أو التلاعب بهم للقيام بأعمال من شأنها أن تعرض بذورهم للخطر وبالتالي تضمن لهم أقصى قدر من الأمان.

خلال إحدى المراجعات، لاحظنا أن عملية الاستعادة كانت عرضة لهجمات الهندسة الاجتماعية. لقد اعتمدت على شرط أساسي: التثبيت المسبق لبرنامج Ledger Live المخادع على جهاز الكمبيوتر الخاص بالمستخدم. وكانت الفكرة كالتالي:

- بمساعدة Ledger Live المارقة، ينتظر المهاجم أن يبدأ المستخدم في التحقق من الهوية.

- بمجرد بدء هذا الأخير، يطلق المهاجم أيضًا عملية التحقق من الهوية.

- نظرًا لأنه يتحكم في Ledger Live المارقة، يستطيع المهاجم تبديل الجلسات مما يؤدي بالمستخدم إلى جلسة خاطئة ويسرق المهاجم الجلسة الحقيقية من المستخدم.

- وفي النهاية، كان من الممكن أن يتمكن المهاجم من استرداد بذرة المستخدم.

يمكن تنفيذ هذا الهجوم من خلال الهندسة الاجتماعية، على سبيل المثال، من خلال التلاعب بالمستخدم لإجراء التحقق من الهوية. لإصلاح هذه المشكلة، قررنا أن يكون لدينا خطين من الإجراءات: أولاً، كما هو الحال بالنسبة لجميع المنتجات الأخرى، قررنا توفير وثائق المستخدم لمنح المستخدمين العملية الصحيحة التي يجب اتباعها وعدم الانخداع أثناء بعض الإجراءات. الإجراء الثاني الذي اتخذناه هو إجراء تقني: منع حساب واحد من بدء عمليتي استعادة من نفس البذرة.

التهديدات الداخلية

وكانت النتائج الأخرى للمراجعات الأمنية تتعلق بالتهديدات الداخلية المحتملة. كانت وجهة النظر الأمنية هذه موجودة بالفعل في البنية الأصلية مع فكرة وجود ثلاث شركات لتخزين الأجزاء المختلفة من البذور ومنع العناصر السيئة من سرقة العناصر. ولكن في البداية تم تصميم التخفيف على مستوى عال من خلال فصل المعرفة. أظهرت المراجعات الأمنية بعض الضعف مما أدى إلى إجراءات تخفيف إضافية.

على سبيل المثال، قمنا بتطوير تنويع نسخة احتياطية. في الأصل كان معرف النسخ الاحتياطي هو نفسه في قواعد البيانات الثلاث، لذلك يمكن لخدمة Ledger Recover استرداد أي جزء من المشاركة على موفر النسخ الاحتياطي الأول تم ربطه بالجزء الموجود على موفر النسخ الاحتياطي الثاني بسهولة. ثم قررنا تنويع معرّف النسخة الاحتياطية بطريقة تجعل من الصعب معرفة أي حصة مقترنة بمشاركة أخرى إذا قرر أشخاص من شركتين التواطؤ.

وكانت الحالة الأخرى هي قاعدة البيانات حيث يتم تخزين معلومات هوية المستخدم. في البداية تم تشفيره بتشفير بسيط. ولمنع مهاجم داخلي من القدرة على استرداد المفتاح، قررنا استخدام تشفير HSM بهذه الطريقة، فلا يمكن لأحد استرداد المفتاح. حتى لو أضفنا العديد من تقوية البنية التحتية (انظر الجزء 5 ).

الخطوات التالية

يوضح لك هذا الفصل الأخير أن منتجاتنا تم تصميمها من خلال إعطاء الأولوية لسلامة مستخدمينا. ولهذا السبب تم بالفعل التخطيط للعديد من الإجراءات لمستقبل Ledger Recover: سيتم تحليل الأمان بانتظام إما بواسطة فريقنا الداخلي أو بواسطة جهات أمنية خارجية.

يتم أيضًا تدقيق أجهزتنا وتقييمها بشكل متكرر للتأكد من أن نظام التشغيل المخصص وSecure Element يضمنان أمان أسرار المستخدم. هذه العملية لا تنتهي أبدًا وستستمر طوال فترة خدمة Ledger Recover كخدمة.

وأخيرًا وليس آخرًا، يعد Ledger Recover جزءًا من خدماتنا هبة البرنامج و كود المصدر الذي يحتوي على تطبيق Ledger Recover هو أيضًا عام ويمكن لأي شخص مراجعته.

نشكرك مرة أخرى على بقائك معنا خلال هذه الرحلة لكشف النقاب عن ما وراء كواليس Ledger Recover. وآمل أن نراكم في يوم الإطلاق الرسمي!

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.ledger.com/blog/part-6-genesis-of-ledger-recover-security-analysis

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 46

- 7

- a

- ماهرون

- من نحن

- الوصول

- الوصول

- إنجاز

- حسابي

- اكشن

- الإجراءات

- الجهات الفاعلة

- تضيف

- مضيفا

- إضافي

- متقدم

- مميزات

- بعد

- مرة أخرى

- ضد

- وكالة

- قدما

- هدف

- الكل

- السماح

- السماح

- يسمح

- وحده

- سابقا

- أيضا

- دائما

- an

- تحليل

- تحليل

- حلل

- و

- آخر

- أي وقت

- أي شخص

- التطبيق

- تطبيق

- التطبيقات

- المهندسين المعماريين

- هندسة معمارية

- هي

- البند

- AS

- تقييم

- التقييم المناسبين

- الأصول

- ضمان

- مؤكد

- At

- مهاجمة

- الهجمات

- دققنا

- التدقيق

- التحقّق من المُستخدم

- أصالة

- الكتاب

- متاح

- منحت

- الى الخلف

- خلفيات

- دعم

- سيئة

- BE

- لان

- كان

- قبل

- سلوك

- وراء

- يجري

- المؤمنين

- ما بين

- المدونة

- المقالات والأخبار

- على حد سواء

- مخالفات

- جلبت

- البق

- ابني

- بنيت

- لكن

- by

- تسمى

- CAN

- لا تستطيع

- نفذت

- حقيبة

- الشهادات

- سلسلة

- تحدى

- التحديات

- تغيير

- التغييرات

- قناة

- قنوات

- باب

- اختيار

- عن كثب

- أقرب

- الكود

- كوين كوفير

- الجمع بين

- تأتي

- ملتزم

- Communication

- مجتمع

- الشركات

- مكونات

- حل وسط

- مساومة

- الكمبيوتر

- المفاهيم

- أجرت

- إجراء

- سرية

- موافقة

- نظر

- النظر

- استمر

- بشكل متواصل

- عقود

- ضوابط

- جوهر

- القيم الأساسية

- استطاع

- الدورة

- خلق

- خلق

- حرج

- حاسم

- التشفير

- حالياًّ

- على

- العملاء

- الأمن السيبراني

- البيانات

- خرق البيانات

- قاعدة البيانات

- قواعد البيانات

- يوم

- أيام

- تقرر

- قررت

- القرار

- فك تشفير

- مخصصة

- شرح

- وصف

- تصميم

- رغبة

- على الرغم من

- التفاصيل

- تفاصيل

- المتقدمة

- المطورين

- تطوير

- التطوير التجاري

- جهاز

- الأجهزة

- إبليس

- الرسوم البيانية

- فعل

- مختلف

- صعبة

- مباشرة

- يناقش

- خامد

- نشر

- توزيع

- تنويع

- تنويع

- do

- توثيق

- هل

- فعل

- يطلق عليها اسم

- أثناء

- كل

- بسهولة

- جهد

- إما

- العنصر

- عناصر

- جزءا لا يتجزأ من

- الموظفين

- مشفرة

- التشفير

- النهاية

- إنهاء

- الهندسة

- ضمان

- يضمن

- ضمان

- يدخل

- معدات

- تقييم

- التقييمات

- حتى

- مثال

- أمثلة

- خبير

- خبرة

- خبرائنا

- شرح

- يستكشف

- مكشوف

- واسع

- خارجي

- استخراج

- الميزات

- حقل

- نهائي

- أخيرا

- شركة

- الاسم الأول

- حل

- العيوب

- اتباع

- متابعيك

- في حالة

- تزوير

- وجدت

- تبدأ من

- تماما

- وظيفة

- وظائف

- أموال

- مستقبل

- ولدت

- توليد

- جينيسيز

- حقيقي

- منح

- معطى

- Go

- الحكم

- منح

- ضمان

- مضمون

- ضمانات

- يحدث

- الثابت

- العمل الشاق

- أجهزة التبخير

- أمن الأجهزة

- محفظة الأجهزة

- يملك

- وجود

- he

- مساعدة

- مرتفع

- أعلى

- جدا

- له

- أمل

- كيفية

- HTML

- HTTPS

- فكرة

- محدد

- هوية

- التحقق من الهوية

- VDI

- if

- التنفيذ

- مستحيل

- تحسن

- in

- حادث

- استجابة الحادث

- بما فيه

- في الواقع

- مستقل

- الأفراد

- الصناعات

- معلومات

- البنية التحتية

- بدأت

- اعداد

- في الداخل

- مطلع

- تثبيت

- المتكاملة

- سلامة

- تفاعل

- التفاعل

- السريرية

- واجهات

- داخلي

- إلى

- تقديم

- يدخل

- عزل

- قضية

- IT

- انها

- نفسها

- رحلة

- القفل

- مفاتيح

- علم

- المعرفة

- معروف

- مختبر

- مختبر

- اسم العائلة

- تطلق

- طبقات

- قيادة

- التسريبات

- الأقل

- ليد

- دفتر الحسابات

- ليدجر لايف

- ليدجر نانو

- شرعي

- اسمحوا

- مستوى

- روافع

- الحياة

- مثل

- خط

- خطوط

- LINK

- مرتبط

- حي

- طويل

- بحث

- أبحث

- صنع

- المحافظة

- المحافظة

- التلاعب

- التلاعب

- رئيسي

- رياضي

- ماكس العرض

- أقصى

- يعني

- قياس

- آلية

- آليات

- رجالي

- الرسالة

- رسائل

- آلية العمل

- شديد التدقيق

- وسط

- الرسالة

- تخفيف

- نموذج

- وحدة

- مراقبة

- الأكثر من ذلك

- علاوة على ذلك

- أكثر

- متعدد

- يجب

- نانو

- حاجة

- بحاجة

- إحتياجات

- أبدا

- لا

- الحصول على

- of

- هجومي

- رسمي

- on

- على متن

- ONE

- منها

- فقط

- تشغيل

- عمليات

- خيار

- or

- طلب

- أصلي

- في الأصل

- OS

- أخرى

- لنا

- خارج

- نتيجة

- النتائج

- كاتوا ديلز

- زوج

- يقترن

- باريس

- جزء

- أجزاء

- مسار

- مجتمع

- نفذ

- تنفيذ

- أداء

- شخص

- فردي

- PIN

- المكان

- مخطط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- البوينت

- بسبب، حظ

- وضع

- إيجابي

- إمكانية

- المنشورات

- محتمل

- يقدم

- منع

- منع

- يمنع

- سابق

- ابتدائي

- ترتيب الاولويات

- خاص

- مفاتيح خاصة

- عملية المعالجة

- المنتجات

- البرنامج

- HAS

- حماية

- محمي

- حماية

- بروتوكول

- البروتوكولات

- تزود

- المقدمة

- مزود

- مقدمي

- ويوفر

- توفير

- جمهور

- وضع

- جودة

- عشوائية

- حقيقي

- المعترف بها

- استعادة

- يتعافى

- استرجاع

- الرجوع

- منتظم

- بانتظام

- إطلاق

- مرارا وتكرارا

- طلب

- مطلوب

- المتطلبات الأساسية

- الموارد

- استجابة

- على استعادة

- يستعيد

- نتيجة

- مراجعة

- استعرض

- مراجعة

- التعليقات

- حق

- المخاطر

- تشغيل

- بسلام

- السلامة

- نفسه

- سيناريوهات

- مشهد

- شاشة

- الثاني

- سيكريت

- أسرار

- القسم

- أقسام

- تأمين

- آمن

- أمن

- تدقيقات الأمن

- انظر تعريف

- بذرة

- عبارة أولية

- رأيت

- تسلسل

- مسلسلات

- الخدمة

- خدماتنا

- الجلسة

- دورات

- عدة

- مشاركة

- مشاركة

- مشاركة

- ينبغي

- أظهرت

- يظهر

- توقيع

- التوقيع

- الاشارات

- عزباء

- سادس

- مهارات

- سمارت

- العقود الذكية

- So

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- بعض

- شخص ما

- مصدر

- شفرة المصدر

- مواصفة

- مواصفات

- بداية

- ابتداء

- بقي

- لا يزال

- تخزين

- متجر

- تخزين

- الإستراتيجيات

- قوي

- تحقيق النجاح

- هذه

- الدعم

- مفاتيح

- يعالج

- أخذ

- يأخذ

- فريق

- فريق

- تقني

- مهارات تقنية

- مصطلح

- الاختبار

- من

- أن

- •

- المستقبل

- أمن

- المصدر

- من مشاركة

- منهم

- then

- وبالتالي

- تشبه

- هم

- طرف ثالث

- التهديد

- التهديدات

- ثلاثة

- عبر

- طوال

- الوقت

- إلى

- أدوات

- تيشرت

- صفقة

- المعاملات

- عبور

- الشفافية

- نقل

- الثقة

- افضل

- يحاول

- اثنان

- أنواع

- في النهاية

- غير مصرح

- كشف

- تمر

- إزاحة الستار

- غير مرغوب فيه

- آخر التحديثات

- us

- تستخدم

- مستخدم

- أموال المستخدم

- المستخدمين

- استخدام

- التحقق

- صلاحية

- القيم

- التحقق

- التحقق

- المزيد

- نقاط الضعف

- الضعيفة

- انتظار

- محفظة

- تريد

- وكان

- طريق..

- طرق

- we

- ضعف

- حسن

- كان

- ابحث عن

- متى

- التي

- في حين

- لماذا

- سوف

- مع

- بدون

- للعمل

- عالمي

- سوف

- خاطئ

- X

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت