Dette var ikke din typiske cyberafpresning situationen.

Mere præcist fulgte det, hvad du kunne tænke på som en slidt vej, så i den forstand kom det til at virke "typisk" (hvis du vil undskylde brugen af ordet typisk i forbindelse med en alvorlig cyberkriminalitet), men det skete ikke på den måde, som du nok først ville have antaget.

Fra december 2020 udfoldede forbrydelsen sig som følger:

- Angriberen brød ind via et ukendt sikkerhedshul.

- Angriberen fik sysadmin-beføjelser på netværket.

- Angriberen stjal gigabyte af fortrolige data.

- Angriberen rodede med systemlogfiler at dække deres spor.

- Angriberen krævede 50 Bitcoins (derefter cirka 2,000,000 USD værd) for at dæmpe tingene.

- Angriberen doxxed offeret når afpresningen ikke blev betalt.

Doxxing, hvis du ikke er bekendt med udtrykket, er stenografi jargon for bevidst frigivelse af dokumenter om en person eller virksomhed for at bringe dem i fare for fysisk, økonomisk eller anden skade.

Når cyberkriminelle doxx personer, de ikke kan lide, eller som de har en score med, de ønsker at afgøre, er ideen ofte at udsætte offeret for (eller i det mindste i frygt for) et fysisk angreb, for eksempel ved at anklage dem om en afskyelig forbrydelse, der ønsker vagthavende retfærdighed over dem, og så fortæller alle, hvor de bor.

Når offeret er en virksomhed, er den kriminelle hensigt sædvanligvis at skabe operationelt, omdømmemæssigt, økonomisk eller regulatorisk stress for offeret ved ikke blot at afsløre, at virksomheden har lidt et brud i første omgang, men også bevidst at frigive fortrolige oplysninger, som andre kriminelle kan misbrug med det samme.

Hvis du gør det rigtige og rapporterer et brud til din lokale tilsynsmyndighed, vil tilsynsmyndigheden ikke kræve, at du straks offentliggør detaljer, der svarer til en guide til "hvordan man hacker sig ind i virksomhed X lige nu". Hvis det udnyttede sikkerhedshul senere vurderes at have været let at undgå, kan tilsynsmyndigheden i sidste ende beslutte at bøde dig for ikke at forhindre bruddet, men vil ikke desto mindre samarbejde med dig i starten for at forsøge at minimere skaden og risikoen.

Hejs af sin egen petard

Den gode nyhed i denne sag (god for lov og orden, omend ikke for gerningsmanden) er, at offeret ikke var helt så godtroende, som forbryderen så ud til at tro.

Company-1, som det amerikanske justitsministerium (DOJ) kalder dem, og vi vil også, selvom deres identitet er blevet afsløret i vid udstrækning i offentligheden, hurtigt syntes at have mistænkt et internt job.

Inden for tre måneder efter starten på angrebet havde FBI plyndrede hjemmet af den snart-eks-senior-koder Nickolas Sharp, dengang i midten af 30'erne, mistænkt for at være gerningsmanden.

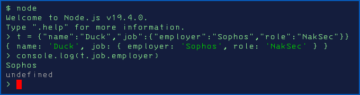

Faktisk hjalp Sharp, i sin egenskab af seniorudvikler hos Company-1, tilsyneladende (vi bruger udtrykket løst her) med at "afhjælpe" (det samme) sit eget angreb om dagen, mens han forsøgte at afpresse en $2 mio. løsesum betaling om natten.

Som en del af busten beslaglagde politiet forskellige computerenheder, inklusive det, der viste sig at være den bærbare computer, som Sharp brugte, da han angreb sin egen arbejdsgiver, og udspurgte Sharp om hans påståede rolle i forbrydelsen.

Skarpt, lader det til, ikke kun fortalte Feds en pakke løgne (eller fremsat adskillige falske udsagn, med DOJ's mere lidenskabelige ord), men gik også på, hvad man kunne kalde en "fake news" PR-modoffensiv, tilsyneladende i håb om at få efterforskningen af sporet.

Som DOJ udtrykker det:

Flere dage efter, at FBI udførte ransagningsordren på SHARPs bolig, forårsagede SHARP, at der blev offentliggjort falske nyheder om hændelsen og Company-1's reaktion på hændelsen. I disse historier identificerede SHARP sig selv som en anonym whistleblower i Company-1, der havde arbejdet på at afhjælpe hændelsen og fejlagtigt hævdede, at Company-1 var blevet hacket af en uidentificeret gerningsmand, som ondsindet erhvervede root-administratoradgang til Company-1's AWS-konti.

Faktisk, som SHARP godt vidste, havde SHARP selv taget Company-1s data ved hjælp af legitimationsoplysninger, som han havde adgang til, og SHARP havde brugt disse data i et mislykket forsøg på at afpresse Company-1 for millioner af dollars.

Næsten umiddelbart efter nyheden om databruddet faldt Company-1s aktiekurs meget pludseligt fra omkring $390 til omkring $280.

Selvom prisen måske er faldet bemærkelsesværdigt på grund af enhver form for brudmeddelelse, antyder DOJ-rapporten ganske rimeligt (selv om den stopper med at sige som en kendsgerning), at denne falske fortælling, som Sharp formidlet til medierne, gjorde devalueringen værre end det ellers ville have været.

Sharp erkendte sig skyldig i februar 2023; han blev i denne uge dømt til at tilbringe seks år i fængsel efterfulgt af tre år på prøveløslatelse og instrueret i at betale en erstatning på godt 1,500,000 dollars.

(Han kommer heller aldrig til at få noget af sit konfiskerede computerudstyr tilbage, men hvor nyttigt det sæt stadig ville være, hvis det blev returneret til ham efter seks års fængsel og yderligere tre år efter overvåget løsladelse er nogens gæt.)

Hvad skal jeg gøre?

- Opdel og erobre. Prøv at undgå situationer, hvor individuelle sysadmins har uhindret adgang til alt. Det ekstra besvær med at kræve to uafhængige autorisationer til vigtige systemoperationer er en lille pris at betale for den ekstra sikkerhed og kontrol, det giver dig.

- Hold uforanderlige logfiler. I dette tilfælde var Sharp i stand til at rode med systemlogfiler i et forsøg på at skjule sin egen adgang og i stedet for at kaste mistanke mod kolleger. I betragtning af den hastighed, hvormed han blev fanget ud, antager vi dog, at Company-1 havde holdt i det mindste nogle "kun skrive"-logfiler, der dannede en permanent, ubestridelig registrering af vigtige systemaktiviteter.

- Mål altid, antag aldrig. Få uafhængig, objektiv bekræftelse af sikkerhedskrav. Langt de fleste sysadmins er ærlige, i modsætning til Nickolas Sharp, men få af dem har 100% ret hele tiden.

De fleste sysadmins, vi kender, ville være glade for at have regelmæssig adgang til en second opinion for at bekræfte deres antagelser.

Det er en hjælp, ikke en hindring, at få kritisk cybersikkerhedsarbejde dobbelttjekket for at sikre, at det ikke kun er startet korrekt, men også fuldført korrekt.

MÅL ALTID, FORTAG ALDRIG

Mangler du tid eller ekspertise til at tage sig af cybersikkerhedstrusler?

Bekymret for, at cybersikkerhed vil ende med at distrahere dig fra alle de andre ting, du skal gøre?

Tag et kig på Sophos Managed Detection and Response:

24/7 trusselsjagt, detektion og reaktion ▶

LÆR MERE OM AKTIVE FJENDERE

Læs vores Rapport om aktiv modstander.

Dette er en fascinerende undersøgelse af virkelige angreb af Sophos Field CTO John Shier.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoAiStream. Web3 Data Intelligence. Viden forstærket. Adgang her.

- Udmøntning af fremtiden med Adryenn Ashley. Adgang her.

- Køb og sælg aktier i PRE-IPO-virksomheder med PREIPO®. Adgang her.

- Kilde: https://nakedsecurity.sophos.com/2023/05/12/whodunnit-cybercrook-gets-6-years-for-ransoming-his-own-employer/

- :har

- :er

- :ikke

- :hvor

- $OP

- 000

- 1

- 15 %

- 2020

- 2023

- 50

- 500

- a

- I stand

- Om

- absolutte

- misbrug

- adgang

- Konto

- Konti

- erhvervede

- tværs

- aktiv

- aktiviteter

- Yderligere

- Efter

- Alle

- påståede

- også

- beløb

- an

- ,

- anonym

- enhver

- ER

- AS

- antaget

- At

- angribe

- At angribe

- Angreb

- forfatter

- autorisationer

- auto

- undgå

- væk

- AWS

- tilbage

- background-billede

- BE

- været

- være

- Afpresning

- grænse

- Bund

- brud

- Broke

- buste

- men

- by

- ringe

- Opkald

- kom

- CAN

- Kapacitet

- hvilken

- tilfælde

- fanget

- forårsagede

- center

- hævdede

- fordringer

- farve

- selskab

- Afsluttet

- computer

- bekræftelse

- sammenhæng

- kontrol

- betjente

- korrekt

- dæksel

- skabe

- Legitimationsoplysninger

- Kriminalitet

- Criminal

- Kriminelle

- kritisk

- CTO

- cyberkriminalitet

- cyberkriminelle

- Cybersecurity

- data

- bruddet

- dag

- Dage

- december

- beslutte

- anses

- glad

- Efterspørgsel

- forlangte

- Afdeling

- justitsministeriet

- Justitsministeriet (DoJ)

- detaljer

- Detektion

- Devaluering

- Udvikler

- Enheder

- Skærm

- do

- dokumenter

- DoJ

- dollars

- Dont

- droppet

- nemt

- ende

- udstyr

- Endog

- alle

- at alt

- eksempel

- ekspertise

- Exploited

- Faktisk

- mislykkedes

- Fallen

- falsk

- bekendt

- fascinerende

- FBI

- frygt

- februar

- Feds

- få

- felt

- finansielle

- ende

- Fornavn

- efterfulgt

- følger

- Til

- dannet

- fra

- yderligere

- få

- given

- giver

- gå

- godt

- vejlede

- skyldig

- godtroende

- hack

- hacket

- havde

- ske

- Have

- he

- højde

- hjælpe

- link.

- Skjule

- ham

- hindring

- hans

- Hole

- håber

- hover

- Hvordan

- Men

- HTTPS

- Jagt

- idé

- identificeret

- Identity

- if

- straks

- uforanderlige

- vigtigt

- in

- hændelse

- Herunder

- uafhængig

- individuel

- enkeltpersoner

- oplysninger

- i stedet

- hensigt

- ind

- undersøgelse

- IT

- jargon

- Job

- John

- John Shier

- lige

- Retfærdighed

- holdt

- Nøgle

- kit

- Kend

- laptop

- senere

- Lov

- mindst

- til venstre

- ligger

- ligesom

- leve

- lokale

- Se

- lavet

- Flertal

- lave

- lykkedes

- Margin

- max-bredde

- måle

- Medier

- måske

- millioner

- minimerer

- måned

- mere

- Naked Security

- FORTÆLLING

- Behov

- netværk

- aldrig

- Ikke desto mindre

- nyheder

- nat

- normal

- især

- underretning

- talrige

- objektiv

- of

- off

- tit

- on

- kun

- operationelle

- Produktion

- Udtalelse

- or

- ordrer

- Andet

- Ellers

- vores

- ud

- i løbet af

- egen

- Pack

- betalt

- del

- sti

- Betal

- betaling

- permanent

- person,

- fysisk

- Place

- plato

- Platon Data Intelligence

- PlatoData

- position

- Indlæg

- pr

- præcist

- forebyggelse

- pris

- fængsel

- sandsynligvis

- offentlige

- offentliggøre

- offentliggjort

- sætte

- Adspurgt

- hurtigt

- Ransom

- optage

- fast

- regulator

- lovgivningsmæssige

- frigive

- indberette

- svar

- højre

- Risiko

- roller

- rod

- Sikkerhed

- score

- Søg

- Anden

- sikkerhed

- syntes

- synes

- beslaglagt

- senior

- forstand

- dømt

- alvorlig

- bilægge

- Del

- skarp

- Shier

- Kort

- stenografi

- Situationen

- situationer

- SIX

- lille

- So

- solid

- nogle

- hastighed

- tilbringe

- starte

- påbegyndt

- Stadig

- Stole

- stopper

- Historier

- stress

- Studere

- sikker

- mistænkt

- SVG

- systemet

- Tag

- semester

- end

- at

- sikkerhed

- deres

- Them

- derefter

- de

- ting

- ting

- Tænk

- denne

- denne uge

- dem

- selvom?

- trussel

- tre

- tid

- til

- også

- top

- spor

- overgang

- gennemsigtig

- prøv

- Drejede

- to

- typisk

- Ultimativt

- ukendt

- I modsætning til

- URL

- us

- US Department of Justice

- brug

- anvendte

- ved brug af

- sædvanligvis

- forskellige

- Vast

- verificere

- meget

- via

- Victim

- ønsker

- Arrestordre

- var

- Vej..

- we

- uge

- GODT

- gik

- var

- Hvad

- hvornår

- som

- mens

- whistleblower

- WHO

- bredt

- vilje

- Wishing

- med

- inden for

- ord

- ord

- Arbejde

- arbejdede

- værre

- værd

- ville

- forfatter

- X

- år

- dig

- Din

- zephyrnet