->

Bild: Michael Ansaldo/Gießerei

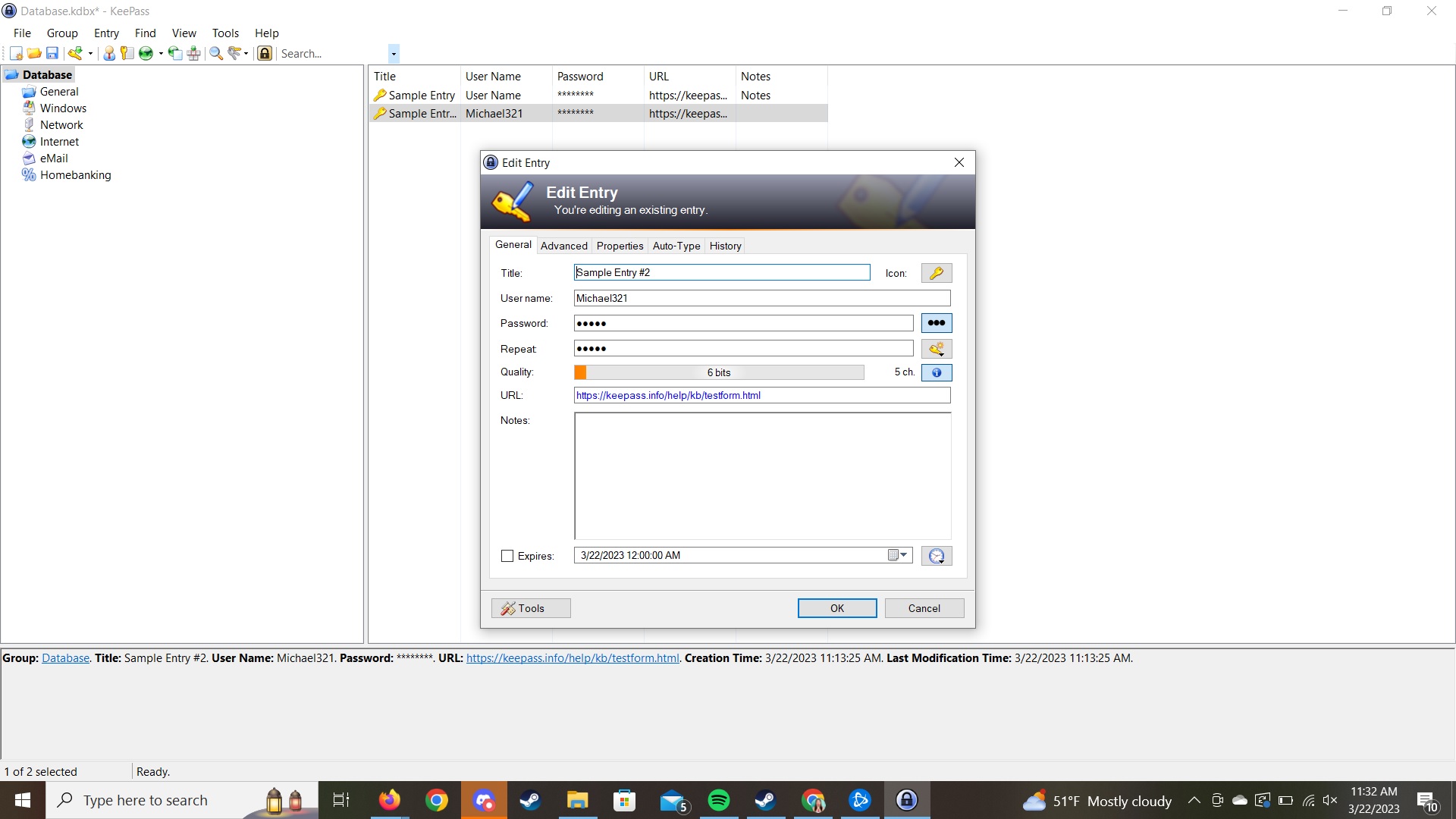

KeePass-Passwortmanager Benutzer sollten in den nächsten Wochen möglicherweise besonders wachsam sein. A neu entdeckte Schwachstelle Ermöglicht den Abruf des Master-Passworts im Klartext, auch wenn die Datenbank gesperrt oder das Programm geschlossen ist. Und obwohl an einer Lösung gearbeitet wird, wird sie frühestens Anfang Juni eintreffen.

Wie berichtet, Piepender Computer (das das Problem in allen technischen Details abdeckt) veröffentlichte ein Sicherheitsforscher namens Vdohney ein Proof-of-Concept-Tool, das den Exploit in Aktion demonstrierte. Ein Angreifer kann einen Speicherauszug durchführen, um den Großteil des Master-Passworts im Klartext zu erfassen, selbst wenn eine KeePass-Datenbank geschlossen, das Programm gesperrt oder das Programm nicht mehr geöffnet ist. Beim Herausziehen aus dem Speicher fehlen die ersten ein oder zwei Zeichen des Passworts, können dann aber erraten werden, um die gesamte Zeichenfolge herauszufinden.

Für diejenigen, die mit Memory Dumping-Schwachstellen nicht vertraut sind: Sie können sich dieses Szenario ein bisschen wie das Master-Passwort von KeePass als Kleingeld in der Hosentasche vorstellen. Schütteln Sie die Hose aus und Sie erhalten (sozusagen) fast den gesamten Dollar, den Sie für den Eintritt in die Datenbank benötigen – aber diese Münzen sollten zunächst nicht in dieser Tasche herumschwirren.

Das Proof-of-Concept-Tool demonstriert dieses Problem in Windows, aber auch Linux und macOS gelten als anfällig, da das Problem in KeePass und nicht im Betriebssystem besteht. Auch Standardbenutzerkonten in Windows sind nicht sicher – für das Löschen des Speichers sind keine Administratorrechte erforderlich. Um den Exploit auszuführen, benötigt ein böswilliger Akteur entweder Fernzugriff (über Malware) oder physischen Zugriff auf den Computer.

Betroffen sind alle bestehenden Versionen von KeePass 2.x (z. B. 2.53.1). Laut vdohney sind KeePass 1.x (eine ältere Edition des Programms, die noch gepflegt wird), KeePassXC und Strongbox, andere Passwort-Manager, die mit KeePass-Datenbankdateien kompatibel sind, nicht betroffen.

Eine Behebung dieser Schwachstelle wird in der KeePass-Version 2.54 enthalten sein, die voraussichtlich Anfang Juni veröffentlicht wird. Dominick Reichl, der Entwickler von KeePass, gab diese Schätzung in einem ab Sourceforge-Forum mit dem Vorbehalt, dass der Zeitrahmen nicht garantiert ist. Ein instabile Testversion von KeePass mit den Sicherheitsminderungen ist jetzt verfügbar. Bleeping Computer berichtet, dass der Ersteller des Proof-of-Concept-Exploit-Tools das Problem mit den vorhandenen Korrekturen nicht reproduzieren kann.

Allerdings ist das Master-Passwort möglicherweise auch nach dem Upgrade auf die feste Version von KeePass weiterhin in den Speicherdateien des Programms sichtbar. Um sich vollständig dagegen zu schützen, müssen Sie Ihren PC im Modus zum Überschreiben vorhandener Daten vollständig löschen und anschließend das Betriebssystem neu installieren.

Das ist allerdings ein ziemlich drastischer Schritt. Vernünftiger wäre es, nicht vertrauenswürdigen Personen den Zugriff auf Ihren Computer zu gestatten, keine unbekannten Links anzuklicken und keine unbekannte Software zu installieren. Ein gutes Antivirenprogramm (wie eines davon gehört zu unseren Top-Empfehlungen) hilft auch. Wenn die feste Version von KeePass startet, können Sie nach dem Upgrade auch Ihr Master-Passwort ändern – dadurch sollte das vorherige Passwort irrelevant werden, wenn es noch in Ihren Speicherdateien lauert.

Sie können Ihre Gefährdung auch reduzieren, indem Sie Ihren PC neu starten, Ihren Ruhezustand und Ihre Auslagerungsdateien löschen und stattdessen vorübergehend über eine sichere Alternative wie KeePassXC auf Ihre KeePass-Datenbank zugreifen. Geräteverschlüsselung kann auch gegen einen physischen Angriff auf Ihren PC helfen (oder wenn Sie glauben, dass jemand diese Informationen ausspionieren könnte, nachdem Sie den PC gespendet oder weggeworfen haben). Es gibt Möglichkeiten, geschützt zu bleiben – und glücklicherweise scheint dies nur ein Proof-of-Concept-Anliegen und kein aktiver Exploit zu sein.

Gutscheincodes

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://www.pcworld.com/article/1923963/an-exploit-can-reveal-your-keepass-master-password-in-plaintext.html

- :hast

- :Ist

- :nicht

- 1

- 2023

- 40

- 66

- 8

- 9

- a

- Zugang

- Zugriff

- Nach

- Trading Konten

- Action

- aktiv

- administrativ

- Nach der

- gegen

- Alle

- erlaubt

- entlang

- ebenfalls

- Alternative

- amp

- an

- machen

- Antivirus

- jedem

- erschienen

- SIND

- um

- Artikel

- AS

- At

- Attacke

- Autor

- verfügbar

- BE

- beginnen

- Sein

- angenommen

- BESTE

- Bit

- PiependerComputer

- beide

- Building

- aber

- Kaufe

- by

- CAN

- kann keine

- Karte

- Kategorie

- CGI

- Übernehmen

- Zeichen

- Clearing

- klicken Sie auf

- geschlossen

- Code

- Coins

- COM

- wie die

- kommt

- Bemerkungen

- kompatibel

- uneingeschränkt

- Komponenten

- Computer

- Hautpflegeprobleme

- könnte

- Abdeckung

- deckt

- Schöpfer

- Kredit

- CSS

- technische Daten

- Datenbase

- Datum

- Angebote

- weisen nach, dass

- zeigt

- Beschreibung

- Detail

- Entwickler:in / Unternehmen

- entdeckt

- die

- Dollar

- spenden

- Nicht

- abladen

- e

- Früh

- Ausgabe

- Herausgeber

- entweder

- einbetten

- Ende

- Ganz

- Eintrag

- schätzen

- Äther (ETH)

- Sogar

- ausführen

- vorhandenen

- existiert

- Ausnutzen

- Belichtung

- extra

- falsch

- Eigenschaften

- Abbildung

- Mappen

- Finden Sie

- Vorname

- Fixieren

- fixiert

- schweben

- folgen

- Aussichten für

- Zum Glück

- voller

- voll

- sammeln

- gab

- bekommen

- gut

- garantiert

- erraten

- Haben

- Höhe

- Hilfe

- hilft

- hier (auf dänisch)

- aber

- HTML

- HTTPS

- ICON

- if

- IGN

- Image

- in

- Index

- Einzelpersonen

- Info

- installieren

- beantragen müssen

- Internet

- in

- Problem

- IT

- jpg

- Juni

- bekannt

- grosse

- starten

- startet

- Gefällt mir

- wahrscheinlich

- Links

- linux

- verschlossen

- länger

- MacOS

- Zeitschrift

- um

- Malware

- Manager

- Manager

- Master

- Matrix

- max-width

- maximal

- Kann..

- Mittlerweile

- Memory

- Michael

- Min.

- Minuten

- Kommt demnächst...

- Model

- mehr

- vor allem warme

- schlauer bewegen

- fast

- Need

- erforderlich

- weiter

- nicht

- jetzt an

- of

- offiziell

- on

- EINEM

- einzige

- XNUMXh geöffnet

- die

- Betriebssystem

- optimiert

- or

- Andere

- UNSERE

- Seite

- Passwort

- PC

- PC Gamer

- ausführen

- physikalisch

- Physisch

- Ort

- Klartext

- Plato

- Datenintelligenz von Plato

- PlatoData

- Plugin

- Post

- Prämie

- ziemlich

- früher

- vorher

- primär

- Privilegien

- Aufgabenstellung:

- Profil

- Programm

- Risiken zu minimieren

- veröffentlicht

- lieber

- Lesebrillen

- kürzlich

- Veteran

- Berichtet

- Meldungen

- erfordern

- Forscher

- zeigen

- Rechte

- Roboter

- s

- Safe

- Sicherung

- Szenario

- Sicherheitdienst

- Senior

- seo

- mehrere

- Ausschütteln

- sie

- sollte

- Single

- am Standort

- So

- Software

- Jemand,

- Quelle

- sprechen

- Standard

- Anfang

- bleiben

- Immer noch

- Geschichten

- Schnur

- tauschen

- System

- Tabelle

- TAG

- Tech

- Technische

- Test

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- die Sicherheit

- dann

- Dort.

- vom Nutzer definierten

- Denken

- fehlen uns die Worte.

- diejenigen

- obwohl?

- Durch

- Zeit

- Zeitplan

- Titel

- zu

- auch

- Werkzeug

- Top

- XNUMX

- tippe

- nicht vertraut

- unbekannt

- bis

- URL

- Mitglied

- Nutzer

- Verwendung von

- Version

- Sicherheitslücken

- Verwundbarkeit

- Verwundbar

- W

- wollen

- Weg..

- Wege

- Wochen

- wann

- welche

- während

- ganze

- werden wir

- Fenster

- wischen

- mit

- .

- Arbeiten

- Werk

- würde

- geschrieben

- X

- Xbox

- U

- Ihr

- Zephyrnet