¡Suscríbete a nuestro boletín!

- Los piratas informáticos vinculados al Grupo Lazarus de Corea del Norte están detrás de una campaña de phishing dirigida a los inversores de NFT y robando sus NFT a través de sitios web falsos.

- La campaña ha utilizado 500 dominios y ha estado activa durante al menos 7 meses, según la firma de seguridad de blockchain SlowMist.

- SlowMist identificó varios rasgos de las estafas de phishing, incluido el registro de datos de visitantes y la solicitud de listas de precios de artículos NFT, y recomienda a los usuarios fortalecer sus conocimientos de seguridad para evitar ser víctimas de tales ataques.

La firma de seguridad Blockchain SlowMist reveló recientemente que los piratas informáticos vinculados al Grupo Lazarus de Corea del Norte están detrás de una campaña de phishing masiva que utiliza 500 dominios para engañar a las víctimas y apuntar a sus NFT.

Según la empresa de seguridad, el grupo de amenazas persistentes avanzadas (APT) de Corea del Norte se dirige a los inversores de NFT y roba sus NFT a través de sitios web que se disfrazan como una variedad de plataformas y proyectos relacionados con NFT.

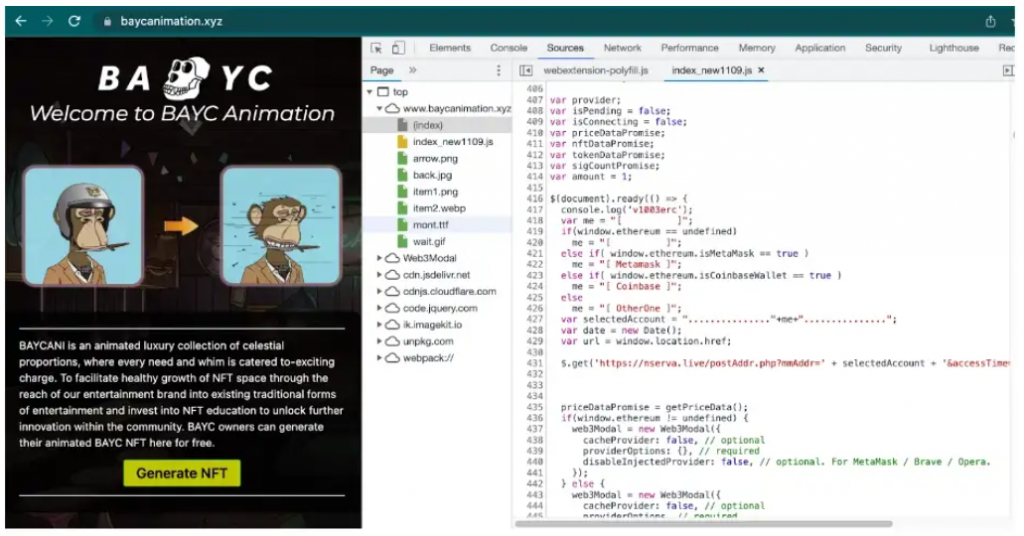

“Tras una investigación más profunda, descubrimos que una de las técnicas utilizadas en este ataque de phishing implicaba la creación de sitios web de señuelos falsos relacionados con NFT con mentas maliciosas. Estos NFT se vendieron en plataformas como OpenSea, X2Y2 y Rarible”. explicó SlowMist.

Recientemente, durante el Campeonato de la Copa Mundial de la FIFA, surgió un sitio que pretendía estar asociado con él. Y según la investigación de la firma, "Al verificar la información de registro de estos nombres de dominio, descubrimos que la fecha de registro más antigua se remonta a hace 7 meses".

También hubo cuatro características de estas estafas de phishing identificadas por la empresa, a saber:

- Los sitios web de phishing registrarán los datos de los visitantes y los guardarán en sitios externos. El hacker registra la información de los visitantes en un dominio externo a través de una solicitud HTTP GET. Aunque los nombres de dominio que envían la solicitud son diferentes, la interfaz API de la solicitud es “/postAddr.php”. El formato general es “https://nserva.live/postAddr.php?mmAddr=…[Metamask]…&accessTime=xxx&url=evil.site”, donde el parámetro mmAddr registra la dirección de la billetera del visitante y accessTime registra el tiempo de visita del visitante. , URL registra el enlace del sitio web de phishing visitado actualmente por el visitante.

- El sitio web de phishing solicitará una lista de precios de artículos NFT, por lo general, la ruta de solicitud HTTP es "getPriceData.php"

- Hay un archivo "imgSrc.js" que vincula las imágenes al proyecto de destino, que contiene una lista de sitios de destino y la ubicación de alojamiento de los archivos de imagen utilizados en sus sitios de phishing correspondientes. Este archivo puede ser parte de la plantilla del sitio de phishing.

- El nombre de dominio principal utilizado por APT para monitorear las solicitudes de los usuarios es "thedoodles.site". que se utilizó principalmente para registrar datos de usuarios en los primeros días de las actividades de APT.

"El certificado HTTPS para este nombre de dominio se consultó hace 7 meses, lo que indica que la organización de piratas informáticos ya había comenzado a atacar a los usuarios de NFT en ese momento". SlowMist aclaró.

Aunque, según la firma de seguridad blockchain, no puede incluir toda la información que su investigación ha encontrado por razones de privacidad, también reveló que hay grupos de sitios de phishing NFT bajo la misma IP del host, con 372 sitios de phishing NFT bajo un IP única y 20 sitios de phishing NFT asociados bajo una dirección IP diferente.

“SlowMist aconseja a los usuarios fortalecer su comprensión del conocimiento de seguridad y mejorar aún más su capacidad para identificar ataques de phishing para evitar ser víctimas de tales ataques. Para obtener información de seguridad adicional, recomendamos leer el 'Manual de autoayuda de Blockchain Dark Forest'". SlowMist concluyó.

Este artículo se publica en BitPinas: Los piratas informáticos de Corea del Norte utilizan 500 dominios de phishing para robar NFT, según un informe

Descargo de responsabilidad: los artículos de BitPinas y su contenido externo no son asesoramiento financiero. El equipo sirve para brindar noticias independientes e imparciales para proporcionar información para Philippine-crypto y más allá.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://bitpinas.com/nft/north-korean-hackers-use-500-phishing-domains-to-steal-nfts-report-says/

- 1

- 7

- a

- capacidad

- Poder

- Conforme

- Mi Cuenta

- lector activo

- actividades

- Adicionales

- dirección

- avanzado

- Amenaza Persistente Avanzada

- consejos

- Todos

- ya haya utilizado

- Aunque

- y

- abejas

- aproximadamente

- APT

- artículo

- asociado

- atacar

- ataques

- Atrás

- detrás de

- Más allá de

- bitpinas

- blockchain

- Blockchain security

- Campaña

- no puede

- certificado

- comprobación

- Concluido

- contiene

- contenido

- Correspondiente

- Creamos

- Vaso

- En la actualidad

- Oscuro

- datos

- Fecha

- Días

- entregamos

- una experiencia diferente

- dominio

- Nombre de dominio

- NOMBRES DE DOMINIO

- dominios

- durante

- Temprano en la

- surgido

- ETH

- explicado

- externo

- falso

- Que cae

- FIFA

- FIFA Copa del Mundo

- Archive

- archivos

- financiero

- Firme

- bosque

- formato

- encontrado

- promover

- General

- obtener

- Grupo procesos

- Grupo

- pirata informático

- los piratas informáticos

- fortaleza

- hosting

- HTTPS

- no haber aun identificado una solucion para el problema

- Identifique

- imagen

- imágenes

- in

- incluir

- Incluye

- independientes

- información

- Interfaz

- investigación

- Inversionistas

- involucra

- IP

- Dirección IP

- IT

- especialistas

- Corea

- Coreano

- Lázaro

- Grupo Lázaro

- LINK

- vinculado

- enlace

- Lista

- Listas

- Ubicación

- amar

- hecho

- Inicio

- masivo

- max-ancho

- MetaMask

- Monitorear

- meses

- nombre

- a saber

- nombres

- noticias

- NFT

- NFTs

- North

- piratas informáticos norcoreanos

- ONE

- OpenSea

- solicite

- organización

- parámetro

- parte

- camino

- suplantación de identidad

- ataque de phishing

- ataques de phishing

- campaña de phishing

- Las estafas de phishing

- Sitios de phishing

- sitio web de phishing

- PHP

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- precio

- política de privacidad

- Profit

- proyecto

- proyecta

- proporcionar

- publicado

- raro

- Reading

- razones

- recepción

- recientemente

- recomiendan

- de CFP.

- grabar

- vea la grabación

- archivos

- Registro

- reporte

- solicita

- solicitudes

- Revelado

- ventas

- mismo

- Guardar

- estafas

- EN LINEA

- enviando

- sirve

- Varios

- Shows

- soltero

- página web

- Sitios Web

- slowmist

- vendido

- algo

- robos

- FORTALECIMIENTO

- tal

- Target

- orientación

- tiene como objetivo

- equipo

- técnicas

- plantilla

- La

- la información

- su

- amenaza

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- a

- Total

- bajo

- comprensión

- Enlance

- utilizan el

- Usuario

- usuarios

- generalmente

- variedad

- Víctima

- las víctimas

- visitado

- Billetera

- Página web

- sitios web

- que

- seguirá

- mundo

- Copa Mundial

- x2y2

- zephyrnet